-

![Co 4. atak DDoS uderza w przypadkowe ofiary [© Maksim Kabakou - Fotolia.com] Co 4. atak DDoS uderza w przypadkowe ofiary]()

Co 4. atak DDoS uderza w przypadkowe ofiary

... Badanie „Zagrożenia dla bezpieczeństwa IT” to coroczna ankieta przeprowadzana przez Kaspersky Lab we współpracy z B2B International. W 2017 roku 5 274 przedstawicieli małych, średnich (50-999 pracowników) i dużych przedsiębiorstw (ponad 1 000 pracowników) z 29 krajów zapytano o ich poglądy na temat bezpieczeństwa IT oraz rzeczywistych incydentów ...

-

![Cyberbezpieczeństwo: ogromna skala ataków na OT Cyberbezpieczeństwo: ogromna skala ataków na OT]()

Cyberbezpieczeństwo: ogromna skala ataków na OT

... czym połowa ma prawo do ostatecznego głosu), a 71% jest regularnie zaangażowanych w strategię bezpieczeństwa IT. Warto też zwrócić uwagę, że kwestie związane z cyberbezpieczeństwem OT wkrótce staną się obowiązkiem CISO (dyrektorów ds. bezpieczeństwa informacji). Ta zmiana jest nieuchronna: większość (61%) respondentów oczekuje, że ich CISO ...

-

![Jak pandemia zmieniła techniki ataków hakerskich? Jak pandemia zmieniła techniki ataków hakerskich?]()

Jak pandemia zmieniła techniki ataków hakerskich?

... pracy zdalnej. Obecnie koncentrują się na ponownym otwarciu biur i kwestiach związanych ze szczepieniami. Popularne jest podszywanie się pod pracowników działów bezpieczeństwa IT. Aamir: Również oczekiwałem zmniejszenia liczby ataków wykorzystujących temat COVID-19. Biorąc jednak pod uwagę skuteczność, jaką miały niektóre z nich, trudno się ...

-

![EDR, MDR, XDR - które narzędzie najlepsze dla firmy? [© Freepik] EDR, MDR, XDR - które narzędzie najlepsze dla firmy?]()

EDR, MDR, XDR - które narzędzie najlepsze dla firmy?

... rozwiązania, które spełnią ich potrzeby – mówi Mateusz Ossowski, CEE Channel Manager w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa IT. Przyjrzyjmy się, do czego służą poszczególne rozwiązania: EDR (Endpoint Detection and Response) to narzędzie cyberbezpieczeństwa, które identyfikuje, reaguje i neutralizuje ...

-

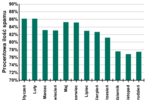

![Ewolucja spamu 2010 Ewolucja spamu 2010]()

Ewolucja spamu 2010

... . Kampania ta została przeprowadzona przy udziale Computer Emergency Readiness Team (CERT), oddziału do zadań specjalnych duńskiej policji, różnych ekspertów ds. bezpieczeństwa IT oraz dostawców usług sieciowych, w których wykryto serwery botnetu Bredolab. Następnego dnia na międzynarodowym lotnisku w Erywaniu aresztowano jednego z właścicieli tej ...

-

![Windows XP bez wsparcia, ale wciąż popularny [© Rido - Fotolia.com] Windows XP bez wsparcia, ale wciąż popularny]()

Windows XP bez wsparcia, ale wciąż popularny

... . To trzeci najpopularniejszy system operacyjny po Windowsie 7 (51,9%) i Windowsie 10 (14,2%), a przed Windowsem 8.1 (9,6%) i wszystkimi wersjami Mac OS X łącznie (7,8%). W świetle firmowego bezpieczeństwa IT pozytywny wydaje się fakt, że mimo wciąż mocnej pozycji Windowsa XP liczba jego użytkowników powoli spada. Serwis Stat Counter wskazuje ...

-

![Ewolucja złośliwego oprogramowania III kw. 2016 [© mbruxelle - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2016]()

Ewolucja złośliwego oprogramowania III kw. 2016

... wraz ze wzrostem wykorzystywania oprogramowania ransomware przez cyberprzestępców ten rodzaj szkodników może ewoluować szybciej niż trojany bankowe. Z badania zagrożeń korporacyjnego bezpieczeństwa IT w 2016 r. wynika, że 20% firm na świecie doświadczyło ataku z użyciem oprogramowania ransomware w ciągu ostatnich 12 miesięcy. W Europie problem ten ...

-

![Kaspersky Small Office Security w nowej wersji Kaspersky Small Office Security w nowej wersji]()

Kaspersky Small Office Security w nowej wersji

... małe firmy będą obracały milionami, jeśli nie miliardami, dolarów w 2014 r. Mimo to segment ten jest zaniedbywany przez większość producentów z branży bezpieczeństwa IT, którzy nie oferują produktów rozwijanych z myślą o takich przedsiębiorstwach. W efekcie właściciele firm muszą wykorzystywać produkty klasy konsumenckiej niespełniające ich potrzeb ...

-

![Bezpieczeństwo w sieci: prognozy Sophos 2016 [© Lukas Gojda - Fotolia.com] Bezpieczeństwo w sieci: prognozy Sophos 2016]()

Bezpieczeństwo w sieci: prognozy Sophos 2016

... coraz bardziej zawansowane ataki. Tym samym zawsze wyprzedzają o krok tych, którzy zajmują się ochroną przed ich szkodliwą działalnością. Przemysł bezpieczeństwa IT ciągle się rozwija i nieustannie poszukuje obiecujących rozwiązań, co bez wątpienia zostało zapoczątkowane poprzez wprowadzenie możliwości wymiany informacji i automatyzacji przepływu ...

-

![Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo [© Sondem - Fotolia.com] Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo]()

Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo

... STORMSHIELD UTM. Milionowe szkody Niezależnie od tego, czy prowadzisz biznes samodzielnie, czy też jesteś pracownikiem dużej firmy, twoja postawa wobec bezpieczeństwa IT ma wpływ na cyberbezpieczeństwo całej sieci teleinformatycznej. Inga Beale, prezes Lloyds, powiedziała, że ataki hakerskie zrealizowane w 2015 r. kosztowały firmy na ...

-

![Złośliwe oprogramowanie bez plików. Jak się chronić? [© pixabay.com] Złośliwe oprogramowanie bez plików. Jak się chronić?]()

Złośliwe oprogramowanie bez plików. Jak się chronić?

... branży bezpieczeństwa IT. Powszechnie znane podatności oraz zagrożenia, to luki, które są rejestrowane w programie Common Vulnerabilities and Exposures. Każda z nich ma swój odpowiedni identyfikator CVE – rok rejestracji i kolejny numer. Rejestrem zarządza korporacja MITRE, która jest współfinansowana przez Departamentu Bezpieczeństwa Krajowego ...

-

![Bezpieczne hasło? Takie, którego nie pamiętasz [© georgejmclittle - Fotolia.com] Bezpieczne hasło? Takie, którego nie pamiętasz]()

Bezpieczne hasło? Takie, którego nie pamiętasz

... przywracania danych firmy StorageCraft. Wyścig zbrojeń w świecie bezpieczeństwa IT nabiera tempa. W mediach regularnie goszczą informacje o groźnych wyciekach danych (ostatnio Yahoo) i złośliwych cyberszantażach. Z drugiej strony dostawcy rozwiązań bezpieczeństwa informują o innowacyjnych technologiach, które już zamoment zneutralizują nawet ...

-

![Zagrożenie ze strony ataków DDoS nie słabnie [© Bits and Splits - Fotolia.com] Zagrożenie ze strony ataków DDoS nie słabnie]()

Zagrożenie ze strony ataków DDoS nie słabnie

... i masowymi działaniami cyberprzestępców. *Badanie zagrożeń bezpieczeństwa IT to coroczna ankieta przeprowadzana przez Kaspersky Lab we współpracy z B2B International. W 2017 roku zapytano 5 274 przedstawicieli małych, średnich (50 do 999) i dużych (1000+) firm z 29 krajów o ich opinię na temat bezpieczeństwa IT oraz rzeczywiste incydenty, z którymi ...

-

![Cyberprzestępcy atakują branżę medyczną [© Mohammad Usman z Pixabay] Cyberprzestępcy atakują branżę medyczną]()

Cyberprzestępcy atakują branżę medyczną

... , która jest producentem rozwiązań z obszaru bezpieczeństwa IT. Mniejsze inwestycje, większy optymizm Z badania przeprowadzonego przez niezależną firmę badawczą Vanson Bourne na zlecenie Barracuda Networks wynika, że w 2022 roku 77% respondentów z sektora ochrony zdrowia doświadczyło naruszenia bezpieczeństwa poczty elektronicznej. 45% stwierdziło ...

-

![Przepisy napędzają popyt na programy zabezpieczające [© Scanrail - Fotolia.com] Przepisy napędzają popyt na programy zabezpieczające]()

Przepisy napędzają popyt na programy zabezpieczające

... Merrill Lynch. Zapytani o sprzedawców, którzy staną się najbardziej znaczącymi dla strategii bezpieczeństwa IT w ich firmach, respondenci wskazali pierwszą piątkę – 84 proc. wskazało ... . Czołowi sprzedawcy, których respondenci wskazali jako mniej znaczących w strategiach bezpieczeństwa to Computer Associates, Secure Computing, Trend, IBM i Critix. ...

-

![Cloud computing jeszcze popularniejszy [© Paulus Nugroho R - Fotolia.com] Cloud computing jeszcze popularniejszy]()

Cloud computing jeszcze popularniejszy

Eksperci z firmy Barracuda Networks, będącej producentem rozwiązań bezpieczeństwa IT, przeanalizowali preferencje 150.000 swoich klientów. Na podstawie zebranych informacji wysnuli oni twierdzenie, że w bieżącym roku firmy będą częściej sięgać ...

-

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy]()

Windows Vista i wirusy

... danych, opublikował nowy artykuł zatytułowany "Vista versus wirusy", w którym Alisa Shevchenko, analityk wirusów z firmy Kaspersky Lab, analizuje różne aspekty bezpieczeństwa IT w odniesieniu do systemu Windows Vista. Windows Vista, najnowszy system operacyjny firmy Microsoft, pozycjonowany jest jako produkt zapewniający zwiększoną ochronę. Jednak ...

-

![Cyberbezpieczeństwo w małej firmie. Czas na listę kontrolną Cyberbezpieczeństwo w małej firmie. Czas na listę kontrolną]()

Cyberbezpieczeństwo w małej firmie. Czas na listę kontrolną

... jednym incydentem naruszenia bezpieczeństwa IT. Dlaczego jest to tak powszechne? Właściciele małych firm często sądzą, że ich działalność jest zbyt mało znacząca, by wzbudzić zainteresowanie cyberprzestępców. Tymczasem to właśnie ten błędny pogląd często bywa wykorzystywany przez przestępców. Brak dedykowanych działów IT oraz ograniczone ...

-

![Kaspersky Endpoint Security 8 i Security Center po polsku Kaspersky Endpoint Security 8 i Security Center po polsku]()

Kaspersky Endpoint Security 8 i Security Center po polsku

... oraz wszechstronna konsola zarządzająca powstały z myślą o zapewnieniu firmom ochrony przed wszelkimi zagrożeniami IT. W nowych produktach dla biznesu wydajna ochrona przed szkodliwym oprogramowaniem została wzbogacona o szeroki zestaw funkcji bezpieczeństwa IT, takich jak kontrola aplikacji, filtrowanie stron WWW oraz kontrola urządzeń. Kaspersky ...

-

![Cyberprzestępczość 2020. W tle PSD2 i home office [© Brian Jackson - Fotolia.com] Cyberprzestępczość 2020. W tle PSD2 i home office]()

Cyberprzestępczość 2020. W tle PSD2 i home office

... coraz większym ryzykiem w obszarze bezpieczeństwa IT i biznesu. Możliwość wykorzystania skompromitowanych komponentów kontenerów i bibliotek w środowiskach bezserwerowych i mikrousług, stanowi nowe, istotne zagrożenie, a tradycyjne procedury zabezpieczające nie spełnią w tym przypadku swojego zadania. Dostawcy usług IT na celowniku cyberprzestępców ...

-

![Sophos: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Sophos: zagrożenia internetowe 2010]()

Sophos: zagrożenia internetowe 2010

... - Security Threat Report 2011 - kompletną analizę cyberprzestępczości w ciągu ostatniego roku oraz prognozy trendów bezpieczeństwa IT w 2011. Kluczowym elementem raportu są wyniki najnowszej ankiety Sophos, dotyczącej bezpieczeństwa na portalach społecznościowych. Celem badania było zebranie doświadczeń internautów w zakresie zagrożeń w serwisach ...

-

![copy.com - wirtualny dysk Barracudy copy.com - wirtualny dysk Barracudy]()

copy.com - wirtualny dysk Barracudy

Barracuda Networks, producent rozwiązań bezpieczeństwa IT, rozszerza swoje portfolio i uruchamia nową usługę copy.com - wirtualny dysk do przechowywania danych. Bezpłatna wersja usługi oferuje 5GB miejsca na ...

-

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013]()

Zagrożenia internetowe I kw. 2013

... raporcie eksperci z Kaspersky Lab analizują rozwój zagrożeń IT w pierwszym kwartale 2013 roku. Trzy pierwsze miesiące roku obfitowały w ważne incydenty, zwłaszcza te dotyczące cyberszpiegostwa i cyberbroni. Pierwszy kwartał w 2013 roku okazał się pracowitym okresem w branży bezpieczeństwa IT. W raporcie tym zostały opisane najważniejsze wydarzenia ...

-

![Cyberprzestępczość niedoceniana Cyberprzestępczość niedoceniana]()

Cyberprzestępczość niedoceniana

... wyolbrzymiane przez podmioty specjalizujące się ochronie bezpieczeństwa IT. Wychodząc z takiego założenia, nie stosują żadnej ochrony, ... bezpieczeństwa jest bardzo ryzykowne” – powiedziała Elena Karczenko, szefowa działu odpowiedzialnego za produkty dla użytkowników indywidualnych, Kaspersky Lab. Przykładem wieloplatformowego produktu bezpieczeństwa ...

-

![Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy [© agary35 - Fotolia.com] Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy]()

Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy

... wideo, nad którą kontrolę może przejąć osoba trzecia z nieuczciwymi zamiarami, oraz sterowany smartfonem system bezpieczeństwa, który można oszukać przy użyciu zwykłego magnesu. W 2014 r. David Jacoby, ekspert ds. bezpieczeństwa IT z Kaspersky Lab, rozejrzał się po swoim salonie i postanowił zbadać, w jakim zakresie posiadane przez niego ...

-

![Wybór banku a ochrona danych osobowych [© Scanrail - Fotolia.com] Wybór banku a ochrona danych osobowych]()

Wybór banku a ochrona danych osobowych

... nie gwarantowałby on bezpieczeństwa danych osobowych. Bezpieczeństwo nie jest również dla nich ważnym czynnikiem przy wyborze banku. - W ostatnich latach w sektorze bankowym dostrzegamy ogromny postęp w obszarze bezpieczeństwa IT. Dołączamy się do tego trendu oferując bankom nowe narzędzie w zakresie bezpieczeństwa elektronicznych nośników danych ...

-

![Cyberataki na urzędy zagrożeniem naszych czasów [© tiero - fotolia.com] Cyberataki na urzędy zagrożeniem naszych czasów]()

Cyberataki na urzędy zagrożeniem naszych czasów

... kolejności będzie wymagał skupienia się na kwestiach bezpieczeństwa (w myśl zasady security by design). Cyberbezpieczeństwo wydaje się skomplikowanym wyzwaniem i rzeczywiście jest to złożone zagadnienie. Ciężko wymagać od urzędników, by posiadali specjalistyczną wiedzę z zakresu bezpieczeństwa IT, dlatego tak ważne jest aby podmioty publiczne ...

-

![Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć [© pikisuperstar na Freepik] Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć]()

Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć

... bezpieczeństwo informacji, ale również postawiło nowe wyzwania przed tradycyjnymi narzędziami bezpieczeństwa sieciowego – wyjaśnia Mateusz Ossowski, CEE Channel Manager w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa IT. Rola zapór sieciowych w bezpieczeństwie sieci Zapory sieciowe (firewalle) stanowią ...

-

![Czy Bluetooth jest bezpieczny? Czy Bluetooth jest bezpieczny?]()

Czy Bluetooth jest bezpieczny?

... raport: "Bluetooth i problemy z bezpieczeństwem" poruszający temat zagrożeń związanych z technologią Bluetooth. Tekst adresowany jest do specjalistów z branży bezpieczeństwa IT oraz do wszystkich zainteresowanych współczesnymi cyberzagrożeniami. Dlaczego Bluetooth? Technologia Bluetooth Nowoczesne technologie bardzo szybko przenikają do wszystkich ...

-

![Kradzież danych: poważne ryzyko biznesowe [© Scanrail - Fotolia.com] Kradzież danych: poważne ryzyko biznesowe]()

Kradzież danych: poważne ryzyko biznesowe

Finjan Inc. opublikował wyniki swoich badań, dotyczących bezpieczeństwa sieci, przeprowadzonych w lipcu 2008 r. na 1387 specjalistach do spraw bezpieczeństwa IT. Wyniki pokazały, że przeważająca liczba ankietowanych postrzega cyberprzestępstwa jako największe niebezpieczeństwo dla biznesu, a szczególnie prawdopodobieństwo kradzieży tak ważnych ...

-

![O cyberbezpieczeństwo zadbaj także w podróży [© anyaberkut - Fotolia.com] O cyberbezpieczeństwo zadbaj także w podróży]()

O cyberbezpieczeństwo zadbaj także w podróży

... wprowadzanych informacji oraz polowania na hasła i inne prywatne informacje przechowywane w przeglądarkach. Regularne aktualizowanie oprogramowania jest jednym z podstawowych zaleceń bezpieczeństwa IT. Jednak podczas podróży należy upewnić się, że aktualizacje są pobierane bezpośrednio ze strony producenta: jeśli komputer wyświetla informacje, że ...

-

![Służbowy telefon na urlopie zagrożeniem dla firmy Służbowy telefon na urlopie zagrożeniem dla firmy]()

Służbowy telefon na urlopie zagrożeniem dla firmy

... jest również, aby całe oprogramowanie było na bieżąco aktualizowane - od systemu operacyjnego, przez aplikacje, po oprogramowanie zabezpieczające. Pięć wskazówek bezpieczeństwa dotyczące walizki bezpieczeństwa IT od G DATA Zrób kopię zapasową. Przed wyjazdem wykonaj kopię zapasową wszystkich ważnych danych, zdjęć i kontaktów. Dzięki zabezpieczeniu ...

-

![Cyberbezpieczeństwo Polski, czyli pod ostrzałem Rosji Cyberbezpieczeństwo Polski, czyli pod ostrzałem Rosji]()

Cyberbezpieczeństwo Polski, czyli pod ostrzałem Rosji

... klientów, monitorują zagrożenia i zapewniają odporność usług na ataki. Ponadto, Microsoft współpracuje z ekosystemem 15 000 Partnerów specjalizujących się w obszarze bezpieczeństwa IT. Niedawno ogłoszona została inicjatywa Secure Future Initiative, która stawia bezpieczeństwo na pierwszym miejscu na każdym etapie tworzenia i wykorzystania produktów ...

-

![Padłeś ofiarą ataku DDoS? Spodziewaj się kolejnego [© cherezoff - Fotolia.com] Padłeś ofiarą ataku DDoS? Spodziewaj się kolejnego]()

Padłeś ofiarą ataku DDoS? Spodziewaj się kolejnego

... spodziewać się kolejnego! Do takiego wniosku prowadzą rezultaty przeprowadzonego przez Kaspersky Lab badania poświęconego zagadnieniom związanym z zagrożeniami bezpieczeństwa IT w przedsiębiorstwach (Corporate IT Security Risks 2016). Nieustanne stosowanie środków zapobiegawczych wydaje się zatem być koniecznością. Tylko w ten sposób organizacje są ...

-

![Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu]()

Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu

... uprościć dalsze procesy ochrony i umożliwi zespołowi ds. bezpieczeństwa testowanie nowych narzędzi ochrony na tych częściach infrastruktury. Zapewnij edukację i szkolenie dla wszystkich zespołów, w tym specjalistyczne szkolenie w zakresie bezpieczeństwa ICS dla inżynierów ds. bezpieczeństwa IT oraz OT, jak również szkolenie zwiększające świadomość ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Co 4. atak DDoS uderza w przypadkowe ofiary [© Maksim Kabakou - Fotolia.com] Co 4. atak DDoS uderza w przypadkowe ofiary](https://s3.egospodarka.pl/grafika2/ataki-DDos/Co-4-atak-DDoS-uderza-w-przypadkowe-ofiary-204355-150x100crop.jpg)

![EDR, MDR, XDR - które narzędzie najlepsze dla firmy? [© Freepik] EDR, MDR, XDR - które narzędzie najlepsze dla firmy?](https://s3.egospodarka.pl/grafika2/EDR/EDR-MDR-XDR-ktore-narzedzie-najlepsze-dla-firmy-263820-150x100crop.jpg)

![Windows XP bez wsparcia, ale wciąż popularny [© Rido - Fotolia.com] Windows XP bez wsparcia, ale wciąż popularny](https://s3.egospodarka.pl/grafika2/Windows-XP/Windows-XP-bez-wsparcia-ale-wciaz-popularny-174347-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2016 [© mbruxelle - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2016](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2016-183608-150x100crop.jpg)

![Bezpieczeństwo w sieci: prognozy Sophos 2016 [© Lukas Gojda - Fotolia.com] Bezpieczeństwo w sieci: prognozy Sophos 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-w-sieci-prognozy-Sophos-2016-167833-150x100crop.jpg)

![Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo [© Sondem - Fotolia.com] Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/Ataki-hakerskie-drozsze-niz-inwestycja-w-cyberbezpieczenstwo-191670-150x100crop.jpg)

![Złośliwe oprogramowanie bez plików. Jak się chronić? [© pixabay.com] Złośliwe oprogramowanie bez plików. Jak się chronić?](https://s3.egospodarka.pl/grafika2/fileless-malware/Zlosliwe-oprogramowanie-bez-plikow-Jak-sie-chronic-248016-150x100crop.jpg)

![Bezpieczne hasło? Takie, którego nie pamiętasz [© georgejmclittle - Fotolia.com] Bezpieczne hasło? Takie, którego nie pamiętasz](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Bezpieczne-haslo-Takie-ktorego-nie-pamietasz-183060-150x100crop.jpg)

![Zagrożenie ze strony ataków DDoS nie słabnie [© Bits and Splits - Fotolia.com] Zagrożenie ze strony ataków DDoS nie słabnie](https://s3.egospodarka.pl/grafika2/ataki-DDos/Zagrozenie-ze-strony-atakow-DDoS-nie-slabnie-206067-150x100crop.jpg)

![Cyberprzestępcy atakują branżę medyczną [© Mohammad Usman z Pixabay] Cyberprzestępcy atakują branżę medyczną](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberprzestepcy-atakuja-branze-medyczna-258185-150x100crop.jpg)

![Przepisy napędzają popyt na programy zabezpieczające [© Scanrail - Fotolia.com] Przepisy napędzają popyt na programy zabezpieczające](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informatyczne/Przepisy-napedzaja-popyt-na-programy-zabezpieczajace-apURW9.jpg)

![Cloud computing jeszcze popularniejszy [© Paulus Nugroho R - Fotolia.com] Cloud computing jeszcze popularniejszy](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Cloud-computing-jeszcze-popularniejszy-112043-150x100crop.jpg)

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy](https://s3.egospodarka.pl/grafika/Windows-Vista/Windows-Vista-i-wirusy-Qq30bx.jpg)

![Cyberprzestępczość 2020. W tle PSD2 i home office [© Brian Jackson - Fotolia.com] Cyberprzestępczość 2020. W tle PSD2 i home office](https://s3.egospodarka.pl/grafika2/Trend-Micro/Cyberprzestepczosc-2020-W-tle-PSD2-i-home-office-225690-150x100crop.jpg)

![Sophos: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Sophos: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/Sophos/Sophos-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy [© agary35 - Fotolia.com] Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy](https://s3.egospodarka.pl/grafika2/internet-rzeczy/Ekspres-do-kawy-i-elektroniczna-niania-narzedzia-w-rekach-cyberprzestepcy-166212-150x100crop.jpg)

![Wybór banku a ochrona danych osobowych [© Scanrail - Fotolia.com] Wybór banku a ochrona danych osobowych](https://s3.egospodarka.pl/grafika/oferta-bankow/Wybor-banku-a-ochrona-danych-osobowych-apURW9.jpg)

![Cyberataki na urzędy zagrożeniem naszych czasów [© tiero - fotolia.com] Cyberataki na urzędy zagrożeniem naszych czasów](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Cyberataki-na-urzedy-zagrozeniem-naszych-czasow-240059-150x100crop.jpg)

![Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć [© pikisuperstar na Freepik] Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć](https://s3.egospodarka.pl/grafika2/SSL/Inspekcja-SSL-czyli-jak-skutecznie-zabezpieczyc-firmowa-siec-262704-150x100crop.jpg)

![Kradzież danych: poważne ryzyko biznesowe [© Scanrail - Fotolia.com] Kradzież danych: poważne ryzyko biznesowe](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Kradziez-danych-powazne-ryzyko-biznesowe-apURW9.jpg)

![O cyberbezpieczeństwo zadbaj także w podróży [© anyaberkut - Fotolia.com] O cyberbezpieczeństwo zadbaj także w podróży](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/O-cyberbezpieczenstwo-zadbaj-takze-w-podrozy-155817-150x100crop.jpg)

![Padłeś ofiarą ataku DDoS? Spodziewaj się kolejnego [© cherezoff - Fotolia.com] Padłeś ofiarą ataku DDoS? Spodziewaj się kolejnego](https://s3.egospodarka.pl/grafika2/ataki-ddos/Padles-ofiara-ataku-DDoS-Spodziewaj-sie-kolejnego-181817-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Oferta mieszkań od deweloperów znacząco wzrosła [© Freepik] Oferta mieszkań od deweloperów znacząco wzrosła](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Oferta-mieszkan-od-deweloperow-znaczaco-wzrosla-265958-150x100crop.jpg)

![Zadłużenie sprzedawców sprzętu AGD urosło o 300% w ciągu 2 lat [© Freepik] Zadłużenie sprzedawców sprzętu AGD urosło o 300% w ciągu 2 lat](https://s3.egospodarka.pl/grafika2/sprzet-AGD/Zadluzenie-sprzedawcow-sprzetu-AGD-uroslo-o-300-w-ciagu-2-lat-265955-150x100crop.jpg)

![Liczba przelewów Express Elixir w III 2025 wzrosła o 25% r/r [© Gosia K. z Pixabay] Liczba przelewów Express Elixir w III 2025 wzrosła o 25% r/r](https://s3.egospodarka.pl/grafika2/banki/Liczba-przelewow-Express-Elixir-w-III-2025-wzrosla-o-25-r-r-265952-150x100crop.jpg)

![Dla kogo upadłość konsumencka? [© Freepik] Dla kogo upadłość konsumencka?](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Dla-kogo-upadlosc-konsumencka-265945-150x100crop.jpg)