-

![Great Plains 7.5 po polsku [© Nmedia - Fotolia.com] Great Plains 7.5 po polsku]()

Great Plains 7.5 po polsku

... (wydatków) dla pracowników w delegacji – dostępny w trybie offline z dowolnego komputera podłączonego do sieci Internet. Pełna integracja z MBS Bussines Portal – najnowszym rozwiązaniem bazującym na .NET – umożliwiającym bezpieczny (kontrolowany) dostęp do danych biznesowych i aplikacji z dowolnego miejsca, z dowolnego urządzenia i w dowolnym ...

-

![Uwierzytelnianie tożsamości przez RSA SecurID [© Nmedia - Fotolia.com] Uwierzytelnianie tożsamości przez RSA SecurID]()

Uwierzytelnianie tożsamości przez RSA SecurID

... podłączony do sieci, czy też pracuje w trybie off-line. Opracowana przez RSA Laboratories technologia IntelliAccess, którą zastosowano w rozwiązaniu RSA Sign-On Manager, pozwala użytkownikom podłączonym do sieci lub pracującym w trybie off-line, którzy zgubili lub zawieruszyli gdzieś token albo zapomnieli hasło, uzyskać bezpieczny, okresowy dostęp ...

-

![Bezpieczna sieć WiFi Bezpieczna sieć WiFi]()

Bezpieczna sieć WiFi

... niż satysfakcji, jeśli nie zostanie zachowany minimalny poziom ostrożności. Poniżej przedstawiamy kilka wskazówek, dzięki którym pozostaniesz bezpieczny w czasie surfowania incognito. Zawsze gdy korzystasz z niezabezpieczonej sieci pamiętaj, że nie wiesz kogo masz w swoim sąsiedztwie. Napastnik może próbować skanowania portów, aby wykryć luki ...

-

![Notebooki ASUS ROG G750JZ, JM i JS Notebooki ASUS ROG G750JZ, JM i JS]()

Notebooki ASUS ROG G750JZ, JM i JS

... wysoką wydajność, stabilność pracy, redukcję hałasu wiatraków oraz sprawną pracę sieci bezprzewodowej. Nowe układy graficzne GeForce GTX 800M Series z nawet ... tych kart graficznych. TurboMaster ma pozwalać użytkownikom na łatwy i bezpieczny overclocking procesora graficznego o dodatkowe 5 procent mocy, co jest istotne szczególnie w sytuacjach ...

-

![Bezpieczne zakupy online w 10 krokach [© georgejmclittle - Fotolia.com] Bezpieczne zakupy online w 10 krokach]()

Bezpieczne zakupy online w 10 krokach

... lub Bezpieczny eSklep. Mimo to na rynku e-commerce wciąż brakuje ustaw i przepisów regulujących przyznawanie podobnych wyróżnień. Wspomniane powyżej instytucje dobrowolnie zobowiązują się jednak do dotrzymywania określonych standardów i kryteriów jakości. Nawet jeśli dany sprzedawca honoruje się certyfikatami, należy zachować czujność. W sieci ...

-

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.]()

Dr.Web: zagrożenia internetowe w VIII 2015 r.

... go. Następnie replikuje się do kilku folderów, ustawiając jeden z nich jako dostępny z sieci lokalnej. Kopie instalatora wyglądają jak archiwa WinRAR o nazwie Key. ... .BtcMine.737 konfiguruje i uruchamia punkt dostępowy Wi-Fi. Jeśli połączenie z dowolnym komputerem w sieci zostanie zestawione, trojan próbuje replikować się na ten komputer i uruchomić ...

-

![Android czy iOS? Który bezpieczniejszy? Android czy iOS? Który bezpieczniejszy?]()

Android czy iOS? Który bezpieczniejszy?

... się nowe zagrożenia, a cyberataki staną się jeszcze bardziej wysublimowane. Wprawdzie iOS to stosunkowo bezpieczny system, ale jego użytkownicy nie powinni zapominać o środkach ostrożności. iPhone stanowi furtkę do sieci firmowych, stąd system operacyjny Apple przyciąga wielu hakerów. Natomiast przyszłość użytkowników Androida, nie rysuje ...

-

![Polska i USA porozumiały się w sprawie bezpieczeństwa 5G [© vege - Fotolia.com] Polska i USA porozumiały się w sprawie bezpieczeństwa 5G]()

Polska i USA porozumiały się w sprawie bezpieczeństwa 5G

... podpisali deklarację odnośnie budowy sieci 5G. Można zakładać, że to porozumienie zaowocuje wykluczeniem niektórych dostawców z budowy sieci piątej generacji nad Wisłą. Jak mówi Izabela Albrycht, Prezes Instytutu Kościuszki, „Polska zgodnie z zasadą strategii win-win, dąży do budowy sieci 5G w bezpieczny sposób, a jednocześnie do stworzenia ...

-

![UKE: ceny dostępu do Internetu 2008 UKE: ceny dostępu do Internetu 2008]()

UKE: ceny dostępu do Internetu 2008

... opisanych w niniejszej analizie operatorów. Ponieważ w każdym województwie można znaleźć nawet kilkuset działających małych operatorów, osoba planująca nabycie usług dostępu do sieci Internet powinna zainteresować się również lokalną ofertą, która niejednokrotnie może być lepiej dostosowana do jego potrzeb. Patrząc na oferty największych ...

-

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

... system operacyjny firmy Apple w porównaniu z innymi platformami nadal pozostaje względnie bezpieczny. Jednak w styczniu 2009 odkryto godnego uwagi trojana. Użytkownicy Maca, zachęceni ... polimorfizm serwerowy i modyfikacje ACL, które bardzo utrudniają oczyszczanie sieci. Jeśli przeniknie do sieci lokalnej (LAN), jego usunięcie może okazać się bardzo ...

-

![Ochrona danych osobowych dziecka w Internecie [© stoupa - Fotolia.com] Ochrona danych osobowych dziecka w Internecie]()

Ochrona danych osobowych dziecka w Internecie

... może okazać się sieć. Błyskawiczny dostęp, ogromny zasięg i nieograniczona pojemność Internetu w połączeniu z kuszącą i coraz bardziej popularną tendencją do dzielenia się w sieci swoim prywatnym życiem może przynieść nieodwracalne konsekwencje dla życia osobistego i zawodowego. Szczególnie narażone są osoby młode, dla których chęć zaimponowania ...

-

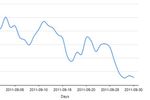

![Kaspersky Lab: szkodliwe programy IX 2011 Kaspersky Lab: szkodliwe programy IX 2011]()

Kaspersky Lab: szkodliwe programy IX 2011

... , zapobiegły ponad 80 milionom prób zainfekowania komputerów za pośrednictwem Sieci, a także wykryły i zneutralizowały 263 miliony szkodliwych programów. Do raportu wykorzystano ... . Historia DigiNotar ponownie każe zadać sobie pytanie, na ile bezpieczny jest istniejący system setek urzędów certyfikujących, a także dyskredytuje samą ideę certyfikatów ...

-

![Domowe urządzenia multimedialne nieodporne na cyberataki Domowe urządzenia multimedialne nieodporne na cyberataki]()

Domowe urządzenia multimedialne nieodporne na cyberataki

... badawczy we własnym salonie, aby sprawdzić, jak bezpieczny jest jego dom pod kątem cyberzagrożeń. Test miał wykazać, czy sprzęty multimedialne, ... zaledwie z jednej cyfry. Inne urządzenie udostępniało cały plik konfiguracyjny z hasłami wszystkim użytkownikom w sieci. Wykorzystując inną lukę, badacz zdołał bez trudu umieścić plik w obszarze pamięci ...

-

![O krok przed atakiem ransomware, czyli cyber deception O krok przed atakiem ransomware, czyli cyber deception]()

O krok przed atakiem ransomware, czyli cyber deception

... typowym ataku ransomware cyberprzestępcy często wykorzystują phishing, aby wprowadzić szkodliwy kod do systemu komputerowego ofiary, który następnie rozprzestrzenia się w całej sieci. Gdy wystarczająco dużo systemów zostanie zaatakowanych, przestępcy aktywują złośliwe oprogramowanie, aby zaszyfrować pliki i dane na tych urządzeniach, przez co stają ...

-

![Płatne hotspoty w Erze [© pizuttipics - Fotolia.com] Płatne hotspoty w Erze]()

Płatne hotspoty w Erze

Polska Telefonia Cyfrowa, operator sieci Era, wprowadza komercyjną wersję usługi hot@spot - bezprzewodowy dostęp do sieci w standardzie WLAN (IEEE 802.11b). Umożliwia ona bezpieczny dostęp do Internetu i zasobów sieci korporacyjnych przy zastosowaniu rozwiązań VPN (Virtual Private Network). Zasady komercyjnego dostępu do Internetu oparte są ...

-

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie]()

Bezpieczeństwo marki w internecie

... respondenci opisują takimi przymiotnikami, jak: uczciwy, dobry, godzien zaufania, bezpieczny, inteligentny, doświadczony, z przekonującą i wartościową wiedzą. Wymiernym wyrazem osiągniętego ... witryny sygnowanej daną marką. JAK CHRONIĆ MARKĘ W SIECI Wśród najczęściej wymienianych sposobów ochrony marki w sieci wskazuje się następujące elementy: Ochrona ...

Tematy: marka, bezpieczeństwo marki -

![Nowe punkty dostępowe ASUS Nowe punkty dostępowe ASUS]()

Nowe punkty dostępowe ASUS

... sieci WLAN, aby umożliwić ich wzajemną komunikację. Tryb Klient: Uwalnia takie urządzenia jak notebooki, komputery PC oraz konsole do gier z konieczności podłączenia do sieci za pomocą przewodów. Tryb Brama: Obsługuje DHCP, NAT, PPPoE, PPTP oraz firewall, aby zapewnić bezpieczny dostęp do sieci ...

-

![Ponad milion kart Visa payWave [© denphumi - Fotolia.com] Ponad milion kart Visa payWave]()

Ponad milion kart Visa payWave

... m.in. w placówkach należących do ogólnopolskich sieci, jak np. Empik, Coffee Heaven, McDonald's, w sieci księgarni Matras, w sklepach komputerowych Sferis, na stacjach Shell, w sklepach SMYK, delikatesach MiniEuropa, w sieci Euro-apteka, salonach sprzedaży telefonów komórkowych sieci Era, w sieci Multikino, w delikatesach BOMI, perfumeriach Douglas ...

-

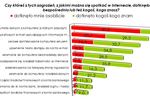

![Polscy internauci a bezpieczeństwo internetowe Polscy internauci a bezpieczeństwo internetowe]()

Polscy internauci a bezpieczeństwo internetowe

... . przypadki opublikowania prywatnych zdjęć lub ujawnienia ściśle tajnych danych mających wpływ na stosunki międzynarodowe państw. Jakie nieszczęśliwe zdarzenia spotykają surfujących w sieci Polaków? Przeważnie utrata danych z różnych przyczyn (czyli także z powodu awarii komputera), ale coraz częściej do naszych drzwi pukają cyberprzestępcy w celu ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

... użytkownikom szkodliwe aktualizacje na skutek włamania się do jej wewnętrznej sieci i kradzieży certyfikatu do podpisu kodu. Chociaż w momencie ataku certyfikat utracił już ... Wszystkie dane statystyczne wykorzystane w tym raporcie zostały uzyskane z opartej na chmurze sieci Kaspersky Security Network (KSN). Dane te zostały pobrane od użytkowników ...

-

![O cyberbezpieczeństwo zadbaj także w podróży [© anyaberkut - Fotolia.com] O cyberbezpieczeństwo zadbaj także w podróży]()

O cyberbezpieczeństwo zadbaj także w podróży

... nazwę legalnej usługi Wi-Fi. Zaleca się korzystać jedynie z sieci chronionych hasłem. Nawet jeśli hasło do sieci Wi-Fi jest dostępne dla wszystkich, nadal zapewnia ochronę ... Upewnij się, że serwis, który będzie obsługiwał Twoje pieniądze, jest bezpieczny (symbol zielonej kłódki, szyfrowane połączenie https). Korzystaj z niezawodnego programu ...

-

![Nowe technologie: 7 najważniejszych trendów 2018 [© weedezign - Fotolia.com] Nowe technologie: 7 najważniejszych trendów 2018]()

Nowe technologie: 7 najważniejszych trendów 2018

... poszukiwaniu nowych rozwiązań spełniających wymagania użytkowników. 5. Autonomiczne, podłączone do sieci urządzenia w systemach IoT Nie ma dnia w którym nie pojawiają się ... i dystrybucję towarów, usług, danych i pieniędzy w sposób przejrzysty, dokładny i bezpieczny. Dlatego blockchain zwrócił uwagę innowatorów działających w wielu segmentach rynku, ...

-

![Zachowania konsumentów: omnichannel stracił na znaczeniu [© Maksym Yemelyanov - Fotolia.com] Zachowania konsumentów: omnichannel stracił na znaczeniu]()

Zachowania konsumentów: omnichannel stracił na znaczeniu

... W związku z COVID-19 produkty spożywcze w sieci zaczęło kupować 14% internautów, a 34% osób, które kupowały dotychczas w sieci w innych kategoriach. Dodatkowo, ta właśnie kategoria, najlepiej ... , które wcześniej miały obawy przed wymianą walut w sieci, przełamały się i zdecydowały na wygodny i bezpieczny przelew waluty na swoje konto lub konto innej ...

-

![Cyberataki: nowe możliwości dzięki COVID-19 i pracy zdalnej [© Artur Marciniec - Fotolia.com] Cyberataki: nowe możliwości dzięki COVID-19 i pracy zdalnej]()

Cyberataki: nowe możliwości dzięki COVID-19 i pracy zdalnej

... na home office. W ten sposób cyberprzestępcy próbowali dostać się do firmowych sieci i pozyskać wrażliwe dane organizacji. Jak podkreśla w komentarzu do najnowszego raportu ... większe zapotrzebowanie na rozwiązania dla pracowników zdalnych, które zapewniałyby bezpieczny dostęp do kluczowych zasobów, a jednocześnie wysoką skalowalność. Jedynie ...

-

![Norton Internet Security 2008 Norton Internet Security 2008]()

Norton Internet Security 2008

... . Pozwala kontrolować, które informacje są przesyłane do witryn internetowych. W bezpieczny sposób przechowuje informacje prywatne, a także automatycznie wprowadza hasła oraz odpowiednią ... przeciw przeglądarkom internetowym. Funkcja kontroli sieci domowej umożliwia nadzorowanie urządzeń podłączonych do sieci lokalnej. Pozwala na monitorowanie ...

-

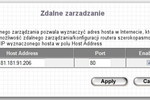

![Bezpieczna sieć firmowa z ZyXEL - ZyWALL USG 300 Bezpieczna sieć firmowa z ZyXEL - ZyWALL USG 300]()

Bezpieczna sieć firmowa z ZyXEL - ZyWALL USG 300

... do sprzedaży zintegrowaną bramę bezpieczeństwa ZyWALL USG 300. Nowe rozwiązanie, przeznaczone dla małych i średnich przedsiębiorstw, ma zapewniać bezpieczny dostęp z zewnątrz do danych wewnątrz sieci firmowej. ZyWALL USG 300 może ustanowić kanały komunikacyjne IPSec i/lub SSL dla pracowników znajdujących się w domu lub korzystających ...

-

![Płatności zbliżeniowe wyszły z niszy [© pressmaster - Fotolia.com] Płatności zbliżeniowe wyszły z niszy]()

Płatności zbliżeniowe wyszły z niszy

... , taka kampania trwa od lutego br. w ponad 2,5 tys. sklepów sieci Żabka oraz siostrzanej sieci Freshmarket. W maju br. zakupy biletów w multipleksach Cinema City były ... rozwój infrastruktury potrzebnej do płatności zbliżeniowych m.in. poprzez program rozwoju sieci akceptacji Kartą Visa zapłacisz wszędzie” – dodał Jakub Kiwior. W ramach rozpoczętego ...

-

![Kaspersky Security for Virtualization 2.0 [© alphaspirit - Fotolia.com] Kaspersky Security for Virtualization 2.0]()

Kaspersky Security for Virtualization 2.0

... 2.0 przeskanuje plik na maszynie wirtualnej i stwierdzi, że jest on bezpieczny, werdykt ten zostanie zapisany w pamięci podręcznej aplikacji. Jeśli w przyszłości ... fizycznych, jak i wirtualnych. Jest to szczególnie wygodne, gdy pozostałe węzły sieci firmowej również są chronione przez produkty i technologie Kaspersky Lab. Scentralizowane ...

-

![Bezpieczeństwo w Internecie: czas zacząć dyskusję [© bluebay2014 - Fotolia.com] Bezpieczeństwo w Internecie: czas zacząć dyskusję]()

Bezpieczeństwo w Internecie: czas zacząć dyskusję

... bezpieczny, wywiera bezpośredni wpływ na wszystkich, którzy w nim żyją oraz na całe środowisko. Wszystko bowiem jest ze sobą połączone. Celem Internet Health Report jest podjęcie dyskusji na ważki temat, jakim jest bezpieczeństwo sieci ... tym teksty, zdjęcia i muzyka. Komunikacja w sieci będzie bezpieczniejsza i prawdopodobnie szybsza dzięki mającemu ...

-

![Chcemy lepiej dbać o bezpieczeństwo dzieci w internecie [© stacestock - Fotolia.com] Chcemy lepiej dbać o bezpieczeństwo dzieci w internecie]()

Chcemy lepiej dbać o bezpieczeństwo dzieci w internecie

... internecie powinno być bliskim naszym sercom tematem. O tym, że dzieci surfują w sieci z równym naszemu - jeśli nawet nie większym - upodobaniem, nie trzeba ... nich wyraziło zainteresowanie takim rozwiązaniem. Źródło: Na podstawie badania F-Secure oraz sieci Plus Bezpieczny smartfon dla dziecka, przeprowadzonego na przełomie lipca i sierpnia 2017 roku ...

-

![Świat: wydarzenia tygodnia 34/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 34/2019]()

Świat: wydarzenia tygodnia 34/2019

... to: - budowa i eksploatacja portów, - tworzenie logistyki i sieci transportu kontenerowego, - tworzenie sieci informatyczno-telekomunikacyjnych. Ciągle rozwijana przez Chiny ... szlaku transportowego tzw. Północnej Drogi Morskiej jest ważnym elementem gwarantującym bezpieczny rozwój chińskiej gospodarki. Moskwa, promując ideę „Północnej Drogi Morskiej” ...

-

![Najczęstsze cyberataki i jak się przed nimi bronić Najczęstsze cyberataki i jak się przed nimi bronić]()

Najczęstsze cyberataki i jak się przed nimi bronić

... czy środków z kart płatniczych. Brak wiedzy i ostrożności podczas wymiany i przekazywania informacji oraz kreatywność cyberprzestępców sprawiają, że nikt z nas nie jest w sieci bezpieczny. Jak uniknąć zagrożenia i z jakimi najczęściej atakami możemy się spotkać oraz co oznaczają tajemnicze skróty, które coraz częściej pojawiają się w mediach ...

-

![Kwantowe dane w Cambridge [© Nmedia - Fotolia.com] Kwantowe dane w Cambridge]()

Kwantowe dane w Cambridge

... z komputerami włączonymi do Internetu. W opinii twórców sieci Qnet, implementacja kolejnych węzłów sieci w bankach i instytucjach finansowych umożliwi wymianę danych przez Internet w sposób dużo bardziej bezpieczny, niż umożliwiają to obecne rozwiązania kryptograficzne. Informacje w sieci Qnet przesyłane są przez standardowy światłowód i ich ...

Tematy: -

![Wpłatomaty Euronet dla wszystkich Wpłatomaty Euronet dla wszystkich]()

Wpłatomaty Euronet dla wszystkich

... atrakcyjna w porównaniu z innymi kanałami wpłat środków - tłumaczy Marek Szafirski, Dyrektor Zarządzający w Euronet Polska Sp. z o.o. Pozostali klienci, przy pierwszym użyciu wpłatomatu w sieci Euronet zostaną poproszeni o jednorazową rejestrację swojego numeru konta (koszt rejestracji to tylko 1 pln), na które ma zostać dokonany przelew. Prowizja ...

-

![5 zasad bezpiecznych płatności online [© Cla78 - Fotolia.com] 5 zasad bezpiecznych płatności online]()

5 zasad bezpiecznych płatności online

... płatności internetowych, przedstawia pięć zasad bezpiecznych transakcji w sieci. Wg badań TNS Polska dla PayU SA, w sieci kupuje już 13,5 miliona Polaków. ... poufnych danych. Zasada 5: Sprawdź z jakiej sieci Wi-Fi korzystasz W dobie ogromnej popularności Internetu bezprzewodowego dostęp do sieci mamy właściwie wszędzie: w kawiarni, w centrum handlowym ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Great Plains 7.5 po polsku [© Nmedia - Fotolia.com] Great Plains 7.5 po polsku](https://s3.egospodarka.pl/grafika/great-plains-polska/Great-Plains-7-5-po-polsku-Qq30bx.jpg)

![Uwierzytelnianie tożsamości przez RSA SecurID [© Nmedia - Fotolia.com] Uwierzytelnianie tożsamości przez RSA SecurID](https://s3.egospodarka.pl/grafika/uwierzytelnianie-tozsamosci/Uwierzytelnianie-tozsamosci-przez-RSA-SecurID-Qq30bx.jpg)

![Bezpieczne zakupy online w 10 krokach [© georgejmclittle - Fotolia.com] Bezpieczne zakupy online w 10 krokach](https://s3.egospodarka.pl/grafika2/zakupy-online/Bezpieczne-zakupy-online-w-10-krokach-151899-150x100crop.jpg)

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.](https://s3.egospodarka.pl/grafika2/Dr-Web/Dr-Web-zagrozenia-internetowe-w-VIII-2015-r-163027-150x100crop.jpg)

![Polska i USA porozumiały się w sprawie bezpieczeństwa 5G [© vege - Fotolia.com] Polska i USA porozumiały się w sprawie bezpieczeństwa 5G](https://s3.egospodarka.pl/grafika2/siec-5G/Polska-i-USA-porozumialy-sie-w-sprawie-bezpieczenstwa-5G-222423-150x100crop.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Ochrona danych osobowych dziecka w Internecie [© stoupa - Fotolia.com] Ochrona danych osobowych dziecka w Internecie](https://s3.egospodarka.pl/grafika/dzieci/Ochrona-danych-osobowych-dziecka-w-Internecie-MBuPgy.jpg)

![Płatne hotspoty w Erze [© pizuttipics - Fotolia.com] Płatne hotspoty w Erze](https://s3.egospodarka.pl/grafika/hotspot/Platne-hotspoty-w-Erze-QhDXHQ.jpg)

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie](https://s3.egospodarka.pl/grafika/marka/Bezpieczenstwo-marki-w-internecie-iG7AEZ.jpg)

![Ponad milion kart Visa payWave [© denphumi - Fotolia.com] Ponad milion kart Visa payWave](https://s3.egospodarka.pl/grafika/karty-platnicze/Ponad-milion-kart-Visa-payWave-iQjz5k.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![O cyberbezpieczeństwo zadbaj także w podróży [© anyaberkut - Fotolia.com] O cyberbezpieczeństwo zadbaj także w podróży](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/O-cyberbezpieczenstwo-zadbaj-takze-w-podrozy-155817-150x100crop.jpg)

![Nowe technologie: 7 najważniejszych trendów 2018 [© weedezign - Fotolia.com] Nowe technologie: 7 najważniejszych trendów 2018](https://s3.egospodarka.pl/grafika2/Internet-Rzeczy/Nowe-technologie-7-najwazniejszych-trendow-2018-200557-150x100crop.jpg)

![Zachowania konsumentów: omnichannel stracił na znaczeniu [© Maksym Yemelyanov - Fotolia.com] Zachowania konsumentów: omnichannel stracił na znaczeniu](https://s3.egospodarka.pl/grafika2/e-commerce/Zachowania-konsumentow-omnichannel-stracil-na-znaczeniu-230473-150x100crop.jpg)

![Cyberataki: nowe możliwości dzięki COVID-19 i pracy zdalnej [© Artur Marciniec - Fotolia.com] Cyberataki: nowe możliwości dzięki COVID-19 i pracy zdalnej](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberataki-nowe-mozliwosci-dzieki-COVID-19-i-pracy-zdalnej-232245-150x100crop.jpg)

![Płatności zbliżeniowe wyszły z niszy [© pressmaster - Fotolia.com] Płatności zbliżeniowe wyszły z niszy](https://s3.egospodarka.pl/grafika2/platnosci-karta/Platnosci-zblizeniowe-wyszly-z-niszy-98287-150x100crop.jpg)

![Kaspersky Security for Virtualization 2.0 [© alphaspirit - Fotolia.com] Kaspersky Security for Virtualization 2.0](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Kaspersky-Security-for-Virtualization-2-0-116642-150x100crop.jpg)

![Bezpieczeństwo w Internecie: czas zacząć dyskusję [© bluebay2014 - Fotolia.com] Bezpieczeństwo w Internecie: czas zacząć dyskusję](https://s3.egospodarka.pl/grafika2/internet/Bezpieczenstwo-w-Internecie-czas-zaczac-dyskusje-187501-150x100crop.jpg)

![Chcemy lepiej dbać o bezpieczeństwo dzieci w internecie [© stacestock - Fotolia.com] Chcemy lepiej dbać o bezpieczeństwo dzieci w internecie](https://s3.egospodarka.pl/grafika2/kontrola-rodzicielska/Chcemy-lepiej-dbac-o-bezpieczenstwo-dzieci-w-internecie-197775-150x100crop.jpg)

![Świat: wydarzenia tygodnia 34/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 34/2019](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-34-2019-12AyHS.jpg)

![Kwantowe dane w Cambridge [© Nmedia - Fotolia.com] Kwantowe dane w Cambridge](https://s3.egospodarka.pl/grafika//Kwantowe-dane-w-Cambridge-Qq30bx.jpg)

![5 zasad bezpiecznych płatności online [© Cla78 - Fotolia.com] 5 zasad bezpiecznych płatności online](https://s3.egospodarka.pl/grafika2/zakupy-online/5-zasad-bezpiecznych-platnosci-online-115409-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)