-

![Fuzje i przejęcia w Polsce. Na celowniku inwestorów firmy technologiczne [© sean824 - Fotolia.com] Fuzje i przejęcia w Polsce. Na celowniku inwestorów firmy technologiczne]()

Fuzje i przejęcia w Polsce. Na celowniku inwestorów firmy technologiczne

... .: Ile fuzji i przejęć przeprowadzono w Polsce w 2022 roku? Jakie firmy są na celowniku inwestorów? Jaka przyszłość czeka rynek M&A? W Europie Środkowo-Wschodniej Polska ... prognozy są bardziej optymistyczne. Największym zainteresowaniem inwestorów w kontekście potencjalnych transakcji fuzji i przejęć w najbliższym czasie będą się cieszyły spółki ...

-

![E-commerce na celowniku oszustów [© Warakorn - Fotolia.com] E-commerce na celowniku oszustów]()

E-commerce na celowniku oszustów

... sprzedaży wyniesie między 51 a 100%. Z drugiej strony, pomimo większej wiarygodności sprzedawców oferujących swoje produkty przez Internet, nadal e-commerce stanowi miejsce potencjalnych oszustw. Aż 15 % badanych przyznało się do tego, że straciło w taki sposób ¼ swoich przychodów. „Duże straty wskazują na to, że ...

-

![Fałszywe aplikacje w Apple App Store. Randkowicze na celowniku Fałszywe aplikacje w Apple App Store. Randkowicze na celowniku]()

Fałszywe aplikacje w Apple App Store. Randkowicze na celowniku

... cyberprzestępców. Działają oni według podobnego schematu: tworzą i prowadzą na Facebooku fałszywy profil bogatej osoby mieszkającej np. w Londynie, po czym szukają potencjalnych ofiar w serwisach i aplikacjach randkowych. W trakcie rozmowy proponują im inwestycje w kryptowaluty, sugerując pobranie specjalnej aplikacji jak Ace Pro lub MBM_BitScan ...

-

![Ochrona danych osobowych: tożsamość na celowniku [© alphaspirit - Fotolia.com] Ochrona danych osobowych: tożsamość na celowniku]()

Ochrona danych osobowych: tożsamość na celowniku

... może przynieść znaczące korzyści każdej organizacji – zauważa Lapierre. CHMURA OBLICZENIOWA Zidentyfikowane zagrożenia: Ataki na chmury obliczeniowe wśród trzech potencjalnych zagrożeń o największych konsekwencjach - ocena 3,65 w pięciostopniowej skali zagrożeń (raport Fundacji Bezpieczna Cyberprzestrzeń) Ataki na dane firmowe i prywatne w chmurze ...

-

![Sprzedajesz nową elektronikę na Allegro? Jesteś na celowniku fiskusa [© Andrey Popov - Fotolia.com] Sprzedajesz nową elektronikę na Allegro? Jesteś na celowniku fiskusa]()

Sprzedajesz nową elektronikę na Allegro? Jesteś na celowniku fiskusa

... i następnie sprzedać w procedurze VAT-marża. Również podatnicy stosujący taką praktykę (czyli oferujący na aukcjach internetowych sprzedaż towarów w procedurze marży) otrzymają powiadomienie o potencjalnych nieprawidłowościach i konieczności ich weryfikacji. Także tutaj informacja jest przekazywana do właściwych urzędów skarbowych.

-

![Dane biometryczne na celowniku cyberprzestępców. Jak się chronić? [© Gerd Altmann z Pixabay] Dane biometryczne na celowniku cyberprzestępców. Jak się chronić?]()

Dane biometryczne na celowniku cyberprzestępców. Jak się chronić?

... mogą być powstrzymane, wiele zależy od nas. Oto najważniejsze zasady bezpieczeństwa: Zawsze staraj się weryfikować informacje o przyznanych nagrodach, zniżkach i innych potencjalnych korzyściach finansowych. Jeśli coś wydaje się zbyt piękne, by było prawdziwe, prawdopodobnie tak właśnie jest. Korzystaj tylko z oficjalnych sklepów z aplikacjami ...

-

![Złośliwe programy: bootkit na celowniku Złośliwe programy: bootkit na celowniku]()

Złośliwe programy: bootkit na celowniku

... , użytkownik musiał nie tylko otworzyć stronę na zhakowanej witrynie, ale również kliknąć podmieniony odsyłacz. Eksperci zauważają, że w ten sposób liczba potencjalnych ofiar zmniejsza się, ale nieznacznie, szczególnie jeśli odsyłacze są podmieniane ręcznie i starannie wybierane przez szkodliwych użytkowników. Informacje o witrynach, takich jak ...

-

![Infrastruktura krytyczna na celowniku hakerów Infrastruktura krytyczna na celowniku hakerów]()

Infrastruktura krytyczna na celowniku hakerów

... systemy ICS mogą również zniszczyć urządzenia o znaczeniu krytycznym oraz zagrozić bezpieczeństwu kraju, a nawet życiu ludzi. Inne są również profile i motywy potencjalnych sprawców. Podczas gdy większość współczesnych cyberprzestępców kieruje się chęcią zysku, to w przypadku ataków na systemy ICS jest inaczej. Wystarczy przyjrzeć ...

-

![Coraz więcej kampanii phishingowych [© weerapat1003 - Fotolia.com] Coraz więcej kampanii phishingowych]()

Coraz więcej kampanii phishingowych

... % wzrost w porównaniu do analogicznego okresu ubiegłego roku. Na celowniku cyberprzestępców są internauci, przedsiębiorstwa, rządy i organizacje. Dlaczego phishing jest ... pracowników korzystających z urządzeń posiadających niedostateczne zabezpieczenia. Tak duży napływ potencjalnych ofiar nie umknął uwadze przestępców. Według danych Google z kwietnia ...

-

![Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze [© pixabay.com] Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze]()

Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze

... wejścia do systemu wyborczego zakończyły się niepowodzeniem. Kraje CEE na celowniku rosyjskich hakerów Pod koniec 2022 roku, cyberataki uderzyły w parlamenty w Polsce i na ... ; i rozprzestrzeniania złośliwego oprogramowania, co prowadzi do dalszych kompromisów i potencjalnych strat finansowych. Grupy przestępcze, zarówno zagraniczne, jak i krajowe, ...

-

![Spam i phishing w II kw. 2018 r. [© momius - Fotolia.com] Spam i phishing w II kw. 2018 r.]()

Spam i phishing w II kw. 2018 r.

... m.in. fałszywe strony podszywające się pod witryny bankowe i płatnicze. Na celowniku cyberprzestępczego półświatka znalazł się również sektor IT, w który wymierzone było 13 ... przez oszustów nazw nowych projektów ICO w celu zebrania funduszy wśród potencjalnych inwestorów. Stosując te dwa chwyty, według przybliżonych szacunków firmy Kaspersky Lab, ...

-

![Jakie kontrole PIP w 2011 r.? [© Syda Productions - Fotolia.com] Jakie kontrole PIP w 2011 r.?]()

Jakie kontrole PIP w 2011 r.?

... celowniku inspektorów PIP znajdą się przede wszystkim firmy zajmujące się budownictwem, transportem drogowym, sprzedażą ... paliw są ostatnim ogniwem przemysłu naftowego, który ze względu na różnorodność występujących zagrożeń i wagę potencjalnych skutków ich aktywizacji ma dla PIP znaczenie priorytetowe. W przypadku stacji benzynowych znaczenie ma ...

-

![Współpraca banków zmniejsza cyberprzestępczość [© ptnphotof - Fotolia.com] Współpraca banków zmniejsza cyberprzestępczość]()

Współpraca banków zmniejsza cyberprzestępczość

... jest także ściślejsza współpraca pomiędzy bankami poprzez wymianę informacji o potencjalnych zagrożeniach i sposobach radzenia sobie z nimi. Ćwiczenie „Cyber-EXE ... i najlepszym kandydatem do udziału w ćwiczeniu. „Banki coraz częściej znajdują się na celowniku cyberprzestępców i dzieje się to również w Polsce, często także w ukryciu przed opinią ...

-

![13 sposobów na spam 13 sposobów na spam]()

13 sposobów na spam

... oraz świadczące usługi pocztowe. Skala tego zjawiska dowodzi, że na celowniku cyberprzestępców mógł się znaleźć niemal każdy użytkownik podłączony do zasobów sieciowych i ... . Spam, podlegając nieustannej ewolucji, coraz częściej staje się nośnikiem potencjalnych zagrożeń takich jak phishing czy infekcja złośliwym oprogramowaniem, narażających firmy na ...

-

![Seniorzy ofiarami wyłudzania pieniędzy. Jak ich chronić? [© lettas - Fotolia.com] Seniorzy ofiarami wyłudzania pieniędzy. Jak ich chronić?]()

Seniorzy ofiarami wyłudzania pieniędzy. Jak ich chronić?

... celowniku oszustów. Z danych zgromadzonych przez BIK wynika, że ich ofiarą padł co ... i nazwę firmy, z której dzwonią, nie chcą udzielać informacji. Ważna jest też odwaga i nieuleganie presji czasu, wywieranej przez potencjalnych oszustów – nie bójmy się przerwać rozmowę telefoniczną, zadzwonić do wnuczka i faktycznie potwierdzić, czy potrzebuje ...

-

![Jak powstrzymać formjacking? [© frank peters - Fotolia.com] Jak powstrzymać formjacking?]()

Jak powstrzymać formjacking?

... tym np. strony logowania i koszyki zakupów, coraz częściej znajdują się na celowniku cyberprzestępców, którzy przejmują je, polując na personalne dane finansowe (PFI) swoich ... dokonać jednej zmiany schematu danych, żeby uzyskać dostęp do ogromnej puli potencjalnych ofiar – dodaje Wiśniewski. Wprawdzie ataki iniekcyjne nie są nowością, niemniej F5 ...

-

![Czy sektor TSL powinien bać się ESG? [© pixabay.com] Czy sektor TSL powinien bać się ESG?]()

Czy sektor TSL powinien bać się ESG?

... będę wykluczane z przetargów, bo zagrozi to realizacji zrównoważonych celów ich potencjalnych kontrahentów. Jednocześnie współodpowiedzialność za powodzenie strategii ESG wzrośnie, a w ... zjawiska powszechnego w całej gospodarce, nie tylko w sektorze TSL. Greenwashing na celowniku UE Greenwashing, czyli pseudoekologiczny marketing, stanowi tak poważne ...

-

![Komputery Macintosh a szkodliwe programy Komputery Macintosh a szkodliwe programy]()

Komputery Macintosh a szkodliwe programy

... Bluetootha. Rozprzestrzeniał się poprzez żądania wysłania danych - Object Exchange (OBEX) Push - do potencjalnych ofiar. Po zaakceptowaniu takich danych przez atakowanego użytkownika robak ... jak iPod czy iPhone, także mogą znaleźć się na cyberprzestępczym celowniku. „Niezależnie od ilości szkodliwych programów, jakie potencjalnie mogą infekować ...

-

![Rynek mieszkaniowy: największe miasta Polski VIII 2016 [© fotolupa - Fotolia.com] Rynek mieszkaniowy: największe miasta Polski VIII 2016]()

Rynek mieszkaniowy: największe miasta Polski VIII 2016

... Gdańsku i w Gdyni wzrosło zainteresowanie lokalami o dużej powierzchni. Duże mieszkania na celowniku inwestorów Obecnie największym zainteresowaniem w Trójmieście cieszą się mieszkania ... nieruchomość musi spełnić dwa warunki. Po pierwsze, lokal musi dokładnie trafić w gust potencjalnych nabywców, tak aby nie wymagał większych modyfikacji, oraz ...

-

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008]()

Zagrożenia płynące z Internetu 2008

... tak samo cenne, jak realne zyski finansowe. 4. Serwisy społecznościowe na celowniku. Stale rosnąca popularność serwisów społecznościowych sprawia, że stają się one bardziej narażone na ataki. Duża liczba zgromadzonych w jednym miejscu potencjalnych ofiar (które na dodatek stosunkowo słabo orientują się w kwestiach bezpieczeństwa komputerów ...

-

![Inwestowanie w nieruchomości. Jak to się robi w Polsce? [© graja - Fotolia.com] Inwestowanie w nieruchomości. Jak to się robi w Polsce?]()

Inwestowanie w nieruchomości. Jak to się robi w Polsce?

... , że mogą je zaaranżować według własnego pomysłu. Dodatkowym atutem dla potencjalnych nabywców jest nowoczesny wygląd, dostęp do terenów zielonych oraz infrastruktury ... nieruchomości o średnim standardzie, ale także luksusowe, które od lat są na celowniku najbogatszych Polaków oraz inwestorów zagranicznych. Ci ostatni decydują się na zakup coraz ...

-

![McAfee Labs: w 2018 roku ransomware nie osłabnie [© arrow - Fotolia.com] McAfee Labs: w 2018 roku ransomware nie osłabnie]()

McAfee Labs: w 2018 roku ransomware nie osłabnie

... mechanizmów obrony, edukacji użytkowników i branżowych strategii przeciwdziałania. Na celowniku ransomware znajdą się mniej tradycyjne, a bardziej zyskowne obiekty, w ... 3. Aplikacje w chmurze oszczędzą czas i koszty, ale zwiększą również obszar potencjalnych ataków w organizacjach Aplikacje w chmurze zapewniają większy poziom szczegółowości ...

-

![Motoryzacja przyszłości. Kradzież samochodu w rękach hakera [© pixabay.com] Motoryzacja przyszłości. Kradzież samochodu w rękach hakera]()

Motoryzacja przyszłości. Kradzież samochodu w rękach hakera

... wciąż często odbywa się bez hamulców bezpieczeństwa IT. Tymczasem potencjalnych mechanizmów ataków jest sporo – komentuje Kamil Sadkowski, starszy specjalista ds ... takim jak np. ubezpieczyciele. Kierunek 3: ataki na koncerny przetwarzające informacje? Na celowniku cyberprzestępców znajdują się nie tylko kierowcy, ale także same koncerny samochodowe. ...

-

![Social media jako narzędzie marketingowe Social media jako narzędzie marketingowe]()

Social media jako narzędzie marketingowe

... , skutecznie budując społeczności skupione wokół poszczególnych placówek. Pracownik na celowniku Firmy wykorzystują też coraz chętniej społecznościowe media w druga stronę, ... Facebook czy NK.pl. Jako miejsca, gdzie internauci woleliby być testowani przez potencjalnych pracodawców wskazują Goldenline, LinkedIn czy Profeo. Dopóki jednak internauci sami ...

-

![Rynek nieruchomości komercyjnych odżywa Rynek nieruchomości komercyjnych odżywa]()

Rynek nieruchomości komercyjnych odżywa

... nasycenia powierzchni w aglomeracjach miejskich w porównaniu z innymi europejskimi metropoliami. Jako potencjalnych najemców nadal wskazuje się firmy z sektora BPO (Business Process ... magazynowych – przede wszystkim we wschodniej części Polski. Już teraz na celowniku deweloperów są takie miasta jak: Rzeszów, Lublin, Bydgoszcz. Nie można oczywiście ...

-

![F-Secure: zagrożenia internetowe 2011 [© stoupa - Fotolia.com] F-Secure: zagrożenia internetowe 2011]()

F-Secure: zagrożenia internetowe 2011

... mogą stać się fabryki lub elektrownie. Można również założyć, że na celowniku sabotażystów znajdą się systemy bankowe lub transportowe, np. linie lotnicze. Sparaliżowanie ... , że cyberprzestępcy zawsze pojawiają się tam, gdzie znajdują się duże skupiska potencjalnych ofiar. Dzięki temu mogą „ukryć się w tłumie”, równocześnie działając na masową skalę ...

-

![Ocena ryzyka lekarstwem na cyberataki typu APT [© Minerva Studio - Fotolia.com] Ocena ryzyka lekarstwem na cyberataki typu APT]()

Ocena ryzyka lekarstwem na cyberataki typu APT

... organizacja, która funkcjonuje w bardzo konkurencyjnym środowisku, ale szczególnie na celowniku są firmy oferujące nowoczesną technologię, zajmujące się badaniami i rozwojem ... zarządy firm są w stanie przeznaczyć tylko minimum środków finansowych na ograniczenie potencjalnych zagrożeń. Tymczasem, jak udowadnia raport Deloitte, to właśnie członkowie ...

-

![Kogo szuka serwis GoldenLine? [© thodonal - Fotolia.com] Kogo szuka serwis GoldenLine?]()

Kogo szuka serwis GoldenLine?

... potencjalnych pracowników poprzez takie rozwiązania jak dostępna na stronie internetowej GoldenLine Wyszukiwarka Kandydatów. W II kwartale br. w ten właśnie sposób wiadomość od rekrutera otrzymało aż 123 851 posiadaczy profilu zawodowego w tym serwisie. Do kogo pisali rekruterzy? Okazuje się, że na ich celowniku ... wiek potencjalnych pracowników. ...

-

![Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów [© Freepik] Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów]()

Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów

... w ochronie zdrowia? O czym świadczy przypadek Ascension Healthcare? Ochrona zdrowia na celowniku Sektor ochrony zdrowia od pandemii koronawirusa należy do jednego z głównych ... bezpieczeństwa w ochronie zdrowia jest szacowany na 300 000 euro, nie wliczając potencjalnych kar nałożonych przez organy ochrony danych – wylicza Kamil Sadkowski. Atak, który ...

-

![McAfee: metody działania cyberprzestępców [© Scanrail - Fotolia.com] McAfee: metody działania cyberprzestępców]()

McAfee: metody działania cyberprzestępców

... swoje słabe punkty, które są celem ataku cyberprzestępców. Ostatnio na ich celowniku jesteśmy my, zwykli użytkownicy Internetu." - mówi Robert Żelazo, dyrektor generalny ... ewoluują Według raportu internetowi oszuści robią wszystko aby przykuć uwagę swoich potencjalnych ofiar. Dlatego w nagłówkach korespondencji spamowej tak często znajdujemy ...

-

![Wzrost ataków na serwisy społecznościowe [© Scanrail - Fotolia.com] Wzrost ataków na serwisy społecznościowe]()

Wzrost ataków na serwisy społecznościowe

... poszczególnych portali. „Portale społecznościowe od dawna znajdują się na celowniku internetowej przestępczości” – mówi Tomasz Zamarlik z firmy G DATA Software – „W ... korzystają z bogatego repertuaru narzędzi służących do wyłudzeń, oszustw i infekcji komputerów potencjalnych ofiar”. G DATA podał przykładowy schemat ataku: do skrzynek e-mail ...

-

![Szkodliwe programy 2009 - prognozy [© Scanrail - Fotolia.com] Szkodliwe programy 2009 - prognozy]()

Szkodliwe programy 2009 - prognozy

... uzyskując dzięki nim znaczne korzyści finansowe. Portale społecznościowe na celowniku cyberprzestępców Jeżeli chodzi o sposoby dystrybucji złośliwego oprogramowania, PandaLabs ... niż na mniej popularną, która zagwarantuje znacznie mniejszą liczbę potencjalnych ofiar” – wyjaśnia Maciej Sobianek, specjalista ds. bezpieczeństwa w Panda Security Polska. ...

-

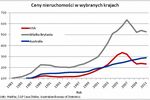

![Inwestowanie w nieruchomości wygrywa z giełdą Inwestowanie w nieruchomości wygrywa z giełdą]()

Inwestowanie w nieruchomości wygrywa z giełdą

... , która ma na celu odwzorowanie indeksu dużych spółek. Gdyby na jego celowniku był brytyjski indeks FTSE 100 to od 1987 roku możliwy byłby ... . Warto zarobić na wynajmie i nie płacić podatków Powyższe szacunki nie uwzględniają potencjalnych zysków z wynajmu, czy w przypadku giełdy dywidend. Zgodnie z szacunkami portalu Global Property Guide ...

-

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012]()

Ewolucja złośliwego oprogramowania 2012

... jest podatna na ataki (brak aktualizacji bezpieczeństwa). Dziurawe aplikacje na celowniku szkodliwych użytkowników O ile rok 2011 został nazwany rokiem luk, rok ... roku. Ponadto brak kultury promującej ochronę antywirusową oraz bardzo ograniczona wiedza dotycząca potencjalnych zagrożeń komputerowych sprawia, że komputery w tych państwach są bardzo ...

-

![FORTINET: w 2015 r. cyberprzestępcy mocno uderzą [© beccarra - Fotolia.com] FORTINET: w 2015 r. cyberprzestępcy mocno uderzą]()

FORTINET: w 2015 r. cyberprzestępcy mocno uderzą

... fakt, że coraz więcej urządzeń łączy się z globalną siecią. Na celowniku cyberprzestępców znajdą się systemy automatyzacji domowej i zabezpieczania prywatnych domów i mieszkań (alarmy, ... filtrowały dane w celu wyselekcjonowania tych najbardziej istotnych i powiadamiały klientów o potencjalnych lukach w zabezpieczeniach oraz możliwych do podjęcia ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Fuzje i przejęcia w Polsce. Na celowniku inwestorów firmy technologiczne [© sean824 - Fotolia.com] Fuzje i przejęcia w Polsce. Na celowniku inwestorów firmy technologiczne](https://s3.egospodarka.pl/grafika2/fuzje-i-przejecia/Fuzje-i-przejecia-w-Polsce-Na-celowniku-inwestorow-firmy-technologiczne-255064-150x100crop.jpg)

![E-commerce na celowniku oszustów [© Warakorn - Fotolia.com] E-commerce na celowniku oszustów](https://s3.egospodarka.pl/grafika2/handel-elektroniczny/E-commerce-na-celowniku-oszustow-153561-150x100crop.jpg)

![Ochrona danych osobowych: tożsamość na celowniku [© alphaspirit - Fotolia.com] Ochrona danych osobowych: tożsamość na celowniku](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Ochrona-danych-osobowych-tozsamosc-na-celowniku-131260-150x100crop.jpg)

![Sprzedajesz nową elektronikę na Allegro? Jesteś na celowniku fiskusa [© Andrey Popov - Fotolia.com] Sprzedajesz nową elektronikę na Allegro? Jesteś na celowniku fiskusa](https://s3.egospodarka.pl/grafika2/procedura-marzy/Sprzedajesz-nowa-elektronike-na-Allegro-Jestes-na-celowniku-fiskusa-203358-150x100crop.jpg)

![Dane biometryczne na celowniku cyberprzestępców. Jak się chronić? [© Gerd Altmann z Pixabay] Dane biometryczne na celowniku cyberprzestępców. Jak się chronić?](https://s3.egospodarka.pl/grafika2/dane-biometryczne/Dane-biometryczne-na-celowniku-cyberprzestepcow-Jak-sie-chronic-260904-150x100crop.jpg)

![Coraz więcej kampanii phishingowych [© weerapat1003 - Fotolia.com] Coraz więcej kampanii phishingowych](https://s3.egospodarka.pl/grafika2/phishing/Coraz-wiecej-kampanii-phishingowych-246125-150x100crop.jpg)

![Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze [© pixabay.com] Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze](https://s3.egospodarka.pl/grafika2/DDoS/Wybory-parlamentarne-niosa-ryzyko-cyberatakow-Znamy-potencjalne-scenariusze-253504-150x100crop.jpg)

![Spam i phishing w II kw. 2018 r. [© momius - Fotolia.com] Spam i phishing w II kw. 2018 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-II-kw-2018-r-209044-150x100crop.jpg)

![Jakie kontrole PIP w 2011 r.? [© Syda Productions - Fotolia.com] Jakie kontrole PIP w 2011 r.?](https://s3.egospodarka.pl/grafika/kontrola-PIP/Jakie-kontrole-PIP-w-2011-r-d8i3B3.jpg)

![Współpraca banków zmniejsza cyberprzestępczość [© ptnphotof - Fotolia.com] Współpraca banków zmniejsza cyberprzestępczość](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Wspolpraca-bankow-zmniejsza-cyberprzestepczosc-131032-150x100crop.jpg)

![Seniorzy ofiarami wyłudzania pieniędzy. Jak ich chronić? [© lettas - Fotolia.com] Seniorzy ofiarami wyłudzania pieniędzy. Jak ich chronić?](https://s3.egospodarka.pl/grafika2/oszustwa-finansowe/Seniorzy-ofiarami-wyludzania-pieniedzy-Jak-ich-chronic-210402-150x100crop.jpg)

![Jak powstrzymać formjacking? [© frank peters - Fotolia.com] Jak powstrzymać formjacking?](https://s3.egospodarka.pl/grafika2/ataki-iniekcyjne/Jak-powstrzymac-formjacking-222481-150x100crop.jpg)

![Czy sektor TSL powinien bać się ESG? [© pixabay.com] Czy sektor TSL powinien bać się ESG?](https://s3.egospodarka.pl/grafika2/sektor-TSL/Czy-sektor-TSL-powinien-bac-sie-ESG-253330-150x100crop.jpg)

![Rynek mieszkaniowy: największe miasta Polski VIII 2016 [© fotolupa - Fotolia.com] Rynek mieszkaniowy: największe miasta Polski VIII 2016](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Rynek-mieszkaniowy-najwieksze-miasta-Polski-VIII-2016-182311-150x100crop.jpg)

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Zagrozenia-plynace-z-Internetu-2008-apURW9.jpg)

![Inwestowanie w nieruchomości. Jak to się robi w Polsce? [© graja - Fotolia.com] Inwestowanie w nieruchomości. Jak to się robi w Polsce?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Inwestowanie-w-nieruchomosci-Jak-to-sie-robi-w-Polsce-194462-150x100crop.jpg)

![McAfee Labs: w 2018 roku ransomware nie osłabnie [© arrow - Fotolia.com] McAfee Labs: w 2018 roku ransomware nie osłabnie](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/McAfee-Labs-w-2018-roku-ransomware-nie-oslabnie-200662-150x100crop.jpg)

![Motoryzacja przyszłości. Kradzież samochodu w rękach hakera [© pixabay.com] Motoryzacja przyszłości. Kradzież samochodu w rękach hakera](https://s3.egospodarka.pl/grafika2/branza-motoryzacyjna/Motoryzacja-przyszlosci-Kradziez-samochodu-w-rekach-hakera-253074-150x100crop.jpg)

![F-Secure: zagrożenia internetowe 2011 [© stoupa - Fotolia.com] F-Secure: zagrożenia internetowe 2011](https://s3.egospodarka.pl/grafika/F-Secure/F-Secure-zagrozenia-internetowe-2011-MBuPgy.jpg)

![Ocena ryzyka lekarstwem na cyberataki typu APT [© Minerva Studio - Fotolia.com] Ocena ryzyka lekarstwem na cyberataki typu APT](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ocena-ryzyka-lekarstwem-na-cyberataki-typu-APT-115116-150x100crop.jpg)

![Kogo szuka serwis GoldenLine? [© thodonal - Fotolia.com] Kogo szuka serwis GoldenLine?](https://s3.egospodarka.pl/grafika2/oferty-pracy/Kogo-szuka-serwis-GoldenLine-194878-150x100crop.jpg)

![Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów [© Freepik] Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberataki-na-placowki-medyczne-zwiekszaja-smiertelnosc-wsrod-pacjentow-264940-150x100crop.jpg)

![McAfee: metody działania cyberprzestępców [© Scanrail - Fotolia.com] McAfee: metody działania cyberprzestępców](https://s3.egospodarka.pl/grafika/przestepstwa-internetowe/McAfee-metody-dzialania-cyberprzestepcow-apURW9.jpg)

![Wzrost ataków na serwisy społecznościowe [© Scanrail - Fotolia.com] Wzrost ataków na serwisy społecznościowe](https://s3.egospodarka.pl/grafika/serwisy-spolecznosciowe/Wzrost-atakow-na-serwisy-spolecznosciowe-apURW9.jpg)

![Szkodliwe programy 2009 - prognozy [© Scanrail - Fotolia.com] Szkodliwe programy 2009 - prognozy](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Szkodliwe-programy-2009-prognozy-apURW9.jpg)

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2012-110629-150x100crop.jpg)

![FORTINET: w 2015 r. cyberprzestępcy mocno uderzą [© beccarra - Fotolia.com] FORTINET: w 2015 r. cyberprzestępcy mocno uderzą](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/FORTINET-w-2015-r-cyberprzestepcy-mocno-uderza-148271-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)