-

![Sektor TMT a bezpieczeństwo informatyczne 2012 [© alphaspirit - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne 2012]()

Sektor TMT a bezpieczeństwo informatyczne 2012

W 2013 r. priorytetem dla menedżerów z sektora Technologii, Mediów i Telekomunikacji (TMT) w dziedzinie bezpieczeństwa informacji będzie opracowanie strategii działania dostosowanej do strategii biznesowej przedsiębiorstwa. Zapewnienie bezpieczeństwa informacji nie jest już tylko koniecznością wynikającą z przepisów prawa lub regulacji sektorowych ...

-

![Sektor TMT - prognozy 2013 [© Fotowerk - Fotolia.com] Sektor TMT - prognozy 2013]()

Sektor TMT - prognozy 2013

W tym roku globalna sprzedaż smartfonów sięgnie miliarda, a to oznacza, że pod koniec 2013 r. w użytku będzie ich na całym świecie blisko 2 mld. Pomimo zaawansowania technologicznego nowych telefonów aż 20 proc. właścicieli używa ich jedynie do podstawowych funkcji, np. połączeń telefonicznych czy wysyłania wiadomości tekstowych. W Polsce wskaźnik ...

-

![UOKiK: kara dla banków PKO BP, Pekao i Raiffeisen Bank [© Pefkos - Fotolia.com] UOKiK: kara dla banków PKO BP, Pekao i Raiffeisen Bank]()

UOKiK: kara dla banków PKO BP, Pekao i Raiffeisen Bank

Urząd Ochrony Konkurencji i Konsumentów ukarał trzy banki za wprowadzanie w błąd w reklamach, opóźnianie przekazywania do BIK informacji o spłacie kredytu czy niedozwolone zapisy w umowach kredytowych. Ukarane banki to PKO BP, Pekao SA oraz Raiffeisen Bank Polska. Na wspomniane instytucje finansowe UOKiK nałożył kary w łącznej kwocie ponad 6,5 mln ...

-

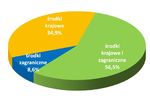

![Pomoc de minimis w 2011 roku Pomoc de minimis w 2011 roku]()

Pomoc de minimis w 2011 roku

Ponad 3,4 mld zł - to kwota pomocy de minimis udzielonej w 2011 roku - tak wynika z najnowszego raportu Urzędu Ochrony Konkurencji i Konsumentów. Ten rodzaj wsparcia nie wymaga zgłoszenia Komisji Europejskiej. Większość pieniędzy trafiła do mikroprzedsiębiorstw. Pomoc de minimis to wsparcie państwa udzielane przedsiębiorcom, które nie wymaga ...

-

![Rynek IT: trendy 2013 [© buchachon - Fotolia.com] Rynek IT: trendy 2013]()

Rynek IT: trendy 2013

Równolegle do konsolidacji wewnątrz oddziału postęp technologiczny umożliwia przedsiębiorstwom budowanie “oddziałów bezstanowych”, czyli nie przechowujących informacji o stanie. Osiągnięcie 100 procent konsolidacji serwerów brzegowych, aplikacji i danych w centrach danych, pozwala skuteczniej zabezpieczać, zarządzać i chronić zasoby. Najważniejsze ...

-

![Szkodliwe oprogramowanie a utrata danych firmowych Szkodliwe oprogramowanie a utrata danych firmowych]()

Szkodliwe oprogramowanie a utrata danych firmowych

W badaniu przeprowadzonym na zlecenie Kaspersky Lab ponad jedna trzecia ankietowanych specjalistów IT przyznała, że ich firma padła ofiarą incydentu naruszenia bezpieczeństwa danych wskutek infekcji szkodliwym oprogramowaniem. Jednak szkodliwe oprogramowanie nie jest jedyną przyczyną takich incydentów, a kiedy ma miejsce wyciek danych, może ...

-

![Najlepsze roczne lokaty a inflacja XII 2012 [© Karbek - Fotolia.com] Najlepsze roczne lokaty a inflacja XII 2012]()

Najlepsze roczne lokaty a inflacja XII 2012

W wyniku hamującej dynamiki inflacji realne zyski z lokat są najwyższe od przeszło dwóch lat. Pomimo spadku oprocentowania depozytów, w kolejnych kilkunastu miesiącach klienci bez trudu ochronią realną wartość środków zdeponowanych w bankach. Spadkowi nominalnego oprocentowania nowo zakładanych lokat towarzyszy wyhamowanie dynamiki wzrostu cen, a ...

-

![ESET Smart Security 6 i ESET NOD32 Antivirus 6 ESET Smart Security 6 i ESET NOD32 Antivirus 6]()

ESET Smart Security 6 i ESET NOD32 Antivirus 6

Firma ESET, producent rozwiązań antywirusowych, udostępniła najnowsze wersje swoich programów. Do sklepów trafia właśnie pakiet bezpieczeństwa ESET Smart Security 6 oraz system antywirusowy i antyspyware ESET NOD32 Antivirus 6. Nowością w pakiecie ESET Smart Security 6 jest funkcja ESET Anti-Theft, pomagająca odzyskać skradziony lub zgubiony ...

-

![Czy wyższe wykształcenie chroni przed bezrobociem? [© Andres Rodriguez - Fotolia.com] Czy wyższe wykształcenie chroni przed bezrobociem?]()

Czy wyższe wykształcenie chroni przed bezrobociem?

Nawet 18 mln wykształconych pracowników do 2020 r. będą potrzebowali pracodawcy z krajów OECD. Eksperci zapowiadają, że już niedługo rozwinięte gospodarki świata odczują niedobór wykwalifikowanych pracowników z wyższym wykształceniem. Z kolei w tym czasie 32-35 mln osób z wykształceniem średnim może dotknąć bezrobocie. Czy wyższe wykształcenie dla ...

-

![Wywłaszczenie nieruchomości [© dbersier - Fotolia.com] Wywłaszczenie nieruchomości]()

Wywłaszczenie nieruchomości

Jednym z podstawowych praw, które chroni Konstytucja RP z dnia 2 kwietnia 1997 roku jest prawo własności. Konstytucja RP wskazuje iż pozbawienie prawa własności, czyli "wywłaszczenie jest dopuszczalne jedynie wówczas, gdy jest dokonywane na cele publiczne i za słusznym odszkodowaniem". W aktualnym stanie prawnym procedura wywłaszczenia została ...

-

![Pozytywista Roku 2012 - konkurs aktywnie promujący przedsiębiorczość Pozytywista Roku 2012 - konkurs aktywnie promujący przedsiębiorczość]()

Pozytywista Roku 2012 - konkurs aktywnie promujący przedsiębiorczość

"Pozytywista Roku" to wyróżnienie dla Osób, Firm lub Instytucji, promujące szeroko rozumianą PRZEDSIĘBIORCZOŚĆ. Do konkursu można zgłaszać Osoby, Firmy i Instytucje przedsiębiorcze, ale także Osoby zaangażowane w sprawy społeczne, badania i rozwój oraz ochronę środowiska. Kategorie konkursowe: Firmy rodzinne, Wizja i przywództwo, Badania i rozwój, ...

Tematy: -

![Nowe Prawo telekomunikacyjne: większe prawa konsumentów [© Aleksandar Mijatovic - Fotolia.com] Nowe Prawo telekomunikacyjne: większe prawa konsumentów]()

Nowe Prawo telekomunikacyjne: większe prawa konsumentów

21 stycznia 2013 r. weszła w życie nowelizacja Prawa telekomunikacyjnego, wprowadzająca w przepisach szereg zmian ważnych zarówno dla konsumentów jak i operatorów telekomunikacyjnych. Wśród najważniejszych zmian warto wspomnieć o znacznym poszerzeniu zakresu ochrony praw konsumentów usług telekomunikacyjnych. Jak przewiduje nowelizacja, umowa na ...

-

![Używanie znaku towarowego w orzecznictwie TS UE [© bzyxx - Fotolia.com] Używanie znaku towarowego w orzecznictwie TS UE]()

Używanie znaku towarowego w orzecznictwie TS UE

W dniu 15 grudnia 2011 r. Trybunał Sprawiedliwości Unii Europejskiej (dalej "TS UE") wydał wyrok, w którym stwierdził, że usługa polegająca na zwykłym napełnianiu puszek opatrzonych oznaczeniem chronionym jako znak towarowy nie jest w odniesieniu do tego oznaczenia używaniem, którego można zakazać (sprawa C-119/10). Powyższy wyrok oznacza, że ...

-

![Interpretacja podatkowa jako ochrona podatnika [© Grzegorz Margol - Fotolia.com] Interpretacja podatkowa jako ochrona podatnika]()

Interpretacja podatkowa jako ochrona podatnika

Indywidualna interpretacja podatkowa nie ma mocy wiążącej. Pozwala jednak bezpieczniej rozliczyć należności wobec fiskusa gdyż daje ochronę i to zarówno w zakresie finansowym, jak też i odpowiedzialności karnej skarbowej. Kiedy przepisy prawa wydają się podatnikowi niejasne, gdy ma wątpliwości co do poprawności swojego postępowania w obrębie ...

-

![Sklep Morele.net łamał prawa konsumentów [© VRD - Fotolia.com] Sklep Morele.net łamał prawa konsumentów]()

Sklep Morele.net łamał prawa konsumentów

Sklep internetowy Morele.net utrudniał klientom dochodzenie ich praw związanych ze zwrotem towaru - twierdzi Urząd Ochrony konkurencji i Konsumentów. Znany e-sklep zmienił zakwestionowane przez UOKiK zapisy regulaminu, ale od kary za łamanie praw konsumentów w wysokości ponad 121 tys. zł odwołał się do sądu. UOKiK postępowanie przeciwko sklepowi ...

-

![Najgorsze zarobki w 2012 mieli pracownicy ochrony [© whitelook - Fotolia.com] Najgorsze zarobki w 2012 mieli pracownicy ochrony]()

Najgorsze zarobki w 2012 mieli pracownicy ochrony

W 2012 roku najniższe płace otrzymywali pracownicy ochrony oraz szwaczki. Zarabiali oni nieco powyżej płacy minimalnej, która w 2012 roku wynosiła 1 500 PLN brutto. Jak wynika z Ogólnopolskiego Badania Wynagrodzeń, mediana dla Polski w 2012 roku wyniosła 4 000 PLN brutto. Najniżej opłacane stanowiska znalazły się jednak znacznie poniżej jej ...

-

![Bezpieczeństwo w sieci: co piąty internauta zagrożony [© yuriy - Fotolia.com] Bezpieczeństwo w sieci: co piąty internauta zagrożony]()

Bezpieczeństwo w sieci: co piąty internauta zagrożony

Co piąty polski internauta nie zna żadnego sposobu ochrony przed zagrożeniami podczas korzystania z sieci, a aż 14 proc. używa w Internecie tego samego hasła dostępowego do wszystkich usług online, także finansowych – wynika z najnowszego raportu fundacji BezpieczniejwSieci.org opublikowanego z okazji 10. Międzynarodowego Dnia Bezpiecznego ...

-

![Uwaga na niedozwolone klauzule umowne [© creo77 - Fotolia.com] Uwaga na niedozwolone klauzule umowne]()

Uwaga na niedozwolone klauzule umowne

Prezes Urzędu Ochrony Konkurencji i Konsumentów (dalej "Prezes UOKiK") wydał w dniu 13 marca 2012 r. decyzję dotyczącą stosowania praktyk naruszających zbiorowe interesy konsumentów przez przedsiębiorcę zajmującego się sprzedażą wyrobów w postaci: materacy do masażu, nakładek rehabilitacyjnych na materac oraz naczyń kuchennych (Decyzja Nr RPZ ...

-

![E-protokoły i prawo do wizerunku [© Corgarashu - Fotolia.com] E-protokoły i prawo do wizerunku]()

E-protokoły i prawo do wizerunku

Choć elektroniczne protokoły niewątpliwie przyczynią się do usprawnienia samych posiedzeń sądowych, pojawia się kwestia ochrony wizerunku uczestników postępowania, który będzie rejestrowany przez sądowe kamery. Co dostane, a co nie? Zgodnie z art. 9 k.p.c. stronom i uczestnikom postępowania umożliwia się dostęp do akt, w tym otrzymywanie odpisów, ...

-

![Zamówienia publiczne - podwykonawcy lepiej chronieni [© goodluz - Fotolia.com] Zamówienia publiczne - podwykonawcy lepiej chronieni]()

Zamówienia publiczne - podwykonawcy lepiej chronieni

Rząd chce zmienić Prawo zamówień publicznych. Zmiany mają chronić podwykonawców prac realizowanych w ramach zamówienia. Jeśli rządowe propozycje wejdą w życie, to wykonawca będzie odpowiadał przed zamawiającym za wypełnianie zobowiązań w stosunku do podwykonawców. Dotyczące przede wszystkim robót budowlanych przepisy nakładają na wykonawcę nowe ...

-

![Sposoby oszczędzania: jak wybrać odpowiedni? [© Sebastian Duda - Fotolia.com] Sposoby oszczędzania: jak wybrać odpowiedni?]()

Sposoby oszczędzania: jak wybrać odpowiedni?

Od wybuchu afery Amber Gold Polacy czują się niekomfortowo powierzając innym swoje oszczędności. Według CBOS, jedynie 26% z nich zainwestowałoby niespodziewany przypływ gotówki. W gąszczu dostępnych ofert łatwo się jednak zgubić - na rynku jest bowiem wiele produktów finansowych, z których każde niesie ze sobą inny zestaw możliwości. Eksperci ...

-

![Sztuczki deweloperów. Na jakie pułapki w umowie uważać? [© goodluz - Fotolia.com] Sztuczki deweloperów. Na jakie pułapki w umowie uważać?]()

Sztuczki deweloperów. Na jakie pułapki w umowie uważać?

Deweloperzy w umowach często zawierają niekorzystne dla klientów zapisy. Wiele z nich jest wpisanych do rejestru klauzul niedozwolonych, mimo to przedsiębiorcy nadal je stosują. Na jakie pułapki w umowach należy uważać można dojść, analizując postępowania Urzędu Ochrony Konkurencji i Konsumentów wobec deweloperów. Według UOKiK, podstawowym ...

-

![Kawiarnia jako miejsce pracy [© berc - Fotolia.com] Kawiarnia jako miejsce pracy]()

Kawiarnia jako miejsce pracy

Ochrona dokumentów, bezpieczeństwo rzeczy osobistych i hałaśliwi klienci to trzy główne czynniki zniechęcające Polaków do korzystania z kawiarni jako miejsca pracy wymieniane w najnowszej ankiecie firmy Regus, przeprowadzonej wśród 26 tysięcy pracowników z firm w ponad 90 krajach. Z wcześniejszych badań Regus wynika, że 64% ludzi biznesu na ...

-

![Nowe modele BMW 2013 Nowe modele BMW 2013]()

Nowe modele BMW 2013

W tym roku Geneva International Motor Show będzie miejscem prezentacji całej nowej linii atrakcyjnych modeli produkcyjnych firmy BMW. Jednocześnie światła reflektorów będą skierowane na kilka przełomowych koncepcji kompaktowych aut premium, które opracowano z myślą o przyszłości i wyposażono w rozwiązania ściśle odnoszące się do problemów ochrony ...

-

![Trend Micro Mobile Security 3.0 [© maxkabakov - Fotolia.com] Trend Micro Mobile Security 3.0]()

Trend Micro Mobile Security 3.0

Trend Micro prezentuje Trend Micro™ Mobile Security 3.0 – trzecią generację rozwiązania stworzonego z myślą o bezpieczeństwie smartfonów i tabletów pracujących na systemie Android. Nowa wersja Trend Micro Mobile Security rozszerza zakres ochrony na informacje udostępniane na Facebooku i zapewnia jeszcze szybsze skanowanie złośliwego oprogramowania ...

-

![Zgubienie portfela: co robić? [© sitriel - Fotolia.com] Zgubienie portfela: co robić?]()

Zgubienie portfela: co robić?

Z raportu infoDOK wynika, że w ostatnim kwartale 2012 roku łączna kwota prób wyłudzeń kredytów wyniosła 54 mln złotych. Złodzieje wiedzą bowiem, że często do zaciągnięcia kredytu wystarczy skradziony dowód tożsamości. Warto więc wiedzieć jak chronić nie tylko karty płatnicze, ale również dokumenty, gdy zgubimy portfel. Expander radzi, by w takiej ...

-

![Przepisy prawne: najważniejsze zmiany II 2013 [© mariusz szczygieł - Fotolia.com] Przepisy prawne: najważniejsze zmiany II 2013]()

Przepisy prawne: najważniejsze zmiany II 2013

Serdecznie zapraszamy do zapoznania się z najnowszym Biuletynem Prawnym naszej kancelarii, zawierającym wybrane, najnowsze zmiany w polskich przepisach prawnych z zakresu regulacji dotyczących funduszy inwestycyjnych, prawa zamówień publicznych oraz radiofonii i telewizji, które weszły w życie w lutym 2013 r., jak również ostatnio opublikowane ...

-

![ESET Social Media Scanner [© alphaspirit - Fotolia.com] ESET Social Media Scanner]()

ESET Social Media Scanner

Firma ESET, producent rozwiązań antywirusowych, z których korzysta ponad 3,5 mln Polaków, udostępniła samodzielne narzędzie, pozwalające chronić profil użytkownika w popularnym serwisie społecznościowym Facebook. ESET Social Media Scanner identyfikuje odnośniki, które prowadzą do stron WWW zawierających złośliwą zawartość lub próbujących wyłudzać ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

To, że eksperci z Kaspersky Lab nie wykryli dotychczas szkodliwego oprogramowania, które wykorzystuje błędy w zabezpieczeniach Androida w celu przeprowadzania ataków w trakcie przeglądania stron WWW, może wydawać się pozytywnym faktem, jednak tylko na pierwszy rzut oka. Ponura rzeczywistość jest taka, że użytkownicy aktywnie szukają oprogramowania ...

-

![Odpowiedzialność nabywcy za niezapłacony VAT: jak to robią u sąsiadów? [© Sedlacek - Fotolia.com] Odpowiedzialność nabywcy za niezapłacony VAT: jak to robią u sąsiadów?]()

Odpowiedzialność nabywcy za niezapłacony VAT: jak to robią u sąsiadów?

Propozycja nowelizacji ustawy o VAT oraz ordynacji podatkowej, przewidująca w niektórych sytuacjach odpowiedzialność nabywców nadal wywołuje protesty przedsiębiorców oraz ekspertów podatkowych. Nowelizacja jest reakcją na liczne oszustwa w obrocie paliwami, stalą oraz złotem. Kwestie wyłudzania podatku VAT usiłują rozwiązać także inne państwa ...

-

![Jak odzyskać skradziony komputer? [© lbtn - Fotolia.com] Jak odzyskać skradziony komputer?]()

Jak odzyskać skradziony komputer?

Temat bezpieczeństwa w sieci powraca, gdy ginie komputer znanej osoby. Rzadko jednak media informują o tym, że wrócił on do właściciela. Wkrótce może się to zmienić dzięki programom, które prócz funkcji ochronnych, np. antywirusowych, pozwolą odzyskać utracony sprzęt. Warunki ich skuteczności są dwa: podłączenie do sieci i aktywacja zabezpieczenia ...

-

![Technologia antywirusowa G Data CloseGap [© Amy Walters - Fotolia.com] Technologia antywirusowa G Data CloseGap]()

Technologia antywirusowa G Data CloseGap

Na zakończonych niedawno targach CeBIT 2013 w Hanowerze, niemiecki producent oprogramowania w dziedzinie bezpieczeństwa zaprezentował swoja własną inteligentną technologie antywirusową CloseGap. Z nowym rozwiązaniem AV G Data odpowiada na zmiany zachodzące na rynku antywirusów: dążenie do większej wydajności, proaktywnej ochrony i elastycznego ...

-

![Europa: wydarzenia tygodnia 11/2013 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 11/2013]()

Europa: wydarzenia tygodnia 11/2013

Mimo zgodności polityków praktycznie z wszystkich krajów świata o konieczności ochrony klimatu, dane opublikowane przez Międzynarodową Agencję Energii (MAE) wskazują, że nieustannie wzrasta wydobycie węgla, a w najbliższych pięciu latach światowe zużycie węgla będzie nadal rosło. Według raportu MAE kołem napędowym wzrostu zapotrzebowania na węgiel ...

-

![Droższe połączenia do Play. Sprawę zbada UOKiK [© Mushy - Fotolia.com] Droższe połączenia do Play. Sprawę zbada UOKiK]()

Droższe połączenia do Play. Sprawę zbada UOKiK

Czy sieci Orange, Plus i T-Mobile stosując wyższe stawki za połączenia do sieci Play łamały prawo? Sprawę zbada Urząd Ochrony Konkurencji i Konsumentów. Jeśli okaże się, że operatorzy nadużyli swojej dominującej pozycji na rynku to konsekwencje mogą być dla nich bardzo kosztowne. UOKiK może wymierzyć karę finansową w wysokości aż 10 procent ...

-

![Drukarki Epson WorkForce M200, M105 i M100 Drukarki Epson WorkForce M200, M105 i M100]()

Drukarki Epson WorkForce M200, M105 i M100

Epson oferuje monochromatyczne drukarki z wbudowanym systemem stałego zasilania w atrament. Urządzenia WorkForce M200, M105 i M100 zostały zaprojektowane z myślą o użytkownikach w małych firmach i biurach w domu. Wszystkie modele dają możliwość oszczędnego drukowania przy jednoczesnym zachowaniu wysokiej jakości wydruków. Jest to możliwe dzięki ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Sektor TMT a bezpieczeństwo informatyczne 2012 [© alphaspirit - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne 2012](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Sektor-TMT-a-bezpieczenstwo-informatyczne-2012-111437-150x100crop.jpg)

![Sektor TMT - prognozy 2013 [© Fotowerk - Fotolia.com] Sektor TMT - prognozy 2013](https://s3.egospodarka.pl/grafika2/dostep-do-Internetu/Sektor-TMT-prognozy-2013-111656-150x100crop.jpg)

![UOKiK: kara dla banków PKO BP, Pekao i Raiffeisen Bank [© Pefkos - Fotolia.com] UOKiK: kara dla banków PKO BP, Pekao i Raiffeisen Bank](https://s3.egospodarka.pl/grafika2/UOKiK/UOKiK-kara-dla-bankow-PKO-BP-Pekao-i-Raiffeisen-Bank-111567-150x100crop.jpg)

![Rynek IT: trendy 2013 [© buchachon - Fotolia.com] Rynek IT: trendy 2013](https://s3.egospodarka.pl/grafika2/rynek-IT/Rynek-IT-trendy-2013-111658-150x100crop.jpg)

![Najlepsze roczne lokaty a inflacja XII 2012 [© Karbek - Fotolia.com] Najlepsze roczne lokaty a inflacja XII 2012](https://s3.egospodarka.pl/grafika2/inflacja/Najlepsze-roczne-lokaty-a-inflacja-XII-2012-111627-150x100crop.jpg)

![Czy wyższe wykształcenie chroni przed bezrobociem? [© Andres Rodriguez - Fotolia.com] Czy wyższe wykształcenie chroni przed bezrobociem?](https://s3.egospodarka.pl/grafika2/tendencje-na-rynku-pracy/Czy-wyzsze-wyksztalcenie-chroni-przed-bezrobociem-111705-150x100crop.jpg)

![Wywłaszczenie nieruchomości [© dbersier - Fotolia.com] Wywłaszczenie nieruchomości](https://s3.egospodarka.pl/grafika2/wywlaszczenie-nieruchomosci/Wywlaszczenie-nieruchomosci-111919-150x100crop.jpg)

![Nowe Prawo telekomunikacyjne: większe prawa konsumentów [© Aleksandar Mijatovic - Fotolia.com] Nowe Prawo telekomunikacyjne: większe prawa konsumentów](https://s3.egospodarka.pl/grafika2/prawo-telekomunikacyjne/Nowe-Prawo-telekomunikacyjne-wieksze-prawa-konsumentow-111929-150x100crop.jpg)

![Używanie znaku towarowego w orzecznictwie TS UE [© bzyxx - Fotolia.com] Używanie znaku towarowego w orzecznictwie TS UE](https://s3.egospodarka.pl/grafika2/znak-towarowy/Uzywanie-znaku-towarowego-w-orzecznictwie-TS-UE-112003-150x100crop.jpg)

![Interpretacja podatkowa jako ochrona podatnika [© Grzegorz Margol - Fotolia.com] Interpretacja podatkowa jako ochrona podatnika](https://s3.egospodarka.pl/grafika2/ordynacja-podatkowa/Interpretacja-podatkowa-jako-ochrona-podatnika-112278-150x100crop.jpg)

![Sklep Morele.net łamał prawa konsumentów [© VRD - Fotolia.com] Sklep Morele.net łamał prawa konsumentów](https://s3.egospodarka.pl/grafika2/prawa-konsumentow/Sklep-Morele-net-lamal-prawa-konsumentow-112680-150x100crop.jpg)

![Najgorsze zarobki w 2012 mieli pracownicy ochrony [© whitelook - Fotolia.com] Najgorsze zarobki w 2012 mieli pracownicy ochrony](https://s3.egospodarka.pl/grafika2/zarobki-Polakow/Najgorsze-zarobki-w-2012-mieli-pracownicy-ochrony-112829-150x100crop.jpg)

![Bezpieczeństwo w sieci: co piąty internauta zagrożony [© yuriy - Fotolia.com] Bezpieczeństwo w sieci: co piąty internauta zagrożony](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-w-sieci-co-piaty-internauta-zagrozony-112899-150x100crop.jpg)

![Uwaga na niedozwolone klauzule umowne [© creo77 - Fotolia.com] Uwaga na niedozwolone klauzule umowne](https://s3.egospodarka.pl/grafika2/nieuczciwe-praktyki-rynkowe/Uwaga-na-niedozwolone-klauzule-umowne-112944-150x100crop.jpg)

![E-protokoły i prawo do wizerunku [© Corgarashu - Fotolia.com] E-protokoły i prawo do wizerunku](https://s3.egospodarka.pl/grafika2/prawo-do-wizerunku/E-protokoly-i-prawo-do-wizerunku-112981-150x100crop.jpg)

![Zamówienia publiczne - podwykonawcy lepiej chronieni [© goodluz - Fotolia.com] Zamówienia publiczne - podwykonawcy lepiej chronieni](https://s3.egospodarka.pl/grafika2/prawo-zamowien-publicznych/Zamowienia-publiczne-podwykonawcy-lepiej-chronieni-113151-150x100crop.jpg)

![Sposoby oszczędzania: jak wybrać odpowiedni? [© Sebastian Duda - Fotolia.com] Sposoby oszczędzania: jak wybrać odpowiedni?](https://s3.egospodarka.pl/grafika2/inwestowanie-pieniedzy/Sposoby-oszczedzania-jak-wybrac-odpowiedni-113711-150x100crop.jpg)

![Sztuczki deweloperów. Na jakie pułapki w umowie uważać? [© goodluz - Fotolia.com] Sztuczki deweloperów. Na jakie pułapki w umowie uważać?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Sztuczki-deweloperow-Na-jakie-pulapki-w-umowie-uwazac-113833-150x100crop.jpg)

![Kawiarnia jako miejsce pracy [© berc - Fotolia.com] Kawiarnia jako miejsce pracy](https://s3.egospodarka.pl/grafika2/rynek-pracy/Kawiarnia-jako-miejsce-pracy-113864-150x100crop.jpg)

![Trend Micro Mobile Security 3.0 [© maxkabakov - Fotolia.com] Trend Micro Mobile Security 3.0](https://s3.egospodarka.pl/grafika2/Trend-Micro-Mobile-Security/Trend-Micro-Mobile-Security-3-0-113956-150x100crop.jpg)

![Zgubienie portfela: co robić? [© sitriel - Fotolia.com] Zgubienie portfela: co robić?](https://s3.egospodarka.pl/grafika2/kradziez-dokumentow/Zgubienie-portfela-co-robic-114086-150x100crop.jpg)

![Przepisy prawne: najważniejsze zmiany II 2013 [© mariusz szczygieł - Fotolia.com] Przepisy prawne: najważniejsze zmiany II 2013](https://s3.egospodarka.pl/grafika2/fundusze-inwestycyjne/Przepisy-prawne-najwazniejsze-zmiany-II-2013-114067-150x100crop.jpg)

![ESET Social Media Scanner [© alphaspirit - Fotolia.com] ESET Social Media Scanner](https://s3.egospodarka.pl/grafika2/ESET-Social-Media-Scanner/ESET-Social-Media-Scanner-114143-150x100crop.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Odpowiedzialność nabywcy za niezapłacony VAT: jak to robią u sąsiadów? [© Sedlacek - Fotolia.com] Odpowiedzialność nabywcy za niezapłacony VAT: jak to robią u sąsiadów?](https://s3.egospodarka.pl/grafika2/VAT/Odpowiedzialnosc-nabywcy-za-niezaplacony-VAT-jak-to-robia-u-sasiadow-114562-150x100crop.jpg)

![Jak odzyskać skradziony komputer? [© lbtn - Fotolia.com] Jak odzyskać skradziony komputer?](https://s3.egospodarka.pl/grafika2/utrata-danych/Jak-odzyskac-skradziony-komputer-114588-150x100crop.jpg)

![Technologia antywirusowa G Data CloseGap [© Amy Walters - Fotolia.com] Technologia antywirusowa G Data CloseGap](https://s3.egospodarka.pl/grafika2/G-Data-CloseGap/Technologia-antywirusowa-G-Data-CloseGap-114742-150x100crop.jpg)

![Europa: wydarzenia tygodnia 11/2013 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 11/2013](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-11-2013-sNRO59.jpg)

![Droższe połączenia do Play. Sprawę zbada UOKiK [© Mushy - Fotolia.com] Droższe połączenia do Play. Sprawę zbada UOKiK](https://s3.egospodarka.pl/grafika2/Play/Drozsze-polaczenia-do-Play-Sprawe-zbada-UOKiK-114847-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Mieszkania w Polsce o 20 m kw. mniejsze niż w Europie [© Freepik] Mieszkania w Polsce o 20 m kw. mniejsze niż w Europie](https://s3.egospodarka.pl/grafika2/mieszkania/Mieszkania-w-Polsce-o-20-m-kw-mniejsze-niz-w-Europie-265758-150x100crop.jpg)

![Ceny OC w I kw. 2025 nawet 500 zł droższe niż przed rokiem [© krisana - Fotolia.com] Ceny OC w I kw. 2025 nawet 500 zł droższe niż przed rokiem](https://s3.egospodarka.pl/grafika2/ceny-OC/Ceny-OC-w-I-kw-2025-nawet-500-zl-drozsze-niz-przed-rokiem-265755-150x100crop.jpg)

![Ustawa o ochronie sygnalistów: jakie błędy popełniamy i jak ich unikać? [© Freepik] Ustawa o ochronie sygnalistów: jakie błędy popełniamy i jak ich unikać?](https://s3.egospodarka.pl/grafika2/ustawa-o-sygnalistach/Ustawa-o-ochronie-sygnalistow-jakie-bledy-popelniamy-i-jak-ich-unikac-265749-150x100crop.jpg)

![Listing Act uprości dostęp do rynku kapitałowego. Nowe przepisy już obowiązują [© Freepik] Listing Act uprości dostęp do rynku kapitałowego. Nowe przepisy już obowiązują](https://s3.egospodarka.pl/grafika2/Listing-Act/Listing-Act-uprosci-dostep-do-rynku-kapitalowego-Nowe-przepisy-juz-obowiazuja-265746-150x100crop.jpg)