-

![Trend Micro: zagrożenia internetowe I kw. 2013 [© alphaspirit - Fotolia.com] Trend Micro: zagrożenia internetowe I kw. 2013]()

Trend Micro: zagrożenia internetowe I kw. 2013

... w Korei Południowej można spodziewać się, że cyberataki będą coraz bardziej destrukcyjne i nadal będą stanowić istotne zagrożenie” – mówi Tom Kellermann, VP, Cyber Security w firmie Trend Micro. „Z każdym kolejnym kwartałem ataki stają się coraz śmielsze i bardziej precyzyjne, wykraczając poza obszar zagrożenia prywatności osobistych danych.”

-

![Chiny i Rosja zlecają cyberataki na instytucje badające koronawirusa [© lolloj - Fotolia.com] Chiny i Rosja zlecają cyberataki na instytucje badające koronawirusa]()

Chiny i Rosja zlecają cyberataki na instytucje badające koronawirusa

... czy Rosji - czytamy w komunikacie opublikowanym przez DAGMA. Ostrzeżenie przed cyberatakami pochodzi od amerykańskiego Departamentu Bezpieczeństwa Krajowego oraz brytyjskiego National Cyber Security Centre. Organizacje te opracowały dokument, w którym znajdziemy szczegółowy opis stosowanych przez hakerów metod. Jest w nim mowa m.in. o exploitach ...

-

![Kto odpowiada za bezpieczeństwo IT w bankach? [© Inok - Fotolia.com] Kto odpowiada za bezpieczeństwo IT w bankach?]()

Kto odpowiada za bezpieczeństwo IT w bankach?

... się odpowiedzialnością z klientami nie przynoszą zamierzonych efektów, jedynym rozwiązaniem wydaje się być jeszcze większe zaangażowanie w prace nad zagadnieniami cyber security samych banków. Jednak pomimo tego, że instytucje finansowe ponoszą olbrzymie koszty związane z odpowiednim projektowaniem, implementowaniem czy konfigurowaniem zabezpieczeń ...

-

![Oto 3 typy pracowników, którzy nadwyrężają bezpieczeństwo IT [© Rawf8 - Fotolia.com] Oto 3 typy pracowników, którzy nadwyrężają bezpieczeństwo IT]()

Oto 3 typy pracowników, którzy nadwyrężają bezpieczeństwo IT

... zagrożenie? Oto 3 typy pracowników, którzy mogą ściągnąć na firmę cyberataki i generować ryzyko utraty istotnych danych. Jak dowodzi raport IBM 2016 Cyber Security Intelligence Index, aż 6 na 10 ataków na infrastrukturę IT przedsiębiorstwa pochodzi z jego wnętrza. Niektóre cyberataki to oczywiście swego rodzaju odwet ...

-

![Cyberbezpieczeństwo 2023. Co o mijającym roku mówią eksperci? [© pixabay.com] Cyberbezpieczeństwo 2023. Co o mijającym roku mówią eksperci?]()

Cyberbezpieczeństwo 2023. Co o mijającym roku mówią eksperci?

... , na którym z uwagi na koniunkturę wiele – szczególnie młodych osób – znalazło się w gorszej sytuacji zawodowej, pomysł przebranżowienia się i wejścia w świat cyber security wydaje się wartym rozważenia. Cyberbezpieczeństwo stało się kluczowym aspektem działalności biznesowej firmy i instytucji. Zarządy coraz lepiej rozumieją, że bezpieczeństwo ich ...

-

![Zmiana hasła - jak często? [© Gerd Altmann z Pixabay] Zmiana hasła - jak często?]()

Zmiana hasła - jak często?

... , a to stanowi jeden z największych grzechów cyberbezpieczeństwa. Ryzyka częstych zmian haseł są na tyle poważne, że instytucje takie jak brytyjskie National Cyber Security Centre oficjalnie odradzają firmom wymuszanie ich na swoich pracownikach i pracownicach1. Czy w takim razie nie trzeba zmieniać haseł? Oczywiście istnieją sytuacje ...

-

![Rośnie deficyt specjalistów od cyberbezpieczeństwa Rośnie deficyt specjalistów od cyberbezpieczeństwa]()

Rośnie deficyt specjalistów od cyberbezpieczeństwa

... do 1,6 miliarda dolarów w 2025 roku. Jak tłumaczy Sebastian Gilon, head of security z TestArmy: Z naszych obserwacji wynika, że w ciągu ostatniego roku cyberprzestępcy działali ... (dane Randstad): Information Security Architect: 25 000 - 30 000 zł brutto/msc Security Engineer: 15 000 - 20 000 zł brutto/msc Security Manager: 25 000 - ...

-

![Cisco: bezpieczeństwo w Internecie 2016 [© NicoElNino - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2016]()

Cisco: bezpieczeństwo w Internecie 2016

... , powierzają swoje bezpieczeństwo zaufanym, wyspecjalizowanym partnerom zewnętrznym” – mówi Gaweł Mikołajczyk, dyrektor Cisco Security Operations Center w Krakowie. O raporcie: Raport Cisco 2016 Annual Security Report prezentuje najważniejsze trendy i problemy związane z cyberbezpieczeństwem według ekspertów Cisco. Przedstawione informacje są ...

-

![PandaLabs: złośliwe oprogramowanie 2010 PandaLabs: złośliwe oprogramowanie 2010]()

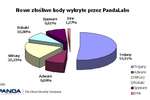

PandaLabs: złośliwe oprogramowanie 2010

... cyberprzestępcy stworzyli 34 proc. złośliwego oprogramowania, które kiedykolwiek istniało i zostało sklasyfikowane przez firmę Panda Security, lidera w dziedzinie zabezpieczeń działających w modelu Cloud Security. System Kolektywnej Inteligencji, który automatycznie wykrywa, analizuje i klasyfikuje 99,4 proc. złośliwego oprogramowania, obecnie ...

-

![Cyberprzestępczość zagraża firmom [© apops - Fotolia.com] Cyberprzestępczość zagraża firmom]()

Cyberprzestępczość zagraża firmom

... . Działalność przestępców to jednak tylko jedno z wielu źródeł współczesnych zagrożeń dla organizacji działających w cyber rzeczywistości. Organizacje uczestniczące w globalnym badaniu Deloitte TMT Security Survey 2013 (2013 TMT Global Security Study: Blurring the lines) wskazały, że dostrzegają istotne zagrożenia związane: z ilością oraz rodzajem ...

-

![Cyberbezpieczeństwo w firmach ciągle kuleje [© Melpomene - Fotolia.com] Cyberbezpieczeństwo w firmach ciągle kuleje]()

Cyberbezpieczeństwo w firmach ciągle kuleje

... SOAR – z ang. Security Orchestration, Automation and Response (52%). Ponadto prymusi w zakresie cyberbezpieczeństwa opracowali konkretne strategie zarządzania atakami z wielu źródeł, np. z własnej chmury, ze strony dostawców czy łańcuchów dostaw. Nie mniej istotne jest to, że wdrażają odpowiednie myślenie o cyber ryzykach oraz przeprowadzają ...

-

![Drastycznie wzrasta ilość rogueware Drastycznie wzrasta ilość rogueware]()

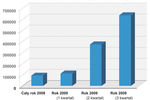

Drastycznie wzrasta ilość rogueware

... narzędziem w działalności całego cybermafijnego świata. Ponadto raport Panda Security dostarcza analizy wzrostu wyszukanych technik inżynieryjnych, używanych do ... fałszywych aplikacji ochronnych niż w całym 2008 r. II kwartał 2009 r. potwierdził przewidywania Panda Security - pojawiło się cztery razy więcej odmian rogueware niż w 2008 r. PandaLabs ...

-

![Ataki hakerskie 2013 [© ra2 studio - Fotolia.com] Ataki hakerskie 2013]()

Ataki hakerskie 2013

... problemów, od czterech lat nieustannie rosną. Tegoroczne badanie kosztów cyberprzestępczości (2013 Cost of Cyber Crime Study), przeprowadzone przez Ponemon Institute na zlecenie działu rozwiązań bezpieczeństwa HP (HP Enterprise Security Products), wykazało, że średnie roczne koszty ponoszone przez amerykańskie firmy z grupy porównawczej wynoszą ...

-

![Cyberbezpieczeństwo pilnie poszukuje specjalisty [© alphaspirit - Fotolia.com] Cyberbezpieczeństwo pilnie poszukuje specjalisty]()

Cyberbezpieczeństwo pilnie poszukuje specjalisty

... przeciwdziałać cyberatakom? I czy chodzi wyłącznie o to? Przed nami wyniki badania zrealizowanego przez Cisco na potrzeby raportu „The Security Bottom Line: How much security is enough?”. Jego autorzy zapytali specjalistów o kluczowe czynniki, które przesądzają o sukcesie organizacji w zakresie cyberbezpieczeństwa. Na przestrzeni ostatniego ...

-

![Potrzeba 4 mln specjalistów ds. cyberbezpieczeństwa [© alphaspirit - Fotolia.com] Potrzeba 4 mln specjalistów ds. cyberbezpieczeństwa]()

Potrzeba 4 mln specjalistów ds. cyberbezpieczeństwa

... tych celów, Fortinet oferuje największe portfolio ponad 50 produktów klasy korporacyjnej, zintegrowanych ze sobą za pomocą platformy Fortinet Security Fabric. Dodatkowo, w ramach wielokrotnie nagradzanego, jednego z najszerszych w branży programów szkoleniowych i certyfikacyjnych Fortinet Training Institute, możliwe jest uzyskiwanie certyfikatów ...

-

![Świąteczne e-kartki z groźnym prezentem Świąteczne e-kartki z groźnym prezentem]()

Świąteczne e-kartki z groźnym prezentem

... robak P2PShared.U infekuje komputer, rozsyłając się za pośrednictwem poczty e-mail nic niepodejrzewającego internauty - ostrzega firma Panda Security. PandaLabs, laboratorium Panda Security specjalizujące się w wykrywaniu i analizie złośliwego oprogramowania, odnotowało pojawienie się fałszywych wiadomości z McDonald’s. Wiadomość e-mail, która ...

-

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.]()

Panda Labs: rynek zabezpieczeń w 2010r.

... ataków o podłożu politycznym. Oto najważniejsze tendencje jakie pojawią się w świecie zagrożeń komputerowych w 2010 roku. Branża zabezpieczeń cała w chmurach W 2007 r. Panda Security wypuściła na rynek swój pierwszy produkt wykorzystujący technologię Cloud Computing. Od 2009 r. już wszystkie produkty producenta zostały w nią wyposażone i dodatkowo ...

-

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015]()

Ewolucja złośliwego oprogramowania I kw. 2015

... numerów kart rozpoczynających się od określonych cyfr. Dane statystyczne Wszystkie dane statystyczne wykorzystane w tym raporcie zostały uzyskane przy użyciu Kaspersky Security Network (KSN), rozproszonej sieci antywirusowej, która współpracuje z różnymi komponentami ochrony antywirusowej. Dane te pochodzą od użytkowników KSN, którzy zgodzili się ...

-

![Co łączy Amy Schumer z Justinem Bieberem? Co łączy Amy Schumer z Justinem Bieberem?]()

Co łączy Amy Schumer z Justinem Bieberem?

Znane nazwiska przyciągają internautów jak magnes. Niestety przyciągają również cyberprzestępców, którzy wykorzystują celebrytów jako pułapkę. Kolejna już analiza Intel Security, pokazała, że największym zagrożeniem dla bezpieczeństwa cybernetycznego internautów jest artystka komediowa i aktorka – Amy Schumer. Bezpiecznie nie mogą się również czuć ...

-

![Cyberbezpieczeństwo: oczywiste metody nie zawsze skuteczne? Cyberbezpieczeństwo: oczywiste metody nie zawsze skuteczne?]()

Cyberbezpieczeństwo: oczywiste metody nie zawsze skuteczne?

... zbudować obejmującą całą organizację kulturę cyberbezpieczeństwa. Jak czytamy w komunikacie z raportu, o blisko 13 proc. większą szansę na sukces mają te projekty security, w których stosuje się proaktywne odświeżanie technologii i wdrażanie najlepszych w swojej kategorii rozwiązań. Niby nic trudnego, ale przeszkodą bywają zbyt skromne budżety ...

-

![Cyberbezpieczeństwo 2021. Przed jakimi wyzwaniami stanie biznes? [© pixabay.com] Cyberbezpieczeństwo 2021. Przed jakimi wyzwaniami stanie biznes?]()

Cyberbezpieczeństwo 2021. Przed jakimi wyzwaniami stanie biznes?

... i disaster recovery (DR) upada w rok po utracie danych. Według badań Xopero Software, backup jest drugim, najchętniej wykorzystywanym rozwiązaniem z obszaru IT security i staje się standardem, z którego korzysta 89,6% ankietowanych. Plasuje się tuż za antywirusami i oprogramowaniem anty-malware (94,5%) - które stało się właściwie fundamentem ...

-

![Trend Micro: zagrożenia internetowe 2018 [© Elnur - Fotolia.com] Trend Micro: zagrożenia internetowe 2018]()

Trend Micro: zagrożenia internetowe 2018

... nam się zmagać w nadchodzącym roku. Opracowanie „Paradigm Shifts: Trend Micro Security Predictions for 2018” nie pozostawia złudzeń - na spadek aktywności ... przewidywania na 2018 rok raportu „Paradigm Shifts: Trend Micro Security Predictions for 2018” nie pozostawiają złudzeń - postępująca konwergencja technologii informatycznych (IT ...

-

![Cyberprzestępczość omija zabezpieczenia. Oto najpopularniejsze cyberataki [© Mikko Lemola - Fotolia.com] Cyberprzestępczość omija zabezpieczenia. Oto najpopularniejsze cyberataki]()

Cyberprzestępczość omija zabezpieczenia. Oto najpopularniejsze cyberataki

... przyznało wprost, że ich działy są niedokadrowane. Walki z cyberprzestępczością nie ułatwia zresztą samo skomplikowanie firmowych zabezpieczeń. Według raportu „VMware & Forbes Security Research” już teraz 29 proc. firm posiada ponad 26 różnych rozwiązań dla cyberbezpieczeństwa. 83 proc. proc. organizacji zamierza zakupić nowe ...

-

![Nie ma cyberbezpieczeństwa bez specjalistów [© pixabay.com] Nie ma cyberbezpieczeństwa bez specjalistów]()

Nie ma cyberbezpieczeństwa bez specjalistów

... cyberbezpieczeństwa Według opublikowanego w 2021 r. przez agencję badawczą (ISC)2 dokumentu Cyber Workforce Report, globalna liczba pracowników zajmujących się cyberbezpieczeństwem musi ... poszukującym szkoleń z zakresu świadomości bezpieczeństwa firma Fortinet oferuje usługę Security Awareness and Training, realizowaną przez wielokrotnie nagradzany ...

-

![Cyberbezpieczeństwo. Prognozy Fortinet na 2023 rok [© pixabay.com] Cyberbezpieczeństwo. Prognozy Fortinet na 2023 rok]()

Cyberbezpieczeństwo. Prognozy Fortinet na 2023 rok

... zespoły bezpieczeństwa mogą podjąć działania neutralizujące, są najważniejsze. Derek Manky, Chief Security Strategist & VP Global Threat Intelligence, FortiGuard Labs Postępująca ... cyfrowe ryzyko nadal rośnie, a członkowie zarządów firm na stanowisku Chief Information Security Officer muszą być równie przebiegli i działać metodycznie jak przeciwnicy ...

-

![Cyberbezpieczeństwo nieznane, czyli jak brakuje nam wiedzy o cyberatakach [© rawpixel.com na Freepik] Cyberbezpieczeństwo nieznane, czyli jak brakuje nam wiedzy o cyberatakach]()

Cyberbezpieczeństwo nieznane, czyli jak brakuje nam wiedzy o cyberatakach

... wielokrotnie nagradzanej usługi dla firm – Security Awareness and Training Service, w tym jej bezpłatnej wersji, przeznaczonej dla szkół podstawowych oraz średnich na całym świecie. Rozwiązanie to wspiera proces wzmacniania globalnej odporności cybernetycznej. Informacje na temat ankiety Fortinet Cyber Awareness: W badaniu udział wzięło 500 ...

-

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?]()

Czy przeglądarki internetowe są bezpieczne?

... losowo wybranych klientów Kaspersky Lab z różnych regionów świata. Oparty jest na danych pochodzących z chmury Kaspersky Security Network, zebranych w sierpniu 2012 r. W tym czasie sieć Kaspersky Security Network zarejestrowała ponad 700 milionów zdarzeń związanych bezpośrednio z uruchomieniem przeglądarki internetowej. Przeanalizowano pięć typów ...

-

![Zagrożenia internetowe IV-VI 2008 Zagrożenia internetowe IV-VI 2008]()

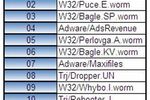

Zagrożenia internetowe IV-VI 2008

... usług internetowych na całym świecie. Zwłaszcza, jeżeli weźmie się pod uwagę wzrost zainteresowania usługami bankowymi online” – wyjaśnia Maciej Sobianek z Panda Security Polska. W 2006 roku tylko Stanach Zjednoczonych z banków internetowych korzystały 44 miliony użytkowników. Dla cyberprzestępców oznacza to olbrzymią liczbę potencjalnych ofiar ...

-

![Atak na portal Digg.com Atak na portal Digg.com]()

Atak na portal Digg.com

... ich profilów. To kolejny przykład wykorzystania zaufanych serwisów Web 2.0 do dystrybucji złośliwego oprogramowania” - wyjaśnia Maciej Sobianek, specjalista ds. bezpieczeństwa w Panda Security Polska. Panda Security radzi użytkownikom, aby kierować się zasadą ograniczonego zaufania, przeglądając popularne dziś serwisy typu Digg.com.

-

![Ataki phishingowe 2011-2013 [© maho - Fotolia.com] Ataki phishingowe 2011-2013]()

Ataki phishingowe 2011-2013

... . Eksperci z Kaspersky Lab porównali dane dotyczące ataków phishingowych, które zostały zebrane od ponad 50 milionów użytkowników przy użyciu chmury Kaspersky Security Network między 1 maja 2012 r. a 30 kwietnia 2013 r., z danymi za analogiczne miesiące w latach 2011-2012. Główne wnioski z badania Użytkownicy W latach 2012-2013 każdego ...

-

![Phishing: więcej ataków na użytkowników Apple [© Amir Kaljikovic - Fotolia.com] Phishing: więcej ataków na użytkowników Apple]()

Phishing: więcej ataków na użytkowników Apple

... z Apple. Na przykład, 6 grudnia 2012 r., natychmiast po otwarciu sklepu iTunes w Indiach, Turcji, Rosji, Afryce Południowej i dodatkowych 52 krajach, chmura Kaspersky Security Network zarejestrowała 900 000 prób wejścia na fałszywe strony Apple. Główną metodą dystrybucji wykorzystywaną przez cyberprzestępców do kierowania użytkowników na ...

-

![Bezpieczeństwo IT - trendy 2014 wg Sophos Labs [© ra2 studio - Fotolia.com] Bezpieczeństwo IT - trendy 2014 wg Sophos Labs]()

Bezpieczeństwo IT - trendy 2014 wg Sophos Labs

... roku nie będzie mogła pozwolić sobie na inwestycję w najnowszą infrastrukturę IT, jednak monitoring polityki bezpieczeństwa IT, a także wdrożenie podstawowych standardów security IT jest w stanie minimalizować ryzyko cybernetycznego ataku. 10. Hackowanie wszystkiego Można obserwować dużą dywersyfikację urządzeń w środowisku biznesowym, na których ...

-

![Jak wykryć cyberatak? 8 wskazówek dla firm [© frank peters - Fotolia.com] Jak wykryć cyberatak? 8 wskazówek dla firm]()

Jak wykryć cyberatak? 8 wskazówek dla firm

... istotne zdarzenia i szybciej podejmiemy działania zapobiegawcze – powiedział Ryan Allphin, wiceprezes i dyrektor generalny w Dziale Zarządzania Bezpieczeństwem, Intel Security. Raport Intel Security przedstawia osiem najczęstszych działań sygnalizujących atak i pozwalających organizacjom na jego wykrycie. Z tych ośmiu wskaźników pięć dotyczy ...

-

![Ataki hakerskie w sieciach komórkowych coraz powszechniejsze [© georgejmclittle - Fotolia.com] Ataki hakerskie w sieciach komórkowych coraz powszechniejsze]()

Ataki hakerskie w sieciach komórkowych coraz powszechniejsze

... sieci, na których dla celów analizy zainstalowano oprogramowanie antywirusowe Motive Security Guardian. Jak wynika z raportu Alcatel-Lucent, w pierwszej połowie 2015 ... do 50%. Komputery i notebooki stały się ulubionymi celami profesjonalnych ataków (cyber attacks), które głównie dotyczą urządzeń z systemem Windows. Znaczący wzrost liczby zagrożeń ...

-

![Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok [© DD Images - Fotolia.com] Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok]()

Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok

... rzeczy w ciągu najbliższych 2-4 lat, w tym trendów w zakresie zagrożeń, gospodarki, polityki i regionów. Na podstawie wniosków, do jakich doszli specjaliści z Intel Security, można określić również reakcje producentów urządzeń, dostawców usług w chmurze i sprzedawców zabezpieczeń. Sześć kluczowych wyzwań dla branży Część raportu dotycząca trudnych ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Trend Micro: zagrożenia internetowe I kw. 2013 [© alphaspirit - Fotolia.com] Trend Micro: zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-I-kw-2013-118078-150x100crop.jpg)

![Chiny i Rosja zlecają cyberataki na instytucje badające koronawirusa [© lolloj - Fotolia.com] Chiny i Rosja zlecają cyberataki na instytucje badające koronawirusa](https://s3.egospodarka.pl/grafika2/cyberataki/Chiny-i-Rosja-zlecaja-cyberataki-na-instytucje-badajace-koronawirusa-229351-150x100crop.jpg)

![Kto odpowiada za bezpieczeństwo IT w bankach? [© Inok - Fotolia.com] Kto odpowiada za bezpieczeństwo IT w bankach?](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Kto-odpowiada-za-bezpieczenstwo-IT-w-bankach-148540-150x100crop.jpg)

![Oto 3 typy pracowników, którzy nadwyrężają bezpieczeństwo IT [© Rawf8 - Fotolia.com] Oto 3 typy pracowników, którzy nadwyrężają bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Oto-3-typy-pracownikow-ktorzy-nadwyrezaja-bezpieczenstwo-IT-194077-150x100crop.jpg)

![Cyberbezpieczeństwo 2023. Co o mijającym roku mówią eksperci? [© pixabay.com] Cyberbezpieczeństwo 2023. Co o mijającym roku mówią eksperci?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-2023-Co-o-mijajacym-roku-mowia-eksperci-257034-150x100crop.jpg)

![Zmiana hasła - jak często? [© Gerd Altmann z Pixabay] Zmiana hasła - jak często?](https://s3.egospodarka.pl/grafika2/haslo/Zmiana-hasla-jak-czesto-259102-150x100crop.jpg)

![Cisco: bezpieczeństwo w Internecie 2016 [© NicoElNino - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-2016-170732-150x100crop.jpg)

![Cyberprzestępczość zagraża firmom [© apops - Fotolia.com] Cyberprzestępczość zagraża firmom](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Cyberprzestepczosc-zagraza-firmom-115933-150x100crop.jpg)

![Cyberbezpieczeństwo w firmach ciągle kuleje [© Melpomene - Fotolia.com] Cyberbezpieczeństwo w firmach ciągle kuleje](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Cyberbezpieczenstwo-w-firmach-ciagle-kuleje-255927-150x100crop.jpg)

![Ataki hakerskie 2013 [© ra2 studio - Fotolia.com] Ataki hakerskie 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Ataki-hakerskie-2013-125731-150x100crop.jpg)

![Cyberbezpieczeństwo pilnie poszukuje specjalisty [© alphaspirit - Fotolia.com] Cyberbezpieczeństwo pilnie poszukuje specjalisty](https://s3.egospodarka.pl/grafika2/specjalista-ds-cyberbezpieczenstwa/Cyberbezpieczenstwo-pilnie-poszukuje-specjalisty-230079-150x100crop.jpg)

![Potrzeba 4 mln specjalistów ds. cyberbezpieczeństwa [© alphaspirit - Fotolia.com] Potrzeba 4 mln specjalistów ds. cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/specjalista-ds-cyberbezpieczenstwa/Potrzeba-4-mln-specjalistow-ds-cyberbezpieczenstwa-260798-150x100crop.jpg)

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Labs-rynek-zabezpieczen-w-2010r-MBuPgy.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2015-157446-150x100crop.jpg)

![Cyberbezpieczeństwo 2021. Przed jakimi wyzwaniami stanie biznes? [© pixabay.com] Cyberbezpieczeństwo 2021. Przed jakimi wyzwaniami stanie biznes?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-2021-Przed-jakimi-wyzwaniami-stanie-biznes-235315-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe 2018 [© Elnur - Fotolia.com] Trend Micro: zagrożenia internetowe 2018](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-2018-200168-150x100crop.jpg)

![Cyberprzestępczość omija zabezpieczenia. Oto najpopularniejsze cyberataki [© Mikko Lemola - Fotolia.com] Cyberprzestępczość omija zabezpieczenia. Oto najpopularniejsze cyberataki](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Cyberprzestepczosc-omija-zabezpieczenia-Oto-najpopularniejsze-cyberataki-227614-150x100crop.jpg)

![Nie ma cyberbezpieczeństwa bez specjalistów [© pixabay.com] Nie ma cyberbezpieczeństwa bez specjalistów](https://s3.egospodarka.pl/grafika2/specjalista-ds-cyberbezpieczenstwa/Nie-ma-cyberbezpieczenstwa-bez-specjalistow-245080-150x100crop.jpg)

![Cyberbezpieczeństwo. Prognozy Fortinet na 2023 rok [© pixabay.com] Cyberbezpieczeństwo. Prognozy Fortinet na 2023 rok](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberbezpieczenstwo-Prognozy-Fortinet-na-2023-rok-249374-150x100crop.jpg)

![Cyberbezpieczeństwo nieznane, czyli jak brakuje nam wiedzy o cyberatakach [© rawpixel.com na Freepik] Cyberbezpieczeństwo nieznane, czyli jak brakuje nam wiedzy o cyberatakach](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-nieznane-czyli-jak-brakuje-nam-wiedzy-o-cyberatakach-263142-150x100crop.jpg)

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?](https://s3.egospodarka.pl/grafika2/Opera/Czy-przegladarki-internetowe-sa-bezpieczne-108446-150x100crop.jpg)

![Ataki phishingowe 2011-2013 [© maho - Fotolia.com] Ataki phishingowe 2011-2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Ataki-phishingowe-2011-2013-119761-150x100crop.jpg)

![Phishing: więcej ataków na użytkowników Apple [© Amir Kaljikovic - Fotolia.com] Phishing: więcej ataków na użytkowników Apple](https://s3.egospodarka.pl/grafika2/ataki-phishingowe/Phishing-wiecej-atakow-na-uzytkownikow-Apple-120394-150x100crop.jpg)

![Bezpieczeństwo IT - trendy 2014 wg Sophos Labs [© ra2 studio - Fotolia.com] Bezpieczeństwo IT - trendy 2014 wg Sophos Labs](https://s3.egospodarka.pl/grafika2/Sophos/Bezpieczenstwo-IT-trendy-2014-wg-Sophos-Labs-129121-150x100crop.jpg)

![Jak wykryć cyberatak? 8 wskazówek dla firm [© frank peters - Fotolia.com] Jak wykryć cyberatak? 8 wskazówek dla firm](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Jak-wykryc-cyberatak-8-wskazowek-dla-firm-146786-150x100crop.jpg)

![Ataki hakerskie w sieciach komórkowych coraz powszechniejsze [© georgejmclittle - Fotolia.com] Ataki hakerskie w sieciach komórkowych coraz powszechniejsze](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ataki-hakerskie-w-sieciach-komorkowych-coraz-powszechniejsze-164425-150x100crop.jpg)

![Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok [© DD Images - Fotolia.com] Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ransomware-oslabnie-McAfee-Labs-przedstawia-prognozy-na-2017-rok-185207-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku? [© Sergey Nivens - Fotolia.com] Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku?](https://s3.egospodarka.pl/grafika2/maly-ZUS/Ile-wyniosa-skladki-Maly-ZUS-i-Duzy-ZUS-w-2024-roku-257052-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Wizz Air chce poprawić obsługę pasażerów [© Jaroslaw Wojcik z Pixabay] Wizz Air chce poprawić obsługę pasażerów](https://s3.egospodarka.pl/grafika2/Wizz-Air/Wizz-Air-chce-poprawic-obsluge-pasazerow-265829-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym w III 2025 [© Freepik] Ceny mieszkań na rynku wtórnym w III 2025](https://s3.egospodarka.pl/grafika2/rynek-wtorny/Ceny-mieszkan-na-rynku-wtornym-w-III-2025-265828-150x100crop.jpg)

![Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć? [© Freepik] Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć?](https://s3.egospodarka.pl/grafika2/kredyt-hipoteczny/Rozwod-a-wspolny-kredyt-hipoteczny-Co-warto-wiedziec-265823-150x100crop.jpg)

![Catalyst podtrzymuje dobrą passę [© Freepik] Catalyst podtrzymuje dobrą passę](https://s3.egospodarka.pl/grafika2/Catalyst/Catalyst-podtrzymuje-dobra-passe-265822-150x100crop.jpg)

![Stopy procentowe w IV 2025 znów bez zmian [© DDRockstar - Fotolia.com] Stopy procentowe w IV 2025 znów bez zmian](https://s3.egospodarka.pl/grafika2/RPP/Stopy-procentowe-w-IV-2025-znow-bez-zmian-265816-150x100crop.jpg)