-

![Darmowe aplikacje mobilne, czyli pod wirtualną lupą [© valerybrozhinsky - Fotolia.com] Darmowe aplikacje mobilne, czyli pod wirtualną lupą]()

Darmowe aplikacje mobilne, czyli pod wirtualną lupą

... przede wszystkim bardzo cenny ze względu na możliwość profilowania produktów bankowych. Co nas ochroni Czy nowa technologia mieści się w granicach prawa? – ... . Ponadto zgodnie z art. 5 RODO, to administrator danych, czyli podmiot, który decyduje o celach i sposobach przetwarzania danych, będzie musiał przestrzegać zasad określających te kwestie i, ...

-

![Doxing i dark web. 2 powody dla których warto chronić dane osobowe Doxing i dark web. 2 powody dla których warto chronić dane osobowe]()

Doxing i dark web. 2 powody dla których warto chronić dane osobowe

... danych osobowych zaczyna się już od około 2 zł za dokument tożsamości, w zależności od zakresu oferowanych danych. Na niektóre informacje osobowe istnieje tak samo duży popyt jak niemal dziesięć lat temu – są to głównie dane dot. kart kredytowych, dane dostępu do serwisów bankowych ...

-

![Najczęstsze cyberataki i jak się przed nimi bronić Najczęstsze cyberataki i jak się przed nimi bronić]()

Najczęstsze cyberataki i jak się przed nimi bronić

... , zasadę ograniczonego zaufania. Nie podawajmy naszych danych źródłom, które nie są sprawdzone, unikajmy niezabezpieczonych stron, szczególnie gdy poprzez nie mamy dokonywać płatności. Korzystając z niezabezpieczonej sieci Wi-Fi, nie logujmy się do aplikacji bankowych i nie podawajmy danych wrażliwych w formularzach. Nie mamy bowiem nigdy ...

-

![Jak cyberprzestępcy kradną dane kart płatniczych? [© pixabay.com] Jak cyberprzestępcy kradną dane kart płatniczych?]()

Jak cyberprzestępcy kradną dane kart płatniczych?

... jest monitorowanie wszystkich kont bankowych i kart płatniczych. Jeśli zauważysz jakiekolwiek transakcje, których nie rozpoznajesz, natychmiast poinformuj o tym swój bank. Niektóre aplikacje pozwalają „zamrozić” kartę płatniczą na czas weryfikacji podejrzanych transakcji. Chociaż jest wiele sposobów pozyskania danych naszej karty przez złoczyńców ...

-

![Co powinieneś wiedzieć o BIK? Co powinieneś wiedzieć o BIK?]()

Co powinieneś wiedzieć o BIK?

... te są potrzebne w związku z wykonywaniem czynności bankowych. Jak często bank aktualizuje dane? Banki i SKOK-i zobowiązane są do aktualizacji danych raz w miesiącu. Czy BIK może ... do bazy. BIK posiada wyłącznie prawo do zbierania i udostępniania tych danych, nie posiada natomiast prawa jakiegokolwiek ich modyfikowania, ograniczając się wyłącznie ...

-

![Phishing i scam: techniki hakerów Phishing i scam: techniki hakerów]()

Phishing i scam: techniki hakerów

... wysyłanych przez te organizacje wiadomości phisherów namawiają odbiorców do "potwierdzenia" swoich danych osobowych pod tym czy innym pretekstem. Wiadomości te zawierają odsyłacz ... pobrania trojana, który następnie gromadzi różne dane (np. hasła do kont bankowych) i przekazuje je swojemu "właścicielowi". Co więcej, zainfekowana w ten sposób maszyna ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

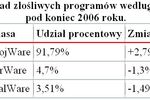

Ewolucja złośliwego oprogramowania 2008

... trojańskich tworzonych w celu kradzieży informacji, głównie dotyczących kont bankowych oraz gier online. W okresie tym w przemyśle tworzenia szkodliwego oprogramowania ... nie powstrzymuje to cyberprzestępców, którzy wykorzystują cn99.com, przed podawaniem fałszywych danych osobowych. Zdaniem ekspertów wystarczy rzut oka na listę najpopularniejszych ...

-

![Kaspersky Total Security – multi-device dla użytkowników domowych Kaspersky Total Security – multi-device dla użytkowników domowych]()

Kaspersky Total Security – multi-device dla użytkowników domowych

Zagrożenia internetowe robią się coraz bardziej wyrafinowane – cyberprzestępcy robią wszystko, aby uzyskać dostęp do naszych kont bankowych i innych poufnych danych. Dlatego ważne jest, aby odpowiednio zabezpieczyć sprzęt przed atakami. Zagrożeni są użytkownicy Windowsa, Androida, iOS, OS X czy Windowsa Phone. Nowe ...

-

![Dane: być albo nie być firmy. Rób regularne kopie zapasowe [© jovanamilanko - Fotolia.com] Dane: być albo nie być firmy. Rób regularne kopie zapasowe]()

Dane: być albo nie być firmy. Rób regularne kopie zapasowe

... rachunkach bankowych oraz pracownicy to bardzo ważne aktywa każdej firmy - małej, średniej, ale też mikroprzedsiębiorstwa. Dość często jednak zapominamy o innych zasobach, których istnienie zauważamy dopiero w sytuacjach krytycznych. Mowa o danych firmowych - księgowych, finansowych, o klientach, projektach. Utrata takich danych oznacza zatrzymanie ...

-

![Technologia blockchain w biznesie. Kto na niej skorzysta? [© pixabay.com] Technologia blockchain w biznesie. Kto na niej skorzysta?]()

Technologia blockchain w biznesie. Kto na niej skorzysta?

... dużej ilości różnorodnych danych. Z tego ... danych, a po drugie ze wzrastającego popytu na infrastrukturę, umożliwiającą swobodny przepływ kapitału pomiędzy instytucjami międzynarodowych rynków finansowych. Technologia ta obniża koszty i zwiększa bezpieczeństwo międzynarodowych transferów pieniężnych czy też innych produktów bankowych ...

-

![G DATA: pharming zastępuje phishing G DATA: pharming zastępuje phishing]()

G DATA: pharming zastępuje phishing

... złośliwe oprogramowanie, wykazujące znacznie większą skuteczność niż klasyczny już phishing. Rynek danych Dla zorganizowanych grup cyberprzestępców kradzież i odsprzedaż informacji jest najbardziej ... wykradające hasła graczy online oraz użytkowników internetowych kont bankowych. Edukacja i ochrona Wykorzystywanie skutecznych rozwiązań, zawierających ...

-

![Ataki na banki - techniki hakerów Ataki na banki - techniki hakerów]()

Ataki na banki - techniki hakerów

... wszystkich danych ... bankowych online, z pewnością zadzwoni do banku z prośbą o pomoc. Jeżeli TAN-y są wysyłane do posiadacza konta za pośrednictwem SMS-a, dla każdej unikatowej transakcji może być wydany unikatowy TAN przy użyciu metody podobnej do uwierzytelnienia dwukierunkowego. Od tego momentu cyberprzestępcy muszą rozpocząć przetwarzanie danych ...

-

![System Dokumenty Zastrzeżone w BIK System Dokumenty Zastrzeżone w BIK]()

System Dokumenty Zastrzeżone w BIK

... Systemu Dokumenty Zastrzeżone, a informacje o zastrzeżonych dokumentach są jednym z istotnych elementów bankowych raportów BIK na temat osób ubiegających się o kredyty. Obok historii ... dotyczących ochrony tajemnicy bankowej i danych osobowych. Wykorzystuje do tego celu najwyższe standardy gromadzenia i przetwarzania danych. Dzięki temu, że Biuro ...

-

![Polscy turyści wybierają podróże na własną rękę [© haveseen - Fotolia.com] Polscy turyści wybierają podróże na własną rękę]()

Polscy turyści wybierają podróże na własną rękę

... bankructw, wprowadzono obostrzenia dotyczące sum gwarancji bankowych i ubezpieczeniowych dla touroperatorów. Niestety, ostateczny koszt poniesie podróżny płacąc za wycieczkę z touroperatorem więcej niż rok temu. Dlatego coraz więcej turystów wybiera wyjazdy "do it yourself". Jak wynika z danych platformy FRU.PL urlop organizowany na własną ...

-

![Dobre hasło dostępu podstawą zabezpieczeń [© Edelweiss - Fotolia.com] Dobre hasło dostępu podstawą zabezpieczeń]()

Dobre hasło dostępu podstawą zabezpieczeń

... nieregularny zbitek dwóch słów. - Hasło jest jedną z najważniejszych metod zabezpieczenia naszych danych. Aby stworzyć mocne hasło, należy trzymać się kilku zasad. Musi ono ... kont bankowych oraz stron www powinien odbywać się według kilku prostych zasad. W przeciwnym razie stajemy się łakomym kąskiem dla hakerów. Upublicznienie lub utrata danych ...

-

![Bezpieczny Internet: niska świadomość zagrożeń [© Brian Jackson - Fotolia.com] Bezpieczny Internet: niska świadomość zagrożeń]()

Bezpieczny Internet: niska świadomość zagrożeń

... 1/3 respondentów (32%) nie posiada dużej wiedzy w zakresie ochrony komputera i danych, jednocześnie wykazując zainteresowanie poszerzeniem zasobu informacji w tym zakresie. To o 12 ... zainteresowanie alternatywnymi formami płatności wobec najpopularniejszych obecnie przelewów bankowych online oraz płatności w internecine z użyciem karty. Według badań ...

-

![Zagrożenia mobilne w 2015 r.: firmy muszą uważać [© iampixels - Fotolia.com] Zagrożenia mobilne w 2015 r.: firmy muszą uważać]()

Zagrożenia mobilne w 2015 r.: firmy muszą uważać

... , który wykryje podatność; Otwarty kod źródłowy, otwarty cel – cyberprzestępcy będą wyszukiwać błędy w zabezpieczeniach kodów dostępu do danych osobistych i kont bankowych; Ataki na infrastrukturę – wprowadzanie złośliwego oprogramowania wymierzonego w systemy SCADA, sterującego procesami zarządzania przedsiębiorstw (niemal 70% przedsiębiorstw ...

-

![Banki nie powinny się spodziewać, że hakerzy odpuszczą [© Mikko Lemola - Fotolia.com] Banki nie powinny się spodziewać, że hakerzy odpuszczą]()

Banki nie powinny się spodziewać, że hakerzy odpuszczą

... dostęp do bankowości elektronicznej wyposaża klientów w minimum 10 sposobów autoryzacji transakcji bankowych. To także zwiększa możliwości cyberprzestępców. Ich ofiarą paść mogą zwłaszcza ... oraz kradzież tożsamości umożliwiająca im m.in. zaciąganie kredytów przy użyciu danych ofiary, jak i pranie pieniędzy. Aby dostać się do środków finansowych ...

-

![Bezpieczeństwo IT: mamy 21 miesięcy na wdrożenie dyrektywy UE [© Leo Lintang - Fotolia.com] Bezpieczeństwo IT: mamy 21 miesięcy na wdrożenie dyrektywy UE]()

Bezpieczeństwo IT: mamy 21 miesięcy na wdrożenie dyrektywy UE

... zostały zobligowane do upubliczniania i raportowania informacji na temat wycieków danych i ataków cybernetycznych. Nowych regulacji wyglądano już od dawna. Treść dyrektywy ... także różnego rodzaju mechanizmy, które pozwalają włamywaczom na wykradanie indywidualnych kont bankowych. Do nich zliczamy również popularne ostatnio ataki typu ransomware, ...

-

![Poszukiwane zawody 2017: po kogo będą stać w kolejce? [© REDPIXEL - Fotolia.com] Poszukiwane zawody 2017: po kogo będą stać w kolejce?]()

Poszukiwane zawody 2017: po kogo będą stać w kolejce?

... o pozyskanie wartościowych kadr. Z danych HRK wynika, że o pracę nie powinni martwić się w szczególności inżynierowie, handlowcy, programiści, analitycy baz danych czy np. spece ... gdzie zatrudnia się znacznie mniej osób. Następuje także automatyzacja prostych procesów bankowych, czyli zastąpienie pracownika stanowiskiem do samoobsługi, które jest ...

-

![Świat: wydarzenia tygodnia 6/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 6/2017]()

Świat: wydarzenia tygodnia 6/2017

... pierwsze decyzje prezydenta Trumpa. Ostatnio Biały Dom zarządził przegląd regulacji bankowych wprowadzonych po kryzysie finansowym w 2008 roku. Zapowiedziano też reformy ... wejście chińskich producentów do światowej ekstraligi. Komentarz do wydarzeń gospodarczych Według danych Komisji Europejskiej, Polacy są na szarym końcu Europy, pod względem ...

-

![Największe cyberzagrożenia. Rok 2018 pod znakiem ransomware [© zephyr_p - Fotolia.com] Największe cyberzagrożenia. Rok 2018 pod znakiem ransomware]()

Największe cyberzagrożenia. Rok 2018 pod znakiem ransomware

... rodzaju malware jest to, że blokowanie urządzenia jest łatwiejszym sposobem zarabiania pieniędzy przez przestępców, niż wykradanie danych lub używanie metod phishingowych w celu pozyskania dostępu do kont bankowych. Warto zauważyć, że ransomware na Androida rozprzestrzenia się głównie w nieautoryzowanych sklepach aplikacji, innych niż Google ...

-

![Kradzież dokumentów a wyłudzenia IV kw. 2017 [© Andrey Popov - Fotolia.com] Kradzież dokumentów a wyłudzenia IV kw. 2017]()

Kradzież dokumentów a wyłudzenia IV kw. 2017

... co znacząco obniża ilość skutecznych prób nieuczciwego wykorzystania czyichś danych. Wielkość Centralnej Bazy Danych Systemu DZ wrosła w analizowanym okresie o 32,9 tys. sztuk. ... dokumenty utraci osoba, która nie korzysta i nigdy nie korzystała z usług bankowych. Krótka instrukcja, co trzeba zrobić: Zastrzeżenie w Systemie DOKUMENTY ZASTRZEŻONE – w ...

-

![Spam i phishing w I kw. 2018 r. [© Bits and Splits - Fotolia.com] Spam i phishing w I kw. 2018 r.]()

Spam i phishing w I kw. 2018 r.

... przypominające wizerunkiem największy portal społecznościowy na świecie służyły do kradzieży danych osobowych za pośrednictwem ataków phishingowych. Zjawisko to wpisuje się w długotrwały trend: ... Nigdy nie ujawniaj osobie trzeciej swoich poufnych danych, takich jak loginy czy hasła, dane dot. kart bankowych itd. Szanujące się firmy nigdy nie ...

-

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking]()

Najtańsze pożyczki pozabankowe - ranking

... Wonga Oblicz ratę183,17 zł 19,04% 2 198,00 zł 3 Fellowfinance.pl Oblicz ratę224,00 zł brak danych 2 688,00 zł 4 Aasa Polska Oblicz ratę256,63 zł 134,47% 3 077,78 zł 5 Credissimo ... Wonga Oblicz ratę457,92 zł 19,04% 5 495,00 zł 3 Fellowfinance.pl Oblicz ratę559,00 zł brak danych 6 708,00 zł 4 Rapida Money Oblicz ratę590,72 zł 97,30% 7 088,62 zł 5 Aasa ...

-

![Home office podoba się i pracownikom i cyberprzestępcom [© Q - Fotolia.com] Home office podoba się i pracownikom i cyberprzestępcom]()

Home office podoba się i pracownikom i cyberprzestępcom

... liczbą ataków hakerów, zwiększa zagrożenie wycieku danych osobowych pracownika, który korzysta z niezabezpieczonego komputera. - W przypadku ochrony danych osobowych w sieci możemy mówić o ... najczęściej wskazali sprawdzanie prywatnych e-maili (80%), załatwianie spraw bankowych (65%), zakupy online (51%) oraz korzystanie z mediów społecznościowych ( ...

-

![Pożyczki pozabankowe wyhamowały w styczniu 2021 [© ESCALA - Fotolia.com] Pożyczki pozabankowe wyhamowały w styczniu 2021]()

Pożyczki pozabankowe wyhamowały w styczniu 2021

... większej liczby udzielonych pożyczek. Z uwagi na model raportowania przez firmy pożyczkowe danych nt. liczby odrzucanych aplikacji o pożyczki, należy mieć na uwadze, że ... tygodniach wrześniowych oraz październikowych. Efekt „drugiej fali” COVID-19 jest widoczny w danych, lecz jej wpływ był zauważalnie słabszy niż w miesiącach marzec-kwiecień 2020 ...

-

![Fintech na celowniku hakerów. Dlaczego tradycyjne metody ochrony nie działają? [© ra2 studio - Fotolia.com] Fintech na celowniku hakerów. Dlaczego tradycyjne metody ochrony nie działają?]()

Fintech na celowniku hakerów. Dlaczego tradycyjne metody ochrony nie działają?

... stanowi wiązanie rachunków bankowych, kont zakupowych i usług telekomunikacyjnych z rozwiązaniami fintech - od programów lojalnościowych, przez agregatory finansowe czy funkcje płacenia rachunków. Fintech i Credential Stuffing Technikę Credential Stuffing wykorzystują cyberprzestępcy, którzy kupili lub ukradli ogromną liczbę danych: par login/hasło ...

-

![Kup Teraz Zapłać Później. Oszustwa i mechanizmy obrony [© merydolla - Fotolia.com] Kup Teraz Zapłać Później. Oszustwa i mechanizmy obrony]()

Kup Teraz Zapłać Później. Oszustwa i mechanizmy obrony

... decyzji finansowych bez konieczności odwiedzania oddziałów czy wykorzystywania aplikacji bankowych. Usługi Kup Teraz - Zapłać Później (KTZP) reprezentują tę transformację w ... . Wykrywanie anomalii transakcyjnych wiąże się ze zbieraniem niezbędnych danych telemetrycznych dotyczących danych transakcji użytkownika, w tym informacji o punktach końcowych. ...

-

![Nowy Kaspersky Endpoint Security Cloud zabezpiecza wrażliwe dane w chmurze Nowy Kaspersky Endpoint Security Cloud zabezpiecza wrażliwe dane w chmurze]()

Nowy Kaspersky Endpoint Security Cloud zabezpiecza wrażliwe dane w chmurze

... lub dane dotyczące kart bankowych. Przykładem takich danych są: prawa jazdy, dowody tożsamości, paszporty, pozwolenia na pobyt stały, numery PESEL itp. Produkt zapewnia wykrywanie danych osobowych niezależnie od struktury czy rozszerzeń plików, co zostało potwierdzone w niedawnym badaniu AV-TEST z wykorzystaniem niemieckich danych. Produkt skanuje ...

-

![Jak zachować bezpieczeństwo na LinkedIn? [© pixabay.com] Jak zachować bezpieczeństwo na LinkedIn?]()

Jak zachować bezpieczeństwo na LinkedIn?

... pamiętajmy, że żadna firma nie zaoferuje pieniędzy ani nie poprosi o podanie danych bankowych przy pierwszym kontakcie, a także, że nie ma kandydatów, którzy spełniają wszystkie ... wykorzystać do włamania się na Twoje konto. Nigdy nie podawaj danych teleadresowych ani danych kart płatniczych. Prawdziwi pracodawcy nie proszą o dane logowania w celu ...

-

![Jak nie trafić na listę dłużników? [© pixabay.com] Jak nie trafić na listę dłużników?]()

Jak nie trafić na listę dłużników?

... . Znalezienie się na niej uniemożliwia korzystanie z wielu produktów bankowych. Jakie rejestry dłużników funkcjonują w Polsce? Jak można trafić na listę ... istnieje jedna lista dłużników. Rejestr dłużników to nazwa stosowana dla różnych baz danych gromadzących i publikujących dane o zadłużeniu osób fizycznych, jak i podmiotów gospodarczych. W ...

-

![Zatory płatnicze problemem polskiego przemysłu Zatory płatnicze problemem polskiego przemysłu]()

Zatory płatnicze problemem polskiego przemysłu

... . Próbując temu zaradzić, a jednocześnie mając mocno ograniczony dostęp do kredytów bankowych, szukają alternatywnych źródeł finansowania. To jedna z najliczniejszych grup mikrofirm korzystających z faktoringu, zaraz po budowlanych i transportowych. Z naszych danych wynika, że średnia wartość faktury przekazanej do faktoringu wynosi wśród mikrofirm ...

-

![CEIDG. Co warto wiedzieć przed złożeniem wniosku? [© nensuria na Freepik] CEIDG. Co warto wiedzieć przed złożeniem wniosku?]()

CEIDG. Co warto wiedzieć przed złożeniem wniosku?

... . Dodatkowo poprzez CEIDG można podać informacje o rachunkach bankowych związanych z działalnością gospodarczą, czy wskazać pełnomocnika, który będzie reprezentować przedsiębiorcę w sprawach związanych z działalnością, z wyjątkiem spraw podatkowych. CEIDG umożliwia także łatwą aktualizację danych firmy, co jest obowiązkiem każdego przedsiębiorcy ...

-

![Ewolucja złośliwego oprogramowania 2006 Ewolucja złośliwego oprogramowania 2006]()

Ewolucja złośliwego oprogramowania 2006

... przeznaczonych do szyfrowania danych. Programy takie zaczęły wykorzystywać profesjonalne algorytmy kryptograficzne w celu szyfrowania danych. Z klasy TrojWare duży wzrost (+125%) ... kradzieży informacji użytkownika. Głównym celem pozostaną użytkownicy różnych systemów bankowych i płatności online, jak również gier online. Symbioza pomiędzy twórcami ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Darmowe aplikacje mobilne, czyli pod wirtualną lupą [© valerybrozhinsky - Fotolia.com] Darmowe aplikacje mobilne, czyli pod wirtualną lupą](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/Darmowe-aplikacje-mobilne-czyli-pod-wirtualna-lupa-204734-150x100crop.jpg)

![Jak cyberprzestępcy kradną dane kart płatniczych? [© pixabay.com] Jak cyberprzestępcy kradną dane kart płatniczych?](https://s3.egospodarka.pl/grafika2/karty-platnicze/Jak-cyberprzestepcy-kradna-dane-kart-platniczych-246333-150x100crop.jpg)

![Dane: być albo nie być firmy. Rób regularne kopie zapasowe [© jovanamilanko - Fotolia.com] Dane: być albo nie być firmy. Rób regularne kopie zapasowe](https://s3.egospodarka.pl/grafika2/backup/Dane-byc-albo-nie-byc-firmy-Rob-regularne-kopie-zapasowe-230492-150x100crop.jpg)

![Technologia blockchain w biznesie. Kto na niej skorzysta? [© pixabay.com] Technologia blockchain w biznesie. Kto na niej skorzysta?](https://s3.egospodarka.pl/grafika2/blockchain/Technologia-blockchain-w-biznesie-Kto-na-niej-skorzysta-251424-150x100crop.jpg)

![Polscy turyści wybierają podróże na własną rękę [© haveseen - Fotolia.com] Polscy turyści wybierają podróże na własną rękę](https://s3.egospodarka.pl/grafika2/wakacje/Polscy-turysci-wybieraja-podroze-na-wlasna-reke-118009-150x100crop.jpg)

![Dobre hasło dostępu podstawą zabezpieczeń [© Edelweiss - Fotolia.com] Dobre hasło dostępu podstawą zabezpieczeń](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Dobre-haslo-dostepu-podstawa-zabezpieczen-133783-150x100crop.jpg)

![Bezpieczny Internet: niska świadomość zagrożeń [© Brian Jackson - Fotolia.com] Bezpieczny Internet: niska świadomość zagrożeń](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Bezpieczny-Internet-niska-swiadomosc-zagrozen-135750-150x100crop.jpg)

![Zagrożenia mobilne w 2015 r.: firmy muszą uważać [© iampixels - Fotolia.com] Zagrożenia mobilne w 2015 r.: firmy muszą uważać](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zagrozenia-mobilne-w-2015-r-firmy-musza-uwazac-148024-150x100crop.jpg)

![Banki nie powinny się spodziewać, że hakerzy odpuszczą [© Mikko Lemola - Fotolia.com] Banki nie powinny się spodziewać, że hakerzy odpuszczą](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Banki-nie-powinny-sie-spodziewac-ze-hakerzy-odpuszcza-174717-150x100crop.jpg)

![Bezpieczeństwo IT: mamy 21 miesięcy na wdrożenie dyrektywy UE [© Leo Lintang - Fotolia.com] Bezpieczeństwo IT: mamy 21 miesięcy na wdrożenie dyrektywy UE](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Bezpieczenstwo-IT-mamy-21-miesiecy-na-wdrozenie-dyrektywy-UE-178462-150x100crop.jpg)

![Poszukiwane zawody 2017: po kogo będą stać w kolejce? [© REDPIXEL - Fotolia.com] Poszukiwane zawody 2017: po kogo będą stać w kolejce?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Poszukiwane-zawody-2017-po-kogo-beda-stac-w-kolejce-188064-150x100crop.jpg)

![Świat: wydarzenia tygodnia 6/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 6/2017](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-6-2017-12AyHS.jpg)

![Największe cyberzagrożenia. Rok 2018 pod znakiem ransomware [© zephyr_p - Fotolia.com] Największe cyberzagrożenia. Rok 2018 pod znakiem ransomware](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Najwieksze-cyberzagrozenia-Rok-2018-pod-znakiem-ransomware-199336-150x100crop.jpg)

![Kradzież dokumentów a wyłudzenia IV kw. 2017 [© Andrey Popov - Fotolia.com] Kradzież dokumentów a wyłudzenia IV kw. 2017](https://s3.egospodarka.pl/grafika2/kradziez-dokumentow/Kradziez-dokumentow-a-wyludzenia-IV-kw-2017-203208-150x100crop.jpg)

![Spam i phishing w I kw. 2018 r. [© Bits and Splits - Fotolia.com] Spam i phishing w I kw. 2018 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-I-kw-2018-r-206252-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Home office podoba się i pracownikom i cyberprzestępcom [© Q - Fotolia.com] Home office podoba się i pracownikom i cyberprzestępcom](https://s3.egospodarka.pl/grafika2/home-office/Home-office-podoba-sie-i-pracownikom-i-cyberprzestepcom-233330-150x100crop.jpg)

![Pożyczki pozabankowe wyhamowały w styczniu 2021 [© ESCALA - Fotolia.com] Pożyczki pozabankowe wyhamowały w styczniu 2021](https://s3.egospodarka.pl/grafika2/firmy-pozyczkowe/Pozyczki-pozabankowe-wyhamowaly-w-styczniu-2021-236032-150x100crop.jpg)

![Fintech na celowniku hakerów. Dlaczego tradycyjne metody ochrony nie działają? [© ra2 studio - Fotolia.com] Fintech na celowniku hakerów. Dlaczego tradycyjne metody ochrony nie działają?](https://s3.egospodarka.pl/grafika2/fintech/Fintech-na-celowniku-hakerow-Dlaczego-tradycyjne-metody-ochrony-nie-dzialaja-239266-150x100crop.jpg)

![Kup Teraz Zapłać Później. Oszustwa i mechanizmy obrony [© merydolla - Fotolia.com] Kup Teraz Zapłać Później. Oszustwa i mechanizmy obrony](https://s3.egospodarka.pl/grafika2/Kup-Teraz-Zaplac-Pozniej/Kup-Teraz-Zaplac-Pozniej-Oszustwa-i-mechanizmy-obrony-240569-150x100crop.jpg)

![Jak zachować bezpieczeństwo na LinkedIn? [© pixabay.com] Jak zachować bezpieczeństwo na LinkedIn?](https://s3.egospodarka.pl/grafika2/LinkedIn/Jak-zachowac-bezpieczenstwo-na-LinkedIn-245567-150x100crop.png)

![Jak nie trafić na listę dłużników? [© pixabay.com] Jak nie trafić na listę dłużników?](https://s3.egospodarka.pl/grafika2/lista-dluznikow/Jak-nie-trafic-na-liste-dluznikow-251817-150x100crop.jpg)

![CEIDG. Co warto wiedzieć przed złożeniem wniosku? [© nensuria na Freepik] CEIDG. Co warto wiedzieć przed złożeniem wniosku?](https://s3.egospodarka.pl/grafika2/CEIDG/CEIDG-Co-warto-wiedziec-przed-zlozeniem-wniosku-262557-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Ważne limity dla prowadzących działalność gospodarczą w 2024 roku [© Andrey Popov - Fotolia.com] Ważne limity dla prowadzących działalność gospodarczą w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-gospodarcza/Wazne-limity-dla-prowadzacych-dzialalnosc-gospodarcza-w-2024-roku-263860-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)