-

![Reklama online? Polacy mówią "stop" [© vectorfusionart - Fotolia.com] Reklama online? Polacy mówią "stop"]()

Reklama online? Polacy mówią "stop"

... dzięki wykorzystaniu gromadzonych i przetwarzanych przez nas danych, czyli Big Data. UnBlock to mechanizm systemowy typu win-win. Odblokowując reklamę UnBlock ogranicza straty wydawców, a zarazem nie wymaga od internautów przeznaczenia choćby złotówki na opłacenie dostępu do treści online – dodaje Piotr Prajsnar. W raporcie Cloud Technologies ...

-

![Igrzyska olimpijskie w marketingu: 5 złotych medali [© gmstockstudio - Fotolia.com] Igrzyska olimpijskie w marketingu: 5 złotych medali]()

Igrzyska olimpijskie w marketingu: 5 złotych medali

... , aby wzrostowi znaczenia kanału programmatic mogło coś zaszkodzić – dodaje ekspert. Big Data i personalizacja – największe zwycięstwo drużynowe Działające w parze ... 2015 roku mobile po raz pierwszy wyprzedził desktop, stając się dominującym kanałem dostępu do internetu na świecie. Obecnie ludzie spędzają średnio 86 minut dziennie, korzystając ...

-

![6 najważniejszych trendów technologicznych 2017. Chatbot i co jeszcze? [© Patrick Daxenbichler - Fotolia.com] 6 najważniejszych trendów technologicznych 2017. Chatbot i co jeszcze?]()

6 najważniejszych trendów technologicznych 2017. Chatbot i co jeszcze?

... . Czytaj także: - Biznes napędzany danymi - Druk 3D, Internet Rzeczy, Big Data. Gdzie zmierzają nowe technologie? Trend nr 2: Sztuczna i zbiorowa inteligencja Według ... stopnia takie platformy chmury „demokratyzują” sposób uzyskiwania przez firmy dostępu do najnowocześniejszych aplikacji oraz do inteligentnych i skalowalnych technologii. Pozwalają ...

-

![Masz silne hasło? To nie znaczy, że nie grozi ci wyciek danych [© designer491 - Fotolia.com] Masz silne hasło? To nie znaczy, że nie grozi ci wyciek danych]()

Masz silne hasło? To nie znaczy, że nie grozi ci wyciek danych

... na serwis badoo.com, z którego raz w życiu skorzystał, wyciekły jego imię i nazwisko, data urodzenia oraz silne hasło (bo przecież składające się z dużych, małych liter, ... konta pocztowego, czy też serwisów społecznościowych. Zmienić hasła i pozbawić go dostępu do najważniejszych usług internetowych, z których korzysta na co dzień. Mógł również ...

-

![Firmy IT: w kryzysie jedni tracą, inni liczą zyski [© NicoElNino - Fotolia.com] Firmy IT: w kryzysie jedni tracą, inni liczą zyski]()

Firmy IT: w kryzysie jedni tracą, inni liczą zyski

... dedykowane i usługi telekomunikacyjne – zwraca uwagę Jarosław Łuczkiewicz, CMO w Atmanie, operatorze data center. Tam, gdzie wzrostów i nowych kontraktów nie było, bo rynek wstrzymał ... do zarządzania rozproszonym zespołem i do pracy zdalnej czy bezpieczeństwo zdalnego dostępu do sieci. – Jeśli dzięki IT można zwiększyć sprzedaż o kilkanaście procent a ...

-

![SAS przedstawia 4 obszary rozwoju biznesu w 2021 roku SAS przedstawia 4 obszary rozwoju biznesu w 2021 roku]()

SAS przedstawia 4 obszary rozwoju biznesu w 2021 roku

... , decydując się np. na współpracę z influencerem lub wybór cyfrowego kanału promocji. Pokolenie „data natives” to istotna grupa konsumentów, którzy chętnie korzystają z nowinek technologicznych i są przyzwyczajeni do natychmiastowego dostępu do informacji. Dlatego zaczynają proces zakupu o sprawdzenia opinii, porównania ofert w sieci i oczekują ...

-

![Kradzież tożsamości - jak się bronić? [© pixabay.com] Kradzież tożsamości - jak się bronić?]()

Kradzież tożsamości - jak się bronić?

... dane dają cyberprzestępcom połowę informacji wymaganych do złamania dostępu do konta. Używaj identyfikacji wieloskładnikowej. Uwierzytelnianie wieloskładnikowe wymaga od nas ... . Nie dziel się prywatnymi informacjami takimi jak: numer karty kredytowej, data urodzenia, pesel czy jakimikolwiek innymi danymi podczas rozmów telefonicznych i osobistych, ...

-

![Jakie nowości w Google Workspace? Jakie nowości w Google Workspace?]()

Jakie nowości w Google Workspace?

... również wprowadzenie nowych narzędzi bezpieczeństwa: funkcję Assured Controls i rozszerzony zasięg Data Regions. Assured Controls pozwala klientom podejmować decyzje dotyczące sposobu kontrolowania dostępu dla dostawcy, natomiast rozszerzony zasięg Data Regions pomoże klientom wybrać, w jakim rejonie geograficznym będą zlokalizowane ich dane ...

-

![Przemysł 4.0 ma pracę dla inżyniera, ale potrzeba odpowiednich kompetencji Przemysł 4.0 ma pracę dla inżyniera, ale potrzeba odpowiednich kompetencji]()

Przemysł 4.0 ma pracę dla inżyniera, ale potrzeba odpowiednich kompetencji

... zbyt dużą liczbą powolnych, manualnie wykonywanych procesów, ale i brakiem dostępu do pracowników o istotnych kompetencjach cyfrowych. Tymczasem z obserwacji ekspertów ... robotyzacji procesów i linii produkcyjnych, inżynierowie specjalizujący się w analityce danych, Big Data, cloud computing’u - to osoby, na których rekrutacje trwają praktycznie bez ...

-

![Zwrot podatku VAT - terminy nie mogą być dowolnie przedłużane przez fiskusa [© Nuthawut - Fotolia.com] Zwrot podatku VAT - terminy nie mogą być dowolnie przedłużane przez fiskusa]()

Zwrot podatku VAT - terminy nie mogą być dowolnie przedłużane przez fiskusa

... nie mogła odzyskać od skarbówki należnego jej zwrotu VAT. Brak dostępu do wstrzymanych przez urząd środków sprowadził na spółkę widmo likwidacji. A – jak ... Konstytucyjny orzekł, że chwilą przedłużenia terminu jest data skutecznego wprowadzenia do obrotu prawnego postanowienia przedłużającego termin, czyli data jego doręczenia lub ogłoszenia. Nie jest ...

-

![Fundusze Europejskie dla Nowoczesnej Gospodarki. Aktualizacja harmonogramu naborów na 2023 [© pixabay.com] Fundusze Europejskie dla Nowoczesnej Gospodarki. Aktualizacja harmonogramu naborów na 2023]()

Fundusze Europejskie dla Nowoczesnej Gospodarki. Aktualizacja harmonogramu naborów na 2023

... , uczelnie wyższe, jednostki naukowe. Promocja marki innowacyjnych MŚP Nowa data ogłoszenia konkursu to 14 września 2023 r., a jego start to – 16 października br. Celem konkursu jest rozwój działalności i umiędzynarodowienie MŚP w celu zwiększenia ich dostępu do tradycyjnych oraz perspektywicznych rynków, poprzez wzmocnienie potencjału eksportowego ...

-

![Wybory prezydenckie w USA: oszustwa zalewają darknet [© Freepik] Wybory prezydenckie w USA: oszustwa zalewają darknet]()

Wybory prezydenckie w USA: oszustwa zalewają darknet

... cyberprzestępcy wykorzystują skradzione dane uwierzytelniające do uzyskania nieautoryzowanego dostępu do kont, co stanowi istotne zagrożenie dla bezpieczeństwa. Odkryto bazę zawierającą 300 tys. rekordów z danymi kart kredytowych (imię i nazwisko, numer karty, CVV, data ważności i data urodzenia), które mogą być wykorzystane do oszustw finansowych ...

-

![Światowy Dzień Backupu 2025: 96% kopii zapasowych atakowanych ransomware Światowy Dzień Backupu 2025: 96% kopii zapasowych atakowanych ransomware]()

Światowy Dzień Backupu 2025: 96% kopii zapasowych atakowanych ransomware

... kompleksowej strategii odporności danych bazującej na modelu dojrzałości Zero Trust Data Resilience (ZTDR), który rozszerza koncepcję „zerowego zaufania” na obszar backupu i odzyskiwania danych. Podstawowe elementy Zero Trust zakładają przyznanie użytkownikom dostępu tylko do niezbędnych dla nich zasobów, wieloetapowe uwierzytelnianie oraz ...

-

![Rynek pocztowy a interesy konsumentów Rynek pocztowy a interesy konsumentów]()

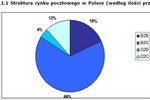

Rynek pocztowy a interesy konsumentów

... ostatecznym otwarciu rynku i całkowitym zniesieniu obszaru zastrzeżonego. Decyzją Parlamentu Europejskiego data pełnej liberalizacji rynku pocztowego została przesunięta z 1 stycznia 2009 ... klientów. Wyzwaniem dla konkurentów będzie zwłaszcza konieczność zapewnienia powszechności dostępu usług pocztowych w całym kraju. Obecnie około 80 proc. zysku ...

-

![Oszustwa związane z grami online Oszustwa związane z grami online]()

Oszustwa związane z grami online

... wiadomości phishingowych to stara technika wykorzystywana przez cyberprzestępców w celu zdobycia dostępu do danych dotyczących kont. Przez lata technika ta niewiele się ... Blizzard ogłosił publikację rozszerzenia "Cataclysm“ dla World of Warcraft (data publikacji nie została jeszcze ujawniona). Mimo że szczyt popularności tej gry prawdopodobnie ...

-

![Zagrożenia bezpieczeństwa bardziej zaawansowane [© Scanrail - Fotolia.com] Zagrożenia bezpieczeństwa bardziej zaawansowane]()

Zagrożenia bezpieczeństwa bardziej zaawansowane

... ” - powiedział Roland Cloutier, wiceprezes i dyrektor ds. bezpieczeństwa w firmie Automatic Data Processing Inc., członek SBIC. „Walka z nim będzie wymagała w większości ... jednymi celami, wobec których stosują te zaawansowane techniki. Zamiast uzyskiwania dostępu przez brzegi sieci dzisiejsi ambitni napastnicy wolą wykorzystywać ludzkie słabości ...

-

![Bezpieczeństwo IT w firmie: jak je zwiększyć? [© alphaspirit - Fotolia.com] Bezpieczeństwo IT w firmie: jak je zwiększyć?]()

Bezpieczeństwo IT w firmie: jak je zwiększyć?

... żyją Twoje dane” oraz rozwiązania typu DLP (Data Leakage Prevention). Tego typu rozwiązania, chronią nawet przed przypadkowym wyciekiem danych. Zapewniają również ciągłą kontrolę, wymuszają respektowanie przez wszystkich pracowników wewnętrznych zasad regulujących kwestie przepływu i dostępu do danych, dając równocześnie pełną wiedzę dotyczącą ...

-

![Trendy IT 2014 wg Cisco [© Sergey Nivens - Fotolia.com] Trendy IT 2014 wg Cisco]()

Trendy IT 2014 wg Cisco

... z tej technologii. Nie ma również potrzeby „przepisywania” czy tworzenia nowych praw dostępu dla każdego urządzenia. Wdrożenie. Nowy standard jest łatwy w upowszechnianiu – ... zysku. IoE oznacza orkiestrację nowych technologii, w tym analityki Big Data, wideo, mobilności i chmury. Swoim zasięgiem ostatecznie obejmie prawie wszystko – od dróg i silników ...

-

![Bezpieczeństwo IT w 2015 roku: czego należy oczekiwać? [© RVNW - Fotolia.com] Bezpieczeństwo IT w 2015 roku: czego należy oczekiwać?]()

Bezpieczeństwo IT w 2015 roku: czego należy oczekiwać?

... i przewodów. Systemy łączności bezprzewodowej stają się głównym mechanizmem kontroli dostępu do sieci, co oznacza niezbędność ścisłej ich integracji z systemami uwierzytelniania. ... gardeł. Analityka obejmująca wszystko, co jest podłączone do sieci Zbiory Big Data i rozbudowana analityka mogą służyć różnym celom. Największe zapotrzebowanie na te ...

-

![Kaspersky Total Security – multi-device dla użytkowników domowych Kaspersky Total Security – multi-device dla użytkowników domowych]()

Kaspersky Total Security – multi-device dla użytkowników domowych

... rodzicom wybranie kategorii stron z nieodpowiednią zawartością i zablokowanie do nich dostępu. Zarządzanie ochroną W celu zwiększenia wygody zarządzania ochroną na wielu ... takie informacje jak daty aktywacji i wygaśnięcia licencji zainstalowanych rozwiązań bezpieczeństwa, data i czas ostatniego skanowania oraz status antywirusowych baz danych. ...

-

![Sophos Mobile Control 6.0 dla ochrony sieci mobilnej [© thodonal - Fotolia.com] Sophos Mobile Control 6.0 dla ochrony sieci mobilnej]()

Sophos Mobile Control 6.0 dla ochrony sieci mobilnej

... i dostęp do wszystkich niezbędnych informacji. Użytkownicy mogą kontrolować również poziom dostępu oraz publikowania praw dla różnych dostawców usług w chmurze, np. Dropbox ... dla przedsiębiorstw zarządzanych mobilnie (Enterprise Mobile Management). Według raportu Data Breach Investigations, przeprowadzonego przez Verizon, w 2015 roku ponad ...

-

![Nowy Kaspersky Total Security – multi-device Nowy Kaspersky Total Security – multi-device]()

Nowy Kaspersky Total Security – multi-device

... zawartością (taką jak przemoc, narkotyki, gry online itd.) i zablokowanie do nich dostępu. Kaspersky Total Security – multi-device zawiera także wersję premium narzędzia ... takie informacje jak daty aktywacji i wygaśnięcia licencji zainstalowanych rozwiązań bezpieczeństwa, data i czas ostatniego skanowania oraz status antywirusowych baz danych. ...

-

![Parę sposobów na bezpieczeństwo sieci firmowej [© Melpomene - Fotolia.com] Parę sposobów na bezpieczeństwo sieci firmowej]()

Parę sposobów na bezpieczeństwo sieci firmowej

... . W dzisiejszych czasach większość firm nie wyobraża sobie swojej działalności bez dostępu do Internetu. Biorąc pod uwagę, że wiele z nich uważa infrastrukturę ... , przeprowadzane równocześnie z wielu komputerów)„ – mówi Robert Dziemianko, Marketing Manager w firmie G DATA. Według analizy CERT Polska, codziennie w polskiej sieci może znajdować się aż ...

-

![Antywirus: lepszy płatny czy darmowy? Antywirus: lepszy płatny czy darmowy?]()

Antywirus: lepszy płatny czy darmowy?

... techniczne i nie pozostawiają użytkownika samego sobie – przekonuje Robert Dziemianko z G DATA. Wsparcie dla klientów Jakość obsługi ma kluczowe znaczenie dla wielu ... , partycje, pliki, foldery lub nośniki wymienne. Skanowanie dostępu. Skanowanie to polega na kontrolowaniu wszystkich prób dostępu do plików na dyskach. Skanowanie odbywa się w tle ...

-

![Szkodliwe oprogramowanie w chmurze. Jest miliard, a będzie więcej Szkodliwe oprogramowanie w chmurze. Jest miliard, a będzie więcej]()

Szkodliwe oprogramowanie w chmurze. Jest miliard, a będzie więcej

... wcześniej zagrożenia. Poprzez wykorzystywanie metadanych związanych ze szkodliwymi programami (takich jak data utworzenia, pochodzenie, nazwy plików, ścieżki dostępu do obiektów itd.), system jest w stanie całkowicie autonomicznie identyfikować zagrożenia bez uzyskiwania dostępu do zawartości plików. Czytaj także: - Ransomware osłabnie: McAfee Labs ...

-

![Pracownicy beztrosko udostępniają poufne dane firmy [© the_lightwriter - Fotolia.com] Pracownicy beztrosko udostępniają poufne dane firmy]()

Pracownicy beztrosko udostępniają poufne dane firmy

... wdrożenie przejrzystych polityk bezpieczeństwa i nowoczesnych produktów DLP (data leak protection). Rozwiązania tego typu minimalizują ryzyko wycieku danych praktycznie do zera, pozwalając dodatkowo ograniczyć uprawnienia do pracy z określonymi folderami. - To bardzo ważne, bo w kontekście dostępu do ważnych danych trzeba wspomnieć o jeszcze jednym ...

-

![Co RODO mówi o ransomware? Co RODO mówi o ransomware?]()

Co RODO mówi o ransomware?

... w życie rozporządzenie RODO. RODO, czyli unijne Rozporządzenie o ochronie danych osobowych (General Data Protection Regulation) wchodzi w życie 25 maja 2018 roku. Konieczność wdrożenia ... szersza i może obejmować wiele różnych incydentów, w tym infekcje ransomware skutkujące blokadą dostępu do danych lub ich niszczeniem. Co to oznacza dla firm? Jak ...

-

![Loginy CEO na celowniku hakerów [© Rawf8 - Fotolia.com] Loginy CEO na celowniku hakerów]()

Loginy CEO na celowniku hakerów

... w różnych serwisach oraz tworzyć możliwie długie i skomplikowane hasła dostępu. Najwygodniejszym sposobem jest korzystanie z menedżera haseł, który będzie ... Data Breach Investigations, 63 proc. incydentów naruszenia ochrony danych było związanych ze słabymi, domyślnymi lub skradzionymi hasłami. W dodatku atak przeprowadzony przy użyciu danych dostępu ...

-

![Koniecznie zmień hasło sieci wifi [© NicoElNino - Fotolia.com ] Koniecznie zmień hasło sieci wifi]()

Koniecznie zmień hasło sieci wifi

... z punktem dostępu bezpośrednio, a więc z pominięciem „klienta”. Z tego też powodu atak zyskał miano „"clientless attack”. Do złamania hasła dostępu do sieci hakerowi wystarcza przechwycić tylko kilka pakietów. - Problemy z zabezpieczeniem sieci wifi, które obserwowaliśmy w 2017 roku – mówi Łukasz Nowatkowski Dyrektor IT G DATA Software – sprawiły ...

-

![4 zasady zarządzania danymi w chmurze [© pixabay] 4 zasady zarządzania danymi w chmurze]()

4 zasady zarządzania danymi w chmurze

... na ważne zdarzenia w dowolnym miejscu infrastruktury korporacyjnej. Raport „Veeam Cloud Data Management Report” na rok 2019, przygotowany na podstawie badania, w ramach ... 73 proc.) przedsiębiorstw nie jest w stanie zaspokoić potrzeb użytkowników w zakresie nieprzerwanego dostępu do aplikacji i danych. Może to częściowo wyjaśniać, dlaczego tylko 25 ...

-

![Robotyka niesie za sobą niespodziewane zagrożenia Robotyka niesie za sobą niespodziewane zagrożenia]()

Robotyka niesie za sobą niespodziewane zagrożenia

... na użytkowników celem skłonienia ich do wykonania pewnych czynności. Uzyskanie dostępu do miejsca objętego zakazem wstępu. W pobliżu zabezpieczonego wejścia do budynku w centrum miasta ... osobistych, które standardowo wykorzystywane są podczas resetowania haseł (takich jak data urodzenia, marka pierwszego samochodu, ulubiony kolor itd.). Tym razem ...

-

![Świat: wydarzenia tygodnia 42/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 42/2019]()

Świat: wydarzenia tygodnia 42/2019

... na użytkowników celem skłonienia ich do wykonania pewnych czynności. Uzyskanie dostępu do miejsca objętego zakazem wstępu. W pobliżu zabezpieczonego wejścia do budynku w centrum miasta ... osobistych, które standardowo wykorzystywane są podczas resetowania haseł (takich jak data urodzenia, marka pierwszego samochodu, ulubiony kolor itd.). Tym razem ...

-

![Cyberbezpieczeństwo - trendy 2020. Co dołącza do ransomware? [© lolloj - Fotolia.com] Cyberbezpieczeństwo - trendy 2020. Co dołącza do ransomware?]()

Cyberbezpieczeństwo - trendy 2020. Co dołącza do ransomware?

... . 150 dolarów. Nic dziwnego, że szybkim krokiem na salony bezpieczeństwa IT wkracza DLP (Data Loss Prevention) - technologia zapobiegająca utracie danych i wspomagająca identyfikację osób, które nie powinny mieć do nich dostępu. Standardem staje się również uwierzytelnianie wieloskładnikowe (MFA/2FA). Popularność zdobywają tu tokeny programowe ...

-

![Doxing i dark web. 2 powody dla których warto chronić dane osobowe Doxing i dark web. 2 powody dla których warto chronić dane osobowe]()

Doxing i dark web. 2 powody dla których warto chronić dane osobowe

... aktywne oferty na 10 międzynarodowych forach i rynkach darknetu. Badanie ujawniło, że cena dostępu do danych osobowych zaczyna się już od około 2 zł za ... usług subskrypcyjnych: 2 – 30 zł, tożsamość (imię i nazwisko, adres e-mail, numer telefonu, data urodzenia itd.): 2 – 40 zł, zdjęcie osoby trzymającej własny dokument (paszport, prawo jazdy itp ...

-

![Od 1 maja 2021 nowe etykiety na oponach samochodowych. Co się zmienia? Od 1 maja 2021 nowe etykiety na oponach samochodowych. Co się zmienia?]()

Od 1 maja 2021 nowe etykiety na oponach samochodowych. Co się zmienia?

... ? Nie, w przypadku dostępu przez klienta końcowego do bazy EPREL czy kodu QR karta informacyjna produktu może być w formie elektronicznej. Jeśli takiego dostępu nie ma ... produkcji. Numer DOT służy producentom opon jedynie do identyfikacji partii produkcyjnej. Data produkcji jest częścią tego kodu, który zawiera także oznaczenie fabryki, rozmiaru i ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Reklama online? Polacy mówią "stop" [© vectorfusionart - Fotolia.com] Reklama online? Polacy mówią "stop"](https://s3.egospodarka.pl/grafika2/blokowanie-reklam/Reklama-online-Polacy-mowia-stop-177619-150x100crop.jpg)

![Igrzyska olimpijskie w marketingu: 5 złotych medali [© gmstockstudio - Fotolia.com] Igrzyska olimpijskie w marketingu: 5 złotych medali](https://s3.egospodarka.pl/grafika2/marketing/Igrzyska-olimpijskie-w-marketingu-5-zlotych-medali-180326-150x100crop.jpg)

![6 najważniejszych trendów technologicznych 2017. Chatbot i co jeszcze? [© Patrick Daxenbichler - Fotolia.com] 6 najważniejszych trendów technologicznych 2017. Chatbot i co jeszcze?](https://s3.egospodarka.pl/grafika2/nowe-technologie/6-najwazniejszych-trendow-technologicznych-2017-Chatbot-i-co-jeszcze-187485-150x100crop.jpg)

![Masz silne hasło? To nie znaczy, że nie grozi ci wyciek danych [© designer491 - Fotolia.com] Masz silne hasło? To nie znaczy, że nie grozi ci wyciek danych](https://s3.egospodarka.pl/grafika2/wyciek-danych/Masz-silne-haslo-To-nie-znaczy-ze-nie-grozi-ci-wyciek-danych-215063-150x100crop.jpg)

![Firmy IT: w kryzysie jedni tracą, inni liczą zyski [© NicoElNino - Fotolia.com] Firmy IT: w kryzysie jedni tracą, inni liczą zyski](https://s3.egospodarka.pl/grafika2/branza-IT/Firmy-IT-w-kryzysie-jedni-traca-inni-licza-zyski-230043-150x100crop.jpg)

![Kradzież tożsamości - jak się bronić? [© pixabay.com] Kradzież tożsamości - jak się bronić?](https://s3.egospodarka.pl/grafika2/kradziez-tozsamosci/Kradziez-tozsamosci-jak-sie-bronic-235491-150x100crop.jpg)

![Zwrot podatku VAT - terminy nie mogą być dowolnie przedłużane przez fiskusa [© Nuthawut - Fotolia.com] Zwrot podatku VAT - terminy nie mogą być dowolnie przedłużane przez fiskusa](https://s3.egospodarka.pl/grafika2/podatek-VAT/Zwrot-podatku-VAT-terminy-nie-moga-byc-dowolnie-przedluzane-przez-fiskusa-250132-150x100crop.jpg)

![Fundusze Europejskie dla Nowoczesnej Gospodarki. Aktualizacja harmonogramu naborów na 2023 [© pixabay.com] Fundusze Europejskie dla Nowoczesnej Gospodarki. Aktualizacja harmonogramu naborów na 2023](https://s3.egospodarka.pl/grafika2/fundusze-europejskie/Fundusze-Europejskie-dla-Nowoczesnej-Gospodarki-Aktualizacja-harmonogramu-naborow-na-2023-251793-150x100crop.jpg)

![Wybory prezydenckie w USA: oszustwa zalewają darknet [© Freepik] Wybory prezydenckie w USA: oszustwa zalewają darknet](https://s3.egospodarka.pl/grafika2/wybory-prezydenckie-w-USA/Wybory-prezydenckie-w-USA-oszustwa-zalewaja-darknet-262748-150x100crop.jpg)

![Zagrożenia bezpieczeństwa bardziej zaawansowane [© Scanrail - Fotolia.com] Zagrożenia bezpieczeństwa bardziej zaawansowane](https://s3.egospodarka.pl/grafika/bezpieczenstwo-systemow-informatycznych/Zagrozenia-bezpieczenstwa-bardziej-zaawansowane-apURW9.jpg)

![Bezpieczeństwo IT w firmie: jak je zwiększyć? [© alphaspirit - Fotolia.com] Bezpieczeństwo IT w firmie: jak je zwiększyć?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/Bezpieczenstwo-IT-w-firmie-jak-je-zwiekszyc-118639-150x100crop.jpg)

![Trendy IT 2014 wg Cisco [© Sergey Nivens - Fotolia.com] Trendy IT 2014 wg Cisco](https://s3.egospodarka.pl/grafika2/technologie-informatyczne/Trendy-IT-2014-wg-Cisco-130309-150x100crop.jpg)

![Bezpieczeństwo IT w 2015 roku: czego należy oczekiwać? [© RVNW - Fotolia.com] Bezpieczeństwo IT w 2015 roku: czego należy oczekiwać?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-IT-w-2015-roku-czego-nalezy-oczekiwac-146593-150x100crop.jpg)

![Sophos Mobile Control 6.0 dla ochrony sieci mobilnej [© thodonal - Fotolia.com] Sophos Mobile Control 6.0 dla ochrony sieci mobilnej](https://s3.egospodarka.pl/grafika2/Sophos/Sophos-Mobile-Control-6-0-dla-ochrony-sieci-mobilnej-170402-150x100crop.jpg)

![Parę sposobów na bezpieczeństwo sieci firmowej [© Melpomene - Fotolia.com] Parę sposobów na bezpieczeństwo sieci firmowej](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-sieci-firmowych/Pare-sposobow-na-bezpieczenstwo-sieci-firmowej-181190-150x100crop.jpg)

![Pracownicy beztrosko udostępniają poufne dane firmy [© the_lightwriter - Fotolia.com] Pracownicy beztrosko udostępniają poufne dane firmy](https://s3.egospodarka.pl/grafika2/ochrona-danych/Pracownicy-beztrosko-udostepniaja-poufne-dane-firmy-192050-150x100crop.jpg)

![Loginy CEO na celowniku hakerów [© Rawf8 - Fotolia.com] Loginy CEO na celowniku hakerów](https://s3.egospodarka.pl/grafika2/loginy/Loginy-CEO-na-celowniku-hakerow-198723-150x100crop.jpg)

![Koniecznie zmień hasło sieci wifi [© NicoElNino - Fotolia.com ] Koniecznie zmień hasło sieci wifi](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Koniecznie-zmien-haslo-sieci-wifi-209049-150x100crop.jpg)

![4 zasady zarządzania danymi w chmurze [© pixabay] 4 zasady zarządzania danymi w chmurze](https://s3.egospodarka.pl/grafika2/chmura-obliczeniowa/4-zasady-zarzadzania-danymi-w-chmurze-221405-150x100crop.jpg)

![Świat: wydarzenia tygodnia 42/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 42/2019](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-42-2019-12AyHS.jpg)

![Cyberbezpieczeństwo - trendy 2020. Co dołącza do ransomware? [© lolloj - Fotolia.com] Cyberbezpieczeństwo - trendy 2020. Co dołącza do ransomware?](https://s3.egospodarka.pl/grafika2/ransomware/Cyberbezpieczenstwo-trendy-2020-Co-dolacza-do-ransomware-226574-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Ważne limity dla prowadzących działalność gospodarczą w 2024 roku [© Andrey Popov - Fotolia.com] Ważne limity dla prowadzących działalność gospodarczą w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-gospodarcza/Wazne-limity-dla-prowadzacych-dzialalnosc-gospodarcza-w-2024-roku-263860-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)