-

![PandaLabs: zagrożenia internetowe I kw. 2011 PandaLabs: zagrożenia internetowe I kw. 2011]()

PandaLabs: zagrożenia internetowe I kw. 2011

... o nazwie Anonymous na firmę z branży zabezpieczeń HBGary Federal. Android zaatakowany Na początku marca byliśmy świadkami największego w dotychczasowej historii ataku na system Android. Dokonano go za pośrednictwem złośliwych aplikacji w Android Market, oficjalnym sklepie z aplikacjami przeznaczonymi dla tego systemu operacyjnego. W ciągu zaledwie ...

-

![Ataki hakerskie w Europie 2007/08 [© stoupa - Fotolia.com] Ataki hakerskie w Europie 2007/08]()

Ataki hakerskie w Europie 2007/08

... potwierdzili zorganizowany charakter działań. Chińskie ataki na komputery niemieckiego rządu „Der Spiegel” poinformował, że w czasie ubiegłorocznej wizyty Angeli Merkel w Chinach dokonano hakerskich ataków na komputery niemieckiego rządu. Przestępcami, dokonującymi włamania mieli być hakerzy pracujący na zlecenie chińskiej armii. Premier Chin Wen ...

-

![Kolejna giełda NFT z lukami bezpieczeństwa Kolejna giełda NFT z lukami bezpieczeństwa]()

Kolejna giełda NFT z lukami bezpieczeństwa

... badań nad podatnością produktów w Check Point Software. Rarible stał się przedmiotem badań ze względu na wydarzenie z 1 kwietnia br., kiedy to dokonano ataku na tajwańskiego piosenkarza Jay Chou. Został on nakłoniony do transakcji, za sprawą której cyberprzestępcy wykradli jego NTF - BoardAppe NFT 3738 ...

-

![Niebezpieczeństwa w Internecie Niebezpieczeństwa w Internecie]()

Niebezpieczeństwa w Internecie

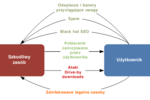

... oferujących nielicencjonowane oprogramowanie lub treści dla dorosłych. Poniżej przykład takiego ataku. Gdy użytkownik wpisał do wyszukiwarki Google hasło „download crack for assassin's creed 2” ... . Według statystyk Safe Browsing firmy Google dla tej strony, dokonano przy jej pomocy licznych prób ataków. Próbowaliśmy odwiedzić tę stronę, jednak ...

-

![(Nie)bezpieczna sieć Wi-Fi (Nie)bezpieczna sieć Wi-Fi]()

(Nie)bezpieczna sieć Wi-Fi

... takiego połączenia, mogą zostać przechwycone przez cyberprzestępców. Jednym z celów ataku może być pozyskanie danych kart kredytowych, innym zgromadzenie adresów e-mail ... z punktu widzenia bezpieczeństwa technologia 3G jest lepszym wyborem, ponieważ dokonano w niej wielu usprawnień w zakresie uwierzytelniania użytkowników i sieci. Podstawowe środki ...

-

![Ochrona antywirusowa "w chmurze": wady i zalety Ochrona antywirusowa "w chmurze": wady i zalety]()

Ochrona antywirusowa "w chmurze": wady i zalety

... dane: kiedy atak został przeprowadzony, zagrożenie wykorzystane w ataku, skala ataku. Minimalizacja fałszywych trafień. Nawet eksperci twierdzą, że ... obecna technologia ma na celu identyfikowanie zagrożeń jedynie w plikach wykonywalnych. Jednak dokonano również nowych osiągnięć w wykrywaniu innych rodzajów zagrożeń. W rezultacie, wada ta zostanie ...

-

![Warto zadbać o ubezpieczenie na wakacje [© Sergej Khackimullin - Fotolia.com] Warto zadbać o ubezpieczenie na wakacje]()

Warto zadbać o ubezpieczenie na wakacje

... niemal co piąty Polak (17%) został okradziony, a co jedenasty (9%) deklaruje, że dokonano u niego włamania do domu. Jak wskazują policyjne statystyki, okres wakacyjny to ... skutków chorób przewlekłych - jeśli przykładowo cierpimy na chorobę wieńcową, wówczas leczenie ataku serca może być wyłączone z odpowiedzialności ubezpieczyciela). Ogólna reguła ...

-

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013]()

Zaawansowane i ukierunkowane cyberataki 2013

... wciąż przez lata nie zdawać sobie sprawy, że padły ofiarą skutecznego ataku. W 2013 roku najdłuższy stwierdzony czas takiej obecności atakującego w sieci ofiary, ... incydentów związanych z konfliktami politycznymi między krajami, w ramach których dokonano cyberataków skierowanych przeciw sektorowi prywatnemu. W szczególności Mandiant zareagowała na ...

-

![Ładowarka do telefonu, czyli wilk w owczej skórze Ładowarka do telefonu, czyli wilk w owczej skórze]()

Ładowarka do telefonu, czyli wilk w owczej skórze

... wykorzystania do tego celu szkodliwego oprogramowania. Incydenty, w których dokonano kradzieży danych z urządzeń mobilnych podłączonych do komputera, zostały już odnotowane ... Lab. Porady bezpieczeństwa W celu zabezpieczenia się na wypadek ryzyka potencjalnego ataku za pośrednictwem nieznanych stacji ładowania oraz niezaufanych komputerów, Kaspersky ...

-

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware]()

6 sposobów na ochronę przed cyberatakami ransomware

... , że za pomocą znanego botnetu i przy użyciu oprogramowania ransomware Avaddon dokonano ponad 80 000 ataków. Ochrona przed cyberatakami ransomware Szybko ... środowiskach wirtualnych czy w chmurze publicznej. Aby zabezpieczyć kopie zapasowe przed wpływem ataku rekomenduje się przestrzeganie zasady 3-2-1: posiadanie trzech kopii danych na dwóch ...

-

![Fuzje i przejęcia: Polska najbardziej dotkniętym wojną rynkiem CEE [© Tim - Fotolia.com.jpg] Fuzje i przejęcia: Polska najbardziej dotkniętym wojną rynkiem CEE]()

Fuzje i przejęcia: Polska najbardziej dotkniętym wojną rynkiem CEE

... 1020 transakcji, co oznacza spadek o 2,6% r/r, czego przyczyny upatruje się głównie w rosyjskim ataku na Ukrainę. Co jednak istotne, łączna wartość fuzji i przejęć wzrosła w ... największy spadek wartości fuzji i przejęć dotknął sektor telekomunikacji. W pierwszym półroczu 2021 r. dokonano transakcji za 1,7 mld euro, a już rok później było to prawie ...

Tematy: fuzje i przejęcia, rynek fuzji i przejęć, fuzje, przejęcia, M&A, liczba fuzji i przejęć, IPO

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Ataki hakerskie w Europie 2007/08 [© stoupa - Fotolia.com] Ataki hakerskie w Europie 2007/08](https://s3.egospodarka.pl/grafika/cyberataki/Ataki-hakerskie-w-Europie-2007-08-MBuPgy.jpg)

![Warto zadbać o ubezpieczenie na wakacje [© Sergej Khackimullin - Fotolia.com] Warto zadbać o ubezpieczenie na wakacje](https://s3.egospodarka.pl/grafika2/wakacje/Warto-zadbac-o-ubezpieczenie-na-wakacje-100469-150x100crop.jpg)

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg)

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware](https://s3.egospodarka.pl/grafika2/ransomware/6-sposobow-na-ochrone-przed-cyberatakami-ransomware-232260-150x100crop.jpg)

![Fuzje i przejęcia: Polska najbardziej dotkniętym wojną rynkiem CEE [© Tim - Fotolia.com.jpg] Fuzje i przejęcia: Polska najbardziej dotkniętym wojną rynkiem CEE](https://s3.egospodarka.pl/grafika2/fuzje-i-przejecia/Fuzje-i-przejecia-Polska-najbardziej-dotknietym-wojna-rynkiem-CEE-247265-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)