-

![Chroń telefon. Cyberprzestępcy nie śpią [© Jakub Jirsák - Fotolia.com] Chroń telefon. Cyberprzestępcy nie śpią]()

Chroń telefon. Cyberprzestępcy nie śpią

... , które dopiero po pewnym czasie są rozpoznawane przez oprogramowanie zabezpieczające. Dlatego warto zachować szczególną ostrożność instalując aplikacje na swoim telefonie. ... , że w takich sytuacjach szczególnie wzrasta zagrożenie, że ktoś pozna nasze loginy i hasła np. do poczty elektronicznej. Dlatego powinniśmy wykorzystywać takie sieci jedynie ...

-

![Zabezpiecz domowy Internet Rzeczy Zabezpiecz domowy Internet Rzeczy]()

Zabezpiecz domowy Internet Rzeczy

... aktualizowane. Jeśli pozostaniesz przy routerze od usługodawcy, pamiętaj o zmianie domyślnego hasła oraz regularnych aktualizacjach oprogramowania. Zachowaj dostęp do zarządzania panelem ... jednak przy tym ostrożny: wiele produktów udających narzędzia zabezpieczające to w rzeczywistości ukryte złośliwe oprogramowanie. Zainstaluj firewall’a. Większość ...

-

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

... bazę sygnatur. Posiada także zakładki w jakie często zaopatrzone są rzeczywiste programy zabezpieczające, jak np. aktualizacja, skanowanie, opcje... Po zakończeniu skanowania wyświetlany ... Tobie nadawców. Banki i instytucje wymagające uwierzytelnienia nigdy nie proszą o loginy i hasła, a także o logowanie na stronach podanych w mailach. Nie ujawniaj ...

-

![Cyberprzestępca wg Polaków Cyberprzestępca wg Polaków]()

Cyberprzestępca wg Polaków

... hasła złożone z liter i liczb, hasła złożone jedynie ze słów są zbyt łatwe do złamania dla hakerów. Co więcej – pamiętaj, by mieć różne hasła do różnych kont. Dzięki temu, jeśli jedno zostanie złamane, pozostałe konta pozostaną bezpieczne. I w końcu – stosuj rozwiązania zabezpieczające ...

-

![Konto bankowe dla dziecka, czyli edukacja z niebezpieczeństwem w tle [© coldwaterman - Fotolia.com] Konto bankowe dla dziecka, czyli edukacja z niebezpieczeństwem w tle]()

Konto bankowe dla dziecka, czyli edukacja z niebezpieczeństwem w tle

... bankowym. Obecnie na urządzeniach mobilnych są dostępne zaawansowane funkcje zabezpieczające, takie jak ograniczenie dostępu do poszczególnych aplikacji czy folderów. Aby z ... należy zapominać o podstawowej zasadzie bezpieczeństwa, jaką jest regularna zmiana hasła do rachunku bankowego. Tymczasem większość młodych posiadaczy kont (65 proc.) w ogóle ...

-

![Ataki na portale społecznościowe częstsze [© stoupa - Fotolia.com] Ataki na portale społecznościowe częstsze]()

Ataki na portale społecznościowe częstsze

... męża, dzieci lub bliskich, data urodzenia, informacje o posiadanym samochodzie lub zwierzęciu bardzo często stanowią odpowiedzi na dodatkowe pytania zabezpieczające zadawane przy próbie odzyskania hasła. Problem ataków oraz wykradania istotnych informacji poprzez portale społecznościowe staje się coraz większy. W związku z tym eksperci F-Secure ...

-

![Ryzyko a przestępczość komputerowa w firmie Ryzyko a przestępczość komputerowa w firmie]()

Ryzyko a przestępczość komputerowa w firmie

... przypadku ustalania łatwych haseł dostępu, np. data urodzenia, imię dziecka itp. Hasła muszą być bardzo skomplikowane, np. T36mAcMiRU. Wówczas osoby nieuprawnione mają utrudniony ... sprawne funkcjonowanie systemu. Chodzi tu m.in. o równoległe systemy zabezpieczające. Programy antywirusowe – są bardzo użyteczne w ratowaniu zasobów informacyjnych ...

-

![Jakie dane przechowujemy na urządzeniach mobilnych? [© Fotowerk - Fotolia.com] Jakie dane przechowujemy na urządzeniach mobilnych?]()

Jakie dane przechowujemy na urządzeniach mobilnych?

... tabletów, Aż 19,7 proc. badanych przyznało, że przechowuje na urządzeniach przenośnych hasła do prywatnych kont, 78,1 proc. ankietowanych przechowuje na ... proc. respondentów deklaruje, że w najbliższym czasie ma zamiar wykorzystać oprogramowanie zabezpieczające urządzenie mobilne Informacje o badaniu Badanie zostało przeprowadzone przez agencję SW ...

-

![5 sposobów na zabezpieczenie telefonu przed kradzieżą 5 sposobów na zabezpieczenie telefonu przed kradzieżą]()

5 sposobów na zabezpieczenie telefonu przed kradzieżą

... , ustawienie hasła na ekranie głównym oraz w ostateczności, wymazanie z pamięci telefonu wszystkich danych. W takiej sytuacji telefon staje się mniej wartościową zdobyczą. System Android upoważnia dostęp do urządzenia z pomocą konta Google, a właściciele iPhone’a mogą znaleźć zgubę używając usługi Find my iPhone. Aplikacje zabezpieczające Cerberus ...

-

![W wakacje szczególnie uważaj na publiczne WiFi [© travnikovstudio - Fotolia.com] W wakacje szczególnie uważaj na publiczne WiFi]()

W wakacje szczególnie uważaj na publiczne WiFi

... cudzych maili lub takich kluczowych danych, jak numery kart kredytowych lub hasła. Wskazówka: operacje bankowe i zakupy online zrób przed wyjazdem albo po powrocie ... wyloguj się ze wszystkich kont i wyczyść historię przeglądania. Oprogramowanie: Oprogramowanie zabezpieczające to doskonały sposób na utrudnienie życia cyberprzestępcom. Przydatną funkcją ...

-

![Kaspersky ostrzega: VNC open source źródłem zagrożeń Kaspersky ostrzega: VNC open source źródłem zagrożeń]()

Kaspersky ostrzega: VNC open source źródłem zagrożeń

... i tylko przez ograniczony czas. Regularnie aktualizuj systemy operacyjne, aplikacje i rozwiązania zabezpieczające; stwórz procedurę ich naprawy. Unikaj łączenia się z nieznanymi serwerami VNC i ustaw na wszystkich serwerach silne, unikatowe hasła. Korzystaj ze specjalistycznego produktu cyberbezpieczeństwa przeznaczonego dla systemów automatyzacji ...

-

![Od bezpiecznej pracy zdalnej dzieli cię 7 kroków. Co musisz zrobić? Od bezpiecznej pracy zdalnej dzieli cię 7 kroków. Co musisz zrobić?]()

Od bezpiecznej pracy zdalnej dzieli cię 7 kroków. Co musisz zrobić?

... Warto zadbać również o wiedzę pozostałych domowników, którzy współużytkują sieć. Wzmocnij swoje hasła. Innym prostym do realizacji środkiem jest zwiększenie bezpieczeństwa haseł, a ... domowe. Przejście na pracę zdalną to dobry moment, aby zaktualizować aplikacje zabezpieczające domową sieć i podłączone do niej urządzenia. Ponadto wiele domowych ...

-

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie]()

Bezpieczeństwo dzieci w Internecie

... dzieci może spowodować, że będą się one izolować od rodziców. Chroń hasła dzieci. Upewnij się, że Twoje pociechy nie używają pseudonimów, które ujawniają ... nieodpowiednie pytania, dziecko powinno rozłączyć się i natychmiast Cię powiadomić. Narzędzia zabezpieczające i funkcje kontroli rodzicielskiej Edukacja i rozmawianie z dziećmi mogą bardzo pomóc ...

-

![Fałszywe antywirusy realnym zagrożeniem Fałszywe antywirusy realnym zagrożeniem]()

Fałszywe antywirusy realnym zagrożeniem

... może także pobierać dodatkowe szkodniki, takie jak trojany czy keyloggery wykradające hasła, loginy, dane osobowe i inne newralgiczne informacje. Zatem nie tylko nie usuwamy zagrożeń ... twierdzi, że nie jest im potrzebny program antywirusowy czy inne narzędzia zabezpieczające, ponieważ na ich komputerach nie ma wirusów i wystarczające jest dla nich ...

-

![Halloweenowe ataki hakerów Halloweenowe ataki hakerów]()

Halloweenowe ataki hakerów

... narzędzi lub w prawym dolnym rogu ekranu. Nie korzystaj ze wspólnych lub publicznych komputerów do przeprowadzania transakcji lub operacji wymagających wpisania hasła lub innych danych osobistych. Zainstaluj skuteczne rozwiązanie zabezpieczające, zdolne wykrywać zarówno znane, jak i nowe odmiany zagrożeń.

-

![ZeuS atakuje konta bankowe Polaków [© stoupa - Fotolia.com] ZeuS atakuje konta bankowe Polaków]()

ZeuS atakuje konta bankowe Polaków

... ale także numer i typ telefonu komórkowego, na który przesyłane są hasła SMS – pod pretekstem konieczności zainstalowania oprogramowania do korzystania z konta w telefonie ... Mobile), są także podatne na cyber-ataki. Na szczęście dostępne jest też oprogramowanie zabezpieczające komórki. Jednak zainstalowanie go to nie wszystko. Należy bardzo uważnie ...

-

![Jak chronić wizerunek i portfel w Internecie? [© Gajus - Fotolia.com] Jak chronić wizerunek i portfel w Internecie?]()

Jak chronić wizerunek i portfel w Internecie?

... FREE VPN proXPN zabezpieczamy przed wglądem adresy stron, jakie odwiedzamy, nasze hasła oraz lokalizację, w której się znajdujemy. Krok 2. Bezpieczne wyszukiwanie Przeglądarka to ... wychwytuje miejsca, w których pozostawiliśmy informacje o sobie. Żadne programy czy systemy zabezpieczające nie gwarantują stu procentowej ochrony, ani nie są niezawodne. ...

-

![Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo [© Sondem - Fotolia.com] Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo]()

Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo

... w firmie DAGMA. – To właśnie z tego powodu warto zadbać chociażby o najprostsze rozwiązania zabezpieczające. Już to pozwala istotnie zredukować ryzyko straty potencjalnych dochodów firmy – ... Password Habits” ocenia, że niecały procent internautów wpisuje swoje prawdziwe hasła w witrynach… wyłudzających dane. Takie zachowania mogą realnie wpływać na ...

-

![5 sposobów na skuteczną ochronę komputera Mac [© pixabay.com] 5 sposobów na skuteczną ochronę komputera Mac]()

5 sposobów na skuteczną ochronę komputera Mac

... wybierz „preferencje systemowe” i przejdź do „udostępnianie”. Odblokuj dostęp za pomocą hasła administratora i odznacz pola obok „zdalne logowanie” i „zdalne zarządzanie”. 3. Wyłącz ... zabezpieczające działa w tle – na wypadek, gdybyś natrafił na aplikację wyglądającą na legalną, która okaże się złośliwa. 5. Zainstaluj rozwiązanie zabezpieczające. ...

-

![Ryzykowny Internet - nowy raport ISS [© stoupa - Fotolia.com] Ryzykowny Internet - nowy raport ISS]()

Ryzykowny Internet - nowy raport ISS

... są: przepełnienie bufora, ataki typu backdoor, brak hasła zabezpieczającego lub ustawienie hasła domyślnego, łatwego do odgadnięcia, omijanie tradycyjnych barier ochronnych ... udostępniając najlepsze na świecie, zarządzane usługi ochrony. Usługi zabezpieczające X-Force obejmują także usługi doradcze i specjalistyczne, oferowane przez Internet ...

-

![Serwis społecznościowy: korzystaj rozsądnie [© stoupa - Fotolia.com] Serwis społecznościowy: korzystaj rozsądnie]()

Serwis społecznościowy: korzystaj rozsądnie

... Klasyką jest tu przypomnienie hasła. Jeżeli nazwisko panieńskie Twojej matki, Twój ulubiony kolor czy zwierzak może znacznie ułatwić odgadnięcie Twojego hasła, pod żadnym pozorem ... zabezpieczeniach oraz bezmyślność. Jeżeli zainstalujesz na swoim komputerze oprogramowanie zabezpieczające z aktualnymi bazami, zamkniesz największą bramę, przez którą mogą ...

-

![Symantec: ochrona danych w sektorze MŚP w 2013 [© Minerva Studio - Fotolia.com] Symantec: ochrona danych w sektorze MŚP w 2013]()

Symantec: ochrona danych w sektorze MŚP w 2013

... gdzie są przechowywane i wykorzystywane najważniejsze informacje, i odpowiednio je zabezpieczyć. Hasła. Hasła liczące osiem lub więcej znaków i złożone z kombinacji liter, cyfr oraz symboli (np. # $ ... firmę przed utratą danych. Aktualizuj oprogramowanie. Rozwiązania zabezpieczające trzeba regularnie aktualizować. Nowe wirusy, robaki, trojany i ...

-

![G Data MobileSecurity 2 - aktualizacja G Data MobileSecurity 2 - aktualizacja]()

G Data MobileSecurity 2 - aktualizacja

... wykryta przez entuzjastów luka pozwala w bardzo łatwy sposób obejść mechanizmy zabezpieczające, dzięki czemu ewentualni przestępcy mogą dostać się do naszych prywatnych ... zdefiniowane hasło G Data MobileSecurity 2. Połączenia alarmowe dostępne bez wpisywania hasła. G Data MobileSecurity 2 Kompleksowa ochrona Twojego smartfonu lub innego urządzenia ...

-

![Pornografia pod ostrzałem Pornografia pod ostrzałem]()

Pornografia pod ostrzałem

... , gdy dojdzie do kradzieży danych bankowych. Stosuj niezawodne rozwiązania zabezpieczające takie jak Kaspersky Total Security w celu zapewnienia pełnej ochrony przed szerokim wachlarzem zagrożeń, w tym przed trojanami bankowymi. Nigdy nie używaj tego samego hasła na kilku stronach internetowych lub serwisach. W celu stworzenia silnych ...

-

![Jak rozpoznać, że kamera internetowa została zhakowana? [© pixabay.com] Jak rozpoznać, że kamera internetowa została zhakowana?]()

Jak rozpoznać, że kamera internetowa została zhakowana?

... , odgadnięcie hasła lub za pomocą zautomatyzowanego oprogramowania, które wykorzystuje dane logowania pochodzące z wycieków i sprawdza, czy te same hasła zostały użyte ... robi złośliwe oprogramowanie, takie jak np. RAT, to ingerowanie w oprogramowanie zabezpieczające zainstalowane na twoim komputerze lub w system operacyjny, aby ułatwić działanie ...

-

![7 oznak, że komputer został zhakowany. Jak się bronić? [© pixabay.com] 7 oznak, że komputer został zhakowany. Jak się bronić?]()

7 oznak, że komputer został zhakowany. Jak się bronić?

... kont internetowych. Na przykład poczty e-mail, aby po zmianie hasła uniemożliwić dostęp zaatakowanemu użytkownikowi. Przezwyciężenie skutków takich działań może być ... świadomość, że przestępcy wyświetlają niekiedy fałszywe komunikaty imitujące oprogramowanie zabezpieczające, aby skłonić działające pod wpływem stresu („Uwaga! Zagrożenie”) ofiary ...

-

![Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru? [© pixabay.com] Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru?]()

Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru?

... pobrać złośliwe oprogramowanie na swoje urządzenie. Należy pamiętać, że oszuści mogą wyłudzać hasła do internetowych kont swoich ofiar lub innych informacji osobistych i finansowych, takich jak ... treści wiadomości i zweryfikuj otrzymane informacje. Pobierz na wszystkie swoje urządzenia renomowane, skuteczne oprogramowanie zabezpieczające z funkcjami ...

-

![Gdzie NIE logować się na konto bankowe? [© Luc Ubaghs - Fotolia.com] Gdzie NIE logować się na konto bankowe?]()

Gdzie NIE logować się na konto bankowe?

... korzystać z oficjalnej aplikacji banku, która jest regularnie aktualizowana i ma wbudowane mechanizmy zabezpieczające. Phishing to technika stosowana przez cyberprzestępców, którzy próbują wyłudzić ... danych. Należy pamiętać, że bank nigdy nie prosi o podanie hasła do konta przez e-mail. Regularna aktualizacja oprogramowania na komputerze, w tym ...

-

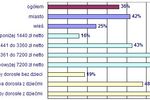

![Internet i komputery w Polsce - raport 2004 Internet i komputery w Polsce - raport 2004]()

Internet i komputery w Polsce - raport 2004

... i 35% internautów. Co czwarty użytkownik Internetu stosował metody identyfikacji on-line, takie jak podanie PIN-u, hasła oraz podpis elektroniczny, a 14% zainstalowało lub uaktualniało specjalny sprzęt lub oprogramowanie zabezpieczające np. firewall. Wykres 14. Środki ostrożności podejmowane przez internautów w drugim kwartale 2004 r. 2.6. Rodzaje ...

-

![Wirusy, trojany, phishing VII-IX 2008 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing VII-IX 2008]()

Wirusy, trojany, phishing VII-IX 2008

... poznać prawdziwych kosztów tych przestępstw” – mówi Hypponen. „Firmy tworzące systemy antywirusowe i zabezpieczające nie są i nie powinny być stróżami prawa. Zajmują się ochroną ... są filtrowane przez większość rozwiązań zabezpieczających. Niektóre z nich wymagały nawet hasła, przez co systemy antywirusowe mają problemy z ich skanowaniem. Nadawcy ...

-

![Spam: co należy wiedzieć? Spam: co należy wiedzieć?]()

Spam: co należy wiedzieć?

... numer telefonu komórkowego, który teoretycznie ma ułatwić w przyszłości odzyskanie hasła w razie jego zapomnienia. Dlatego też autor artykułu podkreśla, jak ważne ... klienta. Poza drogą prawną użytkownicy np. smartfonów mogą zainstalować w telefonie aplikacje zabezpieczające, które nastawione są głównie na ochronę przed m-wirusami, jednak najczęściej ...

-

![Kradzież tożsamości w czasie kryzysu Kradzież tożsamości w czasie kryzysu]()

Kradzież tożsamości w czasie kryzysu

... przekierowania użytkownika na podrobione strony np. banku by pozostawił tam login i hasła. Teraz hakerzy przechwytują dane bankowe, dane kart kredytowych, czy ... zawsze sprawdzić czy komputer, z którego korzystasz ma zainstalowane aktualne rozwiązanie zabezpieczające. Dzięki niemu zawsze będziesz wiedział o wejściu na podrobioną stronę internetową. ...

-

![Dzieci i zagrożenia internetowe [© stoupa - Fotolia.com] Dzieci i zagrożenia internetowe]()

Dzieci i zagrożenia internetowe

... powinna. Szkodliwe witryny pozycjonowane są w wyszukiwarkach na popularne wśród dzieci hasła kluczowe, odnoszące się bezpośrednio do bohaterów bajek, gwiazd filmowych, ... nadal małą popularnością wśród użytkowników sieci cieszą się tak zwane pakiety zabezpieczające. Nawet jeżeli Internauta ma zainstalowanego antywirusa oraz panel firewall, to często ...

-

![Antywirusy G Data Software 2011 Antywirusy G Data Software 2011]()

Antywirusy G Data Software 2011

... G Data InternetSecurity 2011 Pakiet G Data InternetSecurity 2011 zawiera mechanizmy zabezpieczające komputer przed wirusami, rootkitami, robakami, trojanami, spamem, ... zapasowej kopii danych na serwer G Data Inteligentna ochrona przed programami wykradającymi hasła Pojemne sejfy do 2 terabajtów Bezpieczne przenoszenie sejfów na zewnętrznych nośnikach ...

-

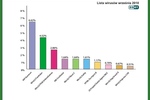

![ESET: zagrożenia internetowe IX 2010 ESET: zagrożenia internetowe IX 2010]()

ESET: zagrożenia internetowe IX 2010

... okazało był bardzo skuteczny, jednak jak podkreśla ESET nawet najlepsze rozwiązania zabezpieczające nie zagwarantują skutecznej ochrony sieci firmowej, jeśli zaniedba się szkolenia ... uplasował się robak internetowy Conficker oraz konie trojańskie wykradające loginy i hasła do kont popularnych gier sieciowych. Lista zagrożeń powstaje dzięki ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Chroń telefon. Cyberprzestępcy nie śpią [© Jakub Jirsák - Fotolia.com] Chroń telefon. Cyberprzestępcy nie śpią](https://s3.egospodarka.pl/grafika2/ochrona-telefonu/Chron-telefon-Cyberprzestepcy-nie-spia-158843-150x100crop.jpg)

![Konto bankowe dla dziecka, czyli edukacja z niebezpieczeństwem w tle [© coldwaterman - Fotolia.com] Konto bankowe dla dziecka, czyli edukacja z niebezpieczeństwem w tle](https://s3.egospodarka.pl/grafika2/karta-dla-dziecka/Konto-bankowe-dla-dziecka-czyli-edukacja-z-niebezpieczenstwem-w-tle-253754-150x100crop.jpg)

![Ataki na portale społecznościowe częstsze [© stoupa - Fotolia.com] Ataki na portale społecznościowe częstsze](https://s3.egospodarka.pl/grafika/portale-spolecznosciowe/Ataki-na-portale-spolecznosciowe-czestsze-MBuPgy.jpg)

![Jakie dane przechowujemy na urządzeniach mobilnych? [© Fotowerk - Fotolia.com] Jakie dane przechowujemy na urządzeniach mobilnych?](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Jakie-dane-przechowujemy-na-urzadzeniach-mobilnych-116528-150x100crop.jpg)

![W wakacje szczególnie uważaj na publiczne WiFi [© travnikovstudio - Fotolia.com] W wakacje szczególnie uważaj na publiczne WiFi](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/W-wakacje-szczegolnie-uwazaj-na-publiczne-WiFi-194911-150x100crop.jpg)

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Bezpieczenstwo-dzieci-w-Internecie-MBuPgy.jpg)

![ZeuS atakuje konta bankowe Polaków [© stoupa - Fotolia.com] ZeuS atakuje konta bankowe Polaków](https://s3.egospodarka.pl/grafika/ZeuS/ZeuS-atakuje-konta-bankowe-Polakow-MBuPgy.jpg)

![Jak chronić wizerunek i portfel w Internecie? [© Gajus - Fotolia.com] Jak chronić wizerunek i portfel w Internecie?](https://s3.egospodarka.pl/grafika2/wizerunek-w-sieci/Jak-chronic-wizerunek-i-portfel-w-Internecie-131599-150x100crop.jpg)

![Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo [© Sondem - Fotolia.com] Ataki hakerskie droższe niż inwestycja w cyberbezpieczeństwo](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/Ataki-hakerskie-drozsze-niz-inwestycja-w-cyberbezpieczenstwo-191670-150x100crop.jpg)

![5 sposobów na skuteczną ochronę komputera Mac [© pixabay.com] 5 sposobów na skuteczną ochronę komputera Mac](https://s3.egospodarka.pl/grafika2/komputery-mac/5-sposobow-na-skuteczna-ochrone-komputera-Mac-243144-150x100crop.jpg)

![Ryzykowny Internet - nowy raport ISS [© stoupa - Fotolia.com] Ryzykowny Internet - nowy raport ISS](https://s3.egospodarka.pl/grafika/wirusy/Ryzykowny-Internet-nowy-raport-ISS-MBuPgy.jpg)

![Serwis społecznościowy: korzystaj rozsądnie [© stoupa - Fotolia.com] Serwis społecznościowy: korzystaj rozsądnie](https://s3.egospodarka.pl/grafika/serwisy-spolecznosciowe/Serwis-spolecznosciowy-korzystaj-rozsadnie-MBuPgy.jpg)

![Symantec: ochrona danych w sektorze MŚP w 2013 [© Minerva Studio - Fotolia.com] Symantec: ochrona danych w sektorze MŚP w 2013](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-sieci-firmowych/Symantec-ochrona-danych-w-sektorze-MSP-w-2013-110284-150x100crop.jpg)

![Jak rozpoznać, że kamera internetowa została zhakowana? [© pixabay.com] Jak rozpoznać, że kamera internetowa została zhakowana?](https://s3.egospodarka.pl/grafika2/kamera-internetowa/Jak-rozpoznac-ze-kamera-internetowa-zostala-zhakowana-245003-150x100crop.jpg)

![7 oznak, że komputer został zhakowany. Jak się bronić? [© pixabay.com] 7 oznak, że komputer został zhakowany. Jak się bronić?](https://s3.egospodarka.pl/grafika2/zhakowany-komputer/7-oznak-ze-komputer-zostal-zhakowany-Jak-sie-bronic-247352-150x100crop.jpg)

![Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru? [© pixabay.com] Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru?](https://s3.egospodarka.pl/grafika2/hakerzy/Hakerzy-udaja-firmy-kurierskie-Jak-poznac-oszustwo-na-dostawe-towaru-248939-150x100crop.jpg)

![Gdzie NIE logować się na konto bankowe? [© Luc Ubaghs - Fotolia.com] Gdzie NIE logować się na konto bankowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Gdzie-NIE-logowac-sie-na-konto-bankowe-260610-150x100crop.jpg)

![Wirusy, trojany, phishing VII-IX 2008 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing VII-IX 2008](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-VII-IX-2008-apURW9.jpg)

![Dzieci i zagrożenia internetowe [© stoupa - Fotolia.com] Dzieci i zagrożenia internetowe](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Dzieci-i-zagrozenia-internetowe-MBuPgy.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku? [© katemangostar na Freepik] Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku?](https://s3.egospodarka.pl/grafika2/skladka-zdrowotna/Skladka-zdrowotna-co-sie-zmieni-po-1-stycznia-2025-roku-262018-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Aktualizacja danych przedsiębiorcy - co, gdzie i dlaczego zgłaszać? [© Freepik] Aktualizacja danych przedsiębiorcy - co, gdzie i dlaczego zgłaszać?](https://s3.egospodarka.pl/grafika2/aktualizacja-danych/Aktualizacja-danych-przedsiebiorcy-co-gdzie-i-dlaczego-zglaszac-265669-150x100crop.jpg)

![Najem mieszkań tanieje w II 2025 [© Unclesam - Fotolia.com] Najem mieszkań tanieje w II 2025](https://s3.egospodarka.pl/grafika2/rynek-najmu/Najem-mieszkan-tanieje-w-II-2025-265661-150x100crop.jpg)

![Polskie teatry zalegają z płatnościami na kwotę 65,4 mln zł [© Freepik] Polskie teatry zalegają z płatnościami na kwotę 65,4 mln zł](https://s3.egospodarka.pl/grafika2/teatr/Polskie-teatry-zalegaja-z-platnosciami-na-kwote-65-4-mln-zl-265657-150x100crop.jpg)