-

![Usługi obsługi i zarządzania budynkami spółdzielni mieszkaniowej w podatku VAT [© pixabay.com] Usługi obsługi i zarządzania budynkami spółdzielni mieszkaniowej w podatku VAT]()

Usługi obsługi i zarządzania budynkami spółdzielni mieszkaniowej w podatku VAT

... na jej podstawie powołują działy, pozycje, podpozycje lub kody Nomenklatury scalonej (CN) lub symbole klasyfikacji statystycznych. Dla prawidłowego określenia wysokości stawki podatku od towarów i usług od czynności, których przedmiotem są poszczególne towary i usługi, ustawodawca odsyła częstokroć do klasyfikacji statystycznych wydanych na ...

-

![Wywiad gospodarczy w warunkach wojen ekonomicznych [© javi_indy na Freepik] Wywiad gospodarczy w warunkach wojen ekonomicznych]()

Wywiad gospodarczy w warunkach wojen ekonomicznych

... łamiące reguły wolnego rynku i wynoszące tajemnice przedsiębiorstw, ponoszą sankcje finansowe i skazywane są na kary więzienia. Przykładem może tu być S. Alejnikov – programista banku inwestycyjnego Goldman Sachs, który ukradł kody oprogramowania operacji giełdowych z zamiarem przekazania nowemu pracodawcy, firmie Teza Technologies z Chicago. Za ...

-

![Luki w sprzęcie i oprogramowaniu w 2005 [© Scanrail - Fotolia.com] Luki w sprzęcie i oprogramowaniu w 2005]()

Luki w sprzęcie i oprogramowaniu w 2005

... nich zagrożeń internetowych (m. in. wirusów i robaków) miało wbudowane złośliwe kody, które rozpowszechniane były w Internecie w przeciągu 24 godzin od momentu opublikowania ... typu “zero-day”, czyli takich, które następują natychmiast po ogłoszeniu informacji o podatności na atak danego miejsca w sprzęcie czy oprogramowaniu,” komentuje Gunter Ollman, ...

-

![RSA Security oraz iRevolution uzupełniają Microsoft Passport [© stoupa - Fotolia.com] RSA Security oraz iRevolution uzupełniają Microsoft Passport]()

RSA Security oraz iRevolution uzupełniają Microsoft Passport

... i infrastrukturę SMS, aby dostarczać użytkownikom jednorazowe kody dostępu, potrzebne do wejścia na strony chronione usługą Passport. RSA Mobile tworzy jednorazowe kody dostępu, generowane w czasie logowania, i dostarcza je do telefonu komórkowego, pagera, asystenta cyfrowego albo na konto e-mail użytkownika końcowego. Użytkownik wpisuje po ...

-

![Nowa wersja Płatnika [© Nmedia - Fotolia.com] Nowa wersja Płatnika]()

Nowa wersja Płatnika

... będzie obowiązywał płatników składek od 1 października 2003 r.. Tego dnia wchodzą bowiem w życie nowe kody określone w rozporządzeniu Ministra Gospodarki, Pracy i Polityki Społecznej z dnia 6 sierpnia 2003 r. ... PŁATNIK - PRZEKAZ ELEKTRONICZNY wersja 2.03.005, jak i nowej wersji 5.01.001 programu PŁATNIK. Na nośniku CD-ROM obok nowej wersji programu ...

Tematy: pŁatnik -

![Phishing atakuje e-handel [© Scanrail - Fotolia.com] Phishing atakuje e-handel]()

Phishing atakuje e-handel

... się coraz bardziej wyszukane. W ubiegłym miesiącu zanotowano 1125 ataków, polegających na wykorzystaniu fałszywych stron internetowych i poczty elektronicznej do zdobycia poufnych informacji od ... odbiorcami fałszywych ofert scamowych, wyjawia hakerom swój login, hasło a nawet kody PIN. "Podobnie jak hakerzy, złodzieje czy twórcy wirusów nasilają ...

-

![Zapłać za Coca Cole komórką Zapłać za Coca Cole komórką]()

Zapłać za Coca Cole komórką

... tylko dla posiadaczy telefonów komórkowych wyposażonych w usługę FeliCa, która pozwala na wypłacanie pieniędzy z konta, czy płatności w kasach za zakupy podobnie jak ma ... mają rozszerzony interfejs obsługujący układy FeliCa, podczas gdy poprzednik wykorzystywał dwuwymiarowe kody kreskowe oraz komunikował się z telefonem przez port podczerwieni. Coca ...

-

![Obowiązkowe ubezpieczenia społeczne rencistów przedsiębiorców [© endostock - Fotolia.com] Obowiązkowe ubezpieczenia społeczne rencistów przedsiębiorców]()

Obowiązkowe ubezpieczenia społeczne rencistów przedsiębiorców

... prowadzenia działalności. Jedynie ubezpieczenie zdrowotne jest dla tych osób obowiązkowe. Wobec tego kody tytułu ubezpieczenia 0512, 0562, 0563 i 0572 należy stosować od 1 lipca 2007 r. W ... kodów można uzyskać w terenowych jednostkach organizacyjnych ZUS lub na stronach internetowych ZUS. Ubezpieczenia społeczne w praktyce szczegółowo informują o ...

-

![Groźny spam z załącznikami report.pdf Groźny spam z załącznikami report.pdf]()

Groźny spam z załącznikami report.pdf

... Explorer 7 są pobierane złośliwe kody z serwera zlokalizowanego w Malezji. Prawdopodobnie celem jest stworzenie ogromnej sieci zainfekowanych komputerów, które posłużą do kolejnych ataków. "Duże zagrożenie stanowi wykorzystanie formatu PDF, który nie jest filtrowany przez większość dostępnych na rynku urządzeń zabezpieczających typu gateway ...

-

![Wrocławski Elektrosat naruszał prawa konsumentów [© Thomas Vogt - Fotolia.com] Wrocławski Elektrosat naruszał prawa konsumentów]()

Wrocławski Elektrosat naruszał prawa konsumentów

... z niewywiązania się z umowy o świadczenie usługi dostępu do Internetu - to jedna z niedozwolonych praktyk stosowanych przez wrocławski Elektrosat. Prezes UOKiK nałożyła na przedsiębiorcę karę w wysokości ponad 6,5 tys. złotych. Wątpliwości Prezes Urzędu wzbudziła treść wzorców umownych określających warunki świadczenia konsumentom usługi dostępu do ...

-

![Sprawna wypłata odszkodowania po kolizji w 7 krokach [© bartsadowski - Fotolia.com] Sprawna wypłata odszkodowania po kolizji w 7 krokach]()

Sprawna wypłata odszkodowania po kolizji w 7 krokach

... spraw jest również ubezpieczyciel, a milczeniem trudno tu też pominąć cel społeczny. Jak powinna wyglądać sprawna wypłata odszkodowania po kolizji? Odpowiedzi na to pytanie udziela Aviva. Sprawna wypłata odszkodowania. 7 kroków do sukcesu Zrób i prześlij ubezpieczycielowi zdjęcia miejsca kolizji. Udokumentuj w nich uszkodzenia pojazdów ...

-

![Zainfekowane pliki o High School Musical Zainfekowane pliki o High School Musical]()

Zainfekowane pliki o High School Musical

... utworów i filmów przemycają stworzone przez siebie złośliwe kody. Dodatkowe niebezpieczeństwo tkwi w tym, że znaczną część fanów popularnego musicalu stanowią osoby bardzo młode, które są szczególnie podatne na zagrożenia. Dlatego tak ważne jest uświadamianie dzieci i młodzieży na temat zachowywania bezpieczeństwa podczas korzystania z Internetu ...

-

![Smartfony - chleb powszedni [© anyaberkut - Fotolia.com] Smartfony - chleb powszedni]()

Smartfony - chleb powszedni

... ze smartfona. Bardzo ważne jest również to, że rośnie świadomość polskich konsumentów na temat telefonów nowej generacji. Teraz praktycznie każdy użytkownik smartfona odróżnia go od ... kodów i aż 33% deklarowało chęć́ skorzystania z tej możliwości w przyszłości. W 2013 roku kody QR nadal były wykorzystywane przez małą grupę osób (6% Polaków) i nawet ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... niewygodny, dlatego strony internetowe oferujące aplikacje dla smartfonów zwykle posiadają kody QR. Wiele szkodliwych programów dla urządzeń mobilnych (a zwłaszcza trojany SMS) jest rozprzestrzenianych na stronach internetowych, na których wszystkie programy są zainfekowane. Na stronach tych, oprócz bezpośrednich odsyłaczy prowadzących do zagrożeń ...

-

![Najpopularniejsze wirusy 2004 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy 2004]()

Najpopularniejsze wirusy 2004

... Spróbujmy zapomnieć teraz o statystykach i spojrzeć na problem z innej strony. Przyjrzyjmy się dokładnie, czym właściwie wyróżniły się złośliwe kody w mijającym roku i co spowodowało, ... złośliwe kody StartPage.AV, Harnig.B oraz Multidropper.AM. Wszystkie były na tyle dobrze wychowane, że informowały użytkownika o swoim istnieniu i o udanej infekcji na ...

-

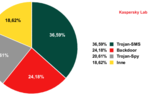

![PandaLabs: malware w I kw. 2011 PandaLabs: malware w I kw. 2011]()

PandaLabs: malware w I kw. 2011

... laboratorium systemów zabezpieczających firmy Panda Security, obserwowało wzrost liczby nowych zagrożeń z kwartału na kwartał, nie był to jednak przyrost tak znaczący jak w ostatnim okresie. ... proc. wszystkich nowych złośliwych kodów. Nie jest to niespodzianka, zważywszy na to, że oszustwa i kradzieże pieniędzy przez Internet to niezwykle lukratywny ...

-

![JPK_VAT a wartość towarów i usług w GTU [© bankrx - Fotolia.com] JPK_VAT a wartość towarów i usług w GTU]()

JPK_VAT a wartość towarów i usług w GTU

... sprzedaży prowadzona na potrzeby VAT zawierała nowe elementy. Tymi są m.in. kody GTU przewidziane dla wybranych towarów i usług. Szerzej na ten temat pisaliśmy w artykule Kody GTU: ... zatem nie określa na potrzeby nowego JPK_VAT wartości towarów i usług przypadających na poszczególne kody GTU. W prowadzonej ewidencji informuje jedynie, że na danej ...

-

![Wyrejestrowanie ubezpieczonego [© endostock - Fotolia.com] Wyrejestrowanie ubezpieczonego]()

Wyrejestrowanie ubezpieczonego

... na formularzu ZUS ZWUA - wyrejestrowanie z ubezpieczenia zdrowotnego z dniem 22 stycznia 2007 r., a następnie na formularzu ZUS ZUA dokonać zgłoszenia do ubezpieczeń społecznych i ubezpieczenia zdrowotnego - od 22 stycznia 2007 r. Kody ...

-

![Bluetooth marketing, czyli reklama w komórce [© pizuttipics - Fotolia.com] Bluetooth marketing, czyli reklama w komórce]()

Bluetooth marketing, czyli reklama w komórce

... wolą technologię Code 2D. Polega ona na tym, że telefony komórkowe wyposaża się w aparaty, które odczytują kody kreskowe, a następnie odsyłają użytkownika do strony internetowej. Code 2D jest bardziej opłacalna dla operatorów, gdyż wejście na stronę wymaga bezprzewodowego dostępu do internetu ...

-

![Samsung GALAXY Tab Active – tablet dla biznesu Samsung GALAXY Tab Active – tablet dla biznesu]()

Samsung GALAXY Tab Active – tablet dla biznesu

... kody kreskowe, a technologia NFC skraca czas komunikacji i zarządzania procesami w pracy. Te kluczowe cechy mogą istotnie zwiększyć wydajność, na ...

-

![Windows 10 po aktualizacji: "ekran śmierci" niebezpieczny? Windows 10 po aktualizacji: "ekran śmierci" niebezpieczny?]()

Windows 10 po aktualizacji: "ekran śmierci" niebezpieczny?

... użytkowników może okazać się nad wyraz niebezpieczne dla peceta :-). Ale żarty na bok, wyobraźmy sobie następującą sytuację: cyberprzestępcy kopiują „BSOD” (niebieski ekran śmierci), zastępują ... o wrażliwe loginy do usług Microsoftu, a może nawet numery seryjne dla licencji Windows. Kody QR jako żródło ryzyka nie są oczywiście niczym nowym. Od ...

-

![Blockchain i co jeszcze? Główne trendy technologiczne 2020 roku [© Production Perig - Fotolia.com] Blockchain i co jeszcze? Główne trendy technologiczne 2020 roku]()

Blockchain i co jeszcze? Główne trendy technologiczne 2020 roku

... lokalizacji pracowników. Rosną ich oczekiwania względem technologii do rejestrowania danych wykorzystujących kody kreskowe 2D, komputerowe systemy wizyjne i RFID. Kody kreskowe 2D są codziennością na listach przewozowych, w sklepach spożywczych, na opaskach szpitalnych i przy płatnościach mobilnych, a ich popularność będzie niewątpliwie rosnąć. Co ...

-

![Karty kredytowe a bezpieczeństwo płatności [© Minerva Studio - Fotolia.com] Karty kredytowe a bezpieczeństwo płatności]()

Karty kredytowe a bezpieczeństwo płatności

... , daty wydania i terminy ważności, kody CVV2/CVC2) mogą pozyskiwać na wiele sposobów. Może to być kradzież ... na ogół pozbawione hologramu i paska magnetycznego, nie można więc nimi płacić w tradycyjnym sklepie, nie można też z nich skorzystać przy wypłatach z bankomatu.. Do kart wirtualnych nie jest generowany kod PIN, generowane są jednak kody ...

-

![Bankowość online a zabezpieczenia Bankowość online a zabezpieczenia]()

Bankowość online a zabezpieczenia

... wiadomości SMS, wysyłanej na wcześniej wskazany przez klienta nr telefonu komórkowego. Przy pomocy tokenu, który sam generuje kody jednorazowe, ważne jedynie przez ... np. kody jednorazowe na karcie lub przez token. 2. Phishing Jedną z najczęściej stosowanych metod ataku na banki jest phishing. Phishing to zwrot wskazujący na łowienie (fishing), lecz ...

-

![Fałszywe strony WWW: firma Ford przynętą Fałszywe strony WWW: firma Ford przynętą]()

Fałszywe strony WWW: firma Ford przynętą

... stron na temat Forda, które pojawiają się w wyszukiwarkach internetowych. Internauta, który kliknie na złośliwą stronę automatycznie przekierowywany jest na witrynę, na której ... o 20% więcej niż w ciągu całego 2008 roku. „Tego rodzaju złośliwe kody tworzone są w celu generowania zysków poprzez nakłanianie użytkowników do zakupu bardziej ...

-

![Skaner kodów QR od Kaspersky Lab Skaner kodów QR od Kaspersky Lab]()

Skaner kodów QR od Kaspersky Lab

... i może szybko zaakceptować ustawienia Wi-Fi oraz połączyć urządzenie z siecią. Kody QR pozwalają na wygodne przekazywanie odsyłaczy do urządzeń mobilnych z monitorów komputerowych ... obrazki z kodami online, ale również fizycznie przyklejać swoje szkodliwe kody QR, np. na plakatach reklamowych. Aplikacja Kaspersky QR Scanner jest dostępna bezpłatnie w ...

-

![Płatne archiwum w gazeta.pl [© stoupa - Fotolia.com] Płatne archiwum w gazeta.pl]()

Płatne archiwum w gazeta.pl

... i dostęp do trzech archiwalnych tekstów (kosztuje 4,88 PLN z VAT). W obu przypadkach kody dostępu uzyskuje się wysyłając SMS. "Takie są trendy światowego internetu. Przyglądaliśmy się podobnym ... mówi Maciej Wicha. Teksty archiwalne można znaleźć korzystając z pól wyszukiwarki rozmieszczonych na większości stron portalu Gazeta.pl - od strony głównej ...

Tematy: gazeta.pl, płatny dostęp do treści -

![Unia Cię nie zaskoczy [© Syda Productions - Fotolia.com] Unia Cię nie zaskoczy]()

Unia Cię nie zaskoczy

... ich numery identyfikacji podatkowej VAT, a po drugie miesięcznej deklaracji Intrastat we właściwym dla siebie urzędzie celnym danego kraju w podziale na poszczególne kody PCN dostarczanych i otrzymywanych towarów. Nowe przepisy oznaczają dla polskiego przedsiębiorcy konieczność dostosowania rozwiązań informatycznych do wymogów Unii. Od maja 2004 ...

-

![ZUS wprowadza usługę CRU [© Syda Productions - Fotolia.com] ZUS wprowadza usługę CRU]()

ZUS wprowadza usługę CRU

... tożsamości każdego ze swoich pracowników, a także ich adresy, numery oddziału NFZ i kody tytułu ubezpieczenia. Dane te będzie można porównywać i - w razie potrzeby - ... najnowszej wersji programu "Płatnik" (6.04.001), dostępnej na stronach internetowych ZUS (e-inspektorat.zus.pl) oraz na płytach CD w oddziałach i inspektoratach Zakładu w całej Polsce ...

-

![Przelewy "on line" są w cenie Przelewy "on line" są w cenie]()

Przelewy "on line" są w cenie

... Podobnie jest w ING Banku Śląskim, który opłaty za tego typu transakcje wprowadził na początku roku. Wśród największych polskich banków tylko Bank BPH nie pobiera ... Bank Pekao - opłata obowiązuje od 1 czerwca 2006 r. ** Bank BPH - obowiązuje opłata za kody autoryzacyjne w wysokości 0,20 PLN, przesyłane przez SMS Przy okazji wysokości cen usług ...

-

![Bezpłatny anty-spyware online [© stoupa - Fotolia.com] Bezpłatny anty-spyware online]()

Bezpłatny anty-spyware online

... . Według IT Observer 90% komputerów jest zainfekowanych przez tego typu złośliwe kody. Dzieje się tak dlatego, że twórcy tych złośliwych aplikacji potrafią ... programów typu spyware. Jest prosty w użyciu, wystarczy połączenie z Internetem na początku i na końcu procesu skanowania komputera. Oprócz programów szpiegujących Panda spyXposer wykrywa także ...

-

![Usługi mobilne: wspólne standardy operatorów [© pizuttipics - Fotolia.com] Usługi mobilne: wspólne standardy operatorów]()

Usługi mobilne: wspólne standardy operatorów

... Intencją operatorów jest wspólne wypracowanie rozwiązań pozwalających na wykorzystanie nowoczesnych technologii oraz stworzenie warunków do szybkiego wprowadzania na rynek nowych usług zaspokajających rosnące potrzeby ... komórkowego. Będzie on mógł spełniać rolę karty płatniczej, elektronicznego biletu autobusowego, czytnika foto kodów (kody 2D), ...

-

![Browser Guard od Trend Micro [© Nmedia - Fotolia.com] Browser Guard od Trend Micro]()

Browser Guard od Trend Micro

... pobiorą ten kod do swoich komputerów. Browser Guard chroni użytkowników przed tymi atakami wykrywając takie złośliwe kody, a następnie uniemożliwiając im wykorzystywanie luk i szkodliwe działanie na komputerze użytkownika. W celu zagwarantowania zaawansowanej i efektywnej ochrony Browser Guard komunikuje się z infrastrukturą Trend Micro™ Smart ...

-

![Jedna firma: dwa rodzaje działalności gospodarczej [© anna - Fotolia.com] Jedna firma: dwa rodzaje działalności gospodarczej]()

Jedna firma: dwa rodzaje działalności gospodarczej

... firmy wykonywać skrajne czynności. Pytanie:Prowadzę firmę i rozliczam ją na KPiR. Przy rejestracji firmy podałem 2 kody PKD. Pierwszy to 66.30.Z ,,Działalność związana z zarządzaniem ... itp. Czy w związku z tym wolno mi zaliczyć w koszty firmy wydatki na zakup komputera i oprogramowania, które będą służyć do wykonywania tej drugiej działalności - ...

-

![Raporty ZUS z tym samym kodem ubezpieczenia [© bzyxx - Fotolia.com] Raporty ZUS z tym samym kodem ubezpieczenia]()

Raporty ZUS z tym samym kodem ubezpieczenia

... składek wartość „0,00”. Przydatne linki: - Deklaracje ubezpieczeniowe Kody tytułu ubezpieczenia, świadczeń i przerw w opłacaniu składek to istotny element imiennych raportów przekazywanych do ZUS za pracownika lub zleceniobiorcę. Często popełniane są tu błędy polegające na wpisaniu kodu tytułu ubezpieczenia określającego podleganie ubezpieczeniom ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Usługi obsługi i zarządzania budynkami spółdzielni mieszkaniowej w podatku VAT [© pixabay.com] Usługi obsługi i zarządzania budynkami spółdzielni mieszkaniowej w podatku VAT](https://s3.egospodarka.pl/grafika2/podatek-VAT/Uslugi-obslugi-i-zarzadzania-budynkami-spoldzielni-mieszkaniowej-w-podatku-VAT-237003-150x100crop.jpg)

![Wywiad gospodarczy w warunkach wojen ekonomicznych [© javi_indy na Freepik] Wywiad gospodarczy w warunkach wojen ekonomicznych](https://s3.egospodarka.pl/grafika2/wywiad-gospodarczy/Wywiad-gospodarczy-w-warunkach-wojen-ekonomicznych-261958-150x100crop.jpg)

![Luki w sprzęcie i oprogramowaniu w 2005 [© Scanrail - Fotolia.com] Luki w sprzęcie i oprogramowaniu w 2005](https://s3.egospodarka.pl/grafika/X-Force/Luki-w-sprzecie-i-oprogramowaniu-w-2005-apURW9.jpg)

![RSA Security oraz iRevolution uzupełniają Microsoft Passport [© stoupa - Fotolia.com] RSA Security oraz iRevolution uzupełniają Microsoft Passport](https://s3.egospodarka.pl/grafika/uwierzytelnianie-dwuskladnikowe/RSA-Security-oraz-iRevolution-uzupelniaja-Microsoft-Passport-MBuPgy.jpg)

![Nowa wersja Płatnika [© Nmedia - Fotolia.com] Nowa wersja Płatnika](https://s3.egospodarka.pl/grafika/pLatnik/Nowa-wersja-Platnika-Qq30bx.jpg)

![Phishing atakuje e-handel [© Scanrail - Fotolia.com] Phishing atakuje e-handel](https://s3.egospodarka.pl/grafika/phishing/Phishing-atakuje-e-handel-apURW9.jpg)

![Obowiązkowe ubezpieczenia społeczne rencistów przedsiębiorców [© endostock - Fotolia.com] Obowiązkowe ubezpieczenia społeczne rencistów przedsiębiorców](https://s3.egospodarka.pl/grafika/ubezpieczenia-spoleczne/Obowiazkowe-ubezpieczenia-spoleczne-rencistow-przedsiebiorcow-r420Ug.jpg)

![Wrocławski Elektrosat naruszał prawa konsumentów [© Thomas Vogt - Fotolia.com] Wrocławski Elektrosat naruszał prawa konsumentów](https://s3.egospodarka.pl/grafika2/niedozwolone-klauzule/Wroclawski-Elektrosat-naruszal-prawa-konsumentow-126104-150x100crop.jpg)

![Sprawna wypłata odszkodowania po kolizji w 7 krokach [© bartsadowski - Fotolia.com] Sprawna wypłata odszkodowania po kolizji w 7 krokach](https://s3.egospodarka.pl/grafika2/kolizja-drogowa/Sprawna-wyplata-odszkodowania-po-kolizji-w-7-krokach-194513-150x100crop.jpg)

![Smartfony - chleb powszedni [© anyaberkut - Fotolia.com] Smartfony - chleb powszedni](https://s3.egospodarka.pl/grafika2/smartfony/Smartfony-chleb-powszedni-131902-150x100crop.jpg)

![Najpopularniejsze wirusy 2004 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy 2004](https://s3.egospodarka.pl/grafika/trojany/Najpopularniejsze-wirusy-2004-apURW9.jpg)

![JPK_VAT a wartość towarów i usług w GTU [© bankrx - Fotolia.com] JPK_VAT a wartość towarów i usług w GTU](https://s3.egospodarka.pl/grafika2/kody-GTU/JPK-VAT-a-wartosc-towarow-i-uslug-w-GTU-232927-150x100crop.jpg)

![Wyrejestrowanie ubezpieczonego [© endostock - Fotolia.com] Wyrejestrowanie ubezpieczonego](https://s3.egospodarka.pl/grafika/ubezpieczenia-spoleczne/Wyrejestrowanie-ubezpieczonego-r420Ug.jpg)

![Bluetooth marketing, czyli reklama w komórce [© pizuttipics - Fotolia.com] Bluetooth marketing, czyli reklama w komórce](https://s3.egospodarka.pl/grafika/Bluetooth-marketing/Bluetooth-marketing-czyli-reklama-w-komorce-QhDXHQ.jpg)

![Blockchain i co jeszcze? Główne trendy technologiczne 2020 roku [© Production Perig - Fotolia.com] Blockchain i co jeszcze? Główne trendy technologiczne 2020 roku](https://s3.egospodarka.pl/grafika2/nowe-technologie/Blockchain-i-co-jeszcze-Glowne-trendy-technologiczne-2020-roku-225677-150x100crop.jpg)

![Karty kredytowe a bezpieczeństwo płatności [© Minerva Studio - Fotolia.com] Karty kredytowe a bezpieczeństwo płatności](https://s3.egospodarka.pl/grafika/karty-kredytowe/Karty-kredytowe-a-bezpieczenstwo-platnosci-iG7AEZ.jpg)

![Płatne archiwum w gazeta.pl [© stoupa - Fotolia.com] Płatne archiwum w gazeta.pl](https://s3.egospodarka.pl/grafika/gazeta-pl/Platne-archiwum-w-gazeta-pl-MBuPgy.jpg)

![Unia Cię nie zaskoczy [© Syda Productions - Fotolia.com] Unia Cię nie zaskoczy](https://s3.egospodarka.pl/grafika/ue/Unia-Cie-nie-zaskoczy-d8i3B3.jpg)

![ZUS wprowadza usługę CRU [© Syda Productions - Fotolia.com] ZUS wprowadza usługę CRU](https://s3.egospodarka.pl/grafika/ZUS/ZUS-wprowadza-usluge-CRU-d8i3B3.jpg)

![Bezpłatny anty-spyware online [© stoupa - Fotolia.com] Bezpłatny anty-spyware online](https://s3.egospodarka.pl/grafika/antywirusowy-skaner-online/Bezplatny-anty-spyware-online-MBuPgy.jpg)

![Usługi mobilne: wspólne standardy operatorów [© pizuttipics - Fotolia.com] Usługi mobilne: wspólne standardy operatorów](https://s3.egospodarka.pl/grafika/operatorzy-telefonii-komorkowej/Uslugi-mobilne-wspolne-standardy-operatorow-QhDXHQ.jpg)

![Browser Guard od Trend Micro [© Nmedia - Fotolia.com] Browser Guard od Trend Micro](https://s3.egospodarka.pl/grafika/Browser-Guard/Browser-Guard-od-Trend-Micro-Qq30bx.jpg)

![Jedna firma: dwa rodzaje działalności gospodarczej [© anna - Fotolia.com] Jedna firma: dwa rodzaje działalności gospodarczej](https://s3.egospodarka.pl/grafika/podatek-od-firmy/Jedna-firma-dwa-rodzaje-dzialalnosci-gospodarczej-skVsXY.jpg)

![Raporty ZUS z tym samym kodem ubezpieczenia [© bzyxx - Fotolia.com] Raporty ZUS z tym samym kodem ubezpieczenia](https://s3.egospodarka.pl/grafika2/platnik-skladek/Raporty-ZUS-z-tym-samym-kodem-ubezpieczenia-113460-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)