-

![Najpopularniejsze wirusy XI 2007 Najpopularniejsze wirusy XI 2007]()

Najpopularniejsze wirusy XI 2007

... infekowało komputery w listopadzie znalazł się trojan Downloader.MDW. Stworzony został do pobierania na zarażone komputery innych złośliwych kodów. Drugie miejsce przypadło trojanowi Lineage.BZE, a trzecie zajął Brontok.H. Czwarte i piąte miejsce przypadło robakom: Puce.E i Autorun.DZ. Za nimi znalazły się: oprogramowanie adware VideoAddon ...

-

![Apple kontra Flashback [© Thomas Jansa - Fotolia.com] Apple kontra Flashback]()

Apple kontra Flashback

... oprogramowania wymierzonego w Maki” – dodaje ekspert. Apple: jest co poprawiać Komputery Mac stają się atrakcyjnym celem, co stawia Apple przed koniecznością ... dokładnie tak, jak ma to miejsce w społeczności użytkowników systemów Windows. Złośliwe oprogramowanie atakujące Maki istnieje i zagrożenie z pewnością nie zniknie. Zarówno użytkownicy jak ...

-

![Nie tylko w Halloween możesz stać się zombie Nie tylko w Halloween możesz stać się zombie]()

Nie tylko w Halloween możesz stać się zombie

... i inne zagrożenia atakują komputery użytkowników od ponad 40 lat, ale złośliwe oprogramowanie, które przejmuje kontrolę nad innymi komputerami i zamienia je w zombie jest wykrywane dopiero od początków XXI wieku. Botnety są odpowiedzialne za jedne z największych ataków w ciągu ostatnich 10 lat – komputery w botnecie Grum u szczytu ...

-

![Zwolnienie z VAT: rozliczenie importu usług a faktura z VAT-em [© Andrey Popov - Fotolia.com] Zwolnienie z VAT: rozliczenie importu usług a faktura z VAT-em]()

Zwolnienie z VAT: rozliczenie importu usług a faktura z VAT-em

... ; c. uzyskiwanie dostępu do filmów i ich pobieranie; d. pobieranie gier na komputery i telefony komórkowe; e. uzyskiwanie dostępu do automatycznych gier online, które ... nie posiada polskiego nr NIP (legitymuje się tylko niemieckim numerem) oprogramowanie komputerowe (świadczenie usług), to przedmiotowe nabycie stanowi import usług w rozumieniu art. 2 ...

-

![Ransomware: 30 lat nieprzerwanych sukcesów [© pixabay.com] Ransomware: 30 lat nieprzerwanych sukcesów]()

Ransomware: 30 lat nieprzerwanych sukcesów

... od ofiar zakupu produktów w aptece internetowej, w celu uzyskania 30-cyfrowego kodu klucza, dającego możliwość odzyskania dostępu. W tym samym roku złośliwe oprogramowanie GPcode infekowało komputery poprzez ataki typu spear-phishing. Trojan rozsyłany był jako załącznik do wiadomości e-mail, wyglądających jak podania o pracę. GPcode, podobnie jak ...

-

![Bezpieczeństwo IT w 2030 roku Bezpieczeństwo IT w 2030 roku]()

Bezpieczeństwo IT w 2030 roku

... się. Oznaczałoby to, że za 18 lat komputery będą cztery tysiące razy szybsze niż obecnie. Teoretycznie komputery domowe mogłyby być szybsze niż superkomputer Watson firmy IBM ... wykorzystywanego do sabotażu robaka Stuxnet potwierdziło podejrzenia, że szkodliwe oprogramowanie może również posiadać kontekst polityczny. W wyniku ciągłej militaryzacji ...

-

![Notebooki dla studentów Notebooki dla studentów]()

Notebooki dla studentów

... i rodzice coraz więcej inwestują w urządzenia klasy notebook; studenci mają własne komputery, które przynoszą ze sobą na zajęcia. Biorąc to pod ... pozwalająca korzystać z multimediów poza domem, – System operacyjny Windows XP Home i oprogramowanie aplikacyjne. Dane techniczne - AMILO L7300 – Technologia mobilna Intel® z procesorem Intel® Celeron M 360 ...

-

![Kaspersky Lab: szkodliwe programy IX 2011 Kaspersky Lab: szkodliwe programy IX 2011]()

Kaspersky Lab: szkodliwe programy IX 2011

... holenderski urząd certyfikacji DigiNotar. Pomimo tego, że zaatakowane zostały komputery firmy, to jednym z głównych celów hakerów było utworzenie fałszywych certyfikatów ... i oczywiście “wykrywała” luki w ochronie lub szkodliwe oprogramowanie. Aby usunąć te zagrożenia, użytkownicy musieli kupić “oprogramowanie antywirusowe”, które tylko imitowało ...

-

![Notebooki z AMD Turion 64 Notebooki z AMD Turion 64]()

Notebooki z AMD Turion 64

... karta Ethernet 10/100 Base-Tx i wbudowany moduł WLAN Atheros Super AG. Komputer ma preinstalowany system Microsoft Windows XP Home oraz oprogramowanie Microsoft Works 8.0. Wszystkie komputery objęte są roczną gwarancją i można je kupić bezpośrednio na stronie internetowej producenta. Ceny notebooków LifeBook S2000 wynoszą odpowiednio ...

-

![Symantec Norton Everywhere [© Nmedia - Fotolia.com] Symantec Norton Everywhere]()

Symantec Norton Everywhere

... .2 Urządzenia te często posiadają bardzo proste zabezpieczenia lub też nie posiadają ich w ogóle. Oprogramowanie Norton for Smart Devices to wbudowane rozwiązania ochronne dla urządzeń łączących się z Internetem, innych niż komputery PC, np. odtwarzacze Blu-ray, telewizory, urządzenia do strumieniowego przesyłania multimediów, urządzenia typu ...

-

![F-Secure: zagrożenia internetowe 2013 [© maxkabakov - Fotolia.com] F-Secure: zagrożenia internetowe 2013]()

F-Secure: zagrożenia internetowe 2013

... W 2011 roku pojawiła się złośliwa aplikacja Mac Defender, a rok później komputery Apple zostały zaatakowane przez trojana Flashback, wykorzystującego luki w zabezpieczeniach Java. ... Każdy będzie mógł zostać szpiegiem W 2013 roku na popularności zyskać może oprogramowanie monitorujące aktywność internetową. Nie chodzi tu tylko o aplikacje kontroli ...

Tematy: F-Secure, zagrożenia internetowe, ataki internetowe, cyberprzestępcy, spam, robaki, wirusy, rok 2013 -

![F-Secure Antibot [© Gunnar Assmy - Fotolia.com] F-Secure Antibot]()

F-Secure Antibot

... oprogramowanie F-Secure do usuwania botnetów. Poprawia jakość usług dostawców Internetu i zapewnia abonentom ... badania wskazują, że aż od 6% do 20% użytkowników nadal nie korzysta z oprogramowania antywirusowego. Takie niezabezpieczone komputery są najbardziej narażone na ryzyko infekcji" – komentuje tę sytuację Mikko Hypponen, Chief Research Officer ...

-

![Trojan IcoScript atakuje system Windows Trojan IcoScript atakuje system Windows]()

Trojan IcoScript atakuje system Windows

... .A. Trojan infekuje komputery działające pod systemem Windows Ten podstępny malware sprawiał kłopoty użytkownikom już od 2012 roku, wciąż unikając wykrycia przez badaczy. Trojan typu RAT (dający atakującym zdalny dostęp do zainfekowanej maszyny) infekował jedynie komputery z systemem Windows. Popularne złośliwe oprogramowanie najczęściej wstrzykuje ...

-

![Kradzież tożsamości w czasie kryzysu Kradzież tożsamości w czasie kryzysu]()

Kradzież tożsamości w czasie kryzysu

... wyników w popularnych wyszukiwarkach używają wiadomości SMS wysyłanych na telefony komórkowe infekują komputery oprogramowaniem spyware, które wyświetla alarmujące wiadomości i przekierowuje użytkownika na fałszywa stronę internetową (np. fałszywe oprogramowanie antywirusowe). Hakerzy, gdy uzyskają dane bankowe czy numery kart kredytowych, maja ...

-

![Nowe notebooki Toshiba Satellite Nowe notebooki Toshiba Satellite]()

Nowe notebooki Toshiba Satellite

... wymianę danych z innymi urządzeniami. Oprogramowanie Toshiba Media Controller pozwala na swobodny przepływ plików wideo np. z portalu Youtube bezpośrednio na ekran telewizora. Technologia Dolby Advanced Audio zapewnia wysoką jakość dźwięku zarówno przy wykorzystaniu głośników jak i słuchawek. W Polsce komputery Satellite L630 będą objęte dwuletnią ...

-

![Własna działalność gospodarcza a bezpieczeństwo IT [© Sergey Nivens - Fotolia.com] Własna działalność gospodarcza a bezpieczeństwo IT]()

Własna działalność gospodarcza a bezpieczeństwo IT

... dnia może uratować firmę w przypadku potencjalnej awarii IT. Krok 5: Chroń swoje komputery PC... Komputery wykorzystywane przez pracowników umożliwiają prowadzenie biznesu, dlatego właściciele powinni odpowiednio zadbać o ich ochronę. Współczesne szkodliwe oprogramowanie może ewoluować w ciągu kilku godzin, aby obejść proste skanery antywirusowe ...

-

![G Data AntiVirus for MAC G Data AntiVirus for MAC]()

G Data AntiVirus for MAC

... phishingu urządzenia z systemem OS X®, a także ma dodatkowo zabezpieczać komputery z systemem Windows znajdujące się w tej samej sieci. Oprogramowanie jest dostępne bezpośrednio na stronie producenta www.gdata.pl w cenie 169,95 zł. Ochrona sieci heterogenicznych Złośliwe oprogramowanie może nie być niebezpieczne dla urządzeń typu MAC ...

-

![Acer Predator Orion 5000 i Predator Orion 3000 Acer Predator Orion 5000 i Predator Orion 3000]()

Acer Predator Orion 5000 i Predator Orion 3000

... Killer E2600 Ethernet, moduł Intel Wi-Fi 6E AX211 (Gig+) i oprogramowanie Control Center 2.0 zapewniają graczom wszystko, co niezbędne do pokonania przeciwnika w rozgrywce ... 11. Cena i dostępność Komputery gamingowe Predator Orion 5000 dostępne będą w Ameryce Północnej w lutym w cenie od 2 599 dolarów; w regionie EMEA komputery trafią do sprzedaży ...

-

![Kaspersky Lab: szkodliwe programy IV 2012 Kaspersky Lab: szkodliwe programy IV 2012]()

Kaspersky Lab: szkodliwe programy IV 2012

... Flashbackcheck.com, na której użytkownicy mogli sprawdzić, czy ich komputery zostały zainfekowane, i pobrać darmowe narzędzie umożliwiające usunięcie szkodliwego oprogramowania ... Szkodliwe oprogramowanie wysyła skradzione dane na zdalny serwer. TigerBot – kolejny bot SMS Coraz większą popularność zyskuje mobilne szkodliwe oprogramowanie kontrolowane ...

-

![Niebezpieczne luki a aktualizacja oprogramowania Niebezpieczne luki a aktualizacja oprogramowania]()

Niebezpieczne luki a aktualizacja oprogramowania

... może być potencjalnie stosowanych w atakach ukierunkowanych na firmy. Dotknięte oprogramowanie 7 najważniejszych luk występuje w 10 różnych rodzinach produktów. Najbardziej podatnymi produktami są ... zniknie dopiero wtedy, gdy wszystkie komputery, na których aktualnie uruchomione jest przestarzałe oprogramowanie, zostaną zastąpione nowymi modelami. ...

-

![Programy antywirusowe: coraz więcej oszustw [© stoupa - Fotolia.com] Programy antywirusowe: coraz więcej oszustw]()

Programy antywirusowe: coraz więcej oszustw

... przed infekcją wirusami i oprogramowaniem szpiegującym, wmawiając użytkownikom (niezgodnie z prawdą), że ich komputery zostały zainfekowane, i oferując oprogramowanie zabezpieczające, które umożliwia rozwiązanie tego problemu. Jednakże takie oprogramowanie jest w rzeczywistości szkodliwe! W lipcu w spamie rozsyłanym przez NUWAR znalazło się łącze ...

-

![Bezpieczeństwo komputera: jak zwalczyć infekcję? [© alphaspirit - Fotolia.com] Bezpieczeństwo komputera: jak zwalczyć infekcję?]()

Bezpieczeństwo komputera: jak zwalczyć infekcję?

... Nie ma niczego odkrywczego w stwierdzeniu, że wszyscy staramy się chronić swoje komputery przed zagrożeniami, tak samo, jak chronimy się przed przeziębieniem, kiedy ... , lekceważymy wyświetlane komunikaty, dla własnej wygody obniżamy poziom zabezpieczeń. Złośliwe oprogramowanie Jak od dawna alarmują analitycy, oprócz olbrzymiego wzrostu ilości wzrasta ...

-

![Komputerom Mac niestraszne wirusy? Obalamy mit Komputerom Mac niestraszne wirusy? Obalamy mit]()

Komputerom Mac niestraszne wirusy? Obalamy mit

... : „Oprogramowanie OS X posiada z pewnych perspektyw więcej luk zabezpieczeń niż wszystkie systemy Windows razem wzięte. Apple reklamuje swoje produkty, jako wolne od wirusów. Zapewniają, że nie potrzebujemy antywirusa, ponieważ wiedzą, że ludzie nienawidzą oprogramowania antywirusowego. Oprogramowanie tego typu najczęściej spowalniają komputery ...

-

![Skazani za sprzedaż [© Syda Productions - Fotolia.com] Skazani za sprzedaż]()

Skazani za sprzedaż

... 70 klientów sklepu zakupiło komputery wraz z nielegalnym oprogramowaniem. Po tym fakcie, prokurator skierował akt oskarżenia przeciwko 3 właścicielom firmy sprzedającej komputery. Niezależnie od tego, akty oskarżenia zostały skierowane przeciwko niektórym klientom, gdyż na komputerach, które posiadali w domach znaleziono nielegalne oprogramowanie.

-

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku]()

Fortinet: bezpieczeństwo sieciowe w 2013 roku

... trudna. Napastnicy, którzy zdobędą interesujące ich informacje, mogą usunąć złośliwe oprogramowanie z urządzenia mobilnego np. smartfona lub tabletu, zanim ofiara uświadomi sobie, ... mobilne Dotychczas większość złośliwego oprogramowania tworzono do przeprowadzania ataków na komputery PC, które są w obiegu już od znacznie dłuższego czasu niż smartfony ...

-

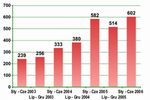

![Przetargi - raport XI 2012 [© Fotolia RAW - Fotolia.com] Przetargi - raport XI 2012]()

Przetargi - raport XI 2012

... towarów. Stąd też pod koniec roku rośnie liczba zamówień na komputery, laptopy, oprogramowanie, szkolenia. Okres świąteczny dodatkowo sprzyja związanym z nim wydatkom – na bony ... zapotrzebowanie na sprzęt komputerowy: komputery nabiurkowe, komputery osobiste, pakiety oprogramowania i systemy informatyczne, drukarki laserowe, monitory, komputery ...

-

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?]()

Bankowość internetowa może być bezpieczna?

... trojany na komputery swoich ofiar. Szczególnie niebezpieczne są zainfekowane popularne strony: takie zasoby są odwiedzane przez wielu użytkowników, a gdy zawierają szkodliwy odsyłacz, komputer każdego użytkownika, który odwiedzi stronę, zostaje zaatakowany przez exploity, które próbują dołączyć do nich szkodliwe oprogramowanie. Cyberprzestępcy ...

-

![Programy komputerowe jako wartości niematerialne i prawne [© contrastwerkstatt - Fotolia.com] Programy komputerowe jako wartości niematerialne i prawne]()

Programy komputerowe jako wartości niematerialne i prawne

Obecnie ciężko spotkać firmę, w której nie są wykorzystywane komputery. Komputer taki jednakże musi posiadać odpowiednie oprogramowanie, w przeciwnym razie stanowi bezużyteczne urządzenie elektroniczne. W mniejszych firmach wykorzystywane jest oprogramowanie ogólnodostępne, przewidziane dla szerokiego grona użytkowników, a nie dedykowane. W takim ...

-

![Koparka bitcoin znowu atakuje Koparka bitcoin znowu atakuje]()

Koparka bitcoin znowu atakuje

... pieniędzmi, tym potrzeba więcej czasu i mocy obliczeniowej, aby stworzyć nową monetę. Kilka lat temu szkodliwe oprogramowanie ukradkowo instalujące oprogramowanie do wydobywania bitcoinów (które wykorzystuje komputery ofiar w celu kopania waluty dla cyberprzestępców) stanowiło powszechny element krajobrazu zagrożeń, jednak im więcej bitcoinów ...

-

![Bezpłatny Kaspersky Anti-Ransomware Tool for Business Bezpłatny Kaspersky Anti-Ransomware Tool for Business]()

Bezpłatny Kaspersky Anti-Ransomware Tool for Business

... związanymi z pornografią, cryptominerami oraz oprogramowaniem adware. Ochroną można objąć zarówno komputery stacjonarne, jak i serwery z różnymi wersjami systemu operacyjnego Windows Server, zapewniając w ten sposób integralność firmowych danych. Wprawdzie oprogramowanie ransomware całkiem słusznie zyskało miano plagi ostatnich lat, to nie oznacza ...

-

![Kaspersky: ataki internetowe na firmy Kaspersky: ataki internetowe na firmy]()

Kaspersky: ataki internetowe na firmy

... szkodliwy użytkownik włamuje się na stronę internetową i instaluje na niej złośliwe oprogramowanie. Osoba, która odwiedzi taką stronę, nieświadomie pobierze szkodnika na swój komputer. ... złośliwych programów, które w efekcie takich ataków zostały pobrane na komputery ofiary. Nie chodzi tu o małe firmy. Zagrożone są największe struktury komercyjne ...

-

![Fałszywa wiadomość o śmierci aktora zawiera trojany Fałszywa wiadomość o śmierci aktora zawiera trojany]()

Fałszywa wiadomość o śmierci aktora zawiera trojany

... żartem, ale strony z trojanami udowadniają, że hakerzy maksymalnie wykorzystują tego typu sytuacje, i są gotowi zainfekować komputery tak wielu fanów Deppa, jak to tylko możliwe." Sophos zidentyfikował oprogramowanie typu malware, które kryje się za kodekiem ActiveX jako Troj/Dldr-DB. Użytkownicy powinni sprawdzić, czy antywirus ...

-

![Dyski Iomega eGo Dyski Iomega eGo]()

Dyski Iomega eGo

... 500 GB współpracuje z oryginalnymi interfejsami USB 3.0, w które wyposażone są nowe komputery, jak również wstecznie zgodny jest z interfejsem USB 2.0. Iomega oferuje również ... Trend Micro Smart Surfing dla Mac, Iomega QuikProtect: oprogramowanie do archiwizacji (dla komputerów z systemami Windows i Mac), EMC Retrospect Express: archiwizacja danych, ...

-

![Sektor TMT - nowe technologie górą Sektor TMT - nowe technologie górą]()

Sektor TMT - nowe technologie górą

... moment przełomowy w cyklu życia komputerów PC, zawierających standardowe chipy i oprogramowanie (desktopy, laptopy i netbooki ze standardowymi procesorami), w kierunku znacznie bardziej zróżnicowanych, a przede wszystkim mniejszych urządzeń. W najbliższych 12 miesiącach komputery PC będą stanowić tylko 46% globalnej sprzedaży urządzeń komputerowych ...

-

![Kaspersky Lab: szkodliwe programy III 2011 Kaspersky Lab: szkodliwe programy III 2011]()

Kaspersky Lab: szkodliwe programy III 2011

... Kaspersky Lab, ostatnie kopie Rustocka zostały pobrane na komputery użytkowników z centrum kontroli botnetu 16 marca, a ostatnie polecenie ... pokaże. Szkodliwe oprogramowanie dla Androida Minęły czasy, gdy szkodliwe programy dla Androida były dość egzotycznym zjawiskiem. W marcu cyberprzestępcy rozprzestrzeniali szkodliwe oprogramowanie udające ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Apple kontra Flashback [© Thomas Jansa - Fotolia.com] Apple kontra Flashback](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Apple-kontra-Flashback-92504-150x100crop.jpg)

![Zwolnienie z VAT: rozliczenie importu usług a faktura z VAT-em [© Andrey Popov - Fotolia.com] Zwolnienie z VAT: rozliczenie importu usług a faktura z VAT-em](https://s3.egospodarka.pl/grafika2/import-uslug/Zwolnienie-z-VAT-rozliczenie-importu-uslug-a-faktura-z-VAT-em-213539-150x100crop.jpg)

![Ransomware: 30 lat nieprzerwanych sukcesów [© pixabay.com] Ransomware: 30 lat nieprzerwanych sukcesów](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-30-lat-nieprzerwanych-sukcesow-238428-150x100crop.jpg)

![Symantec Norton Everywhere [© Nmedia - Fotolia.com] Symantec Norton Everywhere](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Norton-Everywhere-Qq30bx.jpg)

![F-Secure: zagrożenia internetowe 2013 [© maxkabakov - Fotolia.com] F-Secure: zagrożenia internetowe 2013](https://s3.egospodarka.pl/grafika2/F-Secure/F-Secure-zagrozenia-internetowe-2013-110264-150x100crop.jpg)

![F-Secure Antibot [© Gunnar Assmy - Fotolia.com] F-Secure Antibot](https://s3.egospodarka.pl/grafika2/Antibot/F-Secure-Antibot-113507-150x100crop.jpg)

![Własna działalność gospodarcza a bezpieczeństwo IT [© Sergey Nivens - Fotolia.com] Własna działalność gospodarcza a bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/wlasna-dzialalnosc-gospodarcza/Wlasna-dzialalnosc-gospodarcza-a-bezpieczenstwo-IT-132838-150x100crop.jpg)

![Programy antywirusowe: coraz więcej oszustw [© stoupa - Fotolia.com] Programy antywirusowe: coraz więcej oszustw](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Programy-antywirusowe-coraz-wiecej-oszustw-MBuPgy.jpg)

![Bezpieczeństwo komputera: jak zwalczyć infekcję? [© alphaspirit - Fotolia.com] Bezpieczeństwo komputera: jak zwalczyć infekcję?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Bezpieczenstwo-komputera-jak-zwalczyc-infekcje-108662-150x100crop.jpg)

![Skazani za sprzedaż [© Syda Productions - Fotolia.com] Skazani za sprzedaż](https://s3.egospodarka.pl/grafika/piractwo-komputerowe/Skazani-za-sprzedaz-d8i3B3.jpg)

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-bezpieczenstwo-sieciowe-w-2013-roku-110382-150x100crop.jpg)

![Przetargi - raport XI 2012 [© Fotolia RAW - Fotolia.com] Przetargi - raport XI 2012](https://s3.egospodarka.pl/grafika2/przetargi/Przetargi-raport-XI-2012-110859-150x100crop.jpg)

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Bankowosc-internetowa-moze-byc-bezpieczna-124518-150x100crop.jpg)

![Programy komputerowe jako wartości niematerialne i prawne [© contrastwerkstatt - Fotolia.com] Programy komputerowe jako wartości niematerialne i prawne](https://s3.egospodarka.pl/grafika2/amortyzacja-srodkow-trwalych/Programy-komputerowe-jako-wartosci-niematerialne-i-prawne-137093-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2025? [© snowing na Freepik] Długie weekendy - jak wygląda kalendarz 2025?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2025-263192-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)