-

![Komputer stacjonarny ASUS M70 Komputer stacjonarny ASUS M70]()

Komputer stacjonarny ASUS M70

... komputery stacjonarne również przechodzą metamorfozę i dodawane są do nich nowe funkcjonalności. Firma ASUS ... do systemu Windows, udostępniać pliki i uruchamiać aplikacje w desktopie za pomocą swojego tabletu czy smartfona. Oprogramowanie firmy ASUS – NFC Express automatycznie tworzy kopie zapasowe zdjęć i filmów zapisanych na urządzeniach ...

-

![ESET: zagrożenia internetowe XI 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe XI 2013]()

ESET: zagrożenia internetowe XI 2013

... użytkownika i żąda za ich odblokowanie okupu w Bitcoinach. Eksperci zwracają uwagę, że złośliwy program infekuje komputery swoich ofiar po uruchomieniu aplikacji, która rzekomo ma dawać możliwość aktywacji nielegalnych kopii systemu ... zainfekowaniu komputera łączy się z ustalonym adresem URL, z którego próbuje pobrad kolejne złośliwe oprogramowanie ...

-

![Kaspersky Small Office Security w nowej wersji Kaspersky Small Office Security w nowej wersji]()

Kaspersky Small Office Security w nowej wersji

... odnowienie licencji, monitorowanie ustawień bezpieczeństwa i wiele więcej. Ceny i dostępność Kaspersky Small Office Security jest dostępny z licencjami do 25 stanowisk obejmujących komputery PC (Windows XP do Windows 8), serwery plików (Windows) oraz smartfony i tablety z Androidem. Stanowisko oznacza komputer PC oraz urządzenie mobilne, zatem ...

-

![ASUS Chromebox ASUS Chromebox]()

ASUS Chromebox

... otrzymują 100GB przestrzeni na Google Drive, dzięki czemu ASUS Chromebox może stać się centrum danych dla innych urządzeń, takich jak: komputery PC, smartfony i tablety. Mogą korzystać także z danych i plików znajdujących się w chmurze logując się na swoje konto Google z dowolnego urządzenia i miejsca ...

-

![ESET: zagrożenia internetowe X 2014 [© Marek - Fotolia.com] ESET: zagrożenia internetowe X 2014]()

ESET: zagrożenia internetowe X 2014

... odizolowanych od Internetu sieciach, tzw. ,,air-gapped networks”. ESET oznaczył narzędzie stosowane przez grupę cyberprzestępców jako Win32/USBStealer. Zagrożenie atakuje pojedyncze komputery w tzw. ,,air-gapped networks”, czyli sieciach komputerów nie podłączonych do Internetu. Celem zagrożenia jest uzyskanie dostępu do określonych plików ...

-

![Windows 10 będzie darmowy Windows 10 będzie darmowy]()

Windows 10 będzie darmowy

... 8.1 oraz Windows Phone 8.1 będą mogli bez ponoszenia opłat zaktualizować oprogramowanie do najnowszej wersji – Windowsa 10. Możliwość taka będzie istniała jednak tylko ... w Windows 10 daje graczom dostęp do sieci Xbox Live, która obejmuje zarówno komputery z Windows 10, jak i konsole Xbox One. Gracze mogą rejestrować, edytować i udostępniać swoje ...

-

![Doctor Web ostrzega przed nowym trojanem dla Linuxa [© benedetti68 - Fotolia.com] Doctor Web ostrzega przed nowym trojanem dla Linuxa]()

Doctor Web ostrzega przed nowym trojanem dla Linuxa

... Web przebadali nowego Trojana, który potrafi infekować komputery z systemem operacyjnym Linux. Ten złośliwy program posiada zdolność do zdalnego skanowania stron www pod kątem podatności i do atakowania zasobów ... do bazy wirusów Dr.Web, dzięki czemu ten złośliwy program nie stanowi już zagrożenia dla komputerów chronionych przez oprogramowanie Dr. ...

-

![Internet Rzeczy. Co o IoT mówią media? [© magele-picture - Fotolia] Internet Rzeczy. Co o IoT mówią media?]()

Internet Rzeczy. Co o IoT mówią media?

... więcej niż samych mieszkańców Ziemi. I nie będą to tylko komputery, telefony i tablety, ale także urządzenia gospodarstwa domowego, artykuły oświetleniowe i grzewcze, ... . W artykułach sceptycznie nastawionych autorów przewija się termin ransomware – oprogramowanie, które blokuje działanie systemu np. szpitalnego albo hotelarskiego, domagając ...

-

![7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach 7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach]()

7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach

... bardziej wyrafinowane. Okazuje się bowiem, że w szarżach na firmowe komputery PC używane są sposoby zaczerpnięte z ataków ukierunkowanych. Najbardziej skuteczna ... – co można porównać z kwotami, które kiedyś zarabiali twórcy oprogramowania ransomware. Widzimy, że oprogramowanie ransomware jest spychane w cień, ustępując tym samym miejsca szkodliwym ...

-

![Systemy ICS pod ostrzałem [© bobo1980 - Fotolia.com] Systemy ICS pod ostrzałem]()

Systemy ICS pod ostrzałem

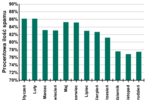

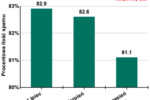

... oprogramowanie nie odpuszcza. Celuje zarówno w płotki, czyli w użytkowników prywatnych, jak i w ... nośniki pamięci (8,4%), a trzecia pozycja przypada poczcie e-mail, która stanowi źródło 3,8% zagrożeń. Odsetek cyberataków na komputery funkcjonujące w przemysłowych systemach sterowania stanowi powód do niepokoju. Dlatego zalecamy zwrócić uwagę na ...

-

![Kaspersky Small Office Security 2018 Kaspersky Small Office Security 2018]()

Kaspersky Small Office Security 2018

... finansowe online poprzez otwieranie serwisów płatności w chronionej przeglądarce. Kaspersky Small Office Security jest dostępny z licencjami od 5 do 99 stanowisk obejmujących komputery PC oraz Mac, serwery plików działające pod kontrolą systemu Windows oraz smartfony i tablety z Androidem. Pakiet obejmuje także dostęp do pełnej ...

-

![7 cyberataków, które zapamiętamy na lata 7 cyberataków, które zapamiętamy na lata]()

7 cyberataków, które zapamiętamy na lata

... wykorzystanie cryptominerów, po socjotechnikę, a zagrożone są już nie tylko komputery, ale i smartfony, sprzęt AGD czy samochody. F-Secure przedstawia 7 cyberataków z ... warto szukać. 5. Mirai Tylko w 2016 roku w ataku wykorzystującym złośliwe oprogramowanie Mirai zainfekowano 2,5 miliona inteligentnych urządzeń takich jak kamerki internetowe, ...

-

![Sektor MŚP woła o pomoc [© Sergey Nivens - Fotolia.com] Sektor MŚP woła o pomoc]()

Sektor MŚP woła o pomoc

... ,3 mln zł oraz ponad 0,5 mln zł. W granicach 30 - 60 proc. wzrosły zaległości agentów turystycznych, wesołych miasteczek i parków rozrywki, sprzedających w detalu komputery i oprogramowanie, zajmujących się pozaszkolnymi formami edukacji sportowej, sklepów oferujących gry i zabawki oraz obiektów sportowych. Z kolei, jeśli chodzi o wielkość kwot, to ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

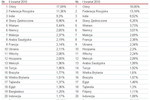

Zagrożenia internetowe I kw. 2011

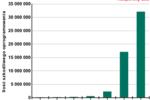

... wysoka – w państwach tych zainfekowanych było ponad 50% wszystkich komputerów. W znajdującym się na pierwszym miejscu Sudanie szkodliwe oprogramowanie zostało wykryte na dwóch na każde trzy komputery znajdujące się w sieci KSN. Państwo to zajmuje również 10 miejsce na liście krajów o największej liczbie komputerów zainfekowanych ...

-

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

... funkcjonalne komputery zawierające cenne dane, którymi mogą zainteresować się cyberprzestępcy. W przypadku użytkowników systemu Mac OS X, sytuacja jest bardziej skomplikowana: najpierw producent przez dłuższy czas utrzymywał, że nie istnieje szkodliwe oprogramowanie dla tego systemu, następnie twierdził, że Maki są bezpieczniejsze niż komputery PC ...

-

![Sieci botnet: dochodowy interes Sieci botnet: dochodowy interes]()

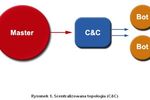

Sieci botnet: dochodowy interes

... najprostszy sposób wykorzystywania botnetów. Eksperci szacują, że ponad 80% spamu wysyłają komputery zombie. Należy zauważyć, że spam nie zawsze jest wysyłany ... Co więcej, aby stworzyć oprogramowanie dla botnetu Mayday, cyberprzestępcy musieliby pracować nad dwoma projektami, a nie nad jednym, rozwijając oprogramowanie zarówno dla systemu Windows ...

Tematy: boty, bot, botnet, IRCbot, program dla hakerów, sieci zombie, ataki DDoS, komputery zombie, backdoor -

![Niebezpieczeństwa w Internecie Niebezpieczeństwa w Internecie]()

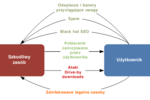

Niebezpieczeństwa w Internecie

... Maksymalna stawka wynosi 170 dolarów i jest płacona za pobranie programów na komputery zlokalizowane w Stanach Zjednoczonych. Po tym, jak partner zarejestruje się na stronie i ... zapewnić sobie ochronę, użytkownicy muszą regularnie aktualizować swoje oprogramowanie, zwłaszcza oprogramowanie, które współpracuje z przeglądarką. Ważną rolę odgrywa również ...

-

![Zagrożenia internetowe II kw. 2010 Zagrożenia internetowe II kw. 2010]()

Zagrożenia internetowe II kw. 2010

... jest o wiele bardziej rozwinięta niż w innych miejscach na świecie, dlatego komputery amerykańskich użytkowników są prawdziwym kąskiem dla cyberprzestępców. Wersja ZeuSa ... czasach wirtualną własność można bardzo łatwo zamienić na rzeczywiste pieniądze. Szkodliwe oprogramowanie w Internecie W drugim kwartale 2010 roku produkty firmy Kaspersky ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

... nieświadomych użytkowników do zainstalowania na swoich komputerach szkodliwego oprogramowania. Do drugiej kategorii należą strony internetowe, które ukradkiem pobierają szkodliwe oprogramowanie na komputery użytkowników, a następnie uruchamiają je. W tym przypadku wykorzystywane są ataki drive-by download, które opierają się na wykorzystywaniu luk ...

-

![Ewolucja złośliwego oprogramowania 2009 Ewolucja złośliwego oprogramowania 2009]()

Ewolucja złośliwego oprogramowania 2009

... operacyjne. Sam Apple podjął działania zmierzające do wyeliminowania problemu szkodliwego oprogramowania atakującego komputery Mac, integrując skaner antywirusowy w najnowszej wersji swojego systemu operacyjnego - wcześniej firma twierdziła, że szkodliwe oprogramowanie nie stanowi zagrożenia dla systemu Mac OS. Jednak w obszarze mobilnych systemów ...

-

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013]()

Zagrożenia internetowe I kw. 2013

... 10 000). Odsetek unikatowych użytkowników w państwie, w którym znajdują się komputery z zainstalowanym produktem firmy Kaspersky Lab, który zablokował zagrożenia internetowe. Lista ... firmy Kaspersky Lab, na których komputerach wykryto szkodliwe oprogramowanie. Podobnie jak wcześniej, trzy werdykty znajdują się w ścisłej czołówce aktualnego rankingu ...

-

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008]()

Zagrożenia płynące z Internetu 2008

... rozprzestrzeniania infekcji przez botnety są komunikatory internetowe. 2. Coraz bardziej inteligentne szkodliwe oprogramowanie. W sieci pojawia się coraz bardziej zaawansowane szkodliwe oprogramowanie. Celem ataków stają się komputery zwirtualizowane, a powszechnie stosowane techniki maskowania (takie jak steganografia i szyfrowanie) umożliwiają ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2006 Ewolucja złośliwego oprogramowania VII-IX 2006]()

Ewolucja złośliwego oprogramowania VII-IX 2006

... przenośne ale również komputery. Naturalnie, komputery zawierają dane, które mogą zainteresować cyberprzestępców. Uwzględniając powyższe, wirus Mobler.a powinien zostać uznany za nową metodę atakowania komputerów osobistych, a nie całkowicie nowy sposób przenikania do telefonów komórkowych. Acallno Ogólnie, złośliwe oprogramowanie znajduje się ...

-

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009]()

Wirusy, trojany, phishing IV-VI 2009

... dała początek wirtualnemu światu. Nie oszukujmy się jednak: ten świat — cyberprzestrzeń — jest naszą codziennością. Sprzęt i oprogramowanie, komputery stacjonarne i laptopy, telefony komórkowe oraz kieszonkowe komputery Blackberry splotły się z każdym aspektem naszego życia. (…) Cyberprzestrzeń jest zatem rzeczywista, tak jak zagrożenia, które ze ...

-

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013]()

Szkodliwe programy 2012 i prognozy na 2013

... utrzyma się w przyszłości. 9. Szkodliwe oprogramowanie dla systemu Mac OS Mimo głęboko zakorzenionych opinii komputery Mac nie są odporne na szkodliwe oprogramowanie. Naturalnie w porównaniu z potokiem szkodliwego oprogramowania atakującego Windowsa, ilość niebezpiecznych aplikacji, których celem są komputery Mac, jest niewielka. Jednak w ciągu ...

-

![Kaspersky Internet Security multi-device i Anti-Virus 2014 Kaspersky Internet Security multi-device i Anti-Virus 2014]()

Kaspersky Internet Security multi-device i Anti-Virus 2014

... użytkowników w celu kradzieży danych, tożsamości i pieniędzy, a ilość szkodliwego oprogramowania na komputery Mac wzrasta. Firma Kaspersky Lab dostarcza ochronę w czasie ... . Optymalizacja w celu zachowania wydajności komputera Zdajemy sobie sprawę, że oprogramowanie antywirusowe powinno zapewniać skuteczną ochronę bez znaczącego wpływu na wydajność ...

-

![Ewolucja spamu 2010 Ewolucja spamu 2010]()

Ewolucja spamu 2010

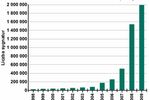

... wykorzystujących szkodliwe oprogramowanie – w ciągu roku liczba szkodliwych załączników w ruchu pocztowym wzrosła niemal trzykrotnie. Szkodliwe oprogramowanie w ruchu pocztowym W 2010 roku ... downloadery z rodziny Oficla, które pobierają boty na komputery użytkowników. Phishing W 2010 roku wiadomości phishingowe stanowiły 0,35 proc. całego ruchu ...

-

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006]()

Ewolucja złośliwego oprogramowania I-III 2006

... ktoś zastosuje lepszy algorytm szyfrowania lub technikę zip. Nie można zapomnieć, że trojany nie rozprzestrzeniają się na komputery ofiary samodzielnie. Mogą zostać zainstalowane przez złośliwe oprogramowanie, które jest już obecne w systemie, lub przeniknąć przez luki w zabezpieczeniu przeglądarki. Jedynym sposobem ochrony przed trojanami ...

-

![Zagrożenia internetowe - trendy 2009 roku Zagrożenia internetowe - trendy 2009 roku]()

Zagrożenia internetowe - trendy 2009 roku

... ze szkodliwych serwerów. Zainfekowane komputery, podobnie jak w przypadku robaka Kido, tworzą ze wspólnie botnet zombie. Innymi szkodnikami, które paraliżowały komputery w 2009 są dwa ... infekujących pendrive'y i dyski USB. Coraz bardziej wyrafinowane staje się fałszywe oprogramowanie antywirusowe, zyskuje ono nowe funkcje, coraz bardziej przypomina ...

-

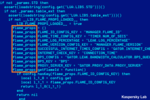

![Szkodliwy program Flame - analiza Szkodliwy program Flame - analiza]()

Szkodliwy program Flame - analiza

... aktów cyberszpiegostwa. Oczywiście, jak obserwowaliśmy w przeszłości, modułowe złośliwe oprogramowanie może być wykorzystane do wdrożenia poszczególnych składników, które mogą atakować ... następnie używa do pozyskania możliwości skopiowania swoich modułów na atakowane komputery. Na dzień dzisiejszy nie zaobserwowaliśmy żadnych oznak 0-day; jednak, ...

-

![Cloud computing a bezpieczeństwo Cloud computing a bezpieczeństwo]()

Cloud computing a bezpieczeństwo

... do firmy antywirusowej. Na maszynie użytkownika końcowego znajduje się tylko oprogramowanie antywirusowe oraz pewne dane wykorzystywane jako pamięć podręczna. Kontakt ... zostaną połączone i zarówno użytkownicy indywidualni jak i organizacje będą wykorzystywali komputery "w chmurze" chronione przy użyciu usług bezpieczeństwa "in-the-cloud". Gdy ...

-

![Ewolucja spamu VII-IX 2010 Ewolucja spamu VII-IX 2010]()

Ewolucja spamu VII-IX 2010

... również w wysyłkach zawierających szkodliwe oprogramowanie. Najbardziej zróżnicowane były wysyłki spamowe zawierające odsyłacze do stron internetowych zainfekowanych kodem JavaScript z rodziny Trojan-Downloader.JS.Pegel. Kod ten przekierowuje użytkowników do serwisu spamerów, który pobiera na komputery użytkowników program Bredolab. Następnie ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

Kaspersky Lab: szkodliwe programy II kw. 2012

... tysięcy nowych szkodliwych programów atakujących mobilny system Google'a. Mobilne szkodliwe oprogramowanie W II kwartale 2012 r. liczba trojanów atakujących platformę Android zwiększyła ... rodziny Trojan-Spy.AndroidOS.Zitmo. Zagrożenia atakujące komputery Mac Liczba zagrożeń atakujących komputery Mac wykrytych w II kwartale 2012 r. zmniejszyła się ...

-

![5 sposobów na skuteczną ochronę komputera Mac [© pixabay.com] 5 sposobów na skuteczną ochronę komputera Mac]()

5 sposobów na skuteczną ochronę komputera Mac

... do Safari i tam również zastosować preferencje wyszukiwania. 4. Uważaj, co instalujesz na komputerze. Niektóre z najczęstszych cyberzagrożeń atakujących komputery Mac to PUA (potencjalnie niechciane aplikacje) i oprogramowanie reklamowe – które należą do tej samej kategorii. Ogólną zasadą jest ograniczenie macOS do instalowania tylko sprawdzonych ...

-

![Ataki internetowe 2005 Ataki internetowe 2005]()

Ataki internetowe 2005

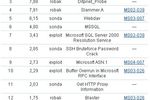

... GET Generic należała bez wątpienia do najczęstszych incydentów "przechwyconych" w 2005 roku przez komputery tworzące sieć Smallpot. Według firmy Kaspersky Lab, sondy te ... jest aplikacją komercyjną, nie wszystkie programy antywirusowe wykrywają go jako złośliwe oprogramowanie. Z tego powodu aplikacja ta często wykorzystywana jest przez hakerów ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![ESET: zagrożenia internetowe XI 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe XI 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-XI-2013-129510-150x100crop.jpg)

![ESET: zagrożenia internetowe X 2014 [© Marek - Fotolia.com] ESET: zagrożenia internetowe X 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-X-2014-146824-150x100crop.jpg)

![Doctor Web ostrzega przed nowym trojanem dla Linuxa [© benedetti68 - Fotolia.com] Doctor Web ostrzega przed nowym trojanem dla Linuxa](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Doctor-Web-ostrzega-przed-nowym-trojanem-dla-Linuxa-154900-150x100crop.jpg)

![Internet Rzeczy. Co o IoT mówią media? [© magele-picture - Fotolia] Internet Rzeczy. Co o IoT mówią media?](https://s3.egospodarka.pl/grafika2/monitoring-mediow/Internet-Rzeczy-Co-o-IoT-mowia-media-192591-150x100crop.jpg)

![Systemy ICS pod ostrzałem [© bobo1980 - Fotolia.com] Systemy ICS pod ostrzałem](https://s3.egospodarka.pl/grafika2/ICS/Systemy-ICS-pod-ostrzalem-209789-150x100crop.jpg)

![Sektor MŚP woła o pomoc [© Sergey Nivens - Fotolia.com] Sektor MŚP woła o pomoc](https://s3.egospodarka.pl/grafika2/MSP/Sektor-MSP-wola-o-pomoc-237476-150x100crop.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Zagrozenia-plynace-z-Internetu-2008-apURW9.jpg)

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-IV-VI-2009-apURW9.jpg)

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Szkodliwe-programy-2012-i-prognozy-na-2013-110215-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![5 sposobów na skuteczną ochronę komputera Mac [© pixabay.com] 5 sposobów na skuteczną ochronę komputera Mac](https://s3.egospodarka.pl/grafika2/komputery-mac/5-sposobow-na-skuteczna-ochrone-komputera-Mac-243144-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku? [© katemangostar na Freepik] Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku?](https://s3.egospodarka.pl/grafika2/skladka-zdrowotna/Skladka-zdrowotna-co-sie-zmieni-po-1-stycznia-2025-roku-262018-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Rynek samochodów elektrycznych na plusie po I kw. 2025 [© Freepik] Rynek samochodów elektrycznych na plusie po I kw. 2025](https://s3.egospodarka.pl/grafika2/motoryzacja/Rynek-samochodow-elektrycznych-na-plusie-po-I-kw-2025-266169-150x100crop.jpg)

![Wniosek o 800+ do końca kwietnia = wypłata w czerwcu [© Freepik] Wniosek o 800+ do końca kwietnia = wypłata w czerwcu](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Wniosek-o-800-do-konca-kwietnia-wyplata-w-czerwcu-266167-150x100crop.jpg)

![Ceny OC dla młodych kierowców powinny być niższe? [© Freepik] Ceny OC dla młodych kierowców powinny być niższe?](https://s3.egospodarka.pl/grafika2/ceny-OC/Ceny-OC-dla-mlodych-kierowcow-powinny-byc-nizsze-266093-150x100crop.jpg)

![Najnowsze zmiany w KSeF przyjazne dla podatników [© Freepik] Najnowsze zmiany w KSeF przyjazne dla podatników](https://s3.egospodarka.pl/grafika2/KSeF/Najnowsze-zmiany-w-KSeF-przyjazne-dla-podatnikow-266162-150x100crop.jpg)

![W Wielkanoc 2025 ceny czekolady wysokie [© Freepik] W Wielkanoc 2025 ceny czekolady wysokie](https://s3.egospodarka.pl/grafika2/kakao/W-Wielkanoc-2025-ceny-czekolady-wysokie-266159-150x100crop.jpg)

![Rekordowa oferta deweloperska w I kw. 2025 [© Freepik] Rekordowa oferta deweloperska w I kw. 2025](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Rekordowa-oferta-deweloperska-w-I-kw-2025-266158-150x100crop.jpg)