-

![Nowa wersja Panoramy Turystyki [© stoupa - Fotolia.com] Nowa wersja Panoramy Turystyki]()

Nowa wersja Panoramy Turystyki

... konta Inteligo. Dzięki temu klienci Panoramy Turystyki mają szeroki wybór dogodnych form płatności, a bezpieczeństwo tych transakcji jest gwarantowane przez zaawansowane systemy zabezpieczeń.

Tematy: panorama turystyki, travelplanet.pl -

![Word i Excel mają amatorskie luki [© Nmedia - Fotolia.com] Word i Excel mają amatorskie luki]()

Word i Excel mają amatorskie luki

Jak podaje Bruce Schneier, autor książki "Applied Cryptography" i ekspert ds. bezpieczeństwa komputerowego, systemy zabezpieczeń najpopularniejszych składników pakietu Microsoft Office - Worda i Excela - posiadają amatorskie luki umożliwiające przełamanie ich w prosty sposób. Schneier ujawnił, że luka narusza ...

-

![Allegro na Cisco [© violetkaipa - Fotolia.com] Allegro na Cisco]()

Allegro na Cisco

... sieć Allegro.pl zyskała szereg nowych funkcji, które wpłyną znacznie na jakość połączeń sieciowych z portalem. Przełączniki Cisco wyposażone w odpowiednie systemy zabezpieczeń zapewniają bardzo dużą przepustowość sieci, jednocześnie chroniąc przed atakami z zewnątrz. Zastosowanie protokołu SSL ograniczy ryzyko podejrzenia danych użytkowników ...

-

![Nowa wersja Firefoksa [© Nmedia - Fotolia.com] Nowa wersja Firefoksa]()

Nowa wersja Firefoksa

... do pobrania najnowszą wersję przegladarki internetowej Firefox, oznaczoną numerem 2.0. Poza nowym, bardziej eleganckim wyglądem, program został wyposażony w lepsze systemy zabezpieczeń. Producent położył także większy nacisk na ułatwienie przeszukiwania zasobów Internetu oraz ponowne dotarcie do odwiedzonych już witryn, nawet w przypadku awarii ...

-

![Kradzieże w sklepach: straty sięgają 4,4 mld zł rocznie [© Scanrail - Fotolia.com] Kradzieże w sklepach: straty sięgają 4,4 mld zł rocznie]()

Kradzieże w sklepach: straty sięgają 4,4 mld zł rocznie

... różnych produktów. Sklepy, aby uniknąć kradzieży, wydają coraz więcej na zabezpieczenia - w 2007 roku w Polsce właściciele sklepów wydali na różnego rodzaju systemy zabezpieczeń aż 235 mln euro.

-

![Panda: adware i spyware najgroźniejsze w listopadzie 2007 [© Scanrail - Fotolia.com] Panda: adware i spyware najgroźniejsze w listopadzie 2007]()

Panda: adware i spyware najgroźniejsze w listopadzie 2007

... działań. Na ponad jednej czwartej przeskanowanych komputerów znajdowało się ukryte złośliwe oprogramowanie, tzn. złośliwy kod zainstalowany był w systemie. „Tradycyjne systemy zabezpieczeń oparte na sygnaturach już nie wystarczą. Konieczne jest uzupełnienie ich technologiami proaktywnymi, które potrafią wykrywać zagrożenia na podstawie analizy ich ...

-

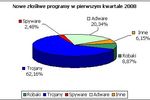

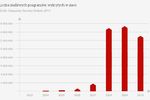

![Zagrożenia internetowe I-III 2008 Zagrożenia internetowe I-III 2008]()

Zagrożenia internetowe I-III 2008

... o tym, że cyberprzestępcy są coraz bardziej zainteresowani tworzeniem nowych odmian trojanów. To z kolei sprawia, że wykrywanie zagrożeń jest coraz trudniejsze. Systemy zabezpieczeń nie są w stanie przeprowadzać aktualizacji tak szybko jak to konieczne, skutkiem czego użytkownicy komputerów nie zawsze są odpowiednio chronieni. Drugą ...

-

![Darmowy NOWS SBE Starter Pack [© Nmedia - Fotolia.com] Darmowy NOWS SBE Starter Pack]()

Darmowy NOWS SBE Starter Pack

... sieciowe, serwer pocztowy i narzędzia do pracy grupowej, systemy dla komputerów użytkowników i aplikacje biurowe. Wraz z NOWS SBE Starter Pack firmy otrzymują m.in.: Novell Open Enterprise Server 2 – system sieciowy (obsługa w sieci plików, druku, komunikacji, urządzeń sieciowych, zabezpieczeń danych itp.) uruchamiany na serwerze SUSE Linux ...

-

![Robak internetowy Conficker [© stoupa - Fotolia.com] Robak internetowy Conficker]()

Robak internetowy Conficker

... ://www.pandasecurity.com/activescan/index/) w przypadku komputerów osobistych należy wyłączyć opcję automatycznego uruchamiania urządzeń USB należy sprawdzić, czy wszystkie posiadane programy antywirusowe i systemy zabezpieczeń zostały zaktualizowane z wykorzystaniem najnowszej dostępnej wersji produktu oraz pliku sygnatur.

-

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku]()

Szkodliwe programy: eksploit na celowniku

... że stają się one coraz poważniejszym problemem, a w szczególności penetrują niezaktualizowane systemy. Fortinet podaje, że eksploit działający na zasadzie przepełnienia bufora ... r. podkreśla znaczenie prawidłowego zarządzania aktualizacjami oraz konieczność opracowania zabezpieczeń w sposób warstwowy, aby uniknąć wybuchu epidemii. Poniżej ...

-

![Notebook Toshiba mini NB200 Notebook Toshiba mini NB200]()

Notebook Toshiba mini NB200

... na pracę do dziewięciu (w przypadku baterii sześciokomorowej) lub czterech godzin (bateria trójkomorowa) bez zasilania zewnętrznego. W nowym modelu zastosowano także systemy zabezpieczeń, takie jak system monitorujący, który dzięki trójwymiarowemu akcelerometrowi na bieżąco wykrywa upadki, uderzenia i wibracje. Technologia ta, w sytuacji grożącej ...

-

![Symantec: Norton 360 w wersji 4.0 [© Nmedia - Fotolia.com] Symantec: Norton 360 w wersji 4.0]()

Symantec: Norton 360 w wersji 4.0

... która posiada nowe technologie zabezpieczeń. Pakiet Norton 360 zawiera obecnie technologię oceny reputacji wprowadzoną we wrześniu 2009 r. wraz z ... internetowych bez opłat w ciągu najbliższych tygodni. Najnowsza wersja pakietu Norton 360 obsługuje systemy Microsoft XP, Windows Vista i Windows 7. Sugerowana cena detaliczna wynosi 199 zł brutto w ...

-

![Adgar Business Centre na Mokotowie Adgar Business Centre na Mokotowie]()

Adgar Business Centre na Mokotowie

... prądu, co zapewnia możliwość pracy w przypadku awarii sieci miejskiej, oraz system klimatyzacji z kontrolą wilgotności. W budynkach Adgar Plaza zainstalowano także systemy zabezpieczeń. Oferowane są również usługi bazujące na systemie telefonii IP (telefony IP, Internet, WiFi). Adgar, oprócz 630 miejsc postojowych dostępnych w trzypoziomowym ...

-

![Praca na terenie UE a ochrona socjalna [© endostock - Fotolia.com] Praca na terenie UE a ochrona socjalna]()

Praca na terenie UE a ochrona socjalna

... . Gwarancje takie stwarzają regulacje koordynujące systemy zabezpieczenia społecznego poszczególnych państw członkowskich UE. Chodzi o to, by osoby podejmujące pracę bądź inną działalność zarobkową w kilku państwach członkowskich nie ponosiły negatywnych konsekwencji podlegania systemom zabezpieczeń społecznych poszczególnych państw. W tym celu ...

-

![BitDefender w wersji 3.5 dla biznesu [© Nmedia - Fotolia.com] BitDefender w wersji 3.5 dla biznesu]()

BitDefender w wersji 3.5 dla biznesu

... jednoczesnym obniżeniu kosztów i stopnia złożoności zabezpieczeń przed wirusami i innym złośliwym oprogramowaniem w małych i średnich przedsiębiorstwach. Spoglądając z nowej ... korporacyjną ochronę antymalware’ową, by chronić krytyczne usługi, jak systemy poczty elektronicznej, stacje robocze i serwery plików, przed atakami – zarówno pochodzącymi z ...

-

![Bezpieczeństwo w sieci 2010 Bezpieczeństwo w sieci 2010]()

Bezpieczeństwo w sieci 2010

... raporcie poświęconym bezpieczeństwu w Internecie - biorą już coraz częściej inne systemy operacyjne. Zwłaszcza te, w które wyposażone są smartfony i tablety. Jak czytamy ... nie jest wcale radykalnie bezpieczniej. Wręcz przeciwnie, wyścig przestępców z producentami zabezpieczeń trwa w najlepsze. Przenosi się na produkty Adobe i Apple. Zwłaszcza Safari ...

-

![TrustPort w wersji biznes TrustPort w wersji biznes]()

TrustPort w wersji biznes

... Systemy Antywirusowe ma przyjemność poinformować o wprowadzeniu do sprzedaży w Polsce oprogramowania TrustPort ... innego producenta na TrustPort. TrustPort Security Elements Basic Pakiet dla 10 PC. Kompleksowy system zabezpieczeń do ochrony komputerów w sieci firmowej przed złośliwym oprogramowaniem i zagrożeniami pochodzącymi z Internetu. ...

-

![Nowe urządzenia Lexmark Nowe urządzenia Lexmark]()

Nowe urządzenia Lexmark

... dokonywanie wykończeń, takich jak: dziurkowanie, zszywanie, składanie druku, itp. Jednak to, co najbardziej powinno zainteresować przedsiębiorców, to kompleksowe systemy zabezpieczeń w standardzie. Dane chronione są poprzez kasowanie danych z pamięci dysku, poświadczenia autentyczności czy weryfikacje użytkownika. Nowa kolorowa drukarka laserowa ...

-

![Symantec PGP Viewer dla iOS [© Nmedia - Fotolia.com] Symantec PGP Viewer dla iOS]()

Symantec PGP Viewer dla iOS

... kiedy znacząco wzrasta zagrożenie infekcją i utratą poufnych danych należy zwracać szczególną uwagę na kwestię bezpieczeństwa oraz na potrzebę inwestycji w kompleksowe systemy zabezpieczeń dla tego typu rozwiązań – mówi Maciej Iwanicki, Senior Presales Consultant w firmie Symantec Poland. Nowe rozwiązania szyfrujące firmy Symantec chronią ...

-

![Jak wybrać lokalizator GPS? Jak wybrać lokalizator GPS?]()

Jak wybrać lokalizator GPS?

... zastosowania. Obecnie coraz częściej wykorzystują się ją w branży zabezpieczeń samochodowych, ponieważ pozwala monitorować dowolny pojazd w czasie rzeczywistym. Na co warto zwracać ... . zaznaczanie wybranego obszaru na mapie, po przekroczeniu którego uruchamia się alarm. Systemy mogą przesyłać informacje nie tylko za pomocą Internetu, ale także sieci ...

-

![McAfee Deep Defender [© Nmedia - Fotolia.com] McAfee Deep Defender]()

McAfee Deep Defender

... produkt nowej generacji zabezpieczeń komputerów osobistych i innych urządzeń końcowych. Program umożliwia wykrywanie prawie wszystkich zagrożeń ... ™. Dzięki temu administratorzy mogą zdalnie oczyszczać zainfekowane komputery, „obudzić” i łatać systemy, a także stosować prewencyjne mechanizmy bezpieczeństwa. Firmy McAfee i Intel współpracują ...

-

![Walentynki 2012: uwaga na spam Walentynki 2012: uwaga na spam]()

Walentynki 2012: uwaga na spam

... farm fanów na Facebooku czy kierowanie internautów na strony infekujące systemy operacyjne - podaje Kaspersky Lab. Kaspersky Lab Polska opublikował nowy artykuł pt. "Z ... promocjami. Coraz więcej użytkowników posiada kilka urządzeń łączących się z Internetem i brak odpowiednich zabezpieczeń na jednym z nich może skutkować utratą środków na koncie ...

-

![ESET Vulnerability Assessment ESET Vulnerability Assessment]()

ESET Vulnerability Assessment

... międzynarodową normą ISO/IEC 27001:2005, standaryzującą systemy zarządzania bezpieczeństwem informacji. ESET Vulnerability Assessment (EVA) jest dostępna w języku polskim i działa w oparciu o chmurę, dzięki czemu nie wymaga instalacji dodatkowego oprogramowania. Pozwala na testowanie szczelności zabezpieczeń sieci firmowych pod kątem podatności na ...

-

![Ultrabook ASUS BU400 Ultrabook ASUS BU400]()

Ultrabook ASUS BU400

... Advantage i Intel® Smart Connect, opracowane specjalnie z myślą o potrzebach przedsiębiorstw i instytucji. ASUS dołożył wielu starań, aby wyposażyć model BU400 w systemy zabezpieczeń zapewniające pełną ochronę danych. Dysk twardy posiada inteligentną funkcję samoszyfrowania znacznie podnoszącą poziom bezpieczeństwa danych, natomiast system Trusted ...

-

![Cyberprzestępczość: ataki coraz groźniejsze [© alphaspirit - Fotolia.com] Cyberprzestępczość: ataki coraz groźniejsze]()

Cyberprzestępczość: ataki coraz groźniejsze

... w Internecie bardzo szybko się profesjonalizują. Narzędzia oraz schematy ataków cyberprzestępców przeszły w ostatnich latach ogromną technologiczną rewolucję, podczas gdy systemy zabezpieczeń w wielu firmach są nieadekwatne” – wyjaśnia Cezary Piekarski, Starszy Menedżer w Dziale Zarządzania Ryzykiem Deloitte. Najlepiej świadczy o tym fakt, że ...

-

![Bitdefender GravityZone-in-a-Box Bitdefender GravityZone-in-a-Box]()

Bitdefender GravityZone-in-a-Box

... Systemy Antywirusowe dostawca rozwiązań Home&SOHO oraz Business firmy Bitdefender informuje - Bitdefender, twórca ... dla środowisk wirtualnych, fizycznych i mobilnych ze skonsolidowanej platformy zarządzania. Klasa zabezpieczeń Enterprise dla małych i średnich firm GravityZone-in-a-Box to rozwiązanie dla ochrony, zarządzania, monitorowania i ...

-

![Najlepsze kantory internetowe wg konsumentów [© vege - Fotolia.com] Najlepsze kantory internetowe wg konsumentów]()

Najlepsze kantory internetowe wg konsumentów

... kwestii bezpieczeństwa transakcji ― zapewnia Łukasz Olek, członek zarządu Currency One SA. ― Posiadamy m.in. bezpieczne protokoły szyfrowania komunikacji SSL i wielostopniowe systemy zabezpieczeń, jak te stosowane w bankowości elektronicznej. Sam proces internetowej wymiany walut jest dość prosty i odbywa się w zaledwie kilku krokach. Przykładowo ...

-

![Aktualizacja Internet Explorera dla Windows XP [© Microsoft] Aktualizacja Internet Explorera dla Windows XP]()

Aktualizacja Internet Explorera dla Windows XP

... zabezpieczeń Internet Explorera, Microsoft opublikował serię łatek i aktualizacji, które mają naprawić zaistniały błąd ... nawet w przypadku odkrycia niebezpiecznych luk w oprogramowaniu. Microsoft zachęcał użytkowników, by przeszli na nowsze systemy operacyjne, informując, że od 8 kwietnia Windows XP przestanie być bezpieczny. Do przejścia na Windows 7 ...

-

![Ataki hakerskie na firmy. Pracownicy nieświadomi zagrożenia [© ra2 studio - Fotolia.com] Ataki hakerskie na firmy. Pracownicy nieświadomi zagrożenia]()

Ataki hakerskie na firmy. Pracownicy nieświadomi zagrożenia

... instytucji finansowych, kody zdalnego dostępu do danych finansowych, reklamy znanych produktów. Aby skutecznie bronić się przed atakami hakerów należy wprowadzić systemy zabezpieczeń na wielu płaszczyznach. - Równie ważny jest czynnik ludzki – nasze badania wykazały, że 80 % pracowników nie jest świadomych skali zagrożenia ze ...

-

![Havex: trojan atakujący sieci energetyczne [© Michael Gellner - Fotolia.com] Havex: trojan atakujący sieci energetyczne]()

Havex: trojan atakujący sieci energetyczne

... wykryte przez specjalistów F-Secure. Na jego celowniku znalazły się systemy zarządzania ICS/SCADA, które odpowiadają za nadzór przebiegu procesów technologicznych i ... jako narzędzie do szpiegostwa przemysłowego – zastosowano w nim zaawansowane techniki łamania zabezpieczeń stron internetowych należących do producentów oprogramowania, co pokazuje, że ...

-

![Gdzie sprawdza się elektroniczny obieg dokumentów? [© pressmaster - Fotolia.com] Gdzie sprawdza się elektroniczny obieg dokumentów?]()

Gdzie sprawdza się elektroniczny obieg dokumentów?

... systemy workflow znajdują zastosowanie w każdej wielkości firmie. Znaczącym kryterium nie jest ani ... obiegu dokumentów powinna wziąć pod uwagę m.in.: wydajność systemu, skalowalność i elastyczność, poziom zabezpieczeń (bezpieczeństwo danych), intuicyjność interfejsu i łatwość obsługi, możliwość integracji z innymi systemami, możliwość rozwoju i ...

-

![Cisco: bezpieczeństwo w Internecie 2014 [© R.Studio - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2014]()

Cisco: bezpieczeństwo w Internecie 2014

... się coraz bardziej profesjonalni, wykorzystują słabości firmowych systemów IT i ukrywają swoje ataki tak, że nie są one w łatwy sposób widoczne. Systemy zabezpieczeń muszą więc zapewnić ochronę przed szerokim spektrum zagrożeń, z wykorzystaniem specjalnie zaprojektowanych i zbudowanych do tego rozwiązań, bowiem skala zagrożeń jest większa ...

-

![Golf i Audi A4 - najczęściej kradzione auta w Polsce [© cherryandbees - Fotolia.com] Golf i Audi A4 - najczęściej kradzione auta w Polsce]()

Golf i Audi A4 - najczęściej kradzione auta w Polsce

... złodziei kradzieżą aut wynika nie tylko ze zmniejszonego popytu na samochody i części pochodzące z niepewnych źródeł. Wciąż rozwijane są inteligentne systemy zabezpieczeń montowane przez producentów oraz rozwiązania takie jak monitoring wykorzystujący moduły GPS oraz – w najbardziej zaawansowanych systemach – sygnały radiowe. Potrafią one ...

-

![Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom [© Melpomene - Fotolia.com] Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom]()

Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom

... nieustannej wręcz intensyfikacji działań ze strony cyberprzestępców i coraz większego wyrafinowania przeprowadzanych ataków, niemal 75 proc. firm przyznaje wprost, że ich systemy zabezpieczeń są przestarzałe i wymagają aktualizacji. Tak wysoki odsetek tego rodzaju deklaracji może stanowić pewne zaskoczenie, biorąc pod uwagę fakt, że w ostatnim ...

-

![3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić? [© pixabay.com] 3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?]()

3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?

... różnorakich podmiotów mogących stanowić zagrożenie dla jego systemów informatycznych. Przyświecają im dwa zasadnicze motywy postępowania. Po pierwsze, naruszają systemy zabezpieczeń, aby zdobyć dane uwierzytelniające użytkowników bankowości internetowej czy dotyczące ich kart płatniczych. Pozyskane informacje są następnie z zyskiem sprzedawane ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Nowa wersja Panoramy Turystyki [© stoupa - Fotolia.com] Nowa wersja Panoramy Turystyki](https://s3.egospodarka.pl/grafika/panorama-turystyki/Nowa-wersja-Panoramy-Turystyki-MBuPgy.jpg)

![Word i Excel mają amatorskie luki [© Nmedia - Fotolia.com] Word i Excel mają amatorskie luki](https://s3.egospodarka.pl/grafika/Word/Word-i-Excel-maja-amatorskie-luki-Qq30bx.jpg)

![Allegro na Cisco [© violetkaipa - Fotolia.com] Allegro na Cisco](https://s3.egospodarka.pl/grafika/Allegro-pl/Allegro-na-Cisco-SdaIr2.jpg)

![Nowa wersja Firefoksa [© Nmedia - Fotolia.com] Nowa wersja Firefoksa](https://s3.egospodarka.pl/grafika/Firefox/Nowa-wersja-Firefoksa-Qq30bx.jpg)

![Kradzieże w sklepach: straty sięgają 4,4 mld zł rocznie [© Scanrail - Fotolia.com] Kradzieże w sklepach: straty sięgają 4,4 mld zł rocznie](https://s3.egospodarka.pl/grafika/kradziez-towaru/Kradzieze-w-sklepach-straty-siegaja-4-4-mld-zl-rocznie-apURW9.jpg)

![Panda: adware i spyware najgroźniejsze w listopadzie 2007 [© Scanrail - Fotolia.com] Panda: adware i spyware najgroźniejsze w listopadzie 2007](https://s3.egospodarka.pl/grafika/trojany/Panda-adware-i-spyware-najgrozniejsze-w-listopadzie-2007-apURW9.jpg)

![Darmowy NOWS SBE Starter Pack [© Nmedia - Fotolia.com] Darmowy NOWS SBE Starter Pack](https://s3.egospodarka.pl/grafika/novell/Darmowy-NOWS-SBE-Starter-Pack-Qq30bx.jpg)

![Robak internetowy Conficker [© stoupa - Fotolia.com] Robak internetowy Conficker](https://s3.egospodarka.pl/grafika/Conficker/Robak-internetowy-Conficker-MBuPgy.jpg)

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku](https://s3.egospodarka.pl/grafika/exploity/Szkodliwe-programy-eksploit-na-celowniku-MBuPgy.jpg)

![Symantec: Norton 360 w wersji 4.0 [© Nmedia - Fotolia.com] Symantec: Norton 360 w wersji 4.0](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Norton-360-w-wersji-4-0-Qq30bx.jpg)

![Praca na terenie UE a ochrona socjalna [© endostock - Fotolia.com] Praca na terenie UE a ochrona socjalna](https://s3.egospodarka.pl/grafika/praca-w-Unii-Europejskiej/Praca-na-terenie-UE-a-ochrona-socjalna-r420Ug.jpg)

![BitDefender w wersji 3.5 dla biznesu [© Nmedia - Fotolia.com] BitDefender w wersji 3.5 dla biznesu](https://s3.egospodarka.pl/grafika/ochrona-sieci/BitDefender-w-wersji-3-5-dla-biznesu-Qq30bx.jpg)

![Symantec PGP Viewer dla iOS [© Nmedia - Fotolia.com] Symantec PGP Viewer dla iOS](https://s3.egospodarka.pl/grafika/Symantec/Symantec-PGP-Viewer-dla-iOS-Qq30bx.jpg)

![McAfee Deep Defender [© Nmedia - Fotolia.com] McAfee Deep Defender](https://s3.egospodarka.pl/grafika/McAfee-Deep-Defender/McAfee-Deep-Defender-Qq30bx.jpg)

![Cyberprzestępczość: ataki coraz groźniejsze [© alphaspirit - Fotolia.com] Cyberprzestępczość: ataki coraz groźniejsze](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Cyberprzestepczosc-ataki-coraz-grozniejsze-118235-150x100crop.jpg)

![Najlepsze kantory internetowe wg konsumentów [© vege - Fotolia.com] Najlepsze kantory internetowe wg konsumentów](https://s3.egospodarka.pl/grafika2/waluty/Najlepsze-kantory-internetowe-wg-konsumentow-136269-150x100crop.jpg)

![Aktualizacja Internet Explorera dla Windows XP [© Microsoft] Aktualizacja Internet Explorera dla Windows XP](https://s3.egospodarka.pl/grafika2/Microsoft/Aktualizacja-Internet-Explorera-dla-Windows-XP-136592-150x100crop.jpg)

![Ataki hakerskie na firmy. Pracownicy nieświadomi zagrożenia [© ra2 studio - Fotolia.com] Ataki hakerskie na firmy. Pracownicy nieświadomi zagrożenia](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Ataki-hakerskie-na-firmy-Pracownicy-nieswiadomi-zagrozenia-137974-150x100crop.jpg)

![Havex: trojan atakujący sieci energetyczne [© Michael Gellner - Fotolia.com] Havex: trojan atakujący sieci energetyczne](https://s3.egospodarka.pl/grafika2/havex/Havex-trojan-atakujacy-sieci-energetyczne-139408-150x100crop.jpg)

![Gdzie sprawdza się elektroniczny obieg dokumentów? [© pressmaster - Fotolia.com] Gdzie sprawdza się elektroniczny obieg dokumentów?](https://s3.egospodarka.pl/grafika2/obieg-dokumentow-w-firmie/Gdzie-sprawdza-sie-elektroniczny-obieg-dokumentow-139834-150x100crop.jpg)

![Cisco: bezpieczeństwo w Internecie 2014 [© R.Studio - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2014](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-2014-151918-150x100crop.jpg)

![Golf i Audi A4 - najczęściej kradzione auta w Polsce [© cherryandbees - Fotolia.com] Golf i Audi A4 - najczęściej kradzione auta w Polsce](https://s3.egospodarka.pl/grafika2/najczesciej-kradzione-auta/Golf-i-Audi-A4-najczesciej-kradzione-auta-w-Polsce-171034-150x100crop.jpg)

![Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom [© Melpomene - Fotolia.com] Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-zawodzi-Tylko-1-4-firm-ufa-zabezpieczeniom-220811-150x100crop.jpg)

![3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić? [© pixabay.com] 3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?](https://s3.egospodarka.pl/grafika2/Cyber-Threat-Intelligence/3-glowne-problemy-cyberbezpieczenstwa-bankow-Jak-im-zaradzic-238305-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Umowa o dożywocie z osobą prywatną. Co po śmierci świadczeniodawcy? [© Freepik] Umowa o dożywocie z osobą prywatną. Co po śmierci świadczeniodawcy?](https://s3.egospodarka.pl/grafika2/umowa-o-dozywocie/Umowa-o-dozywocie-z-osoba-prywatna-Co-po-smierci-swiadczeniodawcy-265792-150x100crop.jpg)

![Mieszkania w Polsce o 20 m kw. mniejsze niż w Europie [© Freepik] Mieszkania w Polsce o 20 m kw. mniejsze niż w Europie](https://s3.egospodarka.pl/grafika2/mieszkania/Mieszkania-w-Polsce-o-20-m-kw-mniejsze-niz-w-Europie-265758-150x100crop.jpg)

![Ceny OC w I kw. 2025 nawet 500 zł droższe niż przed rokiem [© krisana - Fotolia.com] Ceny OC w I kw. 2025 nawet 500 zł droższe niż przed rokiem](https://s3.egospodarka.pl/grafika2/ceny-OC/Ceny-OC-w-I-kw-2025-nawet-500-zl-drozsze-niz-przed-rokiem-265755-150x100crop.jpg)