-

![A. Silberschatz, P. B. Galvin: "Podstawy systemów operacyjnych" - recenzja książki A. Silberschatz, P. B. Galvin: "Podstawy systemów operacyjnych" - recenzja książki]()

A. Silberschatz, P. B. Galvin: "Podstawy systemów operacyjnych" - recenzja książki

... operacyjnych, przedstawiono także usługi telnet i FTP, pewne rozproszone systemy operacyjne oraz problemy z nimi związane. W rozdziale siedemnastym omówiono ... przede wszystkim przed zniszczeniem i poznaniem przez osoby trzecie). Mamy tu omówienie zabezpieczeń w różnych systemach (UNIX, MULTICS, Windows NT) i popularnych rodzajów zagrożeń (jak: ...

Tematy: -

![Veracomp kontra spam [© Syda Productions - Fotolia.com] Veracomp kontra spam]()

Veracomp kontra spam

... się na produktach do zabezpieczania sieci teleinformatycznych przed włamaniami zewnętrznymi i wewnętrznymi. Zapory ogniowe, ochrona antywirusowa, systemy wykrywania i blokowania włamań do sieci oraz ocena stanu zabezpieczeń systemów IT – stanowiły podstawę oferty dystrybutora w tym zakresie. Podpisując umowę z Clearswift, Veracomp może zaproponować ...

-

![Zaufanie w handlu elektronicznym [© Minerva Studio - Fotolia.com] Zaufanie w handlu elektronicznym]()

Zaufanie w handlu elektronicznym

... sklepów nie stosuje odpowiednich zabezpieczeń. Po drugiej stronie muru nieufności stoją sprzedawcy, którzy przeważnie zdają sobie sprawę z obaw klientów. Istnieje więc obopólna świadomość, że konieczne jest zwiększenie zaufania w transakcjach on-line. Bezpieczna infrastruktura sieciowa, bezpieczne systemy płatności i przeprowadzania transakcji ...

-

![Internet i komputery w Polsce - raport 2005 Internet i komputery w Polsce - raport 2005]()

Internet i komputery w Polsce - raport 2005

... milionów do ponad trzech milionów ośmiuset tysięcy. 2.4.2 Rodzaje zabezpieczeń informatycznych stosowanych przez przedsiębiorstwa Zabezpieczenia informatyczne stosowane przez ... przedsiębiorstw średnich oraz 71% przedsiębiorstw małych. Drugim w kolejności były systemy zaporowe tzw. firewalls (zarówno w postaci oprogramowania jak i sprzętu) stosowane ...

-

![Download SUSE Linux 10.1 z www [© Nmedia - Fotolia.com] Download SUSE Linux 10.1 z www]()

Download SUSE Linux 10.1 z www

... systemem oraz usługi zabezpieczeń aplikacji Novell AppArmor. Doświadczenia Novella z wersji SUSE Linux 10.1 zostaną wykorzystane w ramach projektu Code 10, mającego na celu przygotowanie wydajnej, niezawodnej i bezpiecznej platformy sieciowej i desktopowej dla biznesu. W ramach Code 10 powstają m.in. systemy SUSE Linux Enterprise Server ...

-

![Karty kredytowe tańsze czy droższe? [© denphumi - Fotolia.com] Karty kredytowe tańsze czy droższe?]()

Karty kredytowe tańsze czy droższe?

... rozwój nowych sposobów płatności, takich jak na przykład płatności bezstykowe, czy zabezpieczeń, jak karty chipowe, również pochodzą z opłaty interchange. Na samym końcu ... z argumentem UOKiKu, że w niektórych państwach, gdzie funkcjonują inne niż Visa i MasterCard systemy, opłata interchange nie jest w ogóle pobierana? Po pierwsze dotyczy to krajów ...

-

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy]()

Windows Vista i wirusy

... ataki typu phishing, które wykorzystują wykonywanie skryptów między różnymi strefami zabezpieczeń, stanowią tylko niewielki odsetek znanych ataków. Funkcje bezpieczeństwa ... z Kaspersky Lab, bez wątpienia Vista jest bezpieczniejsza niż wcześniejsze systemy operacyjne Microsoftu. System skonfigurowany w taki sposób, aby blokował wszystko z ...

-

![Mercor zadebiutował na GPW [© denphumi - Fotolia.com] Mercor zadebiutował na GPW]()

Mercor zadebiutował na GPW

... i licencji ok. 33 mln zł na akwizycje podmiotów z rynku biernych zabezpieczeń przeciwpożarowych, kwota ta jest dolnym progiem zakresu, a dodatkowe środki na ... ogniowej wyłącznie na zamówienie klienta, systemy oddymiania, odprowadzania ciepła i doświetleń dachowych, systemy wentylacji pożarowej, zabezpieczenia ogniochronne konstrukcji budowlanych. ...

-

![Karty kredytowe a bezpieczeństwo płatności [© Minerva Studio - Fotolia.com] Karty kredytowe a bezpieczeństwo płatności]()

Karty kredytowe a bezpieczeństwo płatności

... do środków, poprzez swego rodzaju "dematerializację" karty kredytowej. Pierwsza strategia zaowocowała dodatkowymi systemami zabezpieczeń, oferowanymi przez operatorów najpopularniejszych kart płatniczych oraz banki-wystawców (systemy "Verified by Visa", "MasterCard SecureCode"). Druga - powstaniem tzw. kart wirtualnych. Karty wirtualne Rozwój ...

-

![Społeczeństwo informacyjne 2004-2006 Społeczeństwo informacyjne 2004-2006]()

Społeczeństwo informacyjne 2004-2006

... miało własnej strony WWW w 2006 r. 8. W 2006 r. 94% przedsiębiorstw z dostępem do Internetu stosowało co najmniej jedno spośród następujących zabezpieczeń informatycznych: ochrona antywirusowa, systemy zaporowe, serwery szyfrujące lub przechowywanie kopii zapasowych poza siedzibą firmy. 9. W 2005 r. przez Internet kupowało 23% firm, a sprzedawało ...

-

![Bezpieczeństwo sieci firmowej - porady [© stoupa - Fotolia.com] Bezpieczeństwo sieci firmowej - porady]()

Bezpieczeństwo sieci firmowej - porady

... sieci przedsiębiorstwa i dopilnuj, aby wszystkie systemy operacyjne i inne aplikacje były uaktualniane i korygowane najnowszymi poprawkami. Uaktywnij funkcję automatycznego uaktualniania w systemach operacyjnych, przeglądarkach i aplikacjach wszystkich użytkowników. Opublikuj reguły zabezpieczeń i korzystania z Internetu dla użytkowników komputerów ...

-

![Symantec: rozwiązania do szyfrowania danych [© Nmedia - Fotolia.com] Symantec: rozwiązania do szyfrowania danych]()

Symantec: rozwiązania do szyfrowania danych

... Control zarządza użyciem przenośnych urządzeń dyskowych poprzez szereg zabezpieczeń, na przykład poprzez monitorowanie wykorzystania urządzenia i transferu plików ... wymiennych urządzeń pamięciowych, czy też stosowaniem szyfrowania. Nowo obsługiwane systemy klienckie Symantec dostarcza szereg rozwiązań szyfrujących przeznaczonych dla przedsiębiorstw ...

-

![Technologia ważna dla usług edukacyjnych [© Scanrail - Fotolia.com] Technologia ważna dla usług edukacyjnych]()

Technologia ważna dla usług edukacyjnych

... stawiano wykorzystanie technologii do lepszej współpracy, wprowadzanie silniejszych zabezpieczeń systemów komputerowych w kampusach oraz wykorzystanie technologii do ... uczenia się. Ponadto oczekują lepszego wykorzystania inwestycji w systemy oceniania na podstawie danych i systemy podejmowania decyzji. Przedstawiciele szkół wyższych na całym świecie ...

-

![Niebezpieczne strony internetowe I kw. 2011 Niebezpieczne strony internetowe I kw. 2011]()

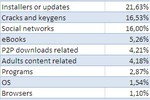

Niebezpieczne strony internetowe I kw. 2011

... . Z analizy PandaLabs, laboratorium systemów zabezpieczających firmy Panda Security, lidera zabezpieczeń działających w chmurze wynika, że 25 proc. stron jako wabik wykorzystywało ... Najczęściej poszukiwanym systemem operacyjnym jest Windows, za którym plasują się systemy Mac i Linux. Na rynku przeglądarek internetowych nadal dominuje Explorer, któremu ...

-

![Monitoring gości hotelowych na EURO 2012 Monitoring gości hotelowych na EURO 2012]()

Monitoring gości hotelowych na EURO 2012

... osób i mienia. Ze względu na kryterium funkcjonalności najogólniej systemy nadzoru wideo można podzielić na kilka kategorii. Technologię przetwarzania obrazu: ... o konkretnie stwierdzonych działaniach, np. próby wejścia na strony zablokowane, próby usunięcia zabezpieczeń itp. Ponadto każde stwierdzone tego typu działania należy niezwłocznie zgłosić ...

-

![Przechowywanie akt osobowych pracownika [© fotogestoeber - Fotolia.com] Przechowywanie akt osobowych pracownika]()

Przechowywanie akt osobowych pracownika

... np. kodów dostępu, czy kart chipowych. Dopuszczalne są wszelkiego rodzaju systemy alarmowe, systemy monitoringu i służby ochrony. Wybierając konkretne środki zabezpieczenia akt pracodawca powinien wziąć pod uwagę przede wszystkim: koszty zastosowanych zabezpieczeń, charakter chronionych danych oraz szkodę jaka mogłaby wystąpić w przypadku ...

-

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów]()

Złośliwe oprogramowanie: 10 mitów

... udają swoje oryginalne odpowiedniki. Najczęściej są to fałszywe elektroniczne bankowe systemy transakcyjne, choć zdarzały się też przypadki podszywania się pod znane serwisy aukcyjne ... i musi na nim zostać zastosowany tzw. jailbreak, czyli usunięcie oryginalnych zabezpieczeń firmy Apple. MIT 10: Portale społecznościowe są niegroźne i wolne od ...

-

![Bezpieczeństwo IT: brak zaufania do infrastruktur [© alphaspirit - Fotolia.com] Bezpieczeństwo IT: brak zaufania do infrastruktur]()

Bezpieczeństwo IT: brak zaufania do infrastruktur

... liczby nowoczesnych technologii z zakresu ciągłej dostępności, zaawansowanych zabezpieczeń oraz zintegrowanych systemów tworzenia i odtwarzania kopii zapasowych. ... że wdrożono już w nim więcej nowoczesnych, strategicznych technologii, takich jak systemy analizy wielkich zbiorów danych. Brak zaufania do infrastruktur technologicznych: Niemal ...

-

![FireEye Oculus dla sektora MSP [© yuriy - Fotolia.com] FireEye Oculus dla sektora MSP]()

FireEye Oculus dla sektora MSP

... i wywołaniami zwrotnymi dla wielu protokołów. Zabezpiecza w ten sposób poufne dane i systemy. Ochrona przed zagrożeniami w poczcie elektronicznej — małe i średnie firmy mogą wykorzystać ... dostępnych tu narzędzi warto wymienić: Continuous Monitoring — analizy zabezpieczeń FireEye rozszerzają możliwości informatyków w firmie klienta i pozwalają ...

-

![Krótkoterminowy wynajem samochodów czasem korzystniejszy [© Kurhan - Fotolia.com] Krótkoterminowy wynajem samochodów czasem korzystniejszy]()

Krótkoterminowy wynajem samochodów czasem korzystniejszy

... mamy we flocie najwięcej. Klienci głównie zwracają uwagę na klimatyzację oraz systemy bezpieczeństwa. Wyposażenie nierzadko jest dla nich ważniejsze niż konkretny model auta ... ustalamy najwygodniejszy sposób płatności i rozliczeń. Wtedy nierzadko nie pobieramy zabezpieczeń – mówi Radosław Gutknecht z Avis Poland. Firmy współpracujące z Rentisem ...

-

![Bezpieczeństwo IT w 5 krokach [© fuzzbones - Fotolia.com] Bezpieczeństwo IT w 5 krokach]()

Bezpieczeństwo IT w 5 krokach

... miast. To właśnie te instytucje powinny zwrócić szczególną uwagę na poziom zabezpieczeń, którymi się posługują. Czy wdrożona polityka bezpieczeństwa jest realizowana? W ... od typowych komputerów po telefony czy tablety. Szybko mutuje, omijając tradycyjne systemy bezpieczeństwa. Do wykrycia nie wystarczy antywirus czy firewall. Ponadto zainfekowane ...

-

![Trend Micro: zagrożenia internetowe II kw. 2015 [© Mikko Lemola - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2015]()

Trend Micro: zagrożenia internetowe II kw. 2015

... , udoskonalając sposoby działania i bardziej precyzyjnie dobierając cele, aby skuteczniej infekować systemy. Odbiciem tego trendu jest dramatyczny wzrost częstotliwości stosowania kilku tradycyjnych ... się równie niebezpieczne. Cyberprzestępcy wykorzystają każdą lukę i słabość, a wyspecjalizowane aplikacje wymagają wyspecjalizowanych zabezpieczeń, ...

-

![ESET przedstawia 5 największych wpadek 2015 roku [© Uli-B - Fotolia.com] ESET przedstawia 5 największych wpadek 2015 roku]()

ESET przedstawia 5 największych wpadek 2015 roku

... cyberprzestępców były sztuczki socjotechniczne. Niezmiennie jednak komputery i systemy informatyczne najczęściej infekowano poprzez luki w zabezpieczeniach i oprogramowaniu. ... włamanie do Hacking Team – firmy od dawna krytykowanej przez branżę zabezpieczeń informatycznych za tworzenie oprogramowania szpiegowskiego do nielegalnego wykorzystania przez ...

-

![Profil Zaufany pomoże załatwić sprawy urzędowe w UE [© pressmaster - Fotolia.com] Profil Zaufany pomoże załatwić sprawy urzędowe w UE]()

Profil Zaufany pomoże załatwić sprawy urzędowe w UE

... swoje systemy identyfikacji elektronicznej na adekwatnym poziomie. To znaczy, że jeśli w Polsce do załatwienia jakiejś sprawy wystarczy złożenie zaawansowanego podpisu elektronicznego, to obcokrajowiec z UE również może użyć do jej załatwienia swojego, pochodzącego z innego państwa znaku autoryzacji na takim (albo wyższym) poziomie zabezpieczeń ...

-

![Czy ochrona danych osobowych sprosta GDPR? [© drouk - Fotolia.com] Czy ochrona danych osobowych sprosta GDPR?]()

Czy ochrona danych osobowych sprosta GDPR?

... – przed zewnętrznymi, wewnętrznymi i ukrytymi w samej bazie zagrożeniami w czasie rzeczywistym bez konieczności zmian architektury, kosztownego sprzętu czy przestojów w jej działaniu. Nasze systemy na przykład dają widoczność całego środowiska bazodanowego i powiązanych zabezpieczeń.

-

![Szkodliwe oprogramowanie celuje w przemysł Szkodliwe oprogramowanie celuje w przemysł]()

Szkodliwe oprogramowanie celuje w przemysł

... cyberzagrożeń dla infrastruktury krytycznej sugeruje, że przemysłowe systemy sterowania powinny zostać odpowiednio zabezpieczone przed szkodliwym oprogramowaniem zarówno wewnątrz, jak i na zewnątrz sieci. Ponadto z naszych obserwacji wynika, że niezależnie od wyrafinowania systemu zabezpieczeń ataki niemal zawsze rozpoczynają się od najsłabszego ...

-

![5 kroków cyberprzestępcy. Cyberatak z perspektywy hakera 5 kroków cyberprzestępcy. Cyberatak z perspektywy hakera]()

5 kroków cyberprzestępcy. Cyberatak z perspektywy hakera

... strony internetowej. Zdobywa również plany budynku oraz wiedzę o systemach zabezpieczeń i punktach dostępu. Czasem decyduje się odwiedzić siedzibę firmy (np. podczas ... dostęp do wewnętrznych zasobów sieciowych, będzie próbował złamać kolejne systemy i konta użytkowników. Celem jest dalsza ekspansja, mapowanie sieci, lokalizowanie plików ...

-

![Czy NSA stworzyła bitcoin? [© fotogestoeber - Fotolia.com] Czy NSA stworzyła bitcoin?]()

Czy NSA stworzyła bitcoin?

... przez NSA i w tym fakcie specjaliści dopatrują się „dodatkowej” warstwy zabezpieczeń, ulokowanej w blockchain, która jest niewidoczna i niewykrywalna, a która pozwala NSA zobaczyć więcej informacji ... według tej teorii – już czekają, aby rozwinąć skrzydła, czyli własne systemy powiązane z bitcoinami lub innymi kryptowalutami. Nieśmiało mówi się też, ...

-

![Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat [© chombosan - Fotolia.com] Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat]()

Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat

... na nowe luki ujawnione w tych produktach przez dostawców zabezpieczeń i wiodących deweloperów przeglądarek oraz automatyczne aktualizacje znacznie skróciły okres przydatności ... złośliwe oprogramowanie mobilne w H2 2017 Hidad (55%) - złośliwe oprogramowanie na systemy Android, które przepakowuje legalne aplikacje, a następnie publikuje je w sklepie ...

-

![Jak się ma cyberbezpieczeństwo w polskim e-commerce? Jak się ma cyberbezpieczeństwo w polskim e-commerce?]()

Jak się ma cyberbezpieczeństwo w polskim e-commerce?

... 60 proc. nigdy nie zleciło audytu bezpieczeństwa niezależnym ekspertom. Okazuje się, że standardem są wyłącznie konwencjonalne metody zabezpieczeń przed atakami, tj. certyfikaty SSL (100 proc.), systemy antywirusowe (100 proc.), zarządzanie hasłami (80 proc.) i szyfrowanie danych (60 proc. twierdzących odpowiedzi). Mało który przedsiębiorca ...

-

![Jak zabezpieczyć mieszkanie przed wyjazdem? [© vpavlyuk - Fotolia.com] Jak zabezpieczyć mieszkanie przed wyjazdem?]()

Jak zabezpieczyć mieszkanie przed wyjazdem?

... mieszkania oraz potrzeb mieszkańców. Do wyboru mamy dwa podstawowe systemy prowadzenia instalacji alarmowej - przewodowy lub bezprzewodowy. Ten ostatni jest droższy, ... jego dodatkowego zabezpieczenia. Warto też wiedzieć o tym, że nowoczesne systemy alarmowe mają dodatkowe funkcje, np. możliwość zintegrowanego sterowania systemem alarmowym i ...

-

![Kradzież w sklepie kosztuje 1,7 mld EUR rocznie Kradzież w sklepie kosztuje 1,7 mld EUR rocznie]()

Kradzież w sklepie kosztuje 1,7 mld EUR rocznie

... średnio około 1,1 proc. swoich obrotów na zabezpieczenia. To najwyższy wskaźnik we wszystkich badanych krajach. Najczęściej stosowanymi metodami zabezpieczeń w sklepach w Polsce są systemy telewizji przemysłowej, alarmy, strażnicy, elektroniczne zabezpieczenia towarów (EAS), zabezpieczenia RFID oraz szkolenia pracowników. Omawiając raport, prof ...

-

![Cyberprzestępczość 2020. Prognozy i rady Cyberprzestępczość 2020. Prognozy i rady]()

Cyberprzestępczość 2020. Prognozy i rady

... , ale także dopracować sposób, w jaki wdrożone w firmach systemy mogą reagować na zdarzenia lokalne. Systemy AI będą w stanie widzieć pojawiające się zagrożenia, korelować informacje o ... wykorzystania przez cyberprzestępców zaawansowanych technik omijania zabezpieczeń, zaprojektowanych w celu zapobiegania wykrywaniu, wyłączania funkcji ochronnych ...

-

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware]()

6 sposobów na ochronę przed cyberatakami ransomware

... zaawansowanych technik zabezpieczeń działających na pocztę przychodzącą i wychodzącą, które często wykraczają poza tradycyjne narzędzia takie jak zamykanie luk bezpieczeństwa. 1) Filtry spamu / systemy wykrywania phishingu Chociaż wiele złośliwych wiadomości e-mail wydaje się przekonująco prawdziwych, filtry spamu, systemy wykrywania phishingu ...

-

![Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu]()

Kaspersky: biurokracja osłabia cyberbezpieczeństwo przemysłu

... sieci, zapobieganie włamaniom oraz zarządzanie informacjami i zdarzeniami zabezpieczeń (SIEM). Normy przemysłowe, takie jak ISO lub IEC, mogą pomóc w organizacji metod i przyspieszeniu realizacji projektów. Wprowadź praktykę polegającą na tym, że wszystkie nowe wdrażane systemy posiadają wbudowane cyberbezpieczeństwo. To pozwoli uprościć dalsze ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Veracomp kontra spam [© Syda Productions - Fotolia.com] Veracomp kontra spam](https://s3.egospodarka.pl/grafika/veracomp/Veracomp-kontra-spam-d8i3B3.jpg)

![Zaufanie w handlu elektronicznym [© Minerva Studio - Fotolia.com] Zaufanie w handlu elektronicznym](https://s3.egospodarka.pl/grafika/handel-elektroniczny/Zaufanie-w-handlu-elektronicznym-iG7AEZ.jpg)

![Download SUSE Linux 10.1 z www [© Nmedia - Fotolia.com] Download SUSE Linux 10.1 z www](https://s3.egospodarka.pl/grafika/SUSE-Linux/Download-SUSE-Linux-10-1-z-www-Qq30bx.jpg)

![Karty kredytowe tańsze czy droższe? [© denphumi - Fotolia.com] Karty kredytowe tańsze czy droższe?](https://s3.egospodarka.pl/grafika/platy-interchange/Karty-kredytowe-tansze-czy-drozsze-iQjz5k.jpg)

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy](https://s3.egospodarka.pl/grafika/Windows-Vista/Windows-Vista-i-wirusy-Qq30bx.jpg)

![Mercor zadebiutował na GPW [© denphumi - Fotolia.com] Mercor zadebiutował na GPW](https://s3.egospodarka.pl/grafika/GPW/Mercor-zadebiutowal-na-GPW-iQjz5k.jpg)

![Karty kredytowe a bezpieczeństwo płatności [© Minerva Studio - Fotolia.com] Karty kredytowe a bezpieczeństwo płatności](https://s3.egospodarka.pl/grafika/karty-kredytowe/Karty-kredytowe-a-bezpieczenstwo-platnosci-iG7AEZ.jpg)

![Bezpieczeństwo sieci firmowej - porady [© stoupa - Fotolia.com] Bezpieczeństwo sieci firmowej - porady](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Bezpieczenstwo-sieci-firmowej-porady-MBuPgy.jpg)

![Symantec: rozwiązania do szyfrowania danych [© Nmedia - Fotolia.com] Symantec: rozwiązania do szyfrowania danych](https://s3.egospodarka.pl/grafika/szyfrowanie-danych/Symantec-rozwiazania-do-szyfrowania-danych-Qq30bx.jpg)

![Technologia ważna dla usług edukacyjnych [© Scanrail - Fotolia.com] Technologia ważna dla usług edukacyjnych](https://s3.egospodarka.pl/grafika/edukacja/Technologia-wazna-dla-uslug-edukacyjnych-apURW9.jpg)

![Przechowywanie akt osobowych pracownika [© fotogestoeber - Fotolia.com] Przechowywanie akt osobowych pracownika](https://s3.egospodarka.pl/grafika/akta-osobowe/Przechowywanie-akt-osobowych-pracownika-5tvaz6.jpg)

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Zlosliwe-oprogramowanie-10-mitow-127031-150x100crop.jpg)

![Bezpieczeństwo IT: brak zaufania do infrastruktur [© alphaspirit - Fotolia.com] Bezpieczeństwo IT: brak zaufania do infrastruktur](https://s3.egospodarka.pl/grafika2/badania-przedsiebiorcow/Bezpieczenstwo-IT-brak-zaufania-do-infrastruktur-127784-150x100crop.gif)

![FireEye Oculus dla sektora MSP [© yuriy - Fotolia.com] FireEye Oculus dla sektora MSP](https://s3.egospodarka.pl/grafika2/FireEye-Oculus/FireEye-Oculus-dla-sektora-MSP-129152-150x100crop.jpg)

![Krótkoterminowy wynajem samochodów czasem korzystniejszy [© Kurhan - Fotolia.com] Krótkoterminowy wynajem samochodów czasem korzystniejszy](https://s3.egospodarka.pl/grafika2/wynajem-samochodu/Krotkoterminowy-wynajem-samochodow-czasem-korzystniejszy-144642-150x100crop.jpg)

![Bezpieczeństwo IT w 5 krokach [© fuzzbones - Fotolia.com] Bezpieczeństwo IT w 5 krokach](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Bezpieczenstwo-IT-w-5-krokach-152628-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2015 [© Mikko Lemola - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2015](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2015-162038-150x100crop.jpg)

![ESET przedstawia 5 największych wpadek 2015 roku [© Uli-B - Fotolia.com] ESET przedstawia 5 największych wpadek 2015 roku](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/ESET-przedstawia-5-najwiekszych-wpadek-2015-roku-169742-150x100crop.jpg)

![Profil Zaufany pomoże załatwić sprawy urzędowe w UE [© pressmaster - Fotolia.com] Profil Zaufany pomoże załatwić sprawy urzędowe w UE](https://s3.egospodarka.pl/grafika2/system-ePUAP/Profil-Zaufany-pomoze-zalatwic-sprawy-urzedowe-w-UE-173591-150x100crop.jpg)

![Czy ochrona danych osobowych sprosta GDPR? [© drouk - Fotolia.com] Czy ochrona danych osobowych sprosta GDPR?](https://s3.egospodarka.pl/grafika2/GDPR/Czy-ochrona-danych-osobowych-sprosta-GDPR-189867-150x100crop.jpg)

![Czy NSA stworzyła bitcoin? [© fotogestoeber - Fotolia.com] Czy NSA stworzyła bitcoin?](https://s3.egospodarka.pl/grafika2/NSA/Czy-NSA-stworzyla-bitcoin-202286-150x100crop.jpg)

![Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat [© chombosan - Fotolia.com] Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Zlosliwe-oprogramowanie-w-II-pol-2017-r-Cryptominer-podbija-swiat-202564-150x100crop.jpg)

![Jak zabezpieczyć mieszkanie przed wyjazdem? [© vpavlyuk - Fotolia.com] Jak zabezpieczyć mieszkanie przed wyjazdem?](https://s3.egospodarka.pl/grafika2/wlamanie-do-mieszkania/Jak-zabezpieczyc-mieszkanie-przed-wyjazdem-211620-150x100crop.jpg)

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware](https://s3.egospodarka.pl/grafika2/ransomware/6-sposobow-na-ochrone-przed-cyberatakami-ransomware-232260-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)

![Wizz Air chce poprawić obsługę pasażerów [© Jaroslaw Wojcik z Pixabay] Wizz Air chce poprawić obsługę pasażerów](https://s3.egospodarka.pl/grafika2/Wizz-Air/Wizz-Air-chce-poprawic-obsluge-pasazerow-265829-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym w III 2025 [© Freepik] Ceny mieszkań na rynku wtórnym w III 2025](https://s3.egospodarka.pl/grafika2/rynek-wtorny/Ceny-mieszkan-na-rynku-wtornym-w-III-2025-265828-150x100crop.jpg)

![Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć? [© Freepik] Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć?](https://s3.egospodarka.pl/grafika2/kredyt-hipoteczny/Rozwod-a-wspolny-kredyt-hipoteczny-Co-warto-wiedziec-265823-150x100crop.jpg)

![Catalyst podtrzymuje dobrą passę [© Freepik] Catalyst podtrzymuje dobrą passę](https://s3.egospodarka.pl/grafika2/Catalyst/Catalyst-podtrzymuje-dobra-passe-265822-150x100crop.jpg)