-

![Prokom bliżej Microsoftu [© Syda Productions - Fotolia.com] Prokom bliżej Microsoftu]()

Prokom bliżej Microsoftu

... infrastrukturą systemową oraz projektowania złożonych systemów w oparciu o technologie MS .NET. W oparciu o technologię Microsoft Prokom zrealizował u swoich kluczowych ... Polsce systemy: komunikacji masowej i bezpiecznej wymiany dokumentów, zarządzania środowiskiem IT, oraz infrastruktury klucza publicznego. Uruchomiony w Zakładzie Ubezpieczeń ...

-

![MATRIX.PL dla PKN Orlen [© Syda Productions - Fotolia.com] MATRIX.PL dla PKN Orlen]()

MATRIX.PL dla PKN Orlen

... nazwy miast, ulic czy kody pocztowe. Aplikacja powstała w architekturze trójwarstwowej w oparciu o technologie baz danych .NET i MS SQL Server 2000. "Program VITAY przeznaczony jest dla klientów indywidualnych, a jego istotą jest ... kosztów funkcjonowania całego programu lojalnościowego" – mówi Dariusz Janeczko, Dyrektor Handlowy Pionu Rozwiązań IT ...

-

![Pomiar i zarządzanie ryzykiem [© Nmedia - Fotolia.com] Pomiar i zarządzanie ryzykiem]()

Pomiar i zarządzanie ryzykiem

... ryzykiem operacyjnym" – mówi Dariusz Janeczko, Dyrektor Handlowy Pionu Rozwiązań IT w MATRIX.PL. System EUROS pozwala gromadzić dane dotyczące strat ... .PL. Centralne repozytorium informacji przechowywanych w systemie oparte jest o serwer relacyjnej bazy danych (MS SQL, Oracle lub inne). Poszczególne moduły systemu dostępne są z poziomu Intranetu ...

-

![Ewolucja złośliwych programów Ewolucja złośliwych programów]()

Ewolucja złośliwych programów

... Hotbar.com, twierdząc, że programy reklamujące Hotbar stanowią zagrożenie dla bezpieczeństwa IT. W świetle tej sprawy dziwi fakt, że firmy takie jak Deutsche Bank i ... które w znacznym stopniu będą uzależnione od spadku liczby nowych luk krytycznych w MS Windows i szybkiej reakcji firmy Microsoft na nowe luki; • poszukiwanie nowych metod socjotechniki ...

-

![Ataki internetowe 2005 Ataki internetowe 2005]()

Ataki internetowe 2005

... wśród autorów złośliwego oprogramowania i hakerów. Pierwsze exploity wykorzystujące lukę MS ASN.1 wykryto w czerwcu 2005 roku, w lipcu ich liczba osiągnęła najwyższy ... że przeprowadzane niedawno kampanie mające na celu podniesienie świadomości zagrożeń IT przynoszą w niektórych państwach widoczne rezultaty - głównie w Stanach Zjednoczonych. Z ...

-

![Kingston: szyfrowane pamięci USB Kingston: szyfrowane pamięci USB]()

Kingston: szyfrowane pamięci USB

... USB jest obecnie jednym z większych wyzwań, przed jakimi stoją dziś specjaliści IT" - powiedział Paweł Śmigielski, Dyrektor Regionalny na Europę Środkową i Wschodnią w Kingston ... . Kingston DataTraveler Elite Privacy Edition współpracuje z komputerami z systemem MS Windows 2000 SP4 lub Windows XP. Kingston DataTraveler Elite Privacy Edition - ...

-

![Skuteczny mailing - podstawowe zasady e-mail marketingu Skuteczny mailing - podstawowe zasady e-mail marketingu]()

Skuteczny mailing - podstawowe zasady e-mail marketingu

... korespondencji w edytorze HTML (lub zlecić grafikowi) a nie na przykład w programie MS Word, gdyż ten ostatni dodaje wiele dodatkowych znaczników, które wpływają na ... formatem newsletterów dla większości respondentów (80%) jest format HTML, tylko pracownicy działów IT są zwolennikami formatu tekstowego. Z raportu wynika także, że w prawdzie ponad ...

-

![Cyberprzestępcy a luki w oprogramowaniu Cyberprzestępcy a luki w oprogramowaniu]()

Cyberprzestępcy a luki w oprogramowaniu

... , że pojawienie się robaka sieciowego Kido/Conficker było najważniejszym wydarzeniem w branży IT minionej dekady. Tym, co wyróżnia to zagrożenie, jest łatwość, z ... niezbędnych aktualizacji dla produktów firmy Microsoft, takich jak SQL Server, Visual Studio, MS Office itp. Wcześniej cyberprzestępcy wykorzystywali tylko luki w systemach operacyjnych ...

-

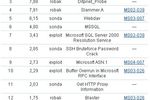

![Kaspersky Lab: szkodliwe programy III 2012 Kaspersky Lab: szkodliwe programy III 2012]()

Kaspersky Lab: szkodliwe programy III 2012

... kodzie szkieletu tego szkodnika. Odkrycie to zostało dokonane z pomocą międzynarodowej społeczności IT, od której uzyskaliśmy kilkaset możliwych wyjaśnień i hipotez. Szkielet Duqu został napisany w języku ... ten zawierał odsyłacze do exploita JAVY Exploit.Java.CVE-2011-3544.ms, wykrytego przez AlienVault Labs. Celem tego exploita jest instalowanie ...

-

![Sektor BPO poszukuje specjalistów [© apops - Fotolia.com] Sektor BPO poszukuje specjalistów]()

Sektor BPO poszukuje specjalistów

... operacji, firmy poszukują osób z doświadczeniem w branży finansowej, HR-owej, inżynieryjnej, IT czy sprzedażowej. – Przyszłością sektora będą też procesy niszowe, ... specjalista ds. administracji personalnej. Ale pracę w sektorze znajdą również programiści C/C++, Java, MS Access, administratorzy systemów, specjaliści od Business Objects czy web ...

-

![G Data SmallBusiness Security G Data SmallBusiness Security]()

G Data SmallBusiness Security

... wszystkimi zagrożeniami z Internetu oraz łatwe zarządzanie niewymagające specjalistycznej wiedzy IT. Ponieważ w małych firmach często to właściciel lub pracownik w ... stacji klienckiej w tle, niewidoczna dla użytkownika Ochrona poczty lokalnie na komputerach klientów (MS Outlook, POP3 i IMAP) oraz ochrona samych serwerów pocztowych w firmie Pełna ...

-

![ESET Smart Security 7 i ESET NOD32 Antivirus 7 ESET Smart Security 7 i ESET NOD32 Antivirus 7]()

ESET Smart Security 7 i ESET NOD32 Antivirus 7

... Bazując na danych z raportu Gartnera, niezależnej firmy badawczej i doradczej z zakresu IT, w ubiegłym roku, w Polsce, największy udział w sprzedaży aplikacji antywirusowych (dla ... (np.: w czytnikach PDF, programach do obsługi poczty elektronicznej oraz w komponentach MS Office). Zabezpiecza m.in. przed zagrożeniami typu lockscreen, które blokują ...

-

![Antywirusy G Data Business 13 Antywirusy G Data Business 13]()

Antywirusy G Data Business 13

... zagrożeniami z internetu oraz łatwe zarządzanie niewymagające specjalistycznej wiedzy IT. Wymagania: G Data Security Client, ManagementServer, G Data MailSecurity (32 bit/64 bit): Windows 8/7/Vista/XP(32 bit), Windows Server 2003/2008/2012, 1 GB RAM G Data MailSecurity (MS Exchange plug-in, 64 bit): Microsoft Exchange 2007/2010/2013 G Data ...

-

![Księgi wieczyste z łatwiejszym dostępem [© vege - Fotolia.com] Księgi wieczyste z łatwiejszym dostępem]()

Księgi wieczyste z łatwiejszym dostępem

... . Już od czterech lat istnieje internetowa przeglądarka ksiąg wieczystych (http://ekw.ms.gov.pl), lecz jak dotąd księgę można było tylko przeglądać (do czego ... KW. Zmiany miały wejść w życie od końca ubiegłego roku, ale przygotowanie systemu IT się przeciągnęło i potrzebna była zmiana terminu. Wydanie takiego elektronicznego dokumentu nie jest ...

-

![Kaspersky Lab: historia pewnego cyberataku Kaspersky Lab: historia pewnego cyberataku]()

Kaspersky Lab: historia pewnego cyberataku

... . Dokument ten był zainfekowany szkodliwym programem wykorzystującym lukę CVE-2012-0158 w pakiecie MS Office (załataną przez Microsoft na początku 2012 r.). Szkodnik aktywował się w ... komputerów. Programy tego typu są często wykorzystywane przez administratorów IT, jednak wersja wykryta na zaatakowanym komputerze została zmodyfikowana w taki sposób, ...

-

![Specjalista ds. marketingu [© Melpomene - Fotolia.com] Specjalista ds. marketingu]()

Specjalista ds. marketingu

... na poziomie komunikatywnym. Konieczna jest umiejętność obsługi pakietu biurowego MS Office. Mile widziane jest doświadczenie w zakresie marketingu (B2B, promocja ... uzależniona od branży firmy – najwięcej zarabia się w firmach związanych z przemysłem, budownictwem, telekomunikacją, IT oraz mediami. Nie bez znaczenia jest też miejsce pracy – więcej ...

Tematy: specjalista ds. marketingu -

![Urządzenia wielofunkcyjne Sharp MX-3060N, MX-3560N i MX-4060N Urządzenia wielofunkcyjne Sharp MX-3060N, MX-3560N i MX-4060N]()

Urządzenia wielofunkcyjne Sharp MX-3060N, MX-3560N i MX-4060N

... dostępny poprzez 10,1-calowy ekran dotykowy. Zapewniają także łatwą integrację z istniejącą infrastrukturą IT firmy. Inteligentne technologie, takie jak standard Office Direct Print, umożliwiający bezpośredni druk plików pakietu MS Office oraz zaawansowana integracja z chmurą pozwalają na łatwe udostępnianie informacji oraz zapewniają pracownikom ...

-

![Rotacja i zaangażowanie pracowników, czyli o największych wyzwaniach HR [© princerko - Fotolia.com] Rotacja i zaangażowanie pracowników, czyli o największych wyzwaniach HR]()

Rotacja i zaangażowanie pracowników, czyli o największych wyzwaniach HR

... to za ważny, a kolejne 12% za kluczowy element z punktu widzenia optymalizacji procesów HR. Oprócz wielu korzyści, jakie niesie wdrożenie rozwiązań IT do firmy, tj. przyśpieszenie realizacji projektów HR czy dostęp do potrzebnych danych na różnych szczeblach struktury, kompleksowa obsługa całego cyklu ...

-

![WildFire - nowy ransomware z polskim akcentem WildFire - nowy ransomware z polskim akcentem]()

WildFire - nowy ransomware z polskim akcentem

... i aby umówić się na nowy termin, musi otworzyć załączony dokument programu MS Word. Po uruchomieniu pliku i włączeniu obsługi makr (na ekranie pojawia się ... najwięcej organizacji z różnych sektorów” – komentuje Jornt van der Wiel, badacz ds. bezpieczeństwa IT, Globalny Zespół ds. Badań i Analiz (GReAT), Kaspersky Lab. „Robimy coraz większe postępy, ...

-

![Jarmark bożonarodzeniowy w 6 tanich miejscach [© prague.eu] Jarmark bożonarodzeniowy w 6 tanich miejscach]()

Jarmark bożonarodzeniowy w 6 tanich miejscach

Jarmark bożonarodzeniowy to tradycja wielu polskich i zagranicznych miast. Trivago.pl wytypowało 6 takich imprez, które pozwolą uciec na chwilę od przedświątecznych przygotowań i przy okazji nie zrujnują nam kieszeni. Oto kiermasze świąteczne w Bukareszcie, Bratysławie, Wilnie, Berlinie, Krakowie i Pradze. 1. Bukareszt, Rumunia Jarmark ...

-

![Ile miejsca zajmuje współczesny Internet? [© vchalup - Fotolia.com ] Ile miejsca zajmuje współczesny Internet?]()

Ile miejsca zajmuje współczesny Internet?

... , dyrektor IT w nazwa.pl, firmie nr 1 w Polsce – świadczącej usługi hostingowe. Mimo tego, że dane przesyłane są po łączach światłowodowych z prędkością bliską prędkości światła (97,9 proc.), to w zestawieniu z międzykontynentalnymi odległościami czas przesyłu informacji może być zauważalny dla przeciętnego użytkownika. – Dla przykładu, 90 ms ...

-

![iPhone, Windows 8, Google Glass. 3 porażki w projektowaniu user experience [© Kaspars Grinvalds - Fotolia.com] iPhone, Windows 8, Google Glass. 3 porażki w projektowaniu user experience]()

iPhone, Windows 8, Google Glass. 3 porażki w projektowaniu user experience

... przy sąsiednim stoliku – nieświadomą ofiarą złodziei prywatności mógł stać się każdy. – Gigant IT prawdopodobnie zapomniał, że kluczem do stworzenia świetnego produktu nie jest tylko ... będzie dopasowany do dotykowej rewolucji, jaką rozpoczął iPhone, a następnie przypieczętował iPad. MS chciał odzyskać spory kawałek tortu, jaki stracił na rzecz Apple ...

Tematy: user experience, projektowanie UX -

![Usługi hostingu nie podlegają podatkowi u źródła [© kiri - Fotolia.com] Usługi hostingu nie podlegają podatkowi u źródła]()

Usługi hostingu nie podlegają podatkowi u źródła

... powinno być przeanalizowanie zakresu usług, gdyż nie wszystkie świadczenia usług IT przez zagraniczne podmioty podlegają podatkowi u źródła. Przekonał się o tym ... inne usługi. Z kolei w interpretacji z 7 sierpnia 2018 r. (sygn. 0111-KDIB1-2.4010.256.2018.1.MS) wskazał, że pojęcie „urządzenia przemysłowego” należy interpretować maksymalnie szeroko, ...

-

![Najszybsze mobilne strony internetowe. Kto w czołówce? [© pixabay.com] Najszybsze mobilne strony internetowe. Kto w czołówce?]()

Najszybsze mobilne strony internetowe. Kto w czołówce?

... w stanie rozpocząć sensowne korzystanie ze strony. Jeśli FID wyniesie poniżej 100 ms, możemy stwierdzić, że strona jest zoptymalizowana w tym zakresie. CLS (Cumulative ... których optymalizacja pozwala nam podnosić zadowolenie naszych użytkowników ‒ mówi Paweł Kowalski, dyrektor IT w Ceneo.pl. Praca nad szybkością stron Allegro to nieustanny proces. ...

-

![Zarządzanie projektami - najczęstsze problemy [© pixabay.com] Zarządzanie projektami - najczęstsze problemy]()

Zarządzanie projektami - najczęstsze problemy

... projektami Wiele firm pracuje z narzędziami, które same opracowały w oparciu o pakiet narzędzi MS Office. Nie ma w tym nic złego. Ale jeśli organizacja rośnie, ... proces, ukazujący często wybiórcze efekty, który może być zaprojektowany w dobrym systemie IT i przez to będzie dużo bardziej efektywny. Poniższa ilustracja pokazuje ekran dedykowany ...

-

![Zrównoważony rozwój priorytetem branży technologicznej [© pixabay.com] Zrównoważony rozwój priorytetem branży technologicznej]()

Zrównoważony rozwój priorytetem branży technologicznej

... aktywne wspieranie zrównoważonego rozwoju. Przykładem są narzędzia do pracy zdalnej (MS Teams, Google Workspace), dzięki którym zniknęła konieczność pokonywania wielu kilometrów ... się na zasadach umożliwiających elastyczne, stopniowe i efektywne wykorzystanie zasobów IT w miarę aktualnych potrzeb. Bierzemy tylko tyle, ile wykorzystamy; skalujemy i ...

-

![DeepSeek - czy ma szansę zdetronizować ChatGPT? [© Freepik] DeepSeek - czy ma szansę zdetronizować ChatGPT?]()

DeepSeek - czy ma szansę zdetronizować ChatGPT?

... czasu pojawiały się kolejne funkcjonalności: Możliwość ładowania i korzystania w rozmowach z: obrazów, plików MS Office czy PDF. Wyszukiwanie informacji w sieci, wraz ze wskazywaniem źródeł. Asystenci ... być rozwijany. Może firma skupi się na rozwoju w stronę branży IT, która już dzisiaj wychwala Deep Seek, a może z biegiem czasu doczekamy się ...

1 2

![Prokom bliżej Microsoftu [© Syda Productions - Fotolia.com] Prokom bliżej Microsoftu](https://s3.egospodarka.pl/grafika/prokom-software/Prokom-blizej-Microsoftu-d8i3B3.jpg)

![MATRIX.PL dla PKN Orlen [© Syda Productions - Fotolia.com] MATRIX.PL dla PKN Orlen](https://s3.egospodarka.pl/grafika/MATRIX-PL/MATRIX-PL-dla-PKN-Orlen-d8i3B3.jpg)

![Pomiar i zarządzanie ryzykiem [© Nmedia - Fotolia.com] Pomiar i zarządzanie ryzykiem](https://s3.egospodarka.pl/grafika/pomiar-i-zarzadzanie-ryzykiem/Pomiar-i-zarzadzanie-ryzykiem-Qq30bx.jpg)

![Sektor BPO poszukuje specjalistów [© apops - Fotolia.com] Sektor BPO poszukuje specjalistów](https://s3.egospodarka.pl/grafika2/sektor-BPO/Sektor-BPO-poszukuje-specjalistow-115295-150x100crop.jpg)

![Księgi wieczyste z łatwiejszym dostępem [© vege - Fotolia.com] Księgi wieczyste z łatwiejszym dostępem](https://s3.egospodarka.pl/grafika2/ksiegi-wieczyste/Ksiegi-wieczyste-z-latwiejszym-dostepem-139800-150x100crop.jpg)

![Specjalista ds. marketingu [© Melpomene - Fotolia.com] Specjalista ds. marketingu](https://s3.egospodarka.pl/grafika2/specjalista-ds-marketingu/Specjalista-ds-marketingu-197530-150x100crop.jpg)

![Rotacja i zaangażowanie pracowników, czyli o największych wyzwaniach HR [© princerko - Fotolia.com] Rotacja i zaangażowanie pracowników, czyli o największych wyzwaniach HR](https://s3.egospodarka.pl/grafika2/dzialy-HR/Rotacja-i-zaangazowanie-pracownikow-czyli-o-najwiekszych-wyzwaniach-HR-178523-150x100crop.jpg)

![Jarmark bożonarodzeniowy w 6 tanich miejscach [© prague.eu] Jarmark bożonarodzeniowy w 6 tanich miejscach](https://s3.egospodarka.pl/grafika2/jarmark-bozonarodzeniowy/Jarmark-bozonarodzeniowy-w-6-tanich-miejscach-185414-150x100crop.jpg)

![Ile miejsca zajmuje współczesny Internet? [© vchalup - Fotolia.com ] Ile miejsca zajmuje współczesny Internet?](https://s3.egospodarka.pl/grafika2/internet/Ile-miejsca-zajmuje-wspolczesny-Internet-207701-150x100crop.jpg)

![iPhone, Windows 8, Google Glass. 3 porażki w projektowaniu user experience [© Kaspars Grinvalds - Fotolia.com] iPhone, Windows 8, Google Glass. 3 porażki w projektowaniu user experience](https://s3.egospodarka.pl/grafika2/user-experience/iPhone-Windows-8-Google-Glass-3-porazki-w-projektowaniu-user-experience-226022-150x100crop.jpg)

![Usługi hostingu nie podlegają podatkowi u źródła [© kiri - Fotolia.com] Usługi hostingu nie podlegają podatkowi u źródła](https://s3.egospodarka.pl/grafika2/hosting/Uslugi-hostingu-nie-podlegaja-podatkowi-u-zrodla-228493-150x100crop.jpg)

![Najszybsze mobilne strony internetowe. Kto w czołówce? [© pixabay.com] Najszybsze mobilne strony internetowe. Kto w czołówce?](https://s3.egospodarka.pl/grafika2/strona-internetowa/Najszybsze-mobilne-strony-internetowe-Kto-w-czolowce-237007-150x100crop.jpg)

![Zarządzanie projektami - najczęstsze problemy [© pixabay.com] Zarządzanie projektami - najczęstsze problemy](https://s3.egospodarka.pl/grafika2/zarzadzanie-projektami/Zarzadzanie-projektami-najczestsze-problemy-237604-150x100crop.jpg)

![Zrównoważony rozwój priorytetem branży technologicznej [© pixabay.com] Zrównoważony rozwój priorytetem branży technologicznej](https://s3.egospodarka.pl/grafika2/odpowiedzialny-biznes/Zrownowazony-rozwoj-priorytetem-branzy-technologicznej-238217-150x100crop.jpg)

![DeepSeek - czy ma szansę zdetronizować ChatGPT? [© Freepik] DeepSeek - czy ma szansę zdetronizować ChatGPT?](https://s3.egospodarka.pl/grafika2/DeepSeek/DeepSeek-czy-ma-szanse-zdetronizowac-ChatGPT-264744-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

Trimare Sztutowo - inwestycja mieszkaniowa premium

Trimare Sztutowo - inwestycja mieszkaniowa premium

![Wizz Air chce poprawić obsługę pasażerów [© Jaroslaw Wojcik z Pixabay] Wizz Air chce poprawić obsługę pasażerów](https://s3.egospodarka.pl/grafika2/Wizz-Air/Wizz-Air-chce-poprawic-obsluge-pasazerow-265829-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym w III 2025 [© Freepik] Ceny mieszkań na rynku wtórnym w III 2025](https://s3.egospodarka.pl/grafika2/rynek-wtorny/Ceny-mieszkan-na-rynku-wtornym-w-III-2025-265828-150x100crop.jpg)

![Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć? [© Freepik] Rozwód a wspólny kredyt hipoteczny. Co warto wiedzieć?](https://s3.egospodarka.pl/grafika2/kredyt-hipoteczny/Rozwod-a-wspolny-kredyt-hipoteczny-Co-warto-wiedziec-265823-150x100crop.jpg)

![Catalyst podtrzymuje dobrą passę [© Freepik] Catalyst podtrzymuje dobrą passę](https://s3.egospodarka.pl/grafika2/Catalyst/Catalyst-podtrzymuje-dobra-passe-265822-150x100crop.jpg)

![Stopy procentowe w IV 2025 znów bez zmian [© DDRockstar - Fotolia.com] Stopy procentowe w IV 2025 znów bez zmian](https://s3.egospodarka.pl/grafika2/RPP/Stopy-procentowe-w-IV-2025-znow-bez-zmian-265816-150x100crop.jpg)