-

![Zmiany klimatu i klęski żywiołowe: straty liczone w setkach miliardów USD Zmiany klimatu i klęski żywiołowe: straty liczone w setkach miliardów USD]()

Zmiany klimatu i klęski żywiołowe: straty liczone w setkach miliardów USD

... zdarzenia ubezpieczeniowe związane z pogodą odnotowano w Nowej Zelandii, Włoszech, Grecji, Słowenii i Chorwacji. Nie tylko polisa, ale i ograniczanie ryzyka są konieczne Skuteczna ochrona przed negatywnymi skutkami katastrof naturalnych nie ogranicza się jednak jedynie do minimalizowania kosztów ich likwidacji. Jak zaznacza Andy Marcell, CEO ...

-

![Jak blokowanie reklam wpływa na komunikację marketingową? [© Gerd Altmann z Pixabay] Jak blokowanie reklam wpływa na komunikację marketingową?]()

Jak blokowanie reklam wpływa na komunikację marketingową?

... ochrony danych i transparentności komunikatów – badanie pokazuje, że użytkownicy coraz bardziej zwracają uwagę na kwestie związane z bezpieczeństwem danych osobowych i prywatności online. Ochrona prywatności jest motywacją do instalowania adblocka dla aż 35 proc. internautów – komentuje Wiktor Gerliński, Ad Product Manager z Ringier Axel Springer ...

-

![ESG, czyli zarządzanie firmą w oparciu o zrównoważony rozwój [© Freepik] ESG, czyli zarządzanie firmą w oparciu o zrównoważony rozwój]()

ESG, czyli zarządzanie firmą w oparciu o zrównoważony rozwój

... pragnące budować wizerunek odpowiedzialnych społecznie, powinny skoncentrować się na opracowaniu i konsekwentnej realizacji polityki środowiskowej, której głównym celem będzie ochrona zasobów naturalnych. Weryfikacja wyników działalności przedsiębiorstwa powinna obejmować m.in. emisję gazów cieplarnianych, zużycie energii, ślad węglowy, odpady ...

-

![Kradzież danych osobowych: pomysły hakerów się nie kończą [© weerapat1003 - Fotolia.com] Kradzież danych osobowych: pomysły hakerów się nie kończą]()

Kradzież danych osobowych: pomysły hakerów się nie kończą

... wyjątkowo łatwym łupem dla cyberprzestępców – podsumowuje Bartłomiej Drozd. Badanie na zlecenie serwisu ChronPESEL.pl i Krajowego Rejestru Długów pt. „Cyberbezpieczeństwo i ochrona danych osobowych w Internecie” zostało przeprowadzone w październiku 2024 roku metodą CAWI na reprezentatywnej grupie 1500 dorosłych Polaków przez IMAS International.

-

![Komornicy 2.0 szperają w mediach społecznościowych dłużników [© djedzura - Fotolia.com] Komornicy 2.0 szperają w mediach społecznościowych dłużników]()

Komornicy 2.0 szperają w mediach społecznościowych dłużników

... prawnego w Grupie Progres. – Osoby zatrudnione na umowy cywilnoprawne, takie jak umowa zlecenie czy o dzieło, są w nieco gorszej sytuacji – w ich przypadku ochrona środków jest uzależniona od udokumentowania, że dochód z tej pracy stanowi jedyne źródło utrzymania. Taryfy ulgowej nie będą miały też osoby ...

-

![IT według małych i średnich [© Scanrail - Fotolia.com] IT według małych i średnich]()

IT według małych i średnich

... i usługowe z różnych branż, ale z racji specyfiki wyłączono rolnictwo, łowiectwo, leśnictwo, rybołówstwo, rybactwo, a także sferę budżetową (administracja publiczna i obrona narodowa, edukacja, ochrona zdrowia i opieka socjalna, działalność komunalna i socjalna).

-

![Drukarki górą nad hakerami [© Scanrail - Fotolia.com] Drukarki górą nad hakerami]()

Drukarki górą nad hakerami

... w przypadku utraty najważniejszych danych. Firmy, które nie uświadomią sobie istoty zapewnienia bezpieczeństwa, doświadczą bardzo bolesnych skutków". W opinii IDC, obecnie ochrona tylko programami antywirusowymi przestała już być wystarczająca do zapewnienia bezpieczeństwa firmowym sieciom komputerowym i przesyłanym przez nie danym. Ataki hakerów ...

-

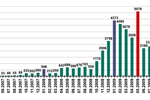

![Internet i komputery w Polsce - raport 2004 Internet i komputery w Polsce - raport 2004]()

Internet i komputery w Polsce - raport 2004

... 93% przedsiębiorstw z dostępem do Internetu, z tego 100% przedsiębiorstw dużych, 97% przedsiębiorstw średnich i 92% małych. Najczęściej stosowanym zabezpieczeniem była ochrona antywirusowa (71% przedsiębiorstw). Mechanizmy uwierzytelniania, takie jak kod PIN i systemy haseł używało 46% przedsiębiorstw. Kolejnym ważnym zabezpieczeniem były systemy ...

-

![Mobilny sprzedawca - tani sprzedawca [© Minerva Studio - Fotolia.com] Mobilny sprzedawca - tani sprzedawca]()

Mobilny sprzedawca - tani sprzedawca

... aplikacje "mobilnego sprzedawcy" muszą dysponować innymi, własnymi rozwiązaniami bezpiecznego przekazu informacji, formowanymi niezależnie od sposobów szyfrowania w sieciach GSM. Bezwzględnie ochrona ta musi zapewnić właściwy stopień bezpieczeństwa na całej trasie przekazu - od telefonu aż do znajdującej się na serwerze aplikacji obsługującej ...

-

![Panda GateDefender Performa 3.0 Panda GateDefender Performa 3.0]()

Panda GateDefender Performa 3.0

... użytkownicy itp.). Informacje te są udostępniane w czasie rzeczywistym w formie wykresów. Nowe urządzenie firmy Panda Security posiada pięć typów zabezpieczeń: Ochrona przed złośliwym oprogramowaniem: wykrywa i blokuje złośliwe kody pochodzącego z Internetu. Pliki zawierające nieznane lub niewykrywalne złośliwe oprogramowanie mogą być przechowywane ...

-

![Rady pracowników: zmiany w przepisach [© Syda Productions - Fotolia.com] Rady pracowników: zmiany w przepisach]()

Rady pracowników: zmiany w przepisach

... 5 ustawy o informowaniu pracowników i przeprowadzaniu z nimi konsultacji za sprzeczny z ustawą zasadniczą. Nie dopatrzył się żadnego konstytucyjnego dobra, którego ochrona uzasadniałaby odbieranie pracownikom niezrzeszonym w związkach zawodowych ich przedstawicielskiego prawa do bycia informowanymi o sprawach zakładu. Odebranie go stanowi ewidentne ...

-

![Komunikator ICQ a ataki internetowe Komunikator ICQ a ataki internetowe]()

Komunikator ICQ a ataki internetowe

... ?" lub "jak się nazywa nasza planeta?" Jeżeli użytkownik odpowie "6" lub "Ziemia" i wyśle wiadomość, będzie mógł wysyłać ci dalsze wiadomości. Taka ochrona jest stosunkowo skuteczna w blokowaniu szeregu różnych botów, które wysyłają spam, mimo że niektóre z tych botów mogą być wystarczająco inteligentne, aby ...

-

![Życie w sieci: co robią internauci? [© Scanrail - Fotolia.com] Życie w sieci: co robią internauci?]()

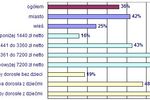

Życie w sieci: co robią internauci?

... ponad połowa (Stany Zjednoczone – 38%, Wielka Brytania – 35%, Australia – 36%, Niemcy – 35%, Francja – 46%, Brazylia – 55%, Chiny – 51%, Japonia – 37%). Ochrona Chociaż rodzice wiedzą o zagrożeniach pochodzących z sieci dla swoich pociech, większość nie docenia powszechności tych zagrożeń, a jeszcze mniej z nich podejmuje faktyczne ...

-

![Tymczasowe aresztowanie pracownika - jakie skutki? [© fotogestoeber - Fotolia.com] Tymczasowe aresztowanie pracownika - jakie skutki?]()

Tymczasowe aresztowanie pracownika - jakie skutki?

... potwierdzone prawomocnym wyrokiem sądu. Ponadto, jeżeli rozwiązanie tym trybie dotyczyłoby np. kobiety w ciąży bądź też innej osoby, której przysługuje specjalna ochrona przed rozwiązaniem stosunku pracy, pracodawca musi nie tylko zasięgnąć opinii związków zawodowych w tej sprawie, ale również uzyskać ich zgodę. Ponowne ...

-

![Walka z wypaleniem zawodowym - fakty i mity Walka z wypaleniem zawodowym - fakty i mity]()

Walka z wypaleniem zawodowym - fakty i mity

... , ankiety oraz przeprowadzane w naturalnych warunkach obserwacje zachowania osób pracujących w szerokim zakresie różnych zawodów „ukierunkowanych na ludzi” takich jak ochrona zdrowia, służby socjalne (opieka społeczna), zdrowie psychiczne, wymiar sprawiedliwości i edukacja. W definicji wypalenia zostało podkreślone, że chodzi o określony sposób ...

-

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

... do tego, że program, który jest uruchomiony na jego komputerze jest profesjonalny, jest fachowe słownictwo ("oprogramowanie antywirusowe", "skanowanie plików i rejestru", "ochrona w czasie rzeczywistym"). Nie bez znaczenia są zwroty używane w wyskakujących komunikatach, takich jak: „Ten komputer jest atakowany przez wirusa internetowego. To ...

-

![Zakaz konkurencji: odszkodowanie a koszty firmy [© anna - Fotolia.com] Zakaz konkurencji: odszkodowanie a koszty firmy]()

Zakaz konkurencji: odszkodowanie a koszty firmy

... go za koszt. Może on bowiem służyć także zachowaniu albo zabezpieczeniu źródła przychodów. Obecnie bardzo ważną rolę w działalności firm odgrywa ochrona jej wewnętrznych informacji (np. strategia rozwoju, proces technologiczny, wypracowane metody działania itp.). Ich wypływ na zewnątrz może przyczynić się nie ...

-

![Pamięć USB Kingston DataTraveler 200 Pamięć USB Kingston DataTraveler 200]()

Pamięć USB Kingston DataTraveler 200

... : od 0 st. C do 60 st. C Temperatura przechowywania: od -20 st. C do 85 st. C Plug and Play, USB 2.0 5-letnia gwarancja producenta Ochrona danych: Oprogramowanie Password Traveler (tylko dla MS Windows) Wsparcie technologii Windows ReadyBoost dla MS Windows Vista

-

![Fundusz socjalny: czasami trzeba przedłożyć PIT [© fotogestoeber - Fotolia.com] Fundusz socjalny: czasami trzeba przedłożyć PIT]()

Fundusz socjalny: czasami trzeba przedłożyć PIT

... ten porusza kwestię dokumentacji, którą należy przedłożyć pracodawcy. Jeżeli tak, szef niezaprzeczalnie ma prawo domagać się wglądu w deklarację podatkową. PIT a ochrona danych W omawianym kontekście warto również zwrócić uwagę, że żądanie przedłożenia przez pracownika PIT w celu potwierdzenia jego uprawnień do świadczeń z funduszu ...

-

![Złożenie wniosku urlopowego a wypowiedzenie umowy [© fotogestoeber - Fotolia.com] Złożenie wniosku urlopowego a wypowiedzenie umowy]()

Złożenie wniosku urlopowego a wypowiedzenie umowy

... nieokreślony? Pracownik jest zatrudniony od 13 marca 2008 r. Pracownik objęty jest ochroną przed wypowiedzeniem umowy o pracę tylko w czasie korzystania z urlopu. Ochrona trwa od pierwszego do ostatniego dnia urlopu. Oznacza to, że w tym okresie pracodawca nie może wręczyć pracownikowi oświadczenia o rozwiązaniu umowy ...

-

![Lokata bankowa czy fundusz? Lokata bankowa czy fundusz?]()

Lokata bankowa czy fundusz?

... – przynajmniej pod względem potencjalnych zysków – są alternatywą dla lokat bankowych. To znaczy, że ich zadaniem jest nie tyle zarabianie, co ochrona wartości naszych oszczędności przed zgubnym wpływem jaki wywiera na nie inflacja. Tak przynajmniej starają się pozycjonować je towarzystwa funduszy inwestycyjnych ...

-

![Wynagrodzenia inżynierów VIII 2009 Wynagrodzenia inżynierów VIII 2009]()

Wynagrodzenia inżynierów VIII 2009

... , urządzenia, narzędzia (średnia: 4 482 zł, wzrost: +0,4%), motoryzacja (średnia: 4 722 zł, spadek: -0,5%), nieruchomości, development (średnia: 9 868 zł, wzrost: 0,4%), ochrona środowiska (średnia: 3 661 zł, spadek: 0,5%), odzieżowa, włókiennicza (średnia: 4 377 zł, spadek: -0,1%), służba zdrowia (średnia: 5 711 zł, b.z.), spożywcza (średnia ...

-

![Tajemnica przedsiębiorstwa: dyskrecja bez rekompensaty [© fotogestoeber - Fotolia.com] Tajemnica przedsiębiorstwa: dyskrecja bez rekompensaty]()

Tajemnica przedsiębiorstwa: dyskrecja bez rekompensaty

... wiadomości publicznej: informacje techniczne, informacje w zakresie technologii, informacje organizacyjne przedsiębiorstwa lub inne informacje posiadające wartość gospodarczą. Szczególna ochrona należy się zatem nieujawnionym publicznie danym dotyczącym m.in. wielkości produkcji i sprzedaży, procesów technologicznych stosowanych w zakładzie pracy ...

-

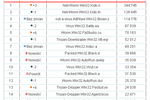

![Kaspersky Lab: szkodliwe programy X 2009 Kaspersky Lab: szkodliwe programy X 2009]()

Kaspersky Lab: szkodliwe programy X 2009

... stronach internetowych oraz szkodliwe oprogramowanie pobrane z tych stron na maszyny ofiar. Drugie zestawienie Top 20 zawiera dane wygenerowane przez komponent Ochrona WWW i odzwierciedla krajobraz zagrożeń online. Ranking ten zawiera szkodliwe programy wykryte na stronach internetowych oraz szkodliwe oprogramowanie pobrane na maszyny ...

-

![Pakiet telekomunikacyjny UE przyjęty [© pizuttipics - Fotolia.com] Pakiet telekomunikacyjny UE przyjęty]()

Pakiet telekomunikacyjny UE przyjęty

... będzie mógł przekroczyć 24 miesięcy, przy czym konsument będzie miał prawo do zawarcia umowy trwającej nie dłużej niż 12 miesięcy. 3. Ochrona konsumenta przed naruszeniem ochrony danych osobowych oraz spamem – chodzi o dane zwłaszcza dotyczące połączeń telefonicznych oraz połączeń internetowych konsumenta, dostępne dostawcy ...

-

![Kaspersky Lab: szkodliwe programy XI 2009 Kaspersky Lab: szkodliwe programy XI 2009]()

Kaspersky Lab: szkodliwe programy XI 2009

... .cbrt pojawiła się nowa wersja tego szkodnika - Magania.ckqi. Szkodliwe programy w Internecie Drugie zestawienie Top20 przedstawia dane wygenerowane przez moduł ochrona WWW, odzwierciedlające krajobraz zagrożeń online. Zestawienie to zawiera szkodliwe programy wykryte na stronach internetowych oraz pobrane na maszyny ze stron ...

-

![Naruszenie dóbr osobistych pracownika- zadośćuczynienie [© fotogestoeber - Fotolia.com] Naruszenie dóbr osobistych pracownika- zadośćuczynienie]()

Naruszenie dóbr osobistych pracownika- zadośćuczynienie

... pracownika wynika z postanowień art. 11 K.p. Katalog prawnie chronionych dóbr osobistych zawiera się natomiast w art. 23 K.c. W myśl tego przepisu, ochrona przysługuje w szczególności zdrowiu i wolności pracownika oraz jego: cześci, swobodzie sumienia, nazwisku lub pseudonimowi, wizerunkowi, tajemnicy korespondencji, nietykalności mieszkania ...

-

![Rozwiązanie umowy o pracę możliwe w okresie ochronnym? [© fotogestoeber - Fotolia.com] Rozwiązanie umowy o pracę możliwe w okresie ochronnym?]()

Rozwiązanie umowy o pracę możliwe w okresie ochronnym?

... za bezprawne i przywrócenia do pracy. W okresie, w którym zapadła decyzja o rozwiązaniu z nim umowy o pracę, pobierał bowiem nienależny mu zasiłek, w efekcie czego ochrona przed rozwiązaniem stosunku pracy uległa wyłączeniu.

-

![Kaspersky Lab: szkodliwe programy I 2010 Kaspersky Lab: szkodliwe programy I 2010]()

Kaspersky Lab: szkodliwe programy I 2010

... Worm.Win32.AutoIt.tc - stworzone przy pomocy języka skryptowego. Szkodliwe programy w Internecie Drugie zestawienie Top20 przedstawia dane wygenerowane przez moduł ochrona WWW, odzwierciedlające krajobraz zagrożeń online. Zestawienie to zawiera szkodliwe programy wykryte na stronach internetowych oraz pobrane na maszyny ze stron ...

-

![Zabezpieczenia IT w firmie priorytetem [© Scanrail - Fotolia.com] Zabezpieczenia IT w firmie priorytetem]()

Zabezpieczenia IT w firmie priorytetem

... liczbą pracowników, a z drugiej — nowymi inicjatywami informatycznymi, które stwarzają dodatkowe trudności związane z zabezpieczeniami i zapewnieniem zgodności z regulacjami prawnymi. „Ochrona informacji jest dzisiaj większym wyzwaniem niż kiedykolwiek” — powiedział Francis deSouza, wiceprezes firmy Symantec ds. zabezpieczeń dla przedsiębiorstw ...

-

![Kaspersky Lab: szkodliwe programy II 2010 Kaspersky Lab: szkodliwe programy II 2010]()

Kaspersky Lab: szkodliwe programy II 2010

... jest to prawda czy nie - każdy musi zdecydować indywidualnie. Szkodliwe programy w Internecie Drugie zestawienie Top20 przedstawia dane wygenerowane przez moduł ochrona WWW, odzwierciedlające krajobraz zagrożeń online. Zestawienie to zawiera szkodliwe programy wykryte na stronach internetowych oraz pobrane na maszyny ze stron ...

-

![Niskie kwalifikacje pracowników do zmiany Niskie kwalifikacje pracowników do zmiany]()

Niskie kwalifikacje pracowników do zmiany

... usługowa oraz handel hurtowy i detaliczny. Najmniejszą chłonnością kadr o niskim poziomie formalnej edukacji odznaczają się: pośrednictwo finansowe, edukacja, administracja publiczna, ochrona zdrowia i obsługa nieruchomości (14%-36%). Czy awans jest możliwy? Przeprowadzone badania pokazały, że w okresie ostatnich 12 miesięcy zaledwie 3% badanych ...

-

![Umowa o pracę: niedozwolone klauzule [© fotogestoeber - Fotolia.com] Umowa o pracę: niedozwolone klauzule]()

Umowa o pracę: niedozwolone klauzule

... z przepisów. Dlatego też zapis dotyczący kary jest nieważny, a zamiast niego stosuje się odpowiednie regulacje prawa pracy. (Nie)trwałość stosunku pracy Ochrona trwałości stosunku pracy jest dla pracownika kwestią niezwykle istotną. Wszelkie zapisy umów, które ją poszerzają, należy zatem uznać za ukłon ...

-

![Portale społecznościowe: zagrożenia Portale społecznościowe: zagrożenia]()

Portale społecznościowe: zagrożenia

... aplikacje mogą niemal całkowicie zintegrować się z zaufaną stroną serwisu pod względem wyglądu i funkcjonalności. Często zdarza się, że w takich przypadkach nawet ochrona antywirusowa nie pomoże, ponieważ niezależna aplikacja uruchamia się z serwera portalu społecznościowego.

-

![Trojan ZeuS wciąż groźny Trojan ZeuS wciąż groźny]()

Trojan ZeuS wciąż groźny

... ważnej funkcji. Po tym, jak trojan rozpocznie swoje szkodliwe działanie w systemie, będzie rezydował tam w nieskończoność, chyba że zostanie zainstalowana ochrona antywirusowa. Jego funkcje mogą obejmować nawet "szpiegowanie" aktywności użytkownika, oprogramowania uruchomionego przez użytkownika oraz wprowadzanych lub otrzymywanych przez niego ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jak blokowanie reklam wpływa na komunikację marketingową? [© Gerd Altmann z Pixabay] Jak blokowanie reklam wpływa na komunikację marketingową?](https://s3.egospodarka.pl/grafika2/blokowanie-reklam/Jak-blokowanie-reklam-wplywa-na-komunikacje-marketingowa-258725-150x100crop.jpg)

![ESG, czyli zarządzanie firmą w oparciu o zrównoważony rozwój [© Freepik] ESG, czyli zarządzanie firmą w oparciu o zrównoważony rozwój](https://s3.egospodarka.pl/grafika2/ESG/ESG-czyli-zarzadzanie-firma-w-oparciu-o-zrownowazony-rozwoj-261521-150x100crop.jpg)

![Kradzież danych osobowych: pomysły hakerów się nie kończą [© weerapat1003 - Fotolia.com] Kradzież danych osobowych: pomysły hakerów się nie kończą](https://s3.egospodarka.pl/grafika2/wyludzenie-danych-osobowych/Kradziez-danych-osobowych-pomysly-hakerow-sie-nie-koncza-263965-150x100crop.jpg)

![Komornicy 2.0 szperają w mediach społecznościowych dłużników [© djedzura - Fotolia.com] Komornicy 2.0 szperają w mediach społecznościowych dłużników](https://s3.egospodarka.pl/grafika2/komornik/Komornicy-2-0-szperaja-w-mediach-spolecznosciowych-dluznikow-264043-150x100crop.jpg)

![IT według małych i średnich [© Scanrail - Fotolia.com] IT według małych i średnich](https://s3.egospodarka.pl/grafika/badania-msp/IT-wedlug-malych-i-srednich-apURW9.jpg)

![Drukarki górą nad hakerami [© Scanrail - Fotolia.com] Drukarki górą nad hakerami](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Drukarki-gora-nad-hakerami-apURW9.jpg)

![Mobilny sprzedawca - tani sprzedawca [© Minerva Studio - Fotolia.com] Mobilny sprzedawca - tani sprzedawca](https://s3.egospodarka.pl/grafika/rozwiazania-mobilne/Mobilny-sprzedawca-tani-sprzedawca-iG7AEZ.jpg)

![Rady pracowników: zmiany w przepisach [© Syda Productions - Fotolia.com] Rady pracowników: zmiany w przepisach](https://s3.egospodarka.pl/grafika/zwiazki-zawodowe/Rady-pracownikow-zmiany-w-przepisach-d8i3B3.jpg)

![Życie w sieci: co robią internauci? [© Scanrail - Fotolia.com] Życie w sieci: co robią internauci?](https://s3.egospodarka.pl/grafika/badania-internautow/Zycie-w-sieci-co-robia-internauci-apURW9.jpg)

![Tymczasowe aresztowanie pracownika - jakie skutki? [© fotogestoeber - Fotolia.com] Tymczasowe aresztowanie pracownika - jakie skutki?](https://s3.egospodarka.pl/grafika/wygasniecie-umowy-o-prace/Tymczasowe-aresztowanie-pracownika-jakie-skutki-5tvaz6.jpg)

![Zakaz konkurencji: odszkodowanie a koszty firmy [© anna - Fotolia.com] Zakaz konkurencji: odszkodowanie a koszty firmy](https://s3.egospodarka.pl/grafika/koszty-podatkowe/Zakaz-konkurencji-odszkodowanie-a-koszty-firmy-skVsXY.jpg)

![Fundusz socjalny: czasami trzeba przedłożyć PIT [© fotogestoeber - Fotolia.com] Fundusz socjalny: czasami trzeba przedłożyć PIT](https://s3.egospodarka.pl/grafika/ZFSS/Fundusz-socjalny-czasami-trzeba-przedlozyc-PIT-5tvaz6.jpg)

![Złożenie wniosku urlopowego a wypowiedzenie umowy [© fotogestoeber - Fotolia.com] Złożenie wniosku urlopowego a wypowiedzenie umowy](https://s3.egospodarka.pl/grafika/wniosek-o-udzielenie-urlopu/Zlozenie-wniosku-urlopowego-a-wypowiedzenie-umowy-5tvaz6.jpg)

![Tajemnica przedsiębiorstwa: dyskrecja bez rekompensaty [© fotogestoeber - Fotolia.com] Tajemnica przedsiębiorstwa: dyskrecja bez rekompensaty](https://s3.egospodarka.pl/grafika/poufne-dane/Tajemnica-przedsiebiorstwa-dyskrecja-bez-rekompensaty-5tvaz6.jpg)

![Pakiet telekomunikacyjny UE przyjęty [© pizuttipics - Fotolia.com] Pakiet telekomunikacyjny UE przyjęty](https://s3.egospodarka.pl/grafika/Pakiet-telekomunikacyjny/Pakiet-telekomunikacyjny-UE-przyjety-QhDXHQ.jpg)

![Naruszenie dóbr osobistych pracownika- zadośćuczynienie [© fotogestoeber - Fotolia.com] Naruszenie dóbr osobistych pracownika- zadośćuczynienie](https://s3.egospodarka.pl/grafika/obowiazki-pracownika/Naruszenie-dobr-osobistych-pracownika-zadoscuczynienie-5tvaz6.jpg)

![Rozwiązanie umowy o pracę możliwe w okresie ochronnym? [© fotogestoeber - Fotolia.com] Rozwiązanie umowy o pracę możliwe w okresie ochronnym?](https://s3.egospodarka.pl/grafika/rozwiazanie-umowy-o-prace/Rozwiazanie-umowy-o-prace-mozliwe-w-okresie-ochronnym-5tvaz6.jpg)

![Zabezpieczenia IT w firmie priorytetem [© Scanrail - Fotolia.com] Zabezpieczenia IT w firmie priorytetem](https://s3.egospodarka.pl/grafika/zabezpieczenia-IT/Zabezpieczenia-IT-w-firmie-priorytetem-apURW9.jpg)

![Umowa o pracę: niedozwolone klauzule [© fotogestoeber - Fotolia.com] Umowa o pracę: niedozwolone klauzule](https://s3.egospodarka.pl/grafika/umowa-o-prace/Umowa-o-prace-niedozwolone-klauzule-5tvaz6.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![GUS: średnia krajowa w III 2025 wyższa o 7,7% r/r [© Adam Novak z Pixabay] GUS: średnia krajowa w III 2025 wyższa o 7,7% r/r](https://s3.egospodarka.pl/grafika2/przecietne-miesieczne-wynagrodzenie/GUS-srednia-krajowa-w-III-2025-wyzsza-o-7-7-r-r-266189-150x100crop.jpg)

![Budownictwo mieszkaniowe I-III 2025: o 11,6% mniej pozwoleń [© Freepik] Budownictwo mieszkaniowe I-III 2025: o 11,6% mniej pozwoleń](https://s3.egospodarka.pl/grafika2/budownictwo/Budownictwo-mieszkaniowe-I-III-2025-o-11-6-mniej-pozwolen-266188-150x100crop.jpg)

![Jakie zarobki w marketingu i sprzedaży? Kwoty nawet pięciocyfrowe [© piviso z Pixabay] Jakie zarobki w marketingu i sprzedaży? Kwoty nawet pięciocyfrowe](https://s3.egospodarka.pl/grafika2/marketing/Jakie-zarobki-w-marketingu-i-sprzedazy-Kwoty-nawet-pieciocyfrowe-266185-150x100crop.jpg)

![Jakie zmiany w prawie konsumenckim postuluje ECC-Net? [© Freepik] Jakie zmiany w prawie konsumenckim postuluje ECC-Net?](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/Jakie-zmiany-w-prawie-konsumenckim-postuluje-ECC-Net-266182-150x100crop.jpg)