-

![Trojan Dridex psuje bezpieczeństwo sieciowe Polski Trojan Dridex psuje bezpieczeństwo sieciowe Polski]()

Trojan Dridex psuje bezpieczeństwo sieciowe Polski

... i badań w Check Point. - Chociaż spadły ataki związane z tematyką COVID-19, w maju odnotowaliśmy 16% wzrost ogólnej liczby cyberataków w porównaniu z marcem i kwietniem. Organizacje muszą więc zachować czujność, stosując określone narzędzia i techniki, zwłaszcza przy masowej pracy zdalnej, co starają się wykorzystywać cyberprzestępcy. – dodaje ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... w przeglądarce Internet Explorer, jednak oznaczałoby to, że wszystkie poszkodowane organizacje odwiedziły tę samą zainfekowaną stronę; do tej pory przypuszczenia te ... - w tym przypadku aplikacja księgowa lub finansowa - osiąga wyznaczony stan. Wszystkie zainfekowane organizacje musiałyby wykorzystywać to samo oprogramowanie, aby hipoteza ta mogła być ...

-

![Większość ruchu w sieci już zaszyfrowana Większość ruchu w sieci już zaszyfrowana]()

Większość ruchu w sieci już zaszyfrowana

... w przyszłości miało się to zmienić. Oto kilka sugestii od ekspertów Fortinet, jak organizacje mogą przygotować się na związane z tym zjawiskiem zagrożenia: Higiena bezpieczeństwa. Większość problemów sieciowych, z którymi zmagają się organizacje, jest wynikiem korzystania ze starych lub niezaktualizowanych urządzeń podatnych na ataki. Testowanie ...

-

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013]()

KasperskyLab: ataki hakerskie na firmy 2013

... w jednym z najpoważniejszych ataków DDoS tego roku – ataku na stronę Spamhaus. Atakowane organizacje Jeżeli chodzi o masową dystrybucję szkodliwych programów, jej celem może stać się ... następnie kradzieży danych, cyberprzestępcy mogą badać infrastrukturę sieciową firmy, zasoby sieciowe oraz centra komunikacji. Planując atak, cyberprzestępcy mogą ...

-

![Trojan ZeuS wciąż groźny Trojan ZeuS wciąż groźny]()

Trojan ZeuS wciąż groźny

... oznacza to jednak, że w Hiszpanii i Wielkiej Brytanii znajduje się najwięcej cyberprzestępców. Powszechnie wiadomo, że oszuści internetowi wolą okradać obywateli i organizacje z innych krajów, ponieważ organy ścigania państwa, w którym miała miejsce kradzież, napotkają problemy prawne, gdy będą próbowały pociągnąć do odpowiedzialności szkodliwego ...

-

![Cyberprzestępczość coraz groźniejsza [© Amir Kaljikovic - Fotolia.com] Cyberprzestępczość coraz groźniejsza]()

Cyberprzestępczość coraz groźniejsza

... na samotną walkę z silnym przeciwnikiem, który cały czas dostosowuje narzędzia ataku. Wspólna odpowiedzialność oraz rozwój mechanizmów zapewnienia bezpieczeństwa będzie odróżniała organizacje, które tę walkę wygrają od tych, które będą musiały pogodzić się z utratą know-how, pieniędzy, klientów oraz reputacji” – dodaje Cezary Piekarski ...

-

![Cyberbezpieczeństwo: dwa trojany nośnikiem ataków ransomware Cyberbezpieczeństwo: dwa trojany nośnikiem ataków ransomware]()

Cyberbezpieczeństwo: dwa trojany nośnikiem ataków ransomware

... ostatnich trzech miesięcy, szczególnie w sektorze opieki zdrowotnej. Ataki są napędzane głównie przez istniejące wcześniej infekcje TrickBota i Emoteta. Zdecydowanie wzywamy organizacje opieki zdrowotnej na całym świecie do zachowania szczególnej czujności w odniesieniu do tego ryzyka oraz przeskanowania urządzeń w poszukiwaniu tych infekcji, zanim ...

-

![Cyberbezpieczeństwo: ransomware uderza w polski sektor edukacji i badań [© tonsnoei - Fotolia.com] Cyberbezpieczeństwo: ransomware uderza w polski sektor edukacji i badań]()

Cyberbezpieczeństwo: ransomware uderza w polski sektor edukacji i badań

... w łańcuchy dostaw organizacji czy połączenia sieciowe z partnerami, aby osiągnąć maksymalne zakłócenia. W tym roku cyberataki nadal biją rekordy. Zaobserwowaliśmy potężny wzrost liczby ataków ransomware, z głośnymi incydentami, takimi jak Solarwinds, Colonial Pipeline, JBS czy Kayesa. Patrząc w przyszłość, organizacje powinny być świadome zagrożeń ...

-

![Lista najgroźniejszych luk po polsku [© Nmedia - Fotolia.com] Lista najgroźniejszych luk po polsku]()

Lista najgroźniejszych luk po polsku

... specjaliści z federalnych agencji Stanów Zjednoczonych, Anglii i Singapuru, a także eksperci reprezentujący wiodących producentów systemów bezpieczeństwa, firmy konsultingowe i organizacje użytkowników. Dokument jest na bieżąco aktualizowany i poprawiany. Ogromną rolę w jego powstawaniu odgrywają programy bezpieczeństwa czołowych uczelni na świecie ...

-

![Rośnie przestępczość internetowa w Polsce Rośnie przestępczość internetowa w Polsce]()

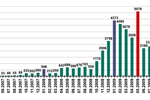

Rośnie przestępczość internetowa w Polsce

... tworzenie, rozpowszechnianie i używanie destrukcyjnego kodu oraz usług. Obecnie ataki sieciowe podejmowane są w celu osiągnięcia korzyści materialnych, a ich sprawcy wykorzystują ... serwerach Czarnorynkowe serwery są wykorzystywane przez cyberprzestępców i organizacje przestępcze do sprzedawania skradzionych wrażliwych danych, takich jak ...

-

![Jaki będzie Internet w 2025 roku? [© Scanrail - Fotolia.com] Jaki będzie Internet w 2025 roku?]()

Jaki będzie Internet w 2025 roku?

... indywidualnych, jak i biznesowych. Bezlitosne ataki hakerów kierujących się różnymi motywami są w stanie przełamać środki ochrony stosowane przez władze i organizacje międzynarodowe. Powstają bezpieczne rozwiązania alternatywne, ale są one bardzo kosztowne. NIESPEŁNIONE OBIETNICE: Skromny rozwój Internetu spowodowany przedłużającą się stagnacją ...

-

![Strategią DLP w cyberprzestępcę Strategią DLP w cyberprzestępcę]()

Strategią DLP w cyberprzestępcę

... procesem, ponieważ ich przepływ odbywa się poza żelaznymi drzwiami centrum danych. Do tej złożoności należy dodać wzrost wymogów regulacyjnych. Rządy, organizacje branżowe czy też same przedsiębiorstwa narzucają coraz większą liczbę standardów lub prawnych zabezpieczeń związanych z ochroną danych. Oznacza to wymóg ciągłej ...

-

![Sieci korporacyjne coraz młodsze. Przestarzały sprzęt znika z firm [© alotofpeople - Fotolia] Sieci korporacyjne coraz młodsze. Przestarzały sprzęt znika z firm]()

Sieci korporacyjne coraz młodsze. Przestarzały sprzęt znika z firm

... jego konsekwencje. Wymagają one innego poziomu wsparcia, ze stopniowo rosnącymi nakładami na to wsparcie. Z drugiej strony może to oznaczać, iż organizacje będą odsuwać w czasie koszty odświeżania sieci.” Z treści raportu wynika, że w Europie, Azji Pacyficznej i Australii wiek sieci przedsiębiorstw obniżył się zgodnie ...

-

![Bezpieczeństwo w sieci. Polska w ogonie Europy? [© anurak - Fotolia.com] Bezpieczeństwo w sieci. Polska w ogonie Europy?]()

Bezpieczeństwo w sieci. Polska w ogonie Europy?

... Cyberkryminaliści, o ile to możliwe, wybierają adaptację dostępnych narzędzi, a niżeli tworzenie nowych, z powodu natychmiastowej gotowości do działania oraz większej opłacalności. Organizacje w wielu sektorach muszą zachować szczególną czujność oraz wdrażać zaawansowane systemy zabezpieczeń, które chronią przed różnego rodzaju atakami. Check Point ...

-

![Spam atakuje. W rankingu bezpieczeństwa Polska spada na 27. miejsce [© psdesign1 - Fotolia.com] Spam atakuje. W rankingu bezpieczeństwa Polska spada na 27. miejsce]()

Spam atakuje. W rankingu bezpieczeństwa Polska spada na 27. miejsce

... , przestępcy koncentrują się na kradzieży danych osobowych i biznesowych użytkowników, by móc wykorzystać je w celach zarobkowych. Stąd ważne jest, aby organizacje przyjęły proaktywne i dynamiczne podejście do edukacji użytkowników, informując swoich pracowników o najnowszych narzędziach i technikach, zwłaszcza że większość pracowników pracuje ...

-

![T-Mobile wprowadza Cyber Guard® Lite [© Freepik] T-Mobile wprowadza Cyber Guard® Lite]()

T-Mobile wprowadza Cyber Guard® Lite

... istniejącymi wersjami autorskiego rozwiązania Cyber Guard® Bronze i Silver. Skierowana jest do przedsiębiorstw każdej wielkości, od małych i średnich firm po duże organizacje, które chcą chronić swoje urządzenia mobilne. Usługa zapewnia ochronę wszystkich urządzeń wyposażonych w karty SIM. Zgodność z NIS2 – bezpieczeństwo na pierwszym miejscu ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

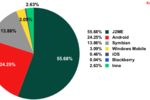

... coś innego niż chciwość. Ataki były formą protestu przeciwko konkretnym decyzjom podjętym przez organizacje i organy rządowe. Trzeba pamiętać, że Internet stał się istotną częścią ... lub nośników wymiennych, a nie przez Internet, pocztę elektroniczną czy porty sieciowe. Pierwsze miejsce w rankingu zajmują różne szkodliwe programy wykryte przy pomocy ...

-

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?]()

Bankowość internetowa może być bezpieczna?

... użytkownika, aby wprowadził poufne informacje. Na przykład, trojan Carberp wykorzystuje wstrzykiwanie sieciowe w celu zamieszczenia dodatkowych pól na stronie serwisu bankowości online, na ... testowe. Podsumowanie Banki, systemy płatności oraz inne organizacje finansowe dokładają wiele starań, aby zabezpieczyć swoje infrastruktury i klientów ...

-

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015]()

Ewolucja złośliwego oprogramowania I kw. 2015

... wykorzystane w Stuxnecie), szkodliwe instalatory na płytach CD-ROM oraz exploity sieciowe. Carbanak – najbardziej udana cyberkampania Wiosną 2014 r. Kaspersky Lab uczestniczył w ... się wśród nich aktywiści i przywódcy polityczni, organizacje wojskowe i rządowe, media, instytucje finansowe oraz inne organizacje. Ich liczba wynosi obecnie ponad 3 ...

-

![Ewolucja złośliwego oprogramowania 2009 Ewolucja złośliwego oprogramowania 2009]()

Ewolucja złośliwego oprogramowania 2009

... . Szkodnik ten przenikał maszyny swoich ofiar na kilka sposobów: łamiąc hasła sieciowe za pomocą ataku brute-force, za pośrednictwem USB oraz wykorzystując lukę w zabezpieczeniach ... Working Group. Grupa ta skupiała firmy antywirusowe, dostawców Internetu, niezależne organizacje badawcze, instytucje edukacyjne oraz regulacyjne. Grupa ta była pierwszym ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

... kont – każdego miesiąca tego kwartału odnotowywaliśmy incydenty, których celem były znane organizacje lub osoby. Poniżej kilka przykładów: Pod koniec maja Drupal ... monitorowania botnetu i zidentyfikowali około 900 prób połączeń przez zainfekowane serwery sieciowe. Stworzono narzędzie do leczenia serwerów zombie i zdemontowania nowego botnetu. Nadal ...

-

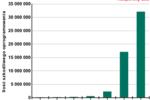

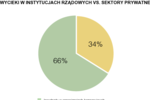

![Wycieki danych w firmach w 2006r. Wycieki danych w firmach w 2006r.]()

Wycieki danych w firmach w 2006r.

... nie można szybko przesłać ogromnych ilości informacji. Ponadto, filtrowanie sieciowe ułatwia zidentyfikowanie sprawcy i udowodnienie, że miała miejsce kradzież danych. ... to przerażające wyniki. Przykłady lekkomyślnych działań niektórych organizacji mobilizują inne organizacje do działania. Jednak mimo tych wszystkich złych wiadomości, nastąpiło ...

-

![5 największych cyberzagrożeń na najbliższe miesiące [© Andrey Popov - Fotolia.com] 5 największych cyberzagrożeń na najbliższe miesiące]()

5 największych cyberzagrożeń na najbliższe miesiące

... dane, dopuszczać się oszustw biznesowych itp. W miarę jak organizacje stają się coraz bardziej zdecentralizowane i szerzej wykorzystują w swojej działalności platformy w chmurze, stają się także coraz bardziej podatne na ataki wielowektorowe ze strony cyberprzestępców. Aplikacje sieciowe coraz częściej będą padać łupem hakerów starających się ...

-

![WannaCry początkiem nowej generacji ataków [© Canadadude3d - Fotolia.com] WannaCry początkiem nowej generacji ataków]()

WannaCry początkiem nowej generacji ataków

... ataków tzw. generacji V będzie coraz więcej. Najwyższa zatem pora, aby organizacje podjęły kroki, które pozwolą im się dostosować do nowych realiów cyberataków, ... osobisty. Rozprzestrzeniając się przez sieci chmur obliczeniowych, zdalne serwery biurowe i sieciowe punkty końcowe, WannaCry była w stanie "dzielić i podbijać", ponieważ do zainfekowania ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]()

Kaspersky Lab: szkodliwe programy III kw. 2013

... APT zastosowały technikę ataków znaną jako “watering hole” (przekierowania sieciowe i ataki drive-by download na spreparowane domeny) w celu infekowania użytkowników ... do serwerów sieciowych osoby atakujące, grupa o nazwie KDMS, wolała porwać organizacje zarządzające przydzielaniem nazw domen internetowych (DNS). Wszystkie zhakowane domeny korzystały ...

-

![Szkodliwe oprogramowanie kradnie własność intelektualną firm [© weerapat1003 - Fotolia.com] Szkodliwe oprogramowanie kradnie własność intelektualną firm]()

Szkodliwe oprogramowanie kradnie własność intelektualną firm

... prowadzących do utraty danych, w tym luki w zabezpieczeniu oprogramowania (8%), włamania sieciowe (8%), wyciek informacji z urządzeń mobilnych (5%) oraz ataki ukierunkowane (3%). Środki bezpieczeństwa Podczas wyboru rozwiązania bezpieczeństwa organizacje przemysłowe powinny skupić się na produktach oferujących następujące technologie ochrony ...

-

![Nowe technologie: 6 najważniejszych trendów 2017 [© Marek - Fotolia.com] Nowe technologie: 6 najważniejszych trendów 2017]()

Nowe technologie: 6 najważniejszych trendów 2017

... je wykorzystujących to podstawowe warunki osiągnięcia sukcesu przez firmy lub organizacje rządowe. Ale ważnym, wstępnym warunkiem dla efektywnej cyfryzacji jest dostępność sieci ... zagrożeniami. W dobie cyfryzacji, dobrymi przykładami mogą tu być urządzenia sieciowe, które są w stanie automatycznie wykrywać i blokować podejrzane zdarzenia zachodzące w ...

-

![Cyberbezpieczeństwo 2019. Są prognozy Fortinet [© Patryssia - Fotolia.com] Cyberbezpieczeństwo 2019. Są prognozy Fortinet]()

Cyberbezpieczeństwo 2019. Są prognozy Fortinet

... manipulacji, przesyłając do sieci fałszywe informacje. Zmusi to hakerów do ciągłej weryfikacji, czy obserwowane przez nich zasoby sieciowe są prawdziwe. Każdy atak na fałszywe zasoby sieciowe może zostać natychmiast wykryty przez organizację i zablokowany poprzez automatyczne uruchomienie odpowiednich narzędzi. Cyberprzestępcy będą więc musieli ...

-

![Typ i struktura organizacji a potencjał spółki [© Minerva Studio - Fotolia.com] Typ i struktura organizacji a potencjał spółki]()

Typ i struktura organizacji a potencjał spółki

... tu często oprócz bardziej tradycyjnych struktur także struktury projektowe czy sieciowe. Powyższe typy organizacji mimo swojej różnorodności i braku uniwersalności posiadają ... w przypadku organizacji szczupłych czy być otwartym na innowacje i różnorodność jak organizacje kwantowe. Obecnie też spółki muszą budować nie tylko kapitał finansowy ale także ...

-

![Darowizna żywności bez VAT dla producentów [© whitelook - Fotolia.com] Darowizna żywności bez VAT dla producentów]()

Darowizna żywności bez VAT dla producentów

... publicznego i o wolontariacie, z przeznaczeniem na cele działalności charytatywnej prowadzonej przez te organizacje. Zwolnienie to może jednak mieć zastosowanie jedynie ... wskazanego zwolnienia nie mogą skorzystać dystrybutorzy żywności (sklepy, czy sieciowe markety) – ci muszą takie nieodpłatne przekazania opodatkować. Poseł Elżbieta Rafalska ...

-

![Kaspersky Lab: szkodliwe programy VIII 2011 Kaspersky Lab: szkodliwe programy VIII 2011]()

Kaspersky Lab: szkodliwe programy VIII 2011

... ). Zważywszy, że większość komputerów jest obecnie chronionych przez zapory sieciowe lub bramy internetowe, rzeczywista liczba zainfekowanych maszyn może być kilkakrotnie ... w historii, który trwał przez ponad pięć lat, a jego ofiarą padły liczne organizacje na całym świecie, od Amerykańskiego departamentu obrony po Wietnamski komitet sportowy ...

-

![Spam w X 2011 r. Spam w X 2011 r.]()

Spam w X 2011 r.

... . Ponadto, szkodnik kopiuje się na lokalne dyski i dostępne foldery sieciowe znajdujące się na zainfekowanej maszynie. Liczba modyfikacji trojana Trojan. ... udział ataków na RuneScape zmniejszył się dwukrotnie (-2,3 proc). Spadek liczby ataków na niektóre organizacje z rankingu Top 10 często wynika z tego, że phisherzy bardziej koncentrują się na ...

-

![Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017? [© kaptn - Fotolia.com] Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017?]()

Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017?

... rok upłynął pod znakiem szybko rosnącego wykorzystania platform SaaS w miarę, jak organizacje i indywidualni użytkownicy przechodzili na usługi chmurowe, takie jak Office 365. Był ... w tego rodzaju infrastrukturach stają się wyspecjalizowane zabezpieczenia, takie jak zapory sieciowe i aplikacyjne. Rosnący popyt na platformy SaaS do obsługi poczty ...

-

![Co dla firm oznacza wprowadzenie GDPR? [© VRD - Fotolia] Co dla firm oznacza wprowadzenie GDPR?]()

Co dla firm oznacza wprowadzenie GDPR?

... roli DPO przynajmniej jednemu pracownikowi. Oznacza to jednak, że niektóre małe organizacje będą podlegały prawnemu obowiązkowi posiadania DPO w swojej strukturze – będzie to konieczne ... zatrzymać atak na wszystkich poziomach sieci. Najnowszej generacji urządzenia sieciowe, zatrzymują ataki na styku z internetem, zanim trafią do urządzeń pracowników ...

-

![Fortinet: najbardziej dotkliwe cyberataki III kw. 2018 r. [© Andrey Popov - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki III kw. 2018 r.]()

Fortinet: najbardziej dotkliwe cyberataki III kw. 2018 r.

... wykrywania ataków w sieci powinna być wykorzystywana i traktowana jako przewaga w walce z cyberprzestępcami. Podsumowanie – Organizacje potrzebują zintegrowanych rozwiązań bezpieczeństwa, które obejmują całe środowisko sieciowe. To konieczne, aby poradzić sobie z coraz bardziej zaawansowanymi współczesnymi cyberatakami – podsumowuje dyrektor ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Cyberprzestępczość coraz groźniejsza [© Amir Kaljikovic - Fotolia.com] Cyberprzestępczość coraz groźniejsza](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Cyberprzestepczosc-coraz-grozniejsza-109879-150x100crop.jpg)

![Cyberbezpieczeństwo: ransomware uderza w polski sektor edukacji i badań [© tonsnoei - Fotolia.com] Cyberbezpieczeństwo: ransomware uderza w polski sektor edukacji i badań](https://s3.egospodarka.pl/grafika2/ransomware/Cyberbezpieczenstwo-ransomware-uderza-w-polski-sektor-edukacji-i-badan-239576-150x100crop.jpg)

![Lista najgroźniejszych luk po polsku [© Nmedia - Fotolia.com] Lista najgroźniejszych luk po polsku](https://s3.egospodarka.pl/grafika/cert/Lista-najgrozniejszych-luk-po-polsku-Qq30bx.jpg)

![Jaki będzie Internet w 2025 roku? [© Scanrail - Fotolia.com] Jaki będzie Internet w 2025 roku?](https://s3.egospodarka.pl/grafika/ewolucja-Internetu/Jaki-bedzie-Internet-w-2025-roku-apURW9.jpg)

![Sieci korporacyjne coraz młodsze. Przestarzały sprzęt znika z firm [© alotofpeople - Fotolia] Sieci korporacyjne coraz młodsze. Przestarzały sprzęt znika z firm](https://s3.egospodarka.pl/grafika2/sieci-korporacyjne/Sieci-korporacyjne-coraz-mlodsze-Przestarzaly-sprzet-znika-z-firm-184625-150x100crop.jpg)

![Bezpieczeństwo w sieci. Polska w ogonie Europy? [© anurak - Fotolia.com] Bezpieczeństwo w sieci. Polska w ogonie Europy?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Bezpieczenstwo-w-sieci-Polska-w-ogonie-Europy-192838-150x100crop.jpg)

![Spam atakuje. W rankingu bezpieczeństwa Polska spada na 27. miejsce [© psdesign1 - Fotolia.com] Spam atakuje. W rankingu bezpieczeństwa Polska spada na 27. miejsce](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Spam-atakuje-W-rankingu-bezpieczenstwa-Polska-spada-na-27-miejsce-229382-150x100crop.jpg)

![T-Mobile wprowadza Cyber Guard® Lite [© Freepik] T-Mobile wprowadza Cyber Guard® Lite](https://s3.egospodarka.pl/grafika2/T-Mobile/T-Mobile-wprowadza-Cyber-Guard-R-Lite-261918-150x100crop.jpg)

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Bankowosc-internetowa-moze-byc-bezpieczna-124518-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2015-157446-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![5 największych cyberzagrożeń na najbliższe miesiące [© Andrey Popov - Fotolia.com] 5 największych cyberzagrożeń na najbliższe miesiące](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/5-najwiekszych-cyberzagrozen-na-najblizsze-miesiace-201904-150x100crop.jpg)

![WannaCry początkiem nowej generacji ataków [© Canadadude3d - Fotolia.com] WannaCry początkiem nowej generacji ataków](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/WannaCry-poczatkiem-nowej-generacji-atakow-205970-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Szkodliwe oprogramowanie kradnie własność intelektualną firm [© weerapat1003 - Fotolia.com] Szkodliwe oprogramowanie kradnie własność intelektualną firm](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-oprogramowanie-kradnie-wlasnosc-intelektualna-firm-142353-150x100crop.jpg)

![Nowe technologie: 6 najważniejszych trendów 2017 [© Marek - Fotolia.com] Nowe technologie: 6 najważniejszych trendów 2017](https://s3.egospodarka.pl/grafika2/internet/Nowe-technologie-6-najwazniejszych-trendow-2017-186280-150x100crop.jpg)

![Cyberbezpieczeństwo 2019. Są prognozy Fortinet [© Patryssia - Fotolia.com] Cyberbezpieczeństwo 2019. Są prognozy Fortinet](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberbezpieczenstwo-2019-Sa-prognozy-Fortinet-212841-150x100crop.jpg)

![Typ i struktura organizacji a potencjał spółki [© Minerva Studio - Fotolia.com] Typ i struktura organizacji a potencjał spółki](https://s3.egospodarka.pl/grafika/budowanie-przewagi-konkurencyjnej/Typ-i-struktura-organizacji-a-potencjal-spolki-iG7AEZ.jpg)

![Darowizna żywności bez VAT dla producentów [© whitelook - Fotolia.com] Darowizna żywności bez VAT dla producentów](https://s3.egospodarka.pl/grafika/darowizna/Darowizna-zywnosci-bez-VAT-dla-producentow-JbjmWj.jpg)

![Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017? [© kaptn - Fotolia.com] Ransomware, DDoS, ataki w Internet Rzeczy. Co szykuje rok 2017?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowania/Ransomware-DDoS-ataki-w-Internet-Rzeczy-Co-szykuje-rok-2017-187286-150x100crop.jpg)

![Co dla firm oznacza wprowadzenie GDPR? [© VRD - Fotolia] Co dla firm oznacza wprowadzenie GDPR?](https://s3.egospodarka.pl/grafika2/General-Data-Protection-Regulation/Co-dla-firm-oznacza-wprowadzenie-GDPR-195316-150x100crop.jpg)

![Fortinet: najbardziej dotkliwe cyberataki III kw. 2018 r. [© Andrey Popov - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki III kw. 2018 r.](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-najbardziej-dotkliwe-cyberataki-III-kw-2018-r-212521-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania [© Freepik] Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania [© Freepik]](https://s3.egospodarka.pl/grafika2/motoryzacja/Licznik-Elektromobilnosci-ponad-9-tys-ogolnodostepnych-punktow-ladowania-265556-50x33crop.jpg) Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania

Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania

![4 pułapki samodzielnej windykacji [© AdobeStock] 4 pułapki samodzielnej windykacji](https://s3.egospodarka.pl/grafika2/windykacja/4-pulapki-samodzielnej-windykacji-265503-150x100crop.jpg)

![Awaria na lotnisku Heathrow - jakie prawa pasażerów przy odwołanym locie? [© Freepik] Awaria na lotnisku Heathrow - jakie prawa pasażerów przy odwołanym locie?](https://s3.egospodarka.pl/grafika2/lotnisko-Heathrow/Awaria-na-lotnisku-Heathrow-jakie-prawa-pasazerow-przy-odwolanym-locie-265558-150x100crop.jpg)

![Branża drzewna i meblarska z problemami. Czy nowe regulacje pomogą? [© Freepik] Branża drzewna i meblarska z problemami. Czy nowe regulacje pomogą?](https://s3.egospodarka.pl/grafika2/przemysl-drzewny/Branza-drzewna-i-meblarska-z-problemami-Czy-nowe-regulacje-pomoga-265557-150x100crop.jpg)

![Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania [© Freepik] Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania](https://s3.egospodarka.pl/grafika2/motoryzacja/Licznik-Elektromobilnosci-ponad-9-tys-ogolnodostepnych-punktow-ladowania-265556-150x100crop.jpg)