-

![Wirusy i robaki VIII 2008 Wirusy i robaki VIII 2008]()

Wirusy i robaki VIII 2008

... z drugiego miejsca na ostatnie. Niespodziewany sierpniowy lider okazał się być robakiem, który po raz pierwszy został wykryty w roku 2001. Teoretycznie program ten powinien już dawno wyginąć w ruchu internetowym, jednak tak się nie stało: robak Nimda jest ciągle aktywny i obecny w tych samych ...

-

![Budowa dróg: GDDKiA zagrożeniem wg NIK [© Syda Productions - Fotolia.com] Budowa dróg: GDDKiA zagrożeniem wg NIK]()

Budowa dróg: GDDKiA zagrożeniem wg NIK

... związanych ze sprawowaniem nadzoru nad GDDKiA. Budowę nowych dróg utrudniał również brak ciągłości rządowych programów budowy autostrad. Nie funkcjonował jeden program realizowany niezależnie od wahań koniunktury politycznej. W związku z wynikami kontroli NIK wystąpił do Ministra Infrastruktury o podjęcie prac mających na celu przeanalizowanie ...

-

![Norton Internet Security 2009 [© Nmedia - Fotolia.com] Norton Internet Security 2009]()

Norton Internet Security 2009

... po poważnych infekcjach. Produkty marki Norton z serii 2009 zostały wyposażone także w tryb działania w tle (zawiesza alerty i automatycznie dokonuje aktualizacji), program planujący (obsługuje skanowanie, aktualizacje i inne zadania w tle, kiedy komputer jest w trybie bezczynności) oraz interfejs, który zawiera wskaźnik wydajności, umożliwiający ...

-

![Wirusy i robaki IX 2008 Wirusy i robaki IX 2008]()

Wirusy i robaki IX 2008

... , po drugie na razie bardzo niewiele takich programów potrafi wykrywać tego określonego szkodnika. Na drugie miejsce powrócił kolejny nietypowy szkodliwy program, Trojan-Downloader.WMA.Wimad.n. Ten multimedialny plik wykorzystuje lukę w zabezpieczeniach odtwarzacza Windows Media Player w celu pobierania różnych trojanów. Znaczna część ataków ...

-

![ESET: lista wirusów IX 2008 ESET: lista wirusów IX 2008]()

ESET: lista wirusów IX 2008

... niemal 20% wszystkich wykrytych we wrześniu przez firmę ESET infekcji. W czołówce zagrożeń ubiegłego miesiąca znalazł się również WMA/TrojanDownloader.Wimad.N - złośliwy program, który jako nośnik wykorzystuje popularne wśród użytkowników pliki w formacie mp3 rozsyłane w sieciach P2P. Uruchomienie zainfekowanego pliku powoduje otwarcie odtwarzacza ...

-

![ESET: lista wirusów X 2008 ESET: lista wirusów X 2008]()

ESET: lista wirusów X 2008

... kodeka. W rzeczywistości pobrany plik okazuje się złośliwym programem. WMA/TrojanDownloader.GetCodec.Gen, który znalazł się w czołówce zagrożeń ubiegłego miesiąca, to złośliwy program, który konwertuje wszystkie pliki audio, znalezione na komputerze swojej ofiary, do formatu WMA i modyfikuje je w taki sposób, aby próba ich ...

-

![Programy lojalnościowe w stagnacji Programy lojalnościowe w stagnacji]()

Programy lojalnościowe w stagnacji

... i dostępności - wpisały się w kalendarz konsumencki Polaków, stąd i programy lojalnościowe w nich oferowane to ponad połowa rynku tej formy promocji sprzedaży (56%). Program lojalnościowy ma opierać się na więzi emocjonalnej, nie tylko racjonalnej. Stąd wątpliwość, czy lojalność polskiego konsumenta jest „tą prawdziwą” (wypracowaną ...

-

![Uwaga na świąteczne ataki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne ataki internetowe]()

Uwaga na świąteczne ataki internetowe

... , które od lat są bardzo popularną metoda dystrybucji szkodliwego oprogramowania. Podobnie jak w przypadku wszystkich zagrożeń, należy regularnie aktualizować program antywirusowy oraz system operacyjny, przeglądarkę internetową i inne aplikacje, w celu uchronienia się przed lukami bezpieczeństwa. Zabezpieczaj komputer pakietem bezpieczeństwa ...

-

![Infekcja komputera: źródła zagrożeń 2008 Infekcja komputera: źródła zagrożeń 2008]()

Infekcja komputera: źródła zagrożeń 2008

... - tutaj, z uwagi na dużą liczbę graczy online, największy odsetek zagrożeń stanowią programy szpiegujące pochodzące z sieciowych serwisów gier. Według Trend Micro, program najczęściej infekujący komputery w Europie, Afryce i na Bliskim Wschodzie to tzw. Trojan-pobieracz (Trojan-Downloader), czyli koń trojański, który instaluje inne szkodliwe pliki ...

-

![Kontrole PIP w 2009 roku [© Syda Productions - Fotolia.com] Kontrole PIP w 2009 roku]()

Kontrole PIP w 2009 roku

... prewencyjno-edukacyjne popularyzujące wartości i postawy z kręgu kultury pracy, działalność wydawnicza, upowszechnianie wiedzy z zakresu ochrony pracy - z udziałem partnerów społecznych, placówek naukowo-badawczych, mediów. Program przewiduje również dynamizowanie współpracy międzynarodowej PIP.

-

![Wirusy i robaki I 2009 Wirusy i robaki I 2009]()

Wirusy i robaki I 2009

... P2P-Worm.Win32.Deecee.a. Szkodnik ten rozprzestrzenia się za pośrednictwem sieci peer-to-peer DC++, a jego szkodliwą funkcją jest zdolność pobierania szkodliwych plików. Program ten zakwalifikował się do drugiego rankingu, dzięki temu że podczas instalacji wielokrotnie kopiuje się – tj. swoją obecność wśród 20 najpopularniejszych ...

-

![Atak wirusów: uważaj na Sality.AO [© stoupa - Fotolia.com] Atak wirusów: uważaj na Sality.AO]()

Atak wirusów: uważaj na Sality.AO

... Panda Security, specjalizujące się w wykrywaniu i analizie złośliwego oprogramowania, odnotowało w ostatnim tygodniu wzrost liczby infekcji powodowanych przez ten złośliwy program. Użytkowników ostrzega się, że istnieje ryzyko zmasowanego ataku. Oprócz technik charakterystycznych dla dawnych złośliwych programów, Sality.AO zawiera także szereg ...

-

![Pakiet Adobe Reader Mobile SDK [© Nmedia - Fotolia.com] Pakiet Adobe Reader Mobile SDK]()

Pakiet Adobe Reader Mobile SDK

... obsłudze ochrony zawartości opracowanej przez firmę Adobe, wydawcy mogą zabezpieczyć swoje książki elektroniczne i inne wydawnictwa elektroniczne przed kopiowaniem. Program Adobe Content Server 4, przeznaczony dla wydawców, sprzedawców, bibliotek i innych dystrybutorów, umożliwia zabezpieczenie plików PDF i EPUB odczytywanych na komputerach ...

-

![Kradzież tożsamości: wzrost infekcji [© Scanrail - Fotolia.com] Kradzież tożsamości: wzrost infekcji]()

Kradzież tożsamości: wzrost infekcji

... (wykonującym szkodliwe działania podczas badania) złośliwym kodem służącym do kradzieży tożsamości, np. trojanem bankowym 35% zainfekowanych komputerów posiadało aktualny program antywirusowy liczba komputerów zainfekowanych oprogramowaniem do kradzieży tożsamości wzrosła o 800% między pierwszą a drugą połową 2008 roku laboratorium Panda Security ...

-

![Cyberprzestępcy wykorzystują Google Trends Cyberprzestępcy wykorzystują Google Trends]()

Cyberprzestępcy wykorzystują Google Trends

... ruchu na witrynie, a także poprawienie jej pozycji na liście wyników wyszukiwania (głównie w wyszukiwarce Google). Przykładem jest witryna www sprzedająca fałszywy program antywirusowy Malwaredoctor, stworzony specjalnie w celu osiągnięcia wysokiej pozycji w wyszukiwarce. Panda Security zauważa, że oprócz wcześniej opisanych standardowych technik ...

-

![USA: GM i Chrysler bez pomocy rządu USA: GM i Chrysler bez pomocy rządu]()

USA: GM i Chrysler bez pomocy rządu

... postawionych informatorów w Białym Domu. A z ich wypowiedzi wynika, że Chrysler może otrzymać kolejne 6 mld USD pomocy, jeśli w ciągu trzydziestu dni przedstawi program zacieśnienia współpracy z Fiatem. Fiat miałby otrzymać 35 proc. udziałów Chryslera, jeśli zdecyduje się na wyciągnięcie pomocnej dłoni. Z kolei GM ma ...

-

![Jakość obsługi klienta w 2008 r. Jakość obsługi klienta w 2008 r.]()

Jakość obsługi klienta w 2008 r.

... , czyli te od -5 do -1. Łatwo więc stwierdzić iż obawy, jakie mogły pojawić się w trakcie trwania edycji 2008, iż Program Jakość Obsługi stanie się „kolejnym forum dla narzekających” zupełnie się nie potwierdziły. W edycji 2008 wzięło udział aż 12 000 konsumentów ...

-

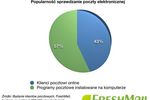

![Sprawdzanie poczty: WP i Outlook na czele Sprawdzanie poczty: WP i Outlook na czele]()

Sprawdzanie poczty: WP i Outlook na czele

... zachowań internautów, a nie tylko deklarowanych schematów działania. Z badania wynika, że 57% badanych internautów sprawdza pocztę poprzez zainstalowany na swoim komputerze program pocztowy. Najpopularniejszymi aplikacjami służącymi do tego celu jest rozwiązanie Microsoft z rodziny Outlook 2000-2003, Outlook Ekspres oraz Windows Mail (systemy te ...

-

![Wirusy i robaki III 2009 Wirusy i robaki III 2009]()

Wirusy i robaki III 2009

... FlyStudio, jak i programy napisane w tym języku, pochodzą z Chin. Mówiąc o AutoIt, w marcowym rankingu oprócz trojana Autoit.ci pojawił się również podobny program o nazwie Autoit.xp. Na dole rankingu znajdują się dwie inne nowości: Packed.Win32.Katusha.a oraz Trojan.Win32.Ramag.a. Pierwszy z tych ...

-

![Robak internetowy Kido na oku Kaspersky Lab [© stoupa - Fotolia.com] Robak internetowy Kido na oku Kaspersky Lab]()

Robak internetowy Kido na oku Kaspersky Lab

... pocztowy, znany również jako Waledac, potrafi kraść dane i rozsyłać spam, np. oferty wątpliwych pożyczek lub produktów farmaceutycznych. Gdy ten szkodliwy program został po raz pierwszy wykryty, w styczniu 2009 roku, wielu ekspertów IT zauważyło podobieństwo między Kido i Iksmas. Epidemia Kido przypomina epidemię ...

-

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

... pośrednictwa pracy Monster UK (monster.co.uk) padł ofiarą złośliwej aplikacji, której celem były osoby zajmujące się rekrutacją. Z korporacyjnych kont program zdołał uzyskać dostęp do życiorysów i podań przesyłanych przez kandydatów. Napastnicy wykradli osobiste dane dziesiątek tysięcy użytkowników serwisu. W styczniu firma Heartland ...

-

![Robak internetowy Koobface: nowa wersja [© stoupa - Fotolia.com] Robak internetowy Koobface: nowa wersja]()

Robak internetowy Koobface: nowa wersja

... najwyższe szacunki. Nowa modyfikacja robaka Koobface, zidentyfikowana przez specjalistów z Kaspersky Lab 9 czerwca 2009 roku, stanowi 25-milionowy wykryty szkodliwy program. Net-Worm.Win32.Koobface atakuje użytkowników popularnych serwisów społecznościowych Facebook oraz MySpace. Najnowsza wersja tego szkodnika potwierdza wcześniejsze przewidywania ...

-

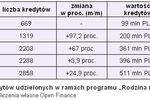

![Rodzina na swoim wpływa na ceny mieszkań? Rodzina na swoim wpływa na ceny mieszkań?]()

Rodzina na swoim wpływa na ceny mieszkań?

... udzielono ich przeszło czterokrotnie więcej niż w styczniu. Trudno przesądzić jak duży wpływ program wywiera na ceny nieruchomości. Od stycznia do maja systematycznie rósł ... w tym czasie w Łodzi z wykorzystaniem wsparcia skarbu państwa w zaciągnięciu kredytu. Program może mieć większy wpływ na ceny ofertowe – sprzedający mogą dostosować się ...

-

![Bootkit: backdoor sinowal znów w akcji Bootkit: backdoor sinowal znów w akcji]()

Bootkit: backdoor sinowal znów w akcji

... nie spoczęli na laurach i nadal rozwijają oraz implementują te technologie w bardziej wyrafinowanej postaci. W rezultacie, bootkit stanowi najbardziej wyrafinowany współczesny szkodliwy program. Ukrywa się przed rozwiązaniami bezpieczeństwa, które w większości nie potrafią go wykrywać. Pod koniec marca 2009 roku analitycy z firmy Kaspersky Lab ...

-

![Tydzień 26/2009 (22-28.06.2009) [© RVNW - Fotolia.com] Tydzień 26/2009 (22-28.06.2009)]()

Tydzień 26/2009 (22-28.06.2009)

... więc jeśli w ostatnim raporcie napisano, że gospodarka dzięki rządowym program stymulującym, wydaje się poprawiać po raz pierwszy od dwóch lat, to wielu z nas ... (OECD) jest niekwestionowany, więc jeśli w ostatnim raporcie napisano, że gospodarka dzięki rządowym program stymulującym, wydaje się poprawiać po raz pierwszy od dwóch lat, to wielu z nas ...

-

![Przeglądarka Mozilla Firefox 3.5 Przeglądarka Mozilla Firefox 3.5]()

Przeglądarka Mozilla Firefox 3.5

... i zwrócenia dodatkowych danych, takich jak mapy danego obszaru. Funkcja ta jest opcjonalna — Firefox nie udostępnia położenia użytkownika bez jego zgody. Program Mozilla Firefox 3.5 jest dostępny bezpłatnie w wersjach dla systemów operacyjnych Windows, Linux i Mac OS X na stronie Firefox. Ponad 70 wersji językowych ...

-

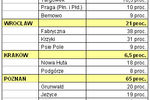

![Mieszkania z dopłatą: gdzie najwięcej? Mieszkania z dopłatą: gdzie najwięcej?]()

Mieszkania z dopłatą: gdzie najwięcej?

... mogą nabywać mieszkania w cenach obowiązujących od 1 kwietna tego roku, czyli od momentu, kiedy limity zostały znacznie podwyższone. Dzięki temu rządowy program "Rodzina na swoim" zaczął cieszyć się ogromnym zainteresowaniem. Ponadto z powodu spadku cen nieruchomości coraz więcej mieszkań spełnia cenowe warunki programu ...

-

![Wirusy i robaki VI 2009 Wirusy i robaki VI 2009]()

Wirusy i robaki VI 2009

... oraz AutoRun.rxx), które także dostały się do zestawienia. Na dwudziestym miejscu znalazła się aplikacja adware Shopper.v. Jest to typowy program z tej kategorii - instaluje rozmaite paski narzędzi w przeglądarce internetowej oraz kliencie poczty i przy ich użyciu wyświetla banery reklamowe. Usuwanie tych pasków ...

-

![Rynek telewizyjny I-VI 2009 Rynek telewizyjny I-VI 2009]()

Rynek telewizyjny I-VI 2009

... widzów przy udziałach na poziomie 30%, a „Wydarzenia” (Polsat, 08.02) - 3,3 mln przy udziałach 24%. Z kategorii rozrywka w pierwszej dziesiątce uplasował się program „Jaka to melodia”, który przyciągnął przed telewizory średnio 6,4 mln osób (48%) oraz druga część transmisji gali „Telekamery Teletygodnia 2009” (6,2 mln ...

-

![ESET: polska lista zagrożeń VI 2009 ESET: polska lista zagrożeń VI 2009]()

ESET: polska lista zagrożeń VI 2009

... w czerwcu przez ESET zagrożeń, atakujących polskich użytkowników. Infekcja Win32/PSW.OnLineGames przebiega według prostego schematu. Najpierw na niezabezpieczony komputer trafia złośliwy program, który instaluje się bez wiedzy użytkownika, a następnie ukrywając przed ofiarą swoją obecność, działa jak typowy keylogger rejestrując wszystkie znaki ...

-

![Polski Kaspersky Mobile Security 8.0 Polski Kaspersky Mobile Security 8.0]()

Polski Kaspersky Mobile Security 8.0

... bez względu na okoliczności. Ponadto, organy ścigania mogą wykorzystać nowy numer do śledzenia skradzionego urządzenia i zwrócenia go prawowitemu właścicielowi. Program Kaspersky Mobile Security 8.0 oferuje również funkcję kontroli rodzicielskiej, która pozwala rodzicom ograniczać możliwość wysyłania i otrzymywania nieodpowiednich wiadomości oraz ...

-

![Banki centralne w wyczekującej postawie Banki centralne w wyczekującej postawie]()

Banki centralne w wyczekującej postawie

... ma m.in. decyzja podjęta przez BoJ w ubiegłym tygodniu, aby o trzy miesiące wydłużyć czas trwania tzw. ilościowego luzowania polityki pieniężnej. W praktyce program polegający na skupowaniu obligacji komercyjnych zaplanowany pierwotnie do września 2009 r. może się przedłużyć do 2010 r. Na GPW sesja rozpoczęła się ...

-

![Novell PlateSpin Protect 8.1 [© Nmedia - Fotolia.com] Novell PlateSpin Protect 8.1]()

Novell PlateSpin Protect 8.1

... środowisko rezerwowe. W przypadku awarii chronionego serwera, kopię maszyny wirtualnej z obciążeniem można uruchomić za pomocą funkcji failover. Po wymianie oryginalnego serwera, program umożliwia przeniesienie obciążenia z powrotem na serwer fizyczny, także jeśli jest on innego typu lub pochodzi od innego producenta. Jeśli można ...

-

![USA: branża motoryzacyjna wsparta przez rząd USA: branża motoryzacyjna wsparta przez rząd]()

USA: branża motoryzacyjna wsparta przez rząd

... obywateli do przesiadki na nowsze i bardziej przyjazne środowisku samochody. Efekty przerosły oczekiwania polityków. Program "cash for clunkers" (z j.ang. - gotówka za gruchoty) miał na celu ułatwienie sprzedaży starych, używanych samochodów osobowych o wartości do 4500 USD. ...

-

![ESET: polska lista zagrożeń VII 2009 ESET: polska lista zagrożeń VII 2009]()

ESET: polska lista zagrożeń VII 2009

... pliki typu PDF lub SWF. Otwarcie takiego zainfekowanego pliku skutkuje przedostaniem się zagrożenia na dysk użytkownika. Po zagnieżdżeniu się w systemie program nawiązuje komunikację ze zdalnym serwerem za pośrednictwem protokołu HTTP i pobiera na komputer ofiary nowe zagrożenia, w tym programy spyware oraz keylogger ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Budowa dróg: GDDKiA zagrożeniem wg NIK [© Syda Productions - Fotolia.com] Budowa dróg: GDDKiA zagrożeniem wg NIK](https://s3.egospodarka.pl/grafika/GDDKiA/Budowa-drog-GDDKiA-zagrozeniem-wg-NIK-d8i3B3.jpg)

![Norton Internet Security 2009 [© Nmedia - Fotolia.com] Norton Internet Security 2009](https://s3.egospodarka.pl/grafika/Norton-Internet-Security/Norton-Internet-Security-2009-Qq30bx.jpg)

![Uwaga na świąteczne ataki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne ataki internetowe](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Uwaga-na-swiateczne-ataki-internetowe-MBuPgy.jpg)

![Kontrole PIP w 2009 roku [© Syda Productions - Fotolia.com] Kontrole PIP w 2009 roku](https://s3.egospodarka.pl/grafika/PIP/Kontrole-PIP-w-2009-roku-d8i3B3.jpg)

![Atak wirusów: uważaj na Sality.AO [© stoupa - Fotolia.com] Atak wirusów: uważaj na Sality.AO](https://s3.egospodarka.pl/grafika/wirusy/Atak-wirusow-uwazaj-na-Sality-AO-MBuPgy.jpg)

![Pakiet Adobe Reader Mobile SDK [© Nmedia - Fotolia.com] Pakiet Adobe Reader Mobile SDK](https://s3.egospodarka.pl/grafika/Adobe-Reader-Mobile-9-SDK/Pakiet-Adobe-Reader-Mobile-SDK-Qq30bx.jpg)

![Kradzież tożsamości: wzrost infekcji [© Scanrail - Fotolia.com] Kradzież tożsamości: wzrost infekcji](https://s3.egospodarka.pl/grafika/kradziez-tozsamosci/Kradziez-tozsamosci-wzrost-infekcji-apURW9.jpg)

![Robak internetowy Kido na oku Kaspersky Lab [© stoupa - Fotolia.com] Robak internetowy Kido na oku Kaspersky Lab](https://s3.egospodarka.pl/grafika/Kido/Robak-internetowy-Kido-na-oku-Kaspersky-Lab-MBuPgy.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Robak internetowy Koobface: nowa wersja [© stoupa - Fotolia.com] Robak internetowy Koobface: nowa wersja](https://s3.egospodarka.pl/grafika/robak-internetowy/Robak-internetowy-Koobface-nowa-wersja-MBuPgy.jpg)

![Tydzień 26/2009 (22-28.06.2009) [© RVNW - Fotolia.com] Tydzień 26/2009 (22-28.06.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-26-2009-22-28-06-2009-sNRO59.jpg)

![Novell PlateSpin Protect 8.1 [© Nmedia - Fotolia.com] Novell PlateSpin Protect 8.1](https://s3.egospodarka.pl/grafika/PlateSpin-Protect/Novell-PlateSpin-Protect-8-1-Qq30bx.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![GUS: średnia krajowa w III 2025 wyższa o 7,7% r/r [© Adam Novak z Pixabay] GUS: średnia krajowa w III 2025 wyższa o 7,7% r/r](https://s3.egospodarka.pl/grafika2/przecietne-miesieczne-wynagrodzenie/GUS-srednia-krajowa-w-III-2025-wyzsza-o-7-7-r-r-266189-150x100crop.jpg)

![Budownictwo mieszkaniowe I-III 2025: o 11,6% mniej pozwoleń [© Freepik] Budownictwo mieszkaniowe I-III 2025: o 11,6% mniej pozwoleń](https://s3.egospodarka.pl/grafika2/budownictwo/Budownictwo-mieszkaniowe-I-III-2025-o-11-6-mniej-pozwolen-266188-150x100crop.jpg)

![Jakie zarobki w marketingu i sprzedaży? Kwoty nawet pięciocyfrowe [© piviso z Pixabay] Jakie zarobki w marketingu i sprzedaży? Kwoty nawet pięciocyfrowe](https://s3.egospodarka.pl/grafika2/marketing/Jakie-zarobki-w-marketingu-i-sprzedazy-Kwoty-nawet-pieciocyfrowe-266185-150x100crop.jpg)

![Jakie zmiany w prawie konsumenckim postuluje ECC-Net? [© Freepik] Jakie zmiany w prawie konsumenckim postuluje ECC-Net?](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/Jakie-zmiany-w-prawie-konsumenckim-postuluje-ECC-Net-266182-150x100crop.jpg)