-

![Rejestr BDO: jakie zmiany od 1 stycznia 2020 r.? [© smuay - Fotolia.com] Rejestr BDO: jakie zmiany od 1 stycznia 2020 r.?]()

Rejestr BDO: jakie zmiany od 1 stycznia 2020 r.?

... z jednoczesnym zapisem danych w BDO. Podmioty, które nie posiadają oddzielnego oprogramowania do prowadzenia ewidencji odpadów, będą mogły korzystać z BDO dostępnego przez przeglądarkę internetową. Eksperci Instytutu Ochrony Środowiska – Państwowego Instytutu Badawczego, którzy tworzą rejestr BDO zapewniają, że podczas prac położono duży nacisk na ...

-

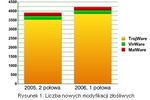

![Ewolucja złośliwego oprogramowania 2005 Ewolucja złośliwego oprogramowania 2005]()

Ewolucja złośliwego oprogramowania 2005

... bezpieczeństwo nie opiera się tylko na szybkości, z jaką producenci oprogramowania antywirusowego reagują na nowe zagrożenia. Użytkownicy muszą pamiętać o instalowaniu łat, ... Trojan.Win32.Krotten (który w celu uniemożliwienia prawidłowego działania komputera modyfikuje rejestr systemowy). Większość użytkowników woli zapłacić żądaną sumę niż czekać ...

-

![Rejestr zastrzeżeń PESEL obowiązkowy od 1 czerwca [© Jakub Jirsák - Fotolia.com] Rejestr zastrzeżeń PESEL obowiązkowy od 1 czerwca]()

Rejestr zastrzeżeń PESEL obowiązkowy od 1 czerwca

... Development Manager w ERIF BIG. Zmiana, która chroni dwie strony transakcji Rejestr zastrzeżeń numerów PESEL to system wprowadzony przez ustawę z 7 lipca 2023 r. ... Rozwój technologii i narzędzi informatycznych przyczynia się ponadto do częstszych ataków złośliwego oprogramowania i podszywania się oszustów pod serwisy aukcyjne, sprzedażowe i ...

-

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006]()

Ewolucja złośliwego oprogramowania I-III 2006

... GpCode i Krotten. Pierwszy z nich szyfruje dane użytkownika; drugi modyfikuje rejestr systemowy komputera ofiary, co powoduje, że komputer przestaje działać. Największą aktywnością wykazał ... systemowych. Nadal nie rozwiązano tego problemu w odniesieniu do trojana i oprogramowania antywirusowego w systemie operacyjnym, nie mówiąc już o sytuacji, gdy ...

-

![Ewolucja złośliwego oprogramowania I-VI 2006 Ewolucja złośliwego oprogramowania I-VI 2006]()

Ewolucja złośliwego oprogramowania I-VI 2006

... nowe rodzaje złośliwego oprogramowania z tej grupy, tworzone przez różnych autorów. Jednak pod względem nowych modyfikacji Krotten wciąż pozostaje na prowadzeniu. Pod koniec stycznia pojawił się następca Krottena - Virus.Win32.Gpcode. Trojan.Win32.Krotten nigdy nie modyfikował plików użytkownika (a jedynie rejestr systemowy, aby ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006]()

Ewolucja złośliwego oprogramowania IV-VI 2006

... tak zwany exploit "zero day". Takie luki są niezwykle niebezpieczne, ponieważ twórcy oprogramowania muszą poświęcać czas na rozwijanie i publikowanie łaty, pomimo tego, że ... algorytmów szyfrowania (tak jak w przypadku Gpcode'a) lub zmieniali po prostu rejestr systemu (Krotten), obecnie stosują oni bardziej skomplikowane algorytmy szyfrowania ( ...

-

![E-faktury: centralny rejestr faktur coraz bliżej [© ldprod - Fotolia.com] E-faktury: centralny rejestr faktur coraz bliżej]()

E-faktury: centralny rejestr faktur coraz bliżej

Ministerstwo Finansów w ostatnich latach pracuje coraz intensywniej nad wdrażaniem nowoczesnych narzędzi analitycznych, umożliwiających bieżącą kontrolę rozliczeń podatkowych. Postępującej cyfryzacji służyło wprowadzenie nowego sposobu rozliczeń VAT, gdzie podatnik wraz z deklaracją podatkową przesyła rozszerzone ewidencje w formie pliku ...

-

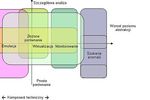

![Ochrona antywirusowa: ewolucja i metody Ochrona antywirusowa: ewolucja i metody]()

Ochrona antywirusowa: ewolucja i metody

... technologii. Systemy obrony szkodliwego oprogramowania: model Poniższy model wyjaśnia, w jaki sposób działają technologie wykrywania szkodliwego oprogramowania. Każda technologia ochrony ... kontaktu między programem a jego środowiskiem (taki jak system plików i rejestr systemowy). Granica między emulacją a wirtualizacją jest cienka, ale wyraźna. ...

-

![478 nowych zagrożeń na 1 min.: raport McAfee Labs III 2018 [© gangiskhan - Fotolia.com] 478 nowych zagrożeń na 1 min.: raport McAfee Labs III 2018]()

478 nowych zagrożeń na 1 min.: raport McAfee Labs III 2018

... roku 2017 całkowita liczba próbek złośliwego oprogramowania mobilnego wzrosła o 55%, a liczba nowych próbek spadła o 3%. Ogólne dane dotyczące złośliwego oprogramowania. Liczba nowych próbek złośliwego oprogramowania wzrosła w IV kwartale o 32%. Całkowita liczba próbek złośliwego oprogramowania wzrosła o 10% w ciągu ostatnich czterech kwartałów ...

-

![Szkodliwe programy 2009 - prognozy [© Scanrail - Fotolia.com] Szkodliwe programy 2009 - prognozy]()

Szkodliwe programy 2009 - prognozy

... zagrożenie W 2009 roku, wg ekspertów, z pewnością zyskają popularność narzędzia do pakowania i ukrywania kodu. Narzędzia te wykorzystuje się do kompresji złośliwego oprogramowania i utrudniania jego wykrycia. Cyberprzestępcy będą starali się unikać stosowania standardowych narzędzi dostępnych na forach czy witrynach internetowych, na rzecz własnych ...

-

![Dane pacjentów w niebezpieczeństwie: raport McAfee Labs IX 2017 [© spaxiax - Fotolia.com] Dane pacjentów w niebezpieczeństwie: raport McAfee Labs IX 2017]()

Dane pacjentów w niebezpieczeństwie: raport McAfee Labs IX 2017

... newsa lub aplikację, co sprawi, że staną się bardziej popularne i akceptowane. Dodatkowe informacje z raportu Ogólne dane dotyczące złośliwego oprogramowania. Liczba nowych próbek złośliwego oprogramowania wzrosła w II kwartale o 67%, do 52 milionów. Wynika to między innymi ze znacznie większej aktywności trojana Faceliker, który ...

-

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005]()

Wirusy i ataki sieciowe X-XII 2005

... jego działanie było o wiele subtelniejsze, ponieważ modyfikował on rejestr systemu Windows, przez co ograniczał czynności, które mógł wykonać ... Firmy antywirusowe coraz częściej będą znajdowały się w sytuacji, gdy interesy dużych producentów oprogramowania kolidują z interesami użytkowników. Oczywiście użytkownicy chcą, aby rootkity były wykrywane ...

-

![Uwaga na fałszywe domeny internetowe [© stoupa - Fotolia.com] Uwaga na fałszywe domeny internetowe]()

Uwaga na fałszywe domeny internetowe

... , co dodatkowo usypia czujność Internauty. Strona-pułapka zawiera zazwyczaj plik do ściągnięcia lub złośliwy kod w JavaScript, który umożliwia zainstalowanie złośliwego oprogramowania na niewłaściwie zabezpieczonym komputerze. „Przestępcy coraz częściej sięgają po narzędzia pozycjonerskie, niekiedy uciekając się do technik zwanyvch Black hat SEO ...

-

![Kaspersky ogłasza alarm na Czarny Piątek Kaspersky ogłasza alarm na Czarny Piątek]()

Kaspersky ogłasza alarm na Czarny Piątek

... okradać klientów marek detalicznych, wymienić można takie rodziny szkodliwego oprogramowania jak Betabot, Panda, Gozi, Zeus, Chthonic, TinyNuke, Gootkit2 IcedID ... 12%) oraz rozrywką/grami (12%). W badaniu zidentyfikowano 14 rodzin szkodliwego oprogramowania, które zaatakowały łącznie 67 stron związanych z elektronicznym handlem konsumenckim, w tym ...

-

![Najpopularniejsze wirusy VIII 2006 Najpopularniejsze wirusy VIII 2006]()

Najpopularniejsze wirusy VIII 2006

... internetowymi. Na początku miesiąca Microsoft opublikował biuletyn MS06-040, opisujący poważną lukę w zabezpieczeniach systemu Windows. Na odpowiedź ze strony twórców złośliwego oprogramowania czekaliśmy tylko tydzień: robak Oscarbot.KD, wykorzystując słabość Windows, pozwala hakerowi przejąć zdalną kontrolę nad komputerem ofiary. Obecnie, każdego ...

-

![Sophos Anti-Virus Home Edition dla Mac'a Sophos Anti-Virus Home Edition dla Mac'a]()

Sophos Anti-Virus Home Edition dla Mac'a

... , że Mac staje się coraz bardziej atrakcyjną platformą dla autorów złośliwego oprogramowania i celem ataków hakerów. Ostatnie zagrożenia dla użytkowników Maca zawierały: Strony internetowe, które wyglądają na autentyczne witryny producentów oprogramowania, a tak naprawdę udostępniają pliki nafaszerowane złośliwym kodem Malware ukryty w pirackim ...

-

![Kaspersky Lab: szkodliwe programy XII 2010 Kaspersky Lab: szkodliwe programy XII 2010]()

Kaspersky Lab: szkodliwe programy XII 2010

... Programy te zachowują się prawie tak samo jak exploity podczas ataków drive-by, jednak zamiast wykorzystywania luk w zabezpieczeniach w celu pobierania szkodliwego oprogramowania na komputery ofiar stosują metodę OpenConnection klasy URL. W listopadzie na szczycie rankingu szkodliwych programów wykrywanych w Internecie znalazł się Trojan-Downloader ...

-

![Własna działalność gospodarcza a bezpieczeństwo IT [© Sergey Nivens - Fotolia.com] Własna działalność gospodarcza a bezpieczeństwo IT]()

Własna działalność gospodarcza a bezpieczeństwo IT

... do projektów graficznych również będzie potrzebował zapory sieciowej. Rozsądnym działaniem jest także zainstalowanie oprogramowania bezpieczeństwa na komputerze Mac, ponieważ maszyny te mogą stać się „przechowalnią” szkodliwego oprogramowania dla komputerów z systemem Windows i rozprzestrzeniać infekcje w całym biurze lub, co gorsza, na komputery ...

-

![Bitdefender 2015 już w Polsce Bitdefender 2015 już w Polsce]()

Bitdefender 2015 już w Polsce

... do różnych rozdzielczości. Główne zadania - szybkie skanowanie, aktualizacja, Safepay i OneClick Optimizer - są dostępne za pomocą jednego kliknięcia. Najnowsze wydanie oprogramowania Bitdefender zostało ogłoszone najlepszą ochroną przez niezależnych analityków – wprowadzono do niej nową technologię profili, które kontrolują podczas pracy, zabawy ...

-

![Turniej hakerski rozstrzygnięty [© stoupa - Fotolia.com] Turniej hakerski rozstrzygnięty]()

Turniej hakerski rozstrzygnięty

... logu błędów, bez konieczności pokonywania jakichkolwiek zabezpieczeń. Tym samym formalne wymagania konkursu zostały spełnione, a zwycięzca turnieju otrzymał pakiet komercyjnego oprogramowania sieciowego o wartości ponad 1000 Euro - Novell Small Business Suite z licencją na 5 stanowisk. Oficjalne podsumowanie Turnieju "Security Day" i wręczenie ...

-

![Nowy groźny wirus [© stoupa - Fotolia.com] Nowy groźny wirus]()

Nowy groźny wirus

... oprogramowania antywirusowego oraz zabezpieczającego przed atakami na sieci komputerowe, ostrzega przed nowym robakiem ... użytkownika załącznika, robak tworzy na dysku swoją kopię w pliku SERVICE.EXE. Następnie modyfikuje rejestr tak, aby jego kopia była uruchamiana równocześnie ze startem systemu Windows. Modyfikacja systemu wygląda następująco: ...

-

![Odliczenie podatku VAT naliczonego od zakupów przed rejestracją [© adam88xx - Fotolia.com] Odliczenie podatku VAT naliczonego od zakupów przed rejestracją]()

Odliczenie podatku VAT naliczonego od zakupów przed rejestracją

... przy tym szereg wydatków związanych bezpośrednio z prowadzeniem tej działalności (takich jak koszty przystosowania lokalu, jego wyposażenie, zakup niezbędnych urządzeń elektronicznych i oprogramowania). Do dnia otwarcia kancelarii (gdzie termin takiego otwarcia może ulec wydłużeniu nawet o kilka miesięcy) wnioskodawczyni nie zamierza rejestrować ...

-

![Branża IT czeka na zamówienia i liczy długi [© Jelena - Fotolia.com] Branża IT czeka na zamówienia i liczy długi]()

Branża IT czeka na zamówienia i liczy długi

... tys. Najmniej rzetelne w płatnościach wobec kontrahentów są firmy zajmujące się tworzeniem oprogramowania. Na ich koncie uzbierało się niemal 137 mln zł długów. ... mln zł). Analiza długów branży IT została przygotowana przez Rzetelną Firmę i Krajowy Rejestr Długów Biuro Informacji Gospodarczej w oparciu o dane KRD z marca 2018 r. Prezentuje informacje ...

-

![Przewoźnik pod lupą KREPT [© Antrey - Fotolia.com] Przewoźnik pod lupą KREPT]()

Przewoźnik pod lupą KREPT

... . Tę kwestię można dość łatwo zweryfikować. Służy temu funkcjonujący od dwóch lat Krajowy Rejestr Elektroniczny Przedsiębiorców Transportu Drogowego (KREPT). Jak wynika z wyjaśnień widniejących na stronie ... postępowania oceny dobrej reputacji. Dużym ułatwieniem w tej kwestii jest także wykorzystanie dedykowanych narzędzi – oprogramowania dla ...

-

![Pandemia, czyli sezon na kradzież danych osobowych [© weerapat1003 - Fotolia.com] Pandemia, czyli sezon na kradzież danych osobowych]()

Pandemia, czyli sezon na kradzież danych osobowych

... takiej pokusie, najprawdopodobniej sprowadziliby na siebie kłopoty w postaci wirusa lub szkodliwego oprogramowania, które służyłoby najpewniej kradzieży danych osobowych. Z obserwacji Polaków ... Cyfryzacji wspólnie z NASK, UKE i największymi telekomami uruchomiło rejestr stron pishingowych. Inicjatywa ta wzbudziła zainteresowanie Polaków - ...

-

![Młodzi ludzie lepiej przygotowani na ataki hakerów [© Andrey Burmakin - Fotolia.com] Młodzi ludzie lepiej przygotowani na ataki hakerów]()

Młodzi ludzie lepiej przygotowani na ataki hakerów

... oraz wycieki danych osobowych. Z badania przeprowadzonego przez serwis ChronPESEL.pl i Krajowy Rejestr Długów wynika, że 48 proc. najmłodszych respondentów (18-24 lata) i 45 proc. ... . Pobranie takiego pliku często inicjuje na naszym urządzeniu instalację złośliwego oprogramowania, za pomocą którego przestępcy zyskują dostęp do naszych danych. Żeby ...

-

![Ochrona danych osobowych - jakie błędy popełniamy? [© pixabay.com] Ochrona danych osobowych - jakie błędy popełniamy?]()

Ochrona danych osobowych - jakie błędy popełniamy?

... bezpieczeństwa danych osobowych w Polsce” opracowanego przez serwis ChronPESEL.pl i Krajowy Rejestr Długów pod patronatem UODO pokazuje, że tak samo jak w roku ... linki, kierujące nas do strony z płatnością lub zachęcające do pobrania nowego oprogramowania, które umieszczone są w wiadomościach e-mail lub SMS-ach. Zwłaszcza, jeśli otrzymaliśmy je ...

-

![Oracle dla MSP [© Nmedia - Fotolia.com] Oracle dla MSP]()

Oracle dla MSP

... także role doradcze i opiniotwórcze w ponad 80% projektów związanych z technologiami Oracle prowadzonych w regionie EMEA. Obecnie już ponad 1000 niezależnych producentów oprogramowania promuje swoje rozwiązania przez sieć MSP. Wszystkie firmy oferujące rozwiązania oparte na technologii Oracle dla sektora małych i średnich przedsiębiorstw, będące ...

-

![Nowe szanse dla niewidomych [© Syda Productions - Fotolia.com] Nowe szanse dla niewidomych]()

Nowe szanse dla niewidomych

... korzystają osoby widzące” – wyjaśnia Anna Elżbieta Waszkielewicz, koordynator współpracy ponadnarodowej. „Dzięki temu osoby niewidome mają coraz szerszy dostęp do standardowego oprogramowania, między innymi do pakietów biurowych, Internet czy, poczty elektronicznej. Chcemy ich nauczyć z tego korzystać.” Realizacja projektu rozpoczęła się cyklem ...

-

![Uwaga na freewareowe programy antywirusowe Uwaga na freewareowe programy antywirusowe]()

Uwaga na freewareowe programy antywirusowe

... zapobieżenia dalszych nadużyć zablokowanie karty kredytowej. Ne głównej stronie security-essentials.info wraz z innym popularnym darmowym oprogramowaniem prowadzona jest dystrybucja oprogramowania MSE. Klikając na przycisk „pobierz” użytkownik zostaje przeniesiony do formularza logowania na freedowloadzone.com gdzie wymagane jest podanie danych ...

-

![Aparat Panasonic Lumix DMC-FZ100 Aparat Panasonic Lumix DMC-FZ100]()

Aparat Panasonic Lumix DMC-FZ100

... odtworzyć je na aparacie lub na komputerze PC z wykorzystaniem dołączonego oprogramowania PHOTOfunSTUDIO 5.2 HD Edition. Czujnik MOS cechuje się energooszczędnością i przyczynia ... HD Edition Do aparatu DMC-FZ100 dołączona jest najnowsza wersja ekscytującego oprogramowania PHOTOfunSTUDIO 5.2 HD. Aplikacja ta umożliwia sortowanie i organizowanie nie ...

-

![Śmierć pracownika a wyrejestrowanie z ubezpieczeń [© endostock - Fotolia.com] Śmierć pracownika a wyrejestrowanie z ubezpieczeń]()

Śmierć pracownika a wyrejestrowanie z ubezpieczeń

... z rozporządzenia w sprawie wzorów dokumentów, albo w formie dokumentu elektronicznego w rozumieniu przepisów ustawy o informatyzacji z oprogramowania wskazanego w ustawie systemowej (program Płatnik), albo w formie wydruku tego oprogramowania dokonuje się w jednostce organizacyjnej ZUS. Przykład 1: 14 października zmarł pracownik firmy KORAL ...

-

![Portale społecznościowe: uważaj w co klikasz Portale społecznościowe: uważaj w co klikasz]()

Portale społecznościowe: uważaj w co klikasz

... w serwisach społecznościowych. Wykorzystywanie kont użytkowników Facebooka do propagowania szkodliwego oprogramowania nie jest nowością. Także zachęcanie do polubienia najdziwniejszych ... konto na Facebooku zostało wykorzystane przez cyberprzestępców do propagowania szkodliwego oprogramowania? Usuń szkodliwą aplikację ze swojego profilu. Upewnij się, ...

-

![Domeny: cybersqatterzy zarabiają na homofonach [© Oleksiy Mark - Fotolia.com.jpg] Domeny: cybersqatterzy zarabiają na homofonach]()

Domeny: cybersqatterzy zarabiają na homofonach

... pisownią, które nie należą do rzadkości wśród internautów. Bardziej istotnym czynnikiem napędzającym rozwój tego procederu jest jednak popularyzacja urządzeń mobilnych i oprogramowania TTS (text-to-speech), które przetwarza komunikaty głosowe na zapis graficzny. Tego typu aplikacje umożliwiają odwiedzanie stron bez korzystania z klawiatury, ale nie ...

-

![Świat: wydarzenia tygodnia 21/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 21/2017]()

Świat: wydarzenia tygodnia 21/2017

... nawet kilkudziesięciu. E-maile wykorzystują także cyberprzestępcy. Wysyłają za ich pomocą złośliwe oprogramowania, które są niebezpieczne nie tylko dla adresata wiadomości, ale również ... a także przestraszyć odbiorcę hakerzy podszywają się pod takie instytucje jak np. Krajowy Rejestr Długów. Należy zwracać szczególną uwagę na adresy mailowe nadawców ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Rejestr BDO: jakie zmiany od 1 stycznia 2020 r.? [© smuay - Fotolia.com] Rejestr BDO: jakie zmiany od 1 stycznia 2020 r.?](https://s3.egospodarka.pl/grafika2/gospodarka-odpadami/Rejestr-BDO-jakie-zmiany-od-1-stycznia-2020-r-225818-150x100crop.jpg)

![Rejestr zastrzeżeń PESEL obowiązkowy od 1 czerwca [© Jakub Jirsák - Fotolia.com] Rejestr zastrzeżeń PESEL obowiązkowy od 1 czerwca](https://s3.egospodarka.pl/grafika2/PESEL/Rejestr-zastrzezen-PESEL-obowiazkowy-od-1-czerwca-259918-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![E-faktury: centralny rejestr faktur coraz bliżej [© ldprod - Fotolia.com] E-faktury: centralny rejestr faktur coraz bliżej](https://s3.egospodarka.pl/grafika2/Centralny-Rejestr-Faktur/E-faktury-centralny-rejestr-faktur-coraz-blizej-237909-150x100crop.jpg)

![478 nowych zagrożeń na 1 min.: raport McAfee Labs III 2018 [© gangiskhan - Fotolia.com] 478 nowych zagrożeń na 1 min.: raport McAfee Labs III 2018](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/478-nowych-zagrozen-na-1-min-raport-McAfee-Labs-III-2018-203803-150x100crop.jpg)

![Szkodliwe programy 2009 - prognozy [© Scanrail - Fotolia.com] Szkodliwe programy 2009 - prognozy](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Szkodliwe-programy-2009-prognozy-apURW9.jpg)

![Dane pacjentów w niebezpieczeństwie: raport McAfee Labs IX 2017 [© spaxiax - Fotolia.com] Dane pacjentów w niebezpieczeństwie: raport McAfee Labs IX 2017](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Dane-pacjentow-w-niebezpieczenstwie-raport-McAfee-Labs-IX-2017-198037-150x100crop.jpg)

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-ataki-sieciowe-X-XII-2005-apURW9.jpg)

![Uwaga na fałszywe domeny internetowe [© stoupa - Fotolia.com] Uwaga na fałszywe domeny internetowe](https://s3.egospodarka.pl/grafika/GData/Uwaga-na-falszywe-domeny-internetowe-MBuPgy.jpg)

![Własna działalność gospodarcza a bezpieczeństwo IT [© Sergey Nivens - Fotolia.com] Własna działalność gospodarcza a bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/wlasna-dzialalnosc-gospodarcza/Wlasna-dzialalnosc-gospodarcza-a-bezpieczenstwo-IT-132838-150x100crop.jpg)

![Turniej hakerski rozstrzygnięty [© stoupa - Fotolia.com] Turniej hakerski rozstrzygnięty](https://s3.egospodarka.pl/grafika/hakerzy/Turniej-hakerski-rozstrzygniety-MBuPgy.jpg)

![Nowy groźny wirus [© stoupa - Fotolia.com] Nowy groźny wirus](https://s3.egospodarka.pl/grafika/robaki/Nowy-grozny-wirus-MBuPgy.jpg)

![Odliczenie podatku VAT naliczonego od zakupów przed rejestracją [© adam88xx - Fotolia.com] Odliczenie podatku VAT naliczonego od zakupów przed rejestracją](https://s3.egospodarka.pl/grafika2/odliczenie-podatku-VAT/Odliczenie-podatku-VAT-naliczonego-od-zakupow-przed-rejestracja-146294-150x100crop.jpg)

![Branża IT czeka na zamówienia i liczy długi [© Jelena - Fotolia.com] Branża IT czeka na zamówienia i liczy długi](https://s3.egospodarka.pl/grafika2/zadluzenie-firm/Branza-IT-czeka-na-zamowienia-i-liczy-dlugi-204325-150x100crop.jpg)

![Przewoźnik pod lupą KREPT [© Antrey - Fotolia.com] Przewoźnik pod lupą KREPT](https://s3.egospodarka.pl/grafika2/transport-drogowy/Przewoznik-pod-lupa-KREPT-224751-150x100crop.jpg)

![Pandemia, czyli sezon na kradzież danych osobowych [© weerapat1003 - Fotolia.com] Pandemia, czyli sezon na kradzież danych osobowych](https://s3.egospodarka.pl/grafika2/phishing/Pandemia-czyli-sezon-na-kradziez-danych-osobowych-228856-150x100crop.jpg)

![Młodzi ludzie lepiej przygotowani na ataki hakerów [© Andrey Burmakin - Fotolia.com] Młodzi ludzie lepiej przygotowani na ataki hakerów](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Mlodzi-ludzie-lepiej-przygotowani-na-ataki-hakerow-241325-150x100crop.jpg)

![Ochrona danych osobowych - jakie błędy popełniamy? [© pixabay.com] Ochrona danych osobowych - jakie błędy popełniamy?](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Ochrona-danych-osobowych-jakie-bledy-popelniamy-245400-150x100crop.jpg)

![Oracle dla MSP [© Nmedia - Fotolia.com] Oracle dla MSP](https://s3.egospodarka.pl/grafika/Oracle/Oracle-dla-MSP-Qq30bx.jpg)

![Nowe szanse dla niewidomych [© Syda Productions - Fotolia.com] Nowe szanse dla niewidomych](https://s3.egospodarka.pl/grafika/niewidomi/Nowe-szanse-dla-niewidomych-d8i3B3.jpg)

![Śmierć pracownika a wyrejestrowanie z ubezpieczeń [© endostock - Fotolia.com] Śmierć pracownika a wyrejestrowanie z ubezpieczeń](https://s3.egospodarka.pl/grafika/smierc-pracownika/Smierc-pracownika-a-wyrejestrowanie-z-ubezpieczen-r420Ug.jpg)

![Domeny: cybersqatterzy zarabiają na homofonach [© Oleksiy Mark - Fotolia.com.jpg] Domeny: cybersqatterzy zarabiają na homofonach](https://s3.egospodarka.pl/grafika2/domeny/Domeny-cybersqatterzy-zarabiaja-na-homofonach-157763-150x100crop.jpg)

![Świat: wydarzenia tygodnia 21/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 21/2017](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-21-2017-12AyHS.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)