-

![Infovide w Sieci [© Syda Productions - Fotolia.com] Infovide w Sieci]()

Infovide w Sieci

... wśród nich również Akademickie Centrum Komputerowe "Cyfronet" działające przy Akademii Górniczo-Hutniczej w Krakowie. "Jest niezmiernie istotne, żeby do naszej sieci przyłączyły się również firmy teleinformatyczne, to one bowiem umożliwiają weryfikację rzeczywistej przydatności prowadzonych przez nas badań. Jest to praktyka powszechnie stosowana na ...

-

![Polski rynek e-commerce a zagrożenia w sieci [© stoupa - Fotolia.com] Polski rynek e-commerce a zagrożenia w sieci]()

Polski rynek e-commerce a zagrożenia w sieci

... przedsiębiorców do inwestowania w aplikacje webowe. Biznes, coraz ambitniej przenoszący się do Sieci, jest w stanie generować znacznie większe zyski dla właściciela, niż ma ... wyżej raportów w 2008 roku tego typu działania stanowiły ponad 10 proc. incydentów w sieci zarejestrowanych na polskim rynku. Najprawdopodobniej w roku 2009 liczba ta wzrośnie ...

-

![Zagrożenia w sieci I-VI 2011 wg CERT Polska Zagrożenia w sieci I-VI 2011 wg CERT Polska]()

Zagrożenia w sieci I-VI 2011 wg CERT Polska

... współpracowali ze sobą w celu lepszego wykrywania i zapobiegania incydentom pojawiającym się w sieci.” – mówi Piotr Kijewski, kierownik CERT Polska. Najczęściej skanowane usługi Podobnie jak ... w dużej mierze od świadomości osób odpowiedzialnych za bezpieczeństwo teleinformatyczne. Zwróceniu uwagi na ten problem i wskazaniu sposobów radzenia sobie ...

-

![Usługi teleinformatyczne - trendy 2012 [© Scanrail - Fotolia.com] Usługi teleinformatyczne - trendy 2012]()

Usługi teleinformatyczne - trendy 2012

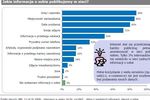

Rok 2011 dobiegł końca. Dział Ericsson ConsumerLab określił główne trendy konsumenckie, które będą występować w roku 2012 i w latach następnych. Do najważniejszych można zaliczyć to, że połączenia sieciowe stały się równie ważne co drogi i energia elektryczna oraz że media społecznościowe kształtują nowe sposoby podawania wiadomości. Badania ...

-

![VoIP - sposób na tanie rozmowy [© Minerva Studio - Fotolia.com] VoIP - sposób na tanie rozmowy]()

VoIP - sposób na tanie rozmowy

... komórkowe znajdujące się w niemal każdym kraju na świecie. Umożliwiła to technologia określana ogólnym mianem VoIP, pozwalająca na przesyłanie głosu poprzez sieci teleinformatyczne. Pomimo pewnych braków tej technologii, jej popularność stale rośnie, a wraz z nią przeznaczane na jej rozwój nakłady finansowe. Według analityków z firmy ...

Tematy: VoIP, telefonia internetowa -

![NIP na paragonie i kasy fiskalne online [© BillionPhotos.com - Fotolia.com] NIP na paragonie i kasy fiskalne online]()

NIP na paragonie i kasy fiskalne online

... ziemnych koparka przypadkowo przetnie światłowód? Aby nie trzeba było w takiej sytuacji wstrzymywać gospodarki w całej miejscowości czy gminie, przez okres naprawy sieci energetycznej czy teleinformatycznej możliwe będzie awaryjne rejestrowanie sprzedaży. Obowiązki podatnika zależne zaś będą od tego, czy przerwanie ciągłości jest czasowe ...

-

![Ataki internetowe w 2004r. [© Scanrail - Fotolia.com] Ataki internetowe w 2004r.]()

Ataki internetowe w 2004r.

... teleinformatyczne w naszych przedsiębiorstwach i sieciach prywatnych informuje w swoim dorocznym raporcie działający przy NASK zespół CERT Polska. Raport analizuje incydenty naruszające bezpieczeństwo teleinformatyczne ... W sposób widoczny zwiększyła się także liczba występowania w sieci nielegalnych treści, w tym przede wszystkim pornografii ...

-

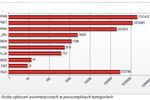

![Społeczeństwo informacyjne w Polsce 2006-2010 Społeczeństwo informacyjne w Polsce 2006-2010]()

Społeczeństwo informacyjne w Polsce 2006-2010

... ang. information and communication technologies; technologie informacyjno-telekomunikacyjne, teleinformatyczne lub techniki informacyje) przeżywa regres a innych wyraźny wzrost. ... r. w stosunku do roku 2008 wzrosła liczba podmiotów otrzymujących zamówienia przez sieci komputerowe. Sprzedaż przez sieci komputerowe prowadziło w 2009 r. 7% małych firm ...

-

![Bezpieczeństwo dzieci w Internecie: porozumienie Bezpieczeństwo dzieci w Internecie: porozumienie]()

Bezpieczeństwo dzieci w Internecie: porozumienie

... Rady Ministrów. Przystąpiły do niej przedsiębiorstwa teleinformatyczne, organizacje pozarządowe specjalizujące się w bezpieczeństwie sieci oraz instytucje publiczne zajmujące się tymi zagadnieniami. "Porozumienie" jest dobrowolnym wkładem Sygnatariuszy w poprawianie bezpieczeństwa dzieci i młodzieży w sieci. Jak każde medium, Internet otwiera przed ...

-

![Jak ICT wpływa na środowisko i co zmieni 5G? [© Natalia Merzlyakova - Fotolia.com] Jak ICT wpływa na środowisko i co zmieni 5G?]()

Jak ICT wpływa na środowisko i co zmieni 5G?

... telepracy i telekonferencji. Rozwiązania teleinformatyczne mogą również ... sieci poprzednich generacji: 2G, 3G i 4G wydajność energetyczna była zorientowana na przejście z sieci „zawsze włączonej” do „zawsze dostępnej”. 5G pozwala potencjalnie na wykonanie kolejnego kroku do sieci „zawsze zoptymalizowanej”. Dzisiejsze sieci, ale również sieci ...

-

![Największe cyberzagrożenia, które stoją przed biznesami w tym roku [© yuri arcurs - fotolia.com] Największe cyberzagrożenia, które stoją przed biznesami w tym roku]()

Największe cyberzagrożenia, które stoją przed biznesami w tym roku

... czasu w sieci. Podsumowanie W cyberświecie, jak i w świecie realnym, istnieje dobro i zło. Obcy ludzie z internetu niejednokrotnie udowodnili, jaka siła drzemie w społeczności, jeśli połączy ją dobry cel. Niestety jest też ta druga grupa, która dla pieniędzy lub władzy jest w stanie sparaliżować całe systemy teleinformatyczne. Bądźmy ...

-

![Odległa e-Europa [© Syda Productions - Fotolia.com] Odległa e-Europa]()

Odległa e-Europa

... oraz popytu na usługi. Do takich działań Regulatora należy zaliczyć m.in. propozycję wykorzystania wolnych częstotliwości dla rozbudowy stacjonarnych sieci telefonicznych i sieci szerokopasmowego dostępu do Internetu. Witold Graboś Prezes URTiP poinformował członków Rady o prowadzonym postępowaniu przetargowym na rezerwację częstotliwości ...

-

![Prawo telekomunikacyjne - podsumowanie [© Minerva Studio - Fotolia.com] Prawo telekomunikacyjne - podsumowanie]()

Prawo telekomunikacyjne - podsumowanie

... od dnia 1 stycznia 2005r. obowiązek blokowania numerów IMEI skradzionych telefonów. Obowiązek ten polega na uniemożliwieniu użytkowania w sieci danego operatora ruchomej sieci telefonicznej skradzionych telefonów i przekazywanie informacji o skradzionych telefonach innym operatorom komórkowym w celu uniemożliwienia korzystania z tych telefonów ...

-

![Wyciekły dane osobowe niemieckich polityków [© concept w - Fotolia.com] Wyciekły dane osobowe niemieckich polityków]()

Wyciekły dane osobowe niemieckich polityków

... . działaniem insidera. Wyciek danych osobowych to utrapienie dla MSW oraz służby BSI – odpowiedzialnej za bezpieczeństwo teleinformatyczne w Niemczech. Nie da się w krótkim terminie sprawnie usunąć ujawnionych danych z sieci. Reaktywne działanie i blokowanie kont na Twitterze, które dystrybuowały linki do danych, można uznać za daremne ...

Tematy: wyciek danych osobowych, atak hakerów -

![Hakerzy celują w polskie wojsko Hakerzy celują w polskie wojsko]()

Hakerzy celują w polskie wojsko

... rywalizują ze sobą zespoły z NATO i państw partnerskich. W ramach ćwiczeń wirtualna przestrzeń natowskiego kraju stała się celem cyberprzestępców. Zagrożone były sieci teleinformatyczne, systemy wojskowe, przemysłowe i bank centralny. W ciągu trzech dni hakerzy przypuścili ponad 8 tys. ataków. Do akcji wkroczyło cyberwojsko. Coroczne ćwiczenia ...

-

![Talex dla TPSA [© Syda Productions - Fotolia.com] Talex dla TPSA]()

Talex dla TPSA

... do danych. Dzięki ich wyodrębnieniu w ramach firmowego środowiska informatycznego transfer danych przechowywanych na nośnikach pamięci masowych sieci SAN nie powoduje obciążenia całej sieci, a jednocześnie umożliwia szybką komunikację pomiędzy poszczególnymi urządzeniami realizowaną np. w oparciu o łącza optyczne. Przygotowywany dla Telekomunikacji ...

-

![e-VITA: internet na wsi [© stoupa - Fotolia.com] e-VITA: internet na wsi]()

e-VITA: internet na wsi

... programu z ramienia Fundacji Wspomagania Wsi. W ramach projektu, w oparciu o sprzęt podarowany przez Cisco System, w sześciu gminach, zbudowano nowoczesne sieci teleinformatyczne. W dolnośląskich Stoszowicach modelowa infrastruktura (sieć informatyczna oraz system telefonii IP) objęła ponad dwadzieścia obiektów samorządowych, w tym urzędy, szkoły ...

-

![Ustawa o cyberbezpieczeństwie weszła w życie [© NicoElNino - Fotolia.com] Ustawa o cyberbezpieczeństwie weszła w życie]()

Ustawa o cyberbezpieczeństwie weszła w życie

... , wprowadzająca środki na rzecz wysokiego wspólnego poziomu bezpieczeństwa sieci i systemów informatycznych na terytorium Unii Europejskiej. Ustawa wdraża unijną dyrektywę NIS ... świadczenie tej usługi będzie zależeć od systemów informacyjnych, incydent (zdarzenie teleinformatyczne) miałoby istotny skutek zakłócający świadczenie usługi, będzie jednym z ...

-

![Eden Technology z Crowleyem [© Syda Productions - Fotolia.com] Eden Technology z Crowleyem]()

Eden Technology z Crowleyem

... teleinformatyczne, które będzie świadczyć swoim klientom za pośrednictwem Crowley Data Poland - jednego z największych dostawców ... kilka dni po podpisaniu umowy, a często już po 48 godzinach. W ofercie Crowleya znajdują się: Wirtualne sieci prywatne VPN, Łącza Transmisji Danych DTL, Dzierżawa kanałów cyfrowych, Dedykowany Dostęp do Internetu ...

Tematy: eden technology, crowley data poland -

![Partnerstwo publiczno-prywatne w Polsce [© KB3 - Fotolia.com] Partnerstwo publiczno-prywatne w Polsce]()

Partnerstwo publiczno-prywatne w Polsce

... w Warszawie i Gdańsku. (źródło: 6. numer Biuletynu ppp). - Największą niespodzianką jednak może okazać się sektor ICT (sieci teleinformatyczne, w szczególności światłowodowe sieci szerokopasmowe) – mówi Małgorzata Kuś-Konieczna, koordynatorka projektu systemowego PARP „Partnerstwo publiczno-prywatne”. – Aktualnie realizowane są trzy postępowania ...

-

![Cyberprzestępczość: ataki coraz groźniejsze [© alphaspirit - Fotolia.com] Cyberprzestępczość: ataki coraz groźniejsze]()

Cyberprzestępczość: ataki coraz groźniejsze

... dwóch lat zanotowały przynajmniej jeden przypadek naruszenia bezpieczeństwa danych. Zdaniem większości respondentów w ciągu ostatnich dwudziestu czterech miesięcy ataki na ich sieci teleinformatyczne stały się coraz poważniejsze (54 proc.) i częstsze (52 proc.). Podczas gdy 63 proc. ankietowanych twierdzi, że posiada wiedzę o słabościach w swoich ...

-

![Debiut Telgam SA na NewConnect [© AshDesign - Fotolia.com] Debiut Telgam SA na NewConnect]()

Debiut Telgam SA na NewConnect

... zanotowano na NewConnect. DZIAŁALNOŚĆ EMITENTA Przedsiębiorstwo Telekomunikacyjne Telgam S.A. jest dostawcą internetu, telewizji, telefonii i rozwiązań IT. Posiada własne sieci teleinformatyczne na obszarze zachodniego Podkarpacia. Stale rozwija sieć własnych światłowodów i radiolinii w celu świadczenia nowych usług i zwiększenia zasięgu działania ...

-

![Zmiany w podatku od nieruchomości bardzo niekorzystne dla firm [© Classically Printed z Pixabay] Zmiany w podatku od nieruchomości bardzo niekorzystne dla firm]()

Zmiany w podatku od nieruchomości bardzo niekorzystne dla firm

... dyrektor departamentu podatkowego Konfederacji Lewiatan. Zdaniem Lewiatana całkowicie nieakceptowalne jest bardzo szerokie opodatkowanie urządzeń technicznych, całości sieci telekomunikacyjnych wraz z urządzeniami peryferyjnymi, urządzeń energetycznych służących produkcji ekologicznej energii elektrycznej (instalacje OZE). W naszej ocenie przyjęcie ...

-

![CRM - czy to się opłaca? [© Minerva Studio - Fotolia.com] CRM - czy to się opłaca?]()

CRM - czy to się opłaca?

... uwagę, że koszty rozkładają się na inne zastosowania poszczególnych elementów. Najważniejsze z nich to: Sprzęt Usługi i urządzenia telekomunikacyjne Wykonanie sieci lokalnej Oprogramowanie (również sieciowe i komunikacyjne) Instalacja i konfiguracja systemu Dostosowanie systemu Konsultacje, szkolenia pracowników Transfer istniejącej bazy danych do ...

Tematy: -

![SOLIDEX wchodzi w e-biznes [© Syda Productions - Fotolia.com] SOLIDEX wchodzi w e-biznes]()

SOLIDEX wchodzi w e-biznes

... korporacyjnych serwisów WWW, internetowych środków reklamy, komunikacji oraz aplikacji e-commerce. Inwestycja jest elementem realizacji programu "SOLIDne Systemy Teleinformatyczne" obejmującego między innymi systemy e-commerce. Wspólna oferta adresowana jest głównie do korporacji aktywnie wykorzystujących technologie internetowe w swych programach ...

Tematy: solidex, webservice internet -

![Dyrektor IT, Chief Information Officer, CIO [© vege - Fotolia.com] Dyrektor IT, Chief Information Officer, CIO]()

Dyrektor IT, Chief Information Officer, CIO

... ważne są zdolności analityczne i planistyczne, cechy przywódcze, umiejętność delegowania zadań i wyznaczania celów. Karierę rozpocząć można od stanowiska programisty czy administratora sieci informatycznych, następnym krokiem jest posada konsultanta technicznego, dalej – kierownika projektów z zakresu IT, kierownika do spraw baz danych/IT, w końcu ...

-

![Odpowiedzialność karna za sabotaż komputerowy [© Artur Marciniec - Fotolia.com] Odpowiedzialność karna za sabotaż komputerowy]()

Odpowiedzialność karna za sabotaż komputerowy

... uprawnionym, przez transmisję, zniszczenie, usunięcie, uszkodzenie, utrudnienie dostępu lub zmianę danych informatycznych, w istotnym stopniu zakłóca pracę systemu komputerowego lub sieci teleinformatycznej, podlega karze pozbawienia wolności od 3 miesięcy do lat 5." Jak widać, sabotaż komputerowy to przestępstwo zagrożone bardzo surowymi sankcjami ...

-

![Branża motoryzacyjna: najważniejsze trendy 2016 [© Robert Hoetink - Fotolia.com] Branża motoryzacyjna: najważniejsze trendy 2016]()

Branża motoryzacyjna: najważniejsze trendy 2016

... jako główni innowatorzy w kolejnych latach wskazują na pierwszym miejscu właśnie firmy teleinformatyczne. Przedstawiciele branży zgodnie przyznają, że duży wpływ na przyszłość globalnego sektora ... się tylko do dużych ośrodków miejskich. Zarówno producenci pojazdów, jak i sieci stacji paliw otwierają się na e-tankowanie, ale wciąż potrzebne są ...

-

![Współpraca banków zmniejsza cyberprzestępczość [© ptnphotof - Fotolia.com] Współpraca banków zmniejsza cyberprzestępczość]()

Współpraca banków zmniejsza cyberprzestępczość

... efektywna forma podnoszenia zdolności do reagowania na najgroźniejsze zagrożenia w sieci Internet. Szczegółowy opis przygotowań, przebiegu, a także analiza wyników oraz wnioski ... w bankach jest wysoka, ale nie wystarczy, aby zapewnić bezpieczeństwo teleinformatyczne. Potrzebne są odpowiednie szkolenia, a przede wszystkim ćwiczenia praktyczne, które ...

-

![Elektroniczna gospodarka w Polsce 2006 Elektroniczna gospodarka w Polsce 2006]()

Elektroniczna gospodarka w Polsce 2006

... administracji publicznej, rozwoju społeczeństwa administracyjnego, infrastruktury sieci teleinformatycznych oraz zastosowań technologii teleinformacyjnych (TTI) w budowie gospodarki opartej na wiedzy. Plan Informatyzacji Państwa wskazuje następujące ponadsektorowe projekty teleinformatyczne: e-PUAP, STAP, PL.ID (wprowadzenie biometrycznych ...

-

![Uwaga na dialery - klikaj rozważnie [© Minerva Studio - Fotolia.com] Uwaga na dialery - klikaj rozważnie]()

Uwaga na dialery - klikaj rozważnie

... stwierdza, że był to dialer (na rachunku jest wyszczególniony jako „połączenie teleinformatyczne”). Skąd biorą się te połączenia międzynarodowe na moim rachunku? Od września 2003 r. ... krajów Unii Europejskiej, a które to znajdowały się poza zasięgiem lądowych nadajników sieci GSM. Od tego czasu system, mocno rozpowszechnił się w komunikacji morskiej ...

-

![Społeczeństwo informacyjne 2004-2006 Społeczeństwo informacyjne 2004-2006]()

Społeczeństwo informacyjne 2004-2006

... UE wyniosły 97% i 51%. Wyniki badań wskazują, że: Komputery, sieci i systemy komputerowe i Internet najczęściej stosują przedsiębiorstwa duże (o liczbie pracujących ... w gospodarce narodowej. WYKORZYSTANIE ICT W PRZEDSIĘBIORSTWACH 1. Najczęściej w technologie teleinformatyczne wyposażone są przedsiębiorstwa duże (o liczbie pracujących co najmniej ...

-

![Międzynarodowe Targi Komunikacji Elektronicznej INTERTELECOM 2013 Międzynarodowe Targi Komunikacji Elektronicznej INTERTELECOM 2013]()

Międzynarodowe Targi Komunikacji Elektronicznej INTERTELECOM 2013

... targach zaprezentują się zarówno firmy z Polski jak i z zagranicy, m.in. z Chin, Słowenii, Finlandii. Pokażą one m.in. systemy i sieci telekomunikacyjne i teleinformatyczne, urządzenia naziemne i satelitarne stacji telewizyjnych i radiowych, oprogramowanie i technologie mobilne oraz urządzenia do odbioru aplikacji mobilnych. Targom tradycyjnie ...

Tematy: -

![Jakie cyberzagrożenia w transporcie? [© Depositphotos] Jakie cyberzagrożenia w transporcie?]()

Jakie cyberzagrożenia w transporcie?

... . Jednak wraz z coraz większą liczbą systemów informatycznych i urządzeń podłączonych do sieci, wzrasta również potencjalny obszar do ataków dla cyberprzestępców. Transport ... transportu pod względem ilości wypadków, będąc coraz bardziej podatnym na zagrożenia teleinformatyczne. Nie lepiej jest w transporcie lotniczym – jak podaje Eurocontrol, od 2018 ...

-

![Kto kupi Tel-Energo? [© pizuttipics - Fotolia.com] Kto kupi Tel-Energo?]()

Kto kupi Tel-Energo?

... mld zł (300 mln EUR). Wycena obejmuje Tel-Energo, zależne spółki teleinformatyczne oraz Telbank, spółkę telekomunikacyjną obsługującą banki, którą Tel-Energo przejęło od ... założycielami są firmy zajmujące się przesyłem i dystrybucją energii: Polskie Sieci Elektroenergetyczne S.A., Zakłady Energetyczne oraz Polskie Towarzystwo Przesyłu i Rozdziału ...

Tematy: tel-energo

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Infovide w Sieci [© Syda Productions - Fotolia.com] Infovide w Sieci](https://s3.egospodarka.pl/grafika/siec-rozwoju-technik-spoleczenstwa-informacyjnego/Infovide-w-Sieci-d8i3B3.jpg)

![Polski rynek e-commerce a zagrożenia w sieci [© stoupa - Fotolia.com] Polski rynek e-commerce a zagrożenia w sieci](https://s3.egospodarka.pl/grafika/e-biznes/Polski-rynek-e-commerce-a-zagrozenia-w-sieci-MBuPgy.jpg)

![Usługi teleinformatyczne - trendy 2012 [© Scanrail - Fotolia.com] Usługi teleinformatyczne - trendy 2012](https://s3.egospodarka.pl/grafika/badania-internautow/Uslugi-teleinformatyczne-trendy-2012-apURW9.jpg)

![VoIP - sposób na tanie rozmowy [© Minerva Studio - Fotolia.com] VoIP - sposób na tanie rozmowy](https://s3.egospodarka.pl/grafika/VoIP/VoIP-sposob-na-tanie-rozmowy-iG7AEZ.jpg)

![NIP na paragonie i kasy fiskalne online [© BillionPhotos.com - Fotolia.com] NIP na paragonie i kasy fiskalne online](https://s3.egospodarka.pl/grafika2/kasa-fiskalna/NIP-na-paragonie-i-kasy-fiskalne-online-202474-150x100crop.jpg)

![Ataki internetowe w 2004r. [© Scanrail - Fotolia.com] Ataki internetowe w 2004r.](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Ataki-internetowe-w-2004r-apURW9.jpg)

![Jak ICT wpływa na środowisko i co zmieni 5G? [© Natalia Merzlyakova - Fotolia.com] Jak ICT wpływa na środowisko i co zmieni 5G?](https://s3.egospodarka.pl/grafika2/sektor-ict/Jak-ICT-wplywa-na-srodowisko-i-co-zmieni-5G-155126-150x100crop.jpg)

![Największe cyberzagrożenia, które stoją przed biznesami w tym roku [© yuri arcurs - fotolia.com] Największe cyberzagrożenia, które stoją przed biznesami w tym roku](https://s3.egospodarka.pl/grafika2/phishing/Najwieksze-cyberzagrozenia-ktore-stoja-przed-biznesami-w-tym-roku-232254-150x100crop.jpg)

![Odległa e-Europa [© Syda Productions - Fotolia.com] Odległa e-Europa](https://s3.egospodarka.pl/grafika/e-europe/Odlegla-e-Europa-d8i3B3.jpg)

![Prawo telekomunikacyjne - podsumowanie [© Minerva Studio - Fotolia.com] Prawo telekomunikacyjne - podsumowanie](https://s3.egospodarka.pl/grafika/prawo-telekomunikacyjne/Prawo-telekomunikacyjne-podsumowanie-iG7AEZ.jpg)

![Wyciekły dane osobowe niemieckich polityków [© concept w - Fotolia.com] Wyciekły dane osobowe niemieckich polityków](https://s3.egospodarka.pl/grafika2/wyciek-danych-osobowych/Wyciekly-dane-osobowe-niemieckich-politykow-213742-150x100crop.jpg)

![Talex dla TPSA [© Syda Productions - Fotolia.com] Talex dla TPSA](https://s3.egospodarka.pl/grafika/talex/Talex-dla-TPSA-d8i3B3.jpg)

![e-VITA: internet na wsi [© stoupa - Fotolia.com] e-VITA: internet na wsi](https://s3.egospodarka.pl/grafika/informatyzacja/e-VITA-internet-na-wsi-MBuPgy.jpg)

![Ustawa o cyberbezpieczeństwie weszła w życie [© NicoElNino - Fotolia.com] Ustawa o cyberbezpieczeństwie weszła w życie](https://s3.egospodarka.pl/grafika2/ustawa-o-cyberbezpieczenstwie/Ustawa-o-cyberbezpieczenstwie-weszla-w-zycie-210314-150x100crop.jpg)

![Eden Technology z Crowleyem [© Syda Productions - Fotolia.com] Eden Technology z Crowleyem](https://s3.egospodarka.pl/grafika/eden-technology/Eden-Technology-z-Crowleyem-d8i3B3.jpg)

![Partnerstwo publiczno-prywatne w Polsce [© KB3 - Fotolia.com] Partnerstwo publiczno-prywatne w Polsce](https://s3.egospodarka.pl/grafika2/prywatyzacja/Partnerstwo-publiczno-prywatne-w-Polsce-116023-150x100crop.jpg)

![Cyberprzestępczość: ataki coraz groźniejsze [© alphaspirit - Fotolia.com] Cyberprzestępczość: ataki coraz groźniejsze](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Cyberprzestepczosc-ataki-coraz-grozniejsze-118235-150x100crop.jpg)

![Debiut Telgam SA na NewConnect [© AshDesign - Fotolia.com] Debiut Telgam SA na NewConnect](https://s3.egospodarka.pl/grafika2/NewConnect/Debiut-Telgam-SA-na-NewConnect-119432-150x100crop.jpg)

![Zmiany w podatku od nieruchomości bardzo niekorzystne dla firm [© Classically Printed z Pixabay] Zmiany w podatku od nieruchomości bardzo niekorzystne dla firm](https://s3.egospodarka.pl/grafika2/podatek-od-nieruchomosci/Zmiany-w-podatku-od-nieruchomosci-bardzo-niekorzystne-dla-firm-260730-150x100crop.jpg)

![CRM - czy to się opłaca? [© Minerva Studio - Fotolia.com] CRM - czy to się opłaca?](https://s3.egospodarka.pl/grafika//CRM-czy-to-sie-oplaca-iG7AEZ.jpg)

![SOLIDEX wchodzi w e-biznes [© Syda Productions - Fotolia.com] SOLIDEX wchodzi w e-biznes](https://s3.egospodarka.pl/grafika/solidex/SOLIDEX-wchodzi-w-e-biznes-d8i3B3.jpg)

![Dyrektor IT, Chief Information Officer, CIO [© vege - Fotolia.com] Dyrektor IT, Chief Information Officer, CIO](https://s3.egospodarka.pl/grafika2/dyrektor-IT/Dyrektor-IT-Chief-Information-Officer-CIO-186490-150x100crop.jpg)

![Odpowiedzialność karna za sabotaż komputerowy [© Artur Marciniec - Fotolia.com] Odpowiedzialność karna za sabotaż komputerowy](https://s3.egospodarka.pl/grafika2/sabotaz-komputerowy/Odpowiedzialnosc-karna-za-sabotaz-komputerowy-185063-150x100crop.jpg)

![Branża motoryzacyjna: najważniejsze trendy 2016 [© Robert Hoetink - Fotolia.com] Branża motoryzacyjna: najważniejsze trendy 2016](https://s3.egospodarka.pl/grafika2/branza-motoryzacyjna/Branza-motoryzacyjna-najwazniejsze-trendy-2016-175907-150x100crop.jpg)

![Współpraca banków zmniejsza cyberprzestępczość [© ptnphotof - Fotolia.com] Współpraca banków zmniejsza cyberprzestępczość](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Wspolpraca-bankow-zmniejsza-cyberprzestepczosc-131032-150x100crop.jpg)

![Uwaga na dialery - klikaj rozważnie [© Minerva Studio - Fotolia.com] Uwaga na dialery - klikaj rozważnie](https://s3.egospodarka.pl/grafika/dialery/Uwaga-na-dialery-klikaj-rozwaznie-iG7AEZ.jpg)

![Jakie cyberzagrożenia w transporcie? [© Depositphotos] Jakie cyberzagrożenia w transporcie?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-cyberzagrozenia-w-transporcie-258432-150x100crop.jpg)

![Kto kupi Tel-Energo? [© pizuttipics - Fotolia.com] Kto kupi Tel-Energo?](https://s3.egospodarka.pl/grafika/tel-energo/Kto-kupi-Tel-Energo-QhDXHQ.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025 [© Andrey Popov - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-czerwcu-2025-267094-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-wlasciciele-mieszkan-i-domow-268193-150x100crop.png)

![Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI] Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/chinskie-auta/Chinskie-auta-Od-niskiej-jakosci-do-globalnego-lidera-Co-pokazuje-raport-EFL-270009-50x33crop.jpg) Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

![Świąteczna podróż z pupilem. Jak bezpiecznie przewieźć zwierzę samolotem? Praktyczny poradnik [© wygenerowane przez AI] Świąteczna podróż z pupilem. Jak bezpiecznie przewieźć zwierzę samolotem? Praktyczny poradnik](https://s3.egospodarka.pl/grafika2/zwierzeta/Swiateczna-podroz-z-pupilem-Jak-bezpiecznie-przewiezc-zwierze-samolotem-Praktyczny-poradnik-270064-150x100crop.jpg)

![Pułapki podatkowe 2026: Co zmieni się dla przedsiębiorców i jakie koszty ich czekają? [© wygenerowane przez AI] Pułapki podatkowe 2026: Co zmieni się dla przedsiębiorców i jakie koszty ich czekają?](https://s3.egospodarka.pl/grafika2/koszty-firmy/Pulapki-podatkowe-2026-Co-zmieni-sie-dla-przedsiebiorcow-i-jakie-koszty-ich-czekaja-270133-150x100crop.jpg)

![Opóźniony lot z przesiadką? Dowiedz się, jak uzyskać odszkodowanie i opiekę od linii lotniczych [© wygenerowane przez AI] Opóźniony lot z przesiadką? Dowiedz się, jak uzyskać odszkodowanie i opiekę od linii lotniczych](https://s3.egospodarka.pl/grafika2/lot-z-przesiadka/Opozniony-lot-z-przesiadka-Dowiedz-sie-jak-uzyskac-odszkodowanie-i-opieke-od-linii-lotniczych-270091-150x100crop.jpg)

![FEnIKS: ruszył nabór na efektywność energetyczną dla średnich i dużych firm. Kluczowe zasady, progi i finansowanie [© wygenerowane przez AI] FEnIKS: ruszył nabór na efektywność energetyczną dla średnich i dużych firm. Kluczowe zasady, progi i finansowanie](https://s3.egospodarka.pl/grafika2/FEnIKS/FEnIKS-ruszyl-nabor-na-efektywnosc-energetyczna-dla-srednich-i-duzych-firm-Kluczowe-zasady-progi-i-finansowanie-270128-150x100crop.jpg)

![Urlopy 2026: nowe przepisy i nawet 40 dni wolnych od pracy [© pexels] Urlopy 2026: nowe przepisy i nawet 40 dni wolnych od pracy](https://s3.egospodarka.pl/grafika2/dni-wolne-od-pracy/Urlopy-2026-nowe-przepisy-i-nawet-40-dni-wolnych-od-pracy-270126-150x100crop.jpg)