-

![Nowe systemy Symmetrix DMX [© violetkaipa - Fotolia.com] Nowe systemy Symmetrix DMX]()

Nowe systemy Symmetrix DMX

... informacji, który wymaga najwyższego poziomu obsługi. Wartość, jaką przedstawiają dla przedsiębiorstwa te informacje, zależy w dużej mierze od środowiska ich przechowywania. Systemy ... odległość EMC Snap, jedyne na świecie oprogramowanie do oszczędnej, lokalnej replikacji danych składowanych w zaawansowanych systemach pamięci masowej Wbudowaną obsługę ...

Tematy: symmetrix dmx -

![System informacji oświatowej: nowa ustawa [© zimmytws-Fotolia.com] System informacji oświatowej: nowa ustawa]()

System informacji oświatowej: nowa ustawa

... informacji oświatowej (Dz. U. z 2011 r. Nr 139, poz. 814, dalej "nowa ustawa o SIO"), wprowadzająca bardzo istotne zmiany dotyczące działania Systemu Informacji ... Według nowej ustawy o SIO, przekazanie danych z lokalnej bazy danych SIO do bazy danych SIO ... dziedzinie do możliwości, jakie dają obecnie systemy teleinformatyczne. Nowe przepisy mają na celu ...

-

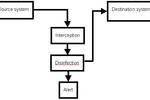

![Ryzyko a przestępczość komputerowa w firmie Ryzyko a przestępczość komputerowa w firmie]()

Ryzyko a przestępczość komputerowa w firmie

... informacji, pozorowanie fałszywej identyczności), pasywne (podsłuchiwanie i przechwytywanie danych) oraz przypadkowe (błędne rozsyłanie informacji ... są odrzucane lub przyjmowane. Najprostszym zabezpieczeniem sieci lokalnej jest jej fizyczne odizolowanie, co ... systemu. Chodzi tu m.in. o równoległe systemy zabezpieczające. Programy antywirusowe – są ...

-

![Wrota Polski otwarte [© Syda Productions - Fotolia.com] Wrota Polski otwarte]()

Wrota Polski otwarte

... informacji oraz ułatwić załatwianie spraw między urzędami a firmą oraz obywatelem za pomocą kanałów elektronicznych. Wartość kontraktu opiewa na kwotę 9 mln zł. Dzięki realizacji projektu powstać ma spójna koncepcja polskiej platformy e-government pozwalająca sukcesywnie integrować systemy ... z jednostkami administracji centralnej i lokalnej. Nie jest ...

-

![Zagrożenia internetowe III kw. 2011 Zagrożenia internetowe III kw. 2011]()

Zagrożenia internetowe III kw. 2011

... - jedynie exploity potrafiące obejść systemy bezpieczeństwa i pozwalające na zainstalowanie i uruchomienie innego kodu ... komputery, podzieliliśmy według różnych poziomów infekcji lokalnej: Maksymalny poziom lokalnych infekcji. Grupę tą tworzą ... dwie zapewniają dostęp do krytycznych informacji systemowych, dwie umożliwiają przeprowadzanie ataków XSS, a ...

-

![Ochrona środowiska: kończą się dotacje [© Syda Productions - Fotolia.com] Ochrona środowiska: kończą się dotacje]()

Ochrona środowiska: kończą się dotacje

... mln zł. Dwukrotnie większy maksymalny budżet przewidziano na przedsięwzięcia dotyczące lokalnej i regionalnej infrastruktury przemysłu i dystrybucji energii elektrycznej oraz budowę i modernizację ... , tworzyć systemy ochrony środowiska, czy też tworzyć i modernizować bazy danych do gromadzenia i przetwarzania informacji o środowisku. W chwili obecnej ...

-

![UKE a rynek telekomunikacyjny 2006-2011 UKE a rynek telekomunikacyjny 2006-2011]()

UKE a rynek telekomunikacyjny 2006-2011

... o przepływności poniżej 144 kbit/s, zaś obsługiwane przez systemy komórkowe zaledwie 3% wszystkich dostępów do ... wydanej pod koniec 2010 r. decyzji dotyczącej dostępu do lokalnej pętli abonenckiej (rynek 4) Prezes UKE ... zostało stworzone telefoniczne Centrum Informacji Konsumenckiej (CIK), które udziela informacji i porad w kwestiach związanych z ...

-

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

... systemy Mac OS X zostały zainfekowane programem Backdoor.OSX.Lasyr. Backdoor ten pozwala cyberprzestępcom uzyskać kontrolę nad zainfekowaną maszyną oraz dostęp do wszystkich informacji ... więcej użytkowników komputerów na całym świecie aktualizuje swoje systemy. Państwa o największym ryzyku lokalnej infekcji komputerów użytkowników Dane te pokazują ...

-

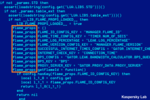

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]()

Kaspersky Lab: szkodliwe programy III kw. 2013

... 2013 r., osoby atakujące natychmiast zamknęły wszystkie znane systemy kontroli NetTravelera i przeniosły je na nowe serwery ... tylko konkretne, poszukiwane informacje. Po uzyskaniu pożądanych informacji, porzucają swój cel. Osoby atakujące ... Afryki, Bliskiego Wschodu i Południowo Wschodniej Azji. Współczynniki lokalnej infekcji można podzielić na cztery ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

Kaspersky Lab: szkodliwe programy II kw. 2012

... się również niektóre państwa z Afryki, mimo że odnotowują one wyższe współczynniki lokalnej infekcji. W drugim kwartale 2012 r. średnio 39,7% komputerów z systemem KSN ( ... do poufnych informacji. Lista Top 20 zawiera również luki, które pozwalają szkodliwym użytkownikom manipulować danymi, obchodzić systemy bezpieczeństwa i przeprowadzać ataki XSS. ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

... cyberprzsetępców jeżeli chodzi o mobilne systemy operacyjne i może być uznawany za ekwiwalent Windowsa ... użytkownikowi zauważenie szkodliwej aktywności. W celu wysłania informacji o zainfekowanym urządzeniu oraz wykonanej „pracy” ... których użytkownicy są narażeni na największe ryzyko lokalnej infekcji Poniższe dane liczbowe ilustrują średni ...

-

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena]()

Telefonia internetowa VoIP: usługi ważniejsze niż cena

... z numeracji lokalnej. Możliwość ... informacji z bazy danych. Systemy automatycznej informacji głosowej IVR, oferowane przez operatorów telefonii internetowej, umożliwiają bezpośrednie przekierowanie połączeń klientów do komputerowej bazy danych celem uzyskania informacji, zgłoszenia zdarzenia, złożenia zlecenia lub zamówienia produktu. Systemy ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... systemy SCADA wzbudzają coraz większy niepokój wśród firm zajmujących się bezpieczeństwem. Systemy ... zgodą uczestników tej sieci. Globalny system wymiany informacji dotyczących aktywności szkodliwego oprogramowania obejmuje miliony ... na komputerach których zablokowano próby infekcji lokalnej. Wyniki pokazują średni odsetek zainfekowanych komputerów w ...

-

![Czy polska produkcja jest już gotowa na Przemysł 4.0? [© phonlamaiphoto - Fotolia.com] Czy polska produkcja jest już gotowa na Przemysł 4.0?]()

Czy polska produkcja jest już gotowa na Przemysł 4.0?

... cieszy, ponieważ jest świadectwem coraz większej dojrzałości lokalnej gospodarki. Choć nowoczesne technologie są postrzegane ... nich dostrzegało konieczność optymalizacji przepływu informacji pomiędzy działami, a 72 proc. ... planowało wdrożyć systemy IT, przy czym duże firmy produkcyjne częściej niż średnie deklarowały inwestycje w systemy informatyczne ...

-

![Fortinet: co planuje cyberprzestępczość na 2021 rok? [© Andrey Burmakin - Fotolia.com] Fortinet: co planuje cyberprzestępczość na 2021 rok?]()

Fortinet: co planuje cyberprzestępczość na 2021 rok?

... prowadziło inwazyjne działania, takie jak przechwytywanie żądań z sieci lokalnej w celu przeprowadzenia ataku na kolejne systemy lub rozbudowywanie zakresu ataku albo modyfikowanie ... systemy nie będą już tylko celem ataków, ale także będą ułatwiały przeprowadzanie jeszcze bardziej zaawansowanych kampanii. Wykorzystanie zgromadzonych w nich informacji ...

-

![Cyberataki w branży TSL: 2 na 3 odnoszą pożądany skutek [© Freepik_com] Cyberataki w branży TSL: 2 na 3 odnoszą pożądany skutek]()

Cyberataki w branży TSL: 2 na 3 odnoszą pożądany skutek

... należałoby dodać, ponieważ nie ulega wątpliwości, że systemy bezpieczeństwa zawiodły, a hakerzy zdołali zakłócić ... znowelizowana wersją pierwotnej dyrektywy w sprawie bezpieczeństwa sieci i informacji UE z 2016 roku. Konieczność aktualizacji zawartych ... Kolejnym etapem ataku było zainfekowanie komputerów z lokalnej sieci oprogramowaniem typu ransomware ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

... (tzw. honeypots) stanowią najpopularniejsze narzędzie zbierania informacji dotyczących aktywności sieciowej szkodliwych programów. Jednak systemy te zwykle monitorują jedynie własne kanały internetowe ... na tanich routerach, co może doprowadzić do całkowitego odłączenia sieci lokalnej od Internetu. Już teraz stanowi to dość powszechny problem dla ...

-

![Samorządy wciąż mocno narażone na cyberataki [© Andrey Burmakin - Fotolia.com] Samorządy wciąż mocno narażone na cyberataki]()

Samorządy wciąż mocno narażone na cyberataki

... życia, zainteresowań itp. To kluczowe zadania i ogromne zbiory informacji, stanowiące łakomy kąsek dla cyberprzestępców. Jednocześnie, ... pokazuje, że część ma na celu zdestabilizowanie lokalnej społeczności, co przełożyć może się na ... tożsamości czy oszustw finansowych. Co więcej, systemy miast i gmin zarządzają lokalną infrastrukturą, a więc ...

-

![Jak działa program antywirusowy? Jak działa program antywirusowy?]()

Jak działa program antywirusowy?

... działa program antywirusowy gdy monitoruje stację dyskietek, ruch w sieci lokalnej, czy e-mail. Główne zasady postępowania są niezmienne, ale istnieją subtelne różnice. Informacje ... usług internetowych, a cel to klient poczty e-mail systemu Windows. Systemy interpretacji informacji różnią się między sobą zależnie od sposobu ich implementacji I ...

Tematy: -

![Trend Micro: zagrożenia internetowe II kw. 2012 [© alexskopje - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2012]()

Trend Micro: zagrożenia internetowe II kw. 2012

... jej system i próbuje zmusić ją do ujawnienia danych osobowych na rzekome żądanie lokalnej policji. Przestępcy używają bardziej zaawansowanych narzędzi, takich jak systemy automatycznych przelewów, które umożliwiają im kradzież informacji bankowych w czasie, gdy użytkownik nie korzysta z internetu. Ataki z wykorzystaniem sprawdzonych metod, takich ...

-

![Szkodliwy program Flame - analiza Szkodliwy program Flame - analiza]()

Szkodliwy program Flame - analiza

... cechy robaka, pozwalające mu na replikację w sieci lokalnej oraz na nośnikach wymiennych, jeżeli taka ... szkodliwego oprogramowania, zakodowane w informacji o urządzeniu. Jakie są funkcje kradzieży informacji? Chociaż wciąż analizujemy różne ... , które nie są interesujące, a w jednym miejscu gromadzą systemy najcenniejsze z ich punktu widzenia. Po tym ...

-

![Polityka w Internecie a jego wiarygodność Polityka w Internecie a jego wiarygodność]()

Polityka w Internecie a jego wiarygodność

... projektów dotyczących polityki (głównie lokalnej). Wydawało się, że właśnie społeczeństwo ... informacji mało ważnych, albo wręcz dezinformacji wygodnych dla czyichś interesów. Ciągle istnieją monopole na wiedzę. Kraje, instytucje i jednostki, które zgromadziły i dysponują istotnymi z pewnych względów zasobami informacji oraz zbudowały systemy ...

-

![6 sposobów na bankowe ataki APT [© tiero - Fotolia.com] 6 sposobów na bankowe ataki APT]()

6 sposobów na bankowe ataki APT

... przez standardowe systemy zabezpieczeń, więc ataki ... informacji finansowych). Jak podają eksperci Barracuda Networks, zagrożenie przedostało się do sieci banków za pośrednictwem zainfekowanych wiadomości e-mail, które zostały wysłane do ofiar (tzw. phishing). Maile zwykle zawierały fałszywy dokument programu Word, który wykorzystując lukę na lokalnej ...

-

![Złośliwe oprogramowanie - nowe trendy [© stoupa - Fotolia.com] Złośliwe oprogramowanie - nowe trendy]()

Złośliwe oprogramowanie - nowe trendy

... atakują również systemy standardowych użytkowników sieci ... informacji dostarczają testy dynamiczne – infekując system za pomocą zbioru wyselekcjonowanych próbek można rozpoznać, w którym momencie złośliwe oprogramowanie jest wykrywane przez mechanizmy ochrony. Jeżeli nastąpi to dopiero wtedy, gdy zainfekowany plik przedostanie się do sieci lokalnej ...

-

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame]()

Nowy szkodliwy program Flame

... stanowią jeden z najpoważniejszych problemów w dziedzinie bezpieczeństwa informacji. Stuxnet i Duqu należały do łańcucha ataków ... potrafi rozprzestrzeniać się za pośrednictwem sieci lokalnej przy użyciu kilku metod, łącznie z wykorzystywaniem ... nieustannie nadzorują zainfekowane systemy, gromadząc informacje i atakując nowe systemy w celu osiągnięcia ...

-

![Jak wybrać solidne biuro rachunkowe dla swojej firmy? [© apops - Fotolia.com] Jak wybrać solidne biuro rachunkowe dla swojej firmy?]()

Jak wybrać solidne biuro rachunkowe dla swojej firmy?

... starszych, takich jak Symfonia lub nawet na programach DOS-owych. Systemy te są przestarzałe i czasochłonne. Są sygnałem, że biuro ... jest, że nie tylko brak informacji o rynku, ale także brak informacji o własnym przedsiębiorstwie stanowi barierę ... w działalność społeczną np. na rzecz środowiska biznesowego, studentów lub lokalnej społeczności. ...

-

![Igrzyska olimpijskie na celowniku cyberprzestępców Igrzyska olimpijskie na celowniku cyberprzestępców]()

Igrzyska olimpijskie na celowniku cyberprzestępców

... lokalnej aktywności sejsmicznej. 2008, Pekin – podczas IO utworzono kilka fałszywych stron do sprzedaży fałszywych biletów. 2012, Londyn – w dniu ceremonii otwarcia odnotowano ponad 212 milionów cyberataków, m.in. DDoS na infrastrukturę elektroenergetyczną. Soczi, 2014 – brak informacji ...

-

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014]()

Ewolucja złośliwego oprogramowania I kw. 2014

... w innych państwach, w których powszechnie wykorzystywane są zarządzane tekstowo systemy e-portfeli. Złe wieści W pierwszym kwartale 2014 r. został wykryty trojan ... temat szkodliwej aktywności na ich komputerach. W programie globalnej wymiany informacji dotyczących szkodliwej aktywności uczestniczą miliony użytkowników produktów Kaspersky Lab w 213 ...

-

![CRM - czy to się opłaca? [© Minerva Studio - Fotolia.com] CRM - czy to się opłaca?]()

CRM - czy to się opłaca?

... uzyskać z punktu widzenia klienta: zmniejszenie czasu dostępu do informacji (odpowiedzi na zadane pytanie przez klienta), sprzedaż ... Usługi i urządzenia telekomunikacyjne Wykonanie sieci lokalnej Oprogramowanie (również sieciowe i komunikacyjne) ... bądź wdrożono je tylko w niewielkiej części. Systemy CRM różnią się od innych, wdrażanych dotychczasowo. ...

Tematy: -

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.]()

Dr.Web: zagrożenia internetowe w VIII 2015 r.

... ustawiając jeden z nich jako dostępny z sieci lokalnej. Kopie instalatora wyglądają jak archiwa ... ppsx, .pptx. Trojan.PWS.Multi.1690 – trojan bankowy zaprojektowany do wykradania poufnych informacji zapisanych na zainfekowanym komputerze. Trojan.Oficla – ... CMS i w stronach www wykorzystujących systemy zarządzania sklepami on-line. Wykryto 1439 urządzeń ...

-

![Rynek energetyczny w Europie 2009 [© christian42 - Fotolia.com] Rynek energetyczny w Europie 2009]()

Rynek energetyczny w Europie 2009

... Europie prowadzić będzie do podwyższenia importu, a nie do rozwoju lokalnej branży i związanego z tym zwiększenia liczby miejsc pracy. Plan ... umożliwione przez takie urządzenia, jak systemy inteligentnego opomiarowania. Dostępność sieci ... , ich przechowywaniem oraz wymianą informacji związanych z jeszcze bardziej złożonym i wymagającym krajobrazem ...

-

![Mecz piłkarski a bezpieczeństwo imprez masowych [© Minerva Studio - Fotolia.com] Mecz piłkarski a bezpieczeństwo imprez masowych]()

Mecz piłkarski a bezpieczeństwo imprez masowych

... ) obowiązek wyposażenia obiektów w kompatybilne między sobą elektroniczne systemy, służące do m.in.: identyfikacji osób, sprzedaży biletów, ... informacji o osobach, które mogą stanowić zagrożenie dla bezpieczeństwa w czasie mistrzostw. W tym okresie policja skorzysta z informacji ... Niech stadiony staną się miejscem weekendowych spotkań lokalnej ...

-

![Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji [© alphaspirit - Fotolia.com] Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji]()

Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji

... organizacji w procesie stanowienia prawa oraz dostępu do informacji publicznej w tym procesie, zarówno w fazie rządowej jak i ... zjawiska, oba zrzeszenia banków spółdzielczych powołały spółdzielcze systemy ochrony, które gwarantują ich płynność finansową ... zasadniczy wpływ na rozwój społeczno-gospodarczy Polski lokalnej. Przemysł obronny GEN. LEON ...

-

![Jak przebiega transformacja cyfrowa biznesu? Jak przebiega transformacja cyfrowa biznesu?]()

Jak przebiega transformacja cyfrowa biznesu?

... będzie stawiać na wykorzystanie własnych serwerów w lokalnej infrastrukturze, a 32% chce korzystać z serwerów zewnętrznych. 15% ... . Ponad 2/3 firm obawia się o bezpieczeństwo informacji przechowywanych w chmurze. Jest to o tyle ... w ostatnim roku zmniejszył się odsetek firm posiadających systemy kontrolujące tego typu zagrożenia w swoim łańcuchu ...

-

![Dyrektywa CSRD. Jakie wymogi nakłada na firmy? [© Petr Kurgan - Fotolia.com] Dyrektywa CSRD. Jakie wymogi nakłada na firmy?]()

Dyrektywa CSRD. Jakie wymogi nakłada na firmy?

... działające w ich lokalnej społeczności. Dla firm jest to z kolei szansa na pokazanie ich społecznej odpowiedzialności oraz uniknięcie indywidualnego przedstawiania informacji na temat ... i procesów: Dobrze jest upewnić się, że w firmie obowiązują odpowiednie systemy i procesy, które umożliwią zbieranie i raportowanie danych związanych z zrównoważonym ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Nowe systemy Symmetrix DMX [© violetkaipa - Fotolia.com] Nowe systemy Symmetrix DMX](https://s3.egospodarka.pl/grafika/symmetrix-dmx/Nowe-systemy-Symmetrix-DMX-SdaIr2.jpg)

![System informacji oświatowej: nowa ustawa [© zimmytws-Fotolia.com] System informacji oświatowej: nowa ustawa](https://s3.egospodarka.pl/grafika/ustawa-o-systemie-oswiaty/System-informacji-oswiatowej-nowa-ustawa-SCMgVG.jpg)

![Wrota Polski otwarte [© Syda Productions - Fotolia.com] Wrota Polski otwarte](https://s3.egospodarka.pl/grafika/Wrota-Polski/Wrota-Polski-otwarte-d8i3B3.jpg)

![Ochrona środowiska: kończą się dotacje [© Syda Productions - Fotolia.com] Ochrona środowiska: kończą się dotacje](https://s3.egospodarka.pl/grafika/ochrona-srodowiska/Ochrona-srodowiska-koncza-sie-dotacje-d8i3B3.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena](https://s3.egospodarka.pl/grafika/voip/Telefonia-internetowa-VoIP-uslugi-wazniejsze-niz-cena-iG7AEZ.jpg)

![Czy polska produkcja jest już gotowa na Przemysł 4.0? [© phonlamaiphoto - Fotolia.com] Czy polska produkcja jest już gotowa na Przemysł 4.0?](https://s3.egospodarka.pl/grafika2/przemysl/Czy-polska-produkcja-jest-juz-gotowa-na-Przemysl-4-0-223510-150x100crop.jpg)

![Fortinet: co planuje cyberprzestępczość na 2021 rok? [© Andrey Burmakin - Fotolia.com] Fortinet: co planuje cyberprzestępczość na 2021 rok?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-co-planuje-cyberprzestepczosc-na-2021-rok-234108-150x100crop.jpg)

![Cyberataki w branży TSL: 2 na 3 odnoszą pożądany skutek [© Freepik_com] Cyberataki w branży TSL: 2 na 3 odnoszą pożądany skutek](https://s3.egospodarka.pl/grafika2/NIS2/Cyberataki-w-branzy-TSL-2-na-3-odnosza-pozadany-skutek-259613-150x100crop.jpg)

![Samorządy wciąż mocno narażone na cyberataki [© Andrey Burmakin - Fotolia.com] Samorządy wciąż mocno narażone na cyberataki](https://s3.egospodarka.pl/grafika2/samorzady/Samorzady-wciaz-mocno-narazone-na-cyberataki-258940-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2012 [© alexskopje - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2012](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2012-101723-150x100crop.jpg)

![6 sposobów na bankowe ataki APT [© tiero - Fotolia.com] 6 sposobów na bankowe ataki APT](https://s3.egospodarka.pl/grafika2/ataki-apt/6-sposobow-na-bankowe-ataki-APT-153677-150x100crop.jpg)

![Złośliwe oprogramowanie - nowe trendy [© stoupa - Fotolia.com] Złośliwe oprogramowanie - nowe trendy](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Zlosliwe-oprogramowanie-nowe-trendy-MBuPgy.jpg)

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Nowy-szkodliwy-program-Flame-94930-150x100crop.jpg)

![Jak wybrać solidne biuro rachunkowe dla swojej firmy? [© apops - Fotolia.com] Jak wybrać solidne biuro rachunkowe dla swojej firmy?](https://s3.egospodarka.pl/grafika2/biuro-rachunkowe/Jak-wybrac-solidne-biuro-rachunkowe-dla-swojej-firmy-147049-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2014-137555-150x100crop.jpg)

![CRM - czy to się opłaca? [© Minerva Studio - Fotolia.com] CRM - czy to się opłaca?](https://s3.egospodarka.pl/grafika//CRM-czy-to-sie-oplaca-iG7AEZ.jpg)

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.](https://s3.egospodarka.pl/grafika2/Dr-Web/Dr-Web-zagrozenia-internetowe-w-VIII-2015-r-163027-150x100crop.jpg)

![Rynek energetyczny w Europie 2009 [© christian42 - Fotolia.com] Rynek energetyczny w Europie 2009](https://s3.egospodarka.pl/grafika/rynek-energii/Rynek-energetyczny-w-Europie-2009-zaGbha.jpg)

![Mecz piłkarski a bezpieczeństwo imprez masowych [© Minerva Studio - Fotolia.com] Mecz piłkarski a bezpieczeństwo imprez masowych](https://s3.egospodarka.pl/grafika/mecz-pilkarski/Mecz-pilkarski-a-bezpieczenstwo-imprez-masowych-iG7AEZ.jpg)

![Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji [© alphaspirit - Fotolia.com] Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji](https://s3.egospodarka.pl/grafika2/BCC/Gabinet-Cieni-BCC-publikuje-rekomendacje-dla-rzadu-nowej-kadencji-223555-150x100crop.jpg)

![Dyrektywa CSRD. Jakie wymogi nakłada na firmy? [© Petr Kurgan - Fotolia.com] Dyrektywa CSRD. Jakie wymogi nakłada na firmy?](https://s3.egospodarka.pl/grafika2/Dyrektywa-CSRD/Dyrektywa-CSRD-Jakie-wymogi-naklada-na-firmy-253067-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)