-

![Koma stawia na PR [© Syda Productions - Fotolia.com] Koma stawia na PR]()

Koma stawia na PR

... kompleksowej integracji systemowej i aplikacyjnej. Odbiorcom oferuje systemy informatyczne (KOMA e–HR, Koma-ERP, mySAP.com, SAP VantageOne), sprzęt komputerowy wraz z profesjonalnym, specjalizowanym serwisem, usługi outsorcingowe, rozwiązania z zakresu bezpieczeństwa danych i zarządzania zasobami IT. Klientami spółki są średnie i duże firmy ...

Tematy: koma -

![Prokom bliżej Microsoftu [© Syda Productions - Fotolia.com] Prokom bliżej Microsoftu]()

Prokom bliżej Microsoftu

... Powszechny Zakład Ubezpieczeń SA, szereg poważnych projektów. Uruchomiono między innymi największe pracujące w Polsce systemy: komunikacji masowej i bezpiecznej wymiany dokumentów, zarządzania środowiskiem IT, oraz infrastruktury klucza publicznego. Uruchomiony w Zakładzie Ubezpieczeń Społecznych internetowy portal komunikacyjny pozwala na obsługę ...

-

![McAfee dla małych i średnich McAfee dla małych i średnich]()

McAfee dla małych i średnich

... it Now!. McAfee opracował dwa rozwiązania do ochrony antywirusowej i zarządzania ...

-

![Bezpieczeństwo informatyczne w biznesie [© Scanrail - Fotolia.com] Bezpieczeństwo informatyczne w biznesie]()

Bezpieczeństwo informatyczne w biznesie

... jako kluczową kwestię w procesie zarządzania i planowania biznesowego. Przedstawiciele sektora prywatnego uważają ... Unii Europejskiej dotyczące ataków na systemy informatyczne (Framework Decision on Attacks Against Information ... i 201 z USA) respondentów w styczniu 2006. Respondenci to menadżerowie IT wyższego szczebla. 68% spośród nich pracuje w ...

-

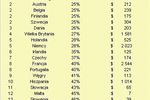

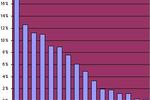

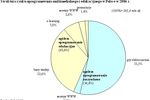

![Piractwo komputerowe na świecie 2009 Piractwo komputerowe na świecie 2009]()

Piractwo komputerowe na świecie 2009

... systemów zarządzania prawami cyfrowymi (DRM – Digital Rights Management), a także coraz częstsze stosowanie przez firmy i instytucje procedur zarządzania oprogramowaniem ... IT. Badaniem objęto 111 państw. Badanie obejmuje wszelkie oprogramowanie instalowane w komputerach osobistych, w tym laptopy, netbooki i inne urządzenia przenośne. Obejmuje systemy ...

-

![Ataki internetowe coraz groźniejsze [© stoupa - Fotolia.com] Ataki internetowe coraz groźniejsze]()

Ataki internetowe coraz groźniejsze

... IT jest kluczowym komponentem infrastruktury krytycznej państwa, np. jest wykorzystywana do zarządzania sieciami energetycznymi, telekomunikacyjnymi, transportowymi. Cyberatak na infrastrukturę krytyczną może automatycznie postawić pod znakiem zapytania bezpieczeństwo całego kraju. Drugą przesłanką jest znaczenie, jakie zyskują technologie IT ...

-

![Notebook Acer TravelMate 6595 Notebook Acer TravelMate 6595]()

Notebook Acer TravelMate 6595

... wchodzi automatyczna funkcja do szybkiego, zdalnego zarządzania zasobami IT. Czytnik linii papilarnych Acer BioProtection ... IT może szybko instalować poprawki związane z bezpieczeństwem, zdalnie odblokowywać zaszyfrowane dyski, a także zarządzać ustawieniami zabezpieczeń, nawet wtedy, gdy komputer jest wyłączony. Można też zdalnie naprawiać systemy ...

-

![Sektor TMT a bezpieczeństwo informatyczne [© Scanrail - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne]()

Sektor TMT a bezpieczeństwo informatyczne

... , które uniemożliwiają niektóre działania, np. ściąganie dużych plików wideo. Natomiast działy IT głowią się między innymi nad tym jak zapanować nad prywatnymi ... wdrożyć precyzyjne systemy ochrony danych i wrażliwych informacji dostosowane do posiadanej technologii” – podkreśla Jakub Bojanowski, Partner w Dziale Zarządzania Ryzykiem Deloitte Polska. ...

-

![Sektor TMT a bezpieczeństwo informatyczne 2012 [© alphaspirit - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne 2012]()

Sektor TMT a bezpieczeństwo informatyczne 2012

... Biorąc pod uwagę dużą grupę podmiotów niezdolnych do wykrycia ataków na ich systemy IT, statystyki te są niewątpliwie zaniżone. Niestety, nawet jeżeli organizacje ... sektora TMT w 2013 r.”– mówi Cezary Piekarski, Starszy Menedżer w Dziale Zarządzania Ryzykiem Deloitte.„Obecna sytuacja ekonomiczna wymusza na przedsiębiorcach coraz częstsze ...

-

![Najlepsi pracodawcy wg menedżerów 2013 [© FotolEdhar - Fotolia.com] Najlepsi pracodawcy wg menedżerów 2013]()

Najlepsi pracodawcy wg menedżerów 2013

... z tzw. Wielkiej Czwórki, oraz potęgi IT: Google, IBM i Microsoft. Silne strony ... systemy premiowe i motywacyjne. Ważna dla nich jest wiedza o możliwościach awansu – nie tylko pionowego, ale i poziomego, nie tylko tej możliwości czekającej ich w najbliższej przyszłości, ale wiedza o pełnej ścieżce kariery w firmie. Niezwykle ważny jest styl zarządzania ...

-

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014]()

Ewolucja złośliwego oprogramowania I kw. 2014

... zarządzania infekcjami są nieczynne. Możliwe jednak, że osoby atakujące wznowią kampanię w przyszłości. Robak i wąż Na początku marca w kręgach związanych z bezpieczeństwem IT ... również w innych państwach, w których powszechnie wykorzystywane są zarządzane tekstowo systemy e-portfeli. Złe wieści W pierwszym kwartale 2014 r. został wykryty trojan ...

-

![Nadużycia i korupcja wzmagają popyt na transparentność [© staras - Fotolia.com] Nadużycia i korupcja wzmagają popyt na transparentność]()

Nadużycia i korupcja wzmagają popyt na transparentność

... pieniędzy i finansowania terroryzmu – mówi Mariusz Witalis, Partner w Dziale Zarządzania Ryzykiem Nadużyć EY. Korupcja jak hydra? Tylko 12% respondentów uważa, że ... przeglądu i wnioskowania na podstawie dużych wolumenów danych generowanych przez wewnętrzne systemy IT. Ze względu na potencjał strat finansowych, ryzyko wizerunkowe i prawne, bardzo ...

-

![Powierzchnie biurowe: jak deweloperzy kuszą najemców? Powierzchnie biurowe: jak deweloperzy kuszą najemców?]()

Powierzchnie biurowe: jak deweloperzy kuszą najemców?

... najemcom atrakcyjne pakiety zachęt. Najczęściej stosowane systemy zachęt dla najemców, również w ramach Grupy Kapitałowej ... spędzenie czasu. Ewelina Kałużna, dyrektor ds. wynajmu i zarządzania wartością budynków Skanska Property Poland ... które będą atrakcyjne dla specjalistów, zwłaszcza takich branż jak IT. W Skanska pracujemy nad wdrożeniem systemów, ...

-

![Które urządzenia IoT cyberprzestępcy lubią najbardziej? Które urządzenia IoT cyberprzestępcy lubią najbardziej?]()

Które urządzenia IoT cyberprzestępcy lubią najbardziej?

... przypadło około 90 tysięcy. Przejęcie dostępu do zarządzania routerem pozwala na przechwycenie ruchu pochodzącego ze wszystkich ... przygotowanego przez Fortinet znalazły się rozwiązania NAS, systemy telefoniczne (VoIP), telewizory Smart TV i drukarki sieciowe. Jak ... specjalistą i upewnić, czy aktualnie stosowany system bezpieczeństwa IT jest w stanie ...

-

![Biznes przed wyzwaniem GDPR [© putilov_denis - Fotolia.com] Biznes przed wyzwaniem GDPR]()

Biznes przed wyzwaniem GDPR

... , która może pomóc w udowodnieniu, że systemy są właściwie zabezpieczone, a dane możliwe do odzyskania. Czytaj także: - ... będą musiały zwrócić szczególną uwagę na sposób zarządzania i zapewnienie bezpieczeństwa przetwarzanych danych - twierdzi Paweł ... organizacyjnych i technicznych, w tym dostosowania środowiska IT do nowych wymogów. Co istotne, RODO ...

-

![Nadużycia w sektorze finansowym. Wyłudzenia, cyberataki i co jeszcze? [© vichakorn - Fotolia.com] Nadużycia w sektorze finansowym. Wyłudzenia, cyberataki i co jeszcze?]()

Nadużycia w sektorze finansowym. Wyłudzenia, cyberataki i co jeszcze?

... i rozwijane w tym sektorze – wyjaśnia Marcin Bizoń, Associate Partner w Dziale Zarządzania Ryzykiem Nadużyć, EY. Wprawdzie część zjawisk stanowi zagrożenie dla wszystkich ... zależności od profilu działalności danej instytucji, coraz chętniej inwestują one w kompleksowe systemy IT do przeciwdziałania nadużyciom. Aż 72% z nich uważa, że ponoszone przez ...

-

![Jawność wynagrodzeń w ofertach pracy - jakie konsekwencje? [© vlady1984 - Fotolia.com] Jawność wynagrodzeń w ofertach pracy - jakie konsekwencje?]()

Jawność wynagrodzeń w ofertach pracy - jakie konsekwencje?

... – konsekwencje praktyczne Z punktu widzenia praktyki zarządzania wynagrodzeniami warto zastanowić się, dlaczego informacje o ... konkretne ogłoszenie. Już dziś w branży IT, (gdzie podawanie wysokości wynagrodzenia w ofertach ... jawne, a przez to sprawiedliwsze i bardziej konkurencyjne systemy wynagradzania mogą w dłuższej perspektywie przekładać ...

-

![Na cyberataki reagujemy za późno. To błąd, który kosztuje Na cyberataki reagujemy za późno. To błąd, który kosztuje]()

Na cyberataki reagujemy za późno. To błąd, który kosztuje

... wyspecjalizowany zespół (lub przynajmniej pracownika) odpowiedzialny za kwestie bezpieczeństwa IT. Wdróż systemy zapasowe dla krytycznych zasobów. W celu zapewnienia niezwłocznej ... lub odsyłaczy. Wdróż procedury zarządzania łatami w celu zapewnienia aktualizacji oprogramowania. Regularnie przeprowadzaj ocenę bezpieczeństwa swojej infrastruktury IT ...

-

![Najbardziej inteligentne przedsiębiorstwa bazują na IoT [© NicoElNino - Fotolia.com] Najbardziej inteligentne przedsiębiorstwa bazują na IoT]()

Najbardziej inteligentne przedsiębiorstwa bazują na IoT

... dotyczącym stałego monitorowania systemów, a 47 proc. monitorowało swoje systemy sporadycznie. Aktualnie 62 proc. przedsiębiorstw z regionu EMEA stale monitoruje bezpieczeństwo ... logistyka.Wzięło w niej łącznie udział 950 osób decyzyjnych w obszarze IT z dziewięciu krajów, w tym USA, Wielkiej Brytanii, Francji, Niemiec, Meksyku, Brazylii ...

-

![Powrót z home office już za chwilę. Jak będą działać biura? [© Andriy Bezuglov - Fotolia.com] Powrót z home office już za chwilę. Jak będą działać biura?]()

Powrót z home office już za chwilę. Jak będą działać biura?

... (windy, kuchnie, kafeterie), a niektóre dodatkowo zainstalowały systemy pomiaru temperatury ciała i pracują nad ... aplikacje, zasady pracy i kompetencje, które - jak mówią szefowie IT - od lat były odkładane na półkę. ... nacisk zostanie położony na bezpieczeństwo. Zmieni się system zarządzania zespołami, ale także system motywowania czy dbania o ...

-

![Zrównoważony rozwój priorytetem branży technologicznej [© pixabay.com] Zrównoważony rozwój priorytetem branży technologicznej]()

Zrównoważony rozwój priorytetem branży technologicznej

... ośrodków Data Center leży w 100 proc. odnawialna energia, wydajne systemy chłodzenia, najnowocześniejsze procesy zarządzania i dystrybucji energii. To wszystko powoduje, ... opiera się na zasadach umożliwiających elastyczne, stopniowe i efektywne wykorzystanie zasobów IT w miarę aktualnych potrzeb. Bierzemy tylko tyle, ile wykorzystamy; skalujemy i ...

-

![Atak hakerski na dział HR. Jak się zabezpieczyć? [© Brian Jackson - Fotolia.com] Atak hakerski na dział HR. Jak się zabezpieczyć?]()

Atak hakerski na dział HR. Jak się zabezpieczyć?

... życie RODO zmobilizowało wielu pracodawców do inwestycji w systemy zabezpieczeń i rozwiązania IT, których zadaniem jest zapewnić właściwy poziom ochrony danych ... nawet, jak wypłacić wynagrodzenia, nie można zmieniać ani aktualizować danych. Oparcie zarządzania zasobami ludzkimi na rozwiązaniach informatycznych ułatwia i przyspiesza wiele procesów, ...

-

![Cyberbezpieczeństwo w firmach ciągle kuleje [© Melpomene - Fotolia.com] Cyberbezpieczeństwo w firmach ciągle kuleje]()

Cyberbezpieczeństwo w firmach ciągle kuleje

... ze sposobu, w jaki zespoły spoza działu IT stosują na co dzień najlepsze ... opracować strategię działania, która efektywnie wykorzystuje istniejące systemy, np. za pomocą automatyzacji, oraz ... Response (52%). Ponadto prymusi w zakresie cyberbezpieczeństwa opracowali konkretne strategie zarządzania atakami z wielu źródeł, np. z własnej chmury ...

-

![Bankowość korporacyjna hamuje. Co czeka banki? [© Nmedia - Fotolia.com] Bankowość korporacyjna hamuje. Co czeka banki?]()

Bankowość korporacyjna hamuje. Co czeka banki?

... również rosnące koszty inwestycji w systemy informatyczne. Obecnie banki korporacyjne przeznaczają średnio 8-10 proc. przychodów na inwestycje w IT, wynika z szacunków Bain & ... podstawowych procesów, w tym automatyzacji udzielania pożyczek, a także zarządzania wymogami regulacyjnymi. Finansowanie zielonej transformacji stanowić może cenne źródło ...

-

![Cyberbezpieczeństwo: firmy szukają remedium na remedium na cyberzagrożenia [© NicoElNino - Fotolia] Cyberbezpieczeństwo: firmy szukają remedium na remedium na cyberzagrożenia]()

Cyberbezpieczeństwo: firmy szukają remedium na remedium na cyberzagrożenia

... przeważnie najlepszym kierunkiem. Budując skuteczne systemy zabezpieczeń należy postawić człowieka w centrum – mówi Michał Kurek ... korzysta z usług zewnętrznych dostawców w zakresie bezpieczeństwa IT. Najczęściej zlecane zadania to szkolenia ... sferze. Słaba segmentacja sieci oraz brak monitorowania i zarządzania aktywami to główne wyzwania dla sektora ...

-

![Depapieryzacja firm to konieczność, która usprawnia procesy firmowe Depapieryzacja firm to konieczność, która usprawnia procesy firmowe]()

Depapieryzacja firm to konieczność, która usprawnia procesy firmowe REKLAMA

... producentów oprogramowania w odpowiednie konektory, łączące systemy, tak by zachować płynność obsługi. Dzięki temu zachowana zostanie efektywność zarządzania e-fakturami w organizacji. Zajmie to ... uważa Filip Kolendo z Primesoft Polska. Low-code/no-code na ratunek przed niewystarczającymi zasobami IT 17% firm, które nie zdecydowały się na wdrożenie ...

Tematy: -

![4 wyzwania dla cyberbezpieczeństwa w 2025 roku [© Freepik] 4 wyzwania dla cyberbezpieczeństwa w 2025 roku]()

4 wyzwania dla cyberbezpieczeństwa w 2025 roku

... rynku cyberbezpieczeństwa na świecie w 2025 roku. Egzekwuje ona systematyczne wdrażanie polityk zarządzania ryzykiem i bezpieczeństwa, co zmusza firmy do wdrożenia bardziej surowych i szerszych środków ochrony IT i łańcucha dostaw oraz inwestycji w nowoczesne systemy bezpieczeństwa. Dyrektywa ta wywiera na firmach w UE presję w postaci wysokich kar ...

-

![II Kongres Technologiczny [© Syda Productions - Fotolia.com] II Kongres Technologiczny]()

II Kongres Technologiczny

... ("biznes na żądanie") określa model zastosowania IT, w którym informatyka pomaga firmom integrować procesy biznesowe wewnątrz ... zaprezentował jak można zabezpieczyć mieszkanie, czyli profesjonalne systemy alarmowe obiektów, kamery obserwacyjne, ... było rozwiązanie dotyczące szeroko rozumianego zarządzania treścią – Content Management – umożliwia ono ...

Tematy: ii kongres technologiczny -

![Mapa Rynku Pracy - Październik 2003 Mapa Rynku Pracy - Październik 2003]()

Mapa Rynku Pracy - Październik 2003

... na systemy informatyczne i rzadziej korzystają ... IT oraz ubezpieczeń. W tej ostatniej grupie na zwiększenie zainteresowania pracodawców ma zapewne wpływ poprawa sytuacji w branży ubezpieczeniowej i wzrost sprzedaży ubezpieczeń. Mniej ofert pracy niż przed miesiącem czekało na pracowników administracyjnych, logistyków oraz specjalistów ds. zarządzania ...

Tematy: -

![IV edycja Storage Day [© Syda Productions - Fotolia.com] IV edycja Storage Day]()

IV edycja Storage Day

... , której celem jest przybliżenie trendów ochrony danych integratorom systemów IT w Polsce." – powiedział Mirosław Chełmecki, dyrektor działu ... firmy Raidtec. Jej tematem będą zaawansowane systemy do przechowywania i przetwarzania zasobów informacji w średnich ... Day będą rozwiązania HP w zakresie zarządzania cyklem życia informacji ILM (Information ...

-

![Oprogramowanie multimedialne i edukacyjne w Polsce 2006 Oprogramowanie multimedialne i edukacyjne w Polsce 2006]()

Oprogramowanie multimedialne i edukacyjne w Polsce 2006

... znacznie wyższa od przewidywanej dynamiki rynku IT ogółem. W ocenach DiS aktualnie największą firmą ... popularna. Kilka lat temu nowością były systemy e-learning. Techniki nauczania na odległość znalazły podatny grunt ... należy opanować. Narzędzia e-learningu stanowią połączenie systemów zarządzania wiedzą z kwalifikacjami do odpowiedniego wypełniania ...

-

![Na czym polega atak drive-by download? Na czym polega atak drive-by download?]()

Na czym polega atak drive-by download?

... oraz ekspertów korporacyjnych (spoza branży IT) byłaby zaskoczona intensywnością tej “zakulisowej” ... zawiera mechanizmy blokujące szkodliwe programy, zapewniające systemy wczesnego ostrzegania, które alarmują użytkowników ... w szczególności użytkownicy powinni: Wykorzystywać rozwiązanie do zarządzania łatami, które pomaga znaleźć – i naprawić ...

-

![Bezpieczne dane firmowe na urządzeniach mobilnych [© drubig-photo - Fotolia.com] Bezpieczne dane firmowe na urządzeniach mobilnych]()

Bezpieczne dane firmowe na urządzeniach mobilnych

... . Co ciekawe, Europa - pod względem wykorzystywanych zabezpieczeń IT - wypada słabiej niż średnia światowa, ... w kierunku nowoczesnego systemu kontroli wbudowanego w procesy i systemy, który jest projektowany razem z nimi. To musi ... firm przyznaje, że nie wykorzystuje narzędzi do zarządzania incydentami i korelacji zdarzeń (SIEM). Dodatkowo, ochronę ...

-

![Komputery mobilne Motorola z Android Jelly Bean Komputery mobilne Motorola z Android Jelly Bean]()

Komputery mobilne Motorola z Android Jelly Bean

... klasy profesjonalnej. Dzięki Mx administratorzy IT mogą określać, jakie aplikacje biznesowe wolno uruchamiać w urządzeniu, a producenci rozwiązań do zarządzania urządzeniami mobilnymi (MDM) ... pracowników mobilnych, bez względu na używane przez nich systemy operacyjne, urządzenia i technologie. Deweloperzy mogą pisać, hostować i zarządzać aplikacjami ...

-

![Sektor ICT: koniec epoki produktów Sektor ICT: koniec epoki produktów]()

Sektor ICT: koniec epoki produktów

... sektora teleinformatycznego? W opinii dr Moniki Golonki, ekspertki z zakresu zarządzania w sektorze ICT Akademii Leona Koźmińskiego, najwięksi ... czy Samsung. Decydują się także na całe systemy rozwiązań, jakie oferuje jedna czy druga firma – ... nowy model biznesu, był amerykański gigant z branży IT – IBM. W latach 90. z typowego producenta sprzętu (a ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Koma stawia na PR [© Syda Productions - Fotolia.com] Koma stawia na PR](https://s3.egospodarka.pl/grafika/koma/Koma-stawia-na-PR-d8i3B3.jpg)

![Prokom bliżej Microsoftu [© Syda Productions - Fotolia.com] Prokom bliżej Microsoftu](https://s3.egospodarka.pl/grafika/prokom-software/Prokom-blizej-Microsoftu-d8i3B3.jpg)

![Bezpieczeństwo informatyczne w biznesie [© Scanrail - Fotolia.com] Bezpieczeństwo informatyczne w biznesie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informatyczne/Bezpieczenstwo-informatyczne-w-biznesie-apURW9.jpg)

![Ataki internetowe coraz groźniejsze [© stoupa - Fotolia.com] Ataki internetowe coraz groźniejsze](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Ataki-internetowe-coraz-grozniejsze-MBuPgy.jpg)

![Sektor TMT a bezpieczeństwo informatyczne [© Scanrail - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Sektor-TMT-a-bezpieczenstwo-informatyczne-apURW9.jpg)

![Sektor TMT a bezpieczeństwo informatyczne 2012 [© alphaspirit - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne 2012](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Sektor-TMT-a-bezpieczenstwo-informatyczne-2012-111437-150x100crop.jpg)

![Najlepsi pracodawcy wg menedżerów 2013 [© FotolEdhar - Fotolia.com] Najlepsi pracodawcy wg menedżerów 2013](https://s3.egospodarka.pl/grafika2/najlepsi-pracodawcy/Najlepsi-pracodawcy-wg-menedzerow-2013-127957-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2014-137555-150x100crop.jpg)

![Nadużycia i korupcja wzmagają popyt na transparentność [© staras - Fotolia.com] Nadużycia i korupcja wzmagają popyt na transparentność](https://s3.egospodarka.pl/grafika2/korupcja/Naduzycia-i-korupcja-wzmagaja-popyt-na-transparentnosc-174545-150x100crop.jpg)

![Biznes przed wyzwaniem GDPR [© putilov_denis - Fotolia.com] Biznes przed wyzwaniem GDPR](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Biznes-przed-wyzwaniem-GDPR-196877-150x100crop.jpg)

![Nadużycia w sektorze finansowym. Wyłudzenia, cyberataki i co jeszcze? [© vichakorn - Fotolia.com] Nadużycia w sektorze finansowym. Wyłudzenia, cyberataki i co jeszcze?](https://s3.egospodarka.pl/grafika2/banki/Naduzycia-w-sektorze-finansowym-Wyludzenia-cyberataki-i-co-jeszcze-198685-150x100crop.jpg)

![Jawność wynagrodzeń w ofertach pracy - jakie konsekwencje? [© vlady1984 - Fotolia.com] Jawność wynagrodzeń w ofertach pracy - jakie konsekwencje?](https://s3.egospodarka.pl/grafika2/jawnosc-wynagrodzen/Jawnosc-wynagrodzen-w-ofertach-pracy-jakie-konsekwencje-220539-150x100crop.jpg)

![Najbardziej inteligentne przedsiębiorstwa bazują na IoT [© NicoElNino - Fotolia.com] Najbardziej inteligentne przedsiębiorstwa bazują na IoT](https://s3.egospodarka.pl/grafika2/business-intelligence/Najbardziej-inteligentne-przedsiebiorstwa-bazuja-na-IoT-223788-150x100crop.jpg)

![Powrót z home office już za chwilę. Jak będą działać biura? [© Andriy Bezuglov - Fotolia.com] Powrót z home office już za chwilę. Jak będą działać biura?](https://s3.egospodarka.pl/grafika2/praca-zdalna/Powrot-z-home-office-juz-za-chwile-Jak-beda-dzialac-biura-229929-150x100crop.jpg)

![Zrównoważony rozwój priorytetem branży technologicznej [© pixabay.com] Zrównoważony rozwój priorytetem branży technologicznej](https://s3.egospodarka.pl/grafika2/odpowiedzialny-biznes/Zrownowazony-rozwoj-priorytetem-branzy-technologicznej-238217-150x100crop.jpg)

![Atak hakerski na dział HR. Jak się zabezpieczyć? [© Brian Jackson - Fotolia.com] Atak hakerski na dział HR. Jak się zabezpieczyć?](https://s3.egospodarka.pl/grafika2/dzial-HR/Atak-hakerski-na-dzial-HR-Jak-sie-zabezpieczyc-239206-150x100crop.jpg)

![Cyberbezpieczeństwo w firmach ciągle kuleje [© Melpomene - Fotolia.com] Cyberbezpieczeństwo w firmach ciągle kuleje](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Cyberbezpieczenstwo-w-firmach-ciagle-kuleje-255927-150x100crop.jpg)

![Bankowość korporacyjna hamuje. Co czeka banki? [© Nmedia - Fotolia.com] Bankowość korporacyjna hamuje. Co czeka banki?](https://s3.egospodarka.pl/grafika2/bankowosc-korporacyjna/Bankowosc-korporacyjna-hamuje-Co-czeka-banki-259391-150x100crop.jpg)

![Cyberbezpieczeństwo: firmy szukają remedium na remedium na cyberzagrożenia [© NicoElNino - Fotolia] Cyberbezpieczeństwo: firmy szukają remedium na remedium na cyberzagrożenia](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-firmy-szukaja-remedium-na-remedium-na-cyberzagrozenia-262373-150x100crop.jpg)

![4 wyzwania dla cyberbezpieczeństwa w 2025 roku [© Freepik] 4 wyzwania dla cyberbezpieczeństwa w 2025 roku](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/4-wyzwania-dla-cyberbezpieczenstwa-w-2025-roku-263499-150x100crop.jpg)

![II Kongres Technologiczny [© Syda Productions - Fotolia.com] II Kongres Technologiczny](https://s3.egospodarka.pl/grafika/ii-kongres-technologiczny/II-Kongres-Technologiczny-d8i3B3.jpg)

![IV edycja Storage Day [© Syda Productions - Fotolia.com] IV edycja Storage Day](https://s3.egospodarka.pl/grafika/storage-day/IV-edycja-Storage-Day-d8i3B3.jpg)

![Bezpieczne dane firmowe na urządzeniach mobilnych [© drubig-photo - Fotolia.com] Bezpieczne dane firmowe na urządzeniach mobilnych](https://s3.egospodarka.pl/grafika2/dane-firmowe/Bezpieczne-dane-firmowe-na-urzadzeniach-mobilnych-107763-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym [© Freepik] Sprzeciw od nakazu zapłaty w elektronicznym postępowaniu upominawczym](https://s3.egospodarka.pl/grafika2/nakaz-zaplaty/Sprzeciw-od-nakazu-zaplaty-w-elektronicznym-postepowaniu-upominawczym-265987-150x100crop.jpg)

![Zdolność kredytowa w IV 2025 dalej w górę [© Freepik] Zdolność kredytowa w IV 2025 dalej w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-IV-2025-dalej-w-gore-266053-150x100crop.jpg)

![Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania [© Markus Winkler z Pixabay] Ryanair pozywa Polaka za awaryjne lądowanie. Żąda 3 tys. euro odszkodowania](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-pozywa-Polaka-za-awaryjne-ladowanie-Zada-3-tys-euro-odszkodowania-266036-150x100crop.jpg)