-

![Ataki SCADA, czyli o włamaniach do systemów przemysłowych [© Focus Pocus LTD - Fotolia.com] Ataki SCADA, czyli o włamaniach do systemów przemysłowych]()

Ataki SCADA, czyli o włamaniach do systemów przemysłowych

... wymienionych powodów są też dla nich bardzo atrakcyjne. To alarmujące, że dopiero wykrycie Stuxnetu uświadomiło firmom możliwe konsekwencje zainfekowania infrastruktury SCADA. Nie był ... korporacje petrochemiczne, w tym Exxon, Shell czy BP zostały zaatakowane przez wirusa o nazwie nocny smok (Night Dragon), dystrybuowanego przez e-mail za pomocą ...

-

![Mydoom, Mimail - podsumowanie ataków [© stoupa - Fotolia.com] Mydoom, Mimail - podsumowanie ataków]()

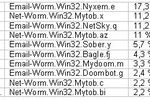

Mydoom, Mimail - podsumowanie ataków

... na zaatakowanych komputerach. 29 stycznia, czwartek. Wykrycie wirusa Mimail.S i walka z nim. Znów próba oszukiwania użytkowników zarażonych komputerów. I prośba o wyjawienie numerów kart kredytowych. Do 30 stycznia sam zwiększony ruch i problemy z siecią spowodowane rozsyłaniem się wirusa wywołały straty w wysokości 250 milionów USD. (źródło ...

Tematy: robaki -

![Kronika epidemii [© stoupa - Fotolia.com] Kronika epidemii]()

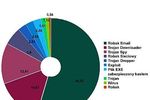

Kronika epidemii

... kodu. Licznie zarażane są coraz to inne komputery. Prym wiodą warianty C i E wirusa. Obserwacje potwierdzają dane gromadzone na potrzeby wirusowego rankingu Top Ten. Robak ... hasło. Ten prosty fortel został zastosowany po raz pierwszy. Miał uniemożliwiać wykrycie wirusa na serwerach poczty oraz za pomocą skanerów online i tym samym gwarantować ...

-

![Nowa forma oszustwa [© stoupa - Fotolia.com] Nowa forma oszustwa]()

Nowa forma oszustwa

... epidemią wirusów na "Umiarkowany". Jest to spowodowane wykryciem nowej wersji wirusa szyfrującego pliki użytkowników i żądającego pieniędzy za ich przywrócenie - Virus. ... się w rosyjskim segmencie Internetu. Wielu użytkowników wysłało już zaszyfrowane przez wirusa pliki do laboratorium Kaspersky Lab. Przy użyciu nieuaktualnionych sygnatur zagrożeń ...

-

![Wirusowa epidemia [© stoupa - Fotolia.com] Wirusowa epidemia]()

Wirusowa epidemia

... jako chroniony hasłem plik ZIP załączony do wiadomości zawierającej hasło. Ten prosty fortel został zastosowany po raz pierwszy. Uniemożliwia on wykrycie wirusa na serwerach poczty oraz za pomocą skanerów online i tym samym gwarantuje szkodnikowi przedostanie się do skrzynki odbiorczej potencjalnej ofiary. Netsky ...

-

![Wirusy w metkach RFID [© violetkaipa - Fotolia.com] Wirusy w metkach RFID]()

Wirusy w metkach RFID

... Free University opracował metodę wprowadzenia wirusa do chipa RFID. Eksperyment miał na celu zaprezentowanie potencjalnego zagrożenia, na jakie narażone są metki radiowe. Zainfekowany ... oznacza to, że słabość układów RFID umożliwi m.in. terrorystom wprowadzenie do systemu informatycznego lotniska złośliwego kodu, który uniemożliwi wykrycie bomby ...

-

![Panda Antivirus 2008 z systemem Mega Detection Panda Antivirus 2008 z systemem Mega Detection]()

Panda Antivirus 2008 z systemem Mega Detection

... informacji AntiRootkit - zabezpiecza przed aplikacjami, które pomagają innym zagrożeniom ukryć się przed programami antywirusowymi TotalScan Pro - umożliwia skanowanie komputera i wykrycie złośliwych kodów, które zdołały przedostać się przez klasyczne rozwiązania antywirusowe filtr stron www - blokuje dostęp do podejrzanych witryn www i chroni ...

-

![3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić? [© pixabay.com] 3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?]()

3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?

... , obejmujące m.in. przeprowadzanie testów i prewencyjną ocenę systemów bezpieczeństwa. Zadaniem Cyber Threat Intelligence (CTI), czyli białego wywiadu cybernetycznego, jest właśnie wykrycie zagrożeń niezależnie od stopnia ich zaawansowania. CTI przewiduje więc pojawienie się niebezpieczeństw, zanim przerodzą się w rzeczywiste ataki, a gdy do nich ...

-

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006]()

Ewolucja złośliwego oprogramowania I-III 2006

... pobranie programu trojańskiego z pliku explorer.exe lub wininet.dll. Wykrycie takich czynności jest stosunkowo trudne, poza tym firmy antywirusowe potrzebują ... wirusy dla Windows Mobile są rzadkością, a program ten posiadał pełną funkcjonalność wirusa wieloplatformowego. Do organizacji MARA zgłosiły się zarówno media jak i firmy antywirusowe z ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... raport kwartalny podawał szczegóły na temat wirusa Virus.Win32.Bube, złośliwego programu, który dopisywał swój kod do pliku iexplore.exe (plik wykonywalny przeglądarki Internet Explorer). Po uruchomieniu Internet Explorera wirus zachowywał się jak Trojan-Downloader. Oczywiście wykrycie i zablokowanie takiego zachowania przekraczało możliwości ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006]()

Ewolucja złośliwego oprogramowania IV-VI 2006

... wykrycie wymaga dużych wysiłków. Nie ma wątpliwości, że granica pomiędzy komputerami osobistymi a zasobami internetowymi została już dawno zburzona; komputer może nie zawierać ciała wirusa ...

-

![Malware na urządzenia mobilne ma już 10 lat [© Maksim Kabakou - Fotolia.com] Malware na urządzenia mobilne ma już 10 lat]()

Malware na urządzenia mobilne ma już 10 lat

... poprawienia bezpieczeństwa urządzeń mobilnych. Cabir – Symbian 2004r. Mianem pierwszego wirusa na urządzenia mobilne „poszczycić” się może Cabir( znany także jako ... elementy steganografii – nauki o komunikacji, która bada sposoby na nie wykrycie komunikatu. Przykładem może być tutaj ukrycie pliku wewnątrz innego, kompletnie z nim nie powiązanego ...

-

![Złośliwe oprogramowanie bez plików. Jak się chronić? [© pixabay.com] Złośliwe oprogramowanie bez plików. Jak się chronić?]()

Złośliwe oprogramowanie bez plików. Jak się chronić?

... w http://www.worm.com! Zhakowany przez Chińczyków!”. Wiadomość pochodziła od wirusa, który nie pozostawił żadnych plików ani trwałych śladów na dysku twardym ... więcej, oprócz sygnatury pliku wykonywalnego istnieją mechanizmy monitorowania zachowania. Możliwe jest wykrycie czy program przepełnienia bufor pamięci operacyjnej lub wstrzykuje kod, a także ...

-

![Robaki trojańskie w natarciu [© Scanrail - Fotolia.com] Robaki trojańskie w natarciu]()

Robaki trojańskie w natarciu

... przykładem tego drugiego podejścia, podobnie Lovgate instaluje się na komputerze i dopiero wtedy pobiera z Internetu inne pliki (m. in. konie trojańskie). Wykrycie tego typu wirusa nie wystarcza. Skuteczna ochrona musi zapewnić blokadę tych robaków trojańskich na poziomie portów komunikacyjnych. Firewalle zapewniają taką ochronę, gdyż ...

-

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005]()

Wirusy i ataki sieciowe X-XII 2005

... właśnie to pozwoliło na uniknięcie poważnej katastrofy. Jednak reakcja Microsoftu na wykrycie nowej luki i tym razem była niezrozumiała. Firma opublikowała biuletyn KB 912840, ... infekcji została spowodowana wirusem Cabir, który rozprzestrzenia się poprzez Bluetooth. Wirusa wykryto w ponad 30 państwach. Na podstawie tych informacji można przypuszczać, ...

-

![Zagrożenia z sieci: I-VI 2006 Zagrożenia z sieci: I-VI 2006]()

Zagrożenia z sieci: I-VI 2006

... Macintosh na wirusy przeszły do historii. W lutym wykryto po raz pierwszy wirusa przeznaczonego dla systemu Mac OSX o nazwie Leap A. Pierwotnie został on wysłany ... W takim przypadku rootkit ma bezpośredni dostęp do wszystkich funkcji systemowych, przez co wykrycie go staje się jeszcze trudniejsze. Jeżeli autorzy Bagle unowocześniają swój pakiet w ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

... i kompilacji kodu. W tym samym dniu, w którym narzędzia antywirusowe wykryły tego wirusa, wykryto również setki legalnych programów. Jeżeli chodzi o certyfikaty, sytuacja jest jeszcze ... że na liście tej pojawił się system operacyjny Android. Powodem było wykrycie pierwszego trojana SMS dla telefonów komórkowych działających na platformie Android ...

-

![11 pytań dot. szczepień przeciw COVID-19 11 pytań dot. szczepień przeciw COVID-19]()

11 pytań dot. szczepień przeciw COVID-19

... się ochrony pozostaje przedmiotem dalszych badań. Należy jednak pamiętać, iż wykrycie przeciwciał neutralizujących w klasie IgG (grupa najtrwalszych przeciwciał) nie jest ... obniżone w kontekście pandemii. Badania rozpoczęły się w chwili opublikowania sekwencji genetycznej wirusa SARS-CoV-2 tj. już w połowie stycznia ubiegłego roku, a dwa miesiące ...

-

![Ewolucja złośliwego oprogramowania 2005 Ewolucja złośliwego oprogramowania 2005]()

Ewolucja złośliwego oprogramowania 2005

... " wykorzystujące krytyczne luki. Szybkość, z jaką twórcy wirusów reagują na wykrycie nowych luk w zabezpieczeniach, może doprowadzić do pandemii. Dlaczego szybkość reakcji ... modyfikacji złośliwych programów. Przykładem jest GPCode, który z prymitywnego wirusa ewoluował do wersji wykorzystującej skomplikowane szyfrowanie asymetryczne. Analitycy z ...

-

![Crimeware - nowe zagrożenia sieciowe [© stoupa - Fotolia.com] Crimeware - nowe zagrożenia sieciowe]()

Crimeware - nowe zagrożenia sieciowe

... by tworzyć spyware, rootkity, botnety i inne rodzaje „crimeware’u. „Kiedyś autor wirusa dzięki swojemu dziełu zyskiwał sławę” – mówi Jamz Yaneza, starszy analityk ... potem umieszczające je na komputerze – tzw. installery oprogramowanie utrudniające wykrycie spyware na komputerze i utrudniające pracę oprogramowaniu antywirusowemu – tzw. bodyguards. ...

-

![10 największych zagrożeń w 2007 r. [© Scanrail - Fotolia.com] 10 największych zagrożeń w 2007 r.]()

10 największych zagrożeń w 2007 r.

... dysku pliki, umieszczając w nich swój niebezpieczny kod. Uruchamiając taki plik, uruchamiamy także wirusa. Co gorsza, coraz więcej aplikacji malware jest pakowanych i szyfrowanych po ... w systemach w 2007 roku znacząco wzrośnie. Tylko w 2006 roku Microsoft ogłosił wykrycie 140 potencjalnie niebezpiecznych dziur w swoich produktach. Co gorsza, często ...

-

![Panda: zagrożenia internetowe w 2007 [© Scanrail - Fotolia.com] Panda: zagrożenia internetowe w 2007]()

Panda: zagrożenia internetowe w 2007

... zadanie lub twórca znudzi się danym komputerem i postanowi zmienić swój cel. Wykrycie i usunięcie intruza z komputera będzie możliwe wyłącznie dzięki technologiom proaktywnym, które ... małe komputery, z pewnością będziemy świadkami podejmowania kolejnych prób stworzenia wirusa atakującego te urządzenia. Należy mieć nadzieję, że okażą się ...

-

![Poczta e-mail a szkodliwe programy Poczta e-mail a szkodliwe programy]()

Poczta e-mail a szkodliwe programy

... z hasłem podanym w treści wiadomości. Uniemożliwia to rozpakowanie archiwów i wykrycie zawartego w nich szkodliwego oprogramowania przez programy antywirusowe, które skanują ruch ... klasy. W rezultacie, nie są one szczególnie interesujące. Pliki wykazujące zachowanie wirusa to zwykle pliki, które zostają zainfekowane na zaatakowanym komputerze. To ...

Tematy: poczta elektroniczna, trojany, robaki, exploity, Spam Zombie, sieci zombie, boty, złośliwe kody, botnet -

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

... Trojan-GameThief.Win32.Magania skutecznie wykorzystywał wiele metod, które uniemożliwiały wykrycie go i usunięcie z zainfekowanych komputerów. Rozprzestrzenianie szkodliwych programów ... .OnLineGames. Lipiec 2008. Przeprowadzono masową wysyłkę zawierającą odsyłacze do wirusa polimorficznego Virus.Win32.Alman.b. Wirus ten zawiera moduł kradnący hasła ...

-

![Symantec: bezpieczeństwo IT w 2011r. [© stoupa - Fotolia.com] Symantec: bezpieczeństwo IT w 2011r.]()

Symantec: bezpieczeństwo IT w 2011r.

... . Z całą pewnością rok 2010 zostanie zapamiętany jako czas odkrycia i opisania wirusa Stuxnet. To zagrożenie było wyjątkowe nie ze względu na szeroką ... jako jedyne wykorzystywało ono dwie podatności, tzw. „dnia zerowego” jednocześnie. Wykrycie Stuxneta należy potraktować jako znak ostrzegawczy, a zarazem wytyczenie kierunku w jakim zmierzamy – ...

-

![Największe zagrożenia w sieci III kw. 2013 [© Sergey Nivens - Fotolia.com] Największe zagrożenia w sieci III kw. 2013]()

Największe zagrożenia w sieci III kw. 2013

... walki z nim. Keyloggery Analitycy Doctor Web wykryli nową wersję wirusa BackDoor.Maxplus, który działa jako keylogger i podłącza zainfekowane komputery do ... był szczególnie niespokojny dla użytkowników systemu Android. Na uwagę zasługuje zwłaszcza wykrycie największego w historii botnetu (grupy komputerów zainfekowanych złośliwym oprogramowaniem), ...

-

![4 wyzwania dla cyberbezpieczeństwa w 2025 roku [© Freepik] 4 wyzwania dla cyberbezpieczeństwa w 2025 roku]()

4 wyzwania dla cyberbezpieczeństwa w 2025 roku

... ogromne ilości danych w krótkim czasie, co pozwala na wykrycie słabych punktów w zabezpieczeniach docelowych systemów oraz automatyczne przygotowywanie spersonalizowanych ... Uwaga przed RaaS: Ransomware-as-a-Service (RaaS) to model biznesowy, w którym twórcy wirusa wymuszającego okup w zamian za odszyfrowanie danych sprzedają swoje oprogramowanie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Ataki SCADA, czyli o włamaniach do systemów przemysłowych [© Focus Pocus LTD - Fotolia.com] Ataki SCADA, czyli o włamaniach do systemów przemysłowych](https://s3.egospodarka.pl/grafika2/SCADA/Ataki-SCADA-czyli-o-wlamaniach-do-systemow-przemyslowych-159507-150x100crop.jpg)

![Mydoom, Mimail - podsumowanie ataków [© stoupa - Fotolia.com] Mydoom, Mimail - podsumowanie ataków](https://s3.egospodarka.pl/grafika/robaki/Mydoom-Mimail-podsumowanie-atakow-MBuPgy.jpg)

![Kronika epidemii [© stoupa - Fotolia.com] Kronika epidemii](https://s3.egospodarka.pl/grafika/wirusy/Kronika-epidemii-MBuPgy.jpg)

![Nowa forma oszustwa [© stoupa - Fotolia.com] Nowa forma oszustwa](https://s3.egospodarka.pl/grafika/wirusy/Nowa-forma-oszustwa-MBuPgy.jpg)

![Wirusowa epidemia [© stoupa - Fotolia.com] Wirusowa epidemia](https://s3.egospodarka.pl/grafika/wirusy/Wirusowa-epidemia-MBuPgy.jpg)

![Wirusy w metkach RFID [© violetkaipa - Fotolia.com] Wirusy w metkach RFID](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-w-metkach-RFID-SdaIr2.jpg)

![3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić? [© pixabay.com] 3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?](https://s3.egospodarka.pl/grafika2/Cyber-Threat-Intelligence/3-glowne-problemy-cyberbezpieczenstwa-bankow-Jak-im-zaradzic-238305-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![Malware na urządzenia mobilne ma już 10 lat [© Maksim Kabakou - Fotolia.com] Malware na urządzenia mobilne ma już 10 lat](https://s3.egospodarka.pl/grafika2/malware/Malware-na-urzadzenia-mobilne-ma-juz-10-lat-138723-150x100crop.jpg)

![Złośliwe oprogramowanie bez plików. Jak się chronić? [© pixabay.com] Złośliwe oprogramowanie bez plików. Jak się chronić?](https://s3.egospodarka.pl/grafika2/fileless-malware/Zlosliwe-oprogramowanie-bez-plikow-Jak-sie-chronic-248016-150x100crop.jpg)

![Robaki trojańskie w natarciu [© Scanrail - Fotolia.com] Robaki trojańskie w natarciu](https://s3.egospodarka.pl/grafika/robaki/Robaki-trojanskie-w-natarciu-apURW9.jpg)

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-ataki-sieciowe-X-XII-2005-apURW9.jpg)

![Crimeware - nowe zagrożenia sieciowe [© stoupa - Fotolia.com] Crimeware - nowe zagrożenia sieciowe](https://s3.egospodarka.pl/grafika/Crimeware/Crimeware-nowe-zagrozenia-sieciowe-MBuPgy.jpg)

![10 największych zagrożeń w 2007 r. [© Scanrail - Fotolia.com] 10 największych zagrożeń w 2007 r.](https://s3.egospodarka.pl/grafika/Adware/10-najwiekszych-zagrozen-w-2007-r-apURW9.jpg)

![Panda: zagrożenia internetowe w 2007 [© Scanrail - Fotolia.com] Panda: zagrożenia internetowe w 2007](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Panda-zagrozenia-internetowe-w-2007-apURW9.jpg)

![Symantec: bezpieczeństwo IT w 2011r. [© stoupa - Fotolia.com] Symantec: bezpieczeństwo IT w 2011r.](https://s3.egospodarka.pl/grafika/Symantec/Symantec-bezpieczenstwo-IT-w-2011r-MBuPgy.jpg)

![Największe zagrożenia w sieci III kw. 2013 [© Sergey Nivens - Fotolia.com] Największe zagrożenia w sieci III kw. 2013](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Najwieksze-zagrozenia-w-sieci-III-kw-2013-125412-150x100crop.jpg)

![4 wyzwania dla cyberbezpieczeństwa w 2025 roku [© Freepik] 4 wyzwania dla cyberbezpieczeństwa w 2025 roku](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/4-wyzwania-dla-cyberbezpieczenstwa-w-2025-roku-263499-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

Inwestycja mieszkaniowa ATAL Parkowa w sprzedaży

Inwestycja mieszkaniowa ATAL Parkowa w sprzedaży

![14 zmian w prawie dla biznesu. Nie wszystkie ucieszą przedsiębiorców [© Freepik] 14 zmian w prawie dla biznesu. Nie wszystkie ucieszą przedsiębiorców](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/14-zmian-w-prawie-dla-biznesu-Nie-wszystkie-uciesza-przedsiebiorcow-266290-150x100crop.jpg)

![Inwestowanie na giełdzie receptą na kryzys demograficzny, czyli baby bonds [© Freepik] Inwestowanie na giełdzie receptą na kryzys demograficzny, czyli baby bonds](https://s3.egospodarka.pl/grafika2/inwestowanie-na-gieldzie/Inwestowanie-na-gieldzie-recepta-na-kryzys-demograficzny-czyli-baby-bonds-266268-150x100crop.jpg)

![Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu [© Freepik] Repolonizacja gospodarki. Przedsiębiorcy czekają na wsparcie polskiego kapitału i local contentu](https://s3.egospodarka.pl/grafika2/repolonizacja/Repolonizacja-gospodarki-Przedsiebiorcy-czekaja-na-wsparcie-polskiego-kapitalu-i-local-contentu-266287-150x100crop.jpg)

![Są chętni na domy deweloperskie, ale kolejek raczej nie będzie [© Freepik] Są chętni na domy deweloperskie, ale kolejek raczej nie będzie](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Sa-chetni-na-domy-deweloperskie-ale-kolejek-raczej-nie-bedzie-266286-150x100crop.jpg)

![Nocleg na majówkę 2025 najdroższy w Zakopanem [© Tomasz Fudala z Pixabay] Nocleg na majówkę 2025 najdroższy w Zakopanem](https://s3.egospodarka.pl/grafika2/majowka/Nocleg-na-majowke-2025-najdrozszy-w-Zakopanem-266285-150x100crop.jpg)

![O 29% r/r więcej kredytów gotówkowych w III 2025 [© Alicja z Pixabay] O 29% r/r więcej kredytów gotówkowych w III 2025](https://s3.egospodarka.pl/grafika2/kredyty-konsumpcyjne/O-29-r-r-wiecej-kredytow-gotowkowych-w-III-2025-266284-150x100crop.jpg)

![O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat [© Freepik] O zakupie mieszkania lub budowie domu myśli najwięcej Polaków od lat](https://s3.egospodarka.pl/grafika2/zakup-mieszkania/O-zakupie-mieszkania-lub-budowie-domu-mysli-najwiecej-Polakow-od-lat-266283-150x100crop.jpg)