-

![Niebezpieczeństwa w Internecie Niebezpieczeństwa w Internecie]()

Niebezpieczeństwa w Internecie

... wykonywalnych na komputerach ofiar. Jednak możliwość kontrolowania zainfekowanego systemu od wewnątrz otwiera wiele możliwości; skuteczny atak zapewnia cyberprzestępcom ... “preview” dowolnego z tych filmów pojawiał się komunikat informujący o konieczności zainstalowania aktualizacji programu Adobe Flash Player w celu obejrzenia materiału. Komunikat ...

-

![Ogrzewanie podłogowe: wady i zalety Ogrzewanie podłogowe: wady i zalety]()

Ogrzewanie podłogowe: wady i zalety

... się ciepła. Przy tradycyjnym grzejniku ciepło oddawane jest w miejscu zainstalowania grzejnika i następnie dopiero rozchodzi się po pomieszczeniu. Dodatkowym plusem ... zastosować w naszym domu ogrzewanie podłogowe, musimy dokonać kilku wyborów. Pierwszy dotyczy systemu montażu, drugi rodzaju instalacji. I tu wybieramy pomiędzy elektrycznym i wodnym. " ...

-

![Kaspersky Lab: szkodliwe programy I 2011 Kaspersky Lab: szkodliwe programy I 2011]()

Kaspersky Lab: szkodliwe programy I 2011

... zawierających szkodliwe odsyłacze nakłaniające użytkowników do zainstalowania fałszywego Flash Playera, rzekomo w celu obejrzenia kartki elektronicznej. Odsyłacz prowadzi do okna dialogowego z pytaniem do użytkownika, czy wyraża zgodę na pobranie pliku. Niezależnie od odpowiedzi, robak próbuje przeniknąć do systemu. Niedługo po pojawieniu się okna ...

-

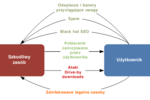

![Bezpieczeństwo IT w polskich firmach Bezpieczeństwo IT w polskich firmach]()

Bezpieczeństwo IT w polskich firmach

... przez cyberprzestępców jest oferowanie fałszywego oprogramowania zabezpieczającego. Do infekcji systemu tego typu aplikacjami może dojść na kilka sposobów. Każdy z nich sprowadza ... na dysku twardym wykryto bardzo dużo szkodników. Jednocześnie zachęca się do zainstalowania programu antywirusowego, który po opłaceniu licencji pomoże pozbyć się ...

-

![Home banking Home banking]()

Home banking

... Ci ostatni ograniczają się jedynie do jednorazowej instalacji odpowiedniego systemu na komputerze klienta (i ewentualnym przeszkoleniem personelu). W zasadzie wszystkie czynności klient ... banking odróżniają dwie kwestie. Pierwsza to wspomniana już konieczność zainstalowania oprogramowania na komputerze klienta. Druga to tryb offline jako sposób ...

-

![Fałszywy Microsoft Update Fałszywy Microsoft Update]()

Fałszywy Microsoft Update

Sophos, firma specjalizująca się w technologiach ochrony informacji, ostrzega użytkowników systemu Windows przed najnowszym atakiem fałszywego oprogramowania antywirusowego, które wmanewrowuje do zainstalowania złośliwej aplikacji, udając aktualizację bezpieczeństwa Microsoftu. Użytkownicy dotknięci atakiem zobaczą dokładną kopię oficjalnej strony ...

-

![Notebooki DELL Alienware M18x i M14x Notebooki DELL Alienware M18x i M14x]()

Notebooki DELL Alienware M18x i M14x

... podkręonym do 4GHz procesorem Intel Core i7 Extreme Quad Core Możliwość zainstalowania do 32GB pamięci 1333MHz Porty HDMI/Display Port oraz wejściowy HDMI-in ... baterii Do 8GB pamięci o szybkości 1600MHz dla ekstremalnej wydajności systemu Port HDMI 1.4 przesyłający obraz w wysokiej rozdzielczości i wielokanałowy dźwięk (7.1) Wbudowane głośniki ...

-

![Eskalacja zagrożeń na urządzenia mobilne Eskalacja zagrożeń na urządzenia mobilne]()

Eskalacja zagrożeń na urządzenia mobilne

... się w oczy wartością jest udział szkodliwego oprogramowania pisanego dla systemu iOS (iPhone, iPad, iPod Touch) w ogólnym rozrachunku. System ten ... wersje dla systemów Symbian, Windows Mobile, Android oraz BlackBerry. Od momentu zainstalowania rzekomego "certyfikatu", wszystkie przychodzące wiadomości tekstowe, wliczając w to kody jednorazowe ...

-

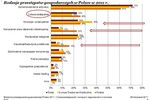

![Przestępstwa gospodarcze - raport 2011 Przestępstwa gospodarcze - raport 2011]()

Przestępstwa gospodarcze - raport 2011

... zarządzania ryzykiem nadużyć (Fraud Risk Management) oraz kolejne 3% za pomocą formalnego systemu poufnego informowania (systemy whistleblowingu). Na świecie obie metody odpowiadają łącznie ... jako „spear phishing”), do wyszukiwania informacji o pracownikach lub w celu zainstalowania złośliwego oprogramowania na komputerze użytkownika. W odpowiedzi ...

-

![Płyta główna ASUS Z9PE-D8 WS Płyta główna ASUS Z9PE-D8 WS]()

Płyta główna ASUS Z9PE-D8 WS

... DIMM. Posiada cztery porty USB 3.0 oraz sześć portów SATA 6Gb/s. Szybsze działanie systemu można osiągnąć dzięki technologii ASUS SSD Caching, która umieszcza w pamięci ... główną nadającą się do dwóch zastosowań jednocześnie. Oprócz możliwości zainstalowania konfiguracji z czterema kartami graficznymi i dwoma procesorami, firma ASUS zastosowała ...

-

![Spam w I 2013 r. [© Alina G - Fotolia.com] Spam w I 2013 r.]()

Spam w I 2013 r.

... i 7 miejsca w rankingu Top 10. Po zainstalowaniu na komputerach ofiary zagrożenia te pobierają do systemu inne szkodliwe programy, a następnie usuwają się. W styczniu nie odnotowano ... prób uzyskania dostępu do ich konta oraz ostrzeżeniu o konieczności zainstalowania dodatkowej ochrony. Poniżej przykład takiego maila: W przeciwieństwie do poprzednich ...

-

![Kaspersky PURE 3.0 Total Security Kaspersky PURE 3.0 Total Security]()

Kaspersky PURE 3.0 Total Security

... którą cyberprzestępcy będą mogli przeniknąć do systemu. Popularne programy, np. Adobe Acrobat, Java itd., mogą zawierać luki w zabezpieczeniach, które nie zostały załatane przez ich twórców lub użytkowników klikających bez zastanowienia „ignoruj”, gdy pojawia się komunikat o konieczności zainstalowania uaktualnień oprogramowania. Jeżeli takie luki ...

-

![Nowa fałszywa aktualizacja Flash Player Nowa fałszywa aktualizacja Flash Player]()

Nowa fałszywa aktualizacja Flash Player

... wyświetlanie reklam przynoszących zyski oszustom. W tym przypadku w celu zainstalowania złośliwego oprogramowania, cyberprzestępcy posłużyli się programem Adobe Flash Player ... się bronić? Specjaliści z Doctor Web zalecają, aby w celu uniknięcia zarażenia systemu nowym oprogramowaniem Trojan.Zipvideom.1, pobierać aktualizacje i oprogramowanie tylko z ...

-

![Na jakim etapie znajduje się informatyzacja służby zdrowia? [© DragonImages - Fotolia.com] Na jakim etapie znajduje się informatyzacja służby zdrowia?]()

Na jakim etapie znajduje się informatyzacja służby zdrowia?

... postępowania jest tym wyraźniejsza, im lepiej widać konieczność nie tylko zainstalowania niezbędnego sprzętu, ale także przeprowadzenia właściwych szkoleń wśród personelu oraz ... moduły bezpieczeństwa. Komplikuje to architekturę i często powoduje spadek wydajności całego systemu. Dlatego niezmiernie ważna jest ciągła edukacja. Musimy nieustannie ...

-

![Fotoradary bis: nadchodzi pomiar odcinkowy [© stocksolutions - Fotolia.com] Fotoradary bis: nadchodzi pomiar odcinkowy]()

Fotoradary bis: nadchodzi pomiar odcinkowy

... przekroczenie prędkości. Główna Inspekcja Transportu Drogowego przymierzała się do wprowadzenia takiego systemu pomiaru prędkości od kilku lat. Teraz ogłosiła listę miejsc, w ... spowodowanych niedostosowaniem prędkości przez kierujących pojazdami), warunki techniczne do zainstalowania urządzeń, jednolite limity prędkości na całej długości odcinka, a ...

-

![Trojan Android.SmsSend ukrywa się w firmware [© maxcam - Fotolia.com] Trojan Android.SmsSend ukrywa się w firmware]()

Trojan Android.SmsSend ukrywa się w firmware

... jest utrudnione przez konieczność uzyskania uprzywilejowanego dostępu do funkcji systemu operacyjnego i plików systemowych, tudzież zainstalowanie nowej wersji firmware. Działaniom ... producenta, i w razie potrzeby zainstalować fabryczną wersję firmware; W przypadku zainstalowania nieoryginalnego firmware zawierającego złośliwe oprogramowanie, należy ...

-

![Cyberprzestępcy opróżniają bankomaty Cyberprzestępcy opróżniają bankomaty]()

Cyberprzestępcy opróżniają bankomaty

... działa? Osoba podchodzi do bankomatu, wkłada rozruchową płytę CD w celu zainstalowania szkodliwego oprogramowania, a po powtórnym uruchomieniu bankomat jest już pod władzą cyberprzestępcy. ... pod adresem intelreports@kaspersky.com. Do przeprowadzenia pełnego skanowania systemu bankomatu i usunięcia backdoora można wykorzystać darmowe narzędzie ...

-

![ESET: zagrożenia internetowe X 2014 [© Marek - Fotolia.com] ESET: zagrożenia internetowe X 2014]()

ESET: zagrożenia internetowe X 2014

... systemem i kontrolowanie go w celu kradzieży poufnych informacji lub zainstalowania innego złośliwego oprogramowania. 5. Win32/Adware.MultiPlug Pozycja w poprzednim ... i tworzy wpis, dzięki któremu może uruchamiać się każdorazowo przy starcie systemu. 9. HTML/Iframe Pozycja w poprzednim rankingu: 8 Odsetek wykrytych infekcji: 1.24% Zagrożenie ...

-

![Przelew na telefon. Potrzebny czy nie? [© golubovy - Fotolia.com] Przelew na telefon. Potrzebny czy nie?]()

Przelew na telefon. Potrzebny czy nie?

... . Do rozliczania transakcji wykorzystywana jest infrastruktura, obsługiwanego przez KIR, systemu przelewów natychmiastowych Express Elixir, który działa w trybie ciągłym - 24 godziny na dobę, ... , tj. wymóg posiadania smartfonu z dostępem do Internetu oraz konieczność zainstalowania w nim aplikacji bankowości elektronicznej (25 proc.). Z kolei 13 proc ...

-

![Atak na abonentów Deutsche Telekom [© phonlamaiphoto - Fotolia.com] Atak na abonentów Deutsche Telekom]()

Atak na abonentów Deutsche Telekom

... niezwykle lukratywne dla cyberprzestępców. Jeżeli tylko uda im się znaleźć najsłabsze ogniwo systemu bezpieczeństwa, to są oni w stanie manipulować ustawieniami DNS. - W ten sposób ... dostawców usług internetowych do zdalnej konfiguracji routerów. Próby zainstalowania oprogramowania na urządzeniach ofiar przeprowadzono za pośrednictwem botneta Mirai. ...

-

![Co odpowiada za cyberataki? Oto 2 najważniejsze powody [© mkitina4 - Fotolia.com] Co odpowiada za cyberataki? Oto 2 najważniejsze powody]()

Co odpowiada za cyberataki? Oto 2 najważniejsze powody

... wyrządziłoby o wiele mnie szkód, gdyby użytkownicy przyłożyli większą wagę do zainstalowania udostępnionej już w marcu aktualizacji. Niestety tak się nie stało, w efekcie czego WannaCry zebrał pokaźne żniwo i jednoczenie przypomniał administratorom, że bieżąca aktualizacja systemu to nie fanberia, ale konieczność. Phishing to - według badania ...

-

![5 błędów bezpieczeństwa IT. Sprawdź, czy je popełniasz [© adrian_ilie825 - Fotolia.com] 5 błędów bezpieczeństwa IT. Sprawdź, czy je popełniasz]()

5 błędów bezpieczeństwa IT. Sprawdź, czy je popełniasz

... powiadomienia o konieczności zainstalowania aktualizacji są często ignorowane przez użytkowników. Ciągle wiele osób nie zdaje sobie sprawy, że stare wersje oprogramowania posiadają niezałatane luki bezpieczeństwa, które mogą zostać wykorzystane przez cyberprzestępców w czasie ataku. Dlatego tak ważna jest dbałość o aktualizacje systemu i łatanie ...

-

![DDoS Protection dla małych i średnich firm DDoS Protection dla małych i średnich firm]()

DDoS Protection dla małych i średnich firm

... wystarczających środków finansowych, aby zapewnić sobie ochronę przy użyciu systemu zabezpieczającego przed atakami DDoS w ramach własnej infrastruktury oraz ... zapewnia przekierowanie ruchu do centrów czyszczenia jedynie podczas ataków. Wymaga to zainstalowania przez firmy w swojej infrastrukturze serwerów z działającymi sensorami oraz przydzielenia ...

-

![7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach 7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach]()

7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach

... z kopaniem kryptowaluty. Atak jest przeprowadzany w następujący sposób: ofiara zostaje podstępnie nakłoniona do pobrania i zainstalowania oprogramowania reklamującego, które skrywa instalator koparki. Instalator ten zapisuje legalne narzędzie systemu Windows, którego głównym celem jest pobranie samego minera ze zdalnego serwera. Po aktywowaniu ...

-

![Świat: wydarzenia tygodnia 18/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 18/2018]()

Świat: wydarzenia tygodnia 18/2018

... z Kaspersky Lab otrzymali aplikację, która wyglądała na próbkę nieznanego szkodliwego oprogramowania dla systemu Android. Na pierwszy rzut oka szkodnik nie wydawał ... medialnych, które były wykorzystywane przez cyberprzestępców, aby skłonić potencjalne ofiary do zainstalowania szkodliwego oprogramowania, wynika, że celem ZooParku byli członkowie ...

-

![Nie tylko ostatnia mila. W e-commerce liczy się też magazyn [© scaliger - Fotolia.com] Nie tylko ostatnia mila. W e-commerce liczy się też magazyn]()

Nie tylko ostatnia mila. W e-commerce liczy się też magazyn

... przyjęcie towaru. Rozpoczyna się ono w momencie wpłynięcia zamówienia do systemu obsługi magazynu WMS, co stanowi pierwszy etap całościowego procesu wysyłki zamówienia. O ... większymi wymaganiami w stosunku do ochrony przeciwpożarowej jak przykładowo konieczność zainstalowania dodatkowych systemów tryskaczowych. W ciągu ostatnich kilku lat pojawiły się ...

-

![Notebooki i tablety Acer Enduro Notebooki i tablety Acer Enduro]()

Notebooki i tablety Acer Enduro

... z kolei chronić komputer i jednocześnie ułatwia wdrażanie usług oraz konfigurowanie systemu na poziomie wielu urządzeń. Dodatkowym elementem zabezpieczeń jest czytnik linii ... RAM, co stanowi o bardzo dobrych osiągach technicznych. Istnieje również możliwość zainstalowania oddzielnej karty graficznej NVIDIA GeForce MX230 GPU i skorzystania z dysku SSD ...

-

![Kaspersky: luki dnia zerowego w Windows 10 i Internet Explorer, są już łatki Kaspersky: luki dnia zerowego w Windows 10 i Internet Explorer, są już łatki]()

Kaspersky: luki dnia zerowego w Windows 10 i Internet Explorer, są już łatki

... zainstalowania wszystkich niezbędnych aktualizacji. Opisywany atak jest szczególnie interesujący, ponieważ o ile wcześniejsze exploity miały na celu głównie zwiększanie uprawnień, w tym przypadku wykorzystano bardziej niebezpieczne narzędzie, które posiada możliwości zdalnego wykonania kodu. W połączeniu z atakowaniem najnowszych kompilacji systemu ...

-

![Jak nie paść ofiarą ataku zero-click? [© Amir Kaljikovic - Fotolia.com] Jak nie paść ofiarą ataku zero-click?]()

Jak nie paść ofiarą ataku zero-click?

... bit po bicie i przetwarza je w kontrolowanym środowisku, odizolowanym od reszty systemu operacyjnego, podobnie jak wiele nowoczesnych rozwiązań antywirusowych. Apple również ... po odkryciu luki bezpieczeństwa w iMessage, którą wykorzystano do zainstalowania oprogramowania szpiegującego na urządzeniach osób publicznych, głównie polityków i aktywistów. ...

-

![Dane biometryczne na celowniku cyberprzestępców. Jak się chronić? [© Gerd Altmann z Pixabay] Dane biometryczne na celowniku cyberprzestępców. Jak się chronić?]()

Dane biometryczne na celowniku cyberprzestępców. Jak się chronić?

... firmy Group-IB odkrył nieznanego wcześniej wirusa (trojan GoldPickaxe.iOS) dla systemu iOS, który imituje legalne tajskie aplikacje rządowe. Te złośliwe aplikacje ... , cyberprzestępcy stosują wieloetapowy schemat socjotechniczny, w którym przekonują ofiarę do zainstalowania tzw. profilu MDM, do zarządzania urządzeniami mobilnymi (profil MDM – ang. ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Spam w I 2013 r. [© Alina G - Fotolia.com] Spam w I 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-I-2013-r-113736-150x100crop.jpg)

![Na jakim etapie znajduje się informatyzacja służby zdrowia? [© DragonImages - Fotolia.com] Na jakim etapie znajduje się informatyzacja służby zdrowia?](https://s3.egospodarka.pl/grafika2/informatyzacja-sluzby-zdrowia/Na-jakim-etapie-znajduje-sie-informatyzacja-sluzby-zdrowia-131909-150x100crop.jpg)

![Fotoradary bis: nadchodzi pomiar odcinkowy [© stocksolutions - Fotolia.com] Fotoradary bis: nadchodzi pomiar odcinkowy](https://s3.egospodarka.pl/grafika2/ITD/Fotoradary-bis-nadchodzi-pomiar-odcinkowy-132541-150x100crop.jpg)

![Trojan Android.SmsSend ukrywa się w firmware [© maxcam - Fotolia.com] Trojan Android.SmsSend ukrywa się w firmware](https://s3.egospodarka.pl/grafika2/Android-SmsSend/Trojan-Android-SmsSend-ukrywa-sie-w-firmware-132701-150x100crop.jpg)

![ESET: zagrożenia internetowe X 2014 [© Marek - Fotolia.com] ESET: zagrożenia internetowe X 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-X-2014-146824-150x100crop.jpg)

![Przelew na telefon. Potrzebny czy nie? [© golubovy - Fotolia.com] Przelew na telefon. Potrzebny czy nie?](https://s3.egospodarka.pl/grafika2/przelewy-P2P/Przelew-na-telefon-Potrzebny-czy-nie-183419-150x100crop.jpg)

![Atak na abonentów Deutsche Telekom [© phonlamaiphoto - Fotolia.com] Atak na abonentów Deutsche Telekom](https://s3.egospodarka.pl/grafika2/Deutsche-Telekom/Atak-na-abonentow-Deutsche-Telekom-186013-150x100crop.jpg)

![Co odpowiada za cyberataki? Oto 2 najważniejsze powody [© mkitina4 - Fotolia.com] Co odpowiada za cyberataki? Oto 2 najważniejsze powody](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Co-odpowiada-za-cyberataki-Oto-2-najwazniejsze-powody-193413-150x100crop.jpg)

![5 błędów bezpieczeństwa IT. Sprawdź, czy je popełniasz [© adrian_ilie825 - Fotolia.com] 5 błędów bezpieczeństwa IT. Sprawdź, czy je popełniasz](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/5-bledow-bezpieczenstwa-IT-Sprawdz-czy-je-popelniasz-194806-150x100crop.jpg)

![Świat: wydarzenia tygodnia 18/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 18/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-18-2018-12AyHS.jpg)

![Nie tylko ostatnia mila. W e-commerce liczy się też magazyn [© scaliger - Fotolia.com] Nie tylko ostatnia mila. W e-commerce liczy się też magazyn](https://s3.egospodarka.pl/grafika2/magazyn/Nie-tylko-ostatnia-mila-W-e-commerce-liczy-sie-tez-magazyn-228057-150x100crop.jpg)

![Jak nie paść ofiarą ataku zero-click? [© Amir Kaljikovic - Fotolia.com] Jak nie paść ofiarą ataku zero-click?](https://s3.egospodarka.pl/grafika2/atak-zero-click/Jak-nie-pasc-ofiara-ataku-zero-click-257560-150x100crop.jpg)

![Dane biometryczne na celowniku cyberprzestępców. Jak się chronić? [© Gerd Altmann z Pixabay] Dane biometryczne na celowniku cyberprzestępców. Jak się chronić?](https://s3.egospodarka.pl/grafika2/dane-biometryczne/Dane-biometryczne-na-celowniku-cyberprzestepcow-Jak-sie-chronic-260904-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)