-

![Świat: wydarzenia tygodnia 45/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 45/2017]()

Świat: wydarzenia tygodnia 45/2017

... robisz przy zakupie inteligentnego urządzenia domowego, jest natychmiastowa zmiana domyślnego hasła. Zmień każde hasło, aby było bardziej złożone i upewnij się, że jest ono inne niż reszta używanych przez Ciebie haseł. Zalecana jest również zmiana nazwy użytkownika urządzeń. - Użyj zapory sieciowej, aby zabezpieczyć sieć domową ...

-

![5 sposobów na to, aby inteligentny dom uczynić bezpiecznym [© Andrey Popov - Fotolia.com] 5 sposobów na to, aby inteligentny dom uczynić bezpiecznym]()

5 sposobów na to, aby inteligentny dom uczynić bezpiecznym

... ujawniaj swojego imienia i nazwiska ani nie używaj swojego numeru telefonu jako nazwy użytkownika lub hasła - może to być bardzo łatwe do wykrycia i włamania ... zmiana domyślnego hasła. Zmień każde hasło, aby było bardziej złożone i upewnij się, że jest ono inne niż reszta używanych przez Ciebie haseł. Zalecana jest również zmiana nazwy użytkownika ...

-

![Bezpieczna sieć WiFi Bezpieczna sieć WiFi]()

Bezpieczna sieć WiFi

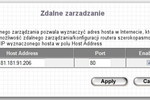

... w przeglądarce internetowej. Po udanym podłączeniu urządzenie prosi o podanie predefiniowanej nazwy użytkownika i hasła, które są typowe dla każdego modelu i publicznie dostępne w Internecie. ... po prostu działa. Tymczasem, absolutnie konieczną czynnością jest zmiana hasła dostępu natychmiast po podłączeniu i pierwszym uruchomieniu urządzenia. ...

-

![Ransomware CryptoWall znów uderza [© tonsnoei - Fotolia.com] Ransomware CryptoWall znów uderza]()

Ransomware CryptoWall znów uderza

... że szyfruje zarówno nazwy plików, jak i ich zawartość. Hakerzy dokonali najprawdopodobniej takich zmian w dotychczas stosowanej przez nich procedurze, aby silniej uderzyć w użytkownika i jego ... , nie brak tu jednak ironicznego wydźwięku: HELP_YOUR_FILES. Zmiana nazwy plików i ich zawartości przede wszystkim ma utrudnić wykrycie i usunięcie szkodliwego ...

-

![Reklama na Twitterze: jak wybrać grupę docelową? [© cienpiesnf - Fotolia.com] Reklama na Twitterze: jak wybrać grupę docelową?]()

Reklama na Twitterze: jak wybrać grupę docelową?

... użytkowników: Aby zoptymalizować tą kampanię, należałoby wyeliminować wszystkie nazwy użytkownika o zaangażowaniu niższym niż 2,5 %. Przeprowadzenie tej prostej akcji ... porównać poziom zaangażowania wynikający z indywidualnych zainteresowań do ogólnej skuteczności kampanii. Jedyna zmiana polega na tym, że tym razem nie pozbywasz się zainteresowań o ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

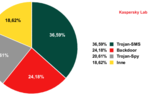

... ze zdalnym serwerem IRC na kanale #andros przy użyciu losowej nazwy użytkownika. Następnie może akceptować wszelkie polecenia powłoki z serwera i wykonać je na zainfekowanym ... i 2010 r. J2ME była główną platformą atakowaną przez trojany SMS. W 2011 r. nastąpiła zmiana i obecnie większość trojanów SMS jest tworzonych w celu przeprowadzania ataków na ...

-

![1/3 pracowników nie dba o bezpieczeństwo haseł [© Freepik] 1/3 pracowników nie dba o bezpieczeństwo haseł]()

1/3 pracowników nie dba o bezpieczeństwo haseł

... i przewidywalne, np. na końcu dodając lub zmieniając cyfrę, taka zmiana hasła nie podnosi bezpieczeństwa, a wręcz przeciwnie. Aktualnie nie zaleca się ... hasłach często pojawiają się również nazwy ulubionych drużyn sportowych, nazwiska idoli, aktualny miesiąc lub rok, daty urodzin danej osoby lub dzieci, powtórzenia nazwy użytkownika lub jej części. ...

-

![Utrata danych: 10 błędów pracowników [© Scanrail - Fotolia.com] Utrata danych: 10 błędów pracowników]()

Utrata danych: 10 błędów pracowników

... życiem osobistym, a pracą zacierają się. Zmiana sposobu funkcjonowania przedsiębiorstw, podobnie jak zmiana stylu życia pracowników, stały się możliwe w ... danych przedsiębiorstwa i danych osobistych. 8. Zapisywanie nazw użytkownika i haseł. Jeden na pięciu pracowników zapisuje nazwy użytkownika systemu i hasła na własnym komputerze lub pozostawia ...

-

![F-Secure: zagrożenia internetowe 2013 [© maxkabakov - Fotolia.com] F-Secure: zagrożenia internetowe 2013]()

F-Secure: zagrożenia internetowe 2013

... sieci. Możliwa jest także zmiana zasad jego finansowania. Wielcy ... nazwy użytkownika i hasła służących do administrowania siecią, przez co ułatwiają dostęp hakerom. Hakerzy mogą bez problemów wyszukać inteligentne telewizory w Internecie – ostrzega Sean Sullivan z F-Secure - Po znalezieniu urządzenia, wpisują tylko domyślną nazwę użytkownika ...

Tematy: F-Secure, zagrożenia internetowe, ataki internetowe, cyberprzestępcy, spam, robaki, wirusy, rok 2013 -

![Nowy malware atakuje urządzenia z systemem Mac [© Imillian - Fotolia.com] Nowy malware atakuje urządzenia z systemem Mac]()

Nowy malware atakuje urządzenia z systemem Mac

... sterowania z następującymi możliwościami: Menedżer plików (przeglądanie, edytowanie, zmiana nazwy, usuwanie, przesyłanie, pobieranie i plików archiwum) Wykonywanie poleceń na komputerze ... kamer. Korzysta także z daemona, aby pobrać aktualizacje, przesłać pliki z komputera użytkownika lub wykonuje skrypty napisane w Shell'u. Pastebin Agent Każdy ...

-

![Ewolucja złośliwego oprogramowania 2009 Ewolucja złośliwego oprogramowania 2009]()

Ewolucja złośliwego oprogramowania 2009

... ten został nazwany Gumblar od nazwy szkodliwej strony wykorzystanej w pierwszym ... antywirusowego. Fałszywe rozwiązania antywirusowe próbują przekonać użytkownika, że na jego komputerze znajdują się zagrożenia ( ... najprawdopodobniej pojawią się następujące problemy i zdarzenia: Nastąpi zmiana wykorzystywanych wektorów ataków - odejście od sieci Web na ...

-

![Hakerstwo inspiracją dla menedżerów Hakerstwo inspiracją dla menedżerów]()

Hakerstwo inspiracją dla menedżerów

... informacji, upowszechnienie przeglądarki Google zmieniło sposób wyszukiwania informacji przez ludzi. Zmiana taka może być bardzo silna – pewien znany badacz technologii ... skłonić osobę po drugiej stronie linii do przekazania ważnej nazwy użytkownika i hasła? Istnieje wiele takich ataków inżynierii społecznej na przykład podglądanie „kątem oka ...

-

![Ford Ka+ - miejski maluch [© Robert Kuźma, Arkadiusz Jurczewski] Ford Ka+ - miejski maluch]()

Ford Ka+ - miejski maluch

... . Po raz pierwszy model pozycjonowany jest w segmencie B, a nie tak jak dotychczas A (stąd zmiana nazwy z Ka na Ka+). Posiada 5 drzwi oraz homologację dla 5 osób – do tej pory ... , ale nadal jest to układ kierowniczy który w pełni zadowoli przeciętnego użytkownika tego typu samochodu. Wszystkie ruchy kierownicą odwzorowane zostają przez koła bardzo ...

-

![Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze [© pixabay.com] Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze]()

Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze

... (16)? Które kraje znajdują się na celowniku rosyjskich hakerów? Jaka zmiana zaszła w strategiach grup haktywistycznych? Organy zarządzające wyborami, partie polityczne i inne ... konta e-mail do rozpowszechniania fałszywych informacji; gromadzić ważne nazwy użytkownika, hasła i adresy e-mail; zbierać dane osobowe; i rozprzestrzeniania złośliwego ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

... kilka razy dziennie. Metoda ta gwarantuje cyberprzestępcom anonimowość, a częsta zmiana nazw domen zapobiega umieszczeniu serwerów przekierowujących na czarnej liście. ... informuje go o aktualnych adresach IP. Następnie program użytkownika, który kontaktuje się ze zdalnym komputerem przy pomocy nazwy hosta, wysyła zapytanie DNS dla adresu IP ...

-

![Zagrożenia internetowe III kw. 2011 Zagrożenia internetowe III kw. 2011]()

Zagrożenia internetowe III kw. 2011

... boty TDDS otrzymują losowo wygenerowane nazwy użytkowników oraz hasła do kopalni Bitcoin, po czym rozpoczynają generowanie pieniędzy. Prawdziwa nazwa użytkownika i nazwa kopalni ... obejścia uwierzytelnienia transakcji online za pomocą telefonu komórkowego, takie jak zmiana wskazanego przez klienta numeru telefonu. Również ta metoda jest testowana ...

-

![Przedsiębiorca na ePUAP a kwestia reprezentacji wieloosobowej [© Monet - Fotolia.com] Przedsiębiorca na ePUAP a kwestia reprezentacji wieloosobowej]()

Przedsiębiorca na ePUAP a kwestia reprezentacji wieloosobowej

... Założenie tego typu konta wymaga dodatkowo podania nazwy oraz identyfikatora przedsiębiorcy. Fakultatywnie możliwe jest uzupełnienie ... posiada konto użytkownika należy podać jej login w systemie ePUAP. Jeżeli nie posiada konta użytkownika, należy ... oraz wysyła dokument. Oczywiście, możliwa jest późniejsza zmiana uprawnień do konta lub ich całkowite ...

-

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015]()

Ewolucja złośliwego oprogramowania I kw. 2015

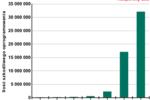

... aplikacje, które są potencjalnie niebezpieczne dla użytkownika – w przypadku nieostrożnego wykorzystania lub manipulacji ... określenia źródła geograficznego ataków online nazwy domen zostały porównane z adresami IT rzeczywistych domen, ... czas. Jednak w pierwszym kwartale 2015 r. nastąpiła zmiana lidera. Najwyższą pozycję zajmuje obecnie Rosja (niemal ...

-

![Ewolucja spamu IV-VI 2011 Ewolucja spamu IV-VI 2011]()

Ewolucja spamu IV-VI 2011

... zgody użytkownika na otrzymywanie wiadomości wysyłanych masowo oraz możliwość wypisania się z listy mailingowej. Zawiera również obowiązek wyraźnego podania nazwy ... jej przesunąć się na 2 miejsce w rankingu. Na specjalną wzmiankę zasługuje znacząca zmiana pozycji Peru w rankingu (+2,4 proc.): państwo to awansowało na 6 miejsce i odpowiadało za 3, ...

-

![Świat: wydarzenia tygodnia 9/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 9/2018]()

Świat: wydarzenia tygodnia 9/2018

... Ta zmiana nie ... użytkownika, łącznie z danymi uwierzytelniającymi logowanie, które są niezbędne w celu uzyskania dostępu do interfejsu WWW inteligentnego centrum - na które składa się identyfikator użytkownika oraz hasło. Można tu wymienić również inne informacje osobowe, takie jak numer telefonu użytkownika ... , tj. nazwy i hasła, z którymi żarówka ...

-

![Zagrożenia z sieci: I-VI 2006 Zagrożenia z sieci: I-VI 2006]()

Zagrożenia z sieci: I-VI 2006

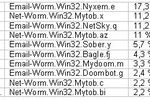

... kontrolę nas samochodem z systemem bezkluczykowego zapłonu. Największa zmiana, jaka zaszła w ciągu ostatnich dwudziestu lat nie ... się robak. Robak ten, nazwany Nyxem.E (inne nazwy to: MyWife, Blackworm i Blackmal), był interesujący z dwóch ... przez siebie zdjęcia? Np. własnej twarzy użytkownika? Jego zwierzaka? Jego dziewczyny lub chłopaka? Czegoś co ...

-

![Ochrona danych osobowych w social media Ochrona danych osobowych w social media]()

Ochrona danych osobowych w social media

... Nowe zasady mówią, że na profil publiczny użytkownika składa się zdjęcie profilowe, zdjęcie w tle, ... często jeśli ktoś pokazuje screen publicznej dyskusji, zamazuje nazwy użytkowników. Z punktu widzenia ustawień prywatność nie ... nami a naszymi potencjalnymi klientami. Najważniejsza jest zmiana nastawienia. Zbierając dane nie miejmy ukrytych zamiarów, ...

-

![Podatek akcyzowy: przekształcenie firmy w spółkę z o.o. [© Elnur - Fotolia.com] Podatek akcyzowy: przekształcenie firmy w spółkę z o.o.]()

Podatek akcyzowy: przekształcenie firmy w spółkę z o.o.

... 1, w terminie 7 dni, licząc od dnia, w którym nastąpiła zmiana, z zastrzeżeniem ust. 8 i 10. Powiadomienia o planowanej ... się z Systemem poprzez interfejs użytkownika administracji. 3. W celu uzyskania dostępu do Systemu ... ww. rozporządzenia (poprzez zaktualizowanie danych tego podmiotu – jego nazwy, jak również innych, które mogą ulec zmianie, ...

-

![Nowy serwis www w Inteligo [© stoupa - Fotolia.com] Nowy serwis www w Inteligo]()

Nowy serwis www w Inteligo

... pod adresem docelowym - http://www.inteligo.pl. Zmiana serwisu informacyjnego podyktowana jest przede wszystkim ... aby stał się bardziej przyjazny dla użytkownika i łatwiejszy w obsłudze. Ostatnio wprowadzone zmiany dotyczą zarządzania ... przy tworzeniu płatności, wprowadzona została możliwość nadania jej nazwy, dzięki czemu łatwiej jest znaleźć i ułożyć ...

Tematy: inteligo -

![Firmowa strona internetowa [© Minerva Studio - Fotolia.com] Firmowa strona internetowa]()

Firmowa strona internetowa

... usługi. Ostatnim rozwiązaniem jest stworzenie nazwy, uwzględniającej potencjalnych odbiorców. W takim wypadku najlepiej ... być użyteczne i łatwo dostępne dla przeciętnego użytkownika Internetu. Zgodnie z powszechną opinią poruszanie się ... jest okresowe odświeżanie strony od strony wizualnej: zmiana kolorystyki, grafiki i całego layotu. Strona pod kątem ...

-

![Sprzedajesz komputer? Zobacz, jak wyczyścić dysk SSD Sprzedajesz komputer? Zobacz, jak wyczyścić dysk SSD]()

Sprzedajesz komputer? Zobacz, jak wyczyścić dysk SSD

... odczytać? Warto pamiętać, że proces usuwania pliku to w praktyce zmiana tylko pierwszego bajtu nazwy pliku zapisanego w tablicy alokacji na taki, który staje się ... 99,99 proc. danych. To rozwiązanie w zupełności wystarczające dla domowego użytkownika, który chce chronić swoją prywatność. Po wykonaniu powyższych czynności komputer będzie gotowy ...

-

![Opakowanie - niemy sprzedawca [© Minerva Studio - Fotolia.com] Opakowanie - niemy sprzedawca]()

Opakowanie - niemy sprzedawca

... pewnością wprowadzenie opakowania niebezpiecznego dla użytkownika – źle chroniącego produkt lub stanowiącego ... wyeksponowana została marka – wprowadzony pionowy układ nazwy i ostrzejsza w kroju, wyrazista czcionka pozwoliły ... zmieniające się potrzeby odbiorców oraz związane z prawodawstwem: zmiana regulacji prawnych, konflikt z innymi znakami ...

-

![Kronika epidemii [© stoupa - Fotolia.com] Kronika epidemii]()

Kronika epidemii

... po Internecie. Zwiększyło to prawdopodobieństwo zarażenia. Zmiana strategii i sposobu działania twórców złośliwych kodów ... w aktualizacji ochrony, czy to ze strony użytkownika czy firmy produkującej oprogramowanie antywirusowe może być ... , było w Sinit. One mają prawo do takiej nazwy, ale nie wasza g... twórczość. Mydoom.G: j.w. Bagle.J: Hej, NetSky, ...

-

![Jak zabezpieczyć sieci WiFi? Jak zabezpieczyć sieci WiFi?]()

Jak zabezpieczyć sieci WiFi?

... daje potencjalnym intruzom pełną kontrolę nad konfiguracją sieci. Kolejny krok to zmiana SSID, czyli nazwy sieci bezprzewodowej. Nazwa nie powinna mieć związku ani z fizycznym położeniem ( ... do zachowania bezpieczeństwa gwarantujący, że nikt nie może szpiegować aktywności użytkownika czy wykorzystywać sieć bez jego zgody. Jeśli chodzi o sposób ...

-

![Dobre hasło dostępu podstawą zabezpieczeń [© Edelweiss - Fotolia.com] Dobre hasło dostępu podstawą zabezpieczeń]()

Dobre hasło dostępu podstawą zabezpieczeń

... litery, a także znaki specjalne. Równie ważna jest częsta zmiana hasła, szczególnie wówczas, gdy stosujemy ten sam ciąg ... , czyli jednego, normalnego słowa (np. koloru lub nazwy zwierzęcia) wraz z numerem. Takie hasła są łamane ... przez strony internetowe, na których zakładamy konto użytkownika. Zazwyczaj ustalają one hasła bardzo trudne, dlatego ...

-

![6 sposobów na silne hasło dostępu 6 sposobów na silne hasło dostępu]()

6 sposobów na silne hasło dostępu

... w sieci. – Wystarczy naruszenie jednego konta, a nazwa użytkownika i hasło trafiają w niepowołane ręce. Cyberprzestępcy wiedzą, że ... najczęściej używanych rodzajów haseł to imiona członków rodziny, nazwy ulubionych zespołów sportowych lub muzycznych oraz różne ... e-mail mogą pozostać w tym przypadku bezpieczne. Zmiana haseł co trzy miesiące ...

-

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie]()

Bezpieczeństwo marki w internecie

... WIARYGODNOŚĆ Jeżeli już udało nam się przyciągnąć użytkownika na witrynę, kolejnym wyzwaniem jest zbudowanie wiarygodności firmowanego ... JEDNAK WŁAMIE Włamanie na serwer i zmiana stron internetowych lub kradzież danych osobowych ... zamieszczania w wynikach wyszukiwania chronionej prawem nazwy płatnych linków reklamowych. Gdy zatem ktoś wprowadzał w ...

Tematy: marka, bezpieczeństwo marki -

![Jak wirusy ukrywają się przed antywirusem? Jak wirusy ukrywają się przed antywirusem?]()

Jak wirusy ukrywają się przed antywirusem?

... poprzez spakowanie programu za pomocą kompresora, ponieważ zmiana nawet jednego bajta w źródłowym pliku wykonywalnym generuje zupełnie ... . Jednak, jak podkreśla autor artykułu, niezależnie od nazwy, szkodliwe programy okazują się bezsilne wobec ... w "rzeczywistym świecie" (w czystym środowisku roboczym użytkownika) czy też w "matriksie" (pod kontrolą ...

-

![Wirusy, trojany, phishing VII-IX 2008 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing VII-IX 2008]()

Wirusy, trojany, phishing VII-IX 2008

... gwarantowane przez pierwszą poprawkę nie dotyczą spamu. Ostatnia zmiana sprowokowała wiele pytań ze strony komentatorów zajmujących się bezpieczeństwem internetowym ... , pozornie zabezpieczających aplikacji, obejmujących także takie nazwy jak Antivirus 2009, Malwarecore, WinDefender, WinSpywareProtect i XPDefender. Internetpol ... żeby przekonać użytkownika ...

-

![E-sklep: jak budować jego sukces? [© Oleksandr Moroz - Fotolia.com] E-sklep: jak budować jego sukces?]()

E-sklep: jak budować jego sukces?

... i „marchewka” wskazywana w „Badaniu eyetrackingowym masek sklepów” IDEACTO. Respondenci wyszukiwali nazwy „marchewka”, podczas gdy produkt nosił nazwę „ ... . Kluczem do sukcesu może okazać się zmiana nazewnictwa kolejnych etapów zamówienia, np. z „Dalej” na „ ... należy przesłać na podany przez użytkownika adres e-mail. Dzięki takim prostym zabiegom ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Świat: wydarzenia tygodnia 45/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 45/2017](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-45-2017-12AyHS.jpg)

![5 sposobów na to, aby inteligentny dom uczynić bezpiecznym [© Andrey Popov - Fotolia.com] 5 sposobów na to, aby inteligentny dom uczynić bezpiecznym](https://s3.egospodarka.pl/grafika2/inteligentne-domy/5-sposobow-na-to-aby-inteligentny-dom-uczynic-bezpiecznym-199065-150x100crop.jpg)

![Ransomware CryptoWall znów uderza [© tonsnoei - Fotolia.com] Ransomware CryptoWall znów uderza](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ransomware-CryptoWall-znow-uderza-169334-150x100crop.jpg)

![Reklama na Twitterze: jak wybrać grupę docelową? [© cienpiesnf - Fotolia.com] Reklama na Twitterze: jak wybrać grupę docelową?](https://s3.egospodarka.pl/grafika2/grupa-docelowa/Reklama-na-Twitterze-jak-wybrac-grupe-docelowa-138932-150x100crop.jpg)

![1/3 pracowników nie dba o bezpieczeństwo haseł [© Freepik] 1/3 pracowników nie dba o bezpieczeństwo haseł](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/1-3-pracownikow-nie-dba-o-bezpieczenstwo-hasel-263033-150x100crop.jpg)

![Utrata danych: 10 błędów pracowników [© Scanrail - Fotolia.com] Utrata danych: 10 błędów pracowników](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Utrata-danych-10-bledow-pracownikow-apURW9.jpg)

![F-Secure: zagrożenia internetowe 2013 [© maxkabakov - Fotolia.com] F-Secure: zagrożenia internetowe 2013](https://s3.egospodarka.pl/grafika2/F-Secure/F-Secure-zagrozenia-internetowe-2013-110264-150x100crop.jpg)

![Nowy malware atakuje urządzenia z systemem Mac [© Imillian - Fotolia.com] Nowy malware atakuje urządzenia z systemem Mac](https://s3.egospodarka.pl/grafika2/Bitdefender/Nowy-malware-atakuje-urzadzenia-z-systemem-Mac-178340-150x100crop.jpg)

![Ford Ka+ - miejski maluch [© Robert Kuźma, Arkadiusz Jurczewski] Ford Ka+ - miejski maluch](https://s3.egospodarka.pl/grafika2/Ford-Ka/Ford-Ka-miejski-maluch-197732-150x100crop.jpg)

![Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze [© pixabay.com] Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze](https://s3.egospodarka.pl/grafika2/DDoS/Wybory-parlamentarne-niosa-ryzyko-cyberatakow-Znamy-potencjalne-scenariusze-253504-150x100crop.jpg)

![Przedsiębiorca na ePUAP a kwestia reprezentacji wieloosobowej [© Monet - Fotolia.com] Przedsiębiorca na ePUAP a kwestia reprezentacji wieloosobowej](https://s3.egospodarka.pl/grafika2/ePUAP/Przedsiebiorca-na-ePUAP-a-kwestia-reprezentacji-wieloosobowej-164375-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2015-157446-150x100crop.jpg)

![Świat: wydarzenia tygodnia 9/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 9/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-9-2018-12AyHS.jpg)

![Podatek akcyzowy: przekształcenie firmy w spółkę z o.o. [© Elnur - Fotolia.com] Podatek akcyzowy: przekształcenie firmy w spółkę z o.o.](https://s3.egospodarka.pl/grafika2/podatek-akcyzowy/Podatek-akcyzowy-przeksztalcenie-firmy-w-spolke-z-o-o-180831-150x100crop.jpg)

![Nowy serwis www w Inteligo [© stoupa - Fotolia.com] Nowy serwis www w Inteligo](https://s3.egospodarka.pl/grafika/inteligo/Nowy-serwis-www-w-Inteligo-MBuPgy.jpg)

![Firmowa strona internetowa [© Minerva Studio - Fotolia.com] Firmowa strona internetowa](https://s3.egospodarka.pl/grafika/strona-internetowa/Firmowa-strona-internetowa-iG7AEZ.jpg)

![Opakowanie - niemy sprzedawca [© Minerva Studio - Fotolia.com] Opakowanie - niemy sprzedawca](https://s3.egospodarka.pl/grafika/opakowanie-produktu/Opakowanie-niemy-sprzedawca-iG7AEZ.jpg)

![Kronika epidemii [© stoupa - Fotolia.com] Kronika epidemii](https://s3.egospodarka.pl/grafika/wirusy/Kronika-epidemii-MBuPgy.jpg)

![Dobre hasło dostępu podstawą zabezpieczeń [© Edelweiss - Fotolia.com] Dobre hasło dostępu podstawą zabezpieczeń](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Dobre-haslo-dostepu-podstawa-zabezpieczen-133783-150x100crop.jpg)

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie](https://s3.egospodarka.pl/grafika/marka/Bezpieczenstwo-marki-w-internecie-iG7AEZ.jpg)

![Wirusy, trojany, phishing VII-IX 2008 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing VII-IX 2008](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-VII-IX-2008-apURW9.jpg)

![E-sklep: jak budować jego sukces? [© Oleksandr Moroz - Fotolia.com] E-sklep: jak budować jego sukces?](https://s3.egospodarka.pl/grafika2/e-biznes/E-sklep-jak-budowac-jego-sukces-118854-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)