ataki internetowe - wiadomości i porady tematyczne

-

![Znaczny rozwój sieci botnet w II kw. 2009 [© Scanrail - Fotolia.com] Znaczny rozwój sieci botnet w II kw. 2009]()

Znaczny rozwój sieci botnet w II kw. 2009

13:04 02.08.2009

... kwartale liczba nowo zarażonych komputerów wzrosła o 45%. Takie botnety wykorzystano na początku lipca do przeprowadzenia ataków typu DDoS na strony internetowe Białego Domu, Nowojorskiej Giełdy Papierów Wartościowych i rządu Korei Południowej. Wzrost liczebności botnetów w Korei Południowej jest poważny, ale odpowiada za jedyne ...

Tematy: botnet, ataki internetowe, cyberprzestępcy, złośliwe programy -

![Serwis RapidShare rozsyła trojana [© stoupa - Fotolia.com] Serwis RapidShare rozsyła trojana]()

Serwis RapidShare rozsyła trojana

12:39 29.07.2009

Już od dawna bezpośredni dostęp do usług on-line zapewnia szeroką paletę możliwości dla świata cyberprzestępczego. Tym razem kanałem do rozpowszechniania złośliwego oprogramowania stał się RapidShare. Usługa hostingowa, masowo rozsyła plik ZIP zawierający zdjęcia pornograficzne z dołączonym trojanem umożliwiającym przejęcie przez hakera naszych ...

Tematy: serwis RapidShare, RapidShare, trojany, trojan -

![Wyszukiwarka Google w rękach hakerów [© stoupa - Fotolia.com] Wyszukiwarka Google w rękach hakerów]()

Wyszukiwarka Google w rękach hakerów

12:53 28.07.2009

... strony internetowe. Po kliknięciu takiego odnośnika w przeglądarce, uruchamia się złośliwy program, który usiłuje podstępnie zainfekować komputer użytkownika. Może objawić się pod postacią kodeka video, lub jako fałszywy program antywirusowy. Wyniki badań G Data Security Labs sugerują, że serwer z którego prowadzone są ataki znajduje ...

Tematy: wyszukiwarka Google, wyniki wyszukiwania, oszustwa internetowe, ataki internetowe -

![Bezpieczny Internet w wakacje [© stoupa - Fotolia.com] Bezpieczny Internet w wakacje]()

Bezpieczny Internet w wakacje

12:32 23.07.2009

... od wirusów: Zwracaj szczególną uwagę na e-maile, które otrzymujesz. Tą drogą często rozprzestrzeniane są różnego rodzaju zagrożenia, a także przeprowadzane są ataki typu phishing, czy inne wyłudzenia. To właśnie w okresie letnim wzrasta ilość wiadomości spamowych, przychodzących na skrzynki pocztowe z propozycjami atrakcyjnych ofert ...

Tematy: bezpieczeństwo w internecie, bezpieczeństwo w sieci, ataki internetowe, cyberprzestępcy -

![Kradzież danych: szybki rozwój trojanów [© stoupa - Fotolia.com] Kradzież danych: szybki rozwój trojanów]()

Kradzież danych: szybki rozwój trojanów

10:30 15.07.2009

... . „Praktycznie każdy, kto ma komputer z dostępem do Internetu, może spowodować duże szkody. W Stanach Zjednoczonych zdarzały się udokumentowane ataki hakerów na strony internetowe stanów lub hrabstw” — powiedział Ferguson. „Mniejsze firmy i instytucje, które mają ograniczone budżety na technologie informatyczne i zatrudnienie informatyków ...

Tematy: kradzież danych, trojany, ataki internetowe, cyberprzestępcy -

![Robak Win32.Koobface rozmnaża się ekspresowo Robak Win32.Koobface rozmnaża się ekspresowo]()

Robak Win32.Koobface rozmnaża się ekspresowo

08:18 10.07.2009

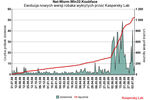

Kaspersky Lab, producent rozwiązań do ochrony danych, poinformował o nagłym wzroście aktywności robaka Koobface w czerwcu 2009 r. W ciągu zaledwie jednego miesiąca liczba modyfikacji tego robaka wzrosła z 324 (koniec maja 2009) do niemal 1 000 (koniec czerwca 2009). Robak Koobface stał się znany niemal rok temu dzięki atakom na serwisy ...

Tematy: Koobface, robaki, robak, robak internetowy -

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009]()

Wirusy, trojany, phishing IV-VI 2009

00:54 05.07.2009

... się chronić sieci bez międzynarodowej współpracy. Biuro przy Białym Domu powinno też uwzględnić pewne ważne kwestie polityczne i militarne. Na przykład internetowe ataki są zwykle przekierowywane przez terytoria różnych państw, aby utrudnić zlokalizowanie napastnika. Zwalczanie tych ataków wymaga zatem współpracy z innymi krajami. Co ...

Tematy: wirusy, robaki, trojany, szkodliwe programy -

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

13:17 10.05.2009

... wersji SpywareProtect2009, aby oczyścić komputer i zapobiec nowym rodzajom ataków. Otrzymasz możliwość dokonywania codziennych aktualizacji oraz ochronę przeciwko zagrożeniom z sieci.” Podobne ataki miały już miejsce w przeszłości. Były one oczywiście skutkiem działania innego szkodnika, jednak cel był ten sam - zachęcić do pobrania lub ...

Tematy: oszustwa internetowe, ataki internetowe, zagrożenia internetowe, przestępstwa internetowe -

![Na czym polega atak drive-by download? Na czym polega atak drive-by download?]()

Na czym polega atak drive-by download?

12:56 04.05.2009

... ostatnio hakerzy częściej włamują się na legalne strony internetowe i ukradkiem wykorzystują skrypt lub umieszczają kod przekierowujący, który niezauważenie uruchamia ataki za pośrednictwem przeglądarki. Anatomia ataku drive-by Na początek Ryana Naraine pokazał, w jaki sposób przeprowadzane są ataki drive-by download na komputery użytkowników. Jako ...

Tematy: ataki internetowe, oszustwa internetowe, exploity, przeglądarki internetowe -

![Spam i komputery zombie I-III 2009 Spam i komputery zombie I-III 2009]()

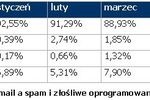

Spam i komputery zombie I-III 2009

00:20 01.05.2009

... wynika, że w pierwszym kwartale bieżącego roku Twitter (www.twitter.com), jedna z najpopularniejszych aplikacji Web 2.0, stała się ulubionym celem cyberprzestępców przeprowadzających ataki typu phishing. Hakerzy wysyłali użytkownikom Twittera wiadomość od rzekomo innego użytkownika, powiadamiającą ich o tym, iż na blogu pojawiła się informacja ...

Tematy: komputery zombie, ataki internetowe, spam, spamerzy

![Znaczny rozwój sieci botnet w II kw. 2009 [© Scanrail - Fotolia.com] Znaczny rozwój sieci botnet w II kw. 2009](https://s3.egospodarka.pl/grafika/botnet/Znaczny-rozwoj-sieci-botnet-w-II-kw-2009-apURW9.jpg)

![Serwis RapidShare rozsyła trojana [© stoupa - Fotolia.com] Serwis RapidShare rozsyła trojana](https://s3.egospodarka.pl/grafika/serwis-RapidShare/Serwis-RapidShare-rozsyla-trojana-MBuPgy.jpg)

![Wyszukiwarka Google w rękach hakerów [© stoupa - Fotolia.com] Wyszukiwarka Google w rękach hakerów](https://s3.egospodarka.pl/grafika/wyszukiwarka-Google/Wyszukiwarka-Google-w-rekach-hakerow-MBuPgy.jpg)

![Bezpieczny Internet w wakacje [© stoupa - Fotolia.com] Bezpieczny Internet w wakacje](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Bezpieczny-Internet-w-wakacje-MBuPgy.jpg)

![Kradzież danych: szybki rozwój trojanów [© stoupa - Fotolia.com] Kradzież danych: szybki rozwój trojanów](https://s3.egospodarka.pl/grafika/kradziez-danych/Kradziez-danych-szybki-rozwoj-trojanow-MBuPgy.jpg)

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-IV-VI-2009-apURW9.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej? [© Dimitris Vetsikas z Pixabay] Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej?](https://s3.egospodarka.pl/grafika2/podatek-od-nieruchomosci/Podatek-od-nieruchomosci-2025-czy-wlasciciele-i-najemcy-centrow-handlowych-zaplaca-wiecej-263510-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)