kradzież danych - wiadomości i porady tematyczne

-

![Cyberataki: po co hakować, skoro dane logowania podane są na tacy [© Gerd Altmann z Pixabay] Cyberataki: po co hakować, skoro dane logowania podane są na tacy]()

Cyberataki: po co hakować, skoro dane logowania podane są na tacy

09:49 15.03.2024

... do przechwytywania danych konta. Przechwytywanie wprowadzanych danych Najbardziej rozpowszechnionym rodzajem przechwytywania danych wprowadzanych przez użytkownika jest tzw. logowanie klawiszy – rejestrowanie naciśnięć klawiszy przez użytkownika w celu przechwycenia danych uwierzytelniających, gdy ofiara je wpisuje. Kradzież lub fałszowanie ...

Tematy: hasła, hasło, bezpieczne hasło, silne hasło -

![Czym jest spear phishing i jak się przed nim chronić? Czym jest spear phishing i jak się przed nim chronić?]()

Czym jest spear phishing i jak się przed nim chronić?

11:23 27.02.2024

... społecznościowego lub poprzez przesłanie wiadomości e-mail zawierającej: link do złośliwej strony – po wejściu na nią, ofiara zostanie poproszona o udostępnienie swoich danych; link prowadzący do złośliwego kodu – po jego otwarciu, na urządzenie pobranie zostanie złośliwe oprogramowanie; prośbę o udostępnienie informacji – sama wiadomość będzie ...

Tematy: spear phishing, phishing, ataki phishingowe, whaling -

![8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw? [© Gerd Altmann z Pixabay] 8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw?]()

8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw?

00:50 03.02.2024

... należące do osoby pracującej dla podwykonawcy i wysyła fałszywe faktury ze zmienionymi danymi bankowymi. Kradzież danych uwierzytelniających: Atakujący kradną dane logowania dostawców i próbują włamać się do systemów jego klientów. Kradzież danych: Wielu dostawców przechowuje wrażliwe informacje na temat swoich klientów. Dotyczy to zwłaszcza firm ...

Tematy: łańcuchy dostaw, łańcuch dostaw, cyberbezpieczeństwo, cyberataki -

![Jak się chronić przed kradzieżą danych osobowych? [© carbonas - Fotolia.com.jpg] Jak się chronić przed kradzieżą danych osobowych?]()

Jak się chronić przed kradzieżą danych osobowych?

00:31 31.01.2024

Kradzież danych osobowych pociąga za sobą bardzo poważne konsekwencje. Mogą one ... danych? Rosnąca liczba przypadków wykrycia prób wyłudzenia kredytu niesie pozytywną informację. Oznacza to, że obrany przez sektor kierunek wzmacniania bezpieczeństwa przynosi efekt. Od kilku lat widać wzrost skuteczności blokady wyłudzenia pieniędzy przez kradzież ...

Tematy: kradzież danych, kradzież danych osobowych, dane osobowe, ochrona danych -

![Doxing to realne zagrożenie dla użytkowników sieci. Jak się chronić? Doxing to realne zagrożenie dla użytkowników sieci. Jak się chronić?]()

Doxing to realne zagrożenie dla użytkowników sieci. Jak się chronić?

10:31 30.01.2024

... Doxerzy mają do dyspozycji wiele źródeł i metod umożliwiających im pozyskiwanie danych ofiar. Należą do nich m.in.: Monitorowanie powtarzających się nazw użytkowników – Jedną ... zasad cyberhigieny jest korzystanie z różnych haseł do różnych serwisów internetowych, aby wyciek danych z jednego z nich nie ułatwił dostępu do innych. Warto jednak ...

Tematy: doxing, doxer, dane osobowe, kradzież danych -

![5 cyberoszustw wymierzonych w seniorów [© Steve Buissinne z Pixabay] 5 cyberoszustw wymierzonych w seniorów]()

5 cyberoszustw wymierzonych w seniorów

00:30 21.01.2024

... profile w serwisach randkowych lub na komunikatorach i powoli rozbudowywać relacje z ofiarami. Pierwszym krokiem jest zwykle bardzo szybkie przekonywanie ofiary do przekazania danych: numeru telefonu, adresu mailowego lub loginu do mediów społecznościowych, pod pozorem przeniesienia konwersacji na bardziej osobisty grunt. Sygnałem, który także ...

Tematy: senior, seniorzy, cyberataki, cyberoszustwa -

![2023 był rokiem ransomware [© Florian Roth - Fotolia.com] 2023 był rokiem ransomware]()

2023 był rokiem ransomware

09:27 17.01.2024

... danych ujawnionych przez Check Point Research. Z danych Check Point Research wynika, że organizacje doświadczyły średnio 1158 cyberataków tygodniowo. To więcej niż w 2022 roku, co sygnalizuje stały i niepokojący trend w krajobrazie zagrożeń cyfrowych. W 2023 r. ataki typu ransomware (kradzież danych ... publicznie skradzionych danych. Podział ...

Tematy: ransomware, ataki ransomware, cyberataki, cyberprzestępcy -

![Wstrzymana paczka? Uważaj, to może być phishing Wstrzymana paczka? Uważaj, to może być phishing]()

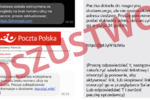

Wstrzymana paczka? Uważaj, to może być phishing

13:01 15.01.2024

... inną firmę kurierską, przesyłają wiadomość o konieczności uzupełnienia adresu dostawy lub innych danych dotyczących przesyłki. Po kliknięciu w link z takiej wiadomości adresat kierowany jest ... wiadomości. Nie podawać swoich danych osobowych, takich jak numer dowodu osobistego, numer PESEL lub hasła. Nie podawać danych finansowych, np. numerów kart, ...

Tematy: phishing, ataki phishingowe, fałszywe maile, kradzież danych -

![Dark web monitoring - dlaczego należy kontrolować ciemną sieć? Dark web monitoring - dlaczego należy kontrolować ciemną sieć?]()

Dark web monitoring - dlaczego należy kontrolować ciemną sieć?

00:35 15.01.2024

... kontrolowanie przypadków naruszeń bezpieczeństwa. Eksperci z firmy Fortinet wskazują na cztery główne funkcje narzędzi do monitoringu ciemnej sieci. Analiza zagrożeń – Mapowanie danych w dark web pod kątem informacji o zagrożeniach, które mogą pomóc zapobiec potencjalnym cyberatakom lub złagodzić ich skutki. Polowanie na zagrożenia – Mechanizm ...

Tematy: dark web, darknet, kradzież danych, bezpieczeństwo danych firmowych -

![Formularze Google’a mogą być narzędziem do ataków phishingowych [© Andrey Burmakin - Fotolia.com.jpg] Formularze Google’a mogą być narzędziem do ataków phishingowych]()

Formularze Google’a mogą być narzędziem do ataków phishingowych

09:50 15.12.2023

Ataki BEC 3.0 (naruszenie poczty biznesowej) polegają na wykorzystaniu legalnych witryn i usług do celów phishingowych. W e-mailu trafiającym do ofiary nie znajdzie się złośliwe oprogramowanie czy niebezpieczny link, a zatem system zabezpieczający nie będzie mógł ich wykryć. Do tworzenia tego typu ataków cyberprzestępcom z pomocą przychodzą usługi ...

Tematy: formularze Google, ataki phishingowe, phishing, cyberataki

![Cyberataki: po co hakować, skoro dane logowania podane są na tacy [© Gerd Altmann z Pixabay] Cyberataki: po co hakować, skoro dane logowania podane są na tacy](https://s3.egospodarka.pl/grafika2/hasla/Cyberataki-po-co-hakowac-skoro-dane-logowania-podane-sa-na-tacy-258602-150x100crop.jpg)

![8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw? [© Gerd Altmann z Pixabay] 8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw?](https://s3.egospodarka.pl/grafika2/lancuchy-dostaw/8-zasad-jak-ochronic-firme-przed-ryzykiem-zwiazanym-z-lancuchami-dostaw-257749-150x100crop.jpg)

![Jak się chronić przed kradzieżą danych osobowych? [© carbonas - Fotolia.com.jpg] Jak się chronić przed kradzieżą danych osobowych?](https://s3.egospodarka.pl/grafika2/kradziez-danych/Jak-sie-chronic-przed-kradzieza-danych-osobowych-257672-150x100crop.jpg)

![5 cyberoszustw wymierzonych w seniorów [© Steve Buissinne z Pixabay] 5 cyberoszustw wymierzonych w seniorów](https://s3.egospodarka.pl/grafika2/senior/5-cyberoszustw-wymierzonych-w-seniorow-257476-150x100crop.jpg)

![2023 był rokiem ransomware [© Florian Roth - Fotolia.com] 2023 był rokiem ransomware](https://s3.egospodarka.pl/grafika2/ransomware/2023-byl-rokiem-ransomware-257399-150x100crop.jpg)

![Formularze Google’a mogą być narzędziem do ataków phishingowych [© Andrey Burmakin - Fotolia.com.jpg] Formularze Google’a mogą być narzędziem do ataków phishingowych](https://s3.egospodarka.pl/grafika2/formularze-Google/Formularze-Google-a-moga-byc-narzedziem-do-atakow-phishingowych-256764-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2025? [© snowing na Freepik] Długie weekendy - jak wygląda kalendarz 2025?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2025-263192-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Bezpieczeństwo ekonomiczne Polaków przeciętne, wiedza finansowa niedostateczna [© Freepik] Bezpieczeństwo ekonomiczne Polaków przeciętne, wiedza finansowa niedostateczna](https://s3.egospodarka.pl/grafika2/wiedza-finansowa/Bezpieczenstwo-ekonomiczne-Polakow-przecietne-wiedza-finansowa-niedostateczna-266119-150x100crop.jpg)

![Ceny mieszkań w I kw. 2025 r. [© Freepik] Ceny mieszkań w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-w-I-kw-2025-r-266117-150x100crop.jpg)

![Wielkanocny koszyk coraz cięższy także dla sklepów [© Freepik] Wielkanocny koszyk coraz cięższy także dla sklepów](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyk-coraz-ciezszy-takze-dla-sklepow-266110-150x100crop.jpg)

![Złoto na historycznych szczytach [© Linda Hamilton z Pixabay] Złoto na historycznych szczytach](https://s3.egospodarka.pl/grafika2/zloto/Zloto-na-historycznych-szczytach-266085-150x100crop.jpg)