złośliwe programy - wiadomości i porady tematyczne

-

![G DATA: szkodliwe oprogramowanie I-VI 2009 G DATA: szkodliwe oprogramowanie I-VI 2009]()

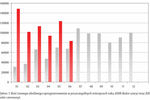

G DATA: szkodliwe oprogramowanie I-VI 2009

11:16 08.08.2009

... , programy pobierające oraz oprogramowanie typu Backdoor. Podczas gdy konie trojańskie oraz programy pobierające umocniły swoją pozycję, zmniejszył się udział oprogramowania typu Backdoor. Coraz bardziej powszechne stają się programy typu Rootkit. W porównaniu z rokiem poprzednim ich ilość wzrosła ponad ośmiokrotnie. Złośliwe oprogramowanie ...

Tematy: cyberprzestępczość, przestępczość internetowa, złośliwe programy, ataki internetowe -

![Znaczny rozwój sieci botnet w II kw. 2009 [© Scanrail - Fotolia.com] Znaczny rozwój sieci botnet w II kw. 2009]()

Znaczny rozwój sieci botnet w II kw. 2009

13:04 02.08.2009

... jako usługi dla kontrolujących je osób. Poprzez wymianę lub sprzedaż zasobów cyberprzestępcy błyskawicznie rozprowadzają nowy szkodliwy kod w szerokim gronie odbiorców. Programy takie jak Zeus — łatwe w użyciu narzędzie do tworzenia koni trojańskich — sprawiają, że opracowywanie i rozpowszechnianie szkodliwego oprogramowania staje się coraz ...

Tematy: botnet, ataki internetowe, cyberprzestępcy, złośliwe programy -

![Zagrożenia internetowe IV-VI 2009 Zagrożenia internetowe IV-VI 2009]()

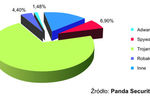

Zagrożenia internetowe IV-VI 2009

00:10 12.07.2009

... fałszywych programów antywirusowych, czyli programów typu adware, które imitują prawdziwe programy antywirusowe. W omawianym okresie ilość robaków wzrosła nieznacznie. Stanowiły ... kolei Skandynawia okazała się regionem najsłabiej dotkniętym aktywnością złośliwego oprogramowania. Złośliwe użycie Twittera Robak, który pojawił się w kwietniu 2009 r. na ...

Tematy: trojany, wirusy, robaki, zagrożenia internetowe -

![Bootkit: backdoor sinowal znów w akcji Bootkit: backdoor sinowal znów w akcji]()

Bootkit: backdoor sinowal znów w akcji

13:09 22.06.2009

... zaawansowanych technologii rootkit oraz wirusów sektora startowego w celu infekowania MBR-a. Infekowanie sektora startowego dysków było bardzo popularne w czasie, gdy szkodliwe programy po raz pierwszy zaczęły się pojawiać; stare technologie przeżywają obecnie odrodzenie, są jednak podnoszone do nowego poziomu. Problem pogarsza fakt ...

Tematy: bootkit, szkodliwe programy, złośliwe programy, złośliwe oprogramowanie -

![Zagrożenia internetowe I-III 2009 Zagrożenia internetowe I-III 2009]()

Zagrożenia internetowe I-III 2009

00:10 19.04.2009

... temat robaka Waledac, który pojawił się w okresie poprzedzającym dzień świętego Walentego. W podsumowaniu kwartalnym firma Panda Security zwróciła także uwagę na złośliwe oprogramowanie, które obecne jest w serwisach społecznościowych oraz na najistotniejsze luki w zabezpieczeniach, które zostały wykryte w ciągu pierwszych trzech miesięcy bieżącego ...

Tematy: trojany, wirusy, robaki, zagrożenia internetowe -

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku]()

Szkodliwe programy: eksploit na celowniku

00:16 09.04.2009

... FortiGuard ISP, z czego 13 zostało uznanych za aktywnie eksploatowane. Oprogramowanie złośliwe – przechwytywanie sekwencji znaków oraz kradzież informacji stanowiła większość zgłaszanych działań ... stanowi prawie 70% treści; szkodliwe oprogramowanie około 20%, natomiast programy służące do szpiegowania i wyłudzania informacji pozostałe 10%. ...

Tematy: exploity, szkodliwe programy, złośliwe programy, zagrożenia internetowe -

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

01:03 24.03.2009

... zdalnej administracji. Domeny drugiego poziomu atakowane przez szkodliwe programy Poniższy diagram pokazuje domeny drugiego poziomu atakowane przez szkodliwe programy, które wykorzystują najpopularniejszy port 80. Większość domen drugiego poziomu, z którymi kontaktują się szkodliwe programy, należy do chińskich serwisów DNS. Prawie 40% szkodliwych ...

Tematy: złośliwe programy, wirusy, trojany, adware -

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi]()

Cyberprzestępcy szybsi i skuteczniejsi

12:23 19.03.2009

Autorzy szkodliwego oprogramowania zawsze działali szybko - rozpowszechniali kod natychmiast po wykryciu luki w zabezpieczeniach. Jednak w 2008 r. specjaliści ds. zagrożeń w firmie Trend Micro byli świadkami ataków szkodliwego oprogramowania przeprowadzonych z niespotykaną dotąd szybkością. Zdaniem ekspertów częściowo wynika to z modeli i ...

Tematy: ataki internetowe, szkodliwe programy, oszustwa internetowe, złośliwe programy -

![Szukanie pracy: uwaga na fałszywe maile [© stoupa - Fotolia.com] Szukanie pracy: uwaga na fałszywe maile]()

Szukanie pracy: uwaga na fałszywe maile

00:58 02.03.2009

Internetowi przestępcy masowo rozsyłają spam, w którym informują użytkowników o odrzuceniu ich kandydatury przez potencjalnego pracodawcę. Maile zawierają załącznik z domniemaną kopią CV odbiorcy, która w rzeczywistości jest złośliwym oprogramowaniem, zdefiniowanym przez firmę Symantec jako Hacktool.Spammer. Eksperci przestrzegają, że ...

Tematy: spam, szukanie pracy, fałszywe maile, hacktool spammer -

![Oszustwa internetowe - tendencje w 2009 [© Scanrail - Fotolia.com] Oszustwa internetowe - tendencje w 2009]()

Oszustwa internetowe - tendencje w 2009

00:01 29.01.2009

Firma McAfee opublikowała prognozy dotyczące wzrostu zagrożeń elektronicznych w 2009 r. Według ekspertów główna tendencja, która pojawi się w 2009 r., to dalsze wykorzystywanie kryzysu finansowego w celu oszukiwania użytkowników poprzez proponowanie im fałszywych usług w zakresie transakcji finansowych, usług fałszywych firm inwestycyjnych oraz ...

Tematy: zagrożenia internetowe, oszustwa internetowe, złośliwe programy, cyberprzestępcy

![Znaczny rozwój sieci botnet w II kw. 2009 [© Scanrail - Fotolia.com] Znaczny rozwój sieci botnet w II kw. 2009](https://s3.egospodarka.pl/grafika/botnet/Znaczny-rozwoj-sieci-botnet-w-II-kw-2009-apURW9.jpg)

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku](https://s3.egospodarka.pl/grafika/exploity/Szkodliwe-programy-eksploit-na-celowniku-MBuPgy.jpg)

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi](https://s3.egospodarka.pl/grafika/ataki-internetowe/Cyberprzestepcy-szybsi-i-skuteczniejsi-apURW9.jpg)

![Szukanie pracy: uwaga na fałszywe maile [© stoupa - Fotolia.com] Szukanie pracy: uwaga na fałszywe maile](https://s3.egospodarka.pl/grafika/spam/Szukanie-pracy-uwaga-na-falszywe-maile-MBuPgy.jpg)

![Oszustwa internetowe - tendencje w 2009 [© Scanrail - Fotolia.com] Oszustwa internetowe - tendencje w 2009](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2009-apURW9.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Reklama w internecie, telewizji i w radio w XII 2024 [© Freepik] Reklama w internecie, telewizji i w radio w XII 2024 [© Freepik]](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Reklama-w-internecie-telewizji-i-w-radio-w-XII-2024-264581-50x33crop.jpg) Reklama w internecie, telewizji i w radio w XII 2024

Reklama w internecie, telewizji i w radio w XII 2024

![Czy pożyczka dla firmy może korzystać ze zwolnienia VAT? [© Piotr Adamowicz - Fotolia.com] Czy pożyczka dla firmy może korzystać ze zwolnienia VAT?](https://s3.egospodarka.pl/grafika2/pozyczka/Czy-pozyczka-dla-firmy-moze-korzystac-ze-zwolnienia-VAT-264764-150x100crop.jpg)

![Na rynku coraz więcej mieszkań. Używanych, nowych i na wynajem [© Freepik] Na rynku coraz więcej mieszkań. Używanych, nowych i na wynajem](https://s3.egospodarka.pl/grafika2/mieszkania-od-deweloperow/Na-rynku-coraz-wiecej-mieszkan-Uzywanych-nowych-i-na-wynajem-264763-150x100crop.jpg)

![5 kluczowych decyzji przed ubieganiem się o kredyt hipoteczny w 2025 roku [© aytuncoylum - Fotolia.com] 5 kluczowych decyzji przed ubieganiem się o kredyt hipoteczny w 2025 roku](https://s3.egospodarka.pl/grafika2/kredyt-hipoteczny/5-kluczowych-decyzji-przed-ubieganiem-sie-o-kredyt-hipoteczny-w-2025-roku-264757-150x100crop.jpg)

![Podpis elektroniczny dla małych i średnich firm - czy warto? [© Freepik] Podpis elektroniczny dla małych i średnich firm - czy warto?](https://s3.egospodarka.pl/grafika2/podpis-elektroniczny/Podpis-elektroniczny-dla-malych-i-srednich-firm-czy-warto-264745-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym w I 2025 [© FOTOWAWA - Fotolia.com] Ceny mieszkań na rynku wtórnym w I 2025](https://s3.egospodarka.pl/grafika2/rynek-wtorny/Ceny-mieszkan-na-rynku-wtornym-w-I-2025-264736-150x100crop.jpg)