Hakerzy okradają kolegów

2017-03-23 10:24

Przeczytaj także: Ransomware celuje w handel detaliczny

Co więcej, duża różnorodność zastosowania oraz nienastręczająca problemów obsługa betabotów powodują, że ceny za nie są raczej wygórowane. Hakerzy nie byliby jednak sobą, gdyby nie znaleźli sposobu na ominięcie wysokich opłat - jest nim nieautoryzowane korzystanie z bibliotek kodu oryginalnych botów, co w znacznym stopniu przekłada się na obniżenie kosztów.Tad Heppner z SophosLabs postanowił przyjrzeć się próbkom betabotów stworzonych przy użyciu nieautoryzowanych wzorców i sprawdzić, czego można oczekiwać po malware zawierającym komponenty serwerów botnetu. Nadrzędnym celem, który przyświecał Heppnerowi, była wnikliwa analiza sposobów, dzięki którym możliwe jest wyodrębnianie i deszyfrowanie danych konfiguracyjnych.

Heppner poprzez swoje badanie wyjaśnia, jak korzystać z kluczy kryptograficznych zakodowanych w danych konfiguracyjnych malware służących do dekodowania komunikacji między botem a serwerem dowodzenia i kontroli. Większość metod opisanych przez Heppnera skupia się na działaniu Malware Betabot 1.7.

Jak działają betaboty?

Betaboty działają równolegle do malware – nie są więc nowym zjawiskiem. W związku jednak z tym, że ich autorzy często je aktualizują i ulepszają, to wciąż pojawiają się ich nowe wersje. Obecnie najbardziej rozpowszechnioną wersją jest Betabot 1.7.

Czytaj także:

- Czy protokół SSL może skrywać malware?

- Ataki DDoS: botnety działają na zainfekowanych serwerach linuksowych

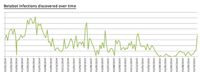

Liczba zakażeń betabotami wahała się znacząco w ostatnich latach. W tym czasie pojawiły się nowe metody dystrybucji botów do użytkowników, które skutecznie omijały zabezpieczenia antywirusowe. SophosLabs wykrył również próbki, które próbują połączyć się i kontrolować serwery bez publicznej domeny lub adresu IP, co sugeruje, że mogą one znajdować się w całości w obrębie sieci prywatnej.

fot. mat. prasowe

Wykryte infekcje

Liczba zakażeń betabotami wahała się znacząco w ostatnich latach.

Wykorzystywanie bibliotek kodu bez autoryzacji

Interfejs serwera betabotów jest łatwy w obsłudze i dlatego chętnie korzystają z niego hakerzy, którym brakuje wiedzy technicznej lub którym zwyczajnie podoba się ich struktura. Pakiety betabotów są oferowane na czarnym rynku za około 120 dolarów i zazwyczaj są nabywane bezpośrednio od autorów, po ustaleniu szczegółów transakcji.

Korzystanie z bibliotek kodu bez autoryzacji, pokazuje jednak, że hakerzy podejmują aktywności w kierunku stworzenia alternatywy dla betabotów. Tym samym, kierują oni swoje działania nie tylko na atakowanie nieświadomych użytkowników sieci, ale także na samych autorów betabotów, z zamiarem kradzieży ich złośliwego oprogramowania.

Sama szczelina składa się z aplikacji opartych na konsoli biblioteki kodu ze skomplikowanym szablonem betabota, przechowywanego, jako tablica bajtów w sekcji danych biblioteki. Choć nie jest to bezprecedensowe, zwiększona dostępność często powoduje wzrost liczby malware.

Twórcy betabotów będą walczyć

Twórcy betabotów już podjęli kroki w celu zabezpieczenia oprogramowania malware, na którym zarabiają, dodając do nich zestaw narzędzi antypirackich.

Wśród nich jest przede wszystkim proces kodowania danych konfiguracyjnych wewnątrz botów. Dane konfiguracyjne zawierają adresy serwerów URL CNC, co sprawia że bot łączy się z nim podobnie, jak klucze szyfrowania i deszyfrowania informacji przesyłanych do pojedynczego serwera CNC. Dane konfiguracyjne są szyfrowane i przechowywane są w momencie generowania ładunku w samym bocie. Złożoność tej metody nie tylko utrudnia narzędziom antywirusowym i innym zabezpieczeniom rozpakować informacje statycznie, ale także odstrasza piratów od dekodowania danych konfiguracyjnych bota zawierających zmienioną informację.

W ten sposób autorzy próbują utrzymać kontrolę nad procesem pozyskiwania nowych ładunków botów dla danego serwera CNC. Mimo, że metoda ta jest dość skomplikowana, to wciąż umożliwia dekodowanie informacji, ponieważ klucz musi być dostępny dla samego bota, by mógł on zarażać kolejne urządzenie.

Innym przykładem ciekawej technologii antypirackiej stosowanej przez autorów jest „proaktywna defensywa”, która została dodana w celu zabezpieczenia betabotów przed potencjalnym atakiem i przejęciem przez konkurencyjne wirusy, takie jak trojany zdalnego dostępu. „Aktywna defensywa” po uruchomieniu pozwala użytkownikowi na określenie informacji o konfiguracji niestandardowej, która jest następnie szyfrowana i zamieszczana w kodzie szablonu w odpowiednim położeniu. Cały plik PE jest następnie rozpakowywany, aby uniemożliwiać wykrycie przez oprogramowanie antywirusowe.

Heppner przewiduje, że betaboty nie tylko utrzymają swoją popularność, ale że wręcz będzie ona rosnąć. Hakerzy będą je wykorzystywać nie tylko w celu infekowania urządzeń, ale także do przeprowadzania skutecznych kampanii zbierających danych logowania użytkowników. Mimo, że autorzy betabotów dokładają wszelkich starań, by ich oprogramowanie nie było kopiowane, pozostaje ono łatwym celem dla naśladowców.

![Cyberwłamania ze wzrostem o ponad 100%. Ransomware na topie [© Andrey Popov - Fotolia.com] Cyberwłamania ze wzrostem o ponad 100%. Ransomware na topie](https://s3.egospodarka.pl/grafika2/ransomware/Cyberwlamania-ze-wzrostem-o-ponad-100-Ransomware-na-topie-241516-150x100crop.jpg) Cyberwłamania ze wzrostem o ponad 100%. Ransomware na topie

Cyberwłamania ze wzrostem o ponad 100%. Ransomware na topie

oprac. : eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Hakerzy okradają kolegów [© kaptn - Fotolia.com] Hakerzy okradają kolegów](https://s3.egospodarka.pl/grafika2/betaboty/Hakerzy-okradaja-kolegow-190271-200x133crop.jpg)

![Ransomware bardziej przerażający niż inne cyberataki [© zimmytws - Fotolia.com] Ransomware bardziej przerażający niż inne cyberataki](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-bardziej-przerazajacy-niz-inne-cyberataki-240930-150x100crop.jpg)

![Cyberbezpieczeństwo: ransomware uderza w polski sektor edukacji i badań [© tonsnoei - Fotolia.com] Cyberbezpieczeństwo: ransomware uderza w polski sektor edukacji i badań](https://s3.egospodarka.pl/grafika2/ransomware/Cyberbezpieczenstwo-ransomware-uderza-w-polski-sektor-edukacji-i-badan-239576-150x100crop.jpg)

![Najgroźniejsze złośliwe programy w lutym 2025 [© Freepik] Najgroźniejsze złośliwe programy w lutym 2025](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Najgrozniejsze-zlosliwe-programy-w-lutym-2025-265401-150x100crop.jpg)

![Jakie złośliwe programy atakują polskie sieci na początku 2025 roku? [© Freepik] Jakie złośliwe programy atakują polskie sieci na początku 2025 roku?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-zlosliwe-programy-atakuja-polskie-sieci-na-poczatku-2025-roku-264938-150x100crop.jpg)

![Na celowniku ransomware głównie przemysł i edukacja [© DD Images - Fotolia.com.jpg] Na celowniku ransomware głównie przemysł i edukacja](https://s3.egospodarka.pl/grafika2/cyberataki/Na-celowniku-ransomware-glownie-przemysl-i-edukacja-263064-150x100crop.jpg)

![Edukacja pod ostrzałem cyberprzestępców [© gpointstudio na Freepik] Edukacja pod ostrzałem cyberprzestępców](https://s3.egospodarka.pl/grafika2/cyberataki/Edukacja-pod-ostrzalem-cyberprzestepcow-261566-150x100crop.jpg)

![5 najbardziej aktywnych grup ransomware wg Cisco Talos [© Freepik] 5 najbardziej aktywnych grup ransomware wg Cisco Talos](https://s3.egospodarka.pl/grafika2/ransomware/5-najbardziej-aktywnych-grup-ransomware-wg-Cisco-Talos-261145-150x100crop.jpg)

![Firmowa strona internetowa. Czego chcą klienci? [© georgejmclittle - Fotolia.com] Firmowa strona internetowa. Czego chcą klienci?](https://s3.egospodarka.pl/grafika2/strona-internetowa/Firmowa-strona-internetowa-Czego-chca-klienci-190311-150x100crop.jpg)

![Patenty 2024 - 200 000 zgłoszeń do EPO [© Freepik] Patenty 2024 - 200 000 zgłoszeń do EPO](https://s3.egospodarka.pl/grafika2/patenty/Patenty-2024-200-000-zgloszen-do-EPO-265603-150x100crop.jpg)

![Członkostwo w Unii Europejskiej z rekordowym poparciem obywateli [© Freepik] Członkostwo w Unii Europejskiej z rekordowym poparciem obywateli](https://s3.egospodarka.pl/grafika2/eurobarometr/Czlonkostwo-w-Unii-Europejskiej-z-rekordowym-poparciem-obywateli-265598-150x100crop.jpg)

![Mieszkania siłą napędową rynku gruntów inwestycyjnych [© Freepik] Mieszkania siłą napędową rynku gruntów inwestycyjnych](https://s3.egospodarka.pl/grafika2/grunty-inwestycyjne/Mieszkania-sila-napedowa-rynku-gruntow-inwestycyjnych-265596-150x100crop.jpg)

![Nieruchomości inwestycyjne - czy kupno nieruchomości w 2025 to dobry sposób na biznes? [© AdobeStock] Nieruchomości inwestycyjne - czy kupno nieruchomości w 2025 to dobry sposób na biznes?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci-inwestycyjnych/Nieruchomosci-inwestycyjne-czy-kupno-nieruchomosci-w-2025-to-dobry-sposob-na-biznes-265593-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Dni wolne od pracy i kalendarz świąt 2025 [© Tatiana Goskova na Freepik] Dni wolne od pracy i kalendarz świąt 2025](https://s3.egospodarka.pl/grafika2/dni-wolne-od-pracy/Dni-wolne-od-pracy-i-kalendarz-swiat-2025-263099-150x100crop.jpg)

![Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania [© Freepik] Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania [© Freepik]](https://s3.egospodarka.pl/grafika2/motoryzacja/Licznik-Elektromobilnosci-ponad-9-tys-ogolnodostepnych-punktow-ladowania-265556-50x33crop.jpg) Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania

Licznik Elektromobilności: ponad 9 tys. ogólnodostępnych punktów ładowania

![Polskie kredyty hipoteczne są najdroższe w UE [© 1599685sv - Fotolia.com] Polskie kredyty hipoteczne są najdroższe w UE](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Polskie-kredyty-hipoteczne-sa-najdrozsze-w-UE-265580-150x100crop.jpg)

![Jak poprawić widoczność online wykorzystując WordPress i technologię AI [© fotogestoeber - Fotolia.com] Jak poprawić widoczność online wykorzystując WordPress i technologię AI](https://s3.egospodarka.pl/grafika2/WordPress/Jak-poprawic-widocznosc-online-wykorzystujac-WordPress-i-technologie-AI-265541-150x100crop.jpg)

![Zdolność kredytowa w III 2025 w górę [© Agnieszka - Fotolia.com] Zdolność kredytowa w III 2025 w górę](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-w-III-2025-w-gore-265578-150x100crop.jpg)