Keyloggery - jak działają i jak można je wykryć

2007-04-08 00:06

Przeczytaj także: Kaspersky: ataki internetowe na firmy

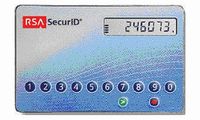

Do uzyskania jednorazowych haseł można użyć specjalnego narzędzia, takiego jak:

1. klucz USB (taki jak Aladdin eToken NG OTP):

fot. mat. prasowe

fot. mat. prasowe

Jeśli do generowania haseł wykorzystywane jest jedno z wyżej wymienionych narzędzi, procedura wygląda następująco:

- użytkownik łączy się z Internetem i otwiera okno dialogowe, do którego należy wprowadzić dane osobowe,

- następnie użytkownik naciska przycisk na urządzeniu w celu wygenerowania jednorazowego hasła, które będzie widniało na wyświetlaczu LCD urządzenia przez 15 sekund,

- użytkownik wprowadza do okna dialogowego nazwę użytkownika, osobisty kod PIN i wygenerowane jednorazowe hasło (kod PIN i klucz wprowadzane są zazwyczaj jeden po drugim do jednego pola),

- wprowadzane kody są weryfikowane przez serwer; podejmowana jest decyzja, czy użytkownik może uzyskać dostęp do poufnych danych.

Generatory jednorazowych haseł są powszechnie wykorzystywane przez systemy bankowe w Europie, Azji, Stanach Zjednoczonych i Australii. Na przykład bank Lloyds TSB zdecydował się na wykorzystywanie generatorów haseł jeszcze w listopadzie 2005 roku.

Przeczytaj także:

![Hakerzy a portale społecznościowe Hakerzy a portale społecznościowe]() Hakerzy a portale społecznościowe

Hakerzy a portale społecznościowe

Hakerzy a portale społecznościowe

Hakerzy a portale społecznościowe

oprac. : Aleksander Walczak / eGospodarka.pl

Więcej na ten temat:

keyloggers, keyloggery, kradzież danych, spyware, trojany, phishing, ataki typu phishing

![Phishing finansowy słabnie, ale Android ciągle na celowniku [© kelly marken - Fotolia.com] Phishing finansowy słabnie, ale Android ciągle na celowniku](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Phishing-finansowy-slabnie-ale-Android-ciagle-na-celowniku-152740-150x100crop.jpg)

![Portale społecznościowe zagrożone [© stoupa - Fotolia.com] Portale społecznościowe zagrożone](https://s3.egospodarka.pl/grafika/portale-spolecznosciowe/Portale-spolecznosciowe-zagrozone-MBuPgy.jpg)

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-IV-VI-2009-apURW9.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Obligacje sposobem na finansowanie inwestycji unijnych [© Minerva Studio - Fotolia.com] Obligacje sposobem na finansowanie inwestycji unijnych](https://s3.egospodarka.pl/grafika/jednostki-samorzadu-terytorialnego/Obligacje-sposobem-na-finansowanie-inwestycji-unijnych-iG7AEZ.jpg)

![e-Społeczności w działaniach PR [© Minerva Studio - Fotolia.com] e-Społeczności w działaniach PR](https://s3.egospodarka.pl/grafika/PR/e-Spolecznosci-w-dzialaniach-PR-iG7AEZ.jpg)

![Komunikacja w pracy, czyli bez korpomowy i online'u było łatwiej [© Freepik] Komunikacja w pracy, czyli bez korpomowy i online'u było łatwiej](https://s3.egospodarka.pl/grafika2/korporacje/Komunikacja-w-pracy-czyli-bez-korpomowy-i-online-u-bylo-latwiej-265868-150x100crop.jpg)

![Inwestycje w nieruchomości komercyjne - rośnie udział polskiego kapitału [© Freepik] Inwestycje w nieruchomości komercyjne - rośnie udział polskiego kapitału](https://s3.egospodarka.pl/grafika2/nieruchomosci-komercyjne/Inwestycje-w-nieruchomosci-komercyjne-rosnie-udzial-polskiego-kapitalu-265861-150x100crop.jpg)

![Cyberataki: kradzież tożsamości to bułka z masłem? [© Freepik] Cyberataki: kradzież tożsamości to bułka z masłem?](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberataki-kradziez-tozsamosci-to-bulka-z-maslem-265846-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)