Komunikatory internetowe a bezpieczeństwo danych

2007-08-29 11:30

Przeczytaj także: Nowe cyber-zagrożenia wg McAfee

Polityka bezpieczeństwa

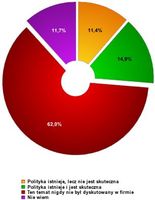

Chyba najprostszym sposobem ograniczenia ryzyka związanego z komunikatorami internetowymi jest wprowadzenie restrykcyjnej polityki bezpieczeństwa informatycznego. Mimo to 62,0% respondentów oświadczyło, że firmy, w których pracują, nie posiadają takiej polityki, a tylko 14,9% z nich uważało stosowaną przez ich firmę politykę za skuteczną.

fot. mat. prasowe

Egzekwowanie polityki dotyczącej komunikatorów internetowych w firmie

Egzekwowanie polityki dotyczącej komunikatorów internetowych w firmie

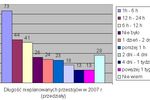

Można zauważyć, że im większa firma, tym większe prawdopodobieństwo, że opracowała i egzekwuje politykę bezpieczeństwa informacji. Jednak szkoda, jaką mógłby spowodować wyciek poufnych informacji, byłaby większa w przypadku małej firmy, ponieważ kradzież nawet kilku kluczowych dokumentów mogłaby łatwo oznaczać dla niej koniec.

Biorąc pod uwagę korelację między wysyłaniem poufnych informacji a istnieniem firmowej polityki bezpieczeństwa dotyczącej komunikatorów internetowych można sformułować dwa kolejne wnioski. Po pierwsze, jak podkreślają analitycy, skuteczna polityka mniej więcej o połowę zmniejsza ryzyko wycieku poufnych informacji, ale nie eliminuje go całkowicie. Po drugie, nieskuteczna polityka nie tylko nie zmniejsza ryzyka, ale w rzeczywistości zwiększa prawdopodobieństwo przedostania się na zewnątrz poufnych informacji. Dlatego zdaniem Kaspersky Lab, jeżeli organizacja planuje wprowadzić regulacje dotyczące używania komunikatorów internetowych, powinna dopilnować, że są one skutecznie egzekwowane.

fot. mat. prasowe

Skuteczność polityki bezpieczeństwa w firmach różnych rozmiarów

Skuteczność polityki bezpieczeństwa w firmach różnych rozmiarów

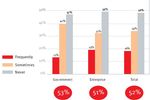

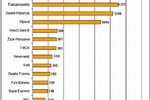

Z danych wynika, że prawie połowa firm (48,6%) nie stosuje żadnej obrony przed zagrożeniami dla komunikatorów internetowych, a główną taktyką tych, które stosują taką obronę, jest blokowanie ruchu. Metody polegające na kontroli (monitorowanie) muszą dopiero zdobyć szersze uznanie, prawdopodobnie dlatego, że ich implementacja spowodowałaby problemy techniczne oraz wywołałaby niechęć użytkowników.

fot. mat. prasowe

Wykorzystywane metody obrony przed zagrożeniami dla komunikatorów internetowych

Wykorzystywane metody obrony przed zagrożeniami dla komunikatorów internetowych

![Bezpieczeństwo IT w 2015 roku: czego należy oczekiwać? [© RVNW - Fotolia.com] Bezpieczeństwo IT w 2015 roku: czego należy oczekiwać?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-IT-w-2015-roku-czego-nalezy-oczekiwac-146593-150x100crop.jpg) Bezpieczeństwo IT w 2015 roku: czego należy oczekiwać?

Bezpieczeństwo IT w 2015 roku: czego należy oczekiwać?

oprac. : Aleksander Walczak / eGospodarka.pl

![Sektor MSP: awarie a cloud computing [© rvlsoft - Fotolia.com] Sektor MSP: awarie a cloud computing](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-informacji/Sektor-MSP-awarie-a-cloud-computing-93901-150x100crop.jpg)

![Sektor przemysłowy a utrata danych [© shock - Fotolia.com] Sektor przemysłowy a utrata danych](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-informacji/Sektor-przemyslowy-a-utrata-danych-93607-150x100crop.jpg)

![Sektor publiczny a utrata danych [© Scanrail - Fotolia.com] Sektor publiczny a utrata danych](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Sektor-publiczny-a-utrata-danych-apURW9.jpg)

![Firmy dbają o bezpieczeństwo informacji [© Scanrail - Fotolia.com] Firmy dbają o bezpieczeństwo informacji](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Firmy-dbaja-o-bezpieczenstwo-informacji-apURW9.jpg)

![Kradzież danych: poważne ryzyko biznesowe [© Scanrail - Fotolia.com] Kradzież danych: poważne ryzyko biznesowe](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Kradziez-danych-powazne-ryzyko-biznesowe-apURW9.jpg)

![Wojna handlowa Trumpa nabiera tempa. Cła odwetowe uderzą w USA? [© Freepik] Wojna handlowa Trumpa nabiera tempa. Cła odwetowe uderzą w USA?](https://s3.egospodarka.pl/grafika2/wojna-handlowa/Wojna-handlowa-Trumpa-nabiera-tempa-Cla-odwetowe-uderza-w-USA-265975-150x100crop.jpg)

![Zasady cyberbezpieczeństwa dezorganizują pracę i są bezsensowne [© Freepik] Zasady cyberbezpieczeństwa dezorganizują pracę i są bezsensowne](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zasady-cyberbezpieczenstwa-dezorganizuja-prace-i-sa-bezsensowne-265973-150x100crop.jpg)

![Miejski, górski, szosowy czy elektryczny? Oto aktualne ceny rowerów [© Freepik] Miejski, górski, szosowy czy elektryczny? Oto aktualne ceny rowerów](https://s3.egospodarka.pl/grafika2/rower/Miejski-gorski-szosowy-czy-elektryczny-Oto-aktualne-ceny-rowerow-265956-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com] Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem [© DDRockstar - Fotolia.com]](https://s3.egospodarka.pl/grafika2/umowa-o-zachowaniu-poufnosci/Umowa-o-zachowaniu-poufnosci-NDA-a-wspolpraca-z-freelancerem-259977-50x33crop.jpg) Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

Umowa o zachowaniu poufności (NDA) a współpraca z freelancerem

![Długi rosną wraz z wiekiem [© Bartek Kopała z Pixabay] Długi rosną wraz z wiekiem](https://s3.egospodarka.pl/grafika2/dlugi/Dlugi-rosna-wraz-z-wiekiem-265981-150x100crop.jpg)

![Lotnisko Chopina stawia na self-boarding [© Freepik] Lotnisko Chopina stawia na self-boarding](https://s3.egospodarka.pl/grafika2/Lotnisko-Chopina/Lotnisko-Chopina-stawia-na-self-boarding-265976-150x100crop.jpg)

![Czy boom na samochody elektryczne dotrze w końcu nad Wisłę? [© Freepik] Czy boom na samochody elektryczne dotrze w końcu nad Wisłę?](https://s3.egospodarka.pl/grafika2/zakup-samochodu/Czy-boom-na-samochody-elektryczne-dotrze-w-koncu-nad-Wisle-265957-150x100crop.jpg)

![Oferta mieszkań od deweloperów znacząco wzrosła [© Freepik] Oferta mieszkań od deweloperów znacząco wzrosła](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Oferta-mieszkan-od-deweloperow-znaczaco-wzrosla-265958-150x100crop.jpg)