-

![Transakcje na giełdzie bitcoin pod okiem GIIF [© surfmedia - Fotolia.com] Transakcje na giełdzie bitcoin pod okiem GIIF]()

Transakcje na giełdzie bitcoin pod okiem GIIF

... WebMoney czy PerfectMoney). Scentralizowana waluta wirtualna posiada jednego centralnego administratora, który zarządza ich wydawaniem i dystrybucją, a także prowadzi centralny rejestr ... rzeczywistego np. na maltańską może stanowić alternatywę dla krajowego systemu fiskalnego. Bitcoinie Quo vadis? W miarę wzrostu wartości poszczególnych kryptowalut ...

-

![3 zasady ochrony przed cyberatakami [© tashatuvango - Fotolia.com] 3 zasady ochrony przed cyberatakami]()

3 zasady ochrony przed cyberatakami

... . Eksperci Cisco radzą, aby zwracać uwagę na nietypowe zachowania systemu: inną zawartość okien dialogowych czy nowe komunikaty. 3. Bezpieczeństwo w pracy ... sesja będą zabezpieczone mocnymi mechanizmami szyfrowania. Pracownicy posiadający konto administratora powinni możliwie często korzystać z profilu o ograniczonych uprawnieniach, w szczególności ...

-

![Uwaga niebezpieczeństwo! Firmowe smartfony w rękach pracowników Uwaga niebezpieczeństwo! Firmowe smartfony w rękach pracowników]()

Uwaga niebezpieczeństwo! Firmowe smartfony w rękach pracowników

... z których korzysta do celów służbowych pracownik, znajdują się poza kontrolą administratora sieci firmowej. Nieostrożny użytkownik może więc z łatwością przynieść różnego ... ICSI, oprogramowanie typu bloatware na systemach mobilnych rutynowo obchodzi zabezpieczenia systemu operacyjnego, na którym się znajduje. - Ponadto, znaczna część oprogramowania ...

-

![Centralny Rejestr Beneficjentów Rzeczywistych - nowe obowiązki dla spółek [© yurolaitsalbert - Fotolia.com] Centralny Rejestr Beneficjentów Rzeczywistych - nowe obowiązki dla spółek]()

Centralny Rejestr Beneficjentów Rzeczywistych - nowe obowiązki dla spółek

... (UE) 2015/849 z dnia 20 maja 2015 r. w sprawie zapobiegania wykorzystywaniu systemu finansowego do prania pieniędzy lub finansowania terroryzmu, a wynika bezpośrednio z ... , czyli osoba, której dane dotyczą, nie będzie uprawniona do uzyskania od administratora informacji o odbiorcach lub kategoriach odbiorców, którym dane osobowe zostały lub zostaną ...

-

![Ataki hakerskie w VIII 2019 [© Mikko Lemola - Fotolia.com] Ataki hakerskie w VIII 2019]()

Ataki hakerskie w VIII 2019

... skierowany na użytkowników systemu Android, który eksfiltruje informacje o IMEI, IMSI, GPS Location i innych urządzeniach oraz umożliwia instalację aplikacji i skrótów firm trzecich na urządzeniach mobilnych. Triada – modułowy backdoor na systemy Android, który przyznaje uprawnienia administratora pobranemu szkodliwemu oprogramowaniu, pomagając ...

-

![Check Point Harmony Mobile z nowymi funkcjami Check Point Harmony Mobile z nowymi funkcjami]()

Check Point Harmony Mobile z nowymi funkcjami

... Harmony Mobile o dodatkowe funkcje bezpieczeństwa, w tym ocenę podatności systemu operacyjnego, zaawansowane funkcje łagodzenia skutków na urządzeniach Samsung, ... może również skanować pliki w pamięci urządzenia i ostrzegać zarówno użytkownika, jak i administratora, jeśli zostanie znaleziony jakikolwiek złośliwy plik. Użytkownik zostanie poproszony o ...

-

![Laptopy Acer Chromebook Plus 515 i Acer Chromebook Plus 514 Laptopy Acer Chromebook Plus 515 i Acer Chromebook Plus 514]()

Laptopy Acer Chromebook Plus 515 i Acer Chromebook Plus 514

... Chromebook Plus 515 został zaprojektowany z myślą o użytkownikach korzystających z nowych funkcji systemu ChromeOS. Wyposażone w procesory Intel Core 13. i 12. generacji ... stało się łatwiejsze dzięki pomocy w rozwiązywaniu problemów z ChromeOS i całodobowemu wsparciu administratora IT. Ceny i dostępność Acer Chromebook Plus 515 (CB515-2H/T) będzie ...

-

![e-Doręczenia - od kiedy obowiązkowe dla firm? e-Doręczenia - od kiedy obowiązkowe dla firm?]()

e-Doręczenia - od kiedy obowiązkowe dla firm?

... systemu. Aby założyć skrzynkę do e-Doręczeń, należy wypełnić odpowiedni wniosek na stronie gov.pl. W formularzu trzeba podać dane swoje lub firmy albo innej organizacji, dla której zakładany jest adres. Na tym etapie można także wskazać administratora ... uwagę Anna Puka. Po zalogowaniu do systemu użytkownicy będą mogli odbierać elektroniczne listy ...

-

![IBM: inteligentne pecety IBM: inteligentne pecety]()

IBM: inteligentne pecety

... 80 procent kosztów utrzymania komputera osobistego stanowi koszt zarządzania i skonfigurowania systemu po jego zakupie. Technologie ThinkVantage stanowią nowe i dostępne ... sieci wykryć próbę nieautoryzowanego dostępu do sieci bezprzewodowej oszczędzając czas administratora. Trzecim narzędziem jest Instant Connections, które automatycznie wykrywa ...

Tematy: ibm, technologie thinkvantage -

![Panda Antivirus Platinum 7.0 już wkrótce [© Nmedia - Fotolia.com] Panda Antivirus Platinum 7.0 już wkrótce]()

Panda Antivirus Platinum 7.0 już wkrótce

... wprowadzenia hasła administratora programu chroni przez przypadkowymi zmianami konfiguracji przez osoby niepowołane. - Moduł ochrony poczty zintegrowany z programem Microsoft Outlook komplementarny wobec pracy systemów antywirusowych na serwerach Microsoft Exchange. - Technologia SmartClean automatycznie usuwa zmiany w konfiguracji systemu dokonane ...

Tematy: panda antivirus platinum, panda software -

![Słodki VERITAS Backup Exec [© Nmedia - Fotolia.com] Słodki VERITAS Backup Exec]()

Słodki VERITAS Backup Exec

... 5.0.1. Wdrożone oprogramowanie Veritas Software umożliwiło optymalne wykorzystanie istniejących już zasobów sprzętowych Cadbury Wedel. Rozwiązanie w pełni zautomatyzowało proces zabezpieczania danych. Rola administratora sprowadza się obecnie jedynie do nadzoru i reagowania tylko w sytuacjach ewentualnych błędów systemu. System pracuje stabilnie.

-

![Novell w Agorze [© Nmedia - Fotolia.com] Novell w Agorze]()

Novell w Agorze

... pracujących w firmie. Agora w ramach umowy ma również możliwość skorzystania z systemu do komunikacji i pracy grupowej Novell GroupWise, który rozbudowuje tradycyjną pocztę ... zintegrować ma poszczególne systemy do tego stopnia, że z punku widzenia użytkownika oraz administratora będą one przedstawiały się jak jedna sieć. Takie rozwiązanie ma uprościć ...

-

![Cienki klient z Krakowa [© violetkaipa - Fotolia.com] Cienki klient z Krakowa]()

Cienki klient z Krakowa

... strukturze systemu klienta. "Wprowadzenie końcówki sieciowej zwanej także cienkim klientem, opartej o rozwiązanie Microsoft Embedded Systems, traktujemy jako bardzo ważny, kolejny etap rozwoju" - stwierdza dr Tomasz Barbaszewski, właściciel firmy ABA PHC. "Oczywiście nasza, nowa końcówka jest wyposażona w interfejs użytkownika i administratora ...

-

![MacroSoft resellerem Extracommu [© Syda Productions - Fotolia.com] MacroSoft resellerem Extracommu]()

MacroSoft resellerem Extracommu

... elektronicznej oraz powiadamiał administratora o nieautoryzowanych działaniach. MacroSoft przewiduje, iż rozwiązania Extracommu znajdą zastosowanie w rozwiązaniach typu CRM i Contact Center. W ramach Grupy MacroSoftu to właśnie krakowski oddział jest odpowiedzialny za rozwój produktów o takim przeznaczeniu, w tym m.in. systemu LINFO. Oprogramowanie ...

-

![Tydzień 32/2004 (02-08.08.2004) [© RVNW - Fotolia.com] Tydzień 32/2004 (02-08.08.2004)]()

Tydzień 32/2004 (02-08.08.2004)

... wyniesie 6,7%, a produkcja przemysłowa ma wzrosnąć o 7%. Utrzymują się obawy co do stabilności systemu bankowego Rosji. Szacuje się, że z tego powodu za granicę ... o ukrywanie złej sytuacji finansowej włoskiego koncernu. Wkrótce spodziewane jest wystąpienie obecnego administratora firmy do sądu ze skargami przeciw bankom. Z dużym medialnym hałasem ...

Tematy: -

![Muszkieterowie w sieci [© stoupa - Fotolia.com] Muszkieterowie w sieci]()

Muszkieterowie w sieci

... . Wielopoziomowy system zarządzania zawartością publisherCMS, umożliwia użytkownikom o uprawnieniach administratora sprawowanie pełnej kontroli nad danymi wprowadzanymi przez osoby odpowiedzialne za poszczególne sekcje serwisu. Poza standardowymi funkcjonalnościami systemu CMS, umożliwiającymi dowolną edycję tekstów i wstawianie zdjęć, prezentację ...

-

![Najpopularniejsze wirusy - XI 2004 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy - XI 2004]()

Najpopularniejsze wirusy - XI 2004

... się za pośrednictwem istniejącej luki systemowej. Jest to grupa szczególnie niebezpieczna dla użytkowników posiadających uprawnienia administratora, gdyż „złośliwy” kod może uzyskać pełny dostęp do składników i zasobów całego systemu. Citifraud.A zajął trzecie miejsce w Polsce a piąte na świecie, jeśli chodzi o ilość infekcji. Pojawił się ...

-

![Najpopularniejsze wirusy V 2005 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy V 2005]()

Najpopularniejsze wirusy V 2005

... na zdalne uruchomienie określonego programu bez zgody użytkownika. Jest on szczególnie niebezpieczny, gdy użytkownik posiada uprawnienia administratora, gdyż złośliwy kod uzyskuje wówczas dostęp do zasobów całego systemu. W przypadku infekcji Mhtredir.gen zaleca się pobranie odpowiedniej aktualizacji na lukę systemową, opisaną przez Microsoft ...

-

![Monitoring usług internetowych [© stoupa - Fotolia.com] Monitoring usług internetowych]()

Monitoring usług internetowych

... być dokonywana do 9 tys. razy w miesiącu nawet co 5 minut. Działanie systemu WatchMouse opiera się na pracy 19 „punktów kontrolnych” (serwerów kontrolujących) zlokalizowanych w ... świata. Potwierdzenie błędu w drugiej analizie, generuje ostrzeżenie, które zostaje wysłane do administratora za pośrednictwem wiadomości e-mail, SMS-a lub na ICQ. System ...

-

![Microsoft łata luki [© Nmedia - Fotolia.com] Microsoft łata luki]()

Microsoft łata luki

... w systemie odwiedzającego, korzystając z pełni przywilejów przyznanych użytkownikowi. W przypadku korzystania z konta administratora, oznacza to zdalne przejęcie pełnej kontroli nad systemem. Istnienie ... z innych źródeł. Luka dotyczy niemal wszystkich używanych obecnie wersji systemu Windows, w szczególności: 98 SE, ME, 2000 SP4, XP SP1, XP ...

-

![Programy G DATA ClientSecurity [© Nmedia - Fotolia.com] Programy G DATA ClientSecurity]()

Programy G DATA ClientSecurity

... spamem niezależnie od rodzaju serwera pocztowego oraz systemu operacyjnego, na którym jest on zainstalowany. Serwer zarządzający G DATA ClientSecurity pozwala kontrolować i sterować klientami zainstalowanymi na stacjach roboczych, notebookach i serwerach plików. Moduł administratora umożliwia zdalną instalację, automatyczną aktualizację, a także ...

-

![CoSoSys Endpoint Protector 2009 [© Nmedia - Fotolia.com] CoSoSys Endpoint Protector 2009]()

CoSoSys Endpoint Protector 2009

... przez funkcję System Snapshot, która zapamiętuje poprzednie konfiguracje systemu, aby móc przywrócić wcześniejsze ustawienia. Zakres kontrolowanych urządzeń peryferyjnych w ... zapewnia dodatkową ochronę w sieciach komputerowych, w których pracownicy mają uprawnienia administratora, utrudniają w ten sposób usunięcie aplikacji z komputera lub laptopa. ...

-

![Samorządy lokalne: jak inwestują? [© raven - Fotolia.com] Samorządy lokalne: jak inwestują?]()

Samorządy lokalne: jak inwestują?

... posiadała nowoczesną krajową politykę miejską. Ostatnio stworzyliśmy ramy prawne dla systemu zarządzania rozwojem Polski. Ten dokument ma funkcjonować od przyszłego roku ... miastach nie jest łatwe, bo nie wszyscy potrafią jednocześnie pełnić funkcję menedżera i administratora. Denerwujące są długie procedury, które niweczyły dobre, ale ryzykowne ...

-

![Ataki "drive-by download" [© stoupa - Fotolia.com] Ataki "drive-by download"]()

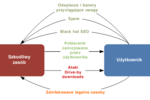

Ataki "drive-by download"

... luk bezpieczeństwa. Tylko w ten sposób zabezpieczysz się przed narzędziami do wykorzystywania słabych punktów systemu. Poprawki najlepiej instalować tuż po ich wyprodukowaniu przez producentów. Stosuj oprogramowanie antywirusowe także na ... . W przypadku wykrycia wirusa na stronie internetowej niezwłocznie powiadom właściciela lub administratora ...

-

![Polski rynek e-commerce celem ataków Polski rynek e-commerce celem ataków]()

Polski rynek e-commerce celem ataków

... w zabezpieczeniach. W tym przypadku najwięcej powodów do obaw mają użytkownicy systemu Windows oraz przeglądarki Internet Explorer. Niemniej jednak coraz ... które poprzez ataki słownikowe próbują odgadnąć między innymi hasło dostępu administratora. Do przejmowania serwerów internetowych wykorzystuje się także luki w zabezpieczeniach popularnych ...

-

![Drukarka laserowa Nashuatec SP6330n Drukarka laserowa Nashuatec SP6330n]()

Drukarka laserowa Nashuatec SP6330n

... do drukarki, co przyczynia się do mniejszego obciążenia systemu informatycznego i gwarantuje poprawny wydruk w każdym środowisku. SP6330n jest kompatybilna z większością środowisk ... oraz innymi sieciowymi drukarkami i urządzeniami wielofunkcyjnymi, automatyczne informowanie administratora lub serwisu o awariach i ich przyczynach, braku papieru ...

-

![ESET: zagrożenia internetowe V 2010 ESET: zagrożenia internetowe V 2010]()

ESET: zagrożenia internetowe V 2010

... w rejestrze, dzięki któremu może aktywować się każdorazowo przy starcie systemu. Najgroźniejsza jest jednak zdolność Win32/Sality do dezaktywacji programów antywirusowych ... zaleca również korzystanie w systemie Windows z profilu użytkownika pozbawionego uprawnień administratora – pozwala to zapobiec instalacji nieznanego programu bez naszej wiedzy ...

-

![Pogoda a ochrona danych firmowych [© violetkaipa - Fotolia.com] Pogoda a ochrona danych firmowych]()

Pogoda a ochrona danych firmowych

... w jej zakresie sprawia, iż podczas częstych w wakacje zastępstw na stanowisku administratora IT, poszczególne procedury nie są właściwie zachowane bądź w ogóle przestają obowiązywać. ... udowodniła już w tym roku wielu firmom, że konsekwencje braku odpowiedniego systemu wentylacji lub klimatyzacji mogą być dla nich katastrofalne. Należy więc pamiętać, ...

-

![ESET: zagrożenia internetowe VIII 2010 ESET: zagrożenia internetowe VIII 2010]()

ESET: zagrożenia internetowe VIII 2010

... Niesłabnąca popularność Confickera w sieci to zasługa użytkowników pirackich kopii systemu Windows. Ich komputery pozbawione możliwości pobierania niezbędnych poprawek stały się ... Korzystaj w systemie Windows z profilu użytkownika pozbawionego uprawnień administratora. Zainstaluj program antywirusowy lub pakiet bezpieczeństwa. Listę najczęściej ...

-

![Niebezpieczeństwa w Internecie Niebezpieczeństwa w Internecie]()

Niebezpieczeństwa w Internecie

... wykonywalnych na komputerach ofiar. Jednak możliwość kontrolowania zainfekowanego systemu od wewnątrz otwiera wiele możliwości; skuteczny atak zapewnia cyberprzestępcom dostęp ... exploitów; różnią się ceną, liczbą exploitów w pakiecie, funkcjonalnością interfejsu administratora i poziomem oferowanej obsługi klienta. Oprócz gotowych pakietów tworzy się ...

-

![Dyski sieciowe QNAP TS-419U+ Dyski sieciowe QNAP TS-419U+]()

Dyski sieciowe QNAP TS-419U+

... lub z dysku zewnętrznego na serwer. Całość konfiguruje się z poziomu panelu administratora. TS-419U+ współpracuje z różnymi systemami - Windows, Macintosh, Linux i Unix. ... aktualny stan wykorzystania procesora, pamięci i interfejsów sieciowych oraz wysokość temperatury systemu. QNAP TS-419U+ posiada zainstalowany najnowszy firmware V3.3. Oferuje on ...

-

![Wzrasta rola HR w firmach [© Scanrail - Fotolia.com] Wzrasta rola HR w firmach]()

Wzrasta rola HR w firmach

... , że 59% działów personalnych pełni jeszcze funkcję administratora procesów HR lub działu wsparcia realizującego wewnętrzne potrzeby przedsiębiorstwa związane z kapitałem ludzkim. Wiąże się to z odpowiedzialnością za procesy takie jak np. rekrutacja, szkolenia, projektowanie systemu wynagrodzeń czy też rozwój systemów motywacyjnych. Polskie firmy ...

-

![DAGMA: Barracuda Web Filter Vx [© Nmedia - Fotolia.com] DAGMA: Barracuda Web Filter Vx]()

DAGMA: Barracuda Web Filter Vx

... Web Filter Vx umożliwia blokowanie konkretnych, zdefiniowanych przez administratora typów plików, a także komunikatorów internetowych, czy wybranych portów i IP. ... W połączeniu z intuicyjnym interfejsem dostępnym z poziomu przeglądarki internetowej i systemem automatycznych aktualizacji systemu czyni to z Barracuda Web Filter Vx narzędzie niemal ...

-

![Carrier IQ nowym zagrożeniem dla smartfonów? Carrier IQ nowym zagrożeniem dla smartfonów?]()

Carrier IQ nowym zagrożeniem dla smartfonów?

... tym celu „zrootuje” (w przypadku Androida) swój telefon lub wykona „jailbreak” (dla systemu iOS), istnieją dowody na to, że może dojść do naruszenia funkcjonalności, ... to aplikacja rejestrująca czynności użytkownika, która posiada dostęp na poziomie administratora i jest zainstalowana na urządzeniach klientów bez ich wiedzy” – mówi Timothy Armstrong ...

-

![Zagrożenia internetowe w 2012 r. - prognozy Zagrożenia internetowe w 2012 r. - prognozy]()

Zagrożenia internetowe w 2012 r. - prognozy

... zadaniem stojącym przed administratorami IT będzie zmiana podejścia do kwestii zabezpieczeń polegająca na skupieniu się na ochronie danych, a nie tylko systemu. Firma Trend Micro opublikowała właśnie swój raport „12 prognoz dotyczących zagrożeń w roku 2012”, który obejmuje cztery podstawowe obszary: główne trendy ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Transakcje na giełdzie bitcoin pod okiem GIIF [© surfmedia - Fotolia.com] Transakcje na giełdzie bitcoin pod okiem GIIF](https://s3.egospodarka.pl/grafika2/ustawa-o-przeciwdzialaniu-praniu-pieniedzy-oraz-finansowaniu-terroryzmu/Transakcje-na-gieldzie-bitcoin-pod-okiem-GIIF-209698-150x100crop.jpg)

![3 zasady ochrony przed cyberatakami [© tashatuvango - Fotolia.com] 3 zasady ochrony przed cyberatakami](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-sieci/3-zasady-ochrony-przed-cyberatakami-221801-150x100crop.jpg)

![Centralny Rejestr Beneficjentów Rzeczywistych - nowe obowiązki dla spółek [© yurolaitsalbert - Fotolia.com] Centralny Rejestr Beneficjentów Rzeczywistych - nowe obowiązki dla spółek](https://s3.egospodarka.pl/grafika2/Centralny-Rejestr-Beneficjentow-Rzeczywistych/Centralny-Rejestr-Beneficjentow-Rzeczywistych-nowe-obowiazki-dla-spolek-222498-150x100crop.jpg)

![Ataki hakerskie w VIII 2019 [© Mikko Lemola - Fotolia.com] Ataki hakerskie w VIII 2019](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Ataki-hakerskie-w-VIII-2019-223007-150x100crop.jpg)

![Panda Antivirus Platinum 7.0 już wkrótce [© Nmedia - Fotolia.com] Panda Antivirus Platinum 7.0 już wkrótce](https://s3.egospodarka.pl/grafika/panda-antivirus-platinum/Panda-Antivirus-Platinum-7-0-juz-wkrotce-Qq30bx.jpg)

![Słodki VERITAS Backup Exec [© Nmedia - Fotolia.com] Słodki VERITAS Backup Exec](https://s3.egospodarka.pl/grafika/veritas-backup-exec/Slodki-VERITAS-Backup-Exec-Qq30bx.jpg)

![Novell w Agorze [© Nmedia - Fotolia.com] Novell w Agorze](https://s3.egospodarka.pl/grafika/agora-sa/Novell-w-Agorze-Qq30bx.jpg)

![Cienki klient z Krakowa [© violetkaipa - Fotolia.com] Cienki klient z Krakowa](https://s3.egospodarka.pl/grafika/cienki-klient/Cienki-klient-z-Krakowa-SdaIr2.jpg)

![MacroSoft resellerem Extracommu [© Syda Productions - Fotolia.com] MacroSoft resellerem Extracommu](https://s3.egospodarka.pl/grafika/macrosoft/MacroSoft-resellerem-Extracommu-d8i3B3.jpg)

![Tydzień 32/2004 (02-08.08.2004) [© RVNW - Fotolia.com] Tydzień 32/2004 (02-08.08.2004)](https://s3.egospodarka.pl/grafika//Tydzien-32-2004-02-08-08-2004-sNRO59.jpg)

![Muszkieterowie w sieci [© stoupa - Fotolia.com] Muszkieterowie w sieci](https://s3.egospodarka.pl/grafika/Intermarche/Muszkieterowie-w-sieci-MBuPgy.jpg)

![Najpopularniejsze wirusy - XI 2004 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy - XI 2004](https://s3.egospodarka.pl/grafika/wirusy/Najpopularniejsze-wirusy-XI-2004-apURW9.jpg)

![Najpopularniejsze wirusy V 2005 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy V 2005](https://s3.egospodarka.pl/grafika/ataki-internetowe/Najpopularniejsze-wirusy-V-2005-apURW9.jpg)

![Monitoring usług internetowych [© stoupa - Fotolia.com] Monitoring usług internetowych](https://s3.egospodarka.pl/grafika/monitoring-uslug-internetowych/Monitoring-uslug-internetowych-MBuPgy.jpg)

![Microsoft łata luki [© Nmedia - Fotolia.com] Microsoft łata luki](https://s3.egospodarka.pl/grafika/dziury/Microsoft-lata-luki-Qq30bx.jpg)

![Programy G DATA ClientSecurity [© Nmedia - Fotolia.com] Programy G DATA ClientSecurity](https://s3.egospodarka.pl/grafika/G-DATA/Programy-G-DATA-ClientSecurity-Qq30bx.jpg)

![CoSoSys Endpoint Protector 2009 [© Nmedia - Fotolia.com] CoSoSys Endpoint Protector 2009](https://s3.egospodarka.pl/grafika/zabezpieczenia-komputerowe/CoSoSys-Endpoint-Protector-2009-Qq30bx.jpg)

![Samorządy lokalne: jak inwestują? [© raven - Fotolia.com] Samorządy lokalne: jak inwestują?](https://s3.egospodarka.pl/grafika/inwestycje-w-Polsce/Samorzady-lokalne-jak-inwestuja-bzyad3.jpg)

![Ataki "drive-by download" [© stoupa - Fotolia.com] Ataki "drive-by download"](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Ataki-drive-by-download-MBuPgy.jpg)

![Pogoda a ochrona danych firmowych [© violetkaipa - Fotolia.com] Pogoda a ochrona danych firmowych](https://s3.egospodarka.pl/grafika/Kroll-Ontrack/Pogoda-a-ochrona-danych-firmowych-SdaIr2.jpg)

![Wzrasta rola HR w firmach [© Scanrail - Fotolia.com] Wzrasta rola HR w firmach](https://s3.egospodarka.pl/grafika/Hay-Group/Wzrasta-rola-HR-w-firmach-apURW9.jpg)

![DAGMA: Barracuda Web Filter Vx [© Nmedia - Fotolia.com] DAGMA: Barracuda Web Filter Vx](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/DAGMA-Barracuda-Web-Filter-Vx-Qq30bx.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)