-

![Bezpieczne surfowanie Bezpieczne surfowanie]()

Bezpieczne surfowanie

... internetowe i skutecznie wykrywają próby przekierowywania użytkowników na strony phishingowe. Tego rodzaju ochrona jest bardzo istotna, ponieważ za zakupy internetowe ... e-mail lub wiadomościach przesyłanych za pośrednictwem komunikatorów internetowych. Wpisuj adresy bezpośrednio do przeglądarki internetowej. Nie ujawniaj swoich osobistych informacji ...

-

![Rejestracja domen 2013 [© sdecoret - Fotolia.com] Rejestracja domen 2013]()

Rejestracja domen 2013

... o ponad 31 procent w porównaniu z rokiem wcześniejszym. Polacy coraz chętniej zakładają strony internetowe dla swoich firm, co potwierdzają dane GUS. Przybywa również stron ... funkcjonalne. Zawsze będzie istniała grupa odbiorców, której polecane będą adresy dedykowane. W konkretnych sytuacjach dodatkowe rozszerzenie się przydaje, np. w przypadku ...

-

![Nowy szkodliwy program miniFlame Nowy szkodliwy program miniFlame]()

Nowy szkodliwy program miniFlame

... , pochodzących z około 90 różnych adresów IP: Adresy IP wyśledzone w Stanach Zjednoczonych pochodzą z połączeń VPN. Podobnie, adresy IP pochodzące z Litwy przynależą do dostawcy usług internetowych, który zapewnia satelitarne połączenia internetowe na terenie Libanu. Najbardziej zagadkowe wydają się być adresy IP we Francji – niektóre zdają się ...

-

![Uwaga na fałszywe SMS-y od firm kurierskich Uwaga na fałszywe SMS-y od firm kurierskich]()

Uwaga na fałszywe SMS-y od firm kurierskich

... się elementami, które mają uprawdopodobnić ich komunikat (np. numery i adresy istniejących paczkomatów). Wiadomości każdorazowo towarzyszy link. Często w podobnych atakach wykorzystywane są adresy, przypominające oficjalne strony internetowe, ale w tym przypadku tak się nie dzieje. Adresy już na pierwszy rzut oka wyglądają podejrzanie, są zawiłe ...

-

![Spam w VIII 2013 r. [© eugenesergeev - Fotolia.com] Spam w VIII 2013 r.]()

Spam w VIII 2013 r.

... sierpniu odnotowaliśmy więcej oszukańczych wysyłek zawierających fałszywe powiadomienia z tych firm. Adresy nadawców często wyglądają bardzo przekonująco, co może skłonić odbiorców do ... utrzymały się portale społecznościowe oraz usługi e-mail i komunikatory internetowe. W ostatnim miesiącu lata aktywność dzieci w wieku szkolnym i studentów na ...

-

![Spam V 2014 [© adimas - Fotolia.com] Spam V 2014]()

Spam V 2014

... z oficjalnego źródła, a z nieznanych kont, które regularnie zmieniają swoje adresy e-mail. Odsyłacze zawarte w tych wiadomościach prowadziły do nowo utworzonych ... o 0,2 punktu procentowego więcej niż w poprzednim miesiącu), za którymi znalazły się Sklepy internetowe (12,1%), których udział również wzrósł o 0,2 punktu procentowego w stosunku ...

-

![Rio 2016: święto cyberprzestępców [© Igor Mojzes - Fotolia.com] Rio 2016: święto cyberprzestępców]()

Rio 2016: święto cyberprzestępców

... często stosowane przez cyberprzestępców techniki, np. bliźniaczo podobne fałszywe domeny służące do wyłudzania płatności oraz strony internetowe ze szkodliwym kodem czy zainfekowane adresy URL ukierunkowane na organizatorów igrzysk i przedstawicieli administracji państwowej. Wzrost intensywności cyberataków podczas igrzysk olimpijskich nie jest ...

-

![Uwaga na fałszywe maile z BZWBK [© denphumi - Fotolia.com] Uwaga na fałszywe maile z BZWBK]()

Uwaga na fałszywe maile z BZWBK

... adresy mailowe klientów BZWBK, jak również osób zupełnie z Bankiem Zachodnim WBK nie związanych. Pod pozorem aktywacji konta BZWBK24, odbiorcy maili proszeni byli o podawanie numerów posiadanych kart płatniczych oraz ich numerów PIN i CVV/CVV2. Strona służąca do wprowadzania tych danych ma przypominać strony internetowe ...

-

![Phishing i scam: techniki hakerów Phishing i scam: techniki hakerów]()

Phishing i scam: techniki hakerów

... , przy pomocy których można zapłacić za usługi telefonii komórkowej lub internetowe. W tym przypadku do "generatora kart" należy wprowadzić kod nieaktywowanej karty. Kod ... na rosyjską ustawę o reklamie z 1 lipca 2007 roku poprosił użytkowników, aby usunęli swoje adresy ze spamerskiej bazy danych, wysyłając "darmową" wiadomość SMS. Spamer twierdził ...

-

![Loginy CEO na celowniku hakerów [© Rawf8 - Fotolia.com] Loginy CEO na celowniku hakerów]()

Loginy CEO na celowniku hakerów

... maili Powella. Informacje o baaniu W badaniu o nazwie CEO Email Exposure: Passwords and Pwnage przeanalizowano adresy mailowe używane przez dyrektorów z ponad 200 największych firm w 10 krajach świata. Badacze porównali te adresy z prowadzoną na bieżąco przez F-Secure bazą, która gromadzi informacje odnośnie ataków na serwisy internetowe.

-

![7 cyberataków, które zapamiętamy na lata 7 cyberataków, które zapamiętamy na lata]()

7 cyberataków, które zapamiętamy na lata

... złośliwe oprogramowanie Mirai zainfekowano 2,5 miliona inteligentnych urządzeń takich jak kamerki internetowe, lodówki czy routery Wi-Fi. Mirai wykrywał i zarażał słabo zabezpieczone urządzenia ... 2018 roku wyciekły dane 500 milionów klientów – nazwiska, adresy e-mail, numery telefonu, adresy zamieszkania, numery paszportu, kart płatniczych czy daty ...

-

![Inwestor giełdowy 2010 Inwestor giełdowy 2010]()

Inwestor giełdowy 2010

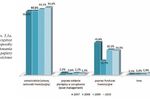

... praktycznie każde zagadnienie posiada swoich zwolenników. SERWISY INTERNETOWE Serwisy internetowe są najpopularniejszym i zarazem najistotniejszym źródłem informacji ... na całą populację inwestorów. Po ocenie jakości odrzucono ankiety, w których powtarzały się adresy e-mail, co świadczy o kilkukrotnym wypełnieniu ankiety (21 ankiet) oraz ankiety, w ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

... przykład tzw. ataku „watering hole”, w którym osoby atakujące identyfikowały preferowane strony internetowe ofiar i włamały się na nie w celu zainfekowania ich maszyn. Oprócz ... udało się uzyskać dostęp do takich danych jak: nazwy użytkowników, adresy e-mail oraz zahashowane hasła. W ramach prewencji twórca systemów zarządzania zawartością zresetował ...

-

![Dzieci w Internecie: bezpieczne surfowanie Dzieci w Internecie: bezpieczne surfowanie]()

Dzieci w Internecie: bezpieczne surfowanie

... otrzymałem spadek, i poproszony o wysłanie informacji o moim koncie bankowym na podane adresy mailowe w celu ułatwienia dokonania “pilnego” przelewu pieniężnego. Jest to ... nazw użytkowników i haseł wykorzystują fałszywe strony internetowe, które do złudzenia przypominają znane zasoby internetowe. Gdy potencjalna ofiara zostanie zwabiona na fałszywą ...

-

![Spam i phishing w I kw. 2018 r. [© Bits and Splits - Fotolia.com] Spam i phishing w I kw. 2018 r.]()

Spam i phishing w I kw. 2018 r.

... nadawcy. Najlepiej samodzielnie wpisywać adresy do paska przeglądarki. Przed kliknięciem odsyłacza sprawdź, czy faktycznie prowadzi on do danej strony (w tym celu najedź myszką na odsyłacz, nie klikając go). Korzystaj tylko z bezpiecznego połączenia, szczególnie gdy odwiedzasz „wrażliwe” strony internetowe. W żadnym wypadku nie korzystaj ...

-

![Lojalność e-klienta Lojalność e-klienta]()

Lojalność e-klienta

... e-mail w widocznym miejscu - jeśli firma posiada działy, należy również zamieścić ich adresy. Tak podstawowe działanie jak propagowanie firmowych e-maili wydaje się oczywiste, ... .2. Wykorzystanie przez sklepy internetowe instrumentów wspierających komunikację Opracowanie: Piotr Drygas, Grzegorz Leszczyński, badania internetowe: "Polski e-commerce". ...

Tematy: -

![Pornografia w Internecie Pornografia w Internecie]()

Pornografia w Internecie

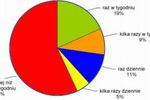

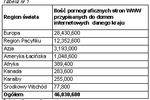

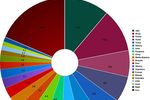

... internetowe. Na drugim miejscu znalazły się strony internetowe z domenami Australii i wysp z regionu Pacyfiku, które skalkulowano na 12 milionów. Najmniejsza ilość stron WWW o treściach pornograficznych posiadała domeny internetowe ... zawierających niepożądane lub niebezpieczne treści. Każdego dnia nowe adresy URL są dodawane do bazy danych. Globalne ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2006 Ewolucja złośliwego oprogramowania VII-IX 2006]()

Ewolucja złośliwego oprogramowania VII-IX 2006

... nie działałaby w tym przypadku. Jednak robak mógłby wykorzystać adresy IP do atakowania sąsiednich komputerów w punkcie dostępowym Wi-Fi. W ... komunikatorów internetowych. W Europie i Stanach Zjednoczonych celem większości ataków na komunikatory internetowe są użytkownicy MSN i AOL. Z kolei w Rosji najbardziej zagrożeni są użytkownicy komunikatorów ICQ ...

-

![Ataki na banki - techniki hakerów Ataki na banki - techniki hakerów]()

Ataki na banki - techniki hakerów

... wszystkich danych wprowadzanych do formularzy internetowych. Trojany te atakują najpopularniejsze przeglądarki internetowe, takie jak Internet Explorer, Opera czy Firefox. Naturalnie mogą być ... nazw domenowych na adresy IP. Nazwy domenowe stosowane są jedynie ze względu na wygodę użytkowników, natomiast komputery wykorzystują adresy IP. Jeżeli plik ...

-

![Phishing: metody ataków Phishing: metody ataków]()

Phishing: metody ataków

... modyfikuje plik %System%\drivers\etc\hosts wykorzystywany do tłumaczenia nazw domenowych na adresy IP. Szkodnik dodaje do pliku hosts poniższe teksty, w ... SSL oraz sprawdzaj autentyczność i datę utraty ważności certyfikatów. Aktualizuj system i przeglądarki internetowe. Maile pochodzące od znanych firm i instytucji są podpisane cyfrowo, sprawdzaj ...

-

![Ewolucja złośliwego oprogramowania 2009 Ewolucja złośliwego oprogramowania 2009]()

Ewolucja złośliwego oprogramowania 2009

... , jedna z modyfikacji robaka została tak zaprogramowana, żeby aktualizowała się z 500 domen; adresy tych domen zostały losowo wybrane z listy 50 000 adresów, która była ... nie tylko przy użyciu innych szkodliwych programów, ale również poprzez reklamy internetowe. Obecnie spora liczba stron wyświetla banery promujące nowy "cudowny" produkt, który ...

-

![UKE a rynek telekomunikacyjny 2006-2011 UKE a rynek telekomunikacyjny 2006-2011]()

UKE a rynek telekomunikacyjny 2006-2011

... specjalnych akcji mailingowych związanych z wyjaśnieniem przepisów Megaustawy, zorganizowano dwa czaty internetowe dotyczące działania 8.4 PO IG i jeden dotyczący opiniowania ... uruchomioną skrzynkę mailową: uke@uke.gov.pl. Ponadto indywidualne adresy poczty elektronicznej dedykowane do obsługi problemów konsumenckich zostały wygenerowane w każdej ...

-

![Spam w IV 2011 r. Spam w IV 2011 r.]()

Spam w IV 2011 r.

... 23 osoby, które podejrzewał o rozsyłanie niechcianych wiadomości, i wieczorami przecinał kable internetowe w ich domach. Podczas ósmej wyprawy został schwytany przez policję. Później ... bardziej wyrafinowana. Nie tylko zbiera on adresy e-mail, ale również wysyła swoją kopię na wszystkie adresy e-mail przechwycone na maszynie ofiary i pobiera szkodliwe ...

-

![Kontrola podatkowa i skarbowa e-handlu [© whitelook - Fotolia.com] Kontrola podatkowa i skarbowa e-handlu]()

Kontrola podatkowa i skarbowa e-handlu

... sieci. Informacji dostarczają im pozostawiane przez sprawdzane podmioty adresy IP, nazwy hostów, numery telefonów, adresy, numery komunikatorów internetowych, nazwy e-mail, ... , numery kont bankowych i inne dane kontaktowe (np. telefony, e-maile, komunikatory internetowe) pochodzące z treści aukcji oraz stron "o mnie" użytkowników. Dane z serwisów ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

Kaspersky Lab: szkodliwe programy II kw. 2012

... dystrybucji szkodliwego oprogramowania. Głównymi kanałami dystrybucji są nieoficjalne sklepy internetowe z aplikacjami oraz programy partnerskie. Jednocześnie, mobilne szkodliwe ... kwartale 2012 r. stanowiły wielofunkcyjne trojany, które kradną dane z telefonów (kontakty, adresy e-mail, numery telefonu itd.) i potrafią pobierać dodatkowe moduły z ...

-

![Spam w II kw. 2013 r. [© buchachon - Fotolia.com] Spam w II kw. 2013 r.]()

Spam w II kw. 2013 r.

... dość popularnego programu w środowisku biznesowym. E-maile były wysyłane na adresy korporacyjne, a nie na darmowe adresy e-mail. Pracownik firmy będzie miał większe zaufanie do e-maila ... dokonanym w tym sklepie. Zawarte w nich odsyłacze prowadzą na zhakowane strony internetowe, które przekierowują ich na szkodliwą stronę, w której zaszyto exploity? ...

-

![Spam II 2014 [© Kurhan - Fotolia.com] Spam II 2014]()

Spam II 2014

... Bagle.gt, robak pocztowy, który wysyła swoje kopie na wszystkie adresy e-mail znalezione na zainfekowanym komputerze. Robak ten pobiera również bez ... drugi to robak/bot IRC o nazwie ShitStorm, który potrafi przeprowadzać ataki DDoS na strony internetowe i rozprzestrzeniać własne kopie za pośrednictwem serwisów MSN oraz P2P. W lutym odnotowaliśmy ...

-

![Czy inwestowanie w domeny ma sens? [© destina - Fotolia.com] Czy inwestowanie w domeny ma sens?]()

Czy inwestowanie w domeny ma sens?

... rynku domen w ujęciu globalnym, by poznać rzeczywistą skalę przeprowadzanych tam operacji finansowych. Adresy warte miliony Ciężko wyobrazić sobie, by tytuł posiadacza najdroższej domeny na ... milionów dolarów. Do dziś nie udało się zanotować wyższej ceny za internetowe lokum dla biznesu. To kwota, która pozwala stać się posiadaczem nowego, ...

-

![Nowe cyberzagrożenie! Ataki hakerskie przez formularze [© WavebreakmediaMicro - Fotolia.com] Nowe cyberzagrożenie! Ataki hakerskie przez formularze]()

Nowe cyberzagrożenie! Ataki hakerskie przez formularze

... trudny do wykrycia, ponieważ e-maile zawierają linki wskazujące na prawdziwe strony internetowe wykorzystywane na co dzień przez różne organizacje. Usługi, które wymagają ... jak logowanie o nietypowych porach doby czy z nietypowych lokalizacji i adresów IP. Śledź adresy IP, które wykazują inne podejrzane zachowania, w tym nieudane logowanie i dostęp z ...

-

![Praca zdalna na wakacjach: jak chronić się przed cyberzagrożeniami? Praca zdalna na wakacjach: jak chronić się przed cyberzagrożeniami?]()

Praca zdalna na wakacjach: jak chronić się przed cyberzagrożeniami?

... mogło, że do pracy zdalnej potrzebne jest wyłącznie szybkie i stabilne połączenie internetowe, np. z hotelowym Wi-Fi. W rzeczywistości pracownik korzystający z firmowego laptopa w nadmorskiej ... połączeń z siecią. Do tego powinno się odwiedzać tylko bezpieczne strony internetowe, których adresy zaczynają się od https://. Lepiej też nie logować się ...

Tematy: workation, praca zdalna, wakacje, telepraca, cyberzagrożenia, Wi-Fi, VPN, mocne hasło, kopia zapasowa -

![Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze [© pixabay.com] Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze]()

Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze

... Check Point Software w Polsce. Szczególnie narażone mogą być instytucje publiczne: internetowe strony rządowe, portale partii politycznych, a także mediów relacjonujących kampanie ... do rozpowszechniania fałszywych informacji; gromadzić ważne nazwy użytkownika, hasła i adresy e-mail; zbierać dane osobowe; i rozprzestrzeniania złośliwego oprogramowania ...

-

![Jak działa atak man-in-the-middle i jak go wykryć? Jak działa atak man-in-the-middle i jak go wykryć?]()

Jak działa atak man-in-the-middle i jak go wykryć?

... polegają na przejęciu poczty e-mail, podszywaniu się pod nazwy domen (DNS) i adresy IP, przejęciu kontroli nad SSL, kradzieży plików cookie's przeglądarki czy ... ułatwia im to zadanie. Należy również uważać na podejrzane adresy URL. Chociaż fałszywe strony internetowe potrafią do złudzenia przypominać zaufane, to adres złośliwej witryny różni ...

-

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... Jednym z głównych wektorów infekcji będą pliki MS Office wykorzystujące luki w tym pakiecie. Internetowe pole walki Koniec roku 2006 był trudny dla firm antywirusowych na całym ... gigantycznego botnetu. Jeśli wziąć pod uwagę to, że Warezov zbiera również adresy e-mail, nie było wątpliwości, że nadchodziła fala spamu i ataków phishing. Warezov został ...

-

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie]()

Bezpieczeństwo dzieci w Internecie

... . Robaki, wirusy, konie trojańskie: Tak jak poczta e-mail, komunikatory internetowe również mogą zostać zainfekowane złośliwym oprogramowaniem. Jeśli tak się zdarzy, ... marketingu często próbują uzyskać dane osobowe dzieci — ich nazwiska, adresy i numery telefonów, a także informacje o kupowanych produktach. Postaw komputer w centralnym miejscu i ...

-

![Ewolucja spamu 2007 Ewolucja spamu 2007]()

Ewolucja spamu 2007

... muszą szukać innych wektorów dystrybucji. Z tego powodu śledzą trendy internetowe oraz zainteresowania swoich potencjalnych klientów. W przeszłości użytkownicy należeli do różnych forów ... , nawet przez użytkowników posiadających pewną wiedzę z zakresu bezpieczeństwa. Adresy zawierające odsyłacze do stron phishingowych są tak dobrze zamaskowane, ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Rejestracja domen 2013 [© sdecoret - Fotolia.com] Rejestracja domen 2013](https://s3.egospodarka.pl/grafika2/domeny/Rejestracja-domen-2013-131348-150x100crop.jpg)

![Spam w VIII 2013 r. [© eugenesergeev - Fotolia.com] Spam w VIII 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VIII-2013-r-124877-150x100crop.jpg)

![Spam V 2014 [© adimas - Fotolia.com] Spam V 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-V-2014-140971-150x100crop.jpg)

![Rio 2016: święto cyberprzestępców [© Igor Mojzes - Fotolia.com] Rio 2016: święto cyberprzestępców](https://s3.egospodarka.pl/grafika2/Rio/Rio-2016-swieto-cyberprzestepcow-179677-150x100crop.jpg)

![Uwaga na fałszywe maile z BZWBK [© denphumi - Fotolia.com] Uwaga na fałszywe maile z BZWBK](https://s3.egospodarka.pl/grafika/BZWBK/Uwaga-na-falszywe-maile-z-BZWBK-iQjz5k.jpg)

![Loginy CEO na celowniku hakerów [© Rawf8 - Fotolia.com] Loginy CEO na celowniku hakerów](https://s3.egospodarka.pl/grafika2/loginy/Loginy-CEO-na-celowniku-hakerow-198723-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Spam i phishing w I kw. 2018 r. [© Bits and Splits - Fotolia.com] Spam i phishing w I kw. 2018 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-I-kw-2018-r-206252-150x100crop.jpg)

![Kontrola podatkowa i skarbowa e-handlu [© whitelook - Fotolia.com] Kontrola podatkowa i skarbowa e-handlu](https://s3.egospodarka.pl/grafika/kontrola-skarbowa/Kontrola-podatkowa-i-skarbowa-e-handlu-JbjmWj.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Spam w II kw. 2013 r. [© buchachon - Fotolia.com] Spam w II kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-II-kw-2013-r-121975-150x100crop.jpg)

![Spam II 2014 [© Kurhan - Fotolia.com] Spam II 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-II-2014-135512-150x100crop.jpg)

![Czy inwestowanie w domeny ma sens? [© destina - Fotolia.com] Czy inwestowanie w domeny ma sens?](https://s3.egospodarka.pl/grafika2/inwestowanie-pieniedzy/Czy-inwestowanie-w-domeny-ma-sens-189725-150x100crop.jpg)

![Nowe cyberzagrożenie! Ataki hakerskie przez formularze [© WavebreakmediaMicro - Fotolia.com] Nowe cyberzagrożenie! Ataki hakerskie przez formularze](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Nowe-cyberzagrozenie-Ataki-hakerskie-przez-formularze-230295-150x100crop.jpg)

![Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze [© pixabay.com] Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze](https://s3.egospodarka.pl/grafika2/DDoS/Wybory-parlamentarne-niosa-ryzyko-cyberatakow-Znamy-potencjalne-scenariusze-253504-150x100crop.jpg)

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Bezpieczenstwo-dzieci-w-Internecie-MBuPgy.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)