-

![Polscy internauci a usługi turystyczne [© Scanrail - Fotolia.com] Polscy internauci a usługi turystyczne]()

Polscy internauci a usługi turystyczne

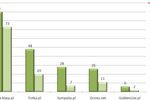

... domy wypoczynkowe (55% badanych) oraz usługi kolejowe (54% badanych). Z kolei najczęściej odwiedzane adresy WWW to strony przewoźników kolejowych (73%), działy turystyczne portali (53%) oraz strony internetowe hoteli (50%). Jedną z najważniejszych cech określających zachowanie współczesnego internauty jest korzystanie z wyszukiwarek internetowych ...

-

![(Nie)bezpieczna sieć Wi-Fi (Nie)bezpieczna sieć Wi-Fi]()

(Nie)bezpieczna sieć Wi-Fi

... informacje – loginy i hasła do forów internetowych, dane dotyczące kont bankowych, prywatne adresy, zdjęcia itp. Jeżeli skradzione konto e-mail jest firmowe, potencjalne szkody ... najczęściej jest otwarty, podczas gdy inne usługi, takie jak komunikatory internetowe lub poczta elektroniczna, są często blokowane przez właściciela punktu dostępowego. ...

-

![Kaspersky Lab: pułapki w Internecie Kaspersky Lab: pułapki w Internecie]()

Kaspersky Lab: pułapki w Internecie

... dostępnych znaków. Jednak i na to znajdzie się sposób: dostępne są usługi internetowe, które umożliwiają przekształcenie długich, skomplikowanych adresów na znacznie krótsze. Usługi ... , którzy dzięki takim usługom mogą przekształcić do krótkiej postaci adresy prowadzące do zainfekowanych stron. Wiadomości zawierające takie odsyłacze mogą być ...

-

![Bezpieczny flirt online Bezpieczny flirt online]()

Bezpieczny flirt online

... oszustów traktuje osoby szukające miłości jako źródło potwierdzonych adresów e-mail. Adresy te z kolei mają dużą wartość dla spamerów. Jeszcze bardziej niebezpieczne są elektroniczne listy ... jest ryzykowne. Po aktywacji moduł filtrowania adresów URL przydziela strony internetowe do odpowiednich kategorii, takich jak "Phishing" lub "Crimeware", jak ...

-

![Zakupy online na Dzień Kobiet Zakupy online na Dzień Kobiet]()

Zakupy online na Dzień Kobiet

... użyciu oszukańczych e-maili phisherzy zwabiają swoje ofiary na fałszywe strony internetowe, na których przechwytują ich dane logowania. W swojej skrzynce internetowej możesz ... tobą a Siecią nie ma żadnych barier. Od wielu lat automatyczne programy sprawdzają adresy IP w celu wykrycia słabych punktów. Wykrycie niedawno zalogowanego komputera zwykle ...

-

![Bezpieczeństwo w Internecie I poł. 2010 [© stoupa - Fotolia.com] Bezpieczeństwo w Internecie I poł. 2010]()

Bezpieczeństwo w Internecie I poł. 2010

... tym danych rozliczeniowych, takich jak numery kart kredytowych. W takim przypadku na oszustwo internetowe narażeni są w równej mierze użytkownicy systemów Windows i Mac, a nawet telefonów ... phishing” Ponieważ użytkownicy często nie mają pojęcia, dokąd naprawdę prowadzą skrócone adresy URL, autorzy ataków typu „phishing” maskują za ich pomocą łącza, ...

-

![Prezenty świąteczne a bezpieczne zakupy online Prezenty świąteczne a bezpieczne zakupy online]()

Prezenty świąteczne a bezpieczne zakupy online

... i poufne informacje! Prawie wszystkie próby oszukania kupujących poprzez aukcje internetowe są przeprowadzane z użyciem fałszywych kont użytkowników lub skradzionych danych ... “nowych“ danych osobowych w Internecie niestety nie zajmuje wiele czasu. Imiona, adresy i daty urodzenia można znaleźć na licznych stronach internetowych, jak choćby serwisy ...

-

![Trend Micro Smart Surfing dla Mac OS 10.7 Lion [© Nmedia - Fotolia.com] Trend Micro Smart Surfing dla Mac OS 10.7 Lion]()

Trend Micro Smart Surfing dla Mac OS 10.7 Lion

... blokowało linki prowadzące do niebezpiecznych stron rozpowszechniane przez email i komunikatory internetowe zapewnia ochronę przed oszustwami typu phishing, starającymi się skłonić ... Network zapewnia ochronę w następujący sposób: Technologia Web Reputation blokuje złośliwe adresy URL powiązane z atakami Technologia File Reputation wykrywa i ...

-

![Spam 2012 [© fuzzbones - Fotolia.com] Spam 2012]()

Spam 2012

... z kolei powoduje spadek ilości niechcianych wiadomości w ruchu pocztowym. Legalne reklamy internetowe jako alternatywa dla spamu Zapytani o to, jak można zredukować ilość spamu, ... się na komputer, zaczynają aktywnie wysyłać swoje kopie na adresy w książkach adresowych użytkowników. Tego rodzaju robaki są szczególnie rozpowszechnione w państwach ...

-

![Ataki haherskie: fałszywe kody do GTA 5 Ataki haherskie: fałszywe kody do GTA 5]()

Ataki haherskie: fałszywe kody do GTA 5

... wersji beta. Fałszywe strony internetowe zostały rozsiane po różnych krajach, z czego część znalazła się w domenach rosyjskich. Mając na uwadze globalne zainteresowanie grą, twórcy złośliwego oprogramowania przygotowali anglojęzyczną zanętę, przekierowując następnie graczy na podejrzane strony identyfikujące ich adresy IP i dostarczając scam w ich ...

-

![Koniec BRE Banku i Multibanku. Zostaje tylko mBank [© mBank] Koniec BRE Banku i Multibanku. Zostaje tylko mBank]()

Koniec BRE Banku i Multibanku. Zostaje tylko mBank

... oddziału, placówki lub w jakikolwiek inny sposób nawiązywać kontaktu z bankiem. Adresy placówek pozostaną te same, choć dotychczasowe oddziały BRE Banku i Multibanku ... bankowych nie będą zmieniane, takie same pozostaną również internetowe systemy transakcyjne, choć strony internetowe będą zmienione. W jaki sposób? Najważniejsza zmiana to likwidacja ...

-

![Spam I 2014 Spam I 2014]()

Spam I 2014

... internetowe, ładuje i uruchamia inne programy oraz zbiera cenne informacje przechowywane na komputerze, takie jak hasła i inne dane umożliwiające dostęp do kont e-mail i FTP. Listę Top 10 zamyka Email-Worm.Win32.Bagle.gt., robak pocztowy, który wysyła swoje kopie na wszystkie adresy ... społecznościowe oraz komunikatory internetowe pozostały głównym ...

-

![Mistrzostwa świata 2014: cyberprzestępcy nie śpią Mistrzostwa świata 2014: cyberprzestępcy nie śpią]()

Mistrzostwa świata 2014: cyberprzestępcy nie śpią

... się atakami. Przestępcy internetowi zakasali rękawy, aktywnie tworząc wyrafinowane strony internetowe imitujące autentyczne domeny mistrzostw świata, sponsorów i partnerów tej imprezy – w tym znane ... Niektóre strony phishingowe wydają się być bezpieczne. Na przykład, ich adresy mogą zaczynać się od prefiksu „https” (gdzie s oznacza ‘bezpieczny’), ...

-

![Phishing: cyberprzestępcy atakują portale społecznościowe [© Maksim Kabakou - Fotolia] Phishing: cyberprzestępcy atakują portale społecznościowe]()

Phishing: cyberprzestępcy atakują portale społecznościowe

... 93%, natomiast w Rosji - 1,5%. Przynęta W jaki sposób użytkownicy trafiają na fałszywe strony internetowe? Cyberprzestępcy wymyślili wiele sposobów wabienia swoich ofiar na strony ... również wpisać ręcznie adres Facebooka w pasku adresu – cyberprzestępcy potrafią ukryć adresy stron, do których prowadzą użytkowników. Jeśli zostaniesz przekierowany na ...

-

![10 kroków do bezpiecznych zakupów mobilnych [© daviles - Fotolia.com] 10 kroków do bezpiecznych zakupów mobilnych]()

10 kroków do bezpiecznych zakupów mobilnych

... ujawniania prywatnych informacji. Istnieje wiele różnych metod, które można wykorzystać do inwazji na prywatność użytkownika. Są nimi: phishing, oszustwa internetowe, spam, złośliwe adresy URL. Osoby robiące zakupy w sieci powinny mieć wypracowany sposób radzenia sobie z zagrożeniami – mówi Michał Jarski, Regional Director CEE w firmie ...

-

![Lato, czyli czas na phishing [© pictoores - Fotolia.com] Lato, czyli czas na phishing]()

Lato, czyli czas na phishing

... próba oszustwa. „Oszuści zdobywają zwykle hasła i powiązane z nimi adresy e-mail przez ataki na różne serwisy internetowe. Jako że wiele osób stosuje to samo hasło do ... spoofing. „Polega on na podszywaniu się atakującego pod domeny lub witryny internetowe. Podobną metodę zastosowano do niedawnego ataku na użytkowników serwisu Fakturownia.pl. ...

-

![Brak NIP na paragonie fiskalnym nie jest oczywistą omyłką [© Andrey Popov - Fotolia.com] Brak NIP na paragonie fiskalnym nie jest oczywistą omyłką]()

Brak NIP na paragonie fiskalnym nie jest oczywistą omyłką

... wyjaśnił organ podatkowy? Spółka sprzedaje swoje towary m.in. przez platformy internetowe. Klienci (będący czynnymi podatnikami VAT) dokonując na nich zakupu czasami ... 3. imiona i nazwiska lub nazwy podatnika i nabywcy towarów lub usług oraz ich adresy; 4. numer, za pomocą którego podatnik jest zidentyfikowany na potrzeby podatku, z zastrzeżeniem ...

-

![Wyprzedaże, czyli okazja czyni hakera. Jak się chronić? Wyprzedaże, czyli okazja czyni hakera. Jak się chronić?]()

Wyprzedaże, czyli okazja czyni hakera. Jak się chronić?

... nie tylko) Fałszywe strony internetowe – Podczas zakupów online zawsze należy upewnić się, czy odwiedzamy oficjalne strony sklepów. Trzeba uważać na adresy URL, które ... instalują na komputerze złośliwe oprogramowanie lub prowadzą na fałszywe strony internetowe. Fałszywe organizacje charytatywne – W okresie świąt ludzie są często w życzliwym nastroju, ...

-

![Igrzyska olimpijskie na celowniku cyberprzestępców Igrzyska olimpijskie na celowniku cyberprzestępców]()

Igrzyska olimpijskie na celowniku cyberprzestępców

... miesięcy przed ceremonią otwarcia przeprowadzono masowe ataki DDoS na strony internetowe partnerów olimpijskich. Ataki ze strony botnetu LizardStresser (o którym już mówiono ... wyniku którego doszło do wycieku danych osobowych posiadaczy biletów i wolontariuszy (nazwiska, adresy, numery kont bankowych). Dane te zostały ujawnione online. Pekin, 2022 - ...

-

![Czas na rozliczenie PIT się kończy. Uwaga na cyberoszustwa Czas na rozliczenie PIT się kończy. Uwaga na cyberoszustwa]()

Czas na rozliczenie PIT się kończy. Uwaga na cyberoszustwa

... internetowe, aby zdobyć dane logowania użytkowników, informacje finansowe lub inne wrażliwe dane. Witryny te są tak przygotowane, że trudno je na pierwszy rzut oka odróżnić od prawdziwych. Uważać należy nie tylko na linki do domen zamieszczone w mailach, ale również na adresy ... podejrzane wiadomości lub strony internetowe można zgłaszać na stronie: ...

-

![Eko opakowania w e-commerce to dla logistyki szansa, wyzwanie i dylemat [© Freepik] Eko opakowania w e-commerce to dla logistyki szansa, wyzwanie i dylemat]()

Eko opakowania w e-commerce to dla logistyki szansa, wyzwanie i dylemat

... to m.in. w deklaracjach dotyczących tego, w jakich opakowaniach dostarczono ich ostatnie zamówienie internetowe. Aż 77% wskazuje, że był to papier lub karton, co ... lub zaoszczędzonych emisjach, lokalizację punków odbioru i nadania przesyłek, a nawet najbliższe adresy sklepów stacjonarnych marki lub lokalizacji, gdzie gromadzone są odpady. Bardzo ...

-

![Trojan zamiast e-kartki [© stoupa - Fotolia.com] Trojan zamiast e-kartki]()

Trojan zamiast e-kartki

... wskazanym adresem, zostanie pobrane archiwum zawierające dwa pliki. Jeden z nich zawiera kod wirusa, a drugi odpowiada za rozesłanie szkodnika pod wszystkie adresy e-mail zapisane w Książce Adresowej Outlooka. Strony internetowe, na których zapisane były fałszywe kartki elektroniczne zostały już wyłączone.

-

![Zaufanie w handlu elektronicznym [© Minerva Studio - Fotolia.com] Zaufanie w handlu elektronicznym]()

Zaufanie w handlu elektronicznym

... e-mail w widocznym miejscu - jeśli firma posiada działy, należy również zamieścić ich adresy. Tak podstawowe działanie jak propagowanie firmowych e-maili wydaje się oczywiste, ... studia, w których można obserwować nadawanie programu na żywo. Firmy internetowe muszą również zakotwiczyć się w realnej rzeczywistości jako sponsorzy wspierający społeczne ...

-

![Techniki wyłudzania danych [© Scanrail - Fotolia.com] Techniki wyłudzania danych]()

Techniki wyłudzania danych

... banków własnymi fałszywymi treściami, pozostawiając widoczne dla użytkownika autentyczne adresy URL obydwu instytucji. Technika ta sprawia, że nawet dla ... wykorzystuje rozmaite drogi rozprzestrzeniania się takie, jak: internet, e-mail, komunikatory internetowe, aplikacje wymiany plików (P2P)." W bazie danych cyfrowych wzorców spamu SurfControl ilość ...

-

![Wirusy i trojany II 2005 [© Scanrail - Fotolia.com] Wirusy i trojany II 2005]()

Wirusy i trojany II 2005

... się – rozsyła się masowo korzystając z kontaktów zgromadzonych w książce adresowej zainfekowanego komputera. Potrafi także zdobywać nowe adresy e mail wykorzystując do tego wyszukiwarki internetowe. Do ciekawych, choć mniej rozpowszechnionych w Polsce wirusów wykrytych w lutym należą trojan atakujący antyszpiegowskią aplikację Microsoft Windows ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... można wykorzystać inne programy, jak np. aplikacje IM (komunikatory internetowe). Metoda ta jest najstarsza i najbardziej znana. W praktyce, większość ... przeprowadzony? Prawdopodobnie wiadomości zostały rozesłane przy użyciu technik spamowych na określone adresy, jednak w programach pocztowych ofiar nie wykryto żadnych trojanów - niektóre ...

-

![Będą "dziecięce" domeny? [© stoupa - Fotolia.com] Będą "dziecięce" domeny?]()

Będą "dziecięce" domeny?

... środę Parlament Europejski zaproponował stworzenie nowej domeny internetowej ".kid". Oznaczone tym rozszerzeniem adresy miałyby przysługiwać witrynom zawierającym treści tworzone specjalnie z myślą o dzieciach. To tylko jeden z elementów inicjatywy, mającej na celu ochronę najmłodszych internautów. ...

-

![MAC bezpieczniejszy od Widowsa? [© Nmedia - Fotolia.com] MAC bezpieczniejszy od Widowsa?]()

MAC bezpieczniejszy od Widowsa?

... na strony internetowe. Luki w Mac Mimo, iż na listach zagrożeń dominują trojany to najbardziej powszechnym w ostatnim czasie problemem był robak Sober-Z. Program ten rozprzestrzeniał się poprzez e-mail i zmieniał konfigurację zabezpieczeń w zainfekowanych komputerach, następnie kopiował się i rozsyłał do kolejnych użytkowników na adresy e-mail ...

-

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa]()

Przestępczość internetowa

... karnym brak jest oddzielnej definicji przestępstwa internetowego, potocznie za przestępstwo internetowe uznaje się każde przestępstwo dokonane w sieci Internet lub za jej ... e-mail jest oszustwem, jest prawie niemożliwe. Wiadomości takie zawierają zazwyczaj fałszywe adresy zwrotne, aby sprawiać wrażenie wiadomości przekazanych przez prawdziwe firmy, ...

-

![Narzędzia PR w Internecie [© Minerva Studio - Fotolia.com] Narzędzia PR w Internecie]()

Narzędzia PR w Internecie

... do pracowników odpowiedzialnych za poszczególne aspekty działalności firmy. Adresy emailowe mogą być też uzupełnione o inne sposoby kontaktu z ... na przykład serwisy tematyczne, powiązane z serwisem głównym czy wydzielone edukacyjne serwisy internetowe, związane z segmentem działalności firmy. Serwisy takie mogą pomagać w tworzeniu wizerunku firmy ...

-

![Cyberbullying - prześladowanie w Internecie [© stoupa - Fotolia.com] Cyberbullying - prześladowanie w Internecie]()

Cyberbullying - prześladowanie w Internecie

... and distress (tłum. „Wirtualni prześladowcy i szantażyści — jak reagować na internetowe okrucieństwo, groźby i przykrości”). 1. Rozpoznanie i blokada Po pierwsze, poproś dziecko o ... zablokowania lub usunięcia użytkownika. W programie do obsługi poczty elektronicznej dodaj adresy e-mail prześladowcy do listy zabronionych lub niedozwolonych nadawców. ...

-

![Najliczniejsze rodzaje wirusów VIII 2008 [© Scanrail - Fotolia.com] Najliczniejsze rodzaje wirusów VIII 2008]()

Najliczniejsze rodzaje wirusów VIII 2008

... te zostały stworzone, aby wykradać z komputerów poufne dane, takie jak hasła, dokumenty, adresy e-mail itd.) W najgorszym wypadku cyberprzestępcy mogą przejąć kontrolę nad wszystkimi kontami internetowymi ofiary (e-mail, fora i sklepy internetowe). Całkiem liczną grupą wirusów były w sierpniu tzw. Trojan-downloadery (15,7 procent całości), czyli ...

-

![Ochrona danych a serwisy społecznościowe Ochrona danych a serwisy społecznościowe]()

Ochrona danych a serwisy społecznościowe

... , możemy stać się ofiarami spamu i spimu (spam rozsyłany poprzez komunikatory internetowe). Dojść może także do większych nadużyć jak próba fałszowania czyjejś tożsamości. ... frazy Grono.net do wyszukiwarki Google otrzymał dane osobowe użytkowników, nazwiska, telefony, adresy e-mail itd. Nie da się zaprzeczyć, że takie dane dostępne z poziomu ...

-

![Najliczniejsze rodzaje wirusów X 2008 [© Scanrail - Fotolia.com] Najliczniejsze rodzaje wirusów X 2008]()

Najliczniejsze rodzaje wirusów X 2008

... te zostały stworzone, aby wykradać z komputerów poufne dane, takie jak hasła, dokumenty, adresy e-mail itd.) W najgorszym wypadku cyberprzestępcy mogą przejąć kontrolę nad wszystkimi kontami internetowymi ofiary (e-mail, fora i sklepy internetowe). Przykładem działania takiego oprogramowania jest złośliwy program, który podszywając się pod stronę ...

-

![Spam: co należy wiedzieć? Spam: co należy wiedzieć?]()

Spam: co należy wiedzieć?

... spamu. Inne metody to stosowanie białych i czarnych list. Biała lista zawiera adresy osób, od których wiadomości akceptujemy. Pozostałe e-maile są blokowane. Czarna lista ... także z innych serwisów, którym udostępnili swój numer telefonu (np. sklepy internetowe, które wymagają podania telefonu dla kuriera). SMS-y przychodzą z różną częstotliwością i o ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Polscy internauci a usługi turystyczne [© Scanrail - Fotolia.com] Polscy internauci a usługi turystyczne](https://s3.egospodarka.pl/grafika/badania-internautow/Polscy-internauci-a-uslugi-turystyczne-apURW9.jpg)

![Bezpieczeństwo w Internecie I poł. 2010 [© stoupa - Fotolia.com] Bezpieczeństwo w Internecie I poł. 2010](https://s3.egospodarka.pl/grafika/Symantec/Bezpieczenstwo-w-Internecie-I-pol-2010-MBuPgy.jpg)

![Trend Micro Smart Surfing dla Mac OS 10.7 Lion [© Nmedia - Fotolia.com] Trend Micro Smart Surfing dla Mac OS 10.7 Lion](https://s3.egospodarka.pl/grafika/ochrona-antywirusowa/Trend-Micro-Smart-Surfing-dla-Mac-OS-10-7-Lion-Qq30bx.jpg)

![Spam 2012 [© fuzzbones - Fotolia.com] Spam 2012](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-2012-112177-150x100crop.jpg)

![Koniec BRE Banku i Multibanku. Zostaje tylko mBank [© mBank] Koniec BRE Banku i Multibanku. Zostaje tylko mBank](https://s3.egospodarka.pl/grafika2/BRE-Bank/Koniec-BRE-Banku-i-Multibanku-Zostaje-tylko-mBank-127730-150x100crop.jpg)

![Phishing: cyberprzestępcy atakują portale społecznościowe [© Maksim Kabakou - Fotolia] Phishing: cyberprzestępcy atakują portale społecznościowe](https://s3.egospodarka.pl/grafika2/phishing/Phishing-cyberprzestepcy-atakuja-portale-spolecznosciowe-140706-150x100crop.jpg)

![10 kroków do bezpiecznych zakupów mobilnych [© daviles - Fotolia.com] 10 kroków do bezpiecznych zakupów mobilnych](https://s3.egospodarka.pl/grafika2/m-commerce/10-krokow-do-bezpiecznych-zakupow-mobilnych-167000-150x100crop.jpg)

![Lato, czyli czas na phishing [© pictoores - Fotolia.com] Lato, czyli czas na phishing](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Lato-czyli-czas-na-phishing-221516-150x100crop.jpg)

![Brak NIP na paragonie fiskalnym nie jest oczywistą omyłką [© Andrey Popov - Fotolia.com] Brak NIP na paragonie fiskalnym nie jest oczywistą omyłką](https://s3.egospodarka.pl/grafika2/paragon-fiskalny/Brak-NIP-na-paragonie-fiskalnym-nie-jest-oczywista-omylka-233664-150x100crop.jpg)

![Eko opakowania w e-commerce to dla logistyki szansa, wyzwanie i dylemat [© Freepik] Eko opakowania w e-commerce to dla logistyki szansa, wyzwanie i dylemat](https://s3.egospodarka.pl/grafika2/e-commerce/Eko-opakowania-w-e-commerce-to-dla-logistyki-szansa-wyzwanie-i-dylemat-265579-150x100crop.jpg)

![Trojan zamiast e-kartki [© stoupa - Fotolia.com] Trojan zamiast e-kartki](https://s3.egospodarka.pl/grafika/trojany/Trojan-zamiast-e-kartki-MBuPgy.jpg)

![Zaufanie w handlu elektronicznym [© Minerva Studio - Fotolia.com] Zaufanie w handlu elektronicznym](https://s3.egospodarka.pl/grafika/handel-elektroniczny/Zaufanie-w-handlu-elektronicznym-iG7AEZ.jpg)

![Techniki wyłudzania danych [© Scanrail - Fotolia.com] Techniki wyłudzania danych](https://s3.egospodarka.pl/grafika/ataki-internetowe/Techniki-wyludzania-danych-apURW9.jpg)

![Wirusy i trojany II 2005 [© Scanrail - Fotolia.com] Wirusy i trojany II 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-trojany-II-2005-apURW9.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Będą "dziecięce" domeny? [© stoupa - Fotolia.com] Będą "dziecięce" domeny?](https://s3.egospodarka.pl/grafika/domeny/Beda-dzieciece-domeny-MBuPgy.jpg)

![MAC bezpieczniejszy od Widowsa? [© Nmedia - Fotolia.com] MAC bezpieczniejszy od Widowsa?](https://s3.egospodarka.pl/grafika/luki-w-oprogramowaniu/MAC-bezpieczniejszy-od-Widowsa-Qq30bx.jpg)

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Przestepczosc-internetowa-iG7AEZ.jpg)

![Narzędzia PR w Internecie [© Minerva Studio - Fotolia.com] Narzędzia PR w Internecie](https://s3.egospodarka.pl/grafika/PR/Narzedzia-PR-w-Internecie-iG7AEZ.jpg)

![Cyberbullying - prześladowanie w Internecie [© stoupa - Fotolia.com] Cyberbullying - prześladowanie w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Cyberbullying-przesladowanie-w-Internecie-MBuPgy.jpg)

![Najliczniejsze rodzaje wirusów VIII 2008 [© Scanrail - Fotolia.com] Najliczniejsze rodzaje wirusów VIII 2008](https://s3.egospodarka.pl/grafika/rodzaje-wirusow/Najliczniejsze-rodzaje-wirusow-VIII-2008-apURW9.jpg)

![Najliczniejsze rodzaje wirusów X 2008 [© Scanrail - Fotolia.com] Najliczniejsze rodzaje wirusów X 2008](https://s3.egospodarka.pl/grafika/rodzaje-wirusow/Najliczniejsze-rodzaje-wirusow-X-2008-apURW9.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Ograniczenie prędkości w mieście nie dla Polaka [© Freepik] Ograniczenie prędkości w mieście nie dla Polaka](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Ograniczenie-predkosci-w-miescie-nie-dla-Polaka-265852-150x100crop.jpg)

![Zaliczka i zadatek - różnice i skutki prawno-podatkowe [© marpan - Fotolia.com] Zaliczka i zadatek - różnice i skutki prawno-podatkowe](https://s3.egospodarka.pl/grafika2/zaliczka/Zaliczka-i-zadatek-roznice-i-skutki-prawno-podatkowe-265845-150x100crop.jpg)

![Zastrzeżenie numeru PESEL - jak działa? [© Freepik] Zastrzeżenie numeru PESEL - jak działa?](https://s3.egospodarka.pl/grafika2/PESEL/Zastrzezenie-numeru-PESEL-jak-dziala-265855-150x100crop.jpg)

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)