-

![Dialog uczy bezpieczeństwa [© stoupa - Fotolia.com] Dialog uczy bezpieczeństwa]()

Dialog uczy bezpieczeństwa

... obserwując swoje dzieci. Strona zawiera też podstawowe informacje prawne oraz adresy fundacji i organizacji zajmujących się tą problematyką. Można tu również znaleźć ... tej części gry i zabawy uczą właściwych zachowań podczas korzystania z podstawowych możliwości Internetu: chatu, poczty elektroncznjej i stron www. Wszystkie treści, jak również ...

-

![Blog jako narzędzie marketingowe [© Minerva Studio - Fotolia.com] Blog jako narzędzie marketingowe]()

Blog jako narzędzie marketingowe

... blogger.com polecam szczególnie ze względu na opcję umieszczania kolejnych wpisów za pomocą poczty elektronicznej. Wystarczy pod skonfigurowany przy zakładaniu bloga adres e-mail wysłać ... www. Dla osób chcących założyć blog na stronach polskojęzycznych, polecam adresy: , oraz niedawno udostępniony . Grzegorz Mazurek, pracuje w firmie K2 Internet ...

-

![Zmierzch wizytówki [© Minerva Studio - Fotolia.com] Zmierzch wizytówki]()

Zmierzch wizytówki

... informacjami i zawierają 15 – 20 indywidualnych, alternatywnych (np. dwa-trzy adresy e-mail!) „namiarów”. Wprowadzenie tylu danych do osobistej bazy teleadresowej ... dość oczywistymi, i raczej ogólnie dostępnymi (było to przed epoką telefonów komórkowych i poczty internetowej) informacjami. Wizytówka „wzniosła się” wysoko, ale szybko spauperyzowała ...

Tematy: wizytówka, baza danych, druk wizytówek, wizytówki, poligrafia, druk cyfrowy, sitodruk, typografia -

![Sober znów atakuje Sober znów atakuje]()

Sober znów atakuje

... załącznika zawierającego kod robaka. Wirus rozprzestrzenia się samoczynnie za pomocą poczty email, w języku angielskim lub niemieckim w zależności od adresu domeny odbiorcy. Treść ... fałszywy komunikat. W tym samym momencie robak rozsyła swoją kopię pod wszystkie adresy e-mail, które odnajduje w wielu plikach systemowych. Sober.AH zamyka również ...

-

![Inotel - taniej dla biznesu [© pizuttipics - Fotolia.com] Inotel - taniej dla biznesu]()

Inotel - taniej dla biznesu

... wiadomości głosowej na skrzynce głosowej abonenta, która jest następnie przesyłana w postaci pliku dźwiękowego na wskazane adresy e-mail; e-Fax - wysyłanie i odbieranie faksów za pośrednictwem poczty elektronicznej; CRM Connect – zintegrowanie telefonu z systemami klasy CRM; usługi IVR – automatyzujące odbieranie oraz łączenie klientów ...

-

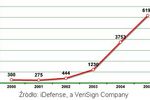

![Ewolucja złośliwego oprogramowania 2005 Ewolucja złośliwego oprogramowania 2005]()

Ewolucja złośliwego oprogramowania 2005

... za pomocą poczty elektronicznej, jak i innych mediów internetowych (np. komunikatorów internetowych). Co więcej, zasady te dotyczą wiadomości od nadawców nieznanych oraz tych z listy kontaktów. Istnieje wiele złośliwych programów, które infekują komputery, a następnie wysyłają wiadomości na wszystkie znalezione adresy kontaktowe. Zawierają ...

-

![E-mail to najczęściej spam [© Scanrail - Fotolia.com] E-mail to najczęściej spam]()

E-mail to najczęściej spam

... mails pochodzi z przejętych komputerów domowych. Firma Return Path zajmująca się bezpieczeństwem poczty elektronicznej stwierdziła, że 99 proc. monitorowanych przez nią komputerów, ... komputerów. Wynik powstał na podstawie analizy ruchu e-maili wysyłanych przez te adresy, liczby wnoszonych skarg dotyczących tych adresów i tego czy właściciel adresu ...

-

![Analizator sieciowy EtherScope Analizator sieciowy EtherScope]()

Analizator sieciowy EtherScope

... niej urządzeń oraz informacje o ewentualnych problemach. EtherScope potrafi odnaleźć w sieci zduplikowane adresy IP, niezgodności trybu interfejsów ethernet (full, half duplex) ... , jakiej oczekujemy, czy przepustowość jest wystarczająca do przesyłania danych, poczty elektronicznej, prowadzenia seminariów www, działania VoIP i innych aplikacji, albo ...

-

![Jak uniknąć spamu? [© stoupa - Fotolia.com] Jak uniknąć spamu?]()

Jak uniknąć spamu?

... adres przychodzi dużo niechcianej poczty, powinieneś rozważyć zmianę adresu e-mail, a następnie powiadomić o tym wszystkie osoby na Twojej liście kontaktów. Jeśli Twój adres raz stał się celem ataku spamera, trudno będzie zredukować ilość niechcianej korespondencji. 9. Powinieneś posiadać dwa adresy e-mail. Pierwszy do kontaktów ...

-

![Keyloggery - jak działają i jak można je wykryć Keyloggery - jak działają i jak można je wykryć]()

Keyloggery - jak działają i jak można je wykryć

... z klawiatury. W rezultacie, w ręce cyberprzestępców mogą wpaść kody PIN i numery kont w systemach płatności online, hasła do kont gier internetowych, adresy e-mail, nazwy użytkowników, hasła poczty elektronicznej itd. Jak tylko cyberprzestępca zdobędzie poufne dane użytkownika, bez trudu może przelać pieniądze z konta użytkownika lub uzyskać ...

-

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... gigantycznego botnetu. Jeśli wziąć pod uwagę to, że Warezov zbiera również adresy e-mail, nie było wątpliwości, że nadchodziła fala spamu i ataków phishing. Warezov ... sposób robak, który nie wykorzystywał do swojego rozprzestrzeniania ani sieci, ani poczty elektronicznej zdołał rozprzestrzenić się w tak dużej liczbie i dlaczego miało to miejsce ...

-

![Mac OS X Leopard w październiku 2007 [© Nmedia - Fotolia.com] Mac OS X Leopard w październiku 2007]()

Mac OS X Leopard w październiku 2007

... i porządkowanie notatek w taki sam sposób jak komponowanie i czytanie poczty; To Dos służy do tworzenia list przeglądanych bezpośrednio w Mail oraz ich automatycznego synchronizowania z programem iCal; oraz detektory danych, które automatycznie wykrywają numery telefonów, adresy i wydarzenia, dzięki czemu można je dodawać do Address Book ...

-

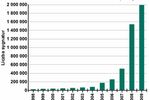

![Rejestr domen .pl przekroczył milion Rejestr domen .pl przekroczył milion]()

Rejestr domen .pl przekroczył milion

... technicznie” - jako adres konieczny do poprawnego działania firmowych serwerów czy poczty elektronicznej. Obecnie wraz ze wzrostem znaczenia zarówno w tradycyjnym biznesie, jak i ... , liczba atrakcyjnych domen jest ograniczona, są zatem lepsze i gorsze adresy. Zdaniem ekspertów, obserwowane zmiany w połączeniu z niskimi kosztami inwestycji będą ...

-

![Komputery zombie IV-VI 2008 [© Scanrail - Fotolia.com] Komputery zombie IV-VI 2008]()

Komputery zombie IV-VI 2008

... chodzi już nawet o zwykłe poirytowanie użytkowników zmuszonych usuwać masę niepożądanej poczty. W firmach fala spamu ma istotny wpływ na wydajność pracowników oraz na ... było uzyskanie poufnych danych, takich jak numery rachunków bankowych lub tradycyjne adresy pocztowe. Wykorzystano również platformę Blogspot jako miejsce przechowywania i rozsyłania ...

-

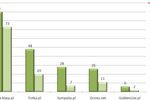

![Ochrona danych a serwisy społecznościowe Ochrona danych a serwisy społecznościowe]()

Ochrona danych a serwisy społecznościowe

... frazy Grono.net do wyszukiwarki Google otrzymał dane osobowe użytkowników, nazwiska, telefony, adresy e-mail itd. Nie da się zaprzeczyć, że takie dane dostępne z poziomu ... , ani zakres nie powodował żadnego zagrożenia - np. uzyskania dostępu do poczty czy przejęcia konta użytkownika. Przyczyna usterki została przez grono.net usunięta. Zwróciliśmy ...

-

![Cloud computing a bezpieczeństwo Cloud computing a bezpieczeństwo]()

Cloud computing a bezpieczeństwo

... dla firmy izolację, podobnie jak dzisiaj taką izolację spowodowałaby rezygnacja z poczty elektronicznej. Zamiast bojkotować tę technologię, można zastosować bardziej ... robaków, ale również wszystko, co wchodzi w skład standardowych uaktualnień sygnaturowych: adresy URL niebezpiecznych stron internetowych, tematy e-maili i słowa kluczowe, które ...

-

![Efektywna praca w biurze - podstawy Efektywna praca w biurze - podstawy]()

Efektywna praca w biurze - podstawy

... przygotowań do zorganizowania dnia pracy: informacje dotyczące działań i zadań, jakie masz do wykonania, notatki dotyczące rozmów telefonicznych i wiadomości z poczty głosowej, adresy, informacje kontaktowe i wizytówki, informacje do przeczytania, notatki ze spotkań, informacje, które powinny być wprowadzone do oprogramowania zarządzającego danymi ...

-

![Jakie korzyści daje firmowa strona internetowa? [© Minerva Studio - Fotolia.com] Jakie korzyści daje firmowa strona internetowa?]()

Jakie korzyści daje firmowa strona internetowa?

... kilka domen. Warto spośród nich wybrać jedną główną, natomiast pozostałe adresy traktować jako dodatkowe. Promując stronę WWW od samego początku pod jednym adresem, ... o obecności na rynku europejskim. Na wizerunek wpływa również adres poczty elektronicznej, z którego prowadzona jest firmowa korespondencja. Zdecydowanie korzystniej prezentuje się ...

-

![Znaczny rozwój sieci botnet w II kw. 2009 [© Scanrail - Fotolia.com] Znaczny rozwój sieci botnet w II kw. 2009]()

Znaczny rozwój sieci botnet w II kw. 2009

... botnetów jest głównym powodem rosnącej ilości spamu, który stanowi obecnie 92% poczty elektronicznej. Ilość spamu o 20% przekroczyła dotychczasowy rekord i rośnie każdego miesiąca o ... trojańskiego Koobface, atakują użytkowników poprzez wpisy w serwisie (tzw. tweety) i skrócone adresy URL. Powstaje coraz więcej kont przeznaczonych do rozsyłania spamu. ...

-

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS]()

Kroll Ontrack: kasowanie danych przez SMS

... zapisanych w skradzionym lub zgubionym smartfonie (urządzeniu, które łączy funkcję telefonu komórkowego, poczty e-mail, przeglądarki www oraz GPS-u). Dane kasowane są bezpowrotnie, bez szans ... gubi swoje telefony komórkowe. Poza tradycyjnymi informacjami, jak numery telefonów, adresy czy treści sms-ów, na komórkach znajdują się także dane firm, ...

-

![Bezpieczny flirt online Bezpieczny flirt online]()

Bezpieczny flirt online

... traktuje osoby szukające miłości jako źródło potwierdzonych adresów e-mail. Adresy te z kolei mają dużą wartość dla spamerów. Jeszcze bardziej niebezpieczne są elektroniczne listy ... dostęp do nich. Wiele aplikacji, takich jak czaty czy klienty poczty elektronicznej, tymczasowo przechowuje na dysku twardym dane zawierające poufne informacje. Niestety ...

-

![Bezpieczne zakupy w sieci Bezpieczne zakupy w sieci]()

Bezpieczne zakupy w sieci

... informacyjne nie dotyczą przypadków zawierania umów w rezultacie indywidualnej komunikacji za pośrednictwem poczty elektronicznej. Ponadto konsument powinien być poinformowany: z kim zawiera ... 800 008, w dni powszednie, w godzinach 9.00 – 17.00 Federacja Konsumentów – adresy oraz telefony jej biur w poszczególnych miejscowościach znajdują się na ...

-

![Ryczałt ewidencjonowany: prywatny najem lokalu dla firmy [© anna - Fotolia.com] Ryczałt ewidencjonowany: prywatny najem lokalu dla firmy]()

Ryczałt ewidencjonowany: prywatny najem lokalu dla firmy

... zawierać takie elementy, jak: imiona i nazwiska (nazwę albo firmę) oraz adresy sprzedawcy i kupującego bądź wykonawcy i odbiorcy usługi; datę wystawienia i numer kolejny rachunku; ... „Świadczenie usług, za które zapłata w całości następuje za pośrednictwem poczty, banku lub spółdzielczej kasy oszczędnościowo-kredytowej (odpowiednio na rachunek bankowy ...

-

![Dysk sieciowy Synology DS1010+ Dysk sieciowy Synology DS1010+]()

Dysk sieciowy Synology DS1010+

... operacyjnymi, integracja z Windows ADS, serwer FTP wspierający szyfrowanie, serwer poczty firmowej, serwer internetowy, monitoring wideo oraz możliwość współdzielenia drukarki USB ... wbudowaną funkcję zapory typu firewall, pozwalającą administratorowi zdecydować, które usługi lub adresy IP mają dostęp do dysku sieciowego Synology DS1010+ i w ten ...

-

![Urządzenia wielofunkcyjne Canon i-SENSYS Urządzenia wielofunkcyjne Canon i-SENSYS]()

Urządzenia wielofunkcyjne Canon i-SENSYS

... PDF, który pozwala na efektywniejszą dystrybucję dokumentów bezpośrednio na wskazane adresy e-mail, do folderów sieciowych i kluczy pamięci USB, ograniczając rozmiar ... skanowanie oraz faksowanie (tylko model i-SENSYS MF5880dn) Funkcja SEND: skanowanie do poczty e-mail, folderu sieciowego i klucza pamięci USB Obsługa łączności sieciowej ze zdalnym ...

-

![Czy chiński rząd sponsoruje cyberterroryzm? Czy chiński rząd sponsoruje cyberterroryzm?]()

Czy chiński rząd sponsoruje cyberterroryzm?

... Indyjskiego Ministerstwa Obrony. Przestępcy zdołali ukraść cenne informacje z poczty elektronicznej biura Dalajlamy. Ślad prowadził do chińskiego miasta Chengdu, jednak ... międzynarodowej organizacji ds. wywiadu w Internecie, tak komentuje ataki na Google: „Adresy IP używane przy atakach są bezpośrednio związane z ludźmi będącymi agentami chińskiego ...

-

![Piractwo a zagrożenia internetowe Piractwo a zagrożenia internetowe]()

Piractwo a zagrożenia internetowe

... wymagało zazwyczaj wymiany dyskietek lub innych nośników za pośrednictwem poczty lub w kontakcie bezpośrednim. Jednak rozwój technologii i dostępność szerokopasmowych ... Internetu przechowywania dowodów powtarzających się naruszeń, takich jak adresy IP użytkowników, umożliwiających podjęcie działań prawnych - pod warunkiem stosowania odpowiednich ...

-

![McAfee: zagrożenia internetowe I kw. 2010 McAfee: zagrożenia internetowe I kw. 2010]()

McAfee: zagrożenia internetowe I kw. 2010

... o braku możliwości dostarczenia wiadomości, co może świadczyć o problemie z prewencyjnym filtrowaniem poczty elektronicznej. W Polsce ponad jedna czwarta spamu jest związana ze ... technologii McAfee® TrustedSource®, niemal wszystkie wykryte w I kw. 2010 r. adresy internetowe nowych stron z zagrożeniami (98%) prowadzą do serwerów znajdujących się w ...

Tematy: McAfee, zagrożenia internetowe, cyberprzestępcy, wirusy, trojany, robaki, szkodliwe programy, spam -

![Usługi pocztowe - poradnik konsumenta Usługi pocztowe - poradnik konsumenta]()

Usługi pocztowe - poradnik konsumenta

... jest jednemu podmiotowi gospodarczemu - Poczcie Polskiej S.A.; podstawowym przedmiotem działalności Poczty Polskiej S.A. jest świadczenie powszechnych usług pocztowych, jednakże Poczta Polska ... ze względu na Twoje miejsce zamieszkania lub Departamentu Rynku Pocztowego UKE (adresy dostępne na stronie: www.uke.gov.pl). Wymogi formalne UKE nie wymaga ...

-

![Nowe modele Canon i-SENSYS Nowe modele Canon i-SENSYS]()

Nowe modele Canon i-SENSYS

... sieci i poczty email, a dzięki wsparciu protokołu LDAP obsługa staje się prostsza. Dodatkowo pracę ułatwia zdalny interfejs użytkownika. Technologia z obsługą kompaktowego formatu PDF zapewnia szybsze przetwarzanie dokumentów do 1/20 oryginalnej wielkości i efektywniejszą dystrybucję dokumentów bezpośrednio na wskazane adresy e-mail, do ...

-

![Rejestracja zbiorów danych w GIODO [© endostock - Fotolia.com] Rejestracja zbiorów danych w GIODO]()

Rejestracja zbiorów danych w GIODO

... podmiotom np. firmie hostingowej, call center. Jeśli powierza, wpisujemy ich nazwy i adresy siedzib. Ostatnie pytanie z części B jest jednym z najważniejszych w całym wniosku rejestracyjnym, ... GIODO. Co do zasady należy zrobić to w sposób tradycyjny (za pośrednictwem poczty albo osobiście w Biurze GIODO). Natomiast jeśli przedsiębiorca posiada ...

-

![McAfee: zagrożenia internetowe IV kw. 2010 McAfee: zagrożenia internetowe IV kw. 2010]()

McAfee: zagrożenia internetowe IV kw. 2010

... aż 36% powstało w 2010 roku. Natomiast spam stanowił tylko 80% poczty elektronicznej, co jest najniższym wynikiem od początku 2007 roku. „Cyberprzestępcy doskonale ... Powszechnym problemem były także strony służące do wyłudzania danych osobowych. Ich adresy rozsyłano za pośrednictwem wezwań rzekomo wysyłanych przez amerykański urząd podatkowy, ...

Tematy: McAfee, zagrożenia internetowe, cyberprzestępcy, wirusy, trojany, robaki, szkodliwe programy, spam -

![Nowa wersja Kaspersky PURE Nowa wersja Kaspersky PURE]()

Nowa wersja Kaspersky PURE

... przed komputerem, blokować dostęp do określonej zawartości oraz monitorować korzystanie z poczty elektronicznej i portali społecznościowych, takich jak Facebook, Twitter oraz MySpace. Rozwiązanie ... zablokowanie wysyłania wiadomości zawierających – na przykład – prywatne adresy i numery telefonów. Menedżer haseł umożliwiający bezpieczne tworzenie i ...

-

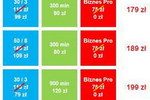

![Nowa oferta UPC Biznes Nowa oferta UPC Biznes]()

Nowa oferta UPC Biznes

... prędkość wysyłania danych przez Internet – nawet 10 Mb/s Pakiet Bezpieczeństwa UPC oraz Bezprzewodowy Internet UPC wliczone w cenę usługi internetowej 3 adresy dynamiczne IP i 3 skrzynki poczty e-mail (każda o pojemności 500 MB) do 1500 minut w abonamencie telefonicznym na połączenia do sieci stacjonarnych w Polsce, połączenia komórkowe ...

-

![ESET: zagrożenia internetowe V 2011 ESET: zagrożenia internetowe V 2011]()

ESET: zagrożenia internetowe V 2011

... zasad. Korzystaj z mocnych haseł Przy wyborze hasła dostępu do poczty elektronicznej, serwisu społecznościowego czy do bankowości internetowej najczęstszym ... i hasła można porównać do przekazania zwykłemu złodziejaszkowi naszego dowodu osobistego. Pamiętaj, aby adresy serwisów internetowych, w których się logujesz, wpisywać zawsze odręcznie w pasku ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Dialog uczy bezpieczeństwa [© stoupa - Fotolia.com] Dialog uczy bezpieczeństwa](https://s3.egospodarka.pl/grafika/dialog/Dialog-uczy-bezpieczenstwa-MBuPgy.jpg)

![Blog jako narzędzie marketingowe [© Minerva Studio - Fotolia.com] Blog jako narzędzie marketingowe](https://s3.egospodarka.pl/grafika/blogi/Blog-jako-narzedzie-marketingowe-iG7AEZ.jpg)

![Zmierzch wizytówki [© Minerva Studio - Fotolia.com] Zmierzch wizytówki](https://s3.egospodarka.pl/grafika/wizytowka/Zmierzch-wizytowki-iG7AEZ.jpg)

![Inotel - taniej dla biznesu [© pizuttipics - Fotolia.com] Inotel - taniej dla biznesu](https://s3.egospodarka.pl/grafika/Inotel/Inotel-taniej-dla-biznesu-QhDXHQ.jpg)

![E-mail to najczęściej spam [© Scanrail - Fotolia.com] E-mail to najczęściej spam](https://s3.egospodarka.pl/grafika/spam/E-mail-to-najczesciej-spam-apURW9.jpg)

![Jak uniknąć spamu? [© stoupa - Fotolia.com] Jak uniknąć spamu?](https://s3.egospodarka.pl/grafika/ochrona-antyspamowa/Jak-uniknac-spamu-MBuPgy.jpg)

![Mac OS X Leopard w październiku 2007 [© Nmedia - Fotolia.com] Mac OS X Leopard w październiku 2007](https://s3.egospodarka.pl/grafika/Apple/Mac-OS-X-Leopard-w-pazdzierniku-2007-Qq30bx.jpg)

![Komputery zombie IV-VI 2008 [© Scanrail - Fotolia.com] Komputery zombie IV-VI 2008](https://s3.egospodarka.pl/grafika/komputery-zombie/Komputery-zombie-IV-VI-2008-apURW9.jpg)

![Jakie korzyści daje firmowa strona internetowa? [© Minerva Studio - Fotolia.com] Jakie korzyści daje firmowa strona internetowa?](https://s3.egospodarka.pl/grafika/domena-internetowa/Jakie-korzysci-daje-firmowa-strona-internetowa-iG7AEZ.jpg)

![Znaczny rozwój sieci botnet w II kw. 2009 [© Scanrail - Fotolia.com] Znaczny rozwój sieci botnet w II kw. 2009](https://s3.egospodarka.pl/grafika/botnet/Znaczny-rozwoj-sieci-botnet-w-II-kw-2009-apURW9.jpg)

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS](https://s3.egospodarka.pl/grafika/telefony-komorkowe/Kroll-Ontrack-kasowanie-danych-przez-SMS-QhDXHQ.jpg)

![Ryczałt ewidencjonowany: prywatny najem lokalu dla firmy [© anna - Fotolia.com] Ryczałt ewidencjonowany: prywatny najem lokalu dla firmy](https://s3.egospodarka.pl/grafika/najem-lokalu/Ryczalt-ewidencjonowany-prywatny-najem-lokalu-dla-firmy-skVsXY.jpg)

![Rejestracja zbiorów danych w GIODO [© endostock - Fotolia.com] Rejestracja zbiorów danych w GIODO](https://s3.egospodarka.pl/grafika/ochrona-danych-osobowych/Rejestracja-zbiorow-danych-w-GIODO-r420Ug.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Ile można dorobić do emerytury? Od 1 września 2024 mniej [© DC Studio na Freepik] Ile można dorobić do emerytury? Od 1 września 2024 mniej](https://s3.egospodarka.pl/grafika2/emerytura/Ile-mozna-dorobic-do-emerytury-Od-1-wrzesnia-2024-mniej-261890-150x100crop.jpg)

![Rynek hotelowy - początek bańki czy złoty interes? [© Freepik] Rynek hotelowy - początek bańki czy złoty interes? [© Freepik]](https://s3.egospodarka.pl/grafika2/hotele/Rynek-hotelowy-poczatek-banki-czy-zloty-interes-265352-50x33crop.jpg) Rynek hotelowy - początek bańki czy złoty interes?

Rynek hotelowy - początek bańki czy złoty interes?

![Bezpieczeństwo ekonomiczne Polaków przeciętne, wiedza finansowa niedostateczna [© Freepik] Bezpieczeństwo ekonomiczne Polaków przeciętne, wiedza finansowa niedostateczna](https://s3.egospodarka.pl/grafika2/wiedza-finansowa/Bezpieczenstwo-ekonomiczne-Polakow-przecietne-wiedza-finansowa-niedostateczna-266119-150x100crop.jpg)

![Ceny mieszkań w I kw. 2025 r. [© Freepik] Ceny mieszkań w I kw. 2025 r.](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-w-I-kw-2025-r-266117-150x100crop.jpg)

![Wielkanocny koszyk coraz cięższy także dla sklepów [© Freepik] Wielkanocny koszyk coraz cięższy także dla sklepów](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyk-coraz-ciezszy-takze-dla-sklepow-266110-150x100crop.jpg)

![Złoto na historycznych szczytach [© Linda Hamilton z Pixabay] Złoto na historycznych szczytach](https://s3.egospodarka.pl/grafika2/zloto/Zloto-na-historycznych-szczytach-266085-150x100crop.jpg)