-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... zaufania cyfrowego” – gwarancji, że źródła plików, bankowość internetowa, zakupy online, usługi poczty elektronicznej oraz telekomunikacyjne są dla nas bezpieczne – jest uwarunkowana ... , stanowiące 66,16% wszystkich wykrytych obiektów. Lista ta zawiera adresy URL stron internetowych zawierających różne rodzaje szkodliwej zawartości. Wszystkie z ...

-

![Dbaj o prywatność w sieci [© stoupa - Fotolia.com] Dbaj o prywatność w sieci]()

Dbaj o prywatność w sieci

... Campbell, który najpierw wyszukiwał swoje ofiary na Facebooku. Tam zdobywał adresy mailowe kobiet, do których rozsyłał wiadomości, kierujące do pułapki phishingowej. Wiadomość ... ESET porównują używanie jednego hasła w kilku serwisach internetowych (do poczty elektronicznej, konta w portalu społecznościowym, konta w serwisie z ofertami pracy itd.) do ...

-

![Ewolucja spamu IV-VI 2011 Ewolucja spamu IV-VI 2011]()

Ewolucja spamu IV-VI 2011

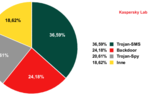

... najczęściej wykrywane w ruchu pocztowym. Szkodliwe programy, które użytkownicy otrzymują za pośrednictwem poczty elektronicznej, to w większości robaki. Niektóre z nich (np. Worm ... - Email-Worm.Win32.Bagle.gt – jest bardziej złożona. Nie tylko gromadzi adresy e-mail i rozprzestrzenia się za pośrednictwem ruchu pocztowego, ale również instaluje ...

-

![Routery Bintec serii RS Routery Bintec serii RS]()

Routery Bintec serii RS

... ) umożliwia trasowanie danych zgodnie z takimi kryteriami, jak: protokoły warstwy czwartej IP, adresy źródła lub przeznaczenia IP, port źródła lub przeznaczenia, TOS/DSCP czy ... jakości usług umożliwia przetwarzanie pakietów transportujących głos przez dane z poczty elektronicznej w tunelu VPN. Implementacja IPSec działa nie tylko z uprzednio ...

-

![Atak phishingowy na użytkowników Allegro Atak phishingowy na użytkowników Allegro]()

Atak phishingowy na użytkowników Allegro

... żądaną kwotę. Każdy, kto napisze na podany adres, otrzyma informację zwrotną z serwera poczty i dowie się, że takie konto pocztowe nie istnieje. Powstaje zatem pytanie, ... Dodatkową korzyścią dla cyberprzestępcy jest możliwość weryfikacji, czy zdobyte przez niego adresy e-mail (ukradzione lub kupione na czarnym rynku) są aktywne. Język użyty w treści ...

-

![Walentynki 2012: uwaga na spam Walentynki 2012: uwaga na spam]()

Walentynki 2012: uwaga na spam

... wykorzystywany jest spam oraz jego specyficzna odmiana - phishing. Chyba każda osoba posiadająca konto poczty elektronicznej spotkała się ze spamem. W ten sposób określamy niechcianą korespondencję, ... na spam, zarówno mailowy jak i SMS-owy - jest on wysyłany na losowe adresy i odpowiedź sprawi, że Twój e-mail lub numer zostanie uznany za aktywny ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... Był również wykorzystywany do wysyłania cyberprzestępcom rejestrów swojej aktywności za pośrednictwem poczty e-mail oraz wysyłania tych danych do ich serwerów. W tej sekcji warto ... o baterii i jej ładowaniu, obecności połączenia WiFi), ale również rejestruje dane i adresy stron internetowych. Według zapewnień CarrierIQ, są to informacje diagnostyczne ...

-

![Spam 2012 [© fuzzbones - Fotolia.com] Spam 2012]()

Spam 2012

... się na komputer, zaczynają aktywnie wysyłać swoje kopie na adresy w książkach adresowych użytkowników. Tego rodzaju robaki są szczególnie rozpowszechnione w państwach ... jednak po uchwaleniu ustaw antyspamowych oraz zamknięciu botnetów ilość niechcianej poczty z tych państw zmniejszyła się znacznie. Najwyraźniej spamerzy nadal chcą wykorzystywać moc ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

... in. sex-goes-mobile.biz, sexgoesmobile.biz, sexgoesmobil.com) gdzie serwery nazw i poczty są takie same jak na vid4droid.com. Gdyby potencjalna ofiara ... swoich operacjach z centrum kontroli (C&C) moduł zakładka próbuje wysłać żądanie POST na adresy centrum kontroli wyszczególnione w module (win-check-update.com lub, jeśli ta domena jest niedostępna, ...

-

![Kaspersky Internet Security multi-device i Anti-Virus 2014 Kaspersky Internet Security multi-device i Anti-Virus 2014]()

Kaspersky Internet Security multi-device i Anti-Virus 2014

... aplikacje mogą być uruchamiane i jakie informacje - takie jak numery kart kredytowych i adresy domowe - powinny zostać zablokowane, tak aby nie można było ... uruchamiania plików skanuje je w poszukiwaniu szkodliwego oprogramowania Bezpieczne korzystanie z poczty elektronicznej i pobieranie plików — skanuje pobierane pliki oraz treść i załączniki ...

-

![ESET: zagrożenia internetowe X 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe X 2013]()

ESET: zagrożenia internetowe X 2013

... najwięcej informacji o szpiegowanym użytkowniku - MSIL/Spy.Agent.NB potrafi rejestrować adresy odwiedzanych stron internetowych, zapisywać hasła do wykorzystywanych sieci ... wariantu Conficker może rozprzestrzeniać się za pośrednictwem załączników do poczty elektronicznej lub przenośnych dysków USB, wykorzystując do infekowania pliki automatycznego ...

-

![Jak chronić wizerunek i portfel w Internecie? [© Gajus - Fotolia.com] Jak chronić wizerunek i portfel w Internecie?]()

Jak chronić wizerunek i portfel w Internecie?

... połącznie z publiczną siecią. Korzystając z FREE VPN proXPN zabezpieczamy przed wglądem adresy stron, jakie odwiedzamy, nasze hasła oraz lokalizację, w której się znajdujemy. ... macierzystej wersji, nie wysyła ona danych do Google. Krok 3. Pułapki elektronicznej poczty Polska jest na 17 miejscu listy największych źródeł niepożądanych e-maili – tak ...

-

![Facebook phishing w natarciu Facebook phishing w natarciu]()

Facebook phishing w natarciu

... ofiary do odwiedzenia stron zawierających treści phishingowe. Wysyłają odsyłacze za pośrednictwem poczty e-mail lub umieszczają je na portalach społecznościowych, lub banerach ... ponadto wpisać ręcznie adres Facebooka na pasku adresu – cyberprzestępcy potrafią ukrywać adresy stron, do których zostaje w rzeczywistości skierowany użytkownik. Gdy adres ...

-

![E-administracja: ePUAP czy e-podpis? [© kebox - Fotolia.com] E-administracja: ePUAP czy e-podpis?]()

E-administracja: ePUAP czy e-podpis?

... o to, aby nikt postronny nie poznał loginu i hasła do poczty e-mail. Jak zdobyć zestaw do e-podpisu? Można go nabyć w firmie świadczącej usługi ... zestaw można kupić w placówkach Izby usytuowanych w całej Polsce, jak również w bankach spółdzielczych współpracujących z Izbą (adresy kilkuset placówek we wszystkich regionach kraju dostępne są na stronie ...

-

![Phishing: wzrost liczby nowych sygnatur Phishing: wzrost liczby nowych sygnatur]()

Phishing: wzrost liczby nowych sygnatur

... tym zagrożeniem: nie klikaj odsyłaczy na stronach, które są podejrzane lub docierają z niezaufanych źródeł za pośrednictwem poczty e-mail, komunikatorów czy portali społecznościowych; ręcznie wprowadzaj wszystkie adresy do paska adresu przeglądarki; sprawdź pasek adresu natychmiast po pojawieniu się strony, aby mieć pewność, że ...

-

![Niefrasobliwi użytkownicy social media Niefrasobliwi użytkownicy social media]()

Niefrasobliwi użytkownicy social media

... stanowiły trzecią pod względem popularności aktywność, zaraz po sprawdzaniu poczty e-mail i czytaniu informacji, przy czym ich popularność była jeszcze większa ... beztroskiego podejścia) zostawili użytkownicy. Dane te mogą pomóc im w popełnieniu przestępstwa: adresy e-mail mogą zostać wykorzystane do przeprowadzania oszustw; przy pomocy niektórych ...

-

![Nie wiesz, jak założyć konto na ePUAP? To bardzo proste [© contrastwerkstatt - Fotolia.com] Nie wiesz, jak założyć konto na ePUAP? To bardzo proste]()

Nie wiesz, jak założyć konto na ePUAP? To bardzo proste

... i inspektoraty ZUS-u, kilka placówek Poczty Polskiej, parę mazowieckich urzędów wojewódzkich, Szkołę Główną Handlową oraz oddziały Idea Banku. Na potwierdzenie wniosku o Profil Zaufany mamy 14 dni, później wniosek zostanie automatycznie odrzucony. Niestety wyszukiwarka punktów potwierdzających wskazuje adresy placówek jedynie według miejscowości ...

-

![Czy warto zapłacić okup cyberprzestępcy? [© Minerva Studio - Fotolia.com] Czy warto zapłacić okup cyberprzestępcy?]()

Czy warto zapłacić okup cyberprzestępcy?

... typów plików (exe, scr, cab itp.), które są dostarczane za pośrednictwem poczty elektronicznej; regularne skanowanie systemów za pomocą skutecznych narzędzi; śledzenie ... treść wiadomości (błędy z zapisie branżowych lub firmowych nazw o ustalonej odmianie, błędne adresy URL i domen, np. trenbmicro.pl zamiast trendmicro.pl) oraz powstrzymać się od ...

-

![Oszustwo na Ray Ban Oszustwo na Ray Ban]()

Oszustwo na Ray Ban

... w przedziale 65% - 85%. Żaden z e-maili nie zawierał załącznika. Aczkolwiek wszystkie posiadały adresy do sklepów, w których można było rzekomo kupić reklamowane okulary. Wybrane zrzuty ... przynętą. Przed wysłaniem informacji na numer telefonu lub adres poczty elektronicznej, usługa iMessage informowała czy odbiorca jest zarejestrowany w systemie. To ...

-

![CEIDG - jakie zmiany? [© Narong Jongsirikul - Fotolia.com] CEIDG - jakie zmiany?]()

CEIDG - jakie zmiany?

... dane kontaktowe typu strona www, numer telefonu komórkowego czy adres poczty elektronicznej były ujawnione, wypełniając formularz CEIDG-1, należy w okienku 09 ... przedsiębiorcami z wniosku. Przed zmianami zdarzały się sytuację, w których pod te adresy zgłaszali się wierzyciele. Samym przedsiębiorcom będzie również łatwiej i precyzyjniej znaleźć ...

-

![Empatyczne ataki ransomware Empatyczne ataki ransomware]()

Empatyczne ataki ransomware

... się ofiarą przestępstwa”. Rozmowa z agentem Jigsaw, przeprowadzona za pośrednictwem poczty elektronicznej (zredagowana w celu zapewnienia zwięzłości i przejrzystości) Agent (w odpowiedzi ... e-mail, skoro cel znajduje się w USA, a klient zawsze podaje nam kontaktowe adresy e-mail. Musisz znajdować się na czyjejś liście mailingowej. Ta druga osoba ...

-

![Ile może dorobić emeryt? W tym roku więcej [© vivoo - Fotolia.com] Ile może dorobić emeryt? W tym roku więcej]()

Ile może dorobić emeryt? W tym roku więcej

... wynagrodzenia, (obecnie to kwota 5884,60 zł) -ZUS zawiesi nam wypłatę świadczenia. Przydatne linki: Adresy ZUS Warto także pamiętać o tym, że nasze świadczenie nie może być zmniejszone o więcej niż o: 565, ... także skontaktować się z ZUS za pośrednictwem formularza poprzez swoje indywidualne konto elektroniczne lub na adres poczty elektronicznej do ...

-

![10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma [© Jakub Jirsák - Fotolia.com] 10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma]()

10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma

... odpowiadali na podejrzane e-maile. Czy Twoi pracownicy wiedzą, żeby nigdy nie udzielać poufnych informacji przełożonym za pośrednictwem poczty e-mail? Zdarza się, że hakerzy tworzą adresy e-mail, w których wykorzystują prawdziwe imię lub nazwisko jednego ze współpracowników. Poproś swój zespół, aby zwracał zawsze uwagę ...

-

![Spam i phishing w I kw. 2018 r. [© Bits and Splits - Fotolia.com] Spam i phishing w I kw. 2018 r.]()

Spam i phishing w I kw. 2018 r.

... , sprawdź adres odsyłacza oraz adres e-mail nadawcy. Najlepiej samodzielnie wpisywać adresy do paska przeglądarki. Przed kliknięciem odsyłacza sprawdź, czy faktycznie ... się firmy nigdy nie poproszą o tego typu dane za pośrednictwem poczty e-mail. Stosuj niezawodne rozwiązanie bezpieczeństwa wykorzystujące technologie antyphishingowe oparte na ...

-

![Przedsiębiorco! Zobacz, jak przechytrzyć Brexit [© gearstd - Fotolia.com] Przedsiębiorco! Zobacz, jak przechytrzyć Brexit]()

Przedsiębiorco! Zobacz, jak przechytrzyć Brexit

... adresów poczty elektronicznej. Warto zwracać uwagę np. na miejsce dostawy i trzeba pamiętać, że zamówienia z dużych firm rzadko są realizowane bez etapu negocjacji. Oprócz tego pojawiają się nowo założone spółki, które znikają po zrealizowaniu dostawy. Firmy te są bardzo często zarejestrowane na adresy ...

-

![Kontrola ZUS u płatnika składek [© BillionPhotos.com - Fotolia.com] Kontrola ZUS u płatnika składek]()

Kontrola ZUS u płatnika składek

... firmy lub miejscem prowadzenia działalności, doręczanie pism na podane adresy było bezskuteczne lub utrudnione Uzasadnienie przyczyny braku zawiadomienia o zamiarze wszczęcia ... Za datę doręczenia protokołu kontroli przyjmuje się datę wysłania za pośrednictwem poczty lub datę osobistego doręczenia protokołu kontroli przez inspektora kontroli. Taki ...

-

![Nowe cyberzagrożenie! Ataki hakerskie przez formularze [© WavebreakmediaMicro - Fotolia.com] Nowe cyberzagrożenie! Ataki hakerskie przez formularze]()

Nowe cyberzagrożenie! Ataki hakerskie przez formularze

... jak logowanie o nietypowych porach doby czy z nietypowych lokalizacji i adresów IP. Śledź adresy IP, które wykazują inne podejrzane zachowania, w tym nieudane logowanie i dostęp z ... kont. Cyberprzestępcy logują się na konto, zmieniają ustawienia przekierowywania poczty i ukrywają lub usuwają wiadomości, które wysyłają, w celu zatarcia śladów swojej ...

-

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware]()

6 sposobów na ochronę przed cyberatakami ransomware

... odnośnika w wiadomości e-mail, do zainfekowania sieci i blokowania dostępu do poczty elektronicznej, danych i innych ważnych plików do czasu zapłacenia okupu. Te ... bardziej ograniczona, spamerzy coraz częściej wykorzystują własną infrastrukturę. Często te same adresy IP są używane wystarczająco długo, aby oprogramowanie je wykryło i dodało do ...

-

![Wirusy, wyłudzenia i inni. Jak dbać o bezpieczeństwo w internecie? [© Greg Walker - Fotolia.com] Wirusy, wyłudzenia i inni. Jak dbać o bezpieczeństwo w internecie?]()

Wirusy, wyłudzenia i inni. Jak dbać o bezpieczeństwo w internecie?

... tendencją wzrostową. Aktywność internautów najczęściej sprowadza się do: sprawdzania poczty (87%), zaglądania na portale społecznościowe (72%), używania aplikacji (59%), dokonywania płatności z ... w tym do wyłudzenia kredytu lub pożyczki. Trzeba dokładnie weryfikować adresy stron internetowych, rozważnie wybierać sklepy internetowe, zachować czujność ...

-

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej]()

Infrastruktura krytyczna: cyberprzestępcy celują w kolej

... kverket). Ucierpiały między innymi systemy śledzenia ruchu pociągów, system poczty elektronicznej organu, systemy mapowania ruchu drogowego. Niedostępne były systemy ... 2020 – baza zawierająca 146 milionów rekordów, obejmujących dane kontaktowe, daty urodzenia, adresy e-mail około 10 tys. osób, które skorzystały z darmowego Wi-Fi udostępnionego na ...

-

![7 wskazówek dotyczących cyberbezpieczeństwa na wakacjach 7 wskazówek dotyczących cyberbezpieczeństwa na wakacjach]()

7 wskazówek dotyczących cyberbezpieczeństwa na wakacjach

... swoim urządzeniu VPN, by korzystać z szyfrowanych połączeń z siecią, odwiedzać tylko bezpieczne strony internetowe, których adresy zaczynają się od https:// i w miarę możliwości unikać logowania się do poczty e-mail czy kont bankowych. Jeśli nie chcesz ryzykować, na czas pobytu rozważ zakup lokalnej karty ...

-

![Jak zagrażają nam przeglądarki internetowe? [© Volodymyr Krasyuk - Fotolia.com] Jak zagrażają nam przeglądarki internetowe?]()

Jak zagrażają nam przeglądarki internetowe?

... wpisywane przez użytkownika nazwy domen (łatwe do zapamiętania dla użytkownika) na adresy IP, z którymi łączy się przeglądarka, wyświetlając mu właściwe strony. Zatruwając ... świadomy phishingu” , aby zmniejszyć ryzyko zagrożeń, które rozprzestrzeniają się za pośrednictwem poczty e-mail i wiadomości online. Nigdy nie odpowiadaj na niechcianą wiadomość ...

-

![Jak rozpoznać deepfake? [© Brian Jackson - Fotolia.com] Jak rozpoznać deepfake?]()

Jak rozpoznać deepfake?

... to włamania do firmowej poczty elektronicznej są obecnie najdroższym formatem cyberoszustw - według szacunków FBI, każdego roku kosztuje to firmy miliardy dolarów. Cyberprzestępcy, wykorzystując wiadomości e-mail, włamują się na konta należące do przełożonych - ewentualnie sprytnie podszywają się pod ich adresy e-mail - i proszą pracowników ...

-

![Hakerzy wykorzystują Google Translate do ataków [© Artur Marciniec - Fotolia.com.jpg] Hakerzy wykorzystują Google Translate do ataków]()

Hakerzy wykorzystują Google Translate do ataków

... na świecie ponad 80 proc. ataków przeprowadzanych jest właśnie za pośrednictwem poczty elektronicznej. Skierowana do hiszpańskojęzycznych odbiorców kampania informowała o wiadomości, której użytkownik ... radykalnie obniżających narażenie na atak: Zawsze najeżdżaj kursorem na adresy URL, aby upewnić się, że miejsce docelowe jest prawidłowe Pamiętaj, ...

-

![Phishing znowu żeruje na znanych markach [© weerapat1003 - Fotolia.com] Phishing znowu żeruje na znanych markach]()

Phishing znowu żeruje na znanych markach

... DHL, a oszuści fałszowali usługi logistyczne, kurierskie, dostarczania paczek i poczty ekspresowej. W 27 proc. przypadków podszywano się pod usługi e-commerce ... się pod Gmaila, Dysk Google i YouTube. Kampanie spamowe często wykorzystują rzeczywiste adresy Gmail, aby uniknąć wykrycia przez rozwiązania bezpieczeństwa, dostarczając sfałszowane ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Dbaj o prywatność w sieci [© stoupa - Fotolia.com] Dbaj o prywatność w sieci](https://s3.egospodarka.pl/grafika/prywatnosc-w-sieci/Dbaj-o-prywatnosc-w-sieci-MBuPgy.jpg)

![Spam 2012 [© fuzzbones - Fotolia.com] Spam 2012](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-2012-112177-150x100crop.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![ESET: zagrożenia internetowe X 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe X 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-X-2013-127096-150x100crop.jpg)

![Jak chronić wizerunek i portfel w Internecie? [© Gajus - Fotolia.com] Jak chronić wizerunek i portfel w Internecie?](https://s3.egospodarka.pl/grafika2/wizerunek-w-sieci/Jak-chronic-wizerunek-i-portfel-w-Internecie-131599-150x100crop.jpg)

![E-administracja: ePUAP czy e-podpis? [© kebox - Fotolia.com] E-administracja: ePUAP czy e-podpis?](https://s3.egospodarka.pl/grafika2/e-administracja/E-administracja-ePUAP-czy-e-podpis-139394-150x100crop.jpg)

![Nie wiesz, jak założyć konto na ePUAP? To bardzo proste [© contrastwerkstatt - Fotolia.com] Nie wiesz, jak założyć konto na ePUAP? To bardzo proste](https://s3.egospodarka.pl/grafika2/e-administracja/Nie-wiesz-jak-zalozyc-konto-na-ePUAP-To-bardzo-proste-171242-150x100crop.jpg)

![Czy warto zapłacić okup cyberprzestępcy? [© Minerva Studio - Fotolia.com] Czy warto zapłacić okup cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Czy-warto-zaplacic-okup-cyberprzestepcy-175117-150x100crop.jpg)

![CEIDG - jakie zmiany? [© Narong Jongsirikul - Fotolia.com] CEIDG - jakie zmiany?](https://s3.egospodarka.pl/grafika2/CEIDG/CEIDG-jakie-zmiany-176901-150x100crop.jpg)

![Ile może dorobić emeryt? W tym roku więcej [© vivoo - Fotolia.com] Ile może dorobić emeryt? W tym roku więcej](https://s3.egospodarka.pl/grafika2/praca-na-emeryturze/Ile-moze-dorobic-emeryt-W-tym-roku-wiecej-192314-150x100crop.jpg)

![10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma [© Jakub Jirsák - Fotolia.com] 10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/10-pytan-o-cyberbezpieczenstwo-ktore-powinna-sobie-zadac-kazda-firma-203530-150x100crop.jpg)

![Spam i phishing w I kw. 2018 r. [© Bits and Splits - Fotolia.com] Spam i phishing w I kw. 2018 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-I-kw-2018-r-206252-150x100crop.jpg)

![Przedsiębiorco! Zobacz, jak przechytrzyć Brexit [© gearstd - Fotolia.com] Przedsiębiorco! Zobacz, jak przechytrzyć Brexit](https://s3.egospodarka.pl/grafika2/brexit/Przedsiebiorco-Zobacz-jak-przechytrzyc-Brexit-208933-150x100crop.jpg)

![Kontrola ZUS u płatnika składek [© BillionPhotos.com - Fotolia.com] Kontrola ZUS u płatnika składek](https://s3.egospodarka.pl/grafika2/kontrola-ZUS/Kontrola-ZUS-u-platnika-skladek-227046-150x100crop.jpg)

![Nowe cyberzagrożenie! Ataki hakerskie przez formularze [© WavebreakmediaMicro - Fotolia.com] Nowe cyberzagrożenie! Ataki hakerskie przez formularze](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Nowe-cyberzagrozenie-Ataki-hakerskie-przez-formularze-230295-150x100crop.jpg)

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware](https://s3.egospodarka.pl/grafika2/ransomware/6-sposobow-na-ochrone-przed-cyberatakami-ransomware-232260-150x100crop.jpg)

![Wirusy, wyłudzenia i inni. Jak dbać o bezpieczeństwo w internecie? [© Greg Walker - Fotolia.com] Wirusy, wyłudzenia i inni. Jak dbać o bezpieczeństwo w internecie?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Wirusy-wyludzenia-i-inni-Jak-dbac-o-bezpieczenstwo-w-internecie-233076-150x100crop.jpg)

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej](https://s3.egospodarka.pl/grafika2/infrastruktura-krytyczna/Infrastruktura-krytyczna-cyberprzestepcy-celuja-w-kolej-241862-150x100crop.jpg)

![Jak zagrażają nam przeglądarki internetowe? [© Volodymyr Krasyuk - Fotolia.com] Jak zagrażają nam przeglądarki internetowe?](https://s3.egospodarka.pl/grafika2/przegladarki-internetowe/Jak-zagrazaja-nam-przegladarki-internetowe-247495-150x100crop.jpg)

![Jak rozpoznać deepfake? [© Brian Jackson - Fotolia.com] Jak rozpoznać deepfake?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-rozpoznac-deepfake-247910-150x100crop.jpg)

![Hakerzy wykorzystują Google Translate do ataków [© Artur Marciniec - Fotolia.com.jpg] Hakerzy wykorzystują Google Translate do ataków](https://s3.egospodarka.pl/grafika2/Google-Translate/Hakerzy-wykorzystuja-Google-Translate-do-atakow-248509-150x100crop.jpg)

![Phishing znowu żeruje na znanych markach [© weerapat1003 - Fotolia.com] Phishing znowu żeruje na znanych markach](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Phishing-znowu-zeruje-na-znanych-markach-249152-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Dni wolne od pracy i kalendarz świąt 2025 [© Tatiana Goskova na Freepik] Dni wolne od pracy i kalendarz świąt 2025](https://s3.egospodarka.pl/grafika2/dni-wolne-od-pracy/Dni-wolne-od-pracy-i-kalendarz-swiat-2025-263099-150x100crop.jpg)

Wielkanoc 2025 będzie kosztować średnio 588 zł

Wielkanoc 2025 będzie kosztować średnio 588 zł

![Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej? [© Freepik] Wynagrodzenia w finansach i księgowości. Kto zarabia najwięcej?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Wynagrodzenia-w-finansach-i-ksiegowosci-Kto-zarabia-najwiecej-265871-150x100crop.jpg)

![Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek? [© Julita z Pixabay] Kredyty hipoteczne pod lupą. Czy 2025 rok ożywi rynek?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Kredyty-hipoteczne-pod-lupa-Czy-2025-rok-ozywi-rynek-265869-150x100crop.jpg)

![Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym [© Freepik] Polscy deweloperzy mają ponad 50% udział w rynku mieszkaniowym](https://s3.egospodarka.pl/grafika2/deweloperzy/Polscy-deweloperzy-maja-ponad-50-udzial-w-rynku-mieszkaniowym-265867-150x100crop.jpg)

![Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują [© Freepik] Deweloperzy sprzedają 136 mieszkań dziennie. Duży ruch, a ceny zaskakują](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Deweloperzy-sprzedaja-136-mieszkan-dziennie-Duzy-ruch-a-ceny-zaskakuja-265860-150x100crop.jpg)

![Jak zmieniły się ceny mieszkań w ciągu 5 lat? [© Dariusz Staniszewski z Pixabay] Jak zmieniły się ceny mieszkań w ciągu 5 lat?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-zmienily-sie-ceny-mieszkan-w-ciagu-5-lat-265830-150x100crop.jpg)