-

![Jak ustrzec się oszustów [© Scanrail - Fotolia.com] Jak ustrzec się oszustów]()

Jak ustrzec się oszustów

... na świecie serwisu aukcyjnego eBay.com.(233 ataki ...

-

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs]()

Zagrożenia w sieci w 2009 r. wg TrendLabs

... nowego systemu na wirusy jako wyzwanie. Na podobne ataki testujące poprawność ... na nowych użytkowników. W 2009 roku wirtualne zagrożenia mogą stać się jeszcze większym problemem niż dotychczas. Zagrożenia w systemie DNS. Cybernetyczni przestępcy będą wykorzystywać do swoich celów znane luki w rejestrach systemu nazw domen (domain name system ...

-

![Uzależnienie od Internetu coraz powszechniejsze [© stoupa - Fotolia.com] Uzależnienie od Internetu coraz powszechniejsze]()

Uzależnienie od Internetu coraz powszechniejsze

... na forach internetowych”, dodaje Zamarlik. Co więcej, eksperci z laboratorium G Data zarejestrowali fałszywe strony wzorowane na system zabezpieczeń Firefoxa. Większość użytkowników tej popularnej przeglądarki prawdopodobnie już spotkała się z czerwono białym komunikatem ostrzegającym przed wejściem na ...

-

![Norton Internet Security i Norton Antivirus 2011 Norton Internet Security i Norton Antivirus 2011]()

Norton Internet Security i Norton Antivirus 2011

... ryzykowne w porównaniu do 58 milionów członków Norton Community Watch. System Insight 2.0 z nową funkcją Proactive Performance Alerts monitoruje wszystkie działające aplikacje i ... systemu. Kreator konfiguracji Norton Bootable Recovery tworzy ratunkowy dysk startowy na płycie CD/DVD bądź nośniku USB. Wydajność Norton Internet Security 2011 działa ...

-

![Nowe technologie a bezpieczeństwo informacji [© Scanrail - Fotolia.com] Nowe technologie a bezpieczeństwo informacji]()

Nowe technologie a bezpieczeństwo informacji

... wprowadziła żadnych procedur by zminimalizować ryzyko związane z Cloud Computingiem. "Z uwagi na ogromne korzyści biznesowe związane z przetwarzaniem w chmurze, również w Polsce znaczna ... Dla 72% menadżerów największym ryzykiem IT były zewnętrzne ataki. Ankietowani winią za nie najczęściej korzystanie przez pracowników z mediów społecznościowych. ...

-

![Zagrożenia internetowe w 2012 r. - prognozy Zagrożenia internetowe w 2012 r. - prognozy]()

Zagrożenia internetowe w 2012 r. - prognozy

... . Legalne aplikacje dla urządzeń mobilnych okażą się wrażliwe na ataki, co ułatwi cyberprzestępcom kradzieże danych. Niebezpieczeństwa czyhające na platformy mobilne przybierają zazwyczaj postać złośliwych aplikacji. Trend Micro spodziewa się, że cyberprzestępcy skupią swoją uwagę na legalnych aplikacjach, odnajdując podatności lub błędy w kodzie ...

-

![Zagrożenia internetowe dla graczy Zagrożenia internetowe dla graczy]()

Zagrożenia internetowe dla graczy

... 000 prób infekowania graczy szkodliwym oprogramowaniem. Ataki te miały na celu uzyskanie dostępu do danych osobistych, takich jak hasła do gier online ... średnio 10 kampanii spamowych mających na celu rozsyłanie szkodliwych odsyłaczy wycelowanych w graczy, co w efekcie przekłada się na 500 prób infekowania użytkowników przez przeglądarki WWW dziennie ...

-

![Ewolucja złośliwego oprogramowania II kw. 2015 [© vchalup - Fotolia.com] Ewolucja złośliwego oprogramowania II kw. 2015]()

Ewolucja złośliwego oprogramowania II kw. 2015

... pomocy których atakuje, między innymi, kilka popularnych aplikacji e-mail. Ataki na sieć: zagrożenia finansowe Odnotowano 5 900 000 powiadomień dotyczących prób ... większość państw spośród pierwszej dziesiątki znajduje się na zaawansowanym poziomie technologicznym i/lub posiada rozwinięty system bankowy, co przyciąga uwagę cyberprzestępców. Zagrożenia ...

-

![Internet Rzeczy to fikcja? [© Shawn Hempel - Fotolia.com] Internet Rzeczy to fikcja?]()

Internet Rzeczy to fikcja?

... zauważa Adam Stańczyk, Analityk Biznesowy w BPSC, firmie która wdrożyła do tej pory system ERP w ponad 600 przedsiębiorstwach produkcyjnych i handlowych. Jego zdaniem dane z ... miało luki w oprogramowaniu pozwalające na niepożądaną ingerencję. Oznacza to, że aż 92% podłączonych do sieci urządzeń jest podatnych na ataki. Co ciekawe, wśród zagrożonych ...

-

![McAfee MVISION: nowy pakiet bezpieczeństwa dla biznesu [© vege - Fotolia] McAfee MVISION: nowy pakiet bezpieczeństwa dla biznesu]()

McAfee MVISION: nowy pakiet bezpieczeństwa dla biznesu

... ochrony McAfee oraz zabezpieczeń wbudowanych w Windows 10. - System McAfee ePO jest jednym z pionierów zintegrowanej automatyzacji i ... jego działaniu, McAfee MVISION Mobile ustala, czy wystąpiły czynniki wskazujące na naruszenie i tym samym identyfikuje zaawansowane ataki wykorzystujące sprzęt, instalowane aplikacje i niezaufane sieci. Zasoby ...

Tematy: McAfee, bezpieczeństwo w internecie -

![Spam i phishing w III kw. 2018 r. [© thodonal - Fotolia.com] Spam i phishing w III kw. 2018 r.]()

Spam i phishing w III kw. 2018 r.

... Ataki phishingowe w największym stopniu dotknęły sektor finansowy: ponad jedna trzecia z nich była wymierzona w klientów banków, systemy płatności oraz sklepy online. Jest to kontynuacja trendu zaobserwowanego w II kwartale, gdy odsetek ataków na ... , że mogłeś podać swój login i hasło na fałszywej stronie internetowej, natychmiast zmień swoje hasło. ...

-

![Nielegalny sklep online wspiera oszustwa finansowe [© ArtemSam - Fotolia.com] Nielegalny sklep online wspiera oszustwa finansowe]()

Nielegalny sklep online wspiera oszustwa finansowe

... się pod nas oszust za pośrednictwem skradzionej karty. W zależności od rezultatów przeprowadzonej analizy system bezpieczeństwa może zatwierdzić transakcję, zadecydować o jej odrzuceniu lub też przekazać ją do dalszej ... uzyskania dostępu do najistotniejszych i najaktualniejszych danych o zagrożeniach i przygotowania się na potencjalne przyszłe ataki ...

-

![Ransomware: 3 lata po WannaCry niebezpieczeństwo nie maleje Ransomware: 3 lata po WannaCry niebezpieczeństwo nie maleje]()

Ransomware: 3 lata po WannaCry niebezpieczeństwo nie maleje

... ransomware. Ich ataki stały się bardziej precyzyjne i zorientowane na firmy, organizacje rządowe ... na nośniku fizycznym, ale również w chmurze (w postaci zaszyfrowanej). Upewnij się, że w razie potrzeby możesz szybko uzyskać do nich dostęp. Instaluj wszystkie aktualizacje bezpieczeństw natychmiast po ich udostępnieniu. Zawsze aktualizuj swój system ...

-

![Ransomware, phishing i inni - fałszywe maile to codzienność Ransomware, phishing i inni - fałszywe maile to codzienność]()

Ransomware, phishing i inni - fałszywe maile to codzienność

... także sprawdzenie, które ataki socjotechniczne, takie jak phishing, mogłyby ominąć obecny system bezpieczeństwa IT. Na koniec ważne jest, aby pamiętać o regularnym uszczelnianiu zabezpieczeń oraz ich dostosowywaniu do stale zmieniających się warunków, ponieważ nawet najbardziej „cyberświadoma” firma jest narażona na działania hakerów. Oczywiście ...

-

![Jak zapobiegać wyciekom danych firmowych w chmurze? [© Jakub Jirsák - Fotolia.com.jpg] Jak zapobiegać wyciekom danych firmowych w chmurze?]()

Jak zapobiegać wyciekom danych firmowych w chmurze?

... kolei w przyszłym roku mają wzrosnąć o kolejne 19%. Jednocześnie skala tych zmian wpływa na większą liczbę pomyłek popełnianych przez ludzi – w tym błędnej konfiguracji rozwiązań chmurowych, co naraża wrażliwe dane na ataki cyberprzestępców. Według danych udostępnionych przez amerykańskiego dostawcę usług telekomunikacyjnych Verizon różnego rodzaju ...

-

![Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze [© pixabay.com] Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze]()

Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze

... a Service, choć oczywiście w wydaniu przestępczym określonym jako Ransomware as a Service, w ostatnich miesiącach wyraźnie przybrał na sile. Cyberprzestępcy tworzą swego rodzaju środowisko ERP, czyli system do kompleksowego zarządzania działalnością takiej „firmy”, z platformami, które zarządzają narzędziami do atakowania, czatami z obsługą klienta ...

-

![Cyberprzestępczość - jakie trendy w IV kwartale 2023? [© Andrey Burmakin - Fotolia.com] Cyberprzestępczość - jakie trendy w IV kwartale 2023?]()

Cyberprzestępczość - jakie trendy w IV kwartale 2023?

... też szkodliwe ataki dla celów geopolitycznych i militarnych. Drugi – koncentrował się na przynoszeniu ... system. Brytyjskie NCA twierdzi jednak, że ta profesjonalizacja może również przysłużyć się organom ścigania, „zapewniając bogaty zakres celów dla służb, które, w przypadku namierzenia i rozbicia konkretnej grupy przestępczej, mają spory wpływ na ...

-

![Cyberprzestępcy to już nie są "zwykli" hakerzy [© Focus Pocus LTD - Fotolia.com] Cyberprzestępcy to już nie są "zwykli" hakerzy]()

Cyberprzestępcy to już nie są "zwykli" hakerzy

... wykorzystywaną luką była „Command Injection Over HTTP”, która dotknęła 44% organizacji na całym świecie, a najczęściej atakowaną branżą edukacja i badania. Nowe odkrycie na horyzoncie W styczniu badacze Check Point Research zidentyfikowali nowy system dystrybucji ruchu (TDS) o nazwie VexTrio, który pomagał ponad 60 podmiotom stowarzyszonym ...

-

![Utraty danych boi się co trzecia firma w Polsce Utraty danych boi się co trzecia firma w Polsce]()

Utraty danych boi się co trzecia firma w Polsce

... w tle styczniowego cyberataku, w wyniku którego przestępcy uzyskali dostęp do danych obywateli. Należy spodziewać się, że w kolejnych latach tego typu ataki ransomware na przedsiębiorstwa w kraju będą się nasilać. Wraz z rozwojem branży e-commerce czy postępującą digitalizacją sektora publicznego i wzrostem usług oferowanych online, coraz więcej ...

-

![Volkswagen Passat 2.0 TDI DSG R-Line Volkswagen Passat 2.0 TDI DSG R-Line]()

Volkswagen Passat 2.0 TDI DSG R-Line

... niemiecki dinozaur klasy średniej od lat odpiera ataki konkurentów? Sprawdzamy to za pomocą czterodrzwiowej wersji z ... system pozwalający na wybór jednego z trzech trybów pracy zawieszenia: Comfort, Normal i Sport. Pierwszy sprawdza się przede wszystkim w mieście, czyli tam, gdzie najwięcej „przeszkód”. Normal najlepiej aktywować na autostradach, na ...

-

![Bezpieczeństwo sieci firmowej w 10 krokach [© Dreaming Andy - Fotolia.com] Bezpieczeństwo sieci firmowej w 10 krokach]()

Bezpieczeństwo sieci firmowej w 10 krokach

... tożsamości z firm na całym świecie, a ataki i infekcje wirusami komputerowymi są kontynuowane na skalę przemysłową. Dla wielu organizacji ochrona ich sieci oraz danych szybko staje się zadaniem nie do wykonania. Jednakże gdyby rozłożyć kwestię bezpieczeństwa informacji na ...

-

![Kaspersky Total Security – multi-device dla użytkowników domowych Kaspersky Total Security – multi-device dla użytkowników domowych]()

Kaspersky Total Security – multi-device dla użytkowników domowych

... na skutek takich incydentów Kaspersky Lab stworzył technologię Bezpieczne pieniądze, która funkcjonuje w systemach Windows oraz OS X. Rozwiązanie to skanuje system ...

-

![Szkodliwe oprogramowanie = problemy + utrata pieniędzy [© Family Business - Fotolia.com] Szkodliwe oprogramowanie = problemy + utrata pieniędzy]()

Szkodliwe oprogramowanie = problemy + utrata pieniędzy

... infekcji szkodliwego oprogramowania można uniknąć, jeśli tylko wykaże się trochę rozwagi. Należy, na przykład, unikać podłączania niesprawdzonych nośników USB do komputera, korzystać jedynie z oficjalnych sklepów z aplikacjami, dopilnować, aby system operacyjny i aplikacje były aktualizowane, a przed otwarciem plików przeskanować je przy użyciu ...

-

![Cyberbezpieczeństwo 2016: największe zagrożenia [© highwaystarz - Fotolia.com] Cyberbezpieczeństwo 2016: największe zagrożenia]()

Cyberbezpieczeństwo 2016: największe zagrożenia

... system w razie wykrycia, tak nową odmianę o nazwie „ghostware" zaprojektowano, by usuwać ślady ataku, na ...

-

![Cyberprzestępcy celują w Europę, ale nie w Polskę? [© Leo Lintang - Fotolia.com] Cyberprzestępcy celują w Europę, ale nie w Polskę?]()

Cyberprzestępcy celują w Europę, ale nie w Polskę?

... na tego rodzaju ryzyko pozostaje jednak system opieki zdrowotnej – aż 88% tego typu ataków wymierzonych jest właśnie w ten sektor (na podstawie: Solutionary’s Security Engineering Research Team Quarterly Threat Report, Q2, 2016). Europejskie przedsiębiorstwa nie są odpowiednio przygotowane na cyber ataki: średni czas na wykrycie „cyber intruza” na ...

-

![Cyfrową transformację napędzają systemy wielochmurowe [© Worawut - Fotolia.com] Cyfrową transformację napędzają systemy wielochmurowe]()

Cyfrową transformację napędzają systemy wielochmurowe

... badanych wskazało, że przez wzgląd na transformację cyfrową stosuje w IT automatyzację i ... na gospodarkę cyfrową. W państwach EMEA najwięcej usług dostępu jest związanych z internetem rzeczy (34 proc.), SDN (32 proc.), API (32 proc.) i HTTP/2 (28 proc.). Najważniejsze wyzwania związane z bezpieczeństwem aplikacji obejmują coraz bardziej wymyślne ataki ...

-

![Ransomware szyfruje, firmy płacą [© Andrey Popov - Fotolia.com] Ransomware szyfruje, firmy płacą]()

Ransomware szyfruje, firmy płacą

... ataki ransomware, przekraczają 11,5 miliarda dolarów. Ta kwota może zaskakiwać jednak, aby znaleźć dla niej wytłumaczenie, wystarczy sobie przypomnieć chociażby Petya czy WannaCry. Według danych CERT Polska, ofiarami tego ostatniego padło w Polsce 12 558 urządzeń z 411 systemów autonomicznych (na ... systemów informatycznych, w tym system klasy CRM. ...

-

![Spam i phishing w 2018 r. [© thodonal - Fotolia.com] Spam i phishing w 2018 r.]()

Spam i phishing w 2018 r.

... ataków może być zarówno kradzież pieniędzy, jak i naruszenie bezpieczeństwa zasobów całej organizacji. Ataki phishingowe, szczególnie ich odmiana związana ze szkodliwym odsyłaczem lub załącznikiem, stanowią powszechny wstępny wektor infekcji w atakach ukierunkowanych na organizacje. Gwałtowny wzrost liczby ataków phishingowych w 2018 r. wpisuje się ...

-

![Kaspersky Total Security, Kaspersky Internet Security i Kaspersky Anti-Virus 2020 Kaspersky Total Security, Kaspersky Internet Security i Kaspersky Anti-Virus 2020]()

Kaspersky Total Security, Kaspersky Internet Security i Kaspersky Anti-Virus 2020

... i Mac ** Ochrona 200 MB transferu na każdym urządzeniu dziennie Kaspersky Internet Security Blokuje wirusy, kryptolokery, ataki itp. Blokuje internetowe narzędzia gromadzące Twoje dane* Wykrywa oprogramowanie szpiegowskie na urządzeniu Android Chroni płatności, korzystając z szyfrowania na poziomie bankowym* Blokuje nieautoryzowany dostęp do kamery ...

-

![Haktywiści - cyfrowi bojownicy czy cyberprzestępcy? Haktywiści - cyfrowi bojownicy czy cyberprzestępcy?]()

Haktywiści - cyfrowi bojownicy czy cyberprzestępcy?

... ). Atak DoS polega na przeciążeniu serwerów ofiary, np. poprzez automatyzowane wysyłanie do nich wielu zapytań. Zaatakowany system, nie będąc w stanie przetworzyć tak ... jest z ataków na takie organizacje, jak ISIS i CIA, ale też z protestu przeciwko ACTA (Anti-Counterfeiting Trade Agreement), podczas którego stosowane były ataki DoS na strony rządowe ...

-

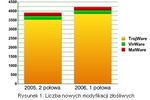

![Ewolucja złośliwego oprogramowania I-VI 2006 Ewolucja złośliwego oprogramowania I-VI 2006]()

Ewolucja złośliwego oprogramowania I-VI 2006

... na komputerze użytkownika, tj. złośliwy kod nie musi być aktywowany przez użytkownika. Powyższe wnioski mogą brzmieć dosyć groźnie, jednak sytuacja nie jest aż tak zła. Regularna aktualizacja sygnatur zagrożeń oraz instalowanie łat bezpieczeństwa dla oprogramowania pomoże uchronić komputer lub system ...

-

![Społeczeństwo informacyjne 2004-2006 Społeczeństwo informacyjne 2004-2006]()

Społeczeństwo informacyjne 2004-2006

... w 2006 r. w 59% firm. Intranet posiadało 30% przedsiębiorstw, Ekstranet – 7%, a system do obsługi zamówień - 25%. WYKORZYSTANIE ICT W GOSPODARSTWACH DOMOWYCH 1. W ... 8. Ataki wirusów komputerowych w 2005 r. przysporzyły kłopotów 12% osób indywidualnych w Polsce. Odsetek internautów, którzy w 2005 r. padli ofiarą przestępstwa polegającego na wyłudzaniu ...

-

![Audyt bezpieczeństwa informatycznego [© stoupa - Fotolia.com] Audyt bezpieczeństwa informatycznego]()

Audyt bezpieczeństwa informatycznego

... który wskaże obszary wymagające usprawnień. Na firmy na całym świecie czyhają coraz bardziej wyrafinowane ataki ze strony ceberprzestępców. Respondenci ... na lepszą ocenę osiągnięć tego specjalisty po upływie określonego czasu. Innym ważnym powodem przeprowadzenia audytu jest wdrożenie nowego oprogramowania, co umożliwia sprawdzenie, czy system ...

-

![Ford Fiesta 1.0 EcoBoost Titanium Ford Fiesta 1.0 EcoBoost Titanium]()

Ford Fiesta 1.0 EcoBoost Titanium

... . Czy dalej jest w stanie odpierać ataki młodszych konkurentów? Sprawdzamy to na podstawie bogatej wersji Titanium z litrowym silnikiem ... system Auto-Start-Stop. Przednie fotele zamontowano dość nisko, co idealnie odzwierciedla charakter auta. Posiadają one spory zakres regulacji i dobrze podpierają ciało. Przydałoby się jednak dłuższe siedzisko. Na ...

-

![Marketingowy Ranking Sieci Detalicznych X 2013 [© pressmaster - Fotolia.com] Marketingowy Ranking Sieci Detalicznych X 2013]()

Marketingowy Ranking Sieci Detalicznych X 2013

... jednak pewnemu przyhamowaniu. Na swoim tradycyjnym kujawskim terenie działania firma musi odpierać ataki dyskontów, a w tym czasie sama planuje ekspansję na południu Polski ... przez Emperię o samodzielnym zarządzaniu tymi supermarketami. Tworzony własny system zaopatrzenia, niezależny od Eurocashu, powinien coraz bardziej sprzyjać wzmacnianiu pozycji ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jak ustrzec się oszustów [© Scanrail - Fotolia.com] Jak ustrzec się oszustów](https://s3.egospodarka.pl/grafika/phishing/Jak-ustrzec-sie-oszustow-apURW9.jpg)

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-w-sieci-w-2009-r-wg-TrendLabs-apURW9.jpg)

![Uzależnienie od Internetu coraz powszechniejsze [© stoupa - Fotolia.com] Uzależnienie od Internetu coraz powszechniejsze](https://s3.egospodarka.pl/grafika/siecioholizm/Uzaleznienie-od-Internetu-coraz-powszechniejsze-MBuPgy.jpg)

![Nowe technologie a bezpieczeństwo informacji [© Scanrail - Fotolia.com] Nowe technologie a bezpieczeństwo informacji](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Nowe-technologie-a-bezpieczenstwo-informacji-apURW9.jpg)

![Ewolucja złośliwego oprogramowania II kw. 2015 [© vchalup - Fotolia.com] Ewolucja złośliwego oprogramowania II kw. 2015](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-II-kw-2015-160907-150x100crop.jpg)

![Internet Rzeczy to fikcja? [© Shawn Hempel - Fotolia.com] Internet Rzeczy to fikcja?](https://s3.egospodarka.pl/grafika2/Internet-Rzeczy/Internet-Rzeczy-to-fikcja-175928-150x100crop.jpg)

![McAfee MVISION: nowy pakiet bezpieczeństwa dla biznesu [© vege - Fotolia] McAfee MVISION: nowy pakiet bezpieczeństwa dla biznesu](https://s3.egospodarka.pl/grafika2/McAfee/McAfee-MVISION-nowy-pakiet-bezpieczenstwa-dla-biznesu-208622-150x100crop.jpg)

![Spam i phishing w III kw. 2018 r. [© thodonal - Fotolia.com] Spam i phishing w III kw. 2018 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-III-kw-2018-r-211864-150x100crop.jpg)

![Nielegalny sklep online wspiera oszustwa finansowe [© ArtemSam - Fotolia.com] Nielegalny sklep online wspiera oszustwa finansowe](https://s3.egospodarka.pl/grafika2/oszustwa-finansowe/Nielegalny-sklep-online-wspiera-oszustwa-finansowe-217498-150x100crop.jpg)

![Jak zapobiegać wyciekom danych firmowych w chmurze? [© Jakub Jirsák - Fotolia.com.jpg] Jak zapobiegać wyciekom danych firmowych w chmurze?](https://s3.egospodarka.pl/grafika2/wyciek-danych/Jak-zapobiegac-wyciekom-danych-firmowych-w-chmurze-240727-150x100crop.jpg)

![Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze [© pixabay.com] Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberprzestepcy-sie-profesjonalizuja-cyberataki-coraz-dotkliwsze-244892-150x100crop.jpg)

![Cyberprzestępczość - jakie trendy w IV kwartale 2023? [© Andrey Burmakin - Fotolia.com] Cyberprzestępczość - jakie trendy w IV kwartale 2023?](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Cyberprzestepczosc-jakie-trendy-w-IV-kwartale-2023-254798-150x100crop.jpg)

![Cyberprzestępcy to już nie są "zwykli" hakerzy [© Focus Pocus LTD - Fotolia.com] Cyberprzestępcy to już nie są "zwykli" hakerzy](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberprzestepcy-to-juz-nie-sa-zwykli-hakerzy-258057-150x100crop.jpg)

![Bezpieczeństwo sieci firmowej w 10 krokach [© Dreaming Andy - Fotolia.com] Bezpieczeństwo sieci firmowej w 10 krokach](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych-firmowych/Bezpieczenstwo-sieci-firmowej-w-10-krokach-154853-150x100crop.jpg)

![Szkodliwe oprogramowanie = problemy + utrata pieniędzy [© Family Business - Fotolia.com] Szkodliwe oprogramowanie = problemy + utrata pieniędzy](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-oprogramowanie-problemy-utrata-pieniedzy-165192-150x100crop.jpg)

![Cyberbezpieczeństwo 2016: największe zagrożenia [© highwaystarz - Fotolia.com] Cyberbezpieczeństwo 2016: największe zagrożenia](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberbezpieczenstwo-2016-najwieksze-zagrozenia-167392-150x100crop.jpg)

![Cyberprzestępcy celują w Europę, ale nie w Polskę? [© Leo Lintang - Fotolia.com] Cyberprzestępcy celują w Europę, ale nie w Polskę?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Cyberprzestepcy-celuja-w-Europe-ale-nie-w-Polske-187873-150x100crop.jpg)

![Cyfrową transformację napędzają systemy wielochmurowe [© Worawut - Fotolia.com] Cyfrową transformację napędzają systemy wielochmurowe](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/Cyfrowa-transformacje-napedzaja-systemy-wielochmurowe-201750-150x100crop.jpg)

![Ransomware szyfruje, firmy płacą [© Andrey Popov - Fotolia.com] Ransomware szyfruje, firmy płacą](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-szyfruje-firmy-placa-215419-150x100crop.jpg)

![Spam i phishing w 2018 r. [© thodonal - Fotolia.com] Spam i phishing w 2018 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-2018-r-216332-150x100crop.jpg)

![Audyt bezpieczeństwa informatycznego [© stoupa - Fotolia.com] Audyt bezpieczeństwa informatycznego](https://s3.egospodarka.pl/grafika/audyt-bezpieczenstwa/Audyt-bezpieczenstwa-informatycznego-MBuPgy.jpg)

![Marketingowy Ranking Sieci Detalicznych X 2013 [© pressmaster - Fotolia.com] Marketingowy Ranking Sieci Detalicznych X 2013](https://s3.egospodarka.pl/grafika2/sieci-detaliczne-w-Polsce/Marketingowy-Ranking-Sieci-Detalicznych-X-2013-125971-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)

![Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu [© Freepik] Najwięcej mieszkań deweloperskich do kupienia za kredyt bez wkładu własnego w Poznaniu](https://s3.egospodarka.pl/grafika2/kredyt-bez-wkladu-wlasnego/Najwiecej-mieszkan-deweloperskich-do-kupienia-za-kredyt-bez-wkladu-wlasnego-w-Poznaniu-266177-150x100crop.jpg)

![Wielkanocny koszyczek 2025 droższy niż przed rokiem [© Freepik] Wielkanocny koszyczek 2025 droższy niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wielkanoc/Wielkanocny-koszyczek-2025-drozszy-niz-przed-rokiem-266172-150x100crop.jpg)