-

![Kaspersky Internet Security for Android [© DOC RABE Media - Fotolia.com] Kaspersky Internet Security for Android]()

Kaspersky Internet Security for Android

... przed nowymi zagrożeniami internetowymi oraz ochronę pozwalającą zwalczać ataki phishingowe. Wersja premium zawiera również funkcje zarządzania informacjami prywatnymi ... dwóch urządzeń w cenie 159 zł (cena brutto licencji rocznej na ochronę dwóch urządzeń wybranych dowolnie z następującej listy: smartfon/tablet z systemem Android, komputer ...

-

![ESET: zagrożenia internetowe II 2014 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2014]()

ESET: zagrożenia internetowe II 2014

... to nie pierwszy przypadek przejęcia konta celebryty w serwisie społecznościowym. Takie ataki mają miejsce m.in. dlatego, że profile gwiazd gromadzą miliony użytkowników i dają cyberprzestępcom szansę na błyskawiczne dotarcie do ogromnej grupy potencjalnych ofiar. Na korzyść cyberprzestępców działa również fakt, iż wielu internautów śledzących konta ...

-

![Włamanie do sieci: jak działają hakerzy? Włamanie do sieci: jak działają hakerzy?]()

Włamanie do sieci: jak działają hakerzy?

... jest malvertising. Ten atak jest odmianą ataku typu drive-by i koncentruje się na sieciach reklamowych. Zainfekowanie jednej reklamy skutkuje rozsianiem działań atakującego na wiele różnych, niezależnych stron. Na koniec – ataki mobilne. Większość metod ataków na smartfony czy tablety jest podobna do wcześniej wymienionych. Jednak w tym przypadku ...

-

![Bankowość mobilna: wyzwania dot. bezpieczeństwa [© Dangubic - Fotolia.com] Bankowość mobilna: wyzwania dot. bezpieczeństwa]()

Bankowość mobilna: wyzwania dot. bezpieczeństwa

... innymi, unikatowymi wyzwaniami, jak choćby podatność urządzeń mobilnych na ataki typu malware. W rezultacie, każda próba wykorzystania istniejącej ... na potencjalne zagrożenia i wyzwania, które mogą się pojawić w trakcie realizacji transakcji. Dotyczy to wszystkich etapów i składników procesu: od urządzeń konsumentów (front end), poprzez bankowy system ...

-

![10 porad: jak zadbać o bezpieczeństwo danych w sieci? [© Ivan Kruk - Fotolia.com] 10 porad: jak zadbać o bezpieczeństwo danych w sieci?]()

10 porad: jak zadbać o bezpieczeństwo danych w sieci?

... na które nie wymyślono jeszcze odpowiednich zabezpieczeń. Według danych statystycznych, 193 na 200 luk znaleźć można właśnie w Javie. Wykwalifikuj swoich pracowników: Raport „Światowe Badanie Bezpieczeństwa Informacji”, wskazuje, że poważną przeszkodzą w zapewnieniu bezpieczeństwa danych jest nie tylko sam system ...

-

![Kaspersky Total Security, Kaspersky Internet Security i Kaspersky Anti-Virus 2021 Kaspersky Total Security, Kaspersky Internet Security i Kaspersky Anti-Virus 2021]()

Kaspersky Total Security, Kaspersky Internet Security i Kaspersky Anti-Virus 2021

... system operacyjny. Kaspersky Total Security Blokuje wirusy, kryptolokery i inne zagrożenia Chroni płatności szyfrowaniem na ...

-

![3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić? [© pixabay.com] 3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?]()

3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?

... . CTI przewiduje więc pojawienie się niebezpieczeństw, zanim przerodzą się w rzeczywiste ataki, a gdy do nich dojdzie, stara się uniemożliwić skuteczne włamanie. Jeśli ... przypadku wykorzystywane do zdobycia dostępu do wyspecjalizowanych urządzeń pozwalających na przeprowadzenie oszustw na wielką skalę – takich jak serwery bankomatowe czy terminale ...

-

![Ransomware bardziej przerażający niż inne cyberataki [© zimmytws - Fotolia.com] Ransomware bardziej przerażający niż inne cyberataki]()

Ransomware bardziej przerażający niż inne cyberataki

... system i być wzbogacone o sztuczną inteligencję i uczenie maszynowe, aby lepiej wykrywać ransomware i reagować na ...

-

![AI vs. AI. Sztuczna inteligencja nas zaatakuje czy obroni? [© pixabay.com] AI vs. AI. Sztuczna inteligencja nas zaatakuje czy obroni?]()

AI vs. AI. Sztuczna inteligencja nas zaatakuje czy obroni?

... nie zostały jeszcze odpowiednio „wytrenowane”, nie rozwiązaliśmy wszystkich problemów, a rozmiar i potęga sztucznej inteligencji wcale nam w tym nie pomaga – wyjaśnia Katarína Mayer, Principal Researcher, ESET. AI może już przetwarzać ogromne ilości danych i np. zdawać egzaminy medyczne, ale odpowiedzialne zadania z zakresu cyberbezpieczeństwa ...

-

![Quishing. Jak nie dać się złowić? Quishing. Jak nie dać się złowić?]()

Quishing. Jak nie dać się złowić?

... ochronę przed phishingiem. Inaczej wygląda to w przypadku telefonów, bardziej podatnych na ataki niż laptopy czy desktopy. Ważnym czynnikiem jest poczucie pilności, jakie ... aktualna przeglądarka i system operacyjny, tym większe szanse, że użytkownik otrzyma ostrzeżenie na ekranie o zagrożeniu. Warto też instalować, zarówno na komputerach, jak i ...

-

![USA: Fed twierdzi, że 700 mld dolarów to za mało USA: Fed twierdzi, że 700 mld dolarów to za mało]()

USA: Fed twierdzi, że 700 mld dolarów to za mało

... kwoty niż 700 mld dolarów w system bankowy. Zanotowaliśmy pewien postęp od ... na 3,764 PLN (rano pięć groszy mniej), euro na 4,731 PLN (rano grosz mniej), frank 3,197 PLN (rano o grosz mniej). SUROWCE Na rynku surowców cena ropy naftowej poruszała się we wtorek w okolicy 40 USD za baryłkę. Koncern Royal Dutch Shell ze względu na notoryczne ataki ...

-

![Najlepsze polskie marki: podstawą dobra nazwa [© Minerva Studio - Fotolia.com] Najlepsze polskie marki: podstawą dobra nazwa]()

Najlepsze polskie marki: podstawą dobra nazwa

... Oczywiście za marką kryją się jeszcze takie elementy jak reputacja, rynek, system dystrybucji, wysoka i powtarzalna jakość. Jednak to nazwa i symbol są rdzeniem ... wyróżniać się spośród ofert konkurencji. Musi być bezpieczna pod względem prawnym, czyli odporna na ataki nieuczciwej konkurencji i sama nie naruszać praw ochronnych innych nazw. Powinna ...

-

![Linie lotnicze walczą z przestępczością [© Scanrail - Fotolia.com] Linie lotnicze walczą z przestępczością]()

Linie lotnicze walczą z przestępczością

... system zarządzania informacją, który zestawia i raportuje przypadki przestępstw. Niewiele więcej, gdyż tylko 54%, przeprowadza ich regularną analizę. W momencie, gdy skala zjawiska rośnie, linie lotnicze powinny, wzorem instytucji finansowych, wymieniać się danymi na ...

-

![Spam w XI 2010 r. Spam w XI 2010 r.]()

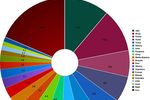

Spam w XI 2010 r.

... na system PayPal zmniejszył się o 27,1 procent w porównaniu z poprzednim miesiącem. Jednocześnie podwoiła się liczba ataków na jego największego rywala –Facebook. W październiku liczba ataków na ... ataki na osoby posługujące się kartą Delta. Wnioski Chociaż w listopadzie nie miały miejsca żadne znaczące wydarzenia w wojnie antyspamowej, na ruch spamowy ...

-

![Kaspersky Lab: szkodliwe programy VI 2011 Kaspersky Lab: szkodliwe programy VI 2011]()

Kaspersky Lab: szkodliwe programy VI 2011

... system płatniczy BitCoins. W tym celu musieli jedynie przejąć na pewien czas zasoby zainfekowanej maszyny. Eksperci z Kaspersky Lab wykryli szkodliwe oprogramowanie, które uruchamiało na ... oprogramowanie wykorzystujące ataki drive-by: programy przekierowujące, downloadery skryptów oraz exploity. Szkodniki te zajmowały 14 na 20 miejsc w rankingu. ...

-

![Rynek walutowy 26-30.09.11 Rynek walutowy 26-30.09.11]()

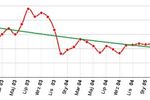

Rynek walutowy 26-30.09.11

... spekulacji, doniesień i zaprzeczeń na temat rozwiązań kryzysu, ... na coraz wyższe poziomy. Skuteczne wyłamanie się ponad obszar oporu zlokalizowanego na 1,35 – 1,3550 pozwoliło na ustanowienie tygodniowego szczytu na poziomie 1,3689. Jednak podaż nie rezygnował i co raz spychała kurs w okolice wsparcia na 1,35. Poziom ten skutecznie kontrował ataki ...

-

![Trojan Duqu - nowe wątki Trojan Duqu - nowe wątki]()

Trojan Duqu - nowe wątki

... czcionce przetwarzanej przez win32k.sys system. Czcionka miała nazwę ... na połowę-koniec kwietnia 2011 r. Poniżej zamieszczam kluczowe fakty ustalone podczas dochodzenia: dla każdej ofiary został stworzony oddzielny zestaw plików wykorzystywanych do przeprowadzenia ataku każdy unikatowy zestaw plików wykorzystywał oddzielny serwer kontroli; ataki ...

-

![Polska: wydarzenia tygodnia 26/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 26/2018]()

Polska: wydarzenia tygodnia 26/2018

... na 2019 r. Szacuje się, że wysokość składek, bez uwzględnienia zdrowotnej, zwiększy się o 7,3 proc. Ataki ...

-

![Sorry, taki mamy klimat, czyli globalne zagrożenia 2019 [© sompong_tom - Fotolia.com] Sorry, taki mamy klimat, czyli globalne zagrożenia 2019]()

Sorry, taki mamy klimat, czyli globalne zagrożenia 2019

... , sprawiając, że przedsiębiorstwa i społeczeństwa są bardziej narażone na ataki cybernetyczne i katastrofy naturalne, ale także uniemożliwia pełne wykorzystanie innowacji technologicznych. Przeznaczanie zasobów na inwestycje w infrastrukturę, częściowo poprzez nowy system motywacji do współpracy podmiotów publicznych i prywatnych, ma kluczowe ...

-

![Ubezpieczenia dla firm w 2022 r.: jakie ceny, ryzyka, problemy? [© Andrey Popov - Fotolia.com] Ubezpieczenia dla firm w 2022 r.: jakie ceny, ryzyka, problemy?]()

Ubezpieczenia dla firm w 2022 r.: jakie ceny, ryzyka, problemy?

... ubezpieczeń to system naczyń połączonych. Dlatego z samej swojej istoty jest wrażliwy na zmiany. W końcu, jego zadaniem jest przenoszenie ryzyka z podmiotu, który jest na nie narażone i chce czuć się bezpiecznie, na profesjonalne instytucje finansowe. One następnie dzielą je między sobą, rozpraszają na cząstki i przenoszą na kolejne poziomy ...

-

![Jakie cyberataki najgroźniejsze dla firm? [© pixabay.com] Jakie cyberataki najgroźniejsze dla firm?]()

Jakie cyberataki najgroźniejsze dla firm?

... organizacji (79% wskazań) posiadających system typu PAM wymusza dodatkową akceptację w celu uzyskania dostępu do konta uprzywilejowanego, a 70% monitoruje i rejestruje sesje uprzywilejowane. Dla specjalistów odpowiedzialnych w firmach za bezpieczeństwo informacji najważniejszym czynnikiem wpływającym na decyzję rozpoczęcia inwestycji w procesy ...

-

![Przewodnik po internetowych przestępcach, czyli charakterystyka pirata [© Minerva Studio - Fotolia.com] Przewodnik po internetowych przestępcach, czyli charakterystyka pirata]()

Przewodnik po internetowych przestępcach, czyli charakterystyka pirata

... FXP, które zrzeszają ludzi zajmującymi się skanowaniem, hakowaniem lub wypełnianiem serwerów podatnych na ataki. Następną grupą są: "dzieciaki z irca" ("IRC kiddies"), czyli użytkownicy IRC (Internet ... prędkości innym z pewnością znajdzie osoby, które z miłą chęcią wyślą mu cały system tylko po to, aby podłączyć go do sieci. Drugim ważnym czynnikiem ...

-

![Ewolucja złośliwych programów Ewolucja złośliwych programów]()

Ewolucja złośliwych programów

... system klasyfikacji szkodników firmy Kaspersky Lab. Profesjonalny rynek złośliwych programów zaczął wyłaniać się pod koniec 2003 roku, umocnił się w roku 2004, natomiast na początku 2005 r. ustabilizował się na ... mit, że Unix jest niepodatny na ataki, potwierdzona natomiast hipoteza, że liczba ataków na określoną platformę jest proporcjonalna do jej ...

-

![Ewolucja spamu 2007 Ewolucja spamu 2007]()

Ewolucja spamu 2007

... system klasyfikacji spamu pomaga śledzić ilość i różne kategorie spamu. Ustawodawstwo a spam 26 stycznia 2007 roku w Rosji przyjęto ustawę o ochronie danych osobowych. Ustawa ta ma na ... takie ataki (na przykład niektóre z nich nałożyły ograniczenia na liczbę zaproszeń wysyłanych w jednym dniu), jednak spamerzy bez wątpienia znajdą sposób na obejście i ...

-

![Fałszywe antywirusy realnym zagrożeniem Fałszywe antywirusy realnym zagrożeniem]()

Fałszywe antywirusy realnym zagrożeniem

... ataki pod pozorem ochrony". Tekst poświęcony jest szkodliwym programom, których zadaniem jest infekowanie komputerów poprzez zastraszanie użytkowników. W dzisiejszych czasach bardzo łatwo trafić na ... że jego system operacyjny to siedlisko wirusów. Do tego celu cyberprzestępcy używają języka skryptowego - javascript. Po wejściu na sfałszowaną witrynę ...

-

![Spam w X 2010 Spam w X 2010]()

Spam w X 2010

... zarabiania pieniędzy. Główną metodą dystrybucji szkodliwego oprogramowania były wtedy ataki drive-by download. Jednak w sierpniu 2009 roku cyberprzestępcy zaczęli ... ataków na ten system płatności elektronicznych zwiększył się o 1,5% w porównaniu z wcześniejszym miesiącem. Tak, jak przewidywaliśmy, Facebook, który we wrześniu znajdował się na szarym ...

-

![Kaspersky Lab: szkodliwe programy I 2011 Kaspersky Lab: szkodliwe programy I 2011]()

Kaspersky Lab: szkodliwe programy I 2011

... system i żąda zapłaty za naprawienie błędów, które rzekomo wykrył. Najlepszy debiut w naszym zestawieniu najpopularniejszego szkodliwego oprogramowania wykrywanego na ...

-

![Big Data: inwigilacja i coś jeszcze [© tashatuvango - Fotolia.com] Big Data: inwigilacja i coś jeszcze]()

Big Data: inwigilacja i coś jeszcze

... , która wdrożyła system wspierający zarządzanie w ... ataki hakerskie, a także lokalizować potencjalne zagrożenia dla bezpieczeństwa obywateli. W Richmond, w stanie Virginia, analityka wielkich zbiorów danych pełni funkcję „nocnego stróża prawa”. Badacze danych na bieżąco doszukują się wzorców i sensów w cyfrowym strumieniu Big Data, sygnalizując na ...

-

!["Potencjalnie nieBezpieczni" dla przedsiębiorców - rusza nowa odsłona kampanii informacyjno-edukacyjnej "Potencjalnie nieBezpieczni" dla przedsiębiorców - rusza nowa odsłona kampanii informacyjno-edukacyjnej]()

"Potencjalnie nieBezpieczni" dla przedsiębiorców - rusza nowa odsłona kampanii informacyjno-edukacyjnej

... na konkretną rekrutację czy także zgoda na przyszłe rekrutacje) oraz o czym został poinformowany wyrażając konkretną zgodę. Dlatego zespół eRecruiter – dostawca platformy do zarządzania rekrutacjami, już od jakiegoś czasu, na bieżąco monitoruje zmiany w prawie i pracuje nad tym, aby system ... narażony na wszelkiego rodzaju wycieki informacji czy ataki ...

-

![Europa: wydarzenia tygodnia 25/2018 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 25/2018]()

Europa: wydarzenia tygodnia 25/2018

... wprowadzenia systemu prezydenckiego. Konsekwencją nieudanego wojskowego zamachu stanu jest autorytarny system sprawowania władzy. Jeśli dziś 24 czerwca Erdogan wygra kolejne, ... NATO do podjęcia aktywnych działań, by zabezpieczyć się na wypadek wystąpienia takiego scenariusza. Ataki hakerskie, których najwięcej notujemy z terytorium Chin i Rosji, ...

-

![Bezpieczeństwo IT: trendy 2019 [© ArtemSam - Fotolia.com] Bezpieczeństwo IT: trendy 2019]()

Bezpieczeństwo IT: trendy 2019

... ataki. Dlatego eksperci przewidują, że całkowita liczba ataków zmniejszy się, jednak staną się one bardziej ukierunkowane na ... system operacyjny Android od firmy Google jest powszechnie uważany za mniej bezpieczną alternatywę dla systemu iOS od Apple, w ostatnich latach podjęto wiele działań w kontekście zabezpieczeń dla systemu Android. Ulepszenia na ...

-

![Bezrobocie, inflacja, zmiany klimatu i hakerzy. Tego boją się polscy CEO [© pixabay.com] Bezrobocie, inflacja, zmiany klimatu i hakerzy. Tego boją się polscy CEO]()

Bezrobocie, inflacja, zmiany klimatu i hakerzy. Tego boją się polscy CEO

... widziane oczami prezesów Wśród kluczowych ryzyk, prezesi na świecie na pierwszych miejscach wskazują na wyzwania związane z cyberbezpieczeństwem (ataki hakerów, inwigilacja, dezinformacja) i te dotyczące zdrowia (m.in. COVID-19 ... Przeprowadziliśmy również ankietę wśród szefów firm w chwilach kryzysu — w 2008 r., gdy globalny system finansowy się ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... i wiedzę, jest to całkiem proste. System autoryzacji graczy (weryfikujący autentyczność gracza) opiera się w większości gier online na systemie haseł. Gracz logujący ... antywirusowe poprzez wyłączenie funkcji bezpieczeństwa na zainfekowanej maszynie. Sposób przeprowadzania współczesnych ataków Obecnie ataki na graczy komputerowych przeprowadzane ...

-

![Spam I 2014 Spam I 2014]()

Spam I 2014

... Trojan-PSW.Win32.Fareit.amzs znalazły się odpowiednio na drugim, trzecim, czwartym, ósmym i dziewiątym miejscu. Programy te należą do rodziny szkodliwego oprogramowania, która kradnie loginy i hasła użytkowników i wysyła je do serwera kontroli cyberprzestępców. Potrafią również przeprowadzać ataki DDoS oraz pobierać i uruchamiać losowo wybrane ...

-

![Spam II 2014 [© Kurhan - Fotolia.com] Spam II 2014]()

Spam II 2014

... na określony adres e-mail; drugi to robak/bot IRC o nazwie ShitStorm, który potrafi przeprowadzać ataki DDoS na ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Kaspersky Internet Security for Android [© DOC RABE Media - Fotolia.com] Kaspersky Internet Security for Android](https://s3.egospodarka.pl/grafika2/Kaspersky-Internet-Security-for-Android/Kaspersky-Internet-Security-for-Android-128485-150x100crop.jpg)

![ESET: zagrożenia internetowe II 2014 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2014-133993-150x100crop.jpg)

![Bankowość mobilna: wyzwania dot. bezpieczeństwa [© Dangubic - Fotolia.com] Bankowość mobilna: wyzwania dot. bezpieczeństwa](https://s3.egospodarka.pl/grafika2/bankowosc-mobilna/Bankowosc-mobilna-wyzwania-dot-bezpieczenstwa-185416-150x100crop.jpg)

![10 porad: jak zadbać o bezpieczeństwo danych w sieci? [© Ivan Kruk - Fotolia.com] 10 porad: jak zadbać o bezpieczeństwo danych w sieci?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-sieci/10-porad-jak-zadbac-o-bezpieczenstwo-danych-w-sieci-214756-150x100crop.jpg)

![3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić? [© pixabay.com] 3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?](https://s3.egospodarka.pl/grafika2/Cyber-Threat-Intelligence/3-glowne-problemy-cyberbezpieczenstwa-bankow-Jak-im-zaradzic-238305-150x100crop.jpg)

![Ransomware bardziej przerażający niż inne cyberataki [© zimmytws - Fotolia.com] Ransomware bardziej przerażający niż inne cyberataki](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-bardziej-przerazajacy-niz-inne-cyberataki-240930-150x100crop.jpg)

![AI vs. AI. Sztuczna inteligencja nas zaatakuje czy obroni? [© pixabay.com] AI vs. AI. Sztuczna inteligencja nas zaatakuje czy obroni?](https://s3.egospodarka.pl/grafika2/AI/AI-vs-AI-Sztuczna-inteligencja-nas-zaatakuje-czy-obroni-252644-150x100crop.jpg)

![Najlepsze polskie marki: podstawą dobra nazwa [© Minerva Studio - Fotolia.com] Najlepsze polskie marki: podstawą dobra nazwa](https://s3.egospodarka.pl/grafika/marka/Najlepsze-polskie-marki-podstawa-dobra-nazwa-iG7AEZ.jpg)

![Linie lotnicze walczą z przestępczością [© Scanrail - Fotolia.com] Linie lotnicze walczą z przestępczością](https://s3.egospodarka.pl/grafika/linie-lotnicze/Linie-lotnicze-walcza-z-przestepczoscia-apURW9.jpg)

![Polska: wydarzenia tygodnia 26/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 26/2018](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-26-2018-vgmzEK.jpg)

![Sorry, taki mamy klimat, czyli globalne zagrożenia 2019 [© sompong_tom - Fotolia.com] Sorry, taki mamy klimat, czyli globalne zagrożenia 2019](https://s3.egospodarka.pl/grafika2/globalne-zagrozenia-srodowiska/Sorry-taki-mamy-klimat-czyli-globalne-zagrozenia-2019-214342-150x100crop.jpg)

![Ubezpieczenia dla firm w 2022 r.: jakie ceny, ryzyka, problemy? [© Andrey Popov - Fotolia.com] Ubezpieczenia dla firm w 2022 r.: jakie ceny, ryzyka, problemy?](https://s3.egospodarka.pl/grafika2/ubezpieczenie-firmy/Ubezpieczenia-dla-firm-w-2022-r-jakie-ceny-ryzyka-problemy-242506-150x100crop.jpg)

![Jakie cyberataki najgroźniejsze dla firm? [© pixabay.com] Jakie cyberataki najgroźniejsze dla firm?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-cyberataki-najgrozniejsze-dla-firm-245305-150x100crop.jpg)

![Przewodnik po internetowych przestępcach, czyli charakterystyka pirata [© Minerva Studio - Fotolia.com] Przewodnik po internetowych przestępcach, czyli charakterystyka pirata](https://s3.egospodarka.pl/grafika/piractwo-komputerowe/Przewodnik-po-internetowych-przestepcach-czyli-charakterystyka-pirata-iG7AEZ.jpg)

![Big Data: inwigilacja i coś jeszcze [© tashatuvango - Fotolia.com] Big Data: inwigilacja i coś jeszcze](https://s3.egospodarka.pl/grafika2/big-data/Big-Data-inwigilacja-i-cos-jeszcze-177000-150x100crop.jpg)

![Europa: wydarzenia tygodnia 25/2018 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 25/2018](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-25-2018-sNRO59.jpg)

![Bezpieczeństwo IT: trendy 2019 [© ArtemSam - Fotolia.com] Bezpieczeństwo IT: trendy 2019](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-IT-trendy-2019-214581-150x100crop.jpg)

![Bezrobocie, inflacja, zmiany klimatu i hakerzy. Tego boją się polscy CEO [© pixabay.com] Bezrobocie, inflacja, zmiany klimatu i hakerzy. Tego boją się polscy CEO](https://s3.egospodarka.pl/grafika2/rozwoj-firm/Bezrobocie-inflacja-zmiany-klimatu-i-hakerzy-Tego-boja-sie-polscy-CEO-243142-150x100crop.jpg)

![Spam II 2014 [© Kurhan - Fotolia.com] Spam II 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-II-2014-135512-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Oferta mieszkań od deweloperów znacząco wzrosła [© Freepik] Oferta mieszkań od deweloperów znacząco wzrosła](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Oferta-mieszkan-od-deweloperow-znaczaco-wzrosla-265958-150x100crop.jpg)

![Zadłużenie sprzedawców sprzętu AGD urosło o 300% w ciągu 2 lat [© Freepik] Zadłużenie sprzedawców sprzętu AGD urosło o 300% w ciągu 2 lat](https://s3.egospodarka.pl/grafika2/sprzet-AGD/Zadluzenie-sprzedawcow-sprzetu-AGD-uroslo-o-300-w-ciagu-2-lat-265955-150x100crop.jpg)

![Liczba przelewów Express Elixir w III 2025 wzrosła o 25% r/r [© Gosia K. z Pixabay] Liczba przelewów Express Elixir w III 2025 wzrosła o 25% r/r](https://s3.egospodarka.pl/grafika2/banki/Liczba-przelewow-Express-Elixir-w-III-2025-wzrosla-o-25-r-r-265952-150x100crop.jpg)

![Dla kogo upadłość konsumencka? [© Freepik] Dla kogo upadłość konsumencka?](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Dla-kogo-upadlosc-konsumencka-265945-150x100crop.jpg)