-

![Bezpieczeństwo IT 2015: czego powinniśmy się obawiać? [© lolloj - Fotolia.com] Bezpieczeństwo IT 2015: czego powinniśmy się obawiać?]()

Bezpieczeństwo IT 2015: czego powinniśmy się obawiać?

... laboratorium antywirusowego oczekują, że licznik zagrożeń w ostatnim dniu tego roku zatrzyma się na liczbie 1,2 miliona mobilnych wirusów. PROGNOZY EKSPERTÓW BEZPIECZEŃSTWA IT NA 2015 Self-tracking i niewłaściwie zabezpieczone dane Wyniki sportowe, prywatne dane, aktualna lokalizacja i wiele, wiele innych informacji jest zbieranych przez ...

-

![Średnie firmy mrożą wydatki na ochronę IT [© Scanrail - Fotolia.com] Średnie firmy mrożą wydatki na ochronę IT]()

Średnie firmy mrożą wydatki na ochronę IT

... informatycznym, niż w roku ubiegłym, a 29% odnotowało w ostatnim roku przynajmniej jeden przypadek rzeczywistego naruszenia bezpieczeństwa; Wśród średniej wielkości firm, które odnotowały przypadki naruszenia bezpieczeństwa, przedsiębiorstwa zatrudniające od 101 do 500 pracowników miały do czynienia przeciętnie z 24 incydentami w ciągu ostatnich ...

-

![Administrator bezpieczeństwa informacji [© zimmytws-Fotolia.com] Administrator bezpieczeństwa informacji]()

Administrator bezpieczeństwa informacji

... bezpieczeństwa informacji i funkcję tę może pełnić osobiście administrator danych. Warto pamiętać, że wyznaczenie takiej osoby ma znaczenie w usprawnieniu funkcjonowania firmy. Dlaczego? Funkcję Administratora Bezpieczeństwa ... niebezpieczna, gdy ABI organizacyjnie podlegałby kierownikowi departamentu IT, ponieważ sprawowany przez niego nadzór w dużej ...

-

![Bezpieczeństwo IT: trendy 2013 Bezpieczeństwo IT: trendy 2013]()

Bezpieczeństwo IT: trendy 2013

... na przyszły rok, analiza ta zawiera również wnioski na temat tego, jak zagrożenia bezpieczeństwa wpłyną na sposób korzystania z internetu przez państwa, organizacje i zwykłych użytkowników. PIĘĆ NAJWAŻNIEJSZYCH PROGNOZ DOTYCZĄCYCH BEZPIECZEŃSTWA internetowego W 2013 ROKU 1. CYBERKONFLIKT STAJE SIĘ NORMĄ W roku 2013 i w latach kolejnych konflikty ...

-

![Oszustwa finansowe w internecie: dla bezpieczeństwa rezygnujemy z wygody [© maho - Fotolia.com] Oszustwa finansowe w internecie: dla bezpieczeństwa rezygnujemy z wygody]()

Oszustwa finansowe w internecie: dla bezpieczeństwa rezygnujemy z wygody

... zdecydowałaby się na zmianę usługodawcy, jeżeli dotychczasowy nie gwarantowałby im pożądanego poziomu bezpieczeństwa. Z tego tekstu dowiesz się m.in.: Jak dużym zagrożeniem dla konsumentów są ... z Polski, badanie SAS Faces of Fraud: Consumer Experiences With Fraud and What It Means for Business ujawnia ogrom globalnego problemu nadużyć. Poniżej ...

-

![Nowy pakiet bezpieczeństwa sieciowego w ofercie Veracomp [© Nmedia - Fotolia.com] Nowy pakiet bezpieczeństwa sieciowego w ofercie Veracomp]()

Nowy pakiet bezpieczeństwa sieciowego w ofercie Veracomp

... można znacznie ograniczyć ilość fałszywych alarmów i zwiększyć efektowność działań administratorów bezpieczeństwa. Moduł może wzmocnić priorytet zarejestrowanego zdarzenia, o ile ... lub SNMP). Możliwe jest również automatyczne reagowanie i obrona zasobów IT poprzez aktywację mechanizmów blokujących – zarówno zintegrowanych w systemie RealSecure, ...

-

![5 zasad bezpieczeństwa dla danych firm 5 zasad bezpieczeństwa dla danych firm]()

5 zasad bezpieczeństwa dla danych firm

... Ransomware Trends Report 2024. Oprogramowanie ransomware pozostaje najczęstszą przyczyną przestojów i awarii IT w firmach, a przedsiębiorstwa są w stanie odzyskać tylko nieco ponad połowę (57 ... i bezpieczeństwa infrastruktury (CISA) na systemy tworzenia kopii zapasowych i odzyskiwania danych. Model ZTDR bazuje na pięciu filarach bezpieczeństwa: Jak ...

-

![7 trendów technologicznych. Co nam przyniesie IT? [© wutzkoh - Fotolia.com] 7 trendów technologicznych. Co nam przyniesie IT?]()

7 trendów technologicznych. Co nam przyniesie IT?

... Szacuje się, że w tym roku wartość rynku IT zdoła przekroczyć 3,65 miliarda dolarów, co oznacza wzrost na poziomie 4,3% rdr. Co ... się technologią, która ma wiele zalet, ale także stawia przed nami zagrożenia dla naszego prywatnego bezpieczeństwa. Od 25 maja 2018 roku Unia Europejska wprowadziła ogólne rozporządzenie w sprawie ochrony danych (GDPR ...

-

![Audyt bezpieczeństwa informatycznego [© stoupa - Fotolia.com] Audyt bezpieczeństwa informatycznego]()

Audyt bezpieczeństwa informatycznego

... . Można zaobserwować jedynie minimalny wzrost budżetu przeznaczonego na ten cel w obszarze IT, znacznie mniejszy niż w innych sektorach związanych z IT. Dlaczego polscy biznesmeni nie dostrzegają korzyści, jakie płyną z inwestowania w zabezpieczenia, w tym w audyty bezpieczeństwa informatycznego? Być może dlatego, że korzyści te są trudne do oceny ...

-

![Bezpieczeństwo danych i systemów IT w 6 krokach [© MK-Photo - Fotolia.com] Bezpieczeństwo danych i systemów IT w 6 krokach]()

Bezpieczeństwo danych i systemów IT w 6 krokach

... poziom utraty danych akceptujemy oraz co możemy stracić w przypadku naruszenia bezpieczeństwa. Wszystko należy rozpatrywać przez pryzmat wielkości i specyfiki firmy. Nie bójmy się korzystać z wiedzy specjalistów. Posumowanie O ile nie opieramy na IT całości działania swojej firmy pamiętajmy, by nie bać się zainwestować w zabezpieczenia ...

-

![Kto odpowiada za bezpieczeństwo IT w bankach? [© Inok - Fotolia.com] Kto odpowiada za bezpieczeństwo IT w bankach?]()

Kto odpowiada za bezpieczeństwo IT w bankach?

... potrzebują argumentów psychologicznych – tłumaczył psycholog podczas tegorocznego IT@BANK. Co więcej, chociaż rola użytkowników w dbaniu o bezpieczeństwo ich własnych kont jest bardzo duża, nie można bagatelizować innych zagrożeń. Znajomość fundamentalnych zasad bezpieczeństwa, regularne aktualizowanie programu antywirusowego, a także korzystanie ...

-

![Sektor MSP a bezpieczeństwo IT Sektor MSP a bezpieczeństwo IT]()

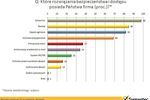

Sektor MSP a bezpieczeństwo IT

... na 10 respondentów utrzymuje, że nowi pracownicy otrzymują informacje dotyczące zasad bezpieczeństwa w firmie lub wręcz są z nich szkoleni. Za zapewnienie bezpieczeństwa środowiska informatycznego w badanych firmach odpowiadają przede wszystkim administratorzy IT (56 proc.), ale również bezpośrednio właściciele, dyrektorzy zarządzający lub szeroko ...

-

![Trendy IT w turystyce w 2013 roku [© podróże_49722699_ determined - Fotolia.com] Trendy IT w turystyce w 2013 roku]()

Trendy IT w turystyce w 2013 roku

... w chmurze, płatość wyłącznie za wykorzystywane zasoby na zasadzie miesięcznego abonamantu, brak konieczności posiadania własnej infrastruktury IT, a także skalowalność zasobów, wysoki poziom bezpieczeństwa, automatyczne aktualizacje oprogramowania w ramach abonamentu, mobilny dostęp do usługi z dowolnego miejsca i w dowolnym czasie czy możliwość ...

-

![Zarządzanie ryzykiem IT - obalenie mitów [© Scanrail - Fotolia.com] Zarządzanie ryzykiem IT - obalenie mitów]()

Zarządzanie ryzykiem IT - obalenie mitów

... . Mit pierwszy: zarządzanie ryzykiem informatycznym skupia się na zagrożeniach bezpieczeństwa Mimo, że wciąż pokutuje tradycyjne wyobrażenie, w którym ryzyko informatyczne jest związane głównie z zagrożeniami bezpieczeństwa, wyniki ankiety pokazują, że pracownicy działów IT mają znacznie szerszy obraz tego zagadnienia. 78 procent respondentów ...

-

![Konsumeryzacja IT staje się powszechna [© Scanrail - Fotolia.com] Konsumeryzacja IT staje się powszechna]()

Konsumeryzacja IT staje się powszechna

... i niższego szczebla w Europie i Stanach Zjednoczonych. Raport z badań przeprowadzonych wśród dyrektorów działów informatycznych i dyrektorów generalnych (IT Executives and CEO Survey Final Report) został przedstawiony na Forum Bezpieczeństwa Mobilnego Trend Micro (Mobile Security Forum), podczas prezentacji pod tytułem Consumer Mobile Technology in ...

-

![Czy IT ma znaczenie? [© Minerva Studio - Fotolia.com] Czy IT ma znaczenie?]()

Czy IT ma znaczenie?

... procesu zarządzania IT, problemy bezpieczeństwa, skrzynki pocztowe zasypywane spamem, zawieszanie się systemów, monolityczne aplikacje i cynizm dotyczący oprogramowania i informatyki. Tymczasem, w maju 2003 roku, Harvard Business Review opublikował artykuł autorstwa Nicolasa Carr'a zatytułowany "IT Doesn't Matter." Wysuwa on tezę, iż relacja IT do ...

Tematy: -

![Zagrożenia w sieci: zasady bezpieczeństwa [© ra2 studio - Fotolia.com] Zagrożenia w sieci: zasady bezpieczeństwa]()

Zagrożenia w sieci: zasady bezpieczeństwa

... to złe hasła Hasła to pierwsza linia ochrony, jeżeli chodzi o bezpieczeństwo IT. Cyberprzestępcy włamujący się do sieci będą na początku próbować najpopularniejszych ... dane dotyczące pracowników) 4. Definiuj, edukuj i wymagaj przestrzegania polityki bezpieczeństwa Polityka bezpieczeństwa to słowo klucz (wiele małych przedsiębiorstw po prostu jej ...

-

![Trendy IT 2016 wg Cisco [© NicoElNino - Fotolia.com] Trendy IT 2016 wg Cisco]()

Trendy IT 2016 wg Cisco

... kwestie cyberbezpieczeństwa. Bezpieczeństwo nie jest już zagadnieniem jedynie dla firmowych działów IT, powinno być tematem poruszanym na forum zarządów firm. Potrzebna jest też zmiana paradygmatu w podejściu do bezpieczeństwa. Przez dekady branża IT koncentrowała się na prewencji, tymczasem musimy zaakceptować fakt, że nie istnieje ...

-

![Bezpieczeństwo IT: mamy 21 miesięcy na wdrożenie dyrektywy UE [© Leo Lintang - Fotolia.com] Bezpieczeństwo IT: mamy 21 miesięcy na wdrożenie dyrektywy UE]()

Bezpieczeństwo IT: mamy 21 miesięcy na wdrożenie dyrektywy UE

... naruszeń bezpieczeństwa, lecz także konieczność udowodnienia, że zrobiło się wszystko, aby do takich incydentów nie dopuścić. Zadaniem firm komercyjnych będzie zatem dostarczenie takich narzędzi, które pozwolą zminimalizować ryzyko wystąpienia incydentów. Równocześnie dyrektywa ta wzmocni współpracę dostawców z sektora Security IT z Europolem ...

-

![Nowe wyzwania CIO. Jakie priorytety ma dziś dyrektor IT? [© duncanandison - Fotolia.com] Nowe wyzwania CIO. Jakie priorytety ma dziś dyrektor IT?]()

Nowe wyzwania CIO. Jakie priorytety ma dziś dyrektor IT?

... , które trudno pozyskać liderzy IT wskazują na pierwszym miejscu umiejętności związane z big data i analityką (42%). Ostatnie incydenty jakich byliśmy świadkami sprawiły, że firmy coraz realniej postrzegają ryzyko związane z cyberprzestępczością, a co najważniejsze, zaczynają mieć świadomość, że zapewnienie bezpieczeństwa to nie tylko pozyskanie ...

-

![MSP doceniają inwestycje w IT [© Scanrail - Fotolia.com] MSP doceniają inwestycje w IT]()

MSP doceniają inwestycje w IT

... i sytuacją sprzed roku, widoczna jest przewaga opinii na temat pozytywnego wpływu inwestycji w IT na przychody oraz na zmniejszenie kosztów – i to we ... bezpieczeństwa. Ponad 90% firm wykorzystuje programy antywirusowe, 58% ma firewall programowy a 53% – sprzętowy. Co bardzo ważne: ponad 40% firm ma zdefiniowaną i spisaną politykę bezpieczeństwa ...

-

![Urządzenia mobilne osłabiają bezpieczeństwo IT [© cristovao31 - Fotolia.com] Urządzenia mobilne osłabiają bezpieczeństwo IT]()

Urządzenia mobilne osłabiają bezpieczeństwo IT

... 66%) niż hakerów – uważa Tomer Teller, współautor raportu - specjalista ds. bezpieczeństwa w firmie Check Point Software Technologies. Firmy starają się zabezpieczyć swoje ... atakami na kwotę przewyższającą 100.000 USD. W ocenie specjalistów branży IT i bezpieczeństwa całkowita wartość kosztów, jakie poniosły polskie firmy w wyniku ataków hakerów ...

-

![Jakie inwestycje zwiększą bezpieczeństwo IT? [© Melpomene - Fotolia.com] Jakie inwestycje zwiększą bezpieczeństwo IT?]()

Jakie inwestycje zwiększą bezpieczeństwo IT?

... że nie są one rozwijane lub implementowane w odpowiednim tempie. Przedsiębiorstwa zdały sobie sprawę z nieuchronności naruszeń bezpieczeństwa i zaczęły stawiać na minimalizowanie ich wpływu. Dlatego dyrektorzy ds. bezpieczeństwa skupiają się na strategiach i technologiach, które pomagają zapewnić odporność na zagrożenia, a nie tylko im zapobiegają ...

-

![6 czynników sukcesu budowania zespołu pracowników - specjalistów IT [© pixabay.com] 6 czynników sukcesu budowania zespołu pracowników - specjalistów IT]()

6 czynników sukcesu budowania zespołu pracowników - specjalistów IT

... IT może spowodować straty w gospodarce amerykańskiej sięgające 162 miliardów dolarów rocznie1. Mimo to, mniej niż jedna czwarta badanych w ramach Deloitte Global Technology Leadership Study 2023 uważa pozyskiwanie i rozwijanie talentów za główny priorytet. Optymalizacja operacji biznesowych, modernizacja systemów i poprawa bezpieczeństwa ...

-

![Zabezpieczenia IT w firmie priorytetem [© Scanrail - Fotolia.com] Zabezpieczenia IT w firmie priorytetem]()

Zabezpieczenia IT w firmie priorytetem

... klientów. Średnie zgłoszone straty to 2 miliony dolarów rocznie. Zapewnienie przedsiębiorstwu bezpieczeństwa staje się coraz trudniejsze z kilku przyczyn. Przede wszystkim działy ... razie złamania zabezpieczeń konieczna jest szybka reakcja. Administratorzy działów IT powinni prewencyjnie chronić informacje, stosując podejście zabezpieczające zarówno ...

-

![PandaLabs: bezpieczeństwo IT w 2011r. [© stoupa - Fotolia.com] PandaLabs: bezpieczeństwo IT w 2011r.]()

PandaLabs: bezpieczeństwo IT w 2011r.

... wzrostem udziału w rynku będzie rosła liczba zagrożeń. Największym problemem jest liczba luk bezpieczeństwa w systemie operacyjnym firmy Apple. Miejmy nadzieję, że zostaną one jak najszybciej „ ... przedsiębiorstwom mają wysoką cenę na czarnym rynku. Ogólny obraz sytuacji w bezpieczeństwie IT nie poprawia się. To prawda, że w 2010 roku doszło do kilku ...

-

![3 aspekty bezpieczeństwa chmury w firmie 3 aspekty bezpieczeństwa chmury w firmie]()

3 aspekty bezpieczeństwa chmury w firmie

... aplikacji w chmurze, a ryzyko automatycznie rozszerzy się o obszary niekontrolowane przez zespół IT firmy. Brak informacji o tym, jakie dane są przechowywane oraz gdzie ... . 2) Praktyczne rozwiązania lepsze niż ograniczenia Zatrudnieni w firmie specjaliści od bezpieczeństwa powinni skupić się na promowaniu wśród pracowników dobrych praktyk, zaczynając ...

-

![Jak nowe praktyki biznesowe wpływają na bezpieczeństwo IT? [© Brian Jackson - Fotolia.com] Jak nowe praktyki biznesowe wpływają na bezpieczeństwo IT?]()

Jak nowe praktyki biznesowe wpływają na bezpieczeństwo IT?

... obciążenia. „Wyniki badania pokazują niekonsekwencję przedsiębiorstw średniej wielkości, które wykorzystują istniejącą infrastrukturę IT do granic możliwości, a mimo to oczekują, że spełni ona szereg nowych wymagań bez spadku wydajności lub bezpieczeństwa” – powiedział Wieland Alge, wiceprezes i dyrektor generalny na region EMEA, Barracuda Networks ...

-

![Które prognozy trendów IT 2018 okazały się trafne? [© Buffaloboy - Fotolia.com] Które prognozy trendów IT 2018 okazały się trafne?]()

Które prognozy trendów IT 2018 okazały się trafne?

... wśród pracodawców – ponad 4/5 z nich zamierza w tym roku przeprowadzić szkolenie dotyczące tej kwestii wśród swoich pracowników . RODO – bodziec dla poprawy bezpieczeństwa infrastruktury IT Dla większości firm działających w Europie rok 2018 upłynął pod znakiem dostosowania procedur przechowywania i przetwarzania danych użytkowników do wymogów RODO ...

-

![Dlaczego IT woli programowanie open source? Chodzi nie tylko o pieniądze [© ronstik - Fotolia.com] Dlaczego IT woli programowanie open source? Chodzi nie tylko o pieniądze]()

Dlaczego IT woli programowanie open source? Chodzi nie tylko o pieniądze

... source rozwijają się w tym samym tempie. Powodem, dla którego szefowie działów IT sięgają po oprogramowanie open source jest przede wszystkim jego wysoka jakość. Oprogramowanie open source znajduje zastosowanie głównie w obszarze bezpieczeństwa Oprogramowanie open source kształtuje strategię O dużej roli oprogramowania open source świadczą ...

-

![Europejczycy wobec bezpieczeństwa smartfonów Europejczycy wobec bezpieczeństwa smartfonów]()

Europejczycy wobec bezpieczeństwa smartfonów

... Tradycyjnie, ta grupa wiekowa prezentuje niski poziom świadomości zagrożeń IT. Około jedna trzecia użytkowników z wszystkich krajów objętych ankietą przechowuje ... natomiast w przypadku kart kredytowych odsetek ten wynosi odpowiednio 13% i 10%. Mobilne oprogramowanie bezpieczeństwa – nie wszyscy wiedzą o jego istnieniu Aż 52% użytkowników smartfonów ...

-

![Backup: element strategii bezpieczeństwa danych [© Mathias Rosenthal - Fotolia.com] Backup: element strategii bezpieczeństwa danych]()

Backup: element strategii bezpieczeństwa danych

... łatwy i musi być poprzedzony analizą strat i zysków oraz nierzadko pogodzeniem się z utratą kontroli nad zabezpieczeniem części infrastruktury przez wewnętrzne działy IT. 3. Priorytetyzacja Gdy system backupu zabezpiecza dane kilkudziesięciu systemów i znacznej liczby użytkowników, konieczne jest określenie, które z tych danych są najważniejsze dla ...

-

![Działy IT akceptują prywatne urządzenia mobilne [© nyul - Fotolia.com] Działy IT akceptują prywatne urządzenia mobilne]()

Działy IT akceptują prywatne urządzenia mobilne

... do 1300 USD, zależnie od stanowiska zajmowanego przez daną osobę. Zjawisko BYOD jest źródłem problemów w zakresie bezpieczeństwa i pomocy technicznej ze strony działu informatyki Kwestie zapewniania bezpieczeństwa i pomocy technicznej ze strony działu informatyki to dwa główne problemy wynikające ze zjawiska BYOD: respondenci wymieniali ...

-

![Praca na urlopie a bezpieczeństwo IT Praca na urlopie a bezpieczeństwo IT]()

Praca na urlopie a bezpieczeństwo IT

... takiego połączenia nie powinieneś sprawdzać swojego firmowego konta pocztowego, logować się do Facebooka czy korzystać z bankowości online. Zasada 5: Dodatkowe środki bezpieczeństwa Równie istotne jak zanotowanie przed wyjazdem na urlop numeru infolinii banku w celu anulowania karty kredytowej w razie kradzieży jest zapisanie danych ...

-

![Symantec: bezpieczeństwo IT w 2010r. [© stoupa - Fotolia.com] Symantec: bezpieczeństwo IT w 2010r.]()

Symantec: bezpieczeństwo IT w 2010r.

... (NCSA) i firmę Symantec, zaledwie 28 procent małych i średnich firm w Stanach Zjednoczonych ma formalną politykę bezpieczeństwa, a tylko 35 procent w jakikolwiek sposób szkoli pracowników w zakresie bezpieczeństwa w Internecie. Znajomość zagrożeń i dostępnych zabezpieczeń to podstawowy warunek ochrony systemów oraz sieci. Małe i średnie firmy ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Bezpieczeństwo IT 2015: czego powinniśmy się obawiać? [© lolloj - Fotolia.com] Bezpieczeństwo IT 2015: czego powinniśmy się obawiać?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-IT-2015-czego-powinnismy-sie-obawiac-149001-150x100crop.jpg)

![Średnie firmy mrożą wydatki na ochronę IT [© Scanrail - Fotolia.com] Średnie firmy mrożą wydatki na ochronę IT](https://s3.egospodarka.pl/grafika/srednie-przedsiebiorstwa/Srednie-firmy-mroza-wydatki-na-ochrone-IT-apURW9.jpg)

![Administrator bezpieczeństwa informacji [© zimmytws-Fotolia.com] Administrator bezpieczeństwa informacji](https://s3.egospodarka.pl/grafika/administrator-bezpieczenstwa-informacji/Administrator-bezpieczenstwa-informacji-SCMgVG.jpg)

![Oszustwa finansowe w internecie: dla bezpieczeństwa rezygnujemy z wygody [© maho - Fotolia.com] Oszustwa finansowe w internecie: dla bezpieczeństwa rezygnujemy z wygody](https://s3.egospodarka.pl/grafika2/wyludzenia/Oszustwa-finansowe-w-internecie-dla-bezpieczenstwa-rezygnujemy-z-wygody-255385-150x100crop.jpg)

![Nowy pakiet bezpieczeństwa sieciowego w ofercie Veracomp [© Nmedia - Fotolia.com] Nowy pakiet bezpieczeństwa sieciowego w ofercie Veracomp](https://s3.egospodarka.pl/grafika/veracomp/Nowy-pakiet-bezpieczenstwa-sieciowego-w-ofercie-Veracomp-Qq30bx.jpg)

![7 trendów technologicznych. Co nam przyniesie IT? [© wutzkoh - Fotolia.com] 7 trendów technologicznych. Co nam przyniesie IT?](https://s3.egospodarka.pl/grafika2/IT/7-trendow-technologicznych-Co-nam-przyniesie-IT-201780-150x100crop.jpg)

![Audyt bezpieczeństwa informatycznego [© stoupa - Fotolia.com] Audyt bezpieczeństwa informatycznego](https://s3.egospodarka.pl/grafika/audyt-bezpieczenstwa/Audyt-bezpieczenstwa-informatycznego-MBuPgy.jpg)

![Bezpieczeństwo danych i systemów IT w 6 krokach [© MK-Photo - Fotolia.com] Bezpieczeństwo danych i systemów IT w 6 krokach](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-danych-i-systemow-IT-w-6-krokach-174631-150x100crop.jpg)

![Kto odpowiada za bezpieczeństwo IT w bankach? [© Inok - Fotolia.com] Kto odpowiada za bezpieczeństwo IT w bankach?](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Kto-odpowiada-za-bezpieczenstwo-IT-w-bankach-148540-150x100crop.jpg)

![Trendy IT w turystyce w 2013 roku [© podróże_49722699_ determined - Fotolia.com] Trendy IT w turystyce w 2013 roku](https://s3.egospodarka.pl/grafika2/technologie-informatyczne/Trendy-IT-w-turystyce-w-2013-roku-129814-150x100crop.jpg)

![Zarządzanie ryzykiem IT - obalenie mitów [© Scanrail - Fotolia.com] Zarządzanie ryzykiem IT - obalenie mitów](https://s3.egospodarka.pl/grafika/ryzyko-informatyczne/Zarzadzanie-ryzykiem-IT-obalenie-mitow-apURW9.jpg)

![Konsumeryzacja IT staje się powszechna [© Scanrail - Fotolia.com] Konsumeryzacja IT staje się powszechna](https://s3.egospodarka.pl/grafika/urzadzenia-przenosne/Konsumeryzacja-IT-staje-sie-powszechna-apURW9.jpg)

![Czy IT ma znaczenie? [© Minerva Studio - Fotolia.com] Czy IT ma znaczenie?](https://s3.egospodarka.pl/grafika//Czy-IT-ma-znaczenie-iG7AEZ.jpg)

![Zagrożenia w sieci: zasady bezpieczeństwa [© ra2 studio - Fotolia.com] Zagrożenia w sieci: zasady bezpieczeństwa](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zagrozenia-w-sieci-zasady-bezpieczenstwa-125286-150x100crop.jpg)

![Trendy IT 2016 wg Cisco [© NicoElNino - Fotolia.com] Trendy IT 2016 wg Cisco](https://s3.egospodarka.pl/grafika2/rok-2016/Trendy-IT-2016-wg-Cisco-169322-150x100crop.jpg)

![Bezpieczeństwo IT: mamy 21 miesięcy na wdrożenie dyrektywy UE [© Leo Lintang - Fotolia.com] Bezpieczeństwo IT: mamy 21 miesięcy na wdrożenie dyrektywy UE](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Bezpieczenstwo-IT-mamy-21-miesiecy-na-wdrozenie-dyrektywy-UE-178462-150x100crop.jpg)

![Nowe wyzwania CIO. Jakie priorytety ma dziś dyrektor IT? [© duncanandison - Fotolia.com] Nowe wyzwania CIO. Jakie priorytety ma dziś dyrektor IT?](https://s3.egospodarka.pl/grafika2/praca-w-IT/Nowe-wyzwania-CIO-Jakie-priorytety-ma-dzis-dyrektor-IT-196446-150x100crop.jpg)

![MSP doceniają inwestycje w IT [© Scanrail - Fotolia.com] MSP doceniają inwestycje w IT](https://s3.egospodarka.pl/grafika/wskaznik-MSI/MSP-doceniaja-inwestycje-w-IT-apURW9.jpg)

![Urządzenia mobilne osłabiają bezpieczeństwo IT [© cristovao31 - Fotolia.com] Urządzenia mobilne osłabiają bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/Urzadzenia-mobilne-oslabiaja-bezpieczenstwo-IT-119242-150x100crop.jpg)

![Jakie inwestycje zwiększą bezpieczeństwo IT? [© Melpomene - Fotolia.com] Jakie inwestycje zwiększą bezpieczeństwo IT?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-informacji/Jakie-inwestycje-zwieksza-bezpieczenstwo-IT-139370-150x100crop.jpg)

![6 czynników sukcesu budowania zespołu pracowników - specjalistów IT [© pixabay.com] 6 czynników sukcesu budowania zespołu pracowników - specjalistów IT](https://s3.egospodarka.pl/grafika2/zarzadzanie-pracownikami/6-czynnikow-sukcesu-budowania-zespolu-pracownikow-specjalistow-IT-254444-150x100crop.jpg)

![Zabezpieczenia IT w firmie priorytetem [© Scanrail - Fotolia.com] Zabezpieczenia IT w firmie priorytetem](https://s3.egospodarka.pl/grafika/zabezpieczenia-IT/Zabezpieczenia-IT-w-firmie-priorytetem-apURW9.jpg)

![PandaLabs: bezpieczeństwo IT w 2011r. [© stoupa - Fotolia.com] PandaLabs: bezpieczeństwo IT w 2011r.](https://s3.egospodarka.pl/grafika/ochrona-danych/PandaLabs-bezpieczenstwo-IT-w-2011r-MBuPgy.jpg)

![Jak nowe praktyki biznesowe wpływają na bezpieczeństwo IT? [© Brian Jackson - Fotolia.com] Jak nowe praktyki biznesowe wpływają na bezpieczeństwo IT?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Jak-nowe-praktyki-biznesowe-wplywaja-na-bezpieczenstwo-IT-160302-150x100crop.jpg)

![Które prognozy trendów IT 2018 okazały się trafne? [© Buffaloboy - Fotolia.com] Które prognozy trendów IT 2018 okazały się trafne?](https://s3.egospodarka.pl/grafika2/trendy-IT/Ktore-prognozy-trendow-IT-2018-okazaly-sie-trafne-216107-150x100crop.jpg)

![Dlaczego IT woli programowanie open source? Chodzi nie tylko o pieniądze [© ronstik - Fotolia.com] Dlaczego IT woli programowanie open source? Chodzi nie tylko o pieniądze](https://s3.egospodarka.pl/grafika2/open-source/Dlaczego-IT-woli-programowanie-open-source-Chodzi-nie-tylko-o-pieniadze-227677-150x100crop.jpg)

![Backup: element strategii bezpieczeństwa danych [© Mathias Rosenthal - Fotolia.com] Backup: element strategii bezpieczeństwa danych](https://s3.egospodarka.pl/grafika2/backup/Backup-element-strategii-bezpieczenstwa-danych-154727-150x100crop.jpg)

![Działy IT akceptują prywatne urządzenia mobilne [© nyul - Fotolia.com] Działy IT akceptują prywatne urządzenia mobilne](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Dzialy-IT-akceptuja-prywatne-urzadzenia-mobilne-96801-150x100crop.jpg)

![Symantec: bezpieczeństwo IT w 2010r. [© stoupa - Fotolia.com] Symantec: bezpieczeństwo IT w 2010r.](https://s3.egospodarka.pl/grafika/Symantec/Symantec-bezpieczenstwo-IT-w-2010r-MBuPgy.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)