-

![5 pytań o RODO. Zadaj je swojemu dostawcy usług IT [© Chaiyawat - Fotolia.com] 5 pytań o RODO. Zadaj je swojemu dostawcy usług IT]()

5 pytań o RODO. Zadaj je swojemu dostawcy usług IT

... do wymagań RODO. Ochrona danych i sieci wymaga przede wszystkim odpowiednich systemów bezpieczeństwa. W kontekście RODO systemy te są jednak tylko jednym z elementów ... i administracyjne oraz odpowiednie podejście pracowników i partnerów. Sam system bezpieczeństwa danych nie gwarantuje firmie odpowiedniej i efektywnej kontroli danych osobowych, nie ...

-

![Cyberprzestępczość gorsza niż cyberwojna Cyberprzestępczość gorsza niż cyberwojna]()

Cyberprzestępczość gorsza niż cyberwojna

... , nielojalność pracowników oraz brak wiedzy specjalistów to największe wśród zagrożeń bezpieczeństwa IT - wynika z badania ankietowego, które laboratorium informatyki śledczej Mediarecovery przeprowadziło pośród niemal 120 specjalistów ds. bezpieczeństwa. Na cyperprzestępczość wskazało aż 41 procent badanych, kolejne odpowiedzi otrzymały ...

-

![Masz 7 minut, aby rozpoznać cyberatak [© Photographee.eu - Fotolia.com] Masz 7 minut, aby rozpoznać cyberatak]()

Masz 7 minut, aby rozpoznać cyberatak

... wyważony i organizacja miała odpowiednio ustawione priorytety alertów bezpieczeństwa.” – komentuje Márton Illés, Product Evangelist, BalaBit. Co trzeba zrobić w 7 minut? Wyniki badania podkreślają, że przeciętnie 10-osobowy zespół bezpieczeństwa IT ma do zbadania dziennie średnio 578 alertów bezpieczeństwa. Oznacza to, że teoretycznie (jeśli nikt ...

-

![Branża cyberbezpieczeństwa nie jest kobietą Branża cyberbezpieczeństwa nie jest kobietą]()

Branża cyberbezpieczeństwa nie jest kobietą

... to, że 70% dyrektorów ds. bezpieczeństwa informacji ma problemy ze znalezieniem profesjonalistów w zakresie bezpieczeństwa IT, istnieje konieczność szukania innych sposobów rozwiązania problemu niedoboru talentów. Badanie wskazuje również przewagę liczebną mężczyzn w stosunku do kobiet wśród kierowników ds. bezpieczeństwa IT. Tylko jedna piąta (23 ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2007 Ewolucja złośliwego oprogramowania IV-VI 2007]()

Ewolucja złośliwego oprogramowania IV-VI 2007

... się przed sklepem już kilka dni przed oficjalną datą sprzedaży. W międzyczasie, eksperci ds. bezpieczeństwa IT zastanawiali się nad tym, w jaki sposób iPhone zmieni krajobraz telefonii komórkowej oraz przeciętny poziom bezpieczeństwa telefonów. Czy jego ogromna popularność nie będzie przyczyną naruszenia stagnacji w świecie wirusów mobilnych ...

-

![Kradzież telefonu służbowego zgłoś jak najszybciej Kradzież telefonu służbowego zgłoś jak najszybciej]()

Kradzież telefonu służbowego zgłoś jak najszybciej

... - z badania firmy Kaspersky Lab obejmującego ekspertów ds. bezpieczeństwa IT na całym świecie wynika, że tylko połowa z nich niezwłocznie powiadamia przełożonych o tym incydencie. Po uzyskaniu danych pochodzących od tysięcy menedżerów bezpieczeństwa IT na całym świecie w ramach badania 2014 IT Security Risks Kaspersky Lab może stwierdzić, że ...

-

![10 ulubionych narzędzi cyberprzestępcy [© Creativa Images - Fotolia.com] 10 ulubionych narzędzi cyberprzestępcy]()

10 ulubionych narzędzi cyberprzestępcy

... , przeprowadzono wśród 494 ekspertów bezpieczeństwa IT, obecnych podczas konferencji Black Hat organizowanych w 2015 roku w Las Vegas i Amsterdamie. Uczestnikami Black Hat są eksperci z szeroko pojętej branży IT, m. in.: analitycy bezpieczeństwa, zarządzający ryzykiem, architekci/ inżynierowie bezpieczeństwa, pentesterzy, programiści, kryptolodzy ...

-

![Pracownicy celowo powodują wycieki danych? Paranoja czy fakty? [© Alina - Fotolia.com] Pracownicy celowo powodują wycieki danych? Paranoja czy fakty?]()

Pracownicy celowo powodują wycieki danych? Paranoja czy fakty?

... zjawiska potwierdza większość liderów bezpieczeństwa IT. Ostatnio przekonał się o tym na własnej skórze chiński oddział Amazona, którego skorumpowani pracownicy współdziałali z przestępcami. Ponemon Institute oszacował, że koszty tego incydentu wyniosą co najmniej 8 milionów dolarów. Wewnętrzne zagrożenia bezpieczeństwa IT - czy to pod postacią ...

-

![Ataki DDoS, czyli koszty liczone w milionach [© Fredex - Fotolia.com] Ataki DDoS, czyli koszty liczone w milionach]()

Ataki DDoS, czyli koszty liczone w milionach

... bezpieczeństwa IT. Zrealizowane przez Kaspersky Lab badanie* bezpieczeństwa IT ... bezpieczeństwa IT to coroczny sondaż przeprowadzany przez Kaspersky Lab we współpracy B2B International. W 2017 r. zapytano ponad 5 200 przedstawicieli małych, średnich (50 do 999) i dużych przedsiębiorstw (1000+) z 29 krajów o ich poglądy na temat bezpieczeństwa IT ...

-

![Bezpieczeństwo informacji: priorytety zależą od branży [© Brian Jackson - Fotolia.com] Bezpieczeństwo informacji: priorytety zależą od branży]()

Bezpieczeństwo informacji: priorytety zależą od branży

... naruszenia ochrony danych w ciągu minionych 12 miesięcy. Wyzwania dotyczące bezpieczeństwa w branży przemysłowej – inne niż w pozostałych branżach Dane te ilustrują różne podejścia do bezpieczeństwa IT stosowane w środowisku korporacyjnym i przemysłowym. Korporacyjne bezpieczeństwo IT koncentruje się na ochronie danych, podczas gdy przemysłowe – na ...

-

![Co zrobić, kiedy złapiesz malware? [© Marek - Fotolia.com] Co zrobić, kiedy złapiesz malware?]()

Co zrobić, kiedy złapiesz malware?

... Jak się chronić przed tym niezwykle rozpowszechnionym zagrożeniem? Podstawowe kroki w momencie wystąpienia sytuacji kryzysowej podpowiadają eksperci Stormshield, europejskiego lidera branży bezpieczeństwa IT. Z tego tekstu dowiesz się m.in.: Jak działa malware? Jak rozpoznać, że złośliwe oprogramowanie zainfekowało nasze urządzenie? Jak pozbyć się ...

-

![Ataki hakerskie: zagrożeni dostawcy usług finansowych i medycznych Ataki hakerskie: zagrożeni dostawcy usług finansowych i medycznych]()

Ataki hakerskie: zagrożeni dostawcy usług finansowych i medycznych

... gabinetów dentystycznych, doradców finansowych, niezależnych radców prawnych, firm z branży doradztwa IT, skupiają się na swojej podstawowej działalności i wygrywają na takim podejściu. Jednocześnie wiele z nich może w ten sposób zaniedbać kwestie bezpieczeństwa IT i narazić na ryzyko swoich klientów oraz przyszłość swojego biznesu. Badanie "2013 ...

-

![Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom [© Melpomene - Fotolia.com] Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom]()

Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom

... bezpieczeństwa IT. Przygotowanie na potencjalne ataki crackerskie deklaruje zaledwie 18 proc. przedsiębiorców, przy czym w Polsce odsetek ten sięga zaledwie 10 proc. Przed nami rezultaty badania zrealizowanego przez Forbes Insights dla VMware. Na jego potrzeby zebrano opinie kadry zarządzającej i ekspertów ds. bezpieczeństwa IT reprezentujących ...

-

![Cyberbezpieczeństwo - trendy 2020. Co dołącza do ransomware? [© lolloj - Fotolia.com] Cyberbezpieczeństwo - trendy 2020. Co dołącza do ransomware?]()

Cyberbezpieczeństwo - trendy 2020. Co dołącza do ransomware?

... dostawców usług w chmurze. Dla branży bezpieczeństwa oznacza to konieczność stworzenia przedsiębiorstwom takich narzędzi, które umożliwiają zabezpieczenie danych przechowywanych w wielu chmurach, ich łatwą migrację i odzyskiwanie. Nowy, lepszy świat Wyzwaniem dla branży bezpieczeństwa IT jest stworzenie bezpiecznego Internetu Rzeczy. IoT ...

-

![Specjalista ds. cyberbezpieczeństwa pilnie poszukiwany [© Murrstock - Fotolia.com] Specjalista ds. cyberbezpieczeństwa pilnie poszukiwany]()

Specjalista ds. cyberbezpieczeństwa pilnie poszukiwany

... , 68 proc. ankietowanych przedsiębiorstw w Polsce odczuło skutki związane z cyberprzestępczością, a 25 proc. z nich zanotowało wzrost liczby ataków hakerskich. Z jakimi wyzwaniami w kwestii bezpieczeństwa IT muszą mierzyć się firmy w Polsce, aby ustrzec się przed cyberatakami oraz jakie wiążą się z tym koszty? „Praca szuka człowieka” Z danych ...

-

![Czego powinny się obawiać instytucje finansowe? [© Andrey Burmakin - Fotolia.com] Czego powinny się obawiać instytucje finansowe?]()

Czego powinny się obawiać instytucje finansowe?

... bezpieczeństwu danych i narażać je np. na wyciek. To naturalnie prowadzi do coraz większej liczby incydentów bezpieczeństwa IT – tłumaczy Jarosław Mackiewicz. Groźne konsekwencje Rosnącą liczbę incydentów bezpieczeństwa warto rozpatrywać przez pryzmat wprowadzonego przed rokiem Ogólnego Rozporządzenia o Ochronie Danych (RODO). Przewiduje ono bardzo ...

-

![Nie(bezpieczna) sztuczna inteligencja Nie(bezpieczna) sztuczna inteligencja]()

Nie(bezpieczna) sztuczna inteligencja

... cyberbezpieczeństwa czekało 10 tysięcy miejsc pracy. Przeciążeni pracą specjaliści często popełniają błędy. Jednak istnieje szansa, że wraz automatyzacją narzędzi bezpieczeństwa IT, pracownicy skoncentrują się na kluczowych kwestiach zamiast tracić czas na wykonywanie żmudnych, powtarzalnych czynności. O ile sztuczna inteligencja doskonale sprawdza ...

-

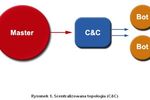

![Sieci botnet: dochodowy interes Sieci botnet: dochodowy interes]()

Sieci botnet: dochodowy interes

... Kamluka. Artykuł opisuje, w jaki sposób tworzone są i obsługiwane botnety (znane również jako sieci zombie), które stanowią obecnie jedno z najpoważniejszych zagrożeń bezpieczeństwa IT. Jest to pierwszy z serii artykułów dotyczących botnetów. Co to jest botnet? Botnet to sieć komputerów złożona z maszyn zainfekowanych szkodliwym backdoorem ...

Tematy: boty, bot, botnet, IRCbot, program dla hakerów, sieci zombie, ataki DDoS, komputery zombie, backdoor -

![Polskie firmy i ataki hakerów Polskie firmy i ataki hakerów]()

Polskie firmy i ataki hakerów

... . Problem ten dotyczy również polskich firm" – mówi Zbigniew Engiel z laboratorium informatyki śledczej Mediarecovery. "Ankietowani podczas konferencji Confidence 2.0 specjaliści bezpieczeństwa IT mówili wprost, że zagrożenie zewnętrznym atakiem na sieć to rzeczywiste zagrożenie z jakim nieraz się spotykali. O większość tego typu przypadków opinia ...

-

![Atak na serwis YouTube [© stoupa - Fotolia.com] Atak na serwis YouTube]()

Atak na serwis YouTube

... wyskakującymi komunikatami o jego śmierci, bądź przekierowywani na strony typu "tylko dla dorosłych". Fakt ten dosyć szybko wzbudził zainteresowanie specjalistów z dziedziny bezpieczeństwa IT i okazało się, iż serwis YouTube padł ofiarą klasycznego ataku XSS (Cross-Site Scripting). Jak to bywa w niespokojnych czasach, ataku można spodziewać ...

-

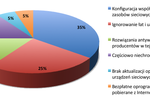

![Sieci firmowe słabo chronione Sieci firmowe słabo chronione]()

Sieci firmowe słabo chronione

Kaspersky Lab, producent rozwiązań do ochrony danych, prezentuje wyniki własnego badania bezpieczeństwa w firmach. Dane zebrane podczas obsługi klientów korporacyjnych pozwoliły wskazać główne błędy w polityce bezpieczeństwa IT, które mogą narazić każdą organizację na ryzyko. Największym błędem, który odpowiada za 35% incydentów, jest ignorowanie ...

-

![Ransomware kosztowało nas ponad miliard dolarów [© kaptn - Fotolia.com] Ransomware kosztowało nas ponad miliard dolarów]()

Ransomware kosztowało nas ponad miliard dolarów

... osoby, która aktywowała infekcję. Alarmujący jest również średni czas downtime'u wywołanego atakiem ransomare - 12 godzin. Tyle średnio specjalistom bezpieczeństwa IT zajmuje przywrócenie pełnej operacyjności niesprawnych systemów. - W przypadku dużych firm przestój 1,5 dnia roboczego może generować katastrofalne koszty - komentuje Krystian ...

-

![Kompetencje cyfrowe Polaków, czyli jak duże mamy braki [© pathdoc - Fotolia.com] Kompetencje cyfrowe Polaków, czyli jak duże mamy braki]()

Kompetencje cyfrowe Polaków, czyli jak duże mamy braki

... dla firmowego bezpieczeństwa IT. Administratorzy sieci firmowych już od lat biją na alarm, że najsłabszym ogniwem firmowego bezpieczeństwa IT są pracownicy. ... podstawowej wiedzy z zakresu cyberbezpieczeństwa - mogą stanowić realne zagrożenie dla bezpieczeństwa sieci firmowej. - Pracownik, któremu brakuje wiedzy na temat prawidłowego i bezpiecznego ...

-

![Za kulisami ataków ransomware [© zephyr_p - Fotolia.com] Za kulisami ataków ransomware]()

Za kulisami ataków ransomware

... spamu. Wnioski na przyszłość Zabezpieczenie przed ransomware nie polega tylko na implementowaniu najnowszych rozwiązań ochrony sieciowej. Dobre praktyki w zakresie bezpieczeństwa IT, w tym regularne szkolenia dla pracowników, są istotnymi elementami każdej konfiguracji zabezpieczeń. Każda organizacja powinna upewnić się, że postępuje zgodnie ...

-

![Szyfrowanie danych z MySecureDoc Szyfrowanie danych z MySecureDoc]()

Szyfrowanie danych z MySecureDoc

... wciąż nie zdaje sobie sprawy, że szyfrowanie danych w pewnych warunkach jest obecnie nakazane przez prawo" – podkreśla Anna Piechocka dyrektor Biura Bezpieczeństwa IT w firmie Dagma. Program MySecureDoc stworzony jest przez firmę WinMagic na bazie korporacyjnego rozwiązania SecureDoc Enterprise Edition. Wersja Enterprise posiada dodatkowo ...

-

![Rootkit Rustock.C: rozwiązanie zagadki Rootkit Rustock.C: rozwiązanie zagadki]()

Rootkit Rustock.C: rozwiązanie zagadki

... Lab, producent rozwiązań do ochrony danych, opublikował artykułu "Rustock - mit czy rzeczywistość". Chociaż pogłoski o "nieuchwytnym" Rustocku zaczęły krążyć wśród ekspertów bezpieczeństwa IT już w grudniu 2006 roku, wirus ten został wykryty dopiero w maju 2008 roku. Po zaimplementowaniu wykrywania i leczenia aktywnych infekcji spowodowanych przez ...

Tematy: Rootkity, rootkit, złośliwy kod, cyberprzestępcy, złośliwe programy, botnet, sieci zombie, rustock, Rustock.C -

![DAGMA: Barracuda Web Filter Vx [© Nmedia - Fotolia.com] DAGMA: Barracuda Web Filter Vx]()

DAGMA: Barracuda Web Filter Vx

... interfejsem dostępnym z poziomu przeglądarki internetowej i systemem automatycznych aktualizacji systemu czyni to z Barracuda Web Filter Vx narzędzie niemal bezobsługowe. Biuro Bezpieczeństwa IT firmy DAGMA, dystrybutor rozwiązań Barracuda Networks, udostępnia w swoim portfolio wszystkie trzy model Barracuda Web Filter Vx. Daje to potencjalnym ...

-

![Cyberbezpieczeństwo firm cierpi przez brak pracowników [© BillionPhotos.com - Fotolia.com] Cyberbezpieczeństwo firm cierpi przez brak pracowników]()

Cyberbezpieczeństwo firm cierpi przez brak pracowników

... bezpieczeństwa styku z internetem, ochroną przed złośliwym oprogramowaniem oraz reagowaniem na incydenty bezpieczeństwa. Podobnie wysoko oceniane jest bezpieczeństwo sieci wewnętrznej, które również zostało uznane za obszar w pełni dojrzały przez ponad 40% ankietowanych. Brak pracowników największą barierą w budowaniu bezpieczeństwa IT Największym ...

-

![Ochrona danych osobowych: tożsamość na celowniku [© alphaspirit - Fotolia.com] Ochrona danych osobowych: tożsamość na celowniku]()

Ochrona danych osobowych: tożsamość na celowniku

... więc bezpieczeństwa poufnych informacji w tak zmiennym i wymagającym otoczeniu, stanowi jedno z kluczowych wyzwań współczesnej legislacji. Pytanie czy priorytet ochrony danych osobowych przekuty na regulacje prawne realnie zmniejszy zagrożenia wykorzystywania naszej prywatności przez firmy? Wśród najważniejszych wyzwań dla bezpieczeństwa IT w 2014 ...

-

![W walce z cyberatakami przeszkadza niewiedza i brak pieniędzy [© pixabay] W walce z cyberatakami przeszkadza niewiedza i brak pieniędzy]()

W walce z cyberatakami przeszkadza niewiedza i brak pieniędzy

... odpowiednim systemem bezpieczeństwa, który pozwoliłby im szybko i skutecznie reagować na ataki – mówi Mariusz Rzepka – Gdy organizacje są w stanie wdrożyć system bezpieczeństwa ze zintegrowanymi produktami, które współpracują ze sobą, dzieląc się informacjami i automatycznie reagując na zagrożenia, wówczas zespoły bezpieczeństwa IT mogą uniknąć ...

-

![Inwestycja w bezpieczeństwo danych. To się opłaca Inwestycja w bezpieczeństwo danych. To się opłaca]()

Inwestycja w bezpieczeństwo danych. To się opłaca

... . Informacje o badaniu Globalne badanie firmy Kaspersky dotyczące zagrożeń dla bezpieczeństwa IT obejmuje osoby decyzyjne w dziedzinie IT i jest przeprowadzane już od 9 lat. W najnowszej odsłonie zbadano 4 958 osób w 23 krajach. Respondentów zapytano o stan bezpieczeństwa IT ich organizacji, rodzaje zagrożeń, z jakimi mają do czynienia, oraz ...

-

![Bezpieczeństwo chmury obliczeniowej wyzwaniem dla firm [© Jakub Jirsák - Fotolia.com] Bezpieczeństwo chmury obliczeniowej wyzwaniem dla firm]()

Bezpieczeństwo chmury obliczeniowej wyzwaniem dla firm

... do rozwiązań chmurowych. Rosnące zagrożenie shadow IT Zjawisko shadow IT budziło wiele obaw specjalistów ds. bezpieczeństwa IT jeszcze przed pandemią COVID-19, natomiast nagłe i masowe przejście na pracę w trybie zdalnym oraz zmiany w infrastrukturze, dramatycznie zwiększyły skalę tego problemu. Zjawisko shadow IT – czyli dokonywanie zakupów usług ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... ogniwo w łańcuchu bezpieczeństwa IT. Głównym sposobem wzmocnienia tego ogniowa jest organizowanie szkoleń – nie tylko dla personelu IT, ale również dla pozostałych pracowników. Niezależnie od tego, jak mocna jest ochrona techniczna firmy oraz jak profesjonalnie zostały skonfigurowane jej polityki bezpieczeństwa, stworzenie dobrze chronionego ...

-

![Kaspersky Endpoint Security for Business Kaspersky Endpoint Security for Business]()

Kaspersky Endpoint Security for Business

... innego powszechnego wroga bezpieczeństwa IT – złożoności. Kaspersky Endpoint Security for Business to pierwsza zbudowana od podstaw prawdziwa platforma bezpieczeństwa, oferująca istotne dla firmy połączenie głębokiej ochrony, wydajności oraz łatwości zarządzania. Nowe realia pracy działów IT Podstawowa misja administratora IT nie uległa znaczącej ...

-

![Open source i bezpieczeństwo [© Minerva Studio - Fotolia.com] Open source i bezpieczeństwo]()

Open source i bezpieczeństwo

... okazuje nagłe i niezwykłe zainteresowanie bezpieczeństwem IT. Ale działy IT nie otrzymują dodatkowych środków, żeby poradzić sobie z tymi rosnącymi naciskami. Innowacja w „open source” W jaki sposób może pomóc społeczność „open source”? Wyraźnie widać nagły przypływ innowacji na polu bezpieczeństwa IT, pochodzących od programistów „open source ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![5 pytań o RODO. Zadaj je swojemu dostawcy usług IT [© Chaiyawat - Fotolia.com] 5 pytań o RODO. Zadaj je swojemu dostawcy usług IT](https://s3.egospodarka.pl/grafika2/RODO/5-pytan-o-RODO-Zadaj-je-swojemu-dostawcy-uslug-IT-204804-150x100crop.jpg)

![Masz 7 minut, aby rozpoznać cyberatak [© Photographee.eu - Fotolia.com] Masz 7 minut, aby rozpoznać cyberatak](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Masz-7-minut-aby-rozpoznac-cyberatak-158012-150x100crop.jpg)

![10 ulubionych narzędzi cyberprzestępcy [© Creativa Images - Fotolia.com] 10 ulubionych narzędzi cyberprzestępcy](https://s3.egospodarka.pl/grafika2/inzynieria-spoleczna/10-ulubionych-narzedzi-cyberprzestepcy-171524-150x100crop.jpg)

![Pracownicy celowo powodują wycieki danych? Paranoja czy fakty? [© Alina - Fotolia.com] Pracownicy celowo powodują wycieki danych? Paranoja czy fakty?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Pracownicy-celowo-powoduja-wycieki-danych-Paranoja-czy-fakty-217268-150x100crop.jpg)

![Ataki DDoS, czyli koszty liczone w milionach [© Fredex - Fotolia.com] Ataki DDoS, czyli koszty liczone w milionach](https://s3.egospodarka.pl/grafika2/ataki-DDos/Ataki-DDoS-czyli-koszty-liczone-w-milionach-202963-150x100crop.jpg)

![Bezpieczeństwo informacji: priorytety zależą od branży [© Brian Jackson - Fotolia.com] Bezpieczeństwo informacji: priorytety zależą od branży](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Bezpieczenstwo-informacji-priorytety-zaleza-od-branzy-145275-150x100crop.jpg)

![Co zrobić, kiedy złapiesz malware? [© Marek - Fotolia.com] Co zrobić, kiedy złapiesz malware?](https://s3.egospodarka.pl/grafika2/malware/Co-zrobic-kiedy-zlapiesz-malware-247586-150x100crop.jpg)

![Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom [© Melpomene - Fotolia.com] Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-zawodzi-Tylko-1-4-firm-ufa-zabezpieczeniom-220811-150x100crop.jpg)

![Cyberbezpieczeństwo - trendy 2020. Co dołącza do ransomware? [© lolloj - Fotolia.com] Cyberbezpieczeństwo - trendy 2020. Co dołącza do ransomware?](https://s3.egospodarka.pl/grafika2/ransomware/Cyberbezpieczenstwo-trendy-2020-Co-dolacza-do-ransomware-226574-150x100crop.jpg)

![Specjalista ds. cyberbezpieczeństwa pilnie poszukiwany [© Murrstock - Fotolia.com] Specjalista ds. cyberbezpieczeństwa pilnie poszukiwany](https://s3.egospodarka.pl/grafika2/specjalista-ds-cyberbezpieczenstwa/Specjalista-ds-cyberbezpieczenstwa-pilnie-poszukiwany-218616-150x100crop.jpg)

![Czego powinny się obawiać instytucje finansowe? [© Andrey Burmakin - Fotolia.com] Czego powinny się obawiać instytucje finansowe?](https://s3.egospodarka.pl/grafika2/cyberataki/Czego-powinny-sie-obawiac-instytucje-finansowe-220551-150x100crop.jpg)

![Atak na serwis YouTube [© stoupa - Fotolia.com] Atak na serwis YouTube](https://s3.egospodarka.pl/grafika/YouTube/Atak-na-serwis-YouTube-MBuPgy.jpg)

![Ransomware kosztowało nas ponad miliard dolarów [© kaptn - Fotolia.com] Ransomware kosztowało nas ponad miliard dolarów](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-kosztowalo-nas-ponad-miliard-dolarow-190090-150x100crop.jpg)

![Kompetencje cyfrowe Polaków, czyli jak duże mamy braki [© pathdoc - Fotolia.com] Kompetencje cyfrowe Polaków, czyli jak duże mamy braki](https://s3.egospodarka.pl/grafika2/umiejetnosci-cyfrowe/Kompetencje-cyfrowe-Polakow-czyli-jak-duze-mamy-braki-191307-150x100crop.jpg)

![Za kulisami ataków ransomware [© zephyr_p - Fotolia.com] Za kulisami ataków ransomware](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Za-kulisami-atakow-ransomware-193738-150x100crop.jpg)

![DAGMA: Barracuda Web Filter Vx [© Nmedia - Fotolia.com] DAGMA: Barracuda Web Filter Vx](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/DAGMA-Barracuda-Web-Filter-Vx-Qq30bx.jpg)

![Cyberbezpieczeństwo firm cierpi przez brak pracowników [© BillionPhotos.com - Fotolia.com] Cyberbezpieczeństwo firm cierpi przez brak pracowników](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberbezpieczenstwo-firm-cierpi-przez-brak-pracownikow-258294-150x100crop.jpg)

![Ochrona danych osobowych: tożsamość na celowniku [© alphaspirit - Fotolia.com] Ochrona danych osobowych: tożsamość na celowniku](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Ochrona-danych-osobowych-tozsamosc-na-celowniku-131260-150x100crop.jpg)

![W walce z cyberatakami przeszkadza niewiedza i brak pieniędzy [© pixabay] W walce z cyberatakami przeszkadza niewiedza i brak pieniędzy](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/W-walce-z-cyberatakami-przeszkadza-niewiedza-i-brak-pieniedzy-221386-150x100crop.jpg)

![Bezpieczeństwo chmury obliczeniowej wyzwaniem dla firm [© Jakub Jirsák - Fotolia.com] Bezpieczeństwo chmury obliczeniowej wyzwaniem dla firm](https://s3.egospodarka.pl/grafika2/cloud-computing/Bezpieczenstwo-chmury-obliczeniowej-wyzwaniem-dla-firm-235668-150x100crop.jpg)

![Open source i bezpieczeństwo [© Minerva Studio - Fotolia.com] Open source i bezpieczeństwo](https://s3.egospodarka.pl/grafika/open-source/Open-source-i-bezpieczenstwo-iG7AEZ.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Ważne limity dla prowadzących działalność gospodarczą w 2024 roku [© Andrey Popov - Fotolia.com] Ważne limity dla prowadzących działalność gospodarczą w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-gospodarcza/Wazne-limity-dla-prowadzacych-dzialalnosc-gospodarcza-w-2024-roku-263860-150x100crop.jpg)

Nowy etap osiedla Slow City w sprzedaży

Nowy etap osiedla Slow City w sprzedaży

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)

![Ceny mieszkań na rynku wtórnym spadły w I kw. 2025 [© Freepik] Ceny mieszkań na rynku wtórnym spadły w I kw. 2025](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-na-rynku-wtornym-spadly-w-I-kw-2025-266181-150x100crop.jpg)

![Co musisz wiedzieć o kontroli podatkowej? [© Freepik] Co musisz wiedzieć o kontroli podatkowej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Co-musisz-wiedziec-o-kontroli-podatkowej-266179-150x100crop.jpg)

![Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu? [© Freepik] Ryanair odleciał bez 20 pasażerów. Czy to kolejny przypadek overbookingu?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-odlecial-bez-20-pasazerow-Czy-to-kolejny-przypadek-overbookingu-266178-150x100crop.jpg)