-

![Kradzież danych osobowych jest powszechna Kradzież danych osobowych jest powszechna]()

Kradzież danych osobowych jest powszechna

... ofiar kradzieży tożsamości weszła w posiadanie nowych nieruchomości. Aż 38% ofiar kradzieży dowiedziało się, że ktoś żyje na ich konto. Bez uszczerbku z sytuacji kradzieży tożsamości wyszło tylko 29% ofiar. Straty związane z utratą danych ...

-

![Wzrosło bezpieczeństwo ruchu drogowego w UE. 4 tys. mniej ofiar śmiertelnych [© pixabay.com] Wzrosło bezpieczeństwo ruchu drogowego w UE. 4 tys. mniej ofiar śmiertelnych]()

Wzrosło bezpieczeństwo ruchu drogowego w UE. 4 tys. mniej ofiar śmiertelnych

... danych wynika, że 18 państw członkowskich odnotowało w 2020 r. najniższą w historii liczbę śmiertelnych ofiar wypadków drogowych. W całej UE liczba ofiar śmiertelnych spadła średnio ... do pewnych zmian w klasyfikacji państw według wskaźników ofiar śmiertelnych, to najbezpieczniejsze pozostają nadal drogi w Szwecji (18/mln), a najwyższy wskaźnik w ...

-

![Wycieki danych w firmach w 2006r. Wycieki danych w firmach w 2006r.]()

Wycieki danych w firmach w 2006r.

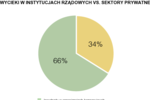

... jasno wynika, że liczba ofiar wycieku danych osobowych jest zazwyczaj bardzo duża. W diagramie 3 porównano całkowitą liczbę ofiar wycieków danych osobowych w 2006 roku oraz średnią liczbę ofiar każdego wycieku. Okazuje się, że każde naruszenie wewnętrznego bezpieczeństwa informatycznego związane z wyciekiem danych osobowych naraża średnio 785 000 ...

-

![Phishing - kradzież danych w Internecie Phishing - kradzież danych w Internecie]()

Phishing - kradzież danych w Internecie

... którejś z instytucji finansowych często jest prośba o aktualizację personaliów lub podanie danych dotyczących finansów. Zastawianie sieci Phisher jest sprytny i świadomy ludzkich słabostek. Liczy głównie na niedoświadczenie i nieuwagę swoich adresatów. Celem pozyskania ofiar wyśle zatem w olbrzymich ilościach spam z linkiem kierującym daną osobę na ...

-

![Cyberataki ransomware: okup nie gwarantuje odzyskania danych Cyberataki ransomware: okup nie gwarantuje odzyskania danych]()

Cyberataki ransomware: okup nie gwarantuje odzyskania danych

... wynika, że spośród ofiar, które zdecydowały się na taki krok, blisko co 4. nie odzyskała wykradzionych danych. Jak przypomina Kasersky, ... danych zostanie odblokowany. Praktyka pokazuje jednak, że ich zapewnieniom raczej nie należy ufać. Z raportu firmy Kaspersky wynika, że odsetek ofiar, które zapłaciły okup w celu odzyskania dostępu do swoich danych ...

-

![Szkodliwe oprogramowanie a utrata danych firmowych Szkodliwe oprogramowanie a utrata danych firmowych]()

Szkodliwe oprogramowanie a utrata danych firmowych

... %) oraz phishing (17%). Jeżeli chodzi o zagrożenia wewnętrzne, najczęstszą przyczyną utraty ważnych danych jest występowanie luk w zabezpieczeniach oprogramowania firmy (25%), które cyberprzestępcy wykorzystują w celu zainfekowania komputerów ofiar. Tego rodzaju ryzyko można wyeliminować poprzez implementację wszechstronnego systemu ochrony, który ...

-

![Kradzież danych osobowych: pomysły hakerów się nie kończą [© weerapat1003 - Fotolia.com] Kradzież danych osobowych: pomysły hakerów się nie kończą]()

Kradzież danych osobowych: pomysły hakerów się nie kończą

... nie stosując podstawowych zasad bezpieczeństwa, znacznie ułatwiają hakerom kradzież swoich pieniędzy i tożsamości. Stara i sprawdzona metoda łowienia ofiar Od lat jednym z najpopularniejszych sposobów kradzieży danych osobowych stosowanych przez hakerów jest phishing. Oznacza to podszywanie się pod inną osobę lub instytucję zaufania publicznego ...

-

![Mniej wypadków drogowych i ofiar. Zasługa nowego prawa? [© Pavel Vorobyev - Fotolia.com] Mniej wypadków drogowych i ofiar. Zasługa nowego prawa?]()

Mniej wypadków drogowych i ofiar. Zasługa nowego prawa?

... ruchu drogowego, surowo karzących zarówno pijanych kierowców, jak i piratów drogowych, zauważalnie poprawiły się statystyki wypadków. Według danych Ministerstwa Spraw Wewnętrznych spadła liczba wypadków, ofiar śmiertelnych oraz osób rannych. W myśl obowiązujących od 18 maja 2015 roku zaostrzonych przepisów, kierowcy, którzy przekroczą dozwoloną ...

-

![Kradzież tożsamości: 7% ofiar w Polsce Kradzież tożsamości: 7% ofiar w Polsce]()

Kradzież tożsamości: 7% ofiar w Polsce

... bardzo realne. TNS OBOP zbadał postawy Polaków dotyczące kwestii ochrony danych osobowych oraz zagrożeniami z nią związanych. Okazuje się, że najbardziej świadome w tej ... Europejskiej, deklarując najwyższą świadomość praw związanych z danymi osobowymi. Jednocześnie według danych TNS OBOP 70 proc. Polaków natychmiast zgłasza utratę prawa jazdy, dowodu ...

-

![Nowy trojan bankowy ma na koncie już 16 tys. ofiar Nowy trojan bankowy ma na koncie już 16 tys. ofiar]()

Nowy trojan bankowy ma na koncie już 16 tys. ofiar

... Android podjęcie następujących działań w celu zabezpieczenia się przed trojanem Faketoken i innymi podobnymi zagrożeniami: dopilnuj, aby zostały utworzone kopie zapasowe wszystkich danych, nie zgadzaj się automatycznie na przekazanie praw i udzielenie zezwoleń, gdy prosi Cię o to aplikacja – zastanów się, o co prosi i dlaczego, zainstaluj ...

-

![Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar? Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar?]()

Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar?

... wpisuje się zazwyczaj w określony schemat: rzekomy przedstawiciel zgłasza potrzebę uzyskania dostępu do poufnych danych firmy w celu świadczenia możliwie jak najlepszych usług. Jeżeli udało mu się ... oraz wglądu do jego zasobów udziela przestępcy zgody na użycie jej danych uwierzytelniających. Scenariusz ten może mieć miejsce w sytuacji, gdy atakujący ...

-

![Co 3. Polak zetknął się z próbą wyłudzenia danych [© pixabay.com] Co 3. Polak zetknął się z próbą wyłudzenia danych]()

Co 3. Polak zetknął się z próbą wyłudzenia danych

... Danych Osobowych i Instytutu Prawa Ochrony Danych Osobowych. Z tego tekstu dowiesz się m.in.: Ilu Polaków pada ofiarą wyłudzenia danych? Czego oczekujemy od podmiotów odpowiedzialnych za wyciek danych? Jak się chronić przed wyłudzeniami danych? Jak wynika ze statystyk Urzędu Ochrony Danych Osobowych, liczba zgłaszanych naruszeń ochrony danych ...

-

![Bezpieczeństwo danych: jak nie dać się cyberprzestępcy? [© Andrey Popov - Fotolia.com] Bezpieczeństwo danych: jak nie dać się cyberprzestępcy?]()

Bezpieczeństwo danych: jak nie dać się cyberprzestępcy?

... danych? Badanie przeprowadzone przez Ponemon Institute stanowiło próbę oszacowania kosztów, które ponoszą organizacje padające ofiarą incydentów naruszenia danych. Oto wnioski z badania: Wyciek danych ... . Phishing – jak wskazuje jego nazwa – polega na łowieniu ofiar. Haker wysyła maila, wyglądającego niepozornie i niebudzącego podejrzeń do wielu ...

-

![Wyłudzenie danych osobowych, czyli wirus w czasie pandemii [© pixabay.com] Wyłudzenie danych osobowych, czyli wirus w czasie pandemii]()

Wyłudzenie danych osobowych, czyli wirus w czasie pandemii

... skłaniał Polaków podejrzany e-mail, SMS bądź telefon? Jak nam idzie rozpoznawanie fałszywych wiadomości? Czy jesteśmy podatni na wyłudzenie danych osobowych? W czasie pandemii wyłudzenie danych osobowych to incydent, który pojawia się częściej niż wcześniej - to jeden z głównych wniosków wypływających z omawianego badania. O intensyfikacji tego ...

-

![Ochrona danych osobowych ciągle kuleje [© frank11 - Fotolia.com] Ochrona danych osobowych ciągle kuleje]()

Ochrona danych osobowych ciągle kuleje

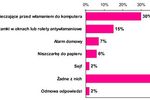

... uchronić się przed kradzieżą tożsamości? Poradnik Fellowes Przestępcy w imieniu ofiar kradzieży dokumentów tożsamości mogą np. wyłudzić kredyt w banku, dokonać ... jesteśmy w stanie ich zniszczyć w sposób uniemożliwiający odczytanie zawierających się w nich danych. Wykupienie Alertów w Biurze Informacji Kredytowej (BIK) , czyli automatycznego ...

-

![Kradzież danych - jak nie dać się oszukać? [© pixabay.com] Kradzież danych - jak nie dać się oszukać?]()

Kradzież danych - jak nie dać się oszukać?

... ofiary. Dlatego najlepiej, nie wdawać się w dyskusję z nieznajomymi. Taka łatwowierność może wiele kosztować. Oszuści dzwonią do przypadkowych osób, najczęściej ofiar wycieków danych i próbują uzyskać cenne informacje. Rozmowy mogą trwać długo, przestępcy przełączają rozmowę do innych fałszywych „konsultantów”, aby upozorować prawdziwy kontakt np ...

-

![6 działań, które złagodzą skutki kradzieży danych 6 działań, które złagodzą skutki kradzieży danych]()

6 działań, które złagodzą skutki kradzieży danych

... skutki tego typu ataków. Napastnicy wykorzystują różne sposoby aby wejść w posiadanie wrażliwych lub poufnych danych. Jednak najczęściej sięgają po metody socjotechniczne, które polegają nakłonieniu potencjalnych ofiar do ujawnienia haseł, numerów kont bankowych czy udzielenia dostępu do komputera w celu dyskretnego zainstalowania złośliwego ...

-

![Wyciek danych - co powinniśmy zrobić? Wyciek danych - co powinniśmy zrobić?]()

Wyciek danych - co powinniśmy zrobić?

... Przygotowali także rekomendacje dotyczące działań, jakie powinien podjąć każdy, kto jest ofiarą takiego incydentu. Komentarz ekspercki do incydentów związanych z wyciekiem danych wrażliwych notowanych w ostatnich dniach. Implikacje tego wycieku będą szerokie. Wykradzione dane stawiają przestępców, którzy wejdą w ich posiadanie u wrót sezamu i muszą ...

-

![5 zasad bezpieczeństwa dla danych firm 5 zasad bezpieczeństwa dla danych firm]()

5 zasad bezpieczeństwa dla danych firm

... podczas ataku danych. Dla poprawy odporności danych kluczowe jest nie tylko stosowanie zasady zerowego zaufania, ale też rozszerzenie jej o solidną strategię backupu i odzyskiwania danych. Podejście ... Trends 2024, aż 96% ataków ransomware mierzy w repozytoria kopii zapasowych. Większość ofiar udanych ataków (76%) traci backup. To musi się zmienić. ...

-

![Szyfrowanie danych - cyberprzestępcy to lubią [© a3701027 - Fotolia.com] Szyfrowanie danych - cyberprzestępcy to lubią]()

Szyfrowanie danych - cyberprzestępcy to lubią

... zdarza się często. Dlatego ważne jest regularne wykonywanie kopii zapasowych istotnych danych. Zalecamy również wykorzystywanie najnowszych wersji rozwiązań bezpieczeństwa w celu zapewnienia ochrony. Moduł ... zwłaszcza na sensacyjne wiadomości, ponieważ cyberprzestępcy lubią za ich pomocą przyciągać uwagę swoich ofiar Dbaj o to, by system operacyjny, ...

-

![Kopia zapasowa nie zawsze chroni przed utratą danych Kopia zapasowa nie zawsze chroni przed utratą danych]()

Kopia zapasowa nie zawsze chroni przed utratą danych

... bezpieczeństwem. W przypadku ostatniego ataku oszuści dostarczali do urządzeń ofiar szkodliwy program szyfrujący dane, a następnie żądali okupu za przywrócenie ... Jednak spośród osób, które preferują fizyczne nośniki danych, prawie jeden na czterech użytkowników (24%) doświadczył bezpowrotnej utraty danych, ponieważ urządzenie pamięci masowej zostało ...

-

![Wyciek danych firm, które zgłosiły się po pomoc w czasie pandemii [© alphaspirit - Fotolia.com] Wyciek danych firm, które zgłosiły się po pomoc w czasie pandemii]()

Wyciek danych firm, które zgłosiły się po pomoc w czasie pandemii

... krajach, w tym w Polsce. Jak pisze DAGMA, wspomniany we wstępie wyciek danych miał być następstwem błędu rządowej witryny, za pośrednictwem której przedsiębiorcy mogli ... które następnie mogą zostać wykorzystane w kampanii phishingowej. Adresy e-mail potencjalnych ofiar wraz z informacją, że w związku z trwającą epidemią są w trudnej sytuacji ...

-

![121% wzrost liczby wycieków danych w Polsce [© alphaspirit - Fotolia.com] 121% wzrost liczby wycieków danych w Polsce]()

121% wzrost liczby wycieków danych w Polsce

... statystyczny Europejczyk w ciągu ostatnich 18 lat doświadczył średnio 6 wycieków danych. METODOLOGIA BADANIA Mapa Światowych Wycieków Danych opracowana została we współpracy z niezależnymi badaczami cyberbezpieczeństwa, którzy zebrali dane użytkowników z 27 tys. baz danych, które wyciekły i zostały opublikowane online. Badacze sortują dane według ...

-

![Najczęstsze cyberataki: pora na kradzież danych z szantażem w tle [© DD Images - Fotolia.com] Najczęstsze cyberataki: pora na kradzież danych z szantażem w tle]()

Najczęstsze cyberataki: pora na kradzież danych z szantażem w tle

... poświadczenia używane do uzyskiwania dostępu do prawidłowych kont. Istnieje wiele sposobów, w jakie dane uwierzytelniające mogą zostać skradzione, takich jak naruszenia danych stron trzecich, złośliwe oprogramowanie przechwytujące informacje, takie jak Redline, czy kampanie phishingowe. Jest to szczególnie możliwe, jeśli pracownicy ponownie używają ...

-

![Zadbaj o bezpieczeństwo danych w wakacje [© stoupa - Fotolia.com] Zadbaj o bezpieczeństwo danych w wakacje]()

Zadbaj o bezpieczeństwo danych w wakacje

... metoda na zdobywanie poufnych informacji. Użytkownik otrzymuje e-maila, w którym pod pozorem przedłużenia licencji lub rutynowych działań bankowych, proszony jest o podanie danych osobowych czy numeru karty kredytowej. Nierzadko w wiadomości pojawia się link, którego kliknięcie przekierowuje na stronę internetową, łudząco przypominającą np.witrynę ...

-

![Inwestowanie w kryptowaluty: jak nie stracić oszczędności i danych osobowych? [© pixabay.com] Inwestowanie w kryptowaluty: jak nie stracić oszczędności i danych osobowych?]()

Inwestowanie w kryptowaluty: jak nie stracić oszczędności i danych osobowych?

... że do odebrania jest 19 tysięcy złotych zysku i żeby otrzymać te pieniądze, potrzebuje danych osobowych kobiety oraz konieczne jest zainstalowanie aplikacji AnyDesk na telefonie ... nadawcy maila, nie klikaj w nie. Nigdy nie wysyłaj, nie przekazuj obcym osobom swoim danych osobowych i bankowych. Ani mailem, ani przez telefon, ani osobiście. Nie instaluj ...

-

![Cyberpolisa, czyli jak się ubezpieczyć od wycieku danych osobowych? Cyberpolisa, czyli jak się ubezpieczyć od wycieku danych osobowych?]()

Cyberpolisa, czyli jak się ubezpieczyć od wycieku danych osobowych?

... danych jest poważnym zagrożeniem, a jego skutki rodzą bardzo poważne konsekwencje. Z pomocą przychodzą ... kosztów działań wymaganych przez RODO w razie wycieku, czyli przeprowadzenia akcji informacyjnej wśród potencjalnych ofiar wycieku. Ponadto zapewnia zwrot kosztów związanych z postępowaniami administracyjnymi i sądowymi oraz wypłatę odszkodowań. ...

-

![Wypadki drogowe z udziałem motocykli, czyli mniej zdarzeń, więcej ofiar [© Jag_cz - Fotolia] Wypadki drogowe z udziałem motocykli, czyli mniej zdarzeń, więcej ofiar]()

Wypadki drogowe z udziałem motocykli, czyli mniej zdarzeń, więcej ofiar

... wypadków i kolizji z udziałem motocyklistów może zastanawiać, zwłaszcza na tle optymistycznych danych dotyczących spadku zdarzeń drogowych w Polsce w ogóle. O kolejnych zdarzeniach drogowych ... w czerwcu były to 323 wypadki, w lipcu 274, a w sierpniu 300. Najwięcej ofiar śmiertelnych w ich wyniku było właśnie w ostatnim miesiącu wakacji (29 osób). ...

-

![Koparki kryptowaluty czyli 2,7 mln ofiar Koparki kryptowaluty czyli 2,7 mln ofiar]()

Koparki kryptowaluty czyli 2,7 mln ofiar

... lub monetę) za pomocą mocy obliczeniowej komputerów oraz urządzeń mobilnych ofiar. Dzieje się to oczywiście poza świadomością atakowanych. Z raportu wynika ... do 4 931 w okresie 2017-2018. Porady bezpieczeństwa — ransomware Regularnie twórz kopię zapasową swoich danych. Dopilnuj, aby oprogramowanie na wszystkich wykorzystywanych przez Ciebie ...

-

![Elastyczne biura: czy coworking to jedna z ofiar pandemii? [© victor zastol'skiy - Fotolia.com] Elastyczne biura: czy coworking to jedna z ofiar pandemii?]()

Elastyczne biura: czy coworking to jedna z ofiar pandemii?

... , że miasta coraz częściej zmagają się problemami, takimi jak przeludnienie czy utrudnione dojazdy do pracy – mówi Istvan Toth, dyrektor i analityk danych w firmie Colliers International na region EMEA. Dane za I poł. 2020 r. pokazują wzrost o 52% zapotrzebowania na elastyczną przestrzeń biurową w lokalizacjach poza ...

-

![Ransomware w XII 2024. 86 ofiar FunkSec [© Florian Roth - Fotolia.com] Ransomware w XII 2024. 86 ofiar FunkSec]()

Ransomware w XII 2024. 86 ofiar FunkSec

... RansomHub, atakujący zaawansowanymi metodami szyfrowania głównie systemy VMware ESXi. W grudniu udane ataki przeprowadzał również LeakeData, operujący stroną wycieku danych, łącząc incydenty ransomware z szerszymi działaniami wymuszającymi. Specjaliści Check Pointa wskazali również najczęściej występujące rodziny malware. W grudniu światowe sieci ...

-

![Doxing to realne zagrożenie dla użytkowników sieci. Jak się chronić? Doxing to realne zagrożenie dla użytkowników sieci. Jak się chronić?]()

Doxing to realne zagrożenie dla użytkowników sieci. Jak się chronić?

... mają do dyspozycji wiele źródeł i metod umożliwiających im pozyskiwanie danych ofiar. Należą do nich m.in.: Monitorowanie powtarzających się nazw użytkowników – Jedną z podstawowych zasad cyberhigieny jest korzystanie z różnych haseł do różnych serwisów internetowych, aby wyciek danych z jednego z nich nie ułatwił dostępu do innych. Warto ...

-

![Uwaga na podejrzane e-maile Uwaga na podejrzane e-maile]()

Uwaga na podejrzane e-maile

... popularności traci ransomware, czyli oprogramowanie służące blokowaniu danych ofiar i wymuszaniu okupu za ich odzyskanie. W błędzie jest jednak ten, komu wydaje się, że problem ten odszedł do lamusa - cyberprzestępcy zaczęli po prostu stosować inne metody. Według danych F-Secure obecnie tylko 6% załączników w e-mailach ze spamem ...

-

![Phishing: Facebook najczęściej wykorzystywaną marką Phishing: Facebook najczęściej wykorzystywaną marką]()

Phishing: Facebook najczęściej wykorzystywaną marką

... ataków w Q4) Mobilna bankowość Chase Facebook Apple PayPal - Cyberprzestępcy korzystają z różnorodnych form ataku, aby oszukać swoje ofiary, celem kradzieży danych osobowych i danych logowania oraz pieniędzy. Z reguły korzystają oni ze spamowych wiadomości e-mail, ale zaobserwowaliśmy również atakujących, którzy włamywali się na konta mailowe ...

-

![Wojna szpiegów: cyberprzestępcy kradną sobie ofiary Wojna szpiegów: cyberprzestępcy kradną sobie ofiary]()

Wojna szpiegów: cyberprzestępcy kradną sobie ofiary

... ? Na to właśnie wygląda. Okazuje się bowiem, że cyberprzestępcze ugrupowania atakują swoich kolegów po fachu. Celem tych działań jest kradzież danych ofiar, ale również „pożyczanie” narzędzi i technik konkurentów. W procederze tym może również chodzić o ponowne wykorzystywanie należącej do konkurencji infrastruktury. Eksperci działającego w ramach ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Wzrosło bezpieczeństwo ruchu drogowego w UE. 4 tys. mniej ofiar śmiertelnych [© pixabay.com] Wzrosło bezpieczeństwo ruchu drogowego w UE. 4 tys. mniej ofiar śmiertelnych](https://s3.egospodarka.pl/grafika2/wypadek-drogowy/Wzroslo-bezpieczenstwo-ruchu-drogowego-w-UE-4-tys-mniej-ofiar-smiertelnych-237398-150x100crop.jpg)

![Kradzież danych osobowych: pomysły hakerów się nie kończą [© weerapat1003 - Fotolia.com] Kradzież danych osobowych: pomysły hakerów się nie kończą](https://s3.egospodarka.pl/grafika2/wyludzenie-danych-osobowych/Kradziez-danych-osobowych-pomysly-hakerow-sie-nie-koncza-263965-150x100crop.jpg)

![Mniej wypadków drogowych i ofiar. Zasługa nowego prawa? [© Pavel Vorobyev - Fotolia.com] Mniej wypadków drogowych i ofiar. Zasługa nowego prawa?](https://s3.egospodarka.pl/grafika2/alkohol/Mniej-wypadkow-drogowych-i-ofiar-Zasluga-nowego-prawa-158420-150x100crop.jpg)

![Co 3. Polak zetknął się z próbą wyłudzenia danych [© pixabay.com] Co 3. Polak zetknął się z próbą wyłudzenia danych](https://s3.egospodarka.pl/grafika2/wyludzenia-danych/Co-3-Polak-zetknal-sie-z-proba-wyludzenia-danych-253155-150x100crop.jpg)

![Bezpieczeństwo danych: jak nie dać się cyberprzestępcy? [© Andrey Popov - Fotolia.com] Bezpieczeństwo danych: jak nie dać się cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Bezpieczenstwo-danych-jak-nie-dac-sie-cyberprzestepcy-164598-150x100crop.jpg)

![Wyłudzenie danych osobowych, czyli wirus w czasie pandemii [© pixabay.com] Wyłudzenie danych osobowych, czyli wirus w czasie pandemii](https://s3.egospodarka.pl/grafika2/wyludzenia/Wyludzenie-danych-osobowych-czyli-wirus-w-czasie-pandemii-237598-150x100crop.jpg)

![Ochrona danych osobowych ciągle kuleje [© frank11 - Fotolia.com] Ochrona danych osobowych ciągle kuleje](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Ochrona-danych-osobowych-ciagle-kuleje-167337-150x100crop.jpg)

![Kradzież danych - jak nie dać się oszukać? [© pixabay.com] Kradzież danych - jak nie dać się oszukać?](https://s3.egospodarka.pl/grafika2/kradziez-danych/Kradziez-danych-jak-nie-dac-sie-oszukac-238416-150x100crop.jpg)

![Szyfrowanie danych - cyberprzestępcy to lubią [© a3701027 - Fotolia.com] Szyfrowanie danych - cyberprzestępcy to lubią](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Szyfrowanie-danych-cyberprzestepcy-to-lubia-153364-150x100crop.jpg)

![Wyciek danych firm, które zgłosiły się po pomoc w czasie pandemii [© alphaspirit - Fotolia.com] Wyciek danych firm, które zgłosiły się po pomoc w czasie pandemii](https://s3.egospodarka.pl/grafika2/wyciek-danych/Wyciek-danych-firm-ktore-zglosily-sie-po-pomoc-w-czasie-pandemii-229093-150x100crop.jpg)

![121% wzrost liczby wycieków danych w Polsce [© alphaspirit - Fotolia.com] 121% wzrost liczby wycieków danych w Polsce](https://s3.egospodarka.pl/grafika2/wyciek-danych/121-wzrost-liczby-wyciekow-danych-w-Polsce-249262-150x100crop.jpg)

![Najczęstsze cyberataki: pora na kradzież danych z szantażem w tle [© DD Images - Fotolia.com] Najczęstsze cyberataki: pora na kradzież danych z szantażem w tle](https://s3.egospodarka.pl/grafika2/ataki-ransomware/Najczestsze-cyberataki-pora-na-kradziez-danych-z-szantazem-w-tle-253937-150x100crop.jpg)

![Zadbaj o bezpieczeństwo danych w wakacje [© stoupa - Fotolia.com] Zadbaj o bezpieczeństwo danych w wakacje](https://s3.egospodarka.pl/grafika/hakerzy/Zadbaj-o-bezpieczenstwo-danych-w-wakacje-MBuPgy.jpg)

![Inwestowanie w kryptowaluty: jak nie stracić oszczędności i danych osobowych? [© pixabay.com] Inwestowanie w kryptowaluty: jak nie stracić oszczędności i danych osobowych?](https://s3.egospodarka.pl/grafika2/kryptowaluty/Inwestowanie-w-kryptowaluty-jak-nie-stracic-oszczednosci-i-danych-osobowych-240779-150x100crop.jpg)

![Wypadki drogowe z udziałem motocykli, czyli mniej zdarzeń, więcej ofiar [© Jag_cz - Fotolia] Wypadki drogowe z udziałem motocykli, czyli mniej zdarzeń, więcej ofiar](https://s3.egospodarka.pl/grafika2/motocykl/Wypadki-drogowe-z-udzialem-motocykli-czyli-mniej-zdarzen-wiecej-ofiar-254211-150x100crop.jpg)

![Elastyczne biura: czy coworking to jedna z ofiar pandemii? [© victor zastol'skiy - Fotolia.com] Elastyczne biura: czy coworking to jedna z ofiar pandemii?](https://s3.egospodarka.pl/grafika2/coworking/Elastyczne-biura-czy-coworking-to-jedna-z-ofiar-pandemii-233236-150x100crop.jpg)

![Ransomware w XII 2024. 86 ofiar FunkSec [© Florian Roth - Fotolia.com] Ransomware w XII 2024. 86 ofiar FunkSec](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-w-XII-2024-86-ofiar-FunkSec-264556-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Oferta mieszkań od deweloperów znacząco wzrosła [© Freepik] Oferta mieszkań od deweloperów znacząco wzrosła](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Oferta-mieszkan-od-deweloperow-znaczaco-wzrosla-265958-150x100crop.jpg)

![Zadłużenie sprzedawców sprzętu AGD urosło o 300% w ciągu 2 lat [© Freepik] Zadłużenie sprzedawców sprzętu AGD urosło o 300% w ciągu 2 lat](https://s3.egospodarka.pl/grafika2/sprzet-AGD/Zadluzenie-sprzedawcow-sprzetu-AGD-uroslo-o-300-w-ciagu-2-lat-265955-150x100crop.jpg)

![Liczba przelewów Express Elixir w III 2025 wzrosła o 25% r/r [© Gosia K. z Pixabay] Liczba przelewów Express Elixir w III 2025 wzrosła o 25% r/r](https://s3.egospodarka.pl/grafika2/banki/Liczba-przelewow-Express-Elixir-w-III-2025-wzrosla-o-25-r-r-265952-150x100crop.jpg)

![Dla kogo upadłość konsumencka? [© Freepik] Dla kogo upadłość konsumencka?](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Dla-kogo-upadlosc-konsumencka-265945-150x100crop.jpg)