-

![Bezpieczny Mac OS X Bezpieczny Mac OS X]()

Bezpieczny Mac OS X

... zagrożeniami zero-day czy atakami szkodliwego oprogramowania drive-by (infekującego komputery podczas przeglądania stron WWW). 2. Korzystaj z przeglądarki internetowej, ... system Mac OS X wykorzystuje fakt, że na komputerze znajduje się przestarzałe oprogramowanie. Do powszechnie wykorzystywanych pakietów należy Microsoft Office, Adobe Reader/Acrobat ...

-

![10 wskazówek jak chronić komputer Apple [© lukatme1 - Fotolia.com] 10 wskazówek jak chronić komputer Apple]()

10 wskazówek jak chronić komputer Apple

... na komputery z systemem ... oprogramowanie szpiegujące, o którym warto wspomnieć, Ventir, oferuje funkcję potajemnej zdalnej kontroli i potrafi rejestrować znaki wprowadzane z klawiatury. W kolekcji znajduje się również oprogramowanie szpiegujące dla iPhone’a, pierwszy moduł szyfrujący pliki dla systemu OS X oraz pierwsze szkodliwe oprogramowanie ...

-

![5 powodów, dla których aktualizacja oprogramowania jest ważna [© pixabay.com] 5 powodów, dla których aktualizacja oprogramowania jest ważna]()

5 powodów, dla których aktualizacja oprogramowania jest ważna

... dla których aktualizacje są niezbędne: Aktualizowanie na bieżąco zapewnia bezpieczeństwo Oprogramowanie jest pisane przez ludzi i w związku z tym może zawierać błędy. Niektóre z ... zapewnią bezpieczeństwo Twoim znajomym i rodzinie Nie trzeba dodawać, że wszelkie współużytkowane komputery w domu, które nie są aktualizowane, mogą ujawnić atakującym nie ...

-

![Zagrożenia w Internecie I-VI 2007 [© Scanrail - Fotolia.com] Zagrożenia w Internecie I-VI 2007]()

Zagrożenia w Internecie I-VI 2007

... są na celowniku — drugim spośród najczęściej spotykanych typów szkodliwego oprogramowania jest oprogramowanie opracowane w celu wykradania haseł do kont graczy. Postacie z gier i wirtualne ... jednak zespół ds. bezpieczeństwa CA oferuje następujące wskazówki: Wszystkie komputery w domu powinny być chronione przez program antywirusowy, antyspamowy oraz ...

-

![NewConnect: debiut Perfect Line SA [© denphumi - Fotolia.com] NewConnect: debiut Perfect Line SA]()

NewConnect: debiut Perfect Line SA

... serii B. Ofertę produktową Emitenta można podzielić na dwie grupy: Sprzedaż sprzętu komputerowego (towary i materiały). Emitent dostarcza komputery stacjonarne, serwery, notebooki, komponenty, peryferia oraz oprogramowanie większości czołowych producentów. Usługi: a) usługi serwisowe – Emitent skupia się głównie na usuwaniu usterek elektronicznych ...

-

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

... się trojan, który w wypadku słabych zabezpieczeń sieci infekuje kolejne komputery zbierając przy tym coraz więcej informacji, które przesyłane ... licznych atakach. Na obrazku widoczny jest następujący alert: „System Windows wykrył zagrożenia. Oprogramowanie antywirusowe chroni komputer przed wirusami i innymi niebezpieczeństwami. Kliknij tutaj, ...

-

![Zagrożenia internetowe IV-VI 2009 Zagrożenia internetowe IV-VI 2009]()

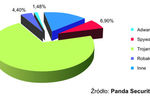

Zagrożenia internetowe IV-VI 2009

... w stosunku do pierwszych trzech miesięcy br. Z kolei ogólna liczba infekcji spowodowanych przez oprogramowanie typu adware utrzymała się na tym samym poziomie i wyniosła 19,62%. Aktywność ... specjalnie po to, aby pobierać inne rodzaje złośliwych kodów na komputery. Program szpiegujący Virtumonde oraz trojan Rebooter.J również znalazły się na liście ...

-

![Portale społecznościowe - zagrożenia Portale społecznościowe - zagrożenia]()

Portale społecznościowe - zagrożenia

... przedstawiającym ich samych. Gdy użytkownicy kliknęli zawarty w wiadomości odsyłacz, ich komputery zostały zainfekowane i mogły być zdalnie kontrolowane przez hakerów. ... w tym przypadku należy przestrzegać następującej zasady: nawet jeżeli zainstalowałeś oprogramowanie bezpieczeństwa, nigdy nie klikaj podejrzanych odsyłaczy. Bądź podejrzliwy wobec ...

-

![Jak sfinansować wdrożenie systemu IT? Jak sfinansować wdrożenie systemu IT?]()

Jak sfinansować wdrożenie systemu IT?

... nie do pokonania dla wielu właścicieli firm. To, że inwestycja w oprogramowanie zwiększające wydajność pracy zwraca się bardzo szybko, nie stanowi ... wartości niematerialne i prawne (np. licencje, patenty), środki trwałe (np. komputery), zakup analiz i usług doradczych, promocję projektu, wynagrodzenia i szkolenia specjalistyczne. Kwota dotacji musi ...

-

![Notebook Acer TravelMate 6595 Notebook Acer TravelMate 6595]()

Notebook Acer TravelMate 6595

... bardziej niż komputery stacjonarne ... oprogramowanie ADP (Absolute Data Protection) firmy Absolute Software. Technologia zapewnia sprzętową ochronę komputera nawet wtedy, gdy został zgubiony lub skradziony. Oprogramowanie ADP umożliwia natomiast użytkownikom śledzenie, gdzie znajduje się zgubiony lub skradziony komputer. Gdy oprogramowanie ...

-

![Bezpieczeństwo IT w chmurze [© Scanrail - Fotolia.com] Bezpieczeństwo IT w chmurze]()

Bezpieczeństwo IT w chmurze

... . Wskazane w badaniu potencjalne zagrożenia obejmują miedzy innymi: złośliwe oprogramowanie, kradzież danych przez hakerów, a także utratę poufnych informacji. ... szefowie działów IT oraz członkowie najwyższego kierownictwa firm odpowiedzialni za komputery, sieci i zasoby technologiczne zarówno w małych i średnich firmach, jak i w korporacjach. Jest ...

-

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame]()

Nowy szkodliwy program Flame

... automatyczne wykrycie go przez oprogramowanie bezpieczeństwa. Chociaż cechy robaka Flame różnią się od znanych do tej pory groźnych cyberbroni, takich jak Duqu czy Stuxnet, geografia ataków, wykorzystanie określonych luk w zabezpieczeniach oprogramowania oraz fakt, że atakowane są tylko wybrane komputery – wszystko to świadczy ...

-

![Internet rzeczy napędza rozwój cyfrowego świata [© Anton Balazh - Fotolia.com] Internet rzeczy napędza rozwój cyfrowego świata]()

Internet rzeczy napędza rozwój cyfrowego świata

... definiowanych przez oprogramowanie”. Wypowiedź niezależnego eksperta Edwin Bendyk, wykładowca Collegium Civitas, dziennikarz i bloger piszący o wpływie techniki na życie społeczne „Słowo rewolucja trafnie opisuje obecny etap rozwoju Internetu, określany mianem Internet rzeczy, w którym do sieci włączeni są nie tylko ludzie i komputery, ale także ...

-

![BYOD a prawo własności intelektualnej i podatki [© FotolEdhar - Fotolia.com] BYOD a prawo własności intelektualnej i podatki]()

BYOD a prawo własności intelektualnej i podatki

... rozwiązania dotyczące prawa własnosci intelektualnej i podatków. Ze sprzętem elektronicznym takim jak laptopy, czy też prywatne komputery stacjonarne najczęściej związane jest jakiegoś rodzaju oprogramowanie. Mam tutaj na myśli zarówno system operacyjny, jak i poszczególne programy komputerowe wykorzystywane do wykonywania obowiązków pracowniczych ...

-

![Bezpieczeństwo IT w firmach: mobilność największym wyzwaniem [© Creativa - Fotolia.com] Bezpieczeństwo IT w firmach: mobilność największym wyzwaniem]()

Bezpieczeństwo IT w firmach: mobilność największym wyzwaniem

... z zewnątrz. Pytani o najbardziej niebezpieczne z obecnych zagrożeń, respondenci najczęściej wymieniali różnego rodzaju złośliwe oprogramowanie (wirusy, robaki, malware [39%]), które dostają się do sieci firmowej głównie przez komputery szeregowych pracowników. W większości przypadków są to drobne incydenty, które chociaż chwilowo obciążają sieć ...

-

![Darmowy hot spot - wróg numer 1? Darmowy hot spot - wróg numer 1?]()

Darmowy hot spot - wróg numer 1?

... oprogramowanie zabezpieczające: nawet na wakacjach powinieneś posiadać zainstalowane skuteczne, kompleksowe rozwiązanie bezpieczeństwa na swoim notebooku, smartfonie lub tablecie. Zawsze aktualizuj oprogramowanie: system operacyjny i używane oprogramowanie ... Zachowaj ostrożność w kafejkach internetowych: komputery publiczne są na ogół niedostatecznie ...

-

![Włamanie do sieci: jak działają hakerzy? Włamanie do sieci: jak działają hakerzy?]()

Włamanie do sieci: jak działają hakerzy?

... po dostaniu się do sieci może wyglądać następująco: Zainstaluje dodatkowe oprogramowanie umożliwiające dalszą penetrację sieci. Zmapuje sieć, by zlokalizować serwery, których ... Przykładem takiego działania jest atak grupy Carbanak. W tym wypadku cyberprzestępcy namierzyli komputery administratorów sieci, by uzyskać podgląd monitoringu w banku. Dzięki ...

-

![7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online [© Gina Sanders - Fotolia.com] 7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online]()

7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online

... G DATA Security Labs pokazują, że strony poświęcone opiece zdrowotnej infekują komputery internautów. Są wśród nich zarówno fałszywe apteki, jak i ... zabezpieczyć przed malwarem poprzez instalację odpowiednich aplikacji antywirusowych i aktualizację oprogramowanie na komputerach Strony związane z opieką zdrowotną znajdują się na szczycie ...

-

![Używasz Microsoft Silverlight? Strzeż się! Używasz Microsoft Silverlight? Strzeż się!]()

Używasz Microsoft Silverlight? Strzeż się!

... oraz tworzenia do nich łatek bezpieczeństwa. Za każdym razem, gdy instalujemy na komputerze oprogramowanie firm trzecich, zwiększamy potencjalnie ryzyko ataku, poprzez luki, jakie może posiadać instalowanie oprogramowanie. Jeśli chcemy uruchomić oprogramowanie Microsoft Silverlight musimy upewnić się, że jest on aktualizowany na bieżąco. Jeżeli ...

-

![Antywirusy G Data Business 14 już po premierze [© vege - Fotolia.com] Antywirusy G Data Business 14 już po premierze]()

Antywirusy G Data Business 14 już po premierze

... efektywnych metod stosowanych przez cyberprzestępców infekujących komputery i sieci za pomocą złośliwego oprogramowania. Nie ... oprogramowanie zarządzane centralnie, które automatycznie chroni wszystkie serwery, stacje robocze, laptopy czy smartfony z systemem Android i iOS bez wpływu na ich wydajność. G DATA Client Security Business Oprogramowanie ...

-

![Cyberprzestępczość w 2017 roku [© profit_image - Fotolia.com] Cyberprzestępczość w 2017 roku]()

Cyberprzestępczość w 2017 roku

... oprogramowanie przez Wi-Fi Cyberprzestępczość pod znakiem botnetów i ataków DDoS to trend, który utrzyma się w przyszłym roku. Potencjalnie może zostać stworzony pierwszy „robak Wi-Fi”, czyli szkodliwe oprogramowanie ... stopniu skupiała się na routerach i urządzeniach innych niż komputery PC. Robak Wi-Fi to logiczna konsekwencja ataku z wykorzystaniem ...

-

![Popcorn Time - wyjątkowy typ ransomware Popcorn Time - wyjątkowy typ ransomware]()

Popcorn Time - wyjątkowy typ ransomware

... wykorzystują 2 sprawdzone metody dostarczenia złośliwych plików na nasze komputery. Kampanie spamowe, w których wykorzystywane są wcześniej wykradzione bazy mailingowe. ... : Fundament to sprawdzone oprogramowanie antywirusowe Kopie zapasowe najważniejszych dla nas plików (zdjęcia, arkusze z pracy itp.) Aktualizacja głupcze! Oprogramowanie na Twoim ...

-

![10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma [© Jakub Jirsák - Fotolia.com] 10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma]()

10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma

... urządzenie w firmie ma zainstalowane oprogramowanie antywirusowe? - Od lat powtarzamy przedsiębiorcom, że tak naprawdę każde urządzenie w firmie może zostać wykorzystane przez przestępców - tłumaczy Robert Dziemianko z G DATA, firmy dostarczającej oprogramowanie antywirusowe. - Cyberprzestępcy mogą zainfekować komputery w momencie, gdy pracownik ...

-

![Koparki kryptowaluty czyli 2,7 mln ofiar Koparki kryptowaluty czyli 2,7 mln ofiar]()

Koparki kryptowaluty czyli 2,7 mln ofiar

... na złośliwe koparki kryptowaluty, czyli oprogramowanie, które tworzy nową jednostkę walutową (lub monetę) za pomocą mocy obliczeniowej komputerów oraz urządzeń mobilnych ofiar. Dzieje się to oczywiście poza świadomością atakowanych. Z raportu wynika, że liczba szkodliwych koparek atakujących komputery stacjonarne stale rośnie. Łączna liczba ...

-

![Ewolucja złośliwego oprogramowania III kw. 2018 [© concept w - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2018]()

Ewolucja złośliwego oprogramowania III kw. 2018

... ten jest o 2/3 wyższy od zanotowanego przed 12 miesiącami. Ransomware, a więc oprogramowanie szyfrujące dane swych ofiar i żądające zapłacenia okupu w zamian za ich ... lukę stosowaną przez WannaCry, statystyki pokazują, że cyberprzestępcy wciąż próbują wykorzystać komputery, które nie zostały załatane, a ich liczba na całym świecie nadal jest spora. ...

-

![Franklin Templeton: perspektywy inwestycyjne na 2019 rok [© Андрей Яланский - Fotolia.com] Franklin Templeton: perspektywy inwestycyjne na 2019 rok]()

Franklin Templeton: perspektywy inwestycyjne na 2019 rok

... inteligencja, uczenie maszynowe, chmury obliczeniowe, analizy danych, modele SaaS („oprogramowanie jako usługa”), sprzedaż w sieci, produkty i usługi finansowe oparte na ... której towarzyszy raczej umiarkowany wzrost branży sprzętu informatycznego, takiego jak smartfony czy komputery osobiste. Po trzecie, wiele spośród największych i mających duże ...

-

![Ataki hakerskie w I 2019 [© XtravaganT - Fotolia.com] Ataki hakerskie w I 2019]()

Ataki hakerskie w I 2019

... (control center). Do tej pory atakował głównie komputery w Azji Wschodniej i Ameryce Łacińskiej, w tym niektóre serwery hostowane przez AWS (Amazon Web Services). Zagrożenia, takie jak SpeakUp, są ostrzeżeniem przed potencjalnymi niebezpieczeństwami, które niewykryte mogą rozpowszechniać złośliwe oprogramowanie. Mając na uwadze fakt, iż Linux ...

-

![Nowe technologie w pracy. Przekleństwo czy must have? [© pixabay.com] Nowe technologie w pracy. Przekleństwo czy must have?]()

Nowe technologie w pracy. Przekleństwo czy must have?

... sobie funkcjonowanie większości firm bez dostępu do łącza internetowego, a także wyposażenia pracowników w smartfony i komputery. W rosnącej części miejsc pracy niemal codziennością są dedykowane aplikacje mobilne czy oprogramowanie w chmurze. Postęp ten śledzą pracownicy pamiętający zawodowe czasy sprzed najnowszej technologicznej rewolucji (baby ...

-

![Windows czy macOS: który bezpieczniejszy? Windows czy macOS: który bezpieczniejszy?]()

Windows czy macOS: który bezpieczniejszy?

... sobą wiele wspólnego Kiedy ludzie myślą o bezpieczeństwie systemu operacyjnego, wyobrażają sobie niebezpieczne złośliwe oprogramowanie wpływające na ich urządzenia, ale coraz powszechniejsza staje socjotechnika. W tego typu atakach tak ... 2019 roku było 56 556. Co nie zmienia faktu, iż złośliwych programów atakujących komputery z Windows było 135 razy ...

-

![Drukarka zagrożeniem dla sieci firmowej. Jak ją zabezpieczyć? Drukarka zagrożeniem dla sieci firmowej. Jak ją zabezpieczyć?]()

Drukarka zagrożeniem dla sieci firmowej. Jak ją zabezpieczyć?

... - średnio 800 000 euro. W zasadzie nowoczesne drukarki to nic innego jak potężne komputery. Dlatego stanowią one równie dobre wejście do sieci, jak zwykły biurowy ... do Twojej sieci: Zaktualizuj oprogramowanie sprzętowe drukarki, gdy tylko pojawią się aktualizacje Podobnie jak w przypadku innych urządzeń, oprogramowanie sprzętowe drukarki powinno ...

-

![Atak ransomware: płacić okup czy nie płacić? [© Andrey Popov - Fotolia.com] Atak ransomware: płacić okup czy nie płacić?]()

Atak ransomware: płacić okup czy nie płacić?

... w zamian za ich odszyfrowanie. Może zaatakować urządzenia osobiste, takie jak komputery i smartfony, ale także sieci firmowe. Rozprzestrzenia się na różne sposoby np. przez e-maile. Okazją dla przestępców jest również niezaktualizowane oprogramowanie. Bardzo często poprawki wprowadzane przez firmy są związane właśnie z bezpieczeństwem. Moment ...

-

![Gdzie NIE logować się na konto bankowe? [© Luc Ubaghs - Fotolia.com] Gdzie NIE logować się na konto bankowe?]()

Gdzie NIE logować się na konto bankowe?

... używany przez wiele osób, niesie ze sobą wiele ryzyk. Współdzielone komputery są często celem ataków hakerów, którzy instalują na nich oprogramowanie szpiegujące w celu kradzieży danych bankowych. Nawet jeśli komputer jest chroniony przez najnowsze oprogramowanie antywirusowe, nie ma gwarancji, że jest on całkowicie bezpieczny ...

-

![Biuro w kieszeni [© violetkaipa - Fotolia.com] Biuro w kieszeni]()

Biuro w kieszeni

... to jesienią 2005 roku - poinformowała firma Fujitsu Siemens Computers. Nowe oprogramowanie pozwoli użytkownikom skorzystać z wielu rozszerzeń w zakresie pracy biurowej i multimediów ... , zabezpieczającej przed utratą danych i aplikacji w razie całkowitego rozładowania akumulatora. Komputery kieszonkowe Pocket LOOX 718 i 720 wprowadzono na rynek ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... lub finansowa - osiąga wyznaczony stan. Wszystkie zainfekowane organizacje musiałyby wykorzystywać to samo oprogramowanie, aby hipoteza ta mogła być prawdziwa. Chociaż złośliwy program szyfrujący ... stale rosną. Brak rozległych epidemii nie świadczy o tym, że komputery nie są infekowane. Powodem są konsekwentne działania firm antywirusowych w ...

-

![Intel Viiv i Centrino Duo Intel Viiv i Centrino Duo]()

Intel Viiv i Centrino Duo

... wchodzi system operacyjny Microsoft Windows XP Media Center Edition 2005 oraz oprogramowanie umożliwiające użytkownikom jednoczesne oglądanie telewizji lub prowadzenie gry oraz ściąganie z ... dźwięku surround-sound (od standardu 5.1 do 7.1) oraz obrazu high-definition video. Komputery z technologią Intel Viiv mogą być uruchamiane przy pomocy jednego ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![10 wskazówek jak chronić komputer Apple [© lukatme1 - Fotolia.com] 10 wskazówek jak chronić komputer Apple](https://s3.egospodarka.pl/grafika2/system-OS-X/10-wskazowek-jak-chronic-komputer-Apple-144400-150x100crop.jpg)

![5 powodów, dla których aktualizacja oprogramowania jest ważna [© pixabay.com] 5 powodów, dla których aktualizacja oprogramowania jest ważna](https://s3.egospodarka.pl/grafika2/oprogramowanie/5-powodow-dla-ktorych-aktualizacja-oprogramowania-jest-wazna-249318-150x100crop.jpg)

![Zagrożenia w Internecie I-VI 2007 [© Scanrail - Fotolia.com] Zagrożenia w Internecie I-VI 2007](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Zagrozenia-w-Internecie-I-VI-2007-apURW9.jpg)

![NewConnect: debiut Perfect Line SA [© denphumi - Fotolia.com] NewConnect: debiut Perfect Line SA](https://s3.egospodarka.pl/grafika/debiuty-na-NewConnect/NewConnect-debiut-Perfect-Line-SA-iQjz5k.jpg)

![Bezpieczeństwo IT w chmurze [© Scanrail - Fotolia.com] Bezpieczeństwo IT w chmurze](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Bezpieczenstwo-IT-w-chmurze-apURW9.jpg)

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Nowy-szkodliwy-program-Flame-94930-150x100crop.jpg)

![Internet rzeczy napędza rozwój cyfrowego świata [© Anton Balazh - Fotolia.com] Internet rzeczy napędza rozwój cyfrowego świata](https://s3.egospodarka.pl/grafika2/Internet-Wszechrzeczy/Internet-rzeczy-napedza-rozwoj-cyfrowego-swiata-135959-150x100crop.jpg)

![BYOD a prawo własności intelektualnej i podatki [© FotolEdhar - Fotolia.com] BYOD a prawo własności intelektualnej i podatki](https://s3.egospodarka.pl/grafika2/BYOD/BYOD-a-prawo-wlasnosci-intelektualnej-i-podatki-136407-150x100crop.jpg)

![Bezpieczeństwo IT w firmach: mobilność największym wyzwaniem [© Creativa - Fotolia.com] Bezpieczeństwo IT w firmach: mobilność największym wyzwaniem](https://s3.egospodarka.pl/grafika2/polskie-firmy/Bezpieczenstwo-IT-w-firmach-mobilnosc-najwiekszym-wyzwaniem-143310-150x100crop.jpg)

![7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online [© Gina Sanders - Fotolia.com] 7 sposobów na infekcje, czyli jak bezpiecznie kupować w aptekach online](https://s3.egospodarka.pl/grafika2/apteki-online/7-sposobow-na-infekcje-czyli-jak-bezpiecznie-kupowac-w-aptekach-online-166711-150x100crop.jpg)

![Antywirusy G Data Business 14 już po premierze [© vege - Fotolia.com] Antywirusy G Data Business 14 już po premierze](https://s3.egospodarka.pl/grafika2/programy-antywirusowe/Antywirusy-G-Data-Business-14-juz-po-premierze-173164-150x100crop.jpg)

![Cyberprzestępczość w 2017 roku [© profit_image - Fotolia.com] Cyberprzestępczość w 2017 roku](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Cyberprzestepczosc-w-2017-roku-186454-150x100crop.jpg)

![10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma [© Jakub Jirsák - Fotolia.com] 10 pytań o cyberbezpieczeństwo, które powinna sobie zadać każda firma](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/10-pytan-o-cyberbezpieczenstwo-ktore-powinna-sobie-zadac-kazda-firma-203530-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2018 [© concept w - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2018-212143-150x100crop.jpg)

![Franklin Templeton: perspektywy inwestycyjne na 2019 rok [© Андрей Яланский - Fotolia.com] Franklin Templeton: perspektywy inwestycyjne na 2019 rok](https://s3.egospodarka.pl/grafika2/inwestowanie-pieniedzy/Franklin-Templeton-perspektywy-inwestycyjne-na-2019-rok-213633-150x100crop.jpg)

![Ataki hakerskie w I 2019 [© XtravaganT - Fotolia.com] Ataki hakerskie w I 2019](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Ataki-hakerskie-w-I-2019-215361-150x100crop.jpg)

![Nowe technologie w pracy. Przekleństwo czy must have? [© pixabay.com] Nowe technologie w pracy. Przekleństwo czy must have?](https://s3.egospodarka.pl/grafika2/kompetencje-cyfrowe/Nowe-technologie-w-pracy-Przeklenstwo-czy-must-have-238736-150x100crop.jpg)

![Atak ransomware: płacić okup czy nie płacić? [© Andrey Popov - Fotolia.com] Atak ransomware: płacić okup czy nie płacić?](https://s3.egospodarka.pl/grafika2/ataki-ransomware/Atak-ransomware-placic-okup-czy-nie-placic-255394-150x100crop.jpg)

![Gdzie NIE logować się na konto bankowe? [© Luc Ubaghs - Fotolia.com] Gdzie NIE logować się na konto bankowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Gdzie-NIE-logowac-sie-na-konto-bankowe-260610-150x100crop.jpg)

![Biuro w kieszeni [© violetkaipa - Fotolia.com] Biuro w kieszeni](https://s3.egospodarka.pl/grafika/Pocket-LOOX-718/Biuro-w-kieszeni-SdaIr2.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay]](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-50x33crop.jpg) Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia

![Z mLegitymacji ZUS korzysta ponad milion klientów [© Freepik] Z mLegitymacji ZUS korzysta ponad milion klientów](https://s3.egospodarka.pl/grafika2/mLegitymacja/Z-mLegitymacji-ZUS-korzysta-ponad-milion-klientow-265907-150x100crop.jpg)

![Staking kryptowalut - czy trzeba zapłacić podatek? [© Freepik] Staking kryptowalut - czy trzeba zapłacić podatek?](https://s3.egospodarka.pl/grafika2/staking-kryptowalut/Staking-kryptowalut-czy-trzeba-zaplacic-podatek-265906-150x100crop.jpg)

![Nowe opłaty drogowe w Polsce i Europie. Co jeszcze się zmieni? [© Freepik] Nowe opłaty drogowe w Polsce i Europie. Co jeszcze się zmieni?](https://s3.egospodarka.pl/grafika2/oplaty-drogowe/Nowe-oplaty-drogowe-w-Polsce-i-Europie-Co-jeszcze-sie-zmieni-265905-150x100crop.jpg)

![Postępowanie polubowne - dlaczego warto zawrzeć ugodę z wierzycielem? [© Freepik] Postępowanie polubowne - dlaczego warto zawrzeć ugodę z wierzycielem?](https://s3.egospodarka.pl/grafika2/dlugi/Postepowanie-polubowne-dlaczego-warto-zawrzec-ugode-z-wierzycielem-265903-150x100crop.jpg)

![Liczba wnioskujących o kredyt mieszkaniowy najwyższa od I 2024 [© Freepik] Liczba wnioskujących o kredyt mieszkaniowy najwyższa od I 2024](https://s3.egospodarka.pl/grafika2/kredyty-mieszkaniowe/Liczba-wnioskujacych-o-kredyt-mieszkaniowy-najwyzsza-od-I-2024-265901-150x100crop.jpg)