złośliwe programy - wiadomości i porady tematyczne

-

![Zagrożenia internetowe IV-VI 2008 Zagrożenia internetowe IV-VI 2008]()

Zagrożenia internetowe IV-VI 2008

00:59 10.07.2008

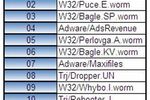

Według danych zgromadzonych przez laboratorium Panda Security, w drugim kwartale 2008 r. trojany stanowiły ponad 60% wszystkich nowych złośliwych kodów. Z kolei cyberprzestępcy nie tylko stali się coraz bardziej przebiegli, ale również bardziej ostrożni. W ostatnim kwartale wykryto znacznie mniej masowych ataków, a więcej nowych odmian ...

Tematy: trojany, wirusy, robaki, zagrożenia internetowe -

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008]()

Zagrożenia internetowe I-VI 2008

01:41 08.07.2008

... Fortune 500, agencji rządowych i instytucji edukacyjnych. Zagrożenia związane z urządzeniami przenośnymi nadal odgrywają niewielką rolę. W styczniu firma Trend Micro wykryła złośliwe oprogramowanie ukryte pod postacią pliku multimedialnego, które używane było do infekowania telefonów komórkowych firmy Nokia starszej generacji. Rozwój umiejętności ...

Tematy: zagrożenia internetowe, ataki internetowe, szkodliwe programy, złośliwe programy -

![Złośliwe programy - prognoza na 2008 r. Złośliwe programy - prognoza na 2008 r.]()

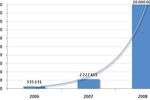

Złośliwe programy - prognoza na 2008 r.

01:41 12.04.2008

Kaspersky Lab, producent rozwiązań służących do ochrony danych, przewiduje 10-krotny wzrost liczby nowych szkodliwych programów do końca 2008 r. Według analityków firmy Kaspersky Lab, w 2007 roku liczba nowych szkodliwych programów wykrytych w Internecie, łącznie z wirusami, robakami i trojanami, wyniosła 2 227 415, co stanowiło czterokrotny ...

Tematy: złośliwe programy, wirusy, trojany, adware -

![Zagrożenia internetowe I-III 2008 Zagrożenia internetowe I-III 2008]()

Zagrożenia internetowe I-III 2008

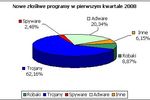

01:07 08.04.2008

... Panda Security, które specjalizuje się w analizie i wykrywaniu złośliwego oprogramowania - adware w pierwszych trzech miesiącach 2008 roku zainfekowało najwięcej komputerów. Tego typu złośliwe kody stanowiły 28,58% wszystkich wykrytych infekcji. „Gdy odwiedzamy witryny www, adware powoduje wyświetlanie reklam, które są nie tylko irytujące ...

Tematy: trojany, wirusy, robaki, zagrożenia internetowe -

![Narzędzia hakerskie do testowania wirusów Narzędzia hakerskie do testowania wirusów]()

Narzędzia hakerskie do testowania wirusów

01:51 25.03.2008

... produkty, jeszcze zanim rozpoczną ich rozpowszechnianie. W ten sposób mogą się przekonać, czy zostaną one wykryte przez systemy zabezpieczeń. „Nawet jeśli złośliwe programy zostaną wykryte przez jedną lub dwie firmy, ich dystrybucja w dalszym ciągu będzie miała sens, ponieważ ofiarą padną użytkownicy korzystający z innych ...

Tematy: program dla hakerów, narzędzia hakerskie, programy dla hakerów, szkodliwe programy -

![Ewolucja złośliwego oprogramowania 2007 Ewolucja złośliwego oprogramowania 2007]()

Ewolucja złośliwego oprogramowania 2007

12:05 18.03.2008

... klasy szkodliwych programów: TrojWare - są to programy trojańskie, które nie potrafią samodzielnie się rozprzestrzeniać (backdoory, rootkity i wszystkie typy trojanów); VirWare - samodzielnie rozprzestrzeniające się złośliwe programy (wirusy i robaki); Inne rodzaje MalWare - programy aktywnie wykorzystywane przez szkodliwych użytkowników w celu ...

Tematy: złośliwe programy, wirusy, trojany, adware -

![Trend Micro: ataki internetowe 2007 Trend Micro: ataki internetowe 2007]()

Trend Micro: ataki internetowe 2007

00:50 05.03.2008

... źródło w Chinach. Najbardziej znanym odkryciem wg TrendLabs w dziedzinie szkodliwego oprogramowania były programy WORM_SPYBOT.IS oraz WORM_GAOBOT.DF, które tworzyły botnety ... , nadal będą narażone na zagrożenia treści, takie jak spam obrazami, złośliwe łącza URL oraz załączniki przygotowane z wykorzystaniem metod socjotechnicznych. Strategie ochrony ...

Tematy: cyberprzestępczość, przestępczość internetowa, złośliwe programy, wirusy -

![G DATA: szkodliwe oprogramowanie 2007 [© Scanrail - Fotolia.com] G DATA: szkodliwe oprogramowanie 2007]()

G DATA: szkodliwe oprogramowanie 2007

02:14 29.01.2008

... większości ataków rezygnowano z umieszczania załączników w e-mailach, bądź w wiadomościach w komunikatorach, zastępując je linkami do witryn internetowych zawierających złośliwe programy, bądź umożliwiających zainfekowanie komputera, dzięki wykorzystaniu luk w przeglądarkach. Ta relokacja dała przestępcom lepszą kontrolę nad atakami, umożliwiając ...

Tematy: cyberprzestępczość, przestępczość internetowa, złośliwe programy, ataki internetowe -

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008]()

Zagrożenia płynące z Internetu 2008

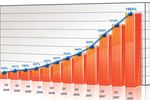

01:46 23.01.2008

... trojańskie. W 2007 r. 56% całego szkodliwego oprogramowania stanowiły programy szpiegujące, 32% — konie trojańskie, 9% — robaki, a 2% — wirusy. Najczęściej występującymi programami szpiegującymi były programy wyświetlające niechciane reklamy (adware), konie trojańskie i programy pobierające pliki bez wiedzy użytkownika. Wśród robaków najbardziej ...

Tematy: cyberprzestępczość, przestępczość internetowa, złośliwe programy, wirusy -

![Fortinet: zagrożenia w sieci 2007 Fortinet: zagrożenia w sieci 2007]()

Fortinet: zagrożenia w sieci 2007

00:29 19.01.2008

... , że koń trojański Istbar.PK staje się coraz groźniejszy. Program, który instaluje się w przeglądarkach internetowych użytkowników i w ten sposób może pobierać programy szpiegujące, w grudniu zajął ósme miejsce – to skok z dwudziestego piątego w listopadzie. Analitycy z Fortineta opracowali też podsumowanie zagrożeń minionego roku. Według nich ...

Tematy: cyberprzestępczość, przestępczość internetowa, złośliwe programy, wirusy

Podobne tematy:

- cyberprzestępcy

- zagrożenia internetowe

- ataki hakerów

- cyberataki

- phishing

- złośliwe oprogramowanie

- cyberbezpieczeństwo

- cyberzagrożenia

- szkodliwe oprogramowanie

- ransomware

- trojany

- wirusy

- sztuczna inteligencja

- sklepy internetowe

- spam

- ataki internetowe

- kradzież danych

- hakerzy

- cyberprzestępczość

- ataki hakerskie

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-internetowe-I-VI-2008-apURW9.jpg)

![G DATA: szkodliwe oprogramowanie 2007 [© Scanrail - Fotolia.com] G DATA: szkodliwe oprogramowanie 2007](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/G-DATA-szkodliwe-oprogramowanie-2007-apURW9.jpg)

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Zagrozenia-plynace-z-Internetu-2008-apURW9.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

Ruszyła przedsprzedaż Mocha Tower na warszawskim Gocławiu

![Jakie zmiany w prawie konsumenckim postuluje ECC-Net? [© Freepik] Jakie zmiany w prawie konsumenckim postuluje ECC-Net?](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/Jakie-zmiany-w-prawie-konsumenckim-postuluje-ECC-Net-266182-150x100crop.jpg)

![Co Polacy sądzą o chińskich autach i elektrykach? [© Freepik] Co Polacy sądzą o chińskich autach i elektrykach?](https://s3.egospodarka.pl/grafika2/rynek-samochodowy/Co-Polacy-sadza-o-chinskich-autach-i-elektrykach-266175-150x100crop.jpg)

![4 sygnały ostrzegawcze w kontaktach z dłużnikiem [© AdobeStock] 4 sygnały ostrzegawcze w kontaktach z dłużnikiem](https://s3.egospodarka.pl/grafika2/dluznik/4-sygnaly-ostrzegawcze-w-kontaktach-z-dluznikiem-266086-150x100crop.jpg)

![Upadłość konsumencka i jej konsekwencje dla współmałżonka [© Freepik] Upadłość konsumencka i jej konsekwencje dla współmałżonka](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-i-jej-konsekwencje-dla-wspolmalzonka-266023-150x100crop.jpg)

![5 porad, jak doceniać pracownika [© Freepik] 5 porad, jak doceniać pracownika](https://s3.egospodarka.pl/grafika2/docenianie-pracownika/5-porad-jak-doceniac-pracownika-266141-150x100crop.jpg)

![Rowery na klatce schodowej a bezpieczna ewakuacja [© Freepik] Rowery na klatce schodowej a bezpieczna ewakuacja](https://s3.egospodarka.pl/grafika2/przepisy-przeciwpozarowe/Rowery-na-klatce-schodowej-a-bezpieczna-ewakuacja-266100-150x100crop.jpg)

![Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić? [© Freepik] Sprawdź wiarygodność przewoźnika przed podpisaniem umowy. Jak to zrobić?](https://s3.egospodarka.pl/grafika2/weryfikacja-kontrahenta/Sprawdz-wiarygodnosc-przewoznika-przed-podpisaniem-umowy-Jak-to-zrobic-266144-150x100crop.jpg)